Omówienie funkcji Threat Modeling Tool

Threat Modeling Tool może pomóc w potrzebach modelowania zagrożeń. Aby zapoznać się z podstawowym wprowadzeniem do narzędzia, zobacz Wprowadzenie do Threat Modeling Tool.

Uwaga

Threat Modeling Tool jest często aktualizowana, dlatego zapoznaj się z tym przewodnikiem często, aby zobaczyć najnowsze funkcje i ulepszenia.

Aby otworzyć pustą stronę, wybierz pozycję Utwórz model.

Aby wyświetlić funkcje dostępne obecnie w narzędziu, użyj modelu zagrożeń utworzonego przez nasz zespół w przykładzie Wprowadzenie .

Nawigacja

Przed omówieniem wbudowanych funkcji przejrzyjmy główne składniki znalezione w narzędziu.

Elementy menu

Środowisko jest podobne do innych produktów firmy Microsoft. Przejrzyjmy elementy menu najwyższego poziomu.

| Etykieta | Szczegóły |

|---|---|

| Plik |

|

| Edytuj | Cofnij i wykonaj ponownie akcje, a także skopiuj, wklej i usuń. |

| Wyświetlanie |

|

| Diagram | Dodawanie i usuwanie diagramów oraz przechodzenie przez karty diagramów. |

| Raporty | Twórz raporty HTML, aby udostępniać je innym osobom. |

| Pomoc | Znajdź przewodniki ułatwiające korzystanie z narzędzia. |

Symbole są skrótami dla menu najwyższego poziomu:

| Symbol | Szczegóły |

|---|---|

| Otwórz | Otwiera nowy plik. |

| Zapisz | Zapisuje bieżący plik. |

| Projekt | Otwiera widok Projekt , w którym można tworzyć modele. |

| Analiza | Pokazuje wygenerowane zagrożenia i ich właściwości. |

| Dodawanie diagramu | Dodaje nowy diagram (podobny do nowych kart w programie Excel). |

| Usuwanie diagramu | Usuwa bieżący diagram. |

| Kopiowanie/wycinanie/wklejanie | Kopiuje, wycina i wkleja elementy. |

| Cofnij/Wykonaj ponownie | Cofa i ponownie wykonuje akcje. |

| Powiększanie/pomniejszanie | Powiększa i zmniejsza diagram, aby uzyskać lepszy widok. |

| Opinia | Otwiera forum MSDN. |

Kanwa

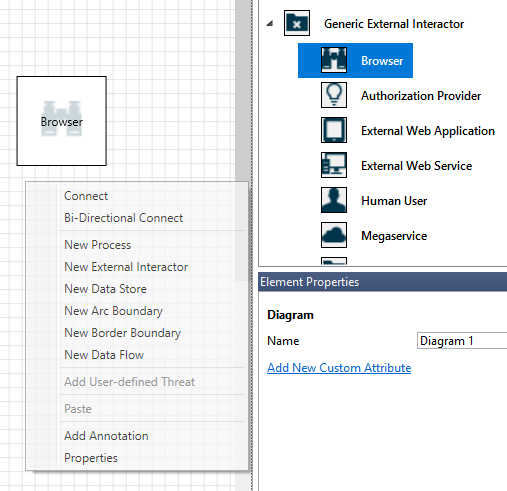

Kanwa to miejsce, w którym przeciągasz i upuszczasz elementy. Przeciąganie i upuszczanie to najszybszy i najbardziej wydajny sposób tworzenia modeli. Możesz również kliknąć prawym przyciskiem myszy i wybrać elementy z menu, aby dodać ogólne wersje elementów, jak pokazano poniżej:

Usuwanie wzornika na kanwie

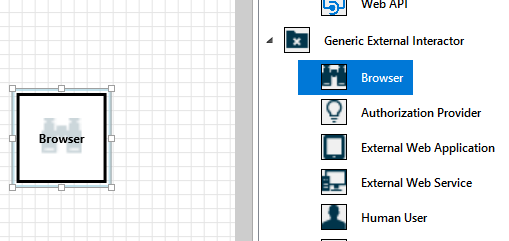

Wybierz wzornik

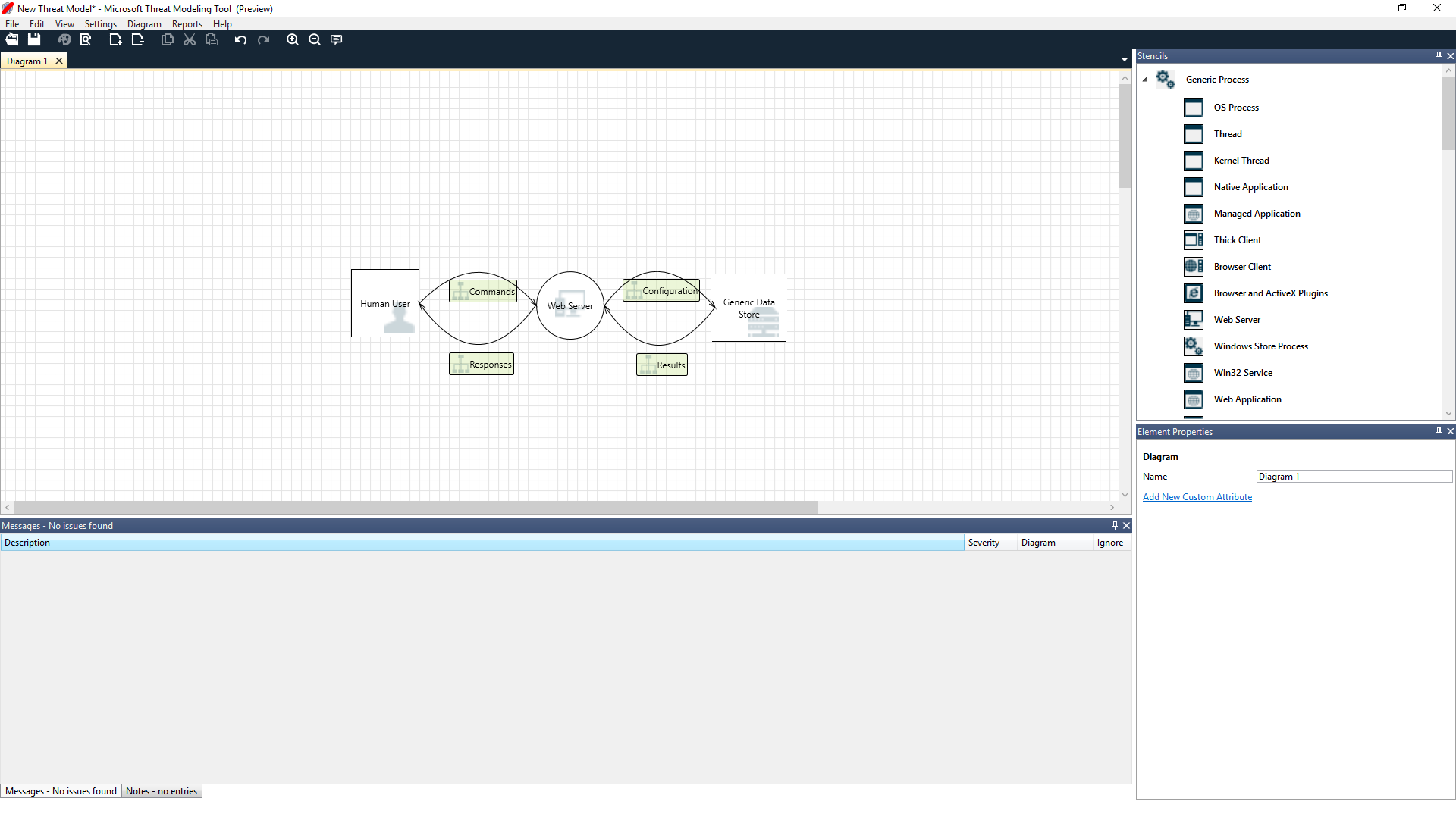

Wzorniki

Na podstawie wybranego szablonu można znaleźć wszystkie wzorniki dostępne do użycia. Jeśli nie możesz znaleźć odpowiednich elementów, użyj innego szablonu. Możesz też zmodyfikować szablon zgodnie z potrzebami. Ogólnie rzecz biorąc, można znaleźć kombinację takich kategorii:

| Nazwa wzornika | Szczegóły |

|---|---|

| Proces | Aplikacje, wtyczki przeglądarki, wątki, maszyny wirtualne |

| Interakcja zewnętrzna | Dostawcy uwierzytelniania, przeglądarki, użytkownicy, aplikacje internetowe |

| Magazyn danych | Pamięć podręczna, magazyn, pliki konfiguracji, bazy danych, rejestr |

| Przepływ danych | Binary, ALPC, HTTP, HTTPS/TLS/SSL, IOCTL, IPSec, named pipe, RPC/DCOM, SMB, UDP |

| Linia zaufania/granica graniczna | Sieci firmowe, Internet, maszyna, piaskownica, tryb użytkownika/jądra |

Notatki/komunikaty

| Składnik | Szczegóły |

|---|---|

| Komunikaty | Wewnętrzna logika narzędzia, która ostrzega użytkowników za każdym razem, gdy wystąpi błąd, na przykład brak przepływów danych między elementami. |

| Uwagi | Notatki ręczne są dodawane do pliku przez zespoły inżynieryjne w całym procesie projektowania i przeglądu. |

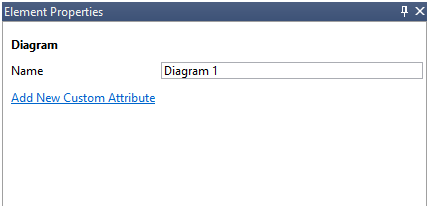

Właściwości elementu

Właściwości elementu różnią się w zależności od wybranych elementów. Oprócz granic zaufania wszystkie inne elementy zawierają trzy wybory ogólne:

| Właściwość elementu | Szczegóły |

|---|---|

| Nazwa | Przydatne do nadawania nazw procesom, magazynom, interakcjom i przepływom, dzięki czemu można je łatwo rozpoznać. |

| Poza zakresem | W przypadku wybrania elementu zostanie wyjęty z macierzy generowania zagrożeń (niezalecane). |

| Przyczyna braku zakresu | Pole uzasadnienia, aby poinformować użytkowników, dlaczego wybrano opcję poza zakresem. |

Właściwości są zmieniane w ramach każdej kategorii elementów. Wybierz każdy element, aby sprawdzić dostępne opcje. Możesz też otworzyć szablon, aby dowiedzieć się więcej. Przyjrzyjmy się funkcjom.

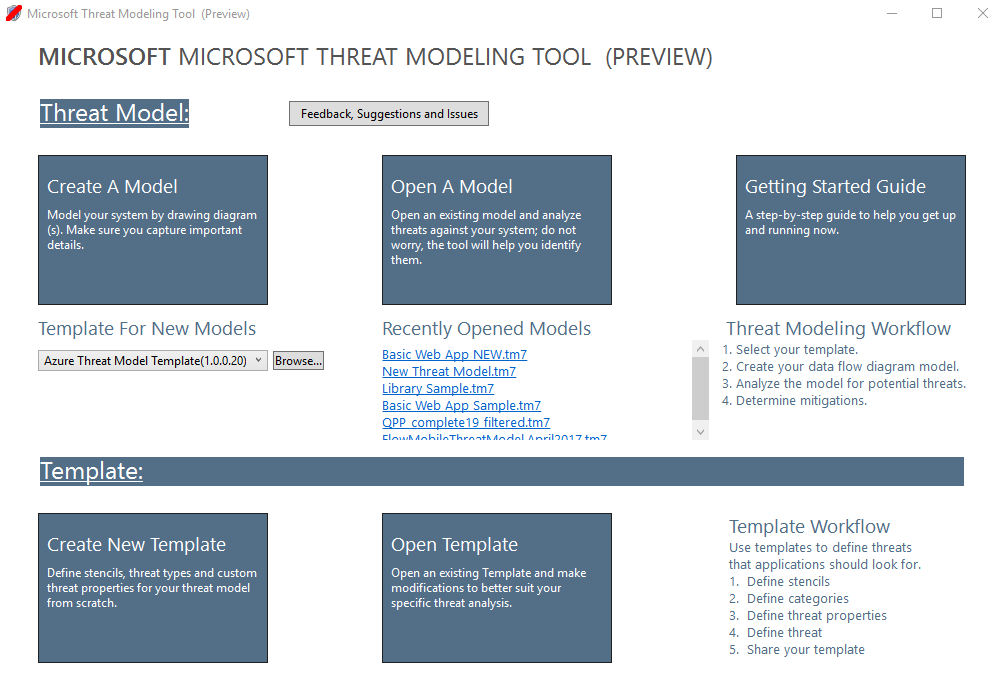

Ekran powitalny

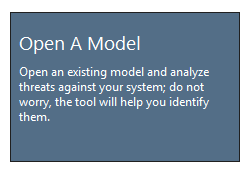

Po otwarciu aplikacji zostanie wyświetlony ekran powitalny .

Otwieranie modelu

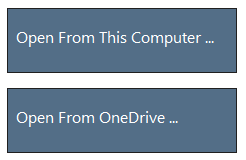

Umieść kursor na pozycji Otwórz model, aby wyświetlić dwie opcje: Otwórz z tego komputera i Otwórz z usługi OneDrive. Pierwsza opcja otwiera ekran Otwieranie pliku . Druga opcja umożliwia przejście przez proces logowania w usłudze OneDrive. Po pomyślnym uwierzytelnieniu można wybrać foldery i pliki.

Opinie, sugestie i problemy

Po wybraniu pozycji Opinie, Sugestie i problemy przejdź do forum MSDN dla narzędzi SDL. Możesz przeczytać, co inni ludzie mówią o narzędziu, w tym o obejściach i nowych pomysłach.

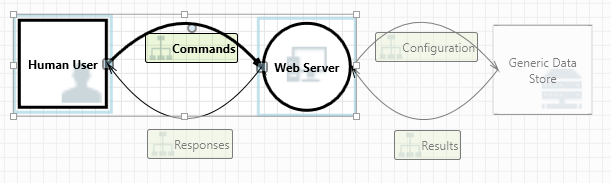

Widok projektu

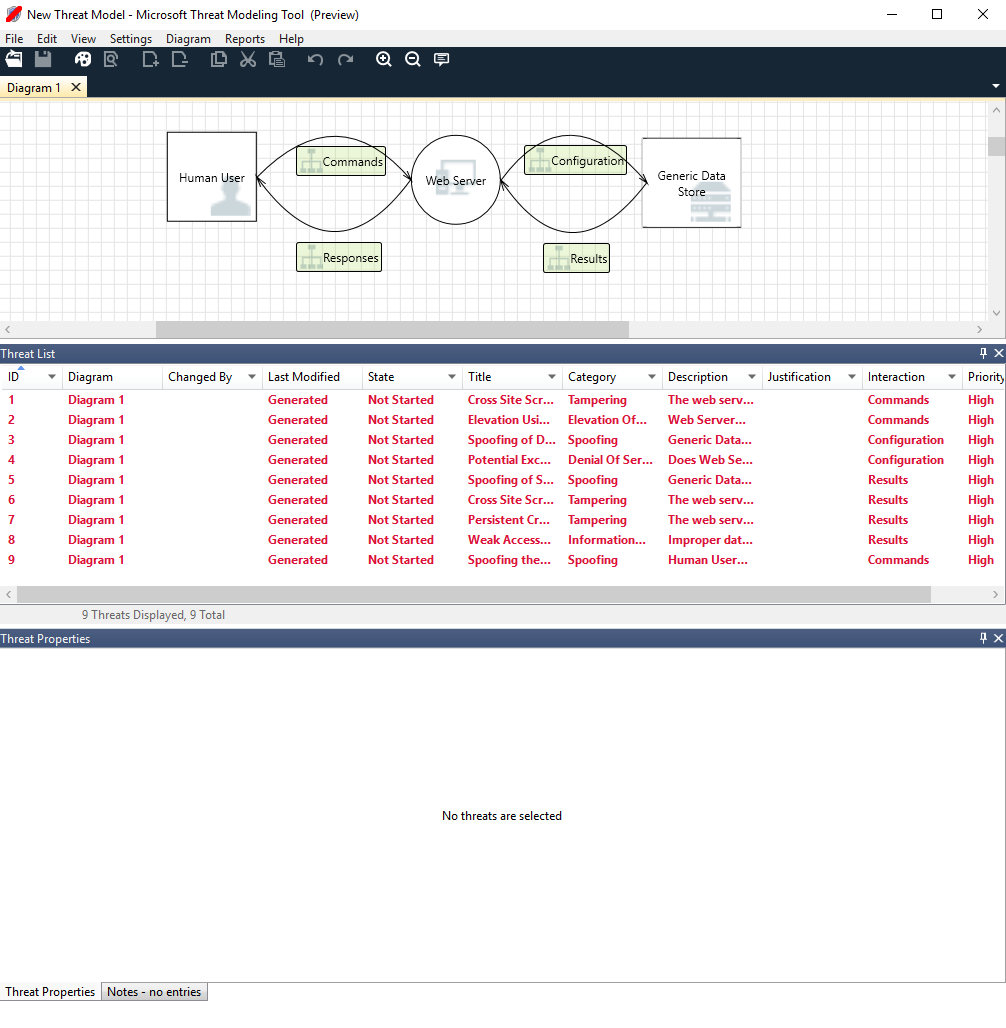

Po otwarciu lub utworzeniu nowego modelu zostanie otwarty widok Projekt .

Dodawanie elementów

Elementy w siatce można dodawać na dwa sposoby:

- Przeciągnij i upuść: przeciągnij żądany element do siatki. Następnie użyj właściwości elementu, aby podać dodatkowe informacje.

- Kliknij prawym przyciskiem myszy: kliknij prawym przyciskiem myszy w dowolnym miejscu na siatce i wybierz elementy z menu rozwijanego. Na ekranie zostanie wyświetlona ogólna reprezentacja wybranego elementu.

Łączenie elementów

Elementy można łączyć na dwa sposoby:

- Przeciągnij i upuść: przeciągnij żądany przepływ danych do siatki i połącz oba końce z odpowiednimi elementami.

- Kliknij pozycję + Shift: kliknij pierwszy element (wysyłanie danych), naciśnij i przytrzymaj klawisz Shift, a następnie wybierz drugi element (odbieranie danych). Kliknij prawym przyciskiem myszy i wybierz polecenie Połącz. Jeśli używasz przepływu danych dwukierunkowych, kolejność nie jest tak ważna.

Właściwości

Aby wyświetlić właściwości, które można zmodyfikować na wzornikach, wybierz wzornik, a informacje zostaną odpowiednio wypełnione. Poniższy przykład przedstawia przed i po przeciągnięciu wzornika bazy danych na diagram:

Stary adres

Po

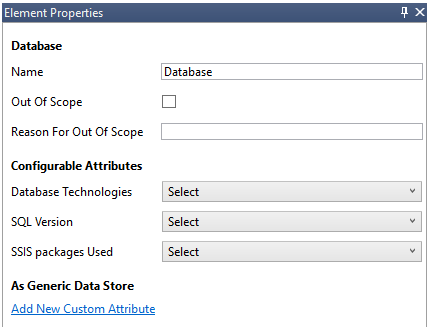

Komunikaty

Jeśli utworzysz model zagrożeń i zapomnisz połączyć przepływy danych z elementami, otrzymasz powiadomienie. Możesz zignorować komunikat lub postępować zgodnie z instrukcjami, aby rozwiązać ten problem.

Uwagi

Aby dodać notatki do diagramu, przejdź z karty Komunikaty do karty Notatki .

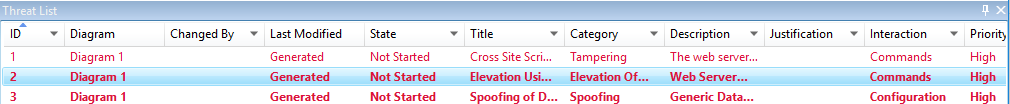

Widok analizy

Po utworzeniu diagramu wybierz symbol Analiza (lupa) na pasku narzędzi skrótów, aby przełączyć się do widoku Analiza .

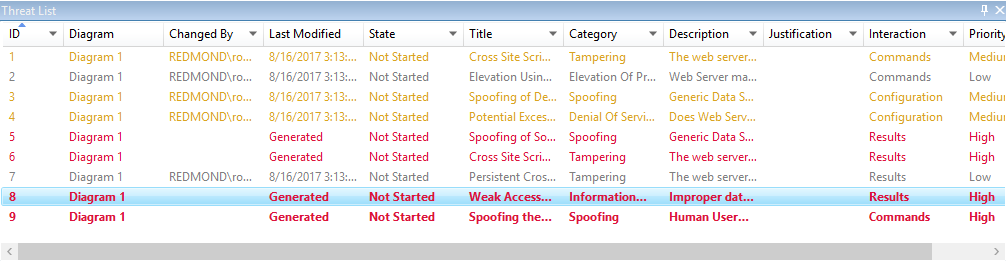

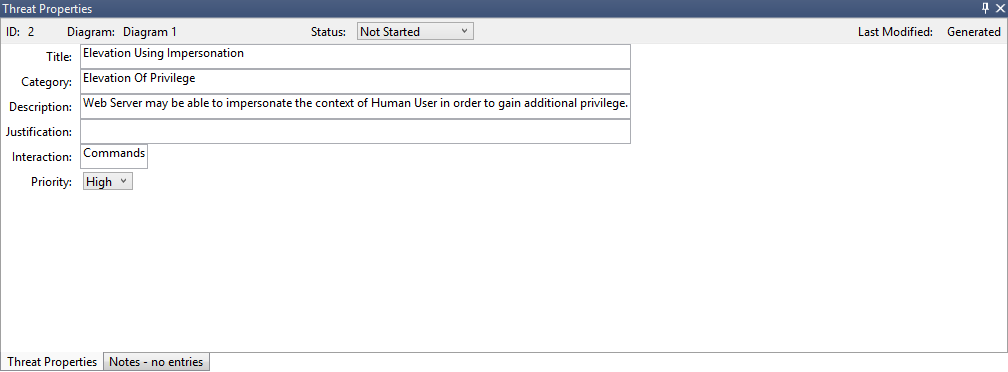

Wybór wygenerowanego zagrożenia

Po wybraniu zagrożenia można użyć trzech odrębnych funkcji:

| Cecha | Informacje |

|---|---|

| Odczyt wskaźnika | Zagrożenie jest oznaczone jako przeczytane, co pomaga śledzić przeglądane elementy.

|

| Fokus interakcji | Wyróżniono interakcję na diagramie należącym do zagrożenia.

|

| Właściwości zagrożeń | Dodatkowe informacje o zagrożeniu są wyświetlane w oknie Właściwości zagrożenia .

|

Zmiana priorytetu

Możesz zmienić poziom priorytetu każdego wygenerowanego zagrożenia. Różne kolory ułatwiają identyfikowanie zagrożeń o wysokim, średnim i niskim priorytcie.

Pola edytowalne właściwości zagrożeń

Jak pokazano na powyższym obrazie, możesz zmienić informacje wygenerowane przez narzędzie. Możesz również dodać informacje do niektórych pól, takich jak uzasadnienie. Te pola są generowane przez szablon. Jeśli potrzebujesz więcej informacji o każdym zagrożeniu, możesz wprowadzić modyfikacje.

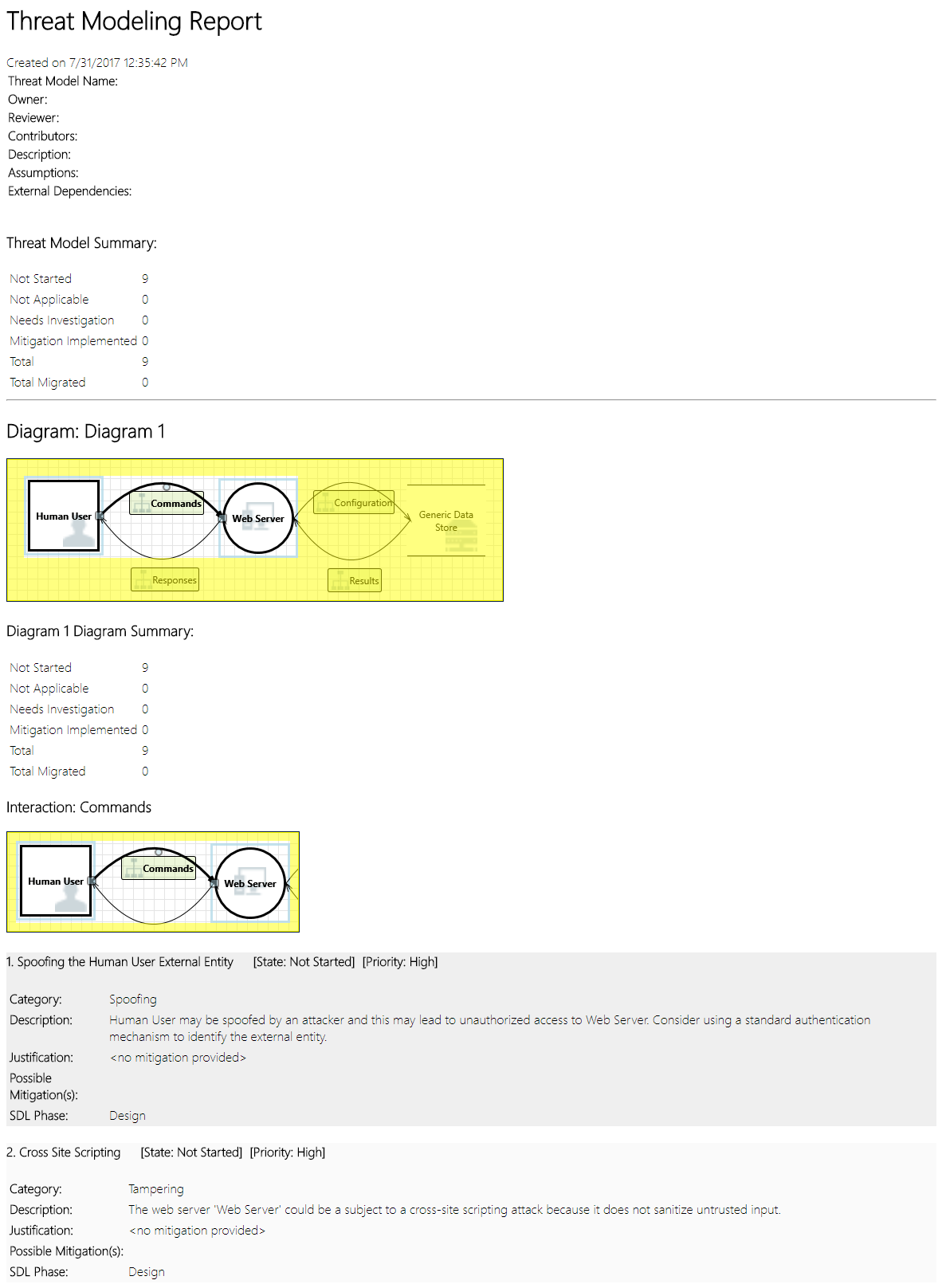

Raporty

Po zakończeniu zmiany priorytetów i zaktualizowaniu stanu każdego wygenerowanego zagrożenia możesz zapisać plik i/lub wydrukować raport. Przejdź do pozycji Raport>Utwórz pełny raport. Nadaj raportowi nazwę i powinna zostać wyświetlona zawartość podobna do poniższej:

Następne kroki

- Wyślij pytania, komentarze i wątpliwości do witryny tmtextsupport@microsoft.com. Pobierz Threat Modeling Tool, aby rozpocząć pracę.

- Aby współtworzyć szablon dla społeczności, przejdź do strony usługi GitHub .