Planowanie wdrożenia struktury automatyzacji SAP

Istnieje wiele zagadnień dotyczących planowania wdrożeń SAP przy użyciu struktury SAP Deployment Automation Framework. Obejmują one planowanie subskrypcji, projektowanie sieci wirtualnej zarządzania poświadczeniami.

Aby zapoznać się z ogólnymi zagadnieniami dotyczącymi projektowania oprogramowania SAP na platformie Azure, zobacz Wprowadzenie do scenariusza wdrażania oprogramowania SAP.

Uwaga

Wdrożenie narzędzia Terraform używa szablonów programu Terraform udostępnianych przez firmę Microsoft z repozytorium SAP Deployment Automation Framework. Szablony używają plików parametrów z informacjami specyficznymi dla systemu do wykonania wdrożenia.

Planowanie subskrypcji

Należy wdrożyć płaszczyznę sterowania i strefy obciążenia w różnych subskrypcjach. Płaszczyzna sterowania powinna znajdować się w subskrypcji centrum używanej do hostowania składników zarządzania platformy automatyzacji SAP.

Systemy SAP powinny być hostowane w subskrypcjach szprych, które są przeznaczone dla systemów SAP. Przykładem partycjonowania systemów byłoby hostowanie systemów deweloperskich w oddzielnej subskrypcji z dedykowaną siecią wirtualną, a systemy produkcyjne będą hostowane we własnej subskrypcji z dedykowaną siecią wirtualną.

Takie podejście zapewnia zarówno granicę zabezpieczeń, jak i pozwala na wyraźne rozdzielenie obowiązków i obowiązków. Na przykład zespół SAP Basis może wdrażać systemy w strefach obciążeń, a zespół infrastruktury może zarządzać płaszczyzną sterowania.

Planowanie płaszczyzny sterowania

Możesz wykonać działania związane z wdrażaniem i konfiguracją z usługi Azure Pipelines lub przy użyciu podanych skryptów powłoki bezpośrednio z maszyn wirtualnych z systemem Linux hostowanych na platformie Azure. To środowisko jest określane jako płaszczyzna sterowania. Aby skonfigurować usługę Azure DevOps dla platformy wdrażania, zobacz Konfigurowanie usługi Azure DevOps dla platformy SAP Deployment Automation Framework. Aby skonfigurować maszyny wirtualne z systemem Linux jako narzędzie do wdrażania, zobacz Konfigurowanie maszyn wirtualnych z systemem Linux dla platformy SAP Deployment Automation Framework.

Przed zaprojektowaniem płaszczyzny sterowania należy wziąć pod uwagę następujące pytania:

- W których regionach należy wdrożyć systemy SAP?

- Czy istnieje dedykowana subskrypcja płaszczyzny sterowania?

- Czy istnieje dedykowane poświadczenie wdrożenia (jednostka usługi) dla płaszczyzny sterowania?

- Czy istnieje istniejąca sieć wirtualna, czy potrzebna jest nowa sieć wirtualna?

- W jaki sposób jest udostępniany wychodzący Internet dla maszyn wirtualnych?

- Czy zamierzasz wdrożyć usługę Azure Firewall na potrzeby wychodzącej łączności z Internetem?

- Czy prywatne punkty końcowe są wymagane dla kont magazynu i magazynu kluczy?

- Czy zamierzasz użyć istniejącej prywatnej strefy DNS dla maszyn wirtualnych lub użyć płaszczyzny sterowania do hostowania Prywatna strefa DNS?

- Czy zamierzasz używać usługi Azure Bastion do bezpiecznego dostępu zdalnego do maszyn wirtualnych?

- Czy zamierzasz użyć aplikacji internetowej konfiguracji programu SAP Deployment Automation Framework do wykonywania działań związanych z konfiguracją i wdrażaniem?

Płaszczyzna sterowania

Płaszczyzna sterowania zapewnia następujące usługi:

- Maszyny wirtualne wdrażania, które wykonują wdrożenia programu Terraform i konfigurację rozwiązania Ansible. Działa jako agenci samoobsługowi usługi Azure DevOps.

- Magazyn kluczy, który zawiera poświadczenia wdrożenia (jednostki usługi) używane przez program Terraform podczas wykonywania wdrożeń.

- Usługa Azure Firewall do zapewniania wychodzącej łączności z Internetem.

- Usługa Azure Bastion zapewnia bezpieczny dostęp zdalny do wdrożonych maszyn wirtualnych.

- Konfiguracja programu SAP Deployment Automation Framework — aplikacja internetowa platformy Azure do wykonywania działań związanych z konfiguracją i wdrażaniem.

Płaszczyzna sterowania jest definiowana przy użyciu dwóch plików konfiguracji, po jednej dla narzędzia wdrażania i jednej dla biblioteki SAP.

Plik konfiguracji narzędzia wdrażania definiuje informacje o regionie, nazwie środowiska i sieci wirtualnej. Na przykład:

# Deployer Configuration File

environment = "MGMT"

location = "westeurope"

management_network_logical_name = "DEP01"

management_network_address_space = "10.170.20.0/24"

management_subnet_address_prefix = "10.170.20.64/28"

firewall_deployment = true

management_firewall_subnet_address_prefix = "10.170.20.0/26"

bastion_deployment = true

management_bastion_subnet_address_prefix = "10.170.20.128/26"

use_webapp = true

webapp_subnet_address_prefix = "10.170.20.192/27"

deployer_assign_subscription_permissions = true

deployer_count = 2

use_service_endpoint = false

use_private_endpoint = false

public_network_access_enabled = true

Zagadnienia dotyczące systemu DNS

Podczas planowania konfiguracji DNS dla platformy automatyzacji należy wziąć pod uwagę następujące pytania:

- Czy istnieje istniejący prywatny system DNS, z którym można zintegrować rozwiązania, lub czy należy użyć niestandardowej prywatnej strefy DNS dla środowiska wdrażania?

- Czy zamierzasz używać wstępnie zdefiniowanych adresów IP dla maszyn wirtualnych lub zezwolić platformie Azure na ich dynamiczne przypisywanie?

Możesz zintegrować z istniejącą prywatną strefą DNS, podając następujące wartości w plikach tfvars :

management_dns_subscription_id = "xxxxxxxx-xxxx-xxxx-xxxx-xxxxxxxxxxxx"

#management_dns_resourcegroup_name = "RESOURCEGROUPNAME"

use_custom_dns_a_registration = false

Bez tych wartości prywatna strefa DNS jest tworzona w grupie zasobów biblioteki SAP.

Aby uzyskać więcej informacji, zobacz szczegółowe wyjaśnienie sposobu konfigurowania narzędzia do wdrażania.

Konfiguracja biblioteki SAP

Grupa zasobów biblioteki SAP udostępnia magazyn dla nośników instalacyjnych SAP, plików Bill of Material, plików stanu programu Terraform i, opcjonalnie, prywatnych stref DNS. Plik konfiguracji definiuje region i nazwę środowiska dla biblioteki SAP. Aby uzyskać informacje o parametrach i przykłady, zobacz Konfigurowanie biblioteki SAP na potrzeby automatyzacji.

Planowanie strefy obciążenia

Większość poziomów aplikacji SAP jest partycjonowana w różnych warstwach. W programie SAP Deployment Automation Framework te warstwy są nazywane strefami obciążenia. Na przykład mogą istnieć różne strefy obciążenia dla systemów programistycznych, jakościowych i produkcyjnych. Aby uzyskać więcej informacji, zobacz Strefy obciążenia.

Strefa obciążenia udostępnia następujące usługi udostępnione dla aplikacji SAP:

- Usługa Azure Virtual Network dla sieci wirtualnych, podsieci i sieciowych grup zabezpieczeń.

- Usługa Azure Key Vault do przechowywania poświadczeń maszyny wirtualnej i systemu SAP.

- Konta usługi Azure Storage na potrzeby diagnostyki rozruchu i monitora w chmurze.

- Magazyn udostępniony dla systemów SAP— Azure Files lub Azure NetApp Files.

Przed zaprojektowaniem układu strefy obciążenia należy wziąć pod uwagę następujące pytania:

- W których regionach należy wdrożyć obciążenia?

- Ile stref obciążenia wymaga twój scenariusz (programowanie, kontrola jakości i produkcja)?

- Czy wdrażasz w nowych sieciach wirtualnych, czy używasz istniejących sieci wirtualnych?

- Jakiego typu magazynu potrzebujesz dla magazynu udostępnionego (Azure Files NFS lub Azure NetApp Files)?

- Czy zamierzasz wdrożyć bramę translatora adresów sieciowych na potrzeby wychodzącej łączności z Internetem?

Domyślna konwencja nazewnictwa stref obciążenia to [ENVIRONMENT]-[REGIONCODE]-[NETWORK]-INFRASTRUCTURE. Na przykład DEV-WEEU-SAP01-INFRASTRUCTURE jest to środowisko projektowe hostowane w regionie Europa Zachodnia przy użyciu sieci wirtualnej SAP01. PRD-WEEU-SAP02-INFRASTRUCTURE jest przeznaczony dla środowiska produkcyjnego hostowanego w regionie Europa Zachodnia przy użyciu sieci wirtualnej SAP02.

Oznaczenia SAP01 i SAP02 definiują nazwy logiczne dla sieci wirtualnych platformy Azure. Mogą one służyć do dalszego partycjonowania środowisk. Załóżmy, że potrzebujesz dwóch sieci wirtualnych platformy Azure dla tej samej strefy obciążenia. Na przykład może istnieć scenariusz z wieloma subskrypcjami, w którym hostujesz środowiska deweloperskie w dwóch subskrypcjach. Dla każdej sieci wirtualnej można użyć różnych nazw logicznych. Można na przykład użyć funkcji DEV-WEEU-SAP01-INFRASTRUCTURE i DEV-WEEU-SAP02-INFRASTRUCTURE.

Aby uzyskać więcej informacji, zobacz Konfigurowanie wdrożenia strefy obciążenia na potrzeby automatyzacji.

Wdrożenia oparte na systemie Windows

Podczas wykonywania wdrożeń opartych na systemie Windows maszyny wirtualne w sieci wirtualnej strefy obciążenia muszą być w stanie komunikować się z usługą Active Directory w celu przyłączenia maszyn wirtualnych SAP do domeny usługi Active Directory. Podana nazwa DNS musi być rozpoznawana przez usługę Active Directory.

Platforma SAP Deployment Automation Framework nie tworzy kont w usłudze Active Directory, dlatego konta muszą być wstępnie utworzone i przechowywane w magazynie kluczy strefy obciążenia.

| Referencje | Nazwisko | Przykład |

|---|---|---|

| Konto, które może wykonywać działania przyłączania do domeny | [IDENTYFIKATOR]-ad-svc-account | DEV-WEEU-SAP01-ad-svc-account |

| Hasło dla konta, które wykonuje przyłączenie do domeny | [IDENTYFIKATOR]-ad-svc-account-password | DEV-WEEU-SAP01-ad-svc-account-password |

sidadm hasło konta |

[IDENTYFIKATOR]-[SID]-win-sidadm_password_id | DEV-WEEU-SAP01-W01-winsidadm_password_id |

| Hasło konta usługi SID | [IDENTYFIKATOR]-[SID]-svc-sidadm-password | DEV-WEEU-SAP01-W01-svc-sidadm-password |

| Konto usługi programu SQL Server | [IDENTYFIKATOR]-[SID]-sql-svc-account | DEV-WEEU-SAP01-W01-sql-svc-account |

| Hasło konta usługi programu SQL Server | [IDENTYFIKATOR]-[SID]-sql-svc-password | DEV-WEEU-SAP01-W01-sql-svc-password |

| Konto usługi agenta programu SQL Server | [IDENTIFIER]-[SID]-sql-agent-account | DEV-WEEU-SAP01-W01-sql-agent-account |

| Hasło konta usługi agenta programu SQL Server | [IDENTYFIKATOR]-[SID]-sql-agent-password | DEV-WEEU-SAP01-W01-sql-agent-password |

Ustawienia DNS

W przypadku scenariuszy wysokiej dostępności rekord DNS jest wymagany w usłudze Active Directory dla klastra usług centralnych SAP. Rekord DNS należy utworzyć w strefie DNS usługi Active Directory. Nazwa rekordu DNS jest zdefiniowana jako [sid]>scs[scs instance number]cl1. Na przykład w01scs00cl1 jest używany dla klastra z identyfikatorem W01 SID i 00 numerem wystąpienia.

Zarządzanie poświadczeniami

Platforma automatyzacji używa jednostek usługi do wdrażania infrastruktury. Zalecamy używanie różnych poświadczeń wdrożenia (jednostek usługi) dla każdej strefy obciążenia. Platforma przechowuje te poświadczenia w magazynie kluczy wdrażającego . Następnie platforma pobiera te poświadczenia dynamicznie podczas procesu wdrażania.

Zarządzanie poświadczeniami oprogramowania SAP i maszyny wirtualnej

Platforma automatyzacji używa magazynu kluczy strefy obciążenia do przechowywania zarówno poświadczeń użytkownika automatyzacji, jak i poświadczeń systemu SAP. W poniższej tabeli wymieniono nazwy poświadczeń maszyny wirtualnej.

| Referencje | Nazwisko | Przykład |

|---|---|---|

| Klucz prywatny | [IDENTYFIKATOR]-sshkey | DEV-WEEU-SAP01-sid-sshkey |

| Klucz publiczny | [IDENTYFIKATOR]-sshkey-pub | DEV-WEEU-SAP01-sid-sshkey-pub |

| Username | [IDENTYFIKATOR]-nazwa użytkownika | DEV-WEEU-SAP01-sid-username |

| Hasło | [IDENTYFIKATOR]-hasło | DEV-WEEU-SAP01-sid-password |

sidadm hasło |

[IDENTYFIKATOR]-[SID]-sap-password | DEV-WEEU-SAP01-X00-sap-password |

sidadm hasło konta |

[IDENTYFIKATOR]-[SID]-winsidadm_password_id | DEV-WEEU-SAP01-W01-winsidadm_password_id |

| Hasło konta usługi SID | [IDENTYFIKATOR]-[SID]-svc-sidadm-password | DEV-WEEU-SAP01-W01-svc-sidadm-password |

Tworzenie jednostki usługi

Aby utworzyć jednostkę usługi:

Zaloguj się do interfejsu wiersza polecenia platformy Azure przy użyciu konta z uprawnieniami do tworzenia jednostki usługi

Utwórz nową jednostkę usługi, uruchamiając polecenie

az ad sp create-for-rbac. Pamiętaj, aby użyć nazwy opisu dla elementu--name. Na przykład:az ad sp create-for-rbac --role="Contributor" --scopes="/subscriptions/xxxxxxxx-xxxx-xxxx-xxxx-xxxxxxxxxxxx" --name="DEV-Deployment-Account"Zanotuj dane wyjściowe. Do następnego kroku potrzebujesz identyfikatora aplikacji (

appId), hasła (password) i identyfikatora dzierżawy (tenant). Na przykład:{ "appId": "xxxxxxxx-xxxx-xxxx-xxxx-xxxxxxxxxxxx", "displayName": "DEV-Deployment-Account", "name": "http://DEV-Deployment-Account", "password": "xxxxxxxxxxxxxxxxxxxxxxxxxxxxxxxxxx", "tenant": "xxxxxxxx-xxxx-xxxx-xxxx-xxxxxxxxxxxx" }Przypisz rolę administratora dostępu użytkowników do jednostki usługi. Na przykład:

az role assignment create --assignee <your-application-ID> --role "User Access Administrator" --scope /subscriptions/<your-subscription-ID>/resourceGroups/<your-resource-group-name>

Aby uzyskać więcej informacji, zobacz dokumentację interfejsu wiersza polecenia platformy Azure dotyczącą tworzenia jednostki usługi.

Ważne

Jeśli nie przypiszesz roli Administrator dostępu użytkowników do jednostki usługi, nie możesz przypisać uprawnień przy użyciu automatyzacji.

Zarządzanie uprawnieniami

W zablokowanym środowisku może być konieczne przypisanie innego uprawnienia do jednostek usługi. Na przykład może być konieczne przypisanie roli administrator dostępu użytkowników do jednostki usługi.

Wymagane uprawnienia

W poniższej tabeli przedstawiono wymagane uprawnienia dla jednostek usługi.

| Referencje | Obszar | Wymagane uprawnienia | Czas trwania |

|---|---|---|---|

| Nazwa SPN płaszczyzny sterowania | Subskrypcja płaszczyzny sterowania | Współautor | |

| Nazwa SPN płaszczyzny sterowania | Grupa zasobów modułu wdrażania | Współautor | |

| Nazwa SPN płaszczyzny sterowania | Grupa zasobów modułu wdrażania | Administrator dostępu użytkowników | Podczas instalacji |

| Nazwa SPN płaszczyzny sterowania | Grupa zasobów biblioteki SAP | Współautor | |

| Nazwa SPN płaszczyzny sterowania | Grupa zasobów biblioteki SAP | Administrator dostępu użytkowników | |

| Nazwa SPN strefy obciążenia | Subskrypcja docelowa | Współautor | |

| Nazwa SPN strefy obciążenia | Grupa zasobów strefy obciążenia | Współautor, administrator dostępu użytkowników | |

| Nazwa SPN strefy obciążenia | Subskrypcja płaszczyzny sterowania | Czytelnik | |

| Nazwa SPN strefy obciążenia | Sieć wirtualna płaszczyzny sterowania | Współautor sieci | |

| Nazwa SPN strefy obciążenia | Konto magazynu biblioteki tfstate SAP |

Współautor konta magazynu | |

| Nazwa SPN strefy obciążenia | Konto magazynu biblioteki sapbits SAP |

Czytelnik | |

| Nazwa SPN strefy obciążenia | Prywatna strefa DNS | Współautor strefy Prywatna strefa DNS | |

| Tożsamość aplikacji internetowej | Subskrypcja docelowa | Czytelnik | |

| Tożsamość maszyny wirtualnej klastra | Grupa zasobów | Rola ogrodzenia |

Konfiguracja zapory

| Składnik | Adresy | Czas trwania | Uwagi |

|---|---|---|---|

| SDAF | github.com/Azure/sap-automation, , github.com/Azure/sap-automation-samplesgithubusercontent.com |

Konfiguracja narzędzia wdrażania | |

| Terraform | releases.hashicorp.com, , registry.terraform.iocheckpoint-api.hashicorp.com |

Konfiguracja narzędzia wdrażania | Zobacz Instalowanie programu Terraform. |

| Interfejs wiersza polecenia platformy Azure | Instalowanie interfejsu wiersza polecenia platformy Azure | Instalacja narzędzia wdrażania i podczas wdrażania | Wymagania dotyczące zapory dla instalacji interfejsu wiersza polecenia platformy Azure są definiowane w temacie Instalowanie interfejsu wiersza polecenia platformy Azure. |

bootstrap.pypa.io |

Konfiguracja narzędzia wdrażania | Zobacz Instalowanie rozwiązania Ansible. | |

| Ansible | pypi.org, , pythonhosted.org, files.pythonhosted.org, galaxy.ansible.com, 'https://ansible-galaxy-ng.s3.dualstack.us-east-1.amazonaws.com' |

Konfiguracja narzędzia wdrażania | |

| Galeria programu PowerShell | onegetcdn.azureedge.net, , psg-prod-centralus.azureedge.netpsg-prod-eastus.azureedge.net |

Konfiguracja systemów z systemem Windows | Zobacz Galeria programu PowerShell. |

| Składniki systemu Windows | download.visualstudio.microsoft.com, , download.visualstudio.microsoft.comdownload.visualstudio.com |

Konfiguracja systemów z systemem Windows | Zobacz Składniki programu Visual Studio. |

| Pliki do pobrania oprogramowania SAP | softwaredownloads.sap.com |

Pobieranie oprogramowania SAP | Zobacz Pliki do pobrania oprogramowania SAP. |

| Agent usługi Azure DevOps | https://vstsagentpackage.azureedge.net |

Konfiguracja usługi Azure DevOps |

Możesz przetestować łączność z adresami URL z maszyny wirtualnej z systemem Linux na platformie Azure przy użyciu skryptu programu PowerShell, który używa funkcji "run-command" na platformie Azure, aby przetestować łączność z adresami URL.

W poniższym przykładzie pokazano, jak przetestować łączność z adresami URL przy użyciu interaktywnego skryptu programu PowerShell.

$sdaf_path = Get-Location

if ( $PSVersionTable.Platform -eq "Unix") {

if ( -Not (Test-Path "SDAF") ) {

$sdaf_path = New-Item -Path "SDAF" -Type Directory

}

}

else {

$sdaf_path = Join-Path -Path $Env:HOMEDRIVE -ChildPath "SDAF"

if ( -not (Test-Path $sdaf_path)) {

New-Item -Path $sdaf_path -Type Directory

}

}

Set-Location -Path $sdaf_path

git clone https://github.com/Azure/sap-automation.git

cd sap-automation

cd deploy

cd scripts

if ( $PSVersionTable.Platform -eq "Unix") {

./Test-SDAFURLs.ps1

}

else {

.\Test-SDAFURLs.ps1

}

Struktura Metodyki DevOps

Platforma wdrażania używa trzech oddzielnych repozytoriów dla artefaktów wdrażania. W przypadku własnych plików parametrów najlepszym rozwiązaniem jest przechowywanie tych plików w zarządzanym repozytorium kontroli źródła.

Repozytorium główne

To repozytorium zawiera pliki parametrów narzędzia Terraform i pliki potrzebne do podręczników rozwiązania Ansible dla wszystkich wdrożeń strefy obciążenia i systemu.

To repozytorium można utworzyć, klonując repozytorium bootstrap platformy SAP Deployment Automation Framework do repozytorium kontroli źródła.

Ważne

To repozytorium musi być domyślnym repozytorium dla projektu usługi Azure DevOps.

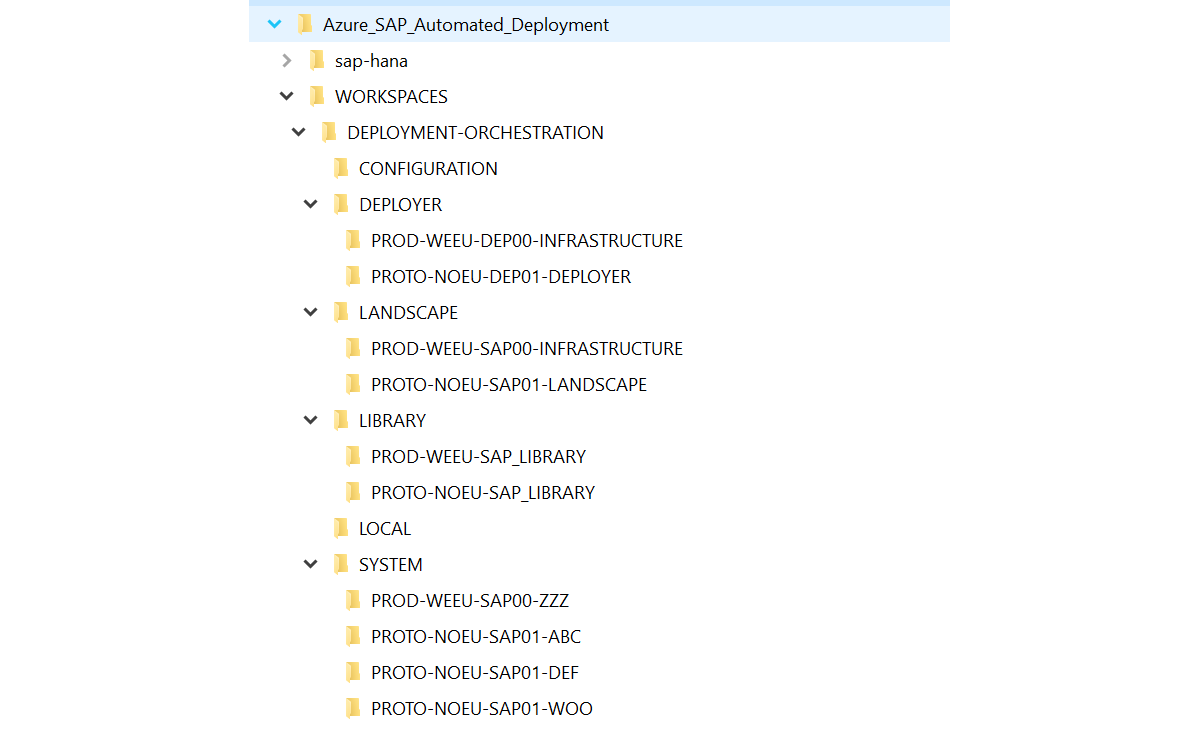

Struktura folderów

Poniższa przykładowa hierarchia folderów pokazuje, jak utworzyć strukturę plików konfiguracji wraz z plikami struktury automatyzacji.

| Nazwa folderu | Zawartość | opis |

|---|---|---|

| BOMS | Pliki bom | Używany do ręcznego pobierania bom |

| DEPLOYER | Pliki konfiguracji dla narzędzia wdrażania | Folder z plikami konfiguracji narzędzia wdrażania dla wszystkich wdrożeń zarządzanych przez środowisko. Nazwij każdy podfolder zgodnie z konwencją nazewnictwa środowiska — region — sieć wirtualna. Na przykład PROD-WEEU-DEP00-INFRASTRUCTURE. |

| BIBLIOTEKA | Pliki konfiguracji biblioteki SAP | Folder z plikami konfiguracji biblioteki SAP dla wszystkich wdrożeń zarządzanych przez środowisko. Nazwij każdy podfolder zgodnie z konwencją nazewnictwa środowiska — region — sieć wirtualna. Na przykład PROD-WEEU-SAP-LIBRARY. |

| KRAJOBRAZ | Pliki konfiguracji dla strefy obciążenia | Folder z plikami konfiguracji dla wszystkich stref obciążenia zarządzanych przez środowisko. Nazwij każdy podfolder według konwencji nazewnictwa Environment — Region — Virtual Network. Na przykład PROD-WEEU-SAP00-INFRASTRUCTURE. |

| SYSTEM | Pliki konfiguracji dla systemów SAP | Folder z plikami konfiguracji dla wszystkich wdrożeń identyfikacji systemu SAP (SID), którymi zarządza środowisko. Nazwij każdy podfolder według konwencji nazewnictwa Environment — Region — Virtual Network — SID. Na przykład PROD-WEEU-SAPO00-ABC. |

Nazwa pliku parametrów staje się nazwą pliku stanu programu Terraform. Z tego powodu użyj unikatowej nazwy pliku parametrów.

Repozytorium kodu

To repozytorium zawiera szablony automatyzacji programu Terraform, podręczniki rozwiązania Ansible oraz potoki i skrypty wdrażania. W większości przypadków użycia należy rozważyć to repozytorium jako tylko do odczytu i nie modyfikować go.

Aby utworzyć to repozytorium, sklonuj repozytorium SAP Deployment Automation Framework do repozytorium kontroli źródła.

Nadaj temu repozytorium sap-automationnazwę .

Przykładowe repozytorium

To repozytorium zawiera przykładowe pliki bill of Materials i przykładowe pliki konfiguracji narzędzia Terraform.

Aby utworzyć to repozytorium, sklonuj repozytorium przykładów sap Deployment Automation Framework do repozytorium kontroli źródła.

Nadaj temu repozytorium samplesnazwę .

Obsługiwane scenariusze wdrażania

Platforma automatyzacji obsługuje wdrażanie zarówno w nowych, jak i istniejących scenariuszach.

Regiony platformy Azure

Przed wdrożeniem rozwiązania ważne jest, aby rozważyć, które regiony platformy Azure mają być używane. Różne regiony platformy Azure mogą być w zakresie w zależności od konkretnego scenariusza.

Platforma automatyzacji obsługuje wdrożenia w wielu regionach świadczenia usługi Azure. Każdy host region:

- Infrastruktura wdrażania.

- Biblioteka SAP z plikami stanu i nośnikiem instalacyjnym.

- Strefy obciążenia 1-N.

- 1-N systemów SAP w strefach obciążenia.

Środowiska wdrażania

Jeśli obsługujesz wiele stref obciążenia w regionie, użyj unikatowego identyfikatora dla środowiska wdrażania i biblioteki SAP. Nie używaj identyfikatora strefy obciążenia. Na przykład służy MGMT do celów zarządzania.

Platforma automatyzacji obsługuje również posiadanie środowiska wdrażania i biblioteki SAP w oddzielnych subskrypcjach niż strefy obciążenia.

Środowisko wdrażania zapewnia następujące usługi:

- Co najmniej jedna maszyna wirtualna wdrożenia, która wykonuje wdrożenia infrastruktury przy użyciu narzędzia Terraform i wykonuje konfigurację systemu i instalację systemu SAP przy użyciu podręczników rozwiązania Ansible.

- Magazyn kluczy, który zawiera informacje o tożsamości jednostki usługi do użycia przez wdrożenia programu Terraform.

- Składnik usługi Azure Firewall, który zapewnia wychodzącą łączność z Internetem.

Plik konfiguracji wdrożenia definiuje informacje o regionie, nazwie środowiska i sieci wirtualnej. Na przykład:

# The environment value is a mandatory field, it is used for partitioning the environments, for example (PROD and NP)

environment = "MGMT"

# The location/region value is a mandatory field, it is used to control where the resources are deployed

location = "westeurope"

# management_network_address_space is the address space for management virtual network

management_network_address_space = "10.10.20.0/25"

# management_subnet_address_prefix is the address prefix for the management subnet

management_subnet_address_prefix = "10.10.20.64/28"

# management_firewall_subnet_address_prefix is the address prefix for the firewall subnet

management_firewall_subnet_address_prefix = "10.10.20.0/26"

# management_bastion_subnet_address_prefix is a mandatory parameter if bastion is deployed and if the subnets are not defined in the workload or if existing subnets are not used

management_bastion_subnet_address_prefix = "10.10.20.128/26"

deployer_enable_public_ip = false

firewall_deployment = true

bastion_deployment = true

Aby uzyskać więcej informacji, zobacz szczegółowe wyjaśnienie sposobu konfigurowania narzędzia do wdrażania.

Struktura strefy obciążenia

Większość konfiguracji sap ma wiele stref obciążenia dla różnych warstw aplikacji. Na przykład mogą istnieć różne strefy obciążenia na potrzeby programowania, zapewniania jakości i produkcji.

Utworzysz lub przyznasz dostęp do następujących usług w każdej strefie obciążenia:

- Sieci wirtualne platformy Azure dla sieci wirtualnych, podsieci i sieciowych grup zabezpieczeń.

- Usługa Azure Key Vault dla poświadczeń systemowych i jednostki usługi wdrażania.

- Konta usługi Azure Storage na potrzeby diagnostyki rozruchu i monitora w chmurze.

- Magazyn udostępniony dla systemów SAP— Azure Files lub Azure NetApp Files.

Przed zaprojektowaniem układu strefy obciążenia należy wziąć pod uwagę następujące pytania:

- Ile stref obciążenia wymaga Twój scenariusz?

- W których regionach należy wdrożyć obciążenia?

- Jaki jest twój scenariusz wdrażania?

Aby uzyskać więcej informacji, zobacz Konfigurowanie wdrożenia strefy obciążenia na potrzeby automatyzacji.

Konfiguracja systemu SAP

System SAP zawiera wszystkie składniki platformy Azure wymagane do hostowania aplikacji SAP.

Przed skonfigurowaniem systemu SAP należy wziąć pod uwagę następujące pytania:

- Jakiego zaplecza bazy danych chcesz użyć?

- Ile serwerów baz danych potrzebujesz?

- Czy twój scenariusz wymaga wysokiej dostępności?

- Ile serwerów aplikacji potrzebujesz?

- Ile potrzebnych jest dyspozytorów internetowych, jeśli istnieje?

- Ile wystąpień usług centralnych potrzebujesz?

- Jakiego rozmiaru potrzebujesz maszyny wirtualnej?

- Którego obrazu maszyny wirtualnej chcesz użyć? Czy obraz jest w witrynie Azure Marketplace, czy niestandardowy?

- Czy wdrażasz w nowym lub istniejącym scenariuszu wdrażania?

- Jaka jest strategia alokacji adresów IP? Czy chcesz, aby platforma Azure ustawiła adresy IP lub używała ustawień niestandardowych?

Aby uzyskać więcej informacji, zobacz Konfigurowanie systemu SAP na potrzeby automatyzacji.

Przepływ wdrażania

Podczas planowania wdrożenia należy wziąć pod uwagę ogólny przepływ. Istnieją trzy główne kroki wdrażania sap na platformie Azure przy użyciu struktury automatyzacji.

Wdróż płaszczyznę sterowania. Ten krok umożliwia wdrożenie składników w celu obsługi struktury automatyzacji SAP w określonym regionie świadczenia usługi Azure.

- Utwórz środowisko wdrażania.

- Utwórz magazyn udostępniony dla plików stanu programu Terraform.

- Utwórz magazyn udostępniony dla nośnika instalacyjnego SAP.

Wdróż strefę obciążenia. Ten krok umożliwia wdrożenie składników strefy obciążenia, takich jak sieć wirtualna i magazyny kluczy.

Wdróż system. Ten krok obejmuje infrastrukturę wdrożenia systemu SAP oraz konfigurację sap i instalację sap.

Konwencje nazewnictwa

Struktura automatyzacji używa domyślnej konwencji nazewnictwa. Jeśli chcesz użyć niestandardowej konwencji nazewnictwa, zaplanuj i zdefiniuj nazwy niestandardowe przed wdrożeniem. Aby uzyskać więcej informacji, zobacz Konfigurowanie konwencji nazewnictwa.

Ustalanie rozmiaru dysku

Jeśli chcesz skonfigurować niestandardowe rozmiary dysków, pamiętaj, aby zaplanować konfigurację niestandardową przed wdrożeniem.