Co to jest prywatny punkt końcowy?

Prywatny punkt końcowy to interfejs sieciowy, który używa prywatnego adresu IP z Twojej sieci wirtualnej. Ten interfejs sieciowy zapewnia prywatne i bezpieczne połączenie z usługą obsługiwaną przez usługę Azure Private Link. Włączając prywatny punkt końcowy, wprowadzasz usługę do swojej sieci wirtualnej.

Usługa może być usługą platformy Azure, taką jak:

- Azure Storage

- Azure Cosmos DB

- Azure SQL Database

- Twoja własna usługa korzystająca z usługi Private Link.

Właściwości prywatnego punktu końcowego

Prywatny punkt końcowy określa następujące właściwości:

| Właściwości | Opis |

|---|---|

| Nazwa/nazwisko | Unikatowa nazwa w grupie zasobów. |

| Podsieć | Podsieć do wdrożenia, w której jest przypisany prywatny adres IP. Aby uzyskać informacje o wymaganiach dotyczących podsieci, zobacz sekcję Ograniczenia w dalszej części tego artykułu. |

| Zasób łącza prywatnego | Zasób łącza prywatnego do nawiązania połączenia przy użyciu identyfikatora zasobu lub aliasu z listy dostępnych typów. Unikatowy identyfikator sieci jest generowany dla całego ruchu wysyłanego do tego zasobu. |

| Docelowy podźródło | Podźródło do nawiązania połączenia. Każdy typ zasobu łącza prywatnego ma różne opcje wyboru na podstawie preferencji. |

| Metoda zatwierdzania połączenia | Automatyczne lub ręczne. W zależności od uprawnień kontroli dostępu opartej na rolach platformy Azure prywatny punkt końcowy może zostać zatwierdzony automatycznie. Jeśli łączysz się z zasobem łącza prywatnego bez uprawnień opartych na rolach platformy Azure, użyj metody ręcznej, aby umożliwić właścicielowi zasobu zatwierdzenie połączenia. |

| Komunikat żądania | Możesz określić komunikat dotyczący żądanych połączeń, które mają zostać zatwierdzone ręcznie. Ten komunikat może służyć do identyfikowania określonego żądania. |

| Stan połączenia | Właściwość tylko do odczytu określająca, czy prywatny punkt końcowy jest aktywny. Do wysyłania ruchu można używać tylko prywatnych punktów końcowych w stanie zatwierdzonym. Więcej dostępnych stanów: |

Podczas tworzenia prywatnych punktów końcowych należy wziąć pod uwagę następujące kwestie:

Prywatne punkty końcowe umożliwiają łączność między klientami z tego samego poziomu:

- Sieć wirtualna

- Regionalne sieci wirtualne równorzędne

- Globalnie równorzędne sieci wirtualne

- Środowiska lokalne korzystające z sieci VPN lub usługi Express Route

- Usługi obsługiwane przez usługę Private Link

Połączenia sieciowe można inicjować tylko przez klientów łączących się z prywatnym punktem końcowym. Dostawcy usług nie mają konfiguracji routingu do tworzenia połączeń z klientami usług. Połączenia można ustanowić tylko w jednym kierunku.

Interfejs sieciowy tylko do odczytu jest automatycznie tworzony na potrzeby cyklu życia prywatnego punktu końcowego. Interfejs jest przypisywany dynamiczny prywatny adres IP z podsieci, która mapuje na zasób łącza prywatnego. Wartość prywatnego adresu IP pozostaje niezmieniona dla całego cyklu życia prywatnego punktu końcowego.

Prywatny punkt końcowy musi zostać wdrożony w tym samym regionie i subskrypcji co sieć wirtualna.

Zasób łącza prywatnego można wdrożyć w innym regionie niż ten dla sieci wirtualnej i prywatnego punktu końcowego.

Można utworzyć wiele prywatnych punktów końcowych za pomocą tego samego zasobu łącza prywatnego. W przypadku pojedynczej sieci korzystającej ze wspólnej konfiguracji serwera DNS zalecaną praktyką jest użycie pojedynczego prywatnego punktu końcowego dla określonego zasobu łącza prywatnego. Użyj tej praktyki, aby uniknąć zduplikowanych wpisów lub konfliktów w rozpoznawaniu nazw DNS.

Wiele prywatnych punktów końcowych można utworzyć w tej samej lub różnych podsieciach w tej samej sieci wirtualnej. Istnieją limity liczby prywatnych punktów końcowych, które można utworzyć w ramach subskrypcji. Aby uzyskać więcej informacji, zobacz Limity platformy Azure.

Subskrypcja zawierająca zasób łącza prywatnego musi być zarejestrowana u dostawcy zasobów sieciowych firmy Microsoft. Subskrypcja zawierająca prywatny punkt końcowy musi być również zarejestrowana u dostawcy zasobów sieciowych firmy Microsoft. Aby uzyskać więcej informacji, zobacz Azure Resource Providers (Dostawcy zasobów platformy Azure).

Zasób łącza prywatnego

Zasób łącza prywatnego to docelowy element docelowy określonego prywatnego punktu końcowego. W poniższej tabeli wymieniono dostępne zasoby, które obsługują prywatny punkt końcowy:

| Nazwa zasobu łącza prywatnego | Typ zasobu | Zasoby podrzędne |

|---|---|---|

| Application Gateway | Microsoft.Network/applicationgateways | Nazwa konfiguracji adresu IP frontonu |

| Wyszukiwanie AI platformy Azure | Microsoft.Search/searchServices | searchService |

| Usługi platformy Azure AI | Microsoft.CognitiveServices/accounts | account |

| Interfejs API platformy Azure dla standardu FHIR (zasoby współdziałania fast healthcare) | Microsoft.HealthcareApis/services | fhir |

| Usługa Azure API Management | Microsoft.ApiManagement/service | Brama |

| Azure App Configuration | Microsoft.Appconfiguration/configurationStores | configurationStores |

| Azure App Service | Microsoft.Web/hostingŚrodowisko | środowisko hostingu |

| Azure App Service | Microsoft.Web/sites | Witryn |

| Usługa zaświadczania platformy Azure | Microsoft.Attestation/attestationProviders | standardowa |

| Azure Automation | Microsoft.Automation/automationAccounts | Webhook, DSCAndHybridWorker |

| Azure Backup | Microsoft.RecoveryServices/vaults | AzureBackup, AzureSiteRecovery |

| Usługa Azure Batch | Microsoft.Batch/batchAccounts | batchAccount, nodeManagement |

| Azure Cache for Redis | Microsoft.Cache/Redis | redisCache |

| Azure Cache for Redis Enterprise | Microsoft.Cache/redisEnterprise | redisEnterprise |

| Azure Container Apps | Microsoft.App/ManagedEnvironments | managedEnvironment |

| Azure Container Registry | Microsoft.ContainerRegistry/rejestry | rejestr |

| Azure Cosmos DB | Microsoft.AzureCosmosDB/databaseAccounts | SQL, MongoDB, Cassandra, Gremlin, Table |

| Azure Cosmos DB for MongoDB vCore | Microsoft.DocumentDb/mongoClusters | mongoCluster |

| Azure Cosmos DB for PostgreSQL | Microsoft.DBforPostgreSQL/serverGroupsv2 | Koordynator |

| Azure Data Explorer | Microsoft.Kusto/clusters | cluster |

| Azure Data Factory | Microsoft.DataFactory/fabryki | dataFactory |

| Azure Database for MariaDB | Microsoft.DBforMariaDB/servers | mariadbServer |

| Azure Database for MySQL — serwer elastyczny | Microsoft.DBforMySQL/flexibleServers | mysqlServer |

| Azure Database for MySQL — pojedynczy serwer | Microsoft.DBforMySQL/servers | mysqlServer |

| Azure Database for PostgreSQL — serwer elastyczny | Microsoft.DBforPostgreSQL/flexibleServers | postgresqlServer |

| Azure Database for PostgreSQL — pojedynczy serwer | Microsoft.DBforPostgreSQL/servers | postgresqlServer |

| Azure Databricks | Microsoft.Databricks/workspaces | databricks_ui_api, browser_authentication |

| Azure Device Provisioning Service | Microsoft.Devices/provisioningServices | iotDps |

| Azure Digital Twins | Microsoft.DigitalTwins/digitalTwinsInstances | interfejs API |

| Azure Event Grid | Microsoft.EventGrid/domains | domena |

| Azure Event Grid | Microsoft.EventGrid/topics | topic |

| Centrum zdarzeń Azure | Microsoft.EventHub/namespaces | namespace |

| Azure File Sync | Microsoft.StorageSync/storageSyncServices | Usługa synchronizacji plików |

| Azure HDInsight | Microsoft.HDInsight/clusters | cluster |

| Azure IoT Central | Microsoft.IoTCentral/IoTApps | IoTApps |

| Azure IoT Hub | Microsoft.Devices/IotHubs | iotHub |

| Azure Key Vault | Microsoft.KeyVault/vaults | magazyn |

| Moduł HSM usługi Azure Key Vault (sprzętowy moduł zabezpieczeń) | Microsoft.Keyvault/managedHSMs | Sprzętowy moduł zabezpieczeń |

| Azure Kubernetes Service — interfejs API platformy Kubernetes | Microsoft.ContainerService/managedClusters | zarządzanie |

| Azure Machine Learning | Microsoft.MachineLearningServices/registries | amlregistry |

| Azure Machine Learning | Microsoft.MachineLearningServices/workspaces | amlworkspace |

| Dyski zarządzane platformy Azure | Microsoft.Compute/diskAccesses | dysk zarządzany |

| Azure Media Services | Microsoft.Media/mediaservices | keydelivery, liveevent, streamingendpoint |

| Azure Migrate | Microsoft.Migrate/assessmentProjects | projekt |

| Zakres usługi Azure Monitor Private Link | Microsoft.Insights/privatelinkscopes | azuremonitor |

| Azure Relay | Microsoft.Relay/przestrzenie nazw | namespace |

| Azure Service Bus | Microsoft.ServiceBus/przestrzenie nazw | namespace |

| Azure SignalR Service | Microsoft.SignalRService/SignalR | signalr |

| Azure SignalR Service | Microsoft.SignalRService/webPubSub | webpubsub |

| Azure SQL Database | Microsoft.Sql/servers | SQL Server (sqlServer) |

| Wystąpienie zarządzane Azure SQL | Microsoft.Sql/managedInstances | managedInstance |

| Azure Static Web Apps | Microsoft.Web/staticSites | staticSites |

| Azure Storage | Microsoft.Storage/storageAccounts | Obiekt blob (obiekt blob, blob_secondary) Tabela (tabela, table_secondary) Kolejka (kolejka, queue_secondary) Plik (plik, file_secondary) Sieć Web (sieć Web, web_secondary) Dfs (dfs, dfs_secondary) |

| Azure Synapse | Microsoft.Synapse/privateLinkHubs | web |

| Azure Synapse Analytics | Microsoft.Synapse/workspaces | Sql, SqlOnDemand, Dev |

| Azure Virtual Desktop — pule hostów | Microsoft.DesktopVirtualization/hostpools | połączenie |

| Azure Virtual Desktop — obszary robocze | Microsoft.DesktopVirtualization/workspaces | źródło globalne |

| Usługa Device Update dla usługi IoT Hub | Microsoft.DeviceUpdate/accounts | DeviceUpdate |

| Konto integracji (Premium) | Microsoft.Logic/integrationAccounts | integrationAccount |

| Microsoft Purview | Microsoft.Purview/accounts | account |

| Microsoft Purview | Microsoft.Purview/accounts | portal |

| Power BI | Microsoft.PowerBI/privateLinkServicesForPowerBI | Power BI |

| Usługa Private Link (twoja własna usługa) | Microsoft.Network/privateLinkServices | empty |

| Łącza prywatne zarządzania zasobami | Microsoft.Authorization/resourceManagementPrivateLinks | Zarządzanie zasobami |

Uwaga

Prywatne punkty końcowe można tworzyć tylko na koncie magazynu ogólnego przeznaczenia w wersji 2 (GPv2).

Bezpieczeństwo sieci prywatnych punktów końcowych

W przypadku korzystania z prywatnych punktów końcowych ruch jest zabezpieczony do zasobu łącza prywatnego. Platforma weryfikuje połączenia sieciowe, zezwalając tylko tym, którzy docierają do określonego zasobu łącza prywatnego. Aby uzyskać dostęp do większej liczby podźródł w ramach tej samej usługi platformy Azure, wymagane są więcej prywatnych punktów końcowych z odpowiednimi miejscami docelowymi. Na przykład w przypadku usługi Azure Storage potrzebne byłyby oddzielne prywatne punkty końcowe, aby uzyskać dostęp do plików i podźródł obiektów blob .

Prywatne punkty końcowe zapewniają prywatnie dostępny adres IP dla usługi platformy Azure, ale niekoniecznie ograniczają do niej dostęp do sieci publicznej. Wszystkie inne usługi platformy Azure wymagają jednak dodatkowych kontroli dostępu. Te mechanizmy kontroli zapewniają dodatkową warstwę zabezpieczeń sieci dla zasobów, zapewniając ochronę, która pomaga zapobiegać dostępowi do usługi platformy Azure skojarzonej z zasobem łącza prywatnego.

Prywatne punkty końcowe obsługują zasady sieciowe. Zasady sieciowe umożliwiają obsługę sieciowych grup zabezpieczeń (NSG), tras zdefiniowanych przez użytkownika (UDR) i grup zabezpieczeń aplikacji (ASG). Aby uzyskać więcej informacji na temat włączania zasad sieci dla prywatnego punktu końcowego, zobacz Zarządzanie zasadami sieci dla prywatnych punktów końcowych. Aby użyć usługi ASG z prywatnym punktem końcowym, zobacz Konfigurowanie grupy zabezpieczeń aplikacji (ASG) z prywatnym punktem końcowym.

Dostęp do zasobu łącza prywatnego przy użyciu przepływu pracy zatwierdzania

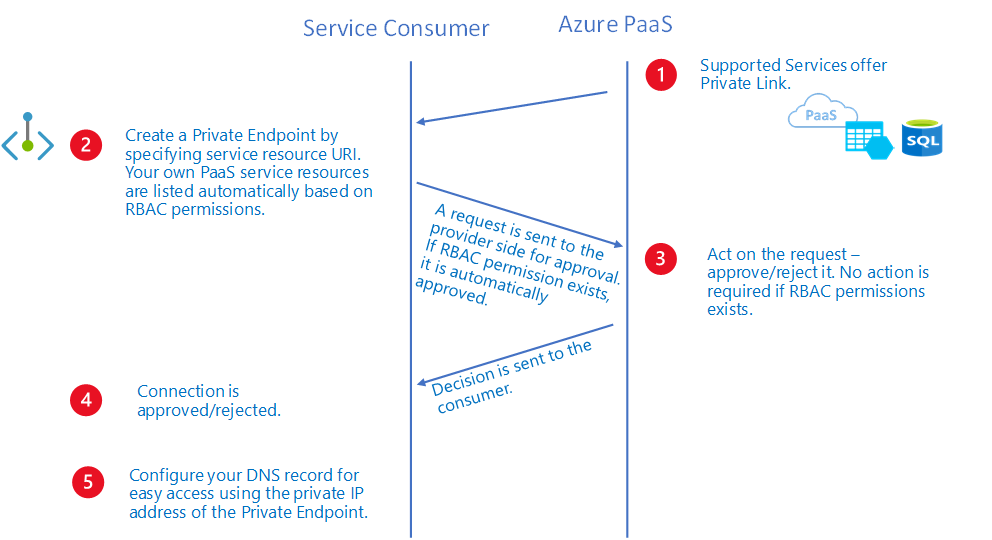

Możesz nawiązać połączenie z zasobem łącza prywatnego przy użyciu następujących metod zatwierdzania połączenia:

Automatycznie zatwierdzaj: użyj tej metody, jeśli jesteś właścicielem lub masz uprawnienia do określonego zasobu łącza prywatnego. Wymagane uprawnienia są oparte na typie zasobu łącza prywatnego w następującym formacie:

Microsoft.<Provider>/<resource_type>/privateEndpointConnectionsApproval/actionRęczne żądanie: użyj tej metody, jeśli nie masz wymaganych uprawnień i chcesz zażądać dostępu. Zainicjowano przepływ pracy zatwierdzania. Prywatny punkt końcowy i późniejsze połączenia prywatnego punktu końcowego są tworzone w stanie Oczekiwanie . Właściciel zasobu łącza prywatnego jest odpowiedzialny za zatwierdzenie połączenia. Po zatwierdzeniu prywatny punkt końcowy jest włączony do normalnego wysyłania ruchu, jak pokazano na poniższym diagramie przepływu pracy zatwierdzania:

Za pośrednictwem połączenia prywatnego punktu końcowego właściciel zasobu łącza prywatnego może:

- Przejrzyj wszystkie szczegóły połączenia prywatnego punktu końcowego.

- Zatwierdzanie połączenia prywatnego punktu końcowego. Odpowiedni prywatny punkt końcowy jest włączony do wysyłania ruchu do zasobu łącza prywatnego.

- Odrzuć połączenie z prywatnym punktem końcowym. Odpowiedni prywatny punkt końcowy jest aktualizowany w celu odzwierciedlenia stanu.

- Usuń połączenie prywatnego punktu końcowego w dowolnym stanie. Odpowiedni prywatny punkt końcowy zostanie zaktualizowany o stan rozłączenia, aby odzwierciedlić akcję. Właściciel prywatnego punktu końcowego może w tym momencie usunąć tylko zasób.

Uwaga

Tylko prywatne punkty końcowe w stanie Zatwierdzony mogą wysyłać ruch do określonego zasobu łącza prywatnego.

Nawiązywanie połączenia przy użyciu aliasu

Alias jest unikatowym pseudonimem generowanym, gdy właściciel usługi tworzy usługę łącza prywatnego za standardowym modułem równoważenia obciążenia. Właściciele usług mogą udostępniać ten alias w trybie offline użytkownikom usługi.

Konsumenci mogą zażądać połączenia z usługą private-link przy użyciu identyfikatora URI zasobu lub aliasu. Aby nawiązać połączenie przy użyciu aliasu, utwórz prywatny punkt końcowy przy użyciu metody ręcznego zatwierdzania połączenia. Aby użyć metody ręcznego zatwierdzania połączenia, ustaw parametr żądania ręcznego na Wartość True podczas przepływu tworzenia prywatnego punktu końcowego. Aby uzyskać więcej informacji, zobacz New-AzPrivateEndpoint i az network private-endpoint create.

Uwaga

To ręczne żądanie można automatycznie zatwierdzić, jeśli subskrypcja konsumenta jest wyświetlana po stronie dostawcy. Aby dowiedzieć się więcej, przejdź do tematu Kontrolowanie dostępu do usługi.

Konfiguracja DNS

Ustawienia DNS używane do nawiązywania połączenia z zasobem łącza prywatnego są ważne. Istniejące usługi platformy Azure mogą już mieć konfigurację DNS, której można użyć podczas nawiązywania połączenia za pośrednictwem publicznego punktu końcowego. Aby nawiązać połączenie z tą samą usługą za pośrednictwem prywatnego punktu końcowego, wymagane są oddzielne ustawienia DNS, często skonfigurowane za pośrednictwem prywatnych stref DNS. Upewnij się, że ustawienia DNS są poprawne w przypadku używania w pełni kwalifikowanej nazwy domeny (FQDN) dla połączenia. Ustawienia muszą być rozpoznawane jako prywatny adres IP prywatnego punktu końcowego.

Interfejs sieciowy skojarzony z prywatnym punktem końcowym zawiera informacje wymagane do skonfigurowania systemu DNS. Informacje obejmują nazwę FQDN i prywatny adres IP zasobu łącza prywatnego.

Aby uzyskać szczegółowe informacje na temat zaleceń dotyczących konfigurowania systemu DNS dla prywatnych punktów końcowych, zobacz Konfiguracja DNS prywatnego punktu końcowego.

Ograniczenia

Poniższe informacje zawierają listę znanych ograniczeń dotyczących używania prywatnych punktów końcowych:

Statyczny adres IP

| Ograniczenie | opis |

|---|---|

| Konfiguracja statycznego adresu IP jest obecnie nieobsługiwana. |

Azure Kubernetes Service (AKS) aplikacja systemu Azure Gateway HD Insight Recovery Services Vaults (Magazyny usług Private Link innych firm) |

Sieciowa grupa zabezpieczeń

| Ograniczenie | opis |

|---|---|

| Obowiązujące trasy i reguły zabezpieczeń są niedostępne dla interfejsu sieciowego prywatnego punktu końcowego. | Obowiązujące trasy i reguły zabezpieczeń nie będą wyświetlane dla karty sieciowej prywatnego punktu końcowego w witrynie Azure Portal. |

| Dzienniki przepływu sieciowej grupy zabezpieczeń nie są obsługiwane. | Dzienniki przepływu sieciowej grupy zabezpieczeń są niedostępne dla ruchu przychodzącego przeznaczonego dla prywatnego punktu końcowego. |

| Nie więcej niż 50 członków w grupie zabezpieczeń aplikacji. | Pięćdziesiąt to liczba konfiguracji adresów IP, które mogą być powiązane z poszczególnymi grupami asg powiązanymi z sieciową grupą zabezpieczeń w podsieci prywatnego punktu końcowego. Błędy połączeń mogą wystąpić z więcej niż 50 elementami członkowskimi. |

| Zakresy portów docelowych obsługiwane do współczynnika 250 K. | Zakresy portów docelowych są obsługiwane jako mnożenie sourceAddressPrefixes, DestinationAddressPrefixes i DestinationPortRanges.

Przykładowa reguła ruchu przychodzącego: jedno źródło * jedno miejsce docelowe * 4K portRanges = 4K Prawidłowe 10 źródeł * 10 miejsc docelowych * 10 portRanges = 1 K Prawidłowych 50 źródeł * 50 miejsc docelowych * 50 portówRanges = 125 K Prawidłowe 50 źródeł * 50 miejsc docelowych * 100 portRanges = 250 K Prawidłowe 100 źródeł * 100 miejsc docelowych * 100 portRanges = 1M Nieprawidłowy, sieciowa grupa zabezpieczeń ma zbyt wiele źródeł/miejsc docelowych/portów. |

| Filtrowanie portów źródłowych jest interpretowane jako * | Filtrowanie portów źródłowych nie jest aktywnie używane jako prawidłowy scenariusz filtrowania ruchu dla ruchu kierowanego do prywatnego punktu końcowego. |

| Funkcja niedostępna w wybranych regionach. | Obecnie niedostępne w następujących regionach: Australia Zachodnia Australia Środkowa 2 Republika Południowej Afryki Południowo-Wschodniej Brazylia Południowo-Wschodnia Wszystkie regiony rządowe Wszystkie regiony Chin |

Więcej zagadnień dotyczących sieciowej grupy zabezpieczeń

Ruch wychodzący odrzucony z prywatnego punktu końcowego nie jest prawidłowym scenariuszem, ponieważ dostawca usług nie może pochodzić z ruchu.

Następujące usługi mogą wymagać otwarcia wszystkich portów docelowych podczas korzystania z prywatnego punktu końcowego i dodawania filtrów zabezpieczeń sieciowej grupy zabezpieczeń:

- Azure Cosmos DB — aby uzyskać więcej informacji, zobacz Zakresy portów usługi.

UDR

| Ograniczenie | opis |

|---|---|

| Funkcja SNAT jest zawsze zalecana. | Ze względu na zmienny charakter prywatnej płaszczyzny danych punktu końcowego zaleca się używanie ruchu SNAT kierowanego do prywatnego punktu końcowego w celu zapewnienia, że ruch powrotny jest honorowany. |

| Funkcja niedostępna w wybranych regionach. | Obecnie niedostępne w następujących regionach: Australia Zachodnia Australia Środkowa 2 Republika Południowej Afryki Południowo-Wschodniej |

Grupa zabezpieczeń aplikacji

| Ograniczenie | opis |

|---|---|

| Funkcja niedostępna w wybranych regionach. | Obecnie niedostępne w następujących regionach: Australia Zachodnia Australia Środkowa 2 Republika Południowej Afryki Południowo-Wschodniej |

Następne kroki

Aby uzyskać więcej informacji na temat prywatnych punktów końcowych i usługi Private Link, zobacz Co to jest usługa Azure Private Link?.

Aby rozpocząć tworzenie prywatnego punktu końcowego dla aplikacji internetowej, zobacz Szybki start: tworzenie prywatnego punktu końcowego przy użyciu witryny Azure Portal.