Monitorowanie wystąpienia zarządzanego platformy Azure dla usługi Apache Cassandra przy użyciu usługi Azure Monitor

Wystąpienie zarządzane platformy Azure dla usługi Apache Cassandra udostępnia metryki i rejestrowanie diagnostyczne za pośrednictwem usługi Azure Monitor.

Metryki usługi Azure Managed Instance dla usługi Apache Cassandra

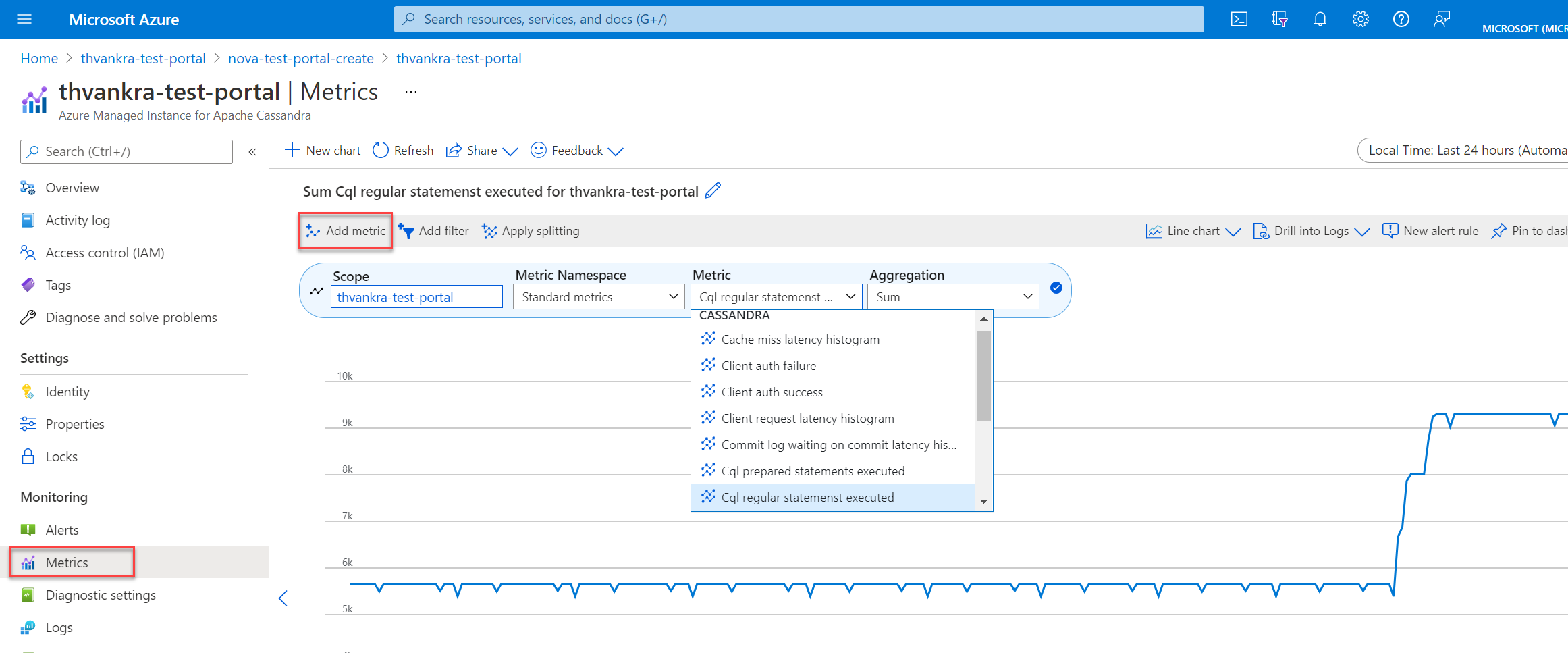

Metryki dla wystąpienia zarządzanego platformy Azure dla usługi Apache Cassandra można wizualizować w witrynie Azure Portal, przechodząc do zasobu klastra i wybierając pozycję Metryki. Następnie możesz wybrać dostępne metryki i agregacje.

Ustawienia diagnostyczne na platformie Azure

Usługa Azure Monitor używa ustawień diagnostycznych do zbierania dzienników zasobów, które są nazywane również dziennikami płaszczyzny danych. Zasób platformy Azure emituje dzienniki zasobów w celu zapewnienia bogatych, częstych danych dotyczących jego operacji. Usługa Azure Monitor przechwytuje te dzienniki na żądanie. Przykłady operacji płaszczyzny danych obejmują usuwanie, wstawianie i odczytFeed. Zawartość tych dzienników różni się w zależności od typu zasobu.

Metryki platformy i dzienniki aktywności są zbierane automatycznie, podczas gdy należy utworzyć ustawienie diagnostyczne w celu zbierania dzienników zasobów lub przekazywania ich poza usługę Azure Monitor. Możesz włączyć ustawienia diagnostyczne dla usługi Azure Managed Instance dla zasobów klastra Apache Cassandra i wysyłać dzienniki zasobów do następujących źródeł:

- Obszar roboczy usługi Log Analytics. Dane wysyłane do obszarów roboczych usługi Log Analytics są zapisywane w tabelach Diagnostyka Azure (starsza wersja) lub tabelach specyficznych dla zasobów (wersja zapoznawcza).

- Centrum zdarzeń.

- Konto magazynu.

Uwaga

Zalecamy utworzenie ustawienia diagnostycznego w trybie specyficznym dla zasobu.

Tworzenie ustawień diagnostycznych za pośrednictwem witryny Azure Portal

Zaloguj się w witrynie Azure Portal.

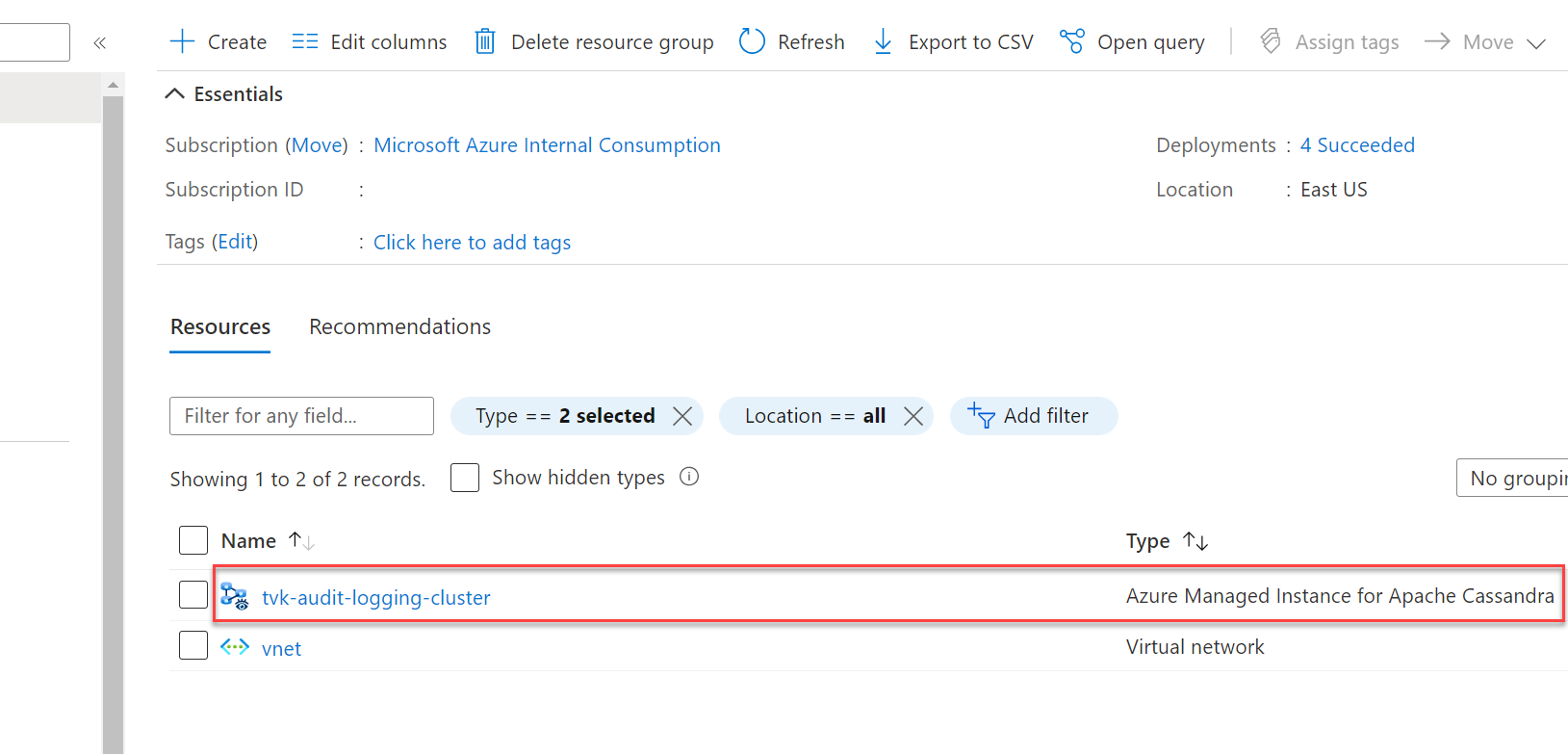

Przejdź do zasobu klastra Usługi Azure Managed Instance dla klastra Apache Cassandra.

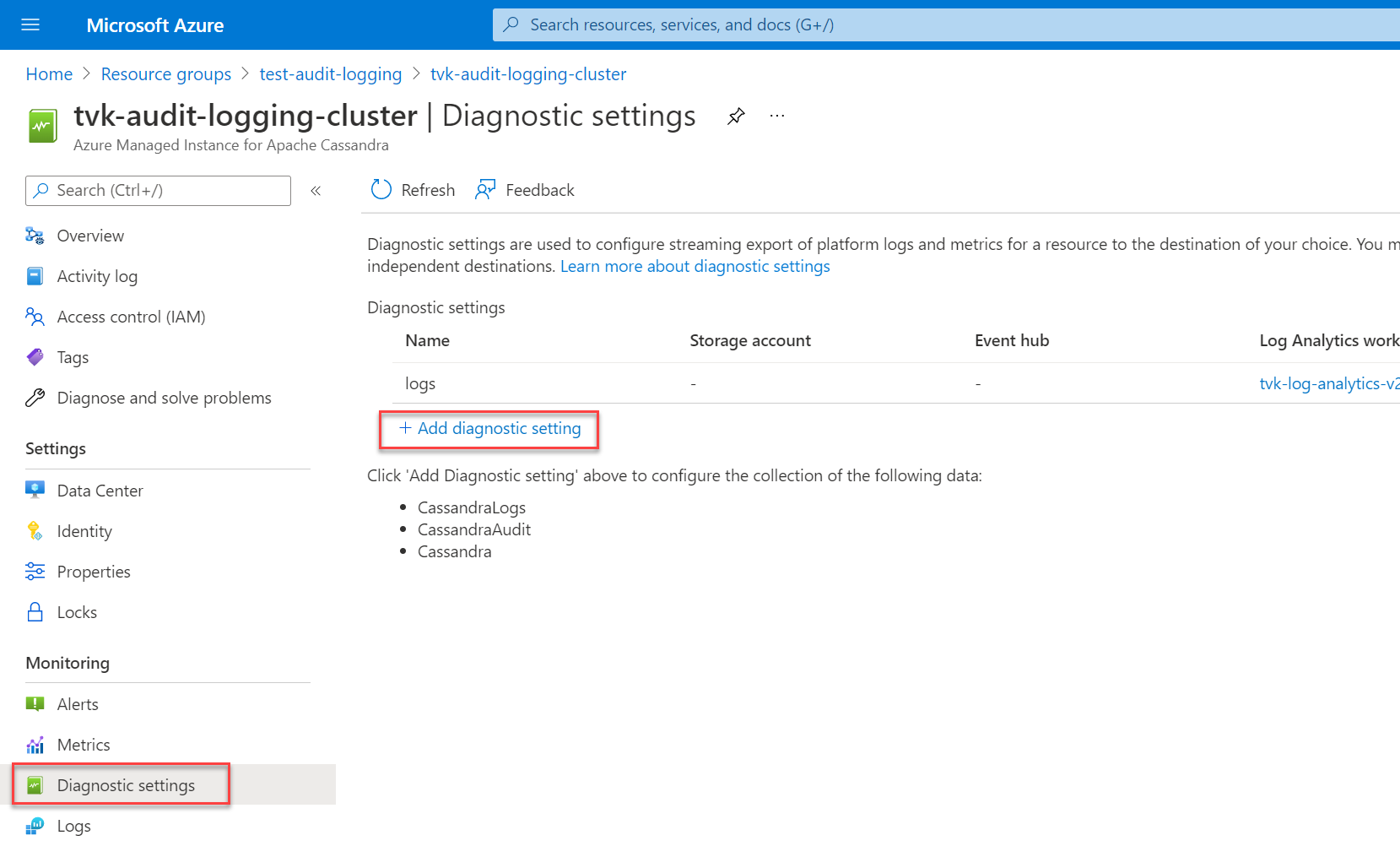

Wybierz pozycję Ustawienia diagnostyczne w sekcji Monitorowanie , a następnie wybierz pozycję Dodaj ustawienie diagnostyczne.

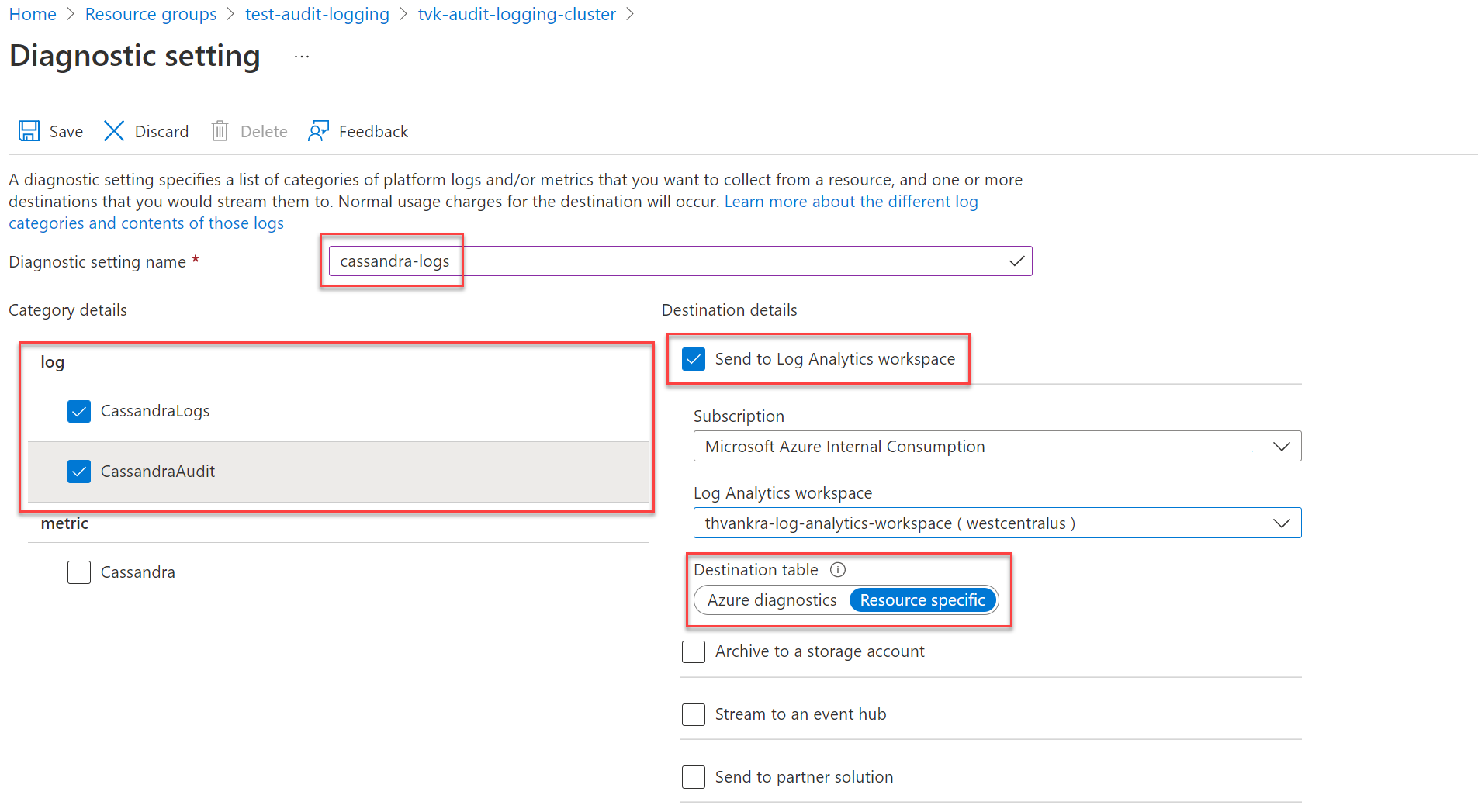

W okienku Ustawienia diagnostyczne wybierz nazwę ustawienia.

Następnie w obszarze Szczegóły kategorii wybierz swoje kategorie. Kategoria CassandraLogs rejestruje operacje serwera Cassandra. Kategoria CassandraAudit rejestruje operacje inspekcji i języka zapytań Cassandra (CQL).

W obszarze Szczegóły miejsca docelowego wybierz preferowaną lokalizację docelową dzienników. Jeśli wysyłasz dzienniki do obszaru roboczego usługi Log Analytics, wybierz pozycję Zasób specyficzny dla tabeli docelowej.

Uwaga

Jeśli wysyłasz dzienniki do obszaru roboczego usługi Log Analytics, może upłynąć do 20 minut. Do tego czasu tabele specyficzne dla zasobów (wyświetlane w obszarze Azure Managed Instance for Apache Cassandra) nie są widoczne.

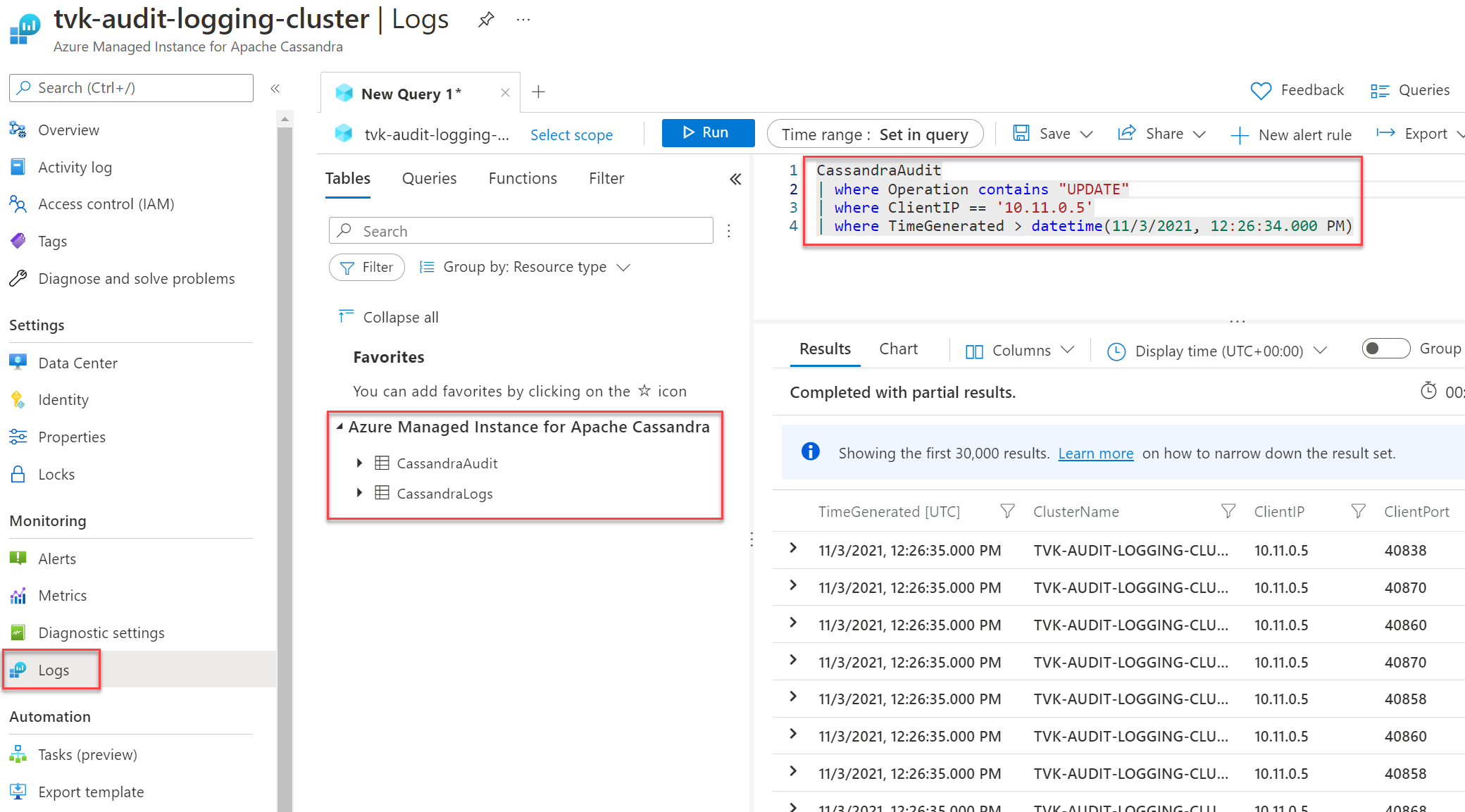

Po skonfigurowaniu rejestrowania diagnostycznego i przepływaniu danych możesz wybrać pozycję Dzienniki i wykonać zapytanie dotyczące dostępnych dzienników diagnostycznych przy użyciu usługi Azure Data Explorer. Aby uzyskać więcej informacji na temat usługi Azure Monitor i język zapytań Kusto, zobacz Rejestrowanie zapytań w usłudze Azure Monitor.

Tworzenie ustawienia diagnostycznego za pomocą interfejsu wiersza polecenia platformy Azure

Aby utworzyć ustawienie diagnostyczne przy użyciu interfejsu wiersza polecenia platformy Azure, użyj polecenia az monitor diagnostic-settings create :

logs='[{"category":"CassandraAudit","enabled":true,"retentionPolicy":{"enabled":true,"days":3}},{"category":"CassandraLogs","enabled":true,"retentionPolicy":{"enabled":true,"days":3}}]'

resourceId='/subscriptions/{SUBSCRIPTION_ID}/resourceGroups/{RESOURCE_GROUP}/providers/Microsoft.DocumentDB/cassandraClusters/{CLUSTER_NAME}'

workspace='/subscriptions/{SUBSCRIPTION_ID}/resourcegroups/{RESOURCE_GROUP}/providers/microsoft.operationalinsights/workspaces/{WORKSPACE_NAME}'

az monitor diagnostic-settings create --name tvk-diagnostic-logs-cassandra --resource $resourceId --logs $logs --workspace $workspace --export-to-resource-specific true

Tworzenie ustawienia diagnostycznego za pośrednictwem interfejsu API REST

Użyj interfejsu API REST usługi Azure Monitor do utworzenia ustawienia diagnostycznego za pośrednictwem konsoli interaktywnej.

Uwaga

Zalecamy ustawienie logAnalyticsDestinationType właściwości na Dedicated wartość w celu włączenia tabel specyficznych dla zasobów.

Żądanie

PUT

https://management.azure.com/{resource-id}/providers/microsoft.insights/diagnosticSettings/service?api-version={api-version}

Nagłówki

| Parametry/nagłówki | Wartość/opis |

|---|---|

name |

Nazwa ustawienia diagnostycznego |

resourceUri |

subscriptions/{SUBSCRIPTION_ID}/resourceGroups/{RESOURCE_GROUP}/providers/Microsoft.DocumentDb/databaseAccounts/{ACCOUNT_NAME}/providers/microsoft.insights/diagnosticSettings/{DIAGNOSTIC_SETTING_NAME} |

api-version |

2017-05-01-preview |

Content-Type |

application/json |

Treść

{

"id": "/subscriptions/{SUBSCRIPTION_ID}/resourceGroups/{RESOURCE_GROUP}/providers/Microsoft.DocumentDb/databaseAccounts/{ACCOUNT_NAME}/providers/microsoft.insights/diagnosticSettings/{DIAGNOSTIC_SETTING_NAME}",

"type": "Microsoft.Insights/diagnosticSettings",

"name": "name",

"location": null,

"kind": null,

"tags": null,

"properties": {

"storageAccountId": null,

"serviceBusRuleId": null,

"workspaceId": "/subscriptions/{SUBSCRIPTION_ID}/resourcegroups/{RESOURCE_GROUP}/providers/microsoft.operationalinsights/workspaces/{WORKSPACE_NAME}",

"eventHubAuthorizationRuleId": null,

"eventHubName": null,

"logs": [

{

"category": "CassandraAudit",

"categoryGroup": null,

"enabled": true,

"retentionPolicy": {

"enabled": false,

"days": 0

}

},

{

"category": "CassandraLogs",

"categoryGroup": null,

"enabled": true,

"retentionPolicy": {

"enabled": false,

"days": 0

}

}

],

"logAnalyticsDestinationType": "Dedicated"

},

"identity": null

}

Lista dozwolonych inspekcji

Uwaga

Ten artykuł zawiera odwołania do terminu lista dozwolonych, którego firma Microsoft już nie używa. Po usunięciu terminu z oprogramowania usuniemy go z tego artykułu.

Domyślnie rejestrowanie inspekcji tworzy rekord dla każdej próby logowania i zapytania CQL. Wynik może być przytłaczający i zwiększać obciążenie. Aby zarządzać tą sytuacją, możesz użyć listy dozwolonych do selektywnego dołączania lub wykluczania określonych rekordów inspekcji.

Cassandra 3.11

W systemie Cassandra 3.11 można użyć funkcji listy dozwolonych inspekcji, aby ustawić, które operacje nie tworzą rekordu inspekcji. Funkcja listy dozwolonych inspekcji jest domyślnie włączona w systemie Cassandra 3.11. Aby dowiedzieć się, jak skonfigurować listę dozwolonych, zobacz Zarządzanie listami dozwolonymi na podstawie ról.

Przykłady:

Aby odfiltrować wszystkie

SELECToperacje iMODIFYdla użytkownikabobz dziennika inspekcji, wykonaj następujące instrukcje:cassandra@cqlsh> ALTER ROLE bob WITH OPTIONS = { 'GRANT AUDIT WHITELIST FOR SELECT' : 'data' }; cassandra@cqlsh> ALTER ROLE bob WITH OPTIONS = { 'GRANT AUDIT WHITELIST FOR MODIFY' : 'data' };Aby odfiltrować wszystkie

SELECToperacje wdecisionstabeli wdesignprzestrzeni kluczy dla użytkownikajimz dziennika inspekcji, wykonaj następującą instrukcję:cassandra@cqlsh> ALTER ROLE jim WITH OPTIONS = { 'GRANT AUDIT WHITELIST FOR SELECT' : 'data/design/decisions' };Aby odwołać listę dozwolonych dla użytkownika

bobna wszystkich operacjach użytkownikaSELECT, wykonaj następującą instrukcję:cassandra@cqlsh> ALTER ROLE bob WITH OPTIONS = { 'REVOKE AUDIT WHITELIST FOR SELECT' : 'data' };Aby wyświetlić bieżące listy dozwolonych, wykonaj następującą instrukcję:

cassandra@cqlsh> LIST ROLES;

System Cassandra 4 lub nowszy

W systemie Cassandra 4 lub nowszym możesz skonfigurować listę dozwolonych w konfiguracji bazy danych Cassandra. Aby uzyskać szczegółowe wskazówki, zobacz Aktualizowanie konfiguracji bazy danych Cassandra. Dostępne opcje są następujące (dokumentacja rozwiązania Cassandra dotycząca rejestrowania inspekcji):

audit_logging_options:

included_keyspaces: <Comma separated list of keyspaces to be included in audit log, default - includes all keyspaces>

excluded_keyspaces: <Comma separated list of keyspaces to be excluded from audit log, default - excludes no keyspace except system, system_schema and system_virtual_schema>

included_categories: <Comma separated list of Audit Log Categories to be included in audit log, default - includes all categories>

excluded_categories: <Comma separated list of Audit Log Categories to be excluded from audit log, default - excludes no category>

included_users: <Comma separated list of users to be included in audit log, default - includes all users>

excluded_users: <Comma separated list of users to be excluded from audit log, default - excludes no user>

Dostępne kategorie to: QUERY, , DMLOTHERDCLAUTHDDL, , . PREPAREERROR

Oto przykładowa konfiguracja:

audit_logging_options:

included_keyspaces: keyspace1,keyspace2

included_categories: AUTH,ERROR,DCL,DDL

Domyślnie konfiguracja ustawia wartość included_categories AUTH,ERROR,DCL,DDL.

Następne kroki

- Aby uzyskać szczegółowe informacje na temat tworzenia ustawienia diagnostycznego przy użyciu witryny Azure Portal, interfejsu wiersza polecenia platformy Azure lub programu PowerShell, zobacz Ustawienia diagnostyczne w usłudze Azure Monitor.