Migrowanie zasobów IoT Hub do nowego głównego katalogu certyfikatu TLS

Usługi Azure IoT Hub i Device Provisioning Service (DPS) używają certyfikatów TLS wystawionych przez Baltimore CyberTrust Root, które wygasają w 2025 roku. Od lutego 2023 r. wszystkie centra IoT w globalnej chmurze platformy Azure zaczęły migrować do nowego certyfikatu TLS wystawionego przez globalny katalog główny G2 firmy DigiCert.

Skutki migracji certyfikatu TLS w centrach IoT obejmują:

- Każde urządzenie, które nie ma globalnego katalogu głównego G2 firmy DigiCert w magazynie certyfikatów, nie może już nawiązać połączenia z platformą Azure.

- Zmieniono adres IP centrum IoT Hub.

Oś czasu

Od 30 września 2024 r. migracja jest zakończona dla wszystkich zasobów usługi IoT Hub, IoT Central i Device Provisioning Service.

Wymagane kroki

W ramach migracji wykonaj następujące czynności:

Dodaj do urządzeń certyfikaty DigiCert Global Root G2 i Główny urząd certyfikacji MICROSOFT RSA 2017. Wszystkie te certyfikaty można pobrać ze szczegółów urzędu certyfikacji platformy Azure.

Firma DigiCert Global Root G2 zapewnia, że urządzenia mogą łączyć się po migracji. Główny urząd certyfikacji MICROSOFT RSA 2017 pomaga zapobiec przyszłym zakłóceniom w przypadku nieoczekiwanego wycofania globalnego katalogu głównego G2 firmy DigiCert.

Aby uzyskać więcej informacji na temat zalecanych praktyk dotyczących certyfikatów usługi IoT Hub, zobacz Obsługa protokołu TLS.

Upewnij się, że nie przypinasz żadnych certyfikatów pośrednich ani liści i używasz publicznych katalogów głównych do przeprowadzania weryfikacji serwera TLS.

Usługi IoT Hub i DPS od czasu do czasu przerzucają pośredni urząd certyfikacji. W takich przypadkach urządzenia utracą łączność, jeśli jawnie szukają pośredniego urzędu certyfikacji lub certyfikatu liścia. Jednak urządzenia, które przeprowadzają walidację przy użyciu publicznych katalogów głównych, będą nadal łączyć się niezależnie od wszelkich zmian w pośrednim urzędzie certyfikacji.

Często zadawane pytania

Moje urządzenia używają uwierzytelniania SAS/X.509/TPM. Czy ta migracja miała wpływ na moje urządzenia?

Migrowanie certyfikatu TLS nie ma wpływu na sposób uwierzytelniania urządzeń przez usługę IoT Hub. Ta migracja ma wpływ na sposób uwierzytelniania urządzeń w punktach końcowych usługi IoT Hub i DPS.

Usługi IoT Hub i DPS przedstawiają certyfikat serwera urządzeniom, a urządzenia uwierzytelniają ten certyfikat względem katalogu głównego, aby ufać połączeniu z punktami końcowymi. Urządzenia muszą mieć nowy katalog główny G2 firmy DigiCert w zaufanych magazynach certyfikatów, aby móc zweryfikować platformę Azure i nawiązać z nią połączenie po tej migracji.

Moje urządzenia używają zestawów SDK usługi Azure IoT do nawiązania połączenia. Czy muszę coś zrobić, aby zestawy SDK działały z nowym certyfikatem?

To zależy.

- Tak, jeśli używasz klienta urządzenia Java V1. Ten klient pakuje certyfikat główny Baltimore Cybertrust wraz z zestawem SDK. Możesz przeprowadzić aktualizację do języka Java w wersji 2 lub ręcznie dodać certyfikat Global Root G2 firmy DigiCert do kodu źródłowego.

- Nie, jeśli używasz innych zestawów SDK usługi Azure IoT. Większość zestawów SDK usługi Azure IoT opiera się na magazynie certyfikatów podstawowego systemu operacyjnego w celu pobrania zaufanych katalogów głównych na potrzeby uwierzytelniania serwera podczas uzgadniania protokołu TLS.

Moje urządzenia łączą się z suwerennym regionem świadczenia usługi Azure. Czy nadal muszę je zaktualizować?

Nie, ta zmiana ma wpływ tylko na globalną chmurę platformy Azure. Suwerenne chmury nie zostały uwzględnione w tej migracji.

Używam usługi IoT Central. Czy muszę zaktualizować moje urządzenia?

Tak, usługa IoT Central używa zarówno usługi IoT Hub, jak i usługi DPS w zapleczu. Migracja protokołu TLS miała wpływ na rozwiązanie i należy zaktualizować urządzenia, aby zachować połączenie.

Kiedy mogę usunąć root Baltimore Cybertrust z moich urządzeń?

Certyfikat główny Baltimore można usunąć teraz, gdy wszystkie etapy migracji zostaną ukończone. Od 30 września 2024 r. żadne zasoby usługi Azure IoT nie korzystają z certyfikatu głównego Baltimore.

Rozwiązywanie problemów

Jeśli występują ogólne problemy z łącznością z usługą IoT Hub, zapoznaj się z następującymi zasobami rozwiązywania problemów:

- Wzorce połączeń i ponawiania prób za pomocą zestawów SDK urządzeń.

- Omówienie i rozwiązywanie problemów z kodami błędów usługi Azure IoT Hub.

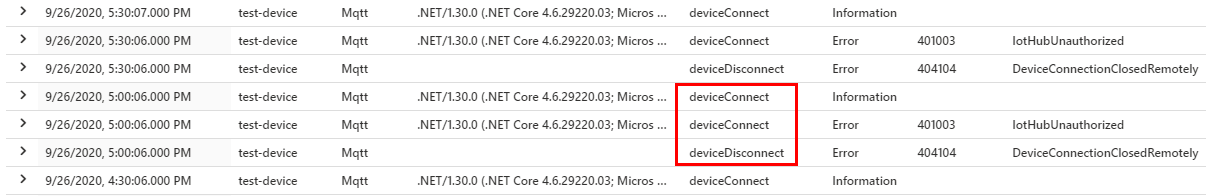

Jeśli obserwujesz usługę Azure Monitor po migracji certyfikatów, poszukaj zdarzenia DeviceDisconnect, a następnie zdarzenia DeviceConnect, jak pokazano na poniższym zrzucie ekranu:

Jeśli urządzenie rozłącza się, ale nie łączy się ponownie po migracji, spróbuj wykonać następujące czynności:

Sprawdź, czy żądanie rozpoznawania i uzgadniania DNS zostało ukończone bez żadnych błędów.

Sprawdź, czy urządzenie ma zarówno certyfikat DigiCert Global Root G2, jak i certyfikat Baltimore zainstalowany w magazynie certyfikatów.

Użyj następującego zapytania Kusto, aby zidentyfikować aktywność połączenia dla urządzeń. Aby uzyskać więcej informacji, zobacz omówienie język zapytań Kusto (KQL).

AzureDiagnostics | where ResourceProvider == "MICROSOFT.DEVICES" and ResourceType == "IOTHUBS" | where Category == "Connections" | extend parsed_json = parse_json(properties_s) | extend SDKVersion = tostring(parsed_json.sdkVersion), DeviceId = tostring(parsed_json.deviceId), Protocol = tostring(parsed_json.protocol) | distinct TimeGenerated, OperationName, Level, ResultType, ResultDescription, DeviceId, Protocol, SDKVersionUżyj karty Metryki centrum IoT w witrynie Azure Portal, aby śledzić proces ponownego łączenia urządzenia. Najlepiej, aby nie było żadnych zmian w urządzeniach przed ukończeniem tej migracji i po zakończeniu tej migracji. Zalecana metryka do obejrzenia to Urządzenia połączone, ale możesz użyć dowolnych wykresów, które aktywnie monitorujesz.