Korzystanie z połączeń danych

W tym artykule omówiono funkcję połączeń danych w programie Zarządzanie zewnętrznym obszarem podatnym na ataki w usłudze Microsoft Defender (Defender EASM).

Omówienie

Usługa Defender EASM oferuje teraz połączenia danych, które ułatwiają bezproblemową integrację danych powierzchni ataków z innymi rozwiązaniami firmy Microsoft w celu uzupełnienia istniejących przepływów pracy przy użyciu nowych szczegółowych informacji. Musisz pobrać dane z usługi Defender EASM do innych narzędzi zabezpieczeń używanych do korygowania, aby jak najlepiej wykorzystać dane powierzchni ataków.

Łącznik danych wysyła dane zasobów EASM usługi Defender na dwie różne platformy: Log Analytics i Azure Data Explorer. Musisz wyeksportować dane programu Defender EASM do dowolnego narzędzia. Połączenia danych podlegają modelowi cenowemu dla każdej odpowiedniej platformy.

Usługa Log Analytics zapewnia funkcje zarządzania informacjami i zdarzeniami zabezpieczeń oraz aranżacji zabezpieczeń, automatyzacji i reagowania. Zasób lub szczegółowe informacje usługi Defender EASM mogą być używane w usłudze Log Analytics w celu wzbogacania istniejących przepływów pracy z innymi danymi zabezpieczeń. Te informacje mogą uzupełniać informacje o zaporze i konfiguracji, analizę zagrożeń i dane zgodności, aby zapewnić wgląd w infrastrukturę zewnętrzną w otwartym Internecie.

Masz następujące możliwości:

- Tworzenie lub wzbogacanie zdarzeń zabezpieczeń.

- Tworzenie podręczników badania.

- Trenowanie algorytmów uczenia maszynowego.

- Wyzwalanie akcji korygowania.

Azure Data Explorer to platforma do analizy danych big data, która ułatwia analizowanie dużych ilości danych z różnych źródeł przy użyciu elastycznych możliwości dostosowywania. Dane zasobów i szczegółowych informacji usługi Defender EASM można zintegrować w celu korzystania z funkcji wizualizacji, zapytań, pozyskiwania i zarządzania w ramach platformy.

Niezależnie od tego, czy tworzysz raporty niestandardowe za pomocą usługi Power BI, czy wyszukujesz zasoby zgodne z precyzyjnymi zapytaniami KQL, eksportowanie danych EASM usługi Defender do usługi Azure Data Explorer umożliwia korzystanie z danych powierzchni ataków z niekończącym się potencjałem dostosowywania.

Opcje zawartości danych

Połączenia danych EASM w usłudze Defender oferują możliwość zintegrowania dwóch różnych rodzajów danych powierzchni ataków z wybranym narzędziem. Możesz wybrać migrację danych zasobów, wgląd w dane powierzchni ataków lub oba typy danych. Dane zasobów zawierają szczegółowe informacje o całym spisie. Szczegółowe informacje o powierzchni ataków zapewniają natychmiastowe szczegółowe informacje umożliwiające podejmowanie działań na podstawie pulpitów nawigacyjnych eaSM w usłudze Defender.

Aby dokładnie przedstawić infrastrukturę, która jest najważniejsza dla Twojej organizacji, obie opcje zawartości obejmują tylko zasoby w stanie Zatwierdzony spis.

Dane zasobów: opcja Dane zasobu wysyła dane dotyczące wszystkich zasobów spisu do wybranego narzędzia. Ta opcja jest najlepsza w przypadku przypadków użycia, w których szczegółowe podstawowe metadane są kluczem do integracji usługi Defender EASM. Przykłady obejmują usługę Microsoft Sentinel lub dostosowane raportowanie w usłudze Azure Data Explorer. Kontekst wysokiego poziomu można wyeksportować dla każdego zasobu w spisie i szczegółowe szczegóły specyficzne dla określonego typu zasobu.

Ta opcja nie udostępnia żadnych wstępnie określonych szczegółowych informacji o zasobach. Zamiast tego oferuje ona ekspansywną ilość danych, dzięki czemu można znaleźć dostosowane szczegółowe informacje, o których najbardziej ci zależy.

Szczegółowe informacje o powierzchni ataków: szczegółowe informacje o powierzchni ataków zapewniają praktyczny zestaw wyników na podstawie kluczowych szczegółowych informacji dostarczanych za pośrednictwem pulpitów nawigacyjnych w usłudze Defender EASM. Ta opcja zapewnia mniej szczegółowe metadane dla każdego zasobu. Kategoryzuje zasoby na podstawie odpowiednich szczegółowych informacji i udostępnia kontekst wysokiego poziomu wymagany do dalszej analizy. Ta opcja jest idealna, jeśli chcesz zintegrować te wstępnie określone szczegółowe informacje z niestandardowymi przepływami pracy raportowania z danymi z innych narzędzi.

Omówienie konfiguracji

W tej sekcji przedstawiono ogólne informacje dotyczące konfiguracji.

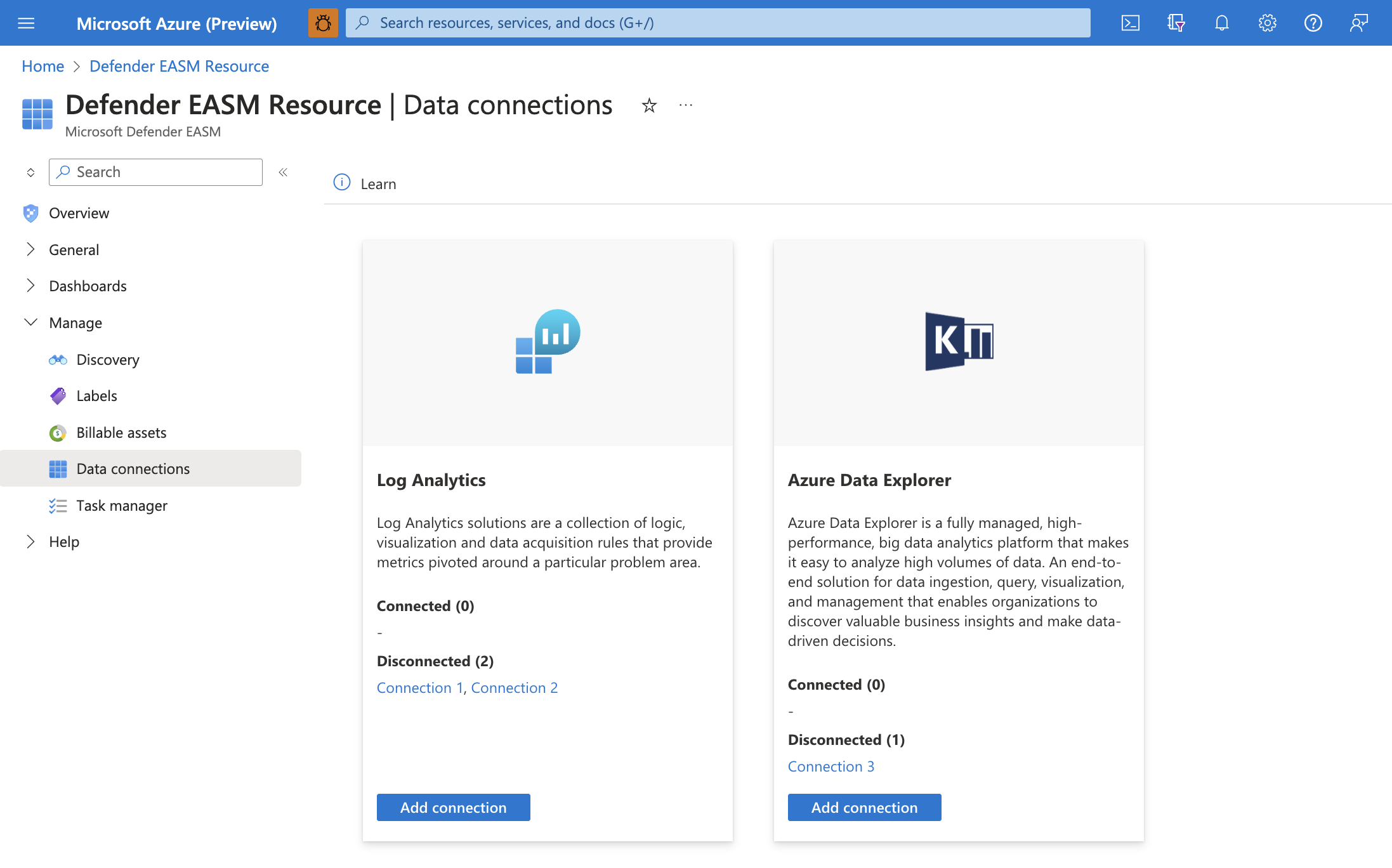

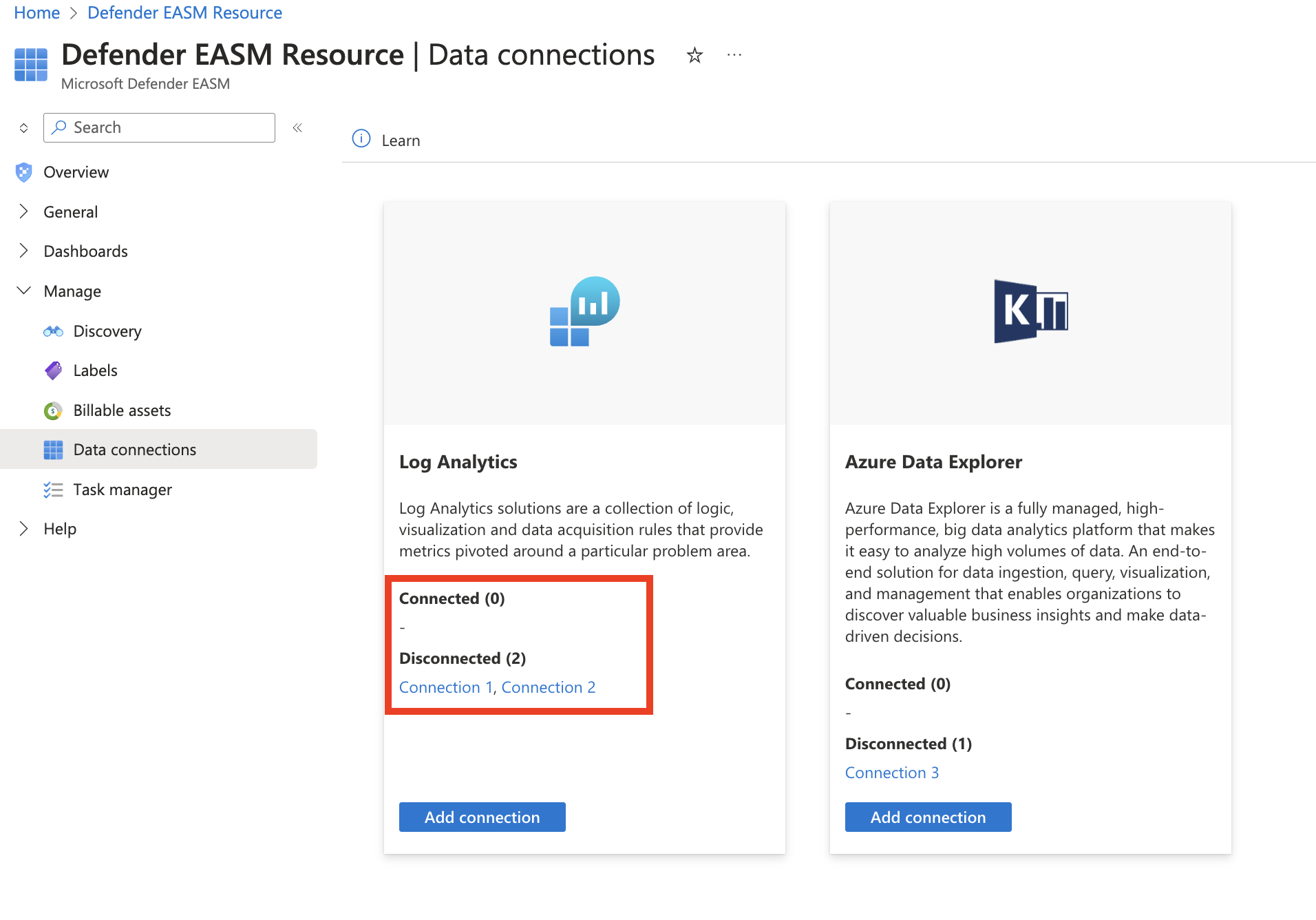

Uzyskiwanie dostępu do połączeń danych

W okienku po lewej stronie w okienku zasobów EASM usługi Defender w obszarze Zarządzanie wybierz pozycję Połączenia danych. Na tej stronie są wyświetlane łączniki danych zarówno dla usługi Log Analytics, jak i usługi Azure Data Explorer. Wyświetla listę wszystkich bieżących połączeń i udostępnia opcję dodawania, edytowania lub usuwania połączeń.

Wymagania wstępne dotyczące połączeń

Aby pomyślnie utworzyć połączenie danych, musisz najpierw upewnić się, że zostały wykonane wymagane kroki, aby przyznać usłudze Defender EASM uprawnienie do wybranego narzędzia. Ten proces umożliwia aplikacji pozyskiwanie wyeksportowanych danych. Udostępnia również poświadczenia uwierzytelniania wymagane do skonfigurowania połączenia.

Uwaga

Połączenia danych EASM w usłudze Defender nie obsługują łączy prywatnych ani sieci.

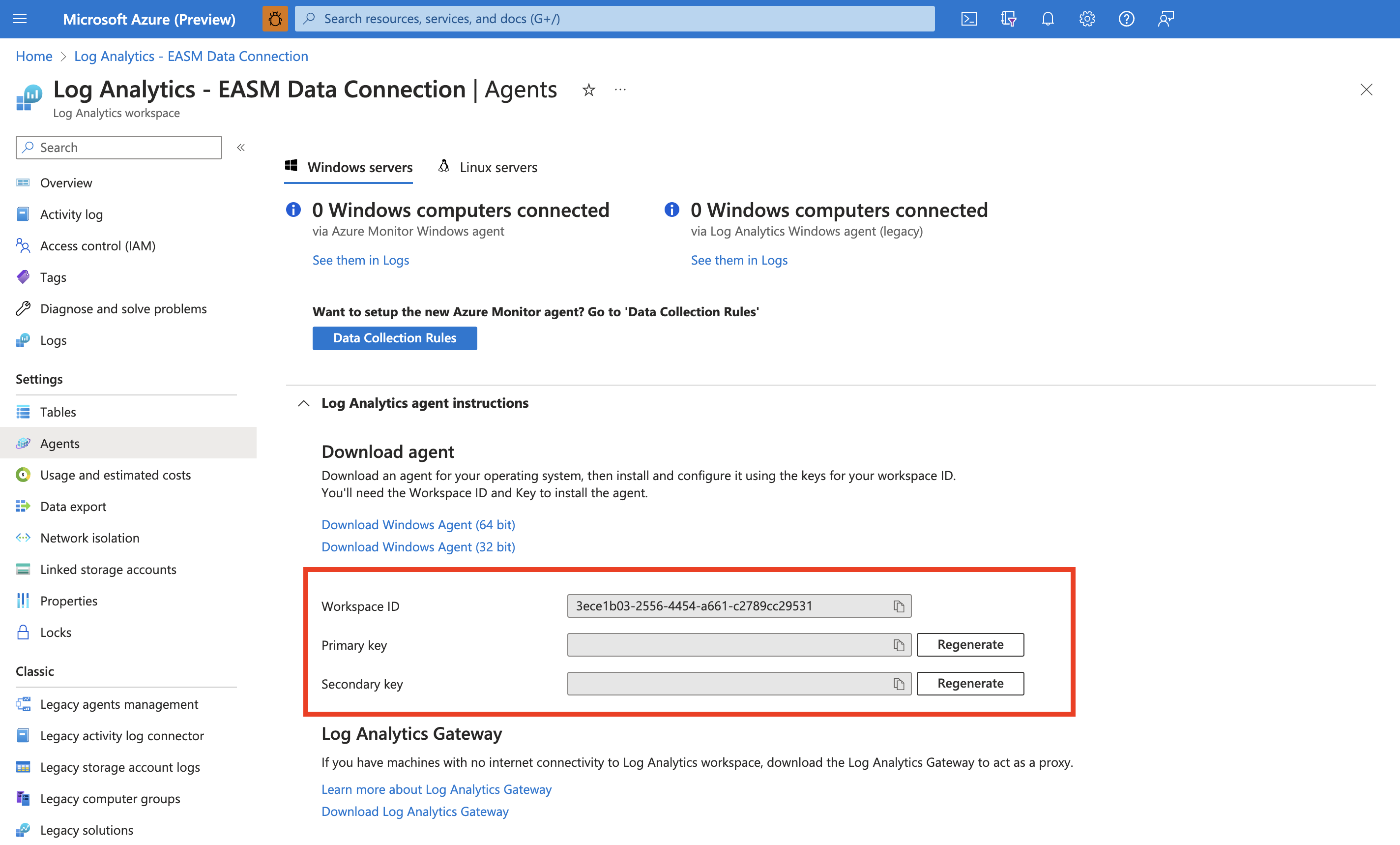

Konfigurowanie uprawnień usługi Log Analytics

Otwórz obszar roboczy usługi Log Analytics, który pozyska dane eaSM usługi Defender lub utworzy nowy obszar roboczy.

W okienku po lewej stronie w obszarze Ustawienia wybierz pozycję Agenci.

Rozwiń sekcję Instrukcje agenta usługi Log Analytics, aby wyświetlić identyfikator obszaru roboczego i klucz podstawowy. Te wartości służą do konfigurowania połączenia danych.

Korzystanie z tego połączenia danych podlega strukturze cen usługi Log Analytics. Aby uzyskać więcej informacji, zobacz Cennik usługi Azure Monitor.

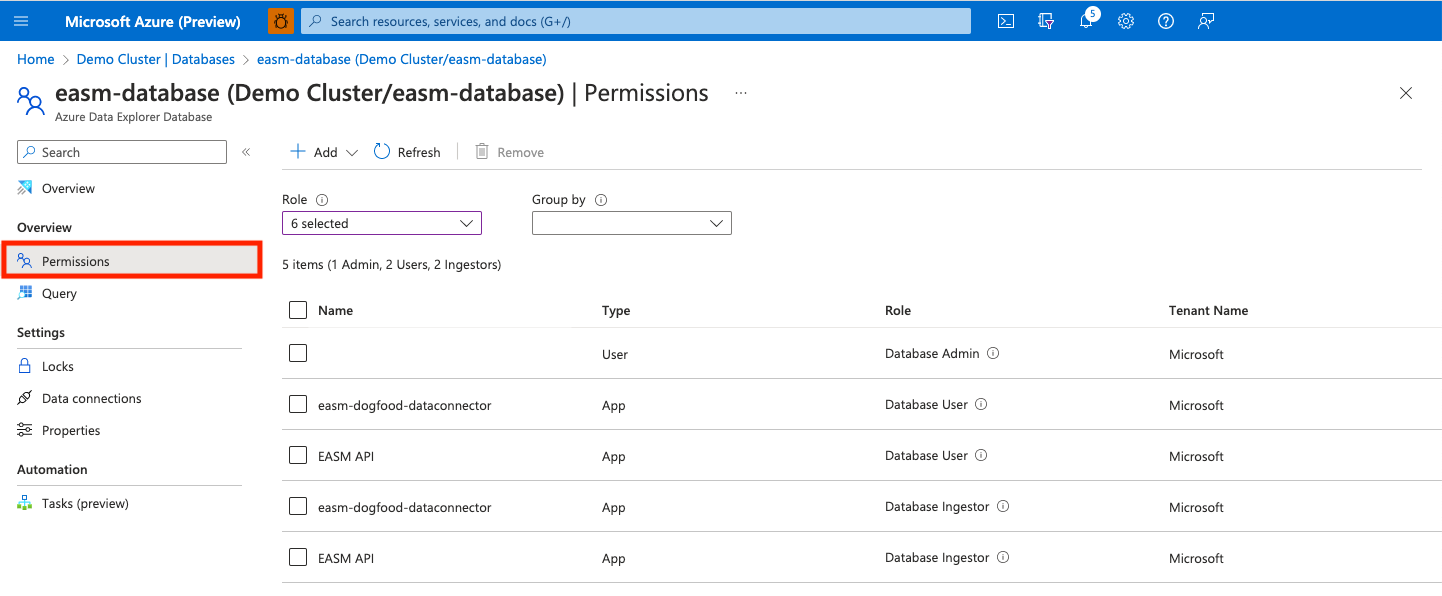

Konfigurowanie uprawnień usługi Azure Data Explorer

Upewnij się, że jednostka usługi API EASM usługi Defender ma dostęp do odpowiednich ról w bazie danych, w której chcesz wyeksportować dane powierzchni ataków. Najpierw upewnij się, że zasób EASM usługi Defender został utworzony w odpowiedniej dzierżawie, ponieważ ta akcja aprowizuje podmiot zabezpieczeń interfejsu API EASM.

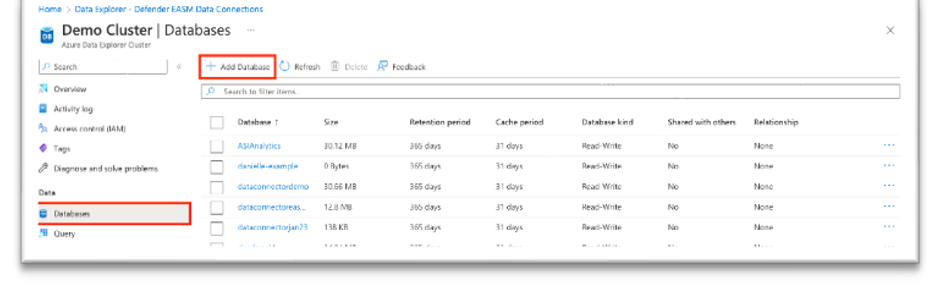

Otwórz klaster usługi Azure Data Explorer, który pozyska dane EASM usługi Defender lub utworzy nowy klaster.

W okienku po lewej stronie w obszarze Dane wybierz pozycję Bazy danych.

Wybierz pozycję Dodaj bazę danych , aby utworzyć bazę danych do twoich danych programu Defender EASM.

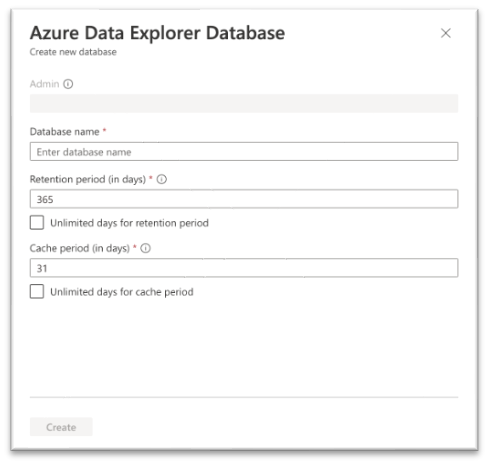

Nazwij bazę danych, skonfiguruj okresy przechowywania i pamięci podręcznej, a następnie wybierz pozycję Utwórz.

Po utworzeniu bazy danych EASM usługi Defender wybierz nazwę bazy danych, aby otworzyć stronę szczegółów. W okienku po lewej stronie w obszarze Przegląd wybierz pozycję Uprawnienia. Aby pomyślnie wyeksportować dane programu Defender EASM do usługi Azure Data Explorer, musisz utworzyć dwa nowe uprawnienia dla interfejsu API EASM: użytkownik i narzędzie ingestor.

Wybierz pozycję Dodaj i utwórz użytkownika. Wyszukaj pozycję INTERFEJS API EASM, wybierz wartość, a następnie wybierz pozycję Wybierz.

Wybierz pozycję Dodaj , aby utworzyć obiekt ingestor. Wykonaj te same kroki opisane wcześniej, aby dodać interfejs API EASM jako narzędzie ingestor.

Baza danych jest teraz gotowa do nawiązania połączenia z usługą Defender EASM. Podczas konfigurowania połączenia danych potrzebna jest nazwa klastra, nazwa bazy danych i region.

Dodawanie połączenia danych

Możesz połączyć dane usługi Defender EASM z usługą Log Analytics lub Azure Data Explorer. W tym celu wybierz pozycję Dodaj połączenie dla odpowiedniego narzędzia na stronie Połączenia danych.

Po prawej stronie strony Połączenia danych zostanie otwarte okienko konfiguracji. Dla każdego odpowiedniego narzędzia wymagane są następujące pola.

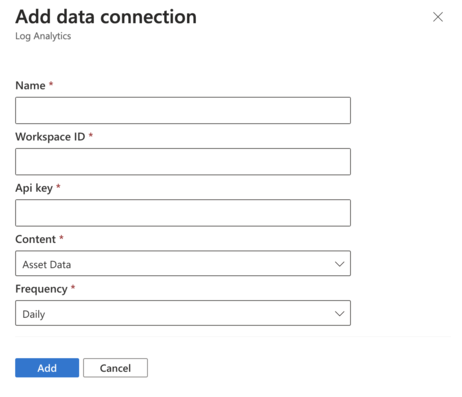

Log Analytics

Nazwa: wprowadź nazwę tego połączenia danych.

Identyfikator obszaru roboczego: wprowadź identyfikator obszaru roboczego dla wystąpienia usługi Log Analytics, w którym chcesz wyeksportować dane eaSM usługi Defender.

Klucz interfejsu API: wprowadź klucz interfejsu API dla wystąpienia usługi Log Analytics.

Zawartość: wybierz, aby zintegrować dane zasobów, zaatakować szczegółowe informacje o powierzchni lub oba zestawy danych.

Częstotliwość: wybierz częstotliwość używaną przez połączenie EASM usługi Defender do wysyłania zaktualizowanych danych do wybranego narzędzia. Dostępne opcje to codziennie, co tydzień i co miesiąc.

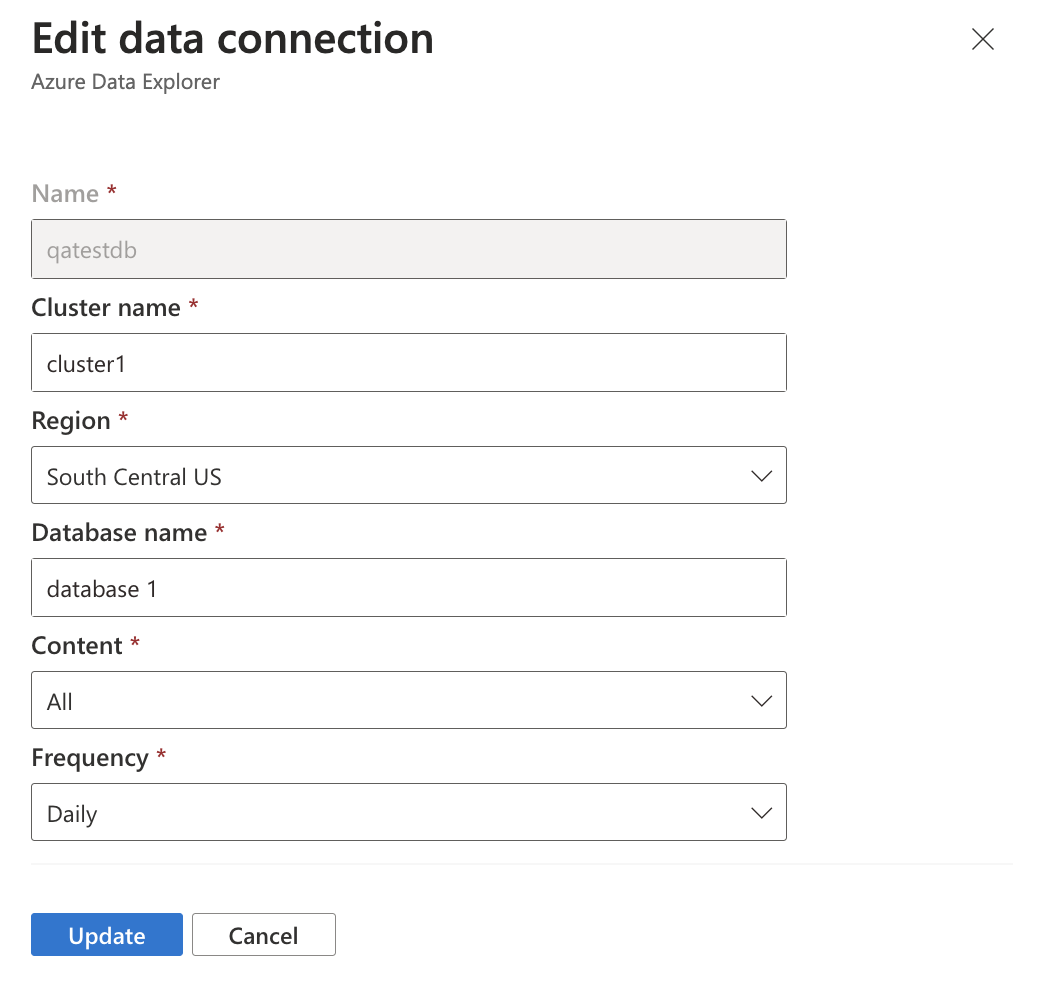

Azure Data Explorer

Nazwa: wprowadź nazwę tego połączenia danych.

Nazwa klastra: wprowadź nazwę klastra usługi Azure Data Explorer, w którym chcesz wyeksportować dane eaSM usługi Defender.

Region: wprowadź region klastra usługi Azure Data Explorer.

Nazwa bazy danych: wprowadź nazwę żądanej bazy danych.

Zawartość: wybierz, aby zintegrować dane zasobów, zaatakować szczegółowe informacje o powierzchni lub oba zestawy danych.

Częstotliwość: wybierz częstotliwość używaną przez połączenie EASM usługi Defender do wysyłania zaktualizowanych danych do wybranego narzędzia. Dostępne opcje to codziennie, co tydzień i co miesiąc.

Po skonfigurowaniu wszystkich pól wybierz pozycję Dodaj , aby utworzyć połączenie danych. W tym momencie na stronie Połączenia danych zostanie wyświetlony baner wskazujący, że zasób został pomyślnie utworzony. W ciągu 30 minut dane zaczynają się wypełniać. Po utworzeniu połączeń są one wyświetlane w odpowiednim narzędziu na stronie głównej Połączenia danych.

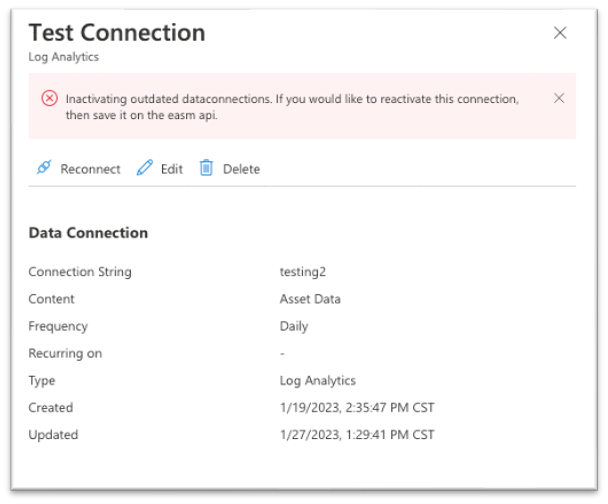

Edytowanie lub usuwanie połączenia danych

Możesz edytować lub usuwać połączenie danych. Możesz na przykład zauważyć, że połączenie jest wyświetlane jako Rozłączone. W takim przypadku należy ponownie wprowadzić szczegóły konfiguracji, aby rozwiązać ten problem.

Aby edytować lub usunąć połączenie danych:

Wybierz odpowiednie połączenie z listy na głównej stronie Połączenia danych.

Zostanie otwarta strona zawierająca więcej danych dotyczących połączenia. Wyświetla konfiguracje wybrane podczas tworzenia połączenia i wszelkie komunikaty o błędach. Widoczne są również następujące dane:

Cykliczne: dzień tygodnia lub miesiąca, w ramach którego usługa Defender EASM wysyła zaktualizowane dane do połączonego narzędzia.

Utworzono: data i godzina utworzenia połączenia danych.

Zaktualizowano: data i godzina ostatniej aktualizacji połączenia danych.

Na tej stronie możesz ponownie połączyć się, edytować lub usunąć połączenie danych.

- Połącz ponownie: próbuje zweryfikować połączenie danych bez żadnych zmian w konfiguracji. Ta opcja jest najlepsza, jeśli zweryfikowano poświadczenia uwierzytelniania używane na potrzeby połączenia danych.

- Edycja: umożliwia zmianę konfiguracji połączenia danych.

- Usuń: usuwa połączenie danych.