Włączanie logowania dla aplikacji Java WebSphere przy użyciu biblioteki MSAL4J z usługą Azure Active Directory B2C

W tym artykule przedstawiono aplikację Java Servlet, która uwierzytelnia użytkowników w usłudze Azure Active Directory B2C (Azure AD B2C) przy użyciu biblioteki Microsoft Authentication Library for Java (MSAL4J).

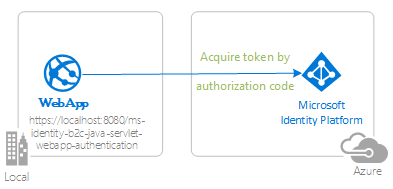

Na poniższym diagramie przedstawiono topologię aplikacji:

Diagram przedstawiający topologię aplikacji.

Diagram przedstawiający topologię aplikacji.

Aplikacja używa biblioteki MSAL4J do logowania użytkowników i uzyskiwania tokenu identyfikatora z usługi Azure AD B2C. Token identyfikatora potwierdza, że użytkownik jest uwierzytelniany w dzierżawie usługi Azure AD B2C.

Wymagania wstępne

- Zestaw JDK w wersji 8 lub nowszej

- Maven 3

- Dzierżawa usługi Azure AD B2C. Aby uzyskać więcej informacji, zobacz Samouczek: tworzenie dzierżawy usługi Azure Active Directory B2C

- Konto użytkownika w dzierżawie usługi Azure AD B2C.

Zalecenia

- Znajomość serwletów Java/Dżakarta.

- Pewna znajomość terminalu systemu Linux/OSX.

- jwt.ms na potrzeby inspekcji tokenów.

- Program Fiddler do monitorowania aktywności sieci i rozwiązywania problemów.

- Postępuj zgodnie z blogiem Microsoft Entra ID, aby być na bieżąco z najnowszymi wydarzeniami.

Konfigurowanie przykładu

W poniższych sekcjach pokazano, jak skonfigurować przykładową aplikację.

Klonowanie lub pobieranie przykładowego repozytorium

Aby sklonować przykład, otwórz okno powłoki Bash i użyj następującego polecenia:

git clone https://github.com/Azure-Samples/ms-identity-msal-java-samples.git

cd 3-java-servlet-web-app/1-Authentication/sign-in-b2c

Alternatywnie przejdź do repozytorium ms-identity-msal-java-samples , a następnie pobierz go jako plik .zip i wyodrębnij go na dysk twardy.

Ważne

Aby uniknąć ograniczeń długości ścieżki pliku w systemie Windows, sklonuj lub wyodrębnij repozytorium do katalogu w pobliżu katalogu głównego dysku twardego.

Rejestrowanie przykładowej aplikacji w dzierżawie usługi Azure AD B2C

Przykład zawiera wstępnie wyrejestrowaną aplikację do celów testowych. Jeśli chcesz użyć własnej dzierżawy i aplikacji usługi Azure AD B2C, wykonaj kroki opisane w poniższych sekcjach, aby zarejestrować i skonfigurować aplikację w witrynie Azure Portal. W przeciwnym razie wykonaj kroki uruchamiania przykładu.

Wybierz dzierżawę usługi Azure AD B2C, w której chcesz utworzyć aplikacje

Aby wybrać dzierżawę, wykonaj następujące kroki:

Zaloguj się w witrynie Azure Portal.

Jeśli Twoje konto znajduje się w więcej niż jednej dzierżawie usługi Azure AD B2C, wybierz swój profil w rogu witryny Azure Portal, a następnie wybierz pozycję Przełącz katalog , aby zmienić sesję na żądaną dzierżawę usługi Azure AD B2C.

Tworzenie przepływów użytkownika i zasad niestandardowych

Aby utworzyć typowe przepływy użytkowników, takie jak rejestrowanie, logowanie, edytowanie profilu i resetowanie hasła, zobacz Samouczek: tworzenie przepływów użytkowników w usłudze Azure Active Directory B2C.

Należy również rozważyć utworzenie zasad niestandardowych w usłudze Azure Active Directory B2C , jednak wykracza to poza zakres tego samouczka.

Dodawanie zewnętrznych dostawców tożsamości

Zobacz Samouczek: dodawanie dostawców tożsamości do aplikacji w usłudze Azure Active Directory B2C.

Rejestrowanie aplikacji (ms-identity-b2c-java-servlet-webapp-authentication)

Aby zarejestrować aplikację, wykonaj następujące czynności:

Przejdź do witryny Azure Portal i wybierz pozycję Azure AD B2C.

Wybierz pozycję Rejestracje aplikacji w okienku nawigacji, a następnie wybierz pozycję Nowa rejestracja.

Na wyświetlonej stronie Rejestrowanie aplikacji wprowadź następujące informacje o rejestracji aplikacji:

- W sekcji Nazwa wprowadź zrozumiałą nazwę aplikacji do wyświetlania użytkownikom aplikacji — na przykład

ms-identity-b2c-java-servlet-webapp-authentication. - W obszarze Obsługiwane typy kont wybierz pozycję Konta w dowolnym katalogu organizacyjnym i osobistych kontach Microsoft (np. Skype, Xbox, Outlook.com).

- W sekcji Identyfikator URI przekierowania (opcjonalnie) wybierz pozycję Sieć Web w polu kombi i wprowadź następujący identyfikator URI przekierowania:

http://localhost:8080/ms-identity-b2c-java-servlet-webapp-authentication/auth_redirect.

- W sekcji Nazwa wprowadź zrozumiałą nazwę aplikacji do wyświetlania użytkownikom aplikacji — na przykład

Wybierz pozycję Zarejestruj, aby utworzyć aplikację.

Na stronie rejestracji aplikacji znajdź i skopiuj wartość Identyfikator aplikacji (klienta), aby użyć jej później. Ta wartość jest używana w pliku konfiguracji aplikacji lub plikach.

Wybierz Zapisz, aby zapisać zmiany.

Na stronie rejestracji aplikacji wybierz pozycję Certyfikaty i wpisy tajne w okienku nawigacji, aby otworzyć stronę, na której można wygenerować wpisy tajne i przekazać certyfikaty.

W sekcji Klucze tajne klienta wybierz pozycję Nowy klucz tajny klienta.

Wpisz opis — na przykład wpis tajny aplikacji.

Wybierz jeden z dostępnych czasów trwania: W ciągu 1 roku w ciągu 2 lat lub Nigdy nie wygasa.

Wybierz Dodaj. Zostanie wyświetlona wygenerowana wartość.

Skopiuj i zapisz wygenerowaną wartość do użycia w kolejnych krokach. Ta wartość jest potrzebna dla plików konfiguracji kodu. Ta wartość nie jest ponownie wyświetlana i nie można jej pobrać w żaden inny sposób. Dlatego przed przejściem do innego ekranu lub okienka pamiętaj, aby zapisać go w witrynie Azure Portal.

Konfigurowanie aplikacji (ms-identity-b2c-java-servlet-webapp-authentication) w celu korzystania z rejestracji aplikacji

Aby skonfigurować aplikację, wykonaj następujące kroki:

Uwaga

W poniższych krokach ClientID jest to samo co Application ID lub AppId.

Otwórz projekt w środowisku IDE.

Otwórz plik ./src/main/resources/authentication.properties.

aad.clientIdZnajdź właściwość i zastąp istniejącą wartość identyfikatorem aplikacji lubclientIdms-identity-b2c-java-servlet-webapp-authenticationaplikacją z witryny Azure Portal.aad.secretZnajdź właściwość i zastąp istniejącą wartość wartością zapisaną podczas tworzeniams-identity-b2c-java-servlet-webapp-authenticationaplikacji w witrynie Azure Portal.aad.scopesZnajdź właściwość i zastąp istniejący identyfikator clientId aplikacji wartością umieszczonąaad.clientIdw kroku 1 tej sekcji.aad.authorityZnajdź właściwość i zastąp pierwsze wystąpieniefabrikamb2cnazwą dzierżawy usługi Azure AD B2C, w której utworzono aplikacjęms-identity-b2c-java-servlet-webapp-authenticationw witrynie Azure Portal.aad.authorityZnajdź właściwość i zastąp drugie wystąpieniefabrikamb2cnazwą dzierżawy usługi Azure AD B2C, w której utworzono aplikacjęms-identity-b2c-java-servlet-webapp-authenticationw witrynie Azure Portal.aad.signInPolicyZnajdź właściwość i zastąp ją nazwą zasad rejestracji/logowania utworzonych w dzierżawie usługi Azure AD B2C, w której utworzono aplikacjęms-identity-b2c-java-servlet-webapp-authenticationw witrynie Azure Portal.aad.passwordResetPolicyZnajdź właściwość i zastąp ją nazwą zasad resetowania hasła utworzonych w dzierżawie usługi Azure AD B2C, w której utworzono aplikacjęms-identity-b2c-java-servlet-webapp-authenticationw witrynie Azure Portal.aad.editProfilePolicyZnajdź właściwość i zastąp ją nazwą zasad przepływu użytkownika profilu edycji utworzonych w dzierżawie usługi Azure AD B2C, w której utworzono aplikacjęms-identity-b2c-java-servlet-webapp-authenticationw witrynie Azure Portal.

Tworzenie przykładu

Aby skompilować przykład przy użyciu narzędzia Maven, przejdź do katalogu zawierającego plik pom.xml dla przykładu, a następnie uruchom następujące polecenie:

mvn clean package

To polecenie generuje plik war , który można uruchomić na różnych serwerach aplikacji.

Uruchamianie aplikacji przykładowej

W tych instrukcjach przyjęto założenie, że zainstalowano aplikację WebSphere i skonfigurowano serwer. Wskazówki można uzyskać w temacie Deploy WebSphere Application Server (traditional) Cluster on Azure Virtual Machines for a basic server setup (Wdrażanie klastra webSphere Application Server (tradycyjny) na maszynach wirtualnych platformy Azure na potrzeby podstawowej konfiguracji serwera.

Przed wdrożeniem w usłudze WebSphere wykonaj następujące kroki, aby wprowadzić pewne zmiany konfiguracji w samym przykładzie, a następnie skompilować lub ponownie skompilować pakiet:

Przejdź do pliku authentication.properties aplikacji i zmień wartość

app.homePageadresu URL serwera i numer portu, którego planujesz użyć, jak pokazano w poniższym przykładzie:# app.homePage is by default set to dev server address and app context path on the server # for apps deployed to azure, use https://your-sub-domain.azurewebsites.net app.homePage=https://<server-url>:<port-number>/msal4j-servlet-auth/Po zapisaniu tego pliku użyj następującego polecenia, aby ponownie skompilować aplikację:

mvn clean packagePo zakończeniu tworzenia kodu skopiuj plik war do systemu plików serwera docelowego.

Musisz również wprowadzić tę samą zmianę w rejestracji aplikacji platformy Azure, w której ustawisz ją w witrynie Azure Portal jako wartość Identyfikator URI przekierowania na karcie Uwierzytelnianie .

Przejdź do strony Platforma tożsamości Microsoft dla deweloperów Rejestracje aplikacji.

Użyj pola wyszukiwania, aby wyszukać rejestrację aplikacji — na przykład

java-servlet-webapp-authentication.Otwórz rejestrację aplikacji, wybierając jej nazwę.

Wybierz Uwierzytelnianie z menu poleceń.

W sekcji Identyfikatory URI przekierowania sieci Web - wybierz pozycję Dodaj identyfikator URI.

Wypełnij identyfikator URI aplikacji, dołączając ciąg /auth/redirect — na przykład

https://<server-url>:<port-number>/auth/redirect.Wybierz pozycję Zapisz.

Wykonaj następujące kroki, aby wdrożyć przykład przy użyciu konsoli zintegrowanych rozwiązań WebSphere:

Na karcie Aplikacje wybierz pozycję Nowa aplikacja, a następnie pozycję Nowa aplikacja dla przedsiębiorstw.

Wybierz skompilowany plik war , a następnie wybierz przycisk Dalej , aż do kroku instalacji katalogów głównych kontekstu mapy dla modułów sieci Web. Inne ustawienia domyślne powinny być poprawne.

Dla katalogu głównego kontekstu ustaw tę samą wartość co po numerze portu w identyfikatorze URI przekierowania ustawionym w przykładowej konfiguracji/rejestracji aplikacji platformy Azure. Oznacza to, że jeśli identyfikator URI przekierowania to

http://<server-url>:9080/msal4j-servlet-auth/, katalog główny kontekstu powinien mieć wartośćmsal4j-servlet-auth.Wybierz Zakończ.

Po zakończeniu instalowania aplikacji przejdź do sekcji Aplikacje dla przedsiębiorstw WebSphere na karcie Aplikacje .

Wybierz zainstalowany plik war z listy aplikacji, a następnie wybierz pozycję Rozpocznij, aby wdrożyć.

Po zakończeniu wdrażania przejdź do

http://<server-url>:9080/{whatever you set as the context root}strony i powinna być widoczna aplikacja.

Eksplorowanie przykładu

Aby zapoznać się z przykładem, wykonaj następujące czynności:

- Zwróć uwagę na stan logowania lub wylogowania wyświetlany na środku ekranu.

- Wybierz przycisk kontekstowy w rogu. Ten przycisk odczytuje pozycję Zaloguj po pierwszym uruchomieniu aplikacji.

- Na następnej stronie postępuj zgodnie z instrukcjami i zaloguj się przy użyciu konta wybranego dostawcy tożsamości.

- Zwróć uwagę, że przycisk kontekstowy zawiera teraz pozycję Wyloguj się i wyświetla swoją nazwę użytkownika.

- Wybierz pozycję Szczegóły tokenu identyfikatora, aby wyświetlić niektóre zdekodowane oświadczenia tokenu identyfikatora.

- Istnieje również możliwość edytowania profilu. Wybierz link, aby edytować szczegóły, takie jak nazwa wyświetlana, miejsce zamieszkania i zawód.

- Użyj przycisku w rogu, aby się wylogować.

- Po wylogowaniu przejdź do następującego adresu URL strony szczegółów tokenu:

http://localhost:8080/ms-identity-b2c-java-servlet-webapp-authentication/auth_token_details. W tym miejscu możesz zobaczyć, jak aplikacja wyświetla401: unauthorizedbłąd zamiast oświadczeń tokenu identyfikatora.

Informacje o kodzie

W tym przykładzie pokazano, jak używać biblioteki MSAL4J do logowania użytkowników do dzierżawy usługi Azure AD B2C.

Zawartość

W poniższej tabeli przedstawiono zawartość przykładowego folderu projektu:

| Plik/folder | opis |

|---|---|

| AuthHelper.java | Funkcje pomocnika na potrzeby uwierzytelniania. |

| Config.java | Uruchamia się przy uruchamianiu i konfiguruje czytnik właściwości i rejestrator. |

| authentication.properties | Microsoft Entra ID i konfiguracja programu. |

| AuthenticationFilter.java | Przekierowuje nieuwierzytelnione żądania do chronionych zasobów na stronie 401. |

| MsalAuthSession | Utworzenie wystąpienia za pomocą elementu HttpSession. Przechowuje wszystkie atrybuty sesji powiązanej z biblioteką MSAL w atrybucie sesji. |

| *Servlet.java | Wszystkie dostępne punkty końcowe są definiowane w klasach Języka Java z nazwami kończącymi się na Servlet.. |

| CHANGELOG.md | Lista zmian w przykładzie. |

| CONTRIBUTING.md | Wskazówki dotyczące współtworzenia przykładu. |

| LICENCJA | Licencja dla przykładu. |

ConfidentialClientApplication

Wystąpienie ConfidentialClientApplication jest tworzone w pliku AuthHelper.java , jak pokazano w poniższym przykładzie. Ten obiekt ułatwia utworzenie adresu URL autoryzacji usługi Azure AD B2C, a także pomaga w wymianie tokenu uwierzytelniania dla tokenu dostępu.

IClientSecret secret = ClientCredentialFactory.createFromSecret(SECRET);

confClientInstance = ConfidentialClientApplication

.builder(CLIENT_ID, secret)

.b2cAuthority(AUTHORITY + policy)

.build();

Następujące parametry są używane do tworzenia wystąpień:

- Identyfikator klienta aplikacji.

- Wpis tajny klienta, który jest wymagany w przypadku poufnych aplikacji klienckich.

- Urząd usługi Azure AD B2C jest połączony z odpowiednim

UserFlowPolicyrozwiązaniem do tworzenia konta, logowania, edytowania profilu lub resetowania hasła.

W tym przykładzie te wartości są odczytywane z pliku authentication.properties przy użyciu czytnika właściwości w pliku Config.java .

Przewodnik krok po kroku

Poniższe kroki zawierają przewodnik po funkcjonalności aplikacji:

Pierwszym krokiem procesu logowania jest wysłanie żądania do

/authorizepunktu końcowego dla dzierżawy usługi Azure Active Directory B2C. Wystąpienie MSAL4JConfidentialClientApplicationsłuży do konstruowania adresu URL żądania autoryzacji, a aplikacja przekierowuje przeglądarkę do tego adresu URL, jak pokazano w poniższym przykładzie:final ConfidentialClientApplication client = getConfidentialClientInstance(policy); final AuthorizationRequestUrlParameters parameters = AuthorizationRequestUrlParameters .builder(REDIRECT_URI, Collections.singleton(SCOPES)).responseMode(ResponseMode.QUERY) .prompt(Prompt.SELECT_ACCOUNT).state(state).nonce(nonce).build(); final String redirectUrl = client.getAuthorizationRequestUrl(parameters).toString(); Config.logger.log(Level.INFO, "Redirecting user to {0}", redirectUrl); resp.setStatus(302); resp.sendRedirect(redirectUrl);Poniższa lista zawiera opis funkcji tego kodu:

AuthorizationRequestUrlParameters: parametry, które należy ustawić w celu utworzenia elementu AuthorizationRequestUrl.REDIRECT_URI: Gdzie usługa Azure AD B2C przekierowuje przeglądarkę — wraz z kodem uwierzytelniania — po zebraniu poświadczeń użytkownika.SCOPES: Zakresy są uprawnieniami żądanymi przez aplikację.Zwykle trzy zakresy

openid profile offline_accesswystarczyłyby do otrzymania odpowiedzi tokenu identyfikatora. Jednak biblioteka MSAL4J wymaga, aby wszystkie odpowiedzi z usługi Azure AD B2C zawierały również token dostępu.Aby usługa Azure AD B2C zrezygnowała z tokenu dostępu, a także tokenu identyfikatora, żądanie musi zawierać dodatkowy zakres zasobów. Ponieważ ta aplikacja w rzeczywistości nie wymaga zewnętrznego zakresu zasobów, dodaje własny identyfikator klienta jako czwarty zakres w celu otrzymania tokenu dostępu.

Pełną listę zakresów żądanych przez aplikację można znaleźć w pliku authentication.properties .

ResponseMode.QUERY: Usługa Azure AD B2C może zwrócić odpowiedź jako parametry formularza w żądaniu HTTP POST lub jako parametry ciągu zapytania w żądaniu HTTP GET.Prompt.SELECT_ACCOUNT: Usługa Azure AD B2C powinna poprosić użytkownika o wybranie konta, względem którego zamierza się uwierzytelnić.state: unikatowa zmienna ustawiona przez aplikację w sesji dla każdego żądania tokenu i zniszczona po otrzymaniu odpowiedniego wywołania zwrotnego przekierowania usługi Azure AD B2C. Zmienna stanu zapewnia, że żądania usługi Azure AD B2C do obiektu/auth_redirect endpointsą rzeczywiście wysyłane z żądań autoryzacji usługi Azure AD B2C pochodzących z tej aplikacji i tej sesji, zapobiegając tym samym atakom CSRF. Odbywa się to w pliku AADRedirectServlet.java .nonce: unikatowa zmienna ustawiona przez aplikację w sesji w każdym żądaniu tokenu i zniszczona po otrzymaniu odpowiedniego tokenu. Ta wartość nie jest transkrypowana do wynikowych tokenów, do których wydano usługę Azure AD B2C, zapewniając tym samym, że nie ma żadnego ataku powtarzania tokenu.

Użytkownik jest wyświetlany z monitem logowania przez usługę Azure Active Directory B2C. Jeśli próba logowania zakończy się pomyślnie, przeglądarka użytkownika zostanie przekierowana do punktu końcowego przekierowania aplikacji. Prawidłowe żądanie do tego punktu końcowego zawiera kod autoryzacji.

Następnie

ConfidentialClientApplicationwystąpienie wymienia ten kod autoryzacji dla tokenu identyfikatora i tokenu dostępu z usługi Azure Active Directory B2C, jak pokazano w poniższym przykładzie:final AuthorizationCodeParameters authParams = AuthorizationCodeParameters .builder(authCode, new URI(REDIRECT_URI)) .scopes(Collections.singleton(SCOPES)).build(); final ConfidentialClientApplication client = AuthHelper .getConfidentialClientInstance(policy); final Future<IAuthenticationResult> future = client.acquireToken(authParams); final IAuthenticationResult result = future.get();Poniższa lista zawiera opis funkcji tego kodu:

AuthorizationCodeParameters: Parametry, które należy ustawić w celu wymiany kodu autoryzacji dla identyfikatora i/lub tokenu dostępu.authCode: kod autoryzacji, który został odebrany w punkcie końcowym przekierowania.REDIRECT_URI: Identyfikator URI przekierowania użyty w poprzednim kroku musi zostać ponownie przekazany.SCOPES: zakresy używane w poprzednim kroku muszą zostać ponownie przekazane.

W przypadku

acquireTokenpowodzenia oświadczenia tokenu są wyodrębniane, a oświadczenie niezwiązane z oświadczeniem jest weryfikowane względem innego elementu przechowywanego w sesji, jak pokazano w poniższym przykładzie:parseJWTClaimsSetAndStoreResultInSession(msalAuth, result, serializedTokenCache); validateNonce(msalAuth) processSuccessfulAuthentication(msalAuth);Jeśli stan uwierzytelniania nie jest pomyślnie zweryfikowany, stan uwierzytelniania jest umieszczany w sesji po stronie serwera, wykorzystując metody uwidocznione przez klasę

MsalAuthSession, jak pokazano w poniższym przykładzie:msalAuth.setAuthenticated(true); msalAuth.setUsername(msalAuth.getIdTokenClaims().get("name"));

Więcej informacji

- Co to jest usługa Azure Active Directory B2C?

- Typy aplikacji, których można używać w usłudze Active Directory B2C

- Zalecenia i najlepsze rozwiązania dotyczące usługi Azure Active Directory B2C

- Sesja usługi Azure AD B2C

- Biblioteka Microsoft Authentication Library (MSAL) dla języka Java

Aby uzyskać więcej informacji na temat sposobu działania protokołów OAuth 2.0 w tym scenariuszu i innych scenariuszach, zobacz Scenariusze uwierzytelniania dla identyfikatora Entra firmy Microsoft.