Przykładowe modele łączności sieciowej OT

Ten artykuł zawiera przykładowe modele sieciowe dla Microsoft Defender dla połączeń czujników IoT.

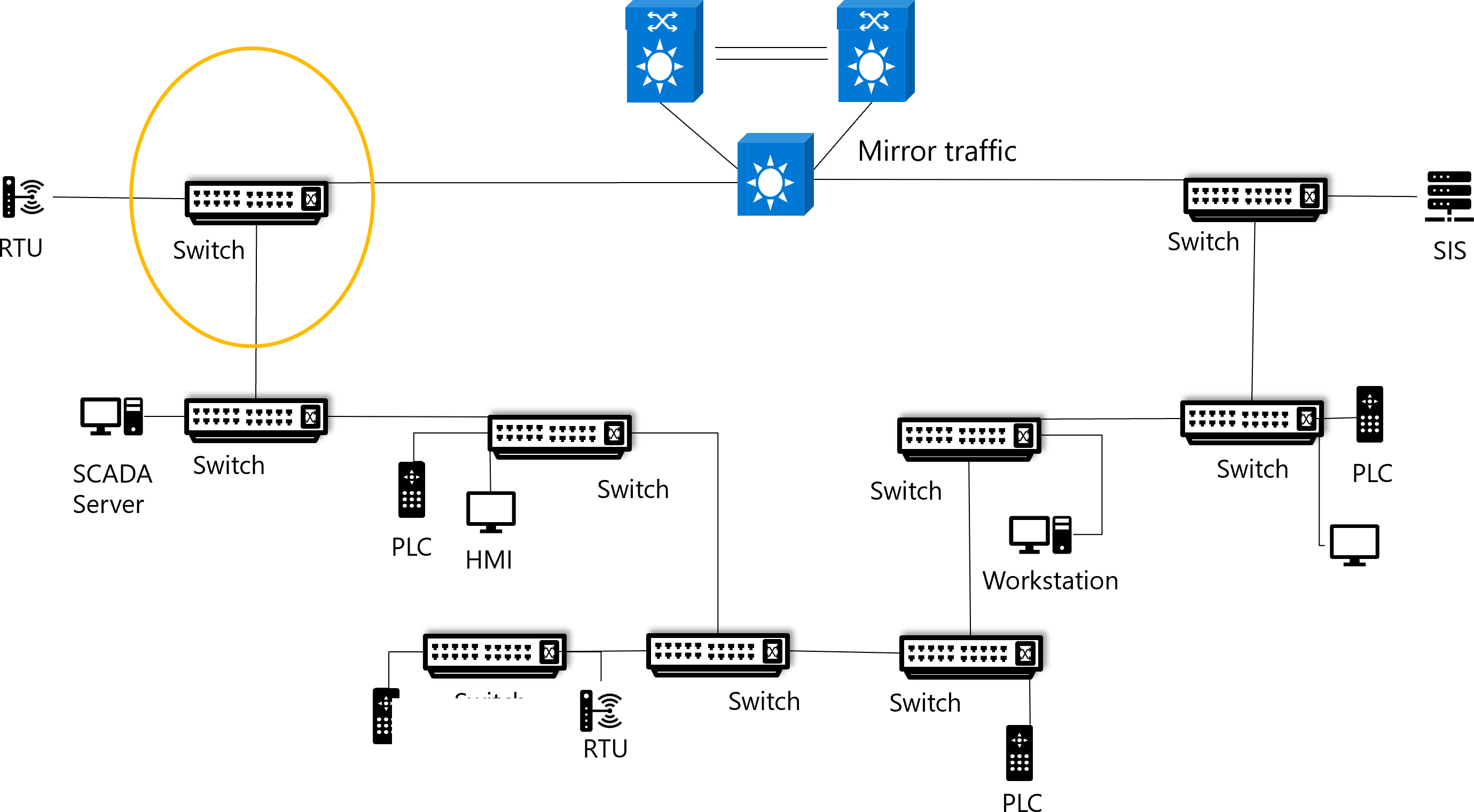

Przykład: Topologia pierścienia

Na poniższym diagramie przedstawiono przykład topologii sieci pierścieniowej, w której każdy przełącznik lub węzeł łączy się z dokładnie dwoma innymi przełącznikami, tworząc jedną ciągłą ścieżkę dla ruchu.

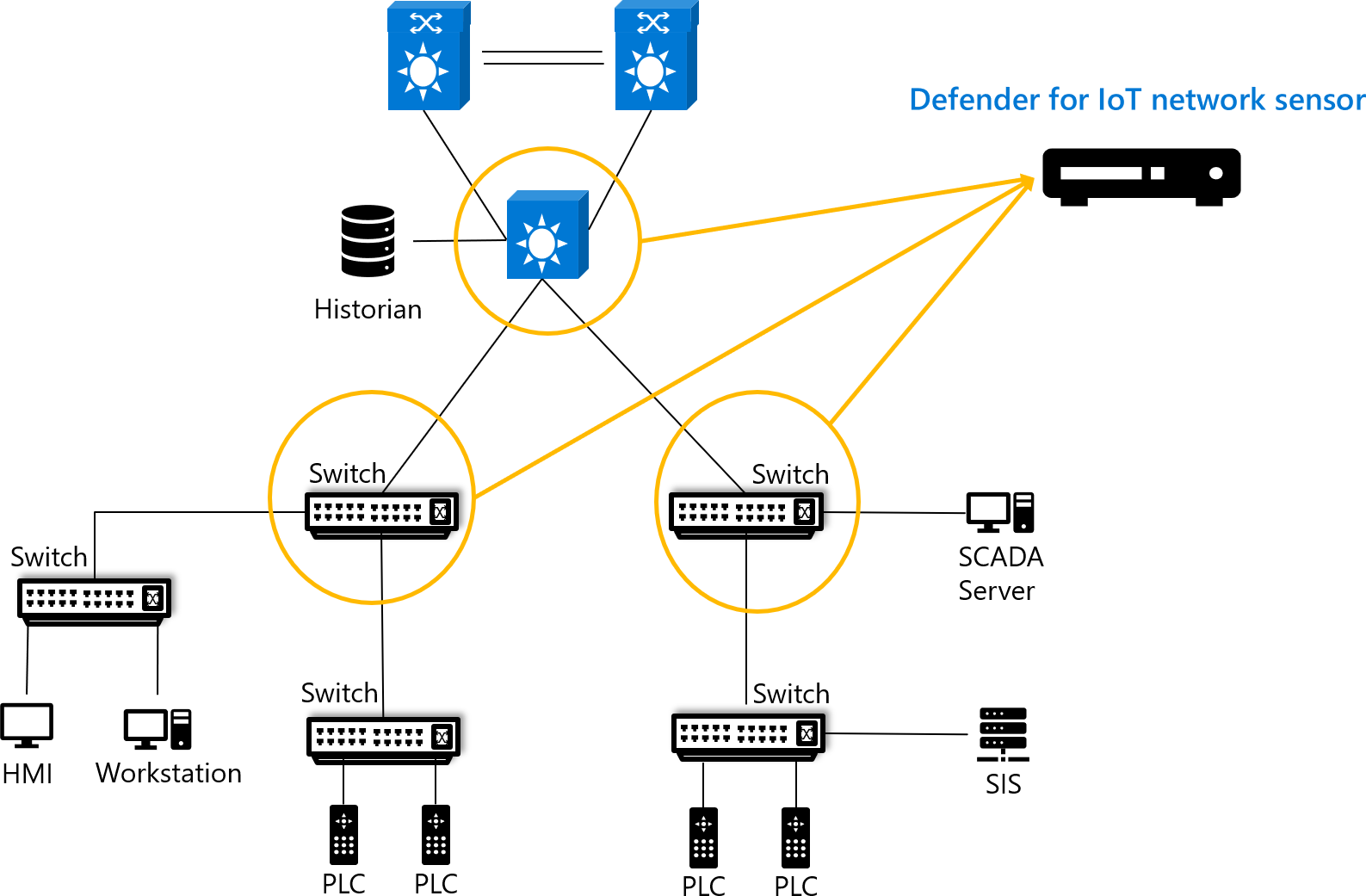

Przykład: magistrala liniowa i topologia star

W sieci star, takiej jak pokazana na poniższym diagramie, każdy host jest połączony z centralnym koncentratorem. W najprostszej formie jeden centralny koncentrator działa jako kanał do przesyłania komunikatów. W poniższym przykładzie niższe przełączniki nie są monitorowane, a ruch, który pozostaje lokalny dla tych przełączników, nie będzie widoczny. Urządzenia mogą być identyfikowane na podstawie komunikatów ARP, ale brakuje informacji o połączeniu.

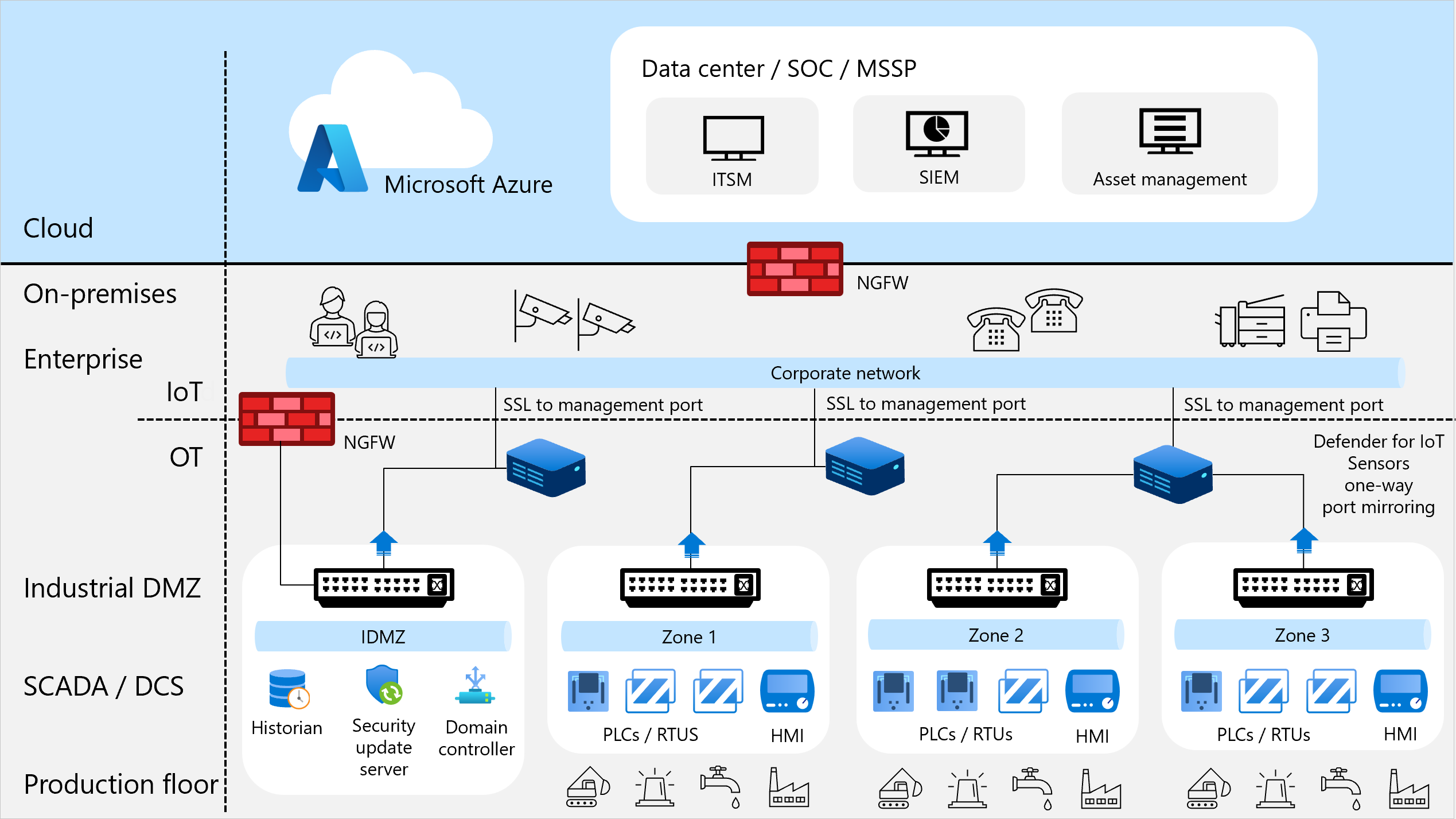

Przykład: wielowarstwowa, wielodostępna sieć

Na poniższym diagramie przedstawiono ogólną abstrakcję wielowarstwowej sieci wielodostępnej z rozległym ekosystemem cyberbezpieczeństwa obsługiwanym zazwyczaj przez centrum operacji zabezpieczeń (SOC) i zarządzanego dostawcę usług zabezpieczeń (MSSP). Czujniki usługi Defender for IoT są zwykle wdrażane w warstwach od 0 do 3 modelu OSI.

Następne kroki

Aby uzyskać więcej informacji, zobacz Metody dublowania ruchu na potrzeby monitorowania ot.