Wykrywanie złośliwego oprogramowania w węźle Kubernetes

Usługa Defender for Containers używa aparatu Program antywirusowy Microsoft Defender chroniącego przed złośliwym oprogramowaniem do skanowania i wykrywania złośliwych plików w węzłach platformy Kubernetes. Po wykryciu zagrożeń alerty zabezpieczeń są kierowane do Defender dla Chmury i usługi Defender XDR, gdzie można je zbadać i skorygować.

Wymagania wstępne

Wykrywanie złośliwego oprogramowania w węzłach Kubernetes musi być włączone przez włączenie opcji Skanowanie bez agenta dla maszyn w planie Defender for Containers lub Defender for Servers P2.

Uwaga

Wykrywanie złośliwego oprogramowania nie jest wykonywane w węzłach kubernetes, jeśli skanowanie bez agenta dla maszyn jest włączone za pomocą planu zarządzania stanem zabezpieczeń w chmurze w usłudze Defender. Skanowanie bez agenta dla maszyn musi być włączone za pośrednictwem usługi Defender for Containers lub planu P2 usługi Defender for Servers.

Przeglądanie i korygowanie alertów zabezpieczeń złośliwego oprogramowania węzła Kubernetes

Jeśli w węzłach kubernetes zostanie znaleziony złośliwe oprogramowanie, zostanie wygenerowany alert zabezpieczeń złośliwego oprogramowania, który zostanie wygenerowany dla klienta w celu przejrzenia. Aby przejrzeć alert zabezpieczeń złośliwego oprogramowania węzła Kubernetes w witrynie Azure Portal:

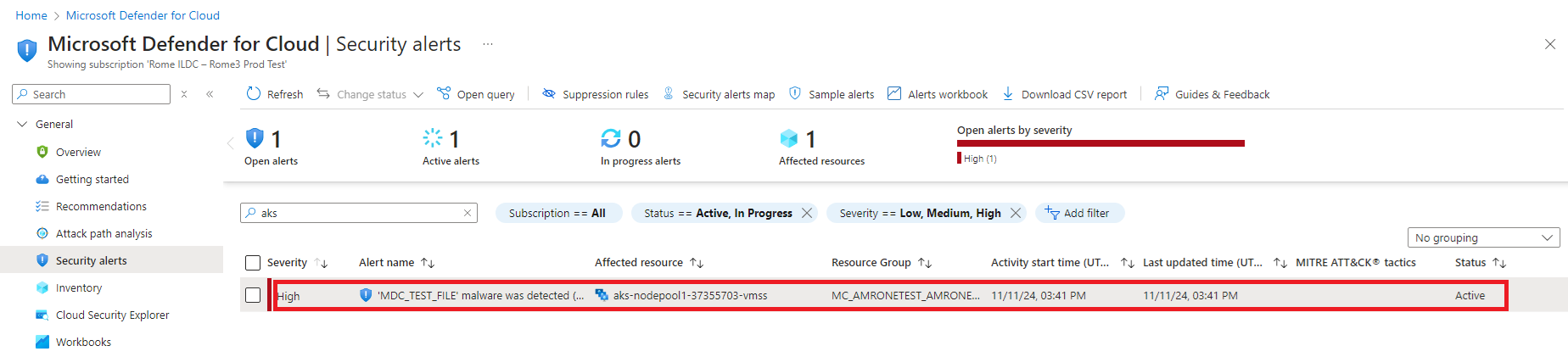

Wybierz pozycję Alerty zabezpieczeń z menu Defender dla Chmury i wybierz wiersz alertu zabezpieczeń złośliwego oprogramowania dla węzła Kubernetes do opisu.

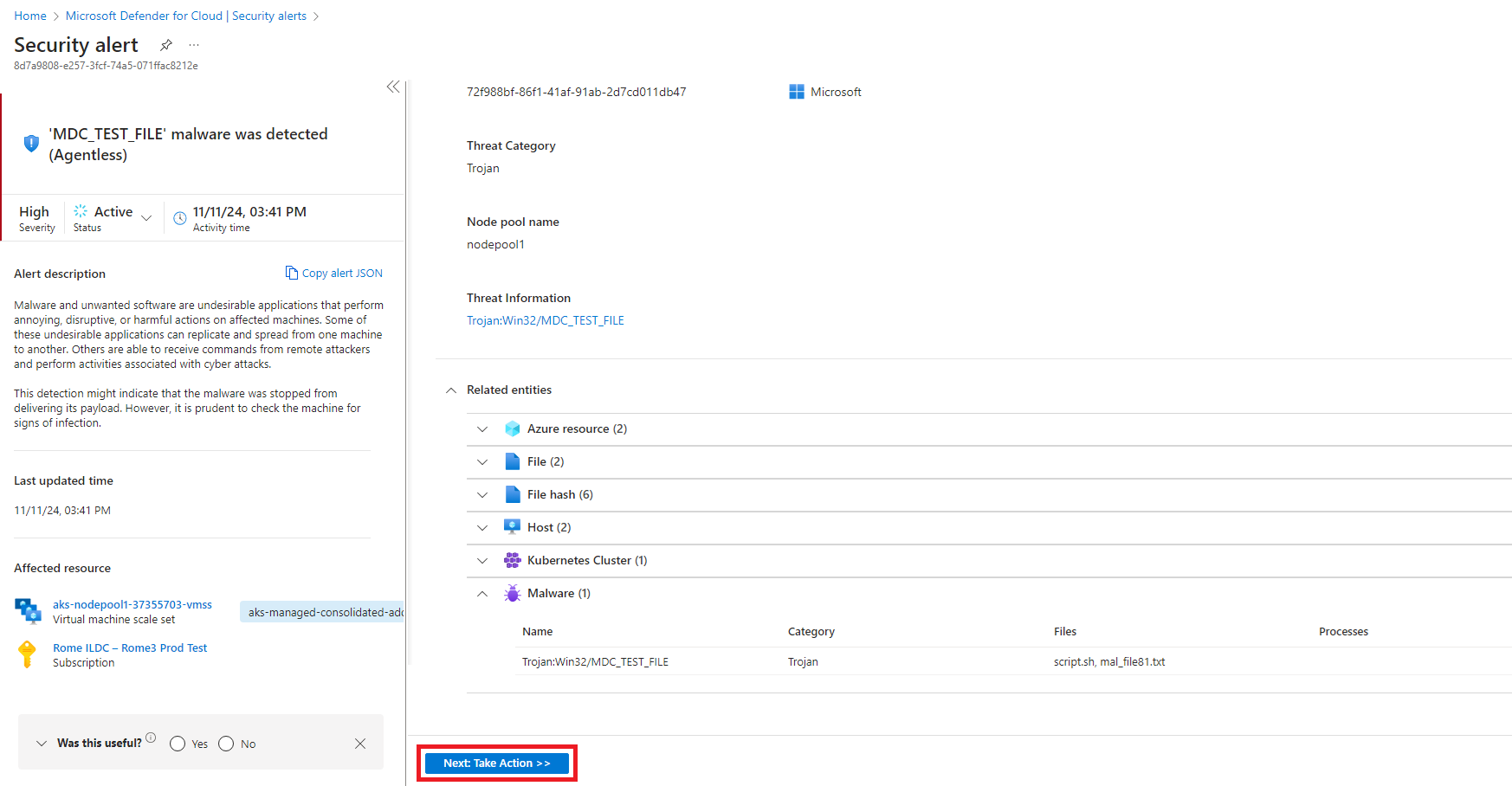

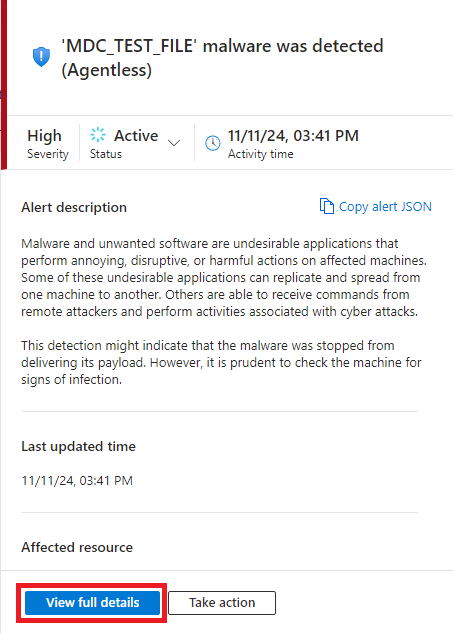

Wybierz przycisk Wyświetl pełne szczegóły, aby otworzyć okienko zawierające pełne szczegóły znalezionego złośliwego oprogramowania.

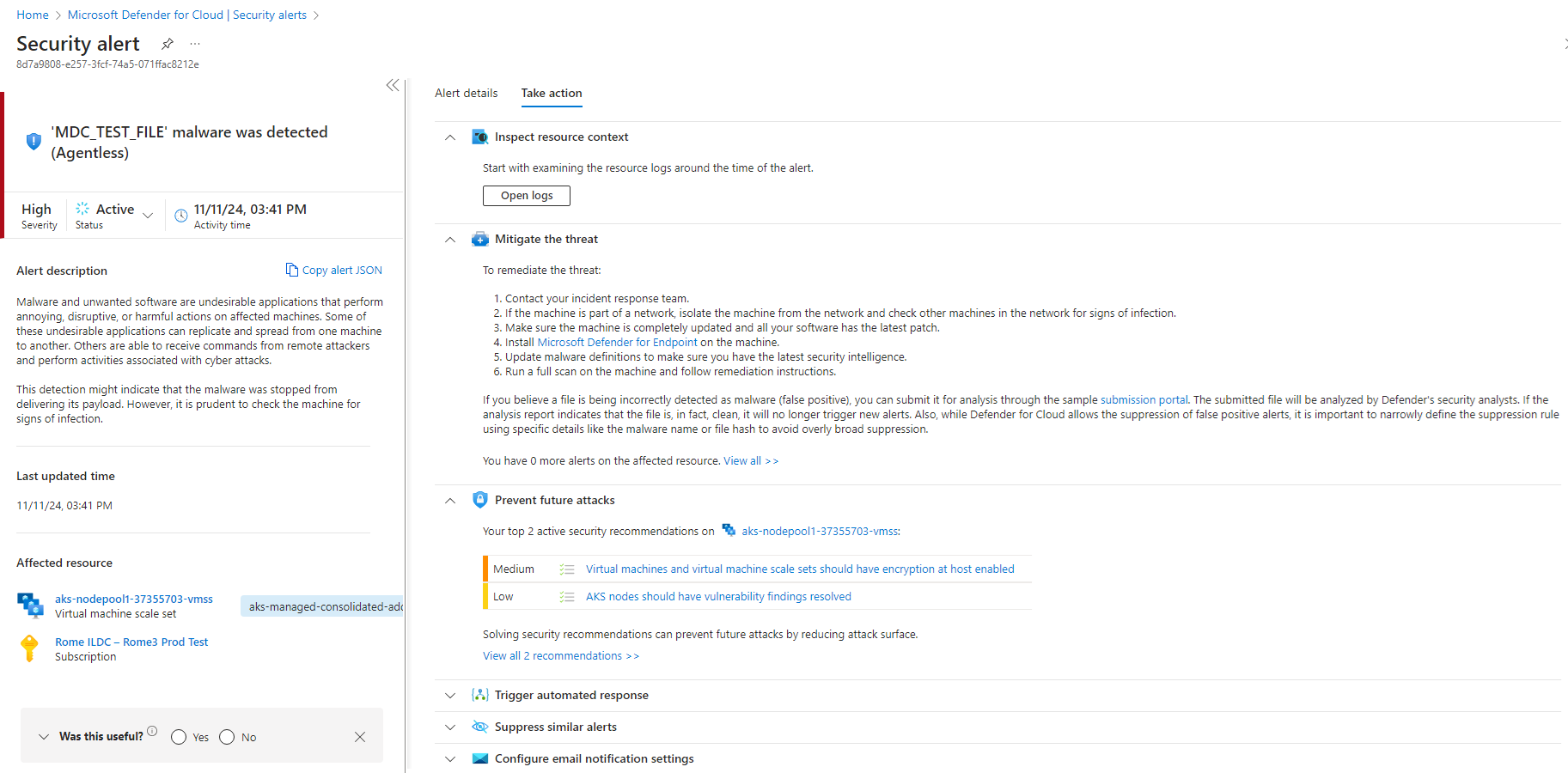

Szczegóły alertu zabezpieczeń opisują znalezione złośliwe oprogramowanie, w tym znalezione pule węzłów i pliki złośliwego oprogramowania. Wybierz przycisk Dalej: Podejmij akcję , aby wyświetlić instrukcje korygowania zagrożenia.