Szybki start: tworzenie i konfigurowanie usługi Azure DDoS Network Protection przy użyciu narzędzia Terraform

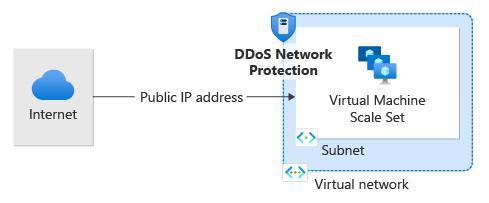

W tym przewodniku Szybki start opisano, jak używać narzędzia Terraform do tworzenia i włączania planu ochrony przed rozproszoną odmową usługi (DDoS) i sieci wirtualnej platformy Azure. Plan usługi Azure DDoS Network Protection definiuje zestaw sieci wirtualnych z włączoną ochroną przed atakami DDoS w ramach subskrypcji. Można skonfigurować jeden plan ochrony przed atakami DDoS dla organizacji i połączyć sieci wirtualne z wielu subskrypcji do tego samego planu.

Narzędzie Terraform umożliwia definiowanie, wyświetlanie wersji zapoznawczej i wdrażanie infrastruktury chmury. Za pomocą narzędzia Terraform tworzysz pliki konfiguracji przy użyciu składni HCL. Składnia listy HCL umożliwia określenie dostawcy chmury — takiego jak platforma Azure — oraz elementów tworzących infrastrukturę chmury. Po utworzeniu plików konfiguracji utworzysz plan wykonywania, który umożliwia wyświetlenie podglądu zmian infrastruktury przed ich wdrożeniem. Po zweryfikowaniu zmian należy zastosować plan wykonywania w celu wdrożenia infrastruktury.

W tym artykule omówiono sposób wykonywania następujących zadań:

- Tworzenie losowej wartości dla nazwy grupy zasobów platformy Azure przy użyciu random_pet

- Tworzenie grupy zasobów platformy Azure przy użyciu azurerm_resource_group

- Tworzenie losowej wartości dla nazwy sieci wirtualnej przy użyciu random_string

- Tworzenie planu usługi Azure DDoS Protection przy użyciu azurerm_network_ddos_protection_plan

- Tworzenie sieci wirtualnej platformy Azure przy użyciu azurerm_virtual_network

Wymagania wstępne

Implementowanie kodu narzędzia Terraform

Uwaga

Przykładowy kod tego artykułu znajduje się w repozytorium GitHub programu Azure Terraform. Możesz wyświetlić plik dziennika zawierający wyniki testu z bieżących i poprzednich wersji programu Terraform.

Zobacz więcej artykułów i przykładowego kodu pokazującego, jak zarządzać zasobami platformy Azure za pomocą narzędzia Terraform

Utwórz katalog, w którym chcesz przetestować i uruchomić przykładowy kod programu Terraform i utworzyć go jako bieżący katalog.

Utwórz plik o nazwie

providers.tfi wstaw następujący kod:terraform { required_version = ">=1.0" required_providers { azurerm = { source = "hashicorp/azurerm" version = "~>3.0" } random = { source = "hashicorp/random" version = "~>3.0" } } } provider "azurerm" { features {} }Utwórz plik o nazwie

main.tfi wstaw następujący kod:resource "random_pet" "rg_name" { prefix = var.resource_group_name_prefix } resource "azurerm_resource_group" "rg" { name = random_pet.rg_name.id location = var.resource_group_location } resource "random_string" "ddos_protection_plan" { length = 13 upper = false numeric = false special = false } resource "azurerm_network_ddos_protection_plan" "ddos" { name = random_string.ddos_protection_plan.result resource_group_name = azurerm_resource_group.rg.name location = azurerm_resource_group.rg.location } resource "random_string" "virtual_network_name" { length = 13 upper = false numeric = false special = false } resource "azurerm_virtual_network" "vnet" { name = random_string.virtual_network_name.result resource_group_name = azurerm_resource_group.rg.name location = azurerm_resource_group.rg.location address_space = [var.vnet_address_prefix] subnet { name = "default" address_prefix = var.subnet_prefix } ddos_protection_plan { id = azurerm_network_ddos_protection_plan.ddos.id enable = var.ddos_protection_plan_enabled } }Utwórz plik o nazwie

variables.tfi wstaw następujący kod:variable "resource_group_location" { type = string description = "Location for all resources." default = "eastus" } variable "resource_group_name_prefix" { type = string description = "Prefix of the resource group name that's combined with a random ID so name is unique in your Azure subscription." default = "rg" } variable "vnet_address_prefix" { type = string description = "Specify the virtual network address prefix" default = "172.17.0.0/16" } variable "subnet_prefix" { type = string description = "Specify the virtual network subnet prefix" default = "172.17.0.0/24" } variable "ddos_protection_plan_enabled" { type = bool description = "Enable DDoS protection plan." default = true }Utwórz plik o nazwie

outputs.tfi wstaw następujący kod:output "resource_group_name" { value = azurerm_resource_group.rg.name } output "ddos_protection_plan_name" { value = azurerm_network_ddos_protection_plan.ddos.name } output "virtual_network_name" { value = azurerm_virtual_network.vnet.name }

Inicjowanie narzędzia Terraform

Uruchom narzędzie terraform init , aby zainicjować wdrożenie narzędzia Terraform. To polecenie pobiera dostawcę platformy Azure wymaganego do zarządzania zasobami platformy Azure.

terraform init -upgrade

Kluczowe punkty:

- Parametr

-upgradeuaktualnia niezbędne wtyczki dostawcy do najnowszej wersji, która jest zgodna z ograniczeniami wersji konfiguracji.

Tworzenie planu wykonania programu Terraform

Uruchom plan terraform, aby utworzyć plan wykonania.

terraform plan -out main.tfplan

Kluczowe punkty:

- Polecenie

terraform plantworzy plan wykonania, ale nie wykonuje go. Zamiast tego określa, jakie akcje są niezbędne do utworzenia konfiguracji określonej w plikach konfiguracji. Ten wzorzec umożliwia sprawdzenie, czy plan wykonania jest zgodny z oczekiwaniami przed wprowadzeniem jakichkolwiek zmian w rzeczywistych zasobach. - Opcjonalny

-outparametr umożliwia określenie pliku wyjściowego dla planu. Użycie parametru-outgwarantuje, że sprawdzony plan jest dokładnie tym, co jest stosowane.

Stosowanie planu wykonywania narzędzia Terraform

Uruchom narzędzie terraform, aby zastosować plan wykonania do infrastruktury chmury.

terraform apply main.tfplan

Kluczowe punkty:

- Przykładowe

terraform applypolecenie zakłada, że wcześniej uruchomionoterraform plan -out main.tfplanpolecenie . - Jeśli określono inną nazwę pliku parametru

-out, użyj tej samej nazwy pliku w wywołaniu metodyterraform apply. - Jeśli parametr nie został użyty, wywołaj metodę

-outterraform applybez żadnych parametrów.

Weryfikowanie wyników

Pobierz nazwę grupy zasobów platformy Azure.

resource_group_name=$(terraform output -raw resource_group_name)Pobierz nazwę planu ochrony przed atakami DDoS.

ddos_protection_plan_name=$(terraform output -raw ddos_protection_plan_name)Uruchom polecenie az network ddos-protection show , aby wyświetlić informacje o nowym planie ochrony przed atakami DDoS.

az network ddos-protection show \ --resource-group $resource_group_name \ --name $ddos_protection_plan_name

Czyszczenie zasobów

Jeśli zasoby utworzone za pomocą narzędzia Terraform nie są już potrzebne, wykonaj następujące czynności:

Uruchom plan terraform i określ flagę

destroy.terraform plan -destroy -out main.destroy.tfplanKluczowe punkty:

- Polecenie

terraform plantworzy plan wykonania, ale nie wykonuje go. Zamiast tego określa, jakie akcje są niezbędne do utworzenia konfiguracji określonej w plikach konfiguracji. Ten wzorzec umożliwia sprawdzenie, czy plan wykonania jest zgodny z oczekiwaniami przed wprowadzeniem jakichkolwiek zmian w rzeczywistych zasobach. - Opcjonalny

-outparametr umożliwia określenie pliku wyjściowego dla planu. Użycie parametru-outgwarantuje, że sprawdzony plan jest dokładnie tym, co jest stosowane.

- Polecenie

Uruchom narzędzie terraform zastosuj, aby zastosować plan wykonania.

terraform apply main.destroy.tfplan

Rozwiązywanie problemów z programem Terraform na platformie Azure

Rozwiązywanie typowych problemów podczas korzystania z narzędzia Terraform na platformie Azure