Monitorowanie i odwoływanie osobistych tokenów dostępu

Aby uwierzytelnić się w interfejsie API REST usługi Azure Databricks, użytkownik może utworzyć osobisty token dostępu (PAT) i użyć go w żądaniu interfejsu API REST. Użytkownik może również utworzyć jednostkę usługi i używać jej z osobistym tokenem dostępu do wywoływania interfejsów API REST usługi Azure Databricks w narzędziach ciągłej integracji/ciągłego wdrażania i automatyzacji. W tym artykule wyjaśniono, jak administratorzy usługi Azure Databricks mogą zarządzać osobistymi tokenami dostępu w ich obszarze roboczym. Aby utworzyć osobisty token dostępu, zobacz Uwierzytelnianie osobistego tokenu dostępu usługi Azure Databricks.

Używanie protokołu OAuth zamiast osobistych tokenów dostępu

Usługa Databricks zaleca używanie tokenów dostępu OAuth zamiast PAT w celu zapewnienia większego bezpieczeństwa i wygody. Usługa Databricks nadal obsługuje tokeny PAT, ale ze względu na większe ryzyko bezpieczeństwa zaleca się przeprowadzenie inspekcji bieżącego użycia tokenów PAT konta oraz migrację użytkowników i podmiotów zabezpieczeń do tokenów dostępu OAuth. Aby utworzyć token dostępu OAuth (zamiast PAT) do użycia z jednostką usługi w automatyzacji, zobacz Autoryzuj nienadzorowany dostęp do zasobów Azure Databricks przy użyciu jednostki usługi oraz protokołu OAuth.

Usługa Databricks zaleca zminimalizowanie narażenia osobistego tokenu dostępu, wykonując następujące czynności:

- Ustaw krótką żywotność dla wszystkich nowych tokenów utworzonych w twoich obszarach roboczych. Okres istnienia powinien być krótszy niż 90 dni. Domyślnie maksymalny okres istnienia wszystkich nowych tokenów wynosi 730 dni (dwa lata).

- Współpracuj z administratorami obszarów roboczych usługi Azure Databricks i użytkownikami, aby przełączyć się na te tokeny z krótszym okresem istnienia.

- Cofnij wszystkie tokeny o długim okresie ważności, aby zmniejszyć ryzyko ich niewłaściwego użycia z biegiem czasu. Usługa Databricks automatycznie unieważnia wszystkie tokeny PAT dla obszarów roboczych usługi Azure Databricks, gdy token nie został użyty przez 90 dni lub dłużej.

Wymagania

Aby zarządzać osobistymi tokenami dostępu, musisz być administratorem.

Administratorzy kont usługi Azure Databricks mogą monitorować i odwoływać osobiste tokeny dostępu na koncie.

Administratorzy obszaru roboczego usługi Azure Databricks mogą wykonywać następujące czynności:

- Wyłącz osobiste tokeny dostępu dla obszaru roboczego.

- Kontrolowanie, którzy użytkownicy niebędący administratorami mogą tworzyć tokeny i używać tokenów.

- Ustaw maksymalny okres istnienia nowych tokenów.

- Monitoruj i odwołuj tokeny w ich obszarze roboczym.

Zarządzanie osobistymi tokenami dostępu w Twoim obszarze roboczym wymaga posiadania planu Premium .

Monitorowanie i odwoływanie osobistych tokenów dostępu na koncie

Ważny

Ta funkcja jest dostępna w publicznej wersji testowej.

Administratorzy kont mogą monitorować i odwoływać osobiste tokeny dostępu z konsoli konta. Zapytania do monitorowania tokenów są uruchamiane tylko wtedy, gdy administrator konta używa strony raportu tokenu.

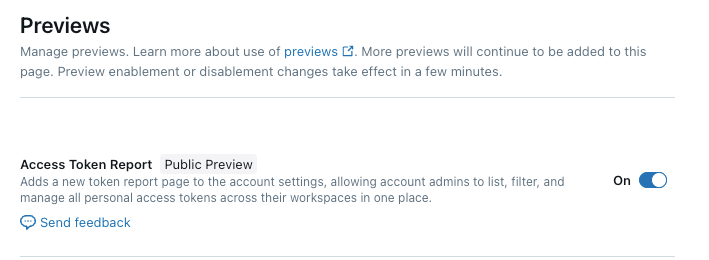

Na pasku bocznym kliknij pozycję Podglądy.

Użyj przełącznika

Toggle control in On position..

Toggle control in On position..

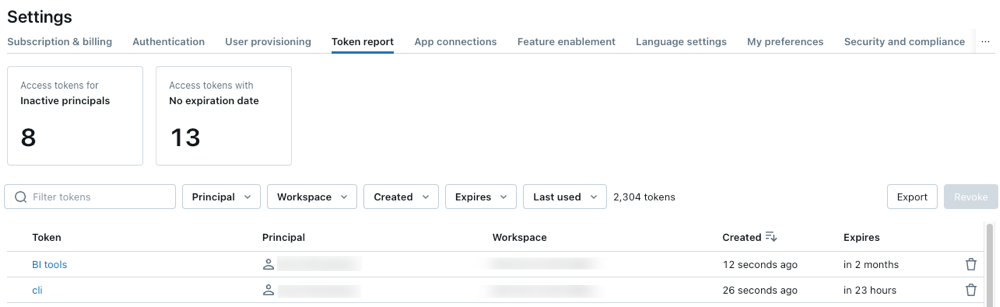

Na pasku bocznym kliknij Ustawienia i Raport tokenów.

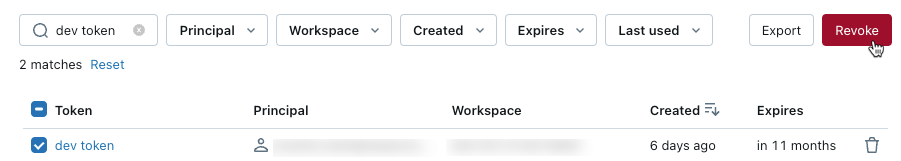

Możesz filtrować według właściciela tokenu, obszaru roboczego, daty utworzenia, daty wygaśnięcia i daty ostatniego użycia tokenu. Przyciski na górze raportu umożliwiają filtrowanie tokenów dostępu dla nieaktywnych użytkowników lub tokenów dostępu bez daty wygaśnięcia.

Aby wyeksportować raport do pliku CSV, kliknij pozycję Eksportuj.

Aby odwołać token, wybierz token i kliknij przycisk Odwołaj.

Włączanie lub wyłączanie uwierzytelniania osobistego tokenu dostępu dla obszaru roboczego

Uwierzytelnianie osobistego tokenu dostępu jest domyślnie włączone dla wszystkich obszarów roboczych usługi Azure Databricks utworzonych w 2018 lub nowszych wersjach. To ustawienie można zmienić na stronie ustawień obszaru roboczego.

Jeśli osobiste tokeny dostępu są wyłączone dla obszaru roboczego, osobiste tokeny dostępu nie mogą być używane do uwierzytelniania w usłudze Azure Databricks, a użytkownicy obszaru roboczego i jednostki usługi nie mogą tworzyć nowych tokenów. Podczas wyłączania uwierzytelniania osobistego tokenu dostępu dla obszaru roboczego nie są usuwane żadne tokeny. Jeśli tokeny zostaną ponownie włączone później, wszystkie tokeny, które nie wygasły, będą dostępne do użycia.

Jeśli chcesz wyłączyć dostęp do tokenu dla podzbioru użytkowników, możesz zachować włączenie uwierzytelniania osobistego tokenu dostępu dla obszaru roboczego i ustawić szczegółowe uprawnienia dla użytkowników i grup. Zobacz Kontrolowanie, kto może tworzyć osobiste tokeny dostępu i korzystać z nich.

Ostrzeżenie

Program Partner Connect i integracje partnerów wymagają włączenia osobistych tokenów dostępu w obszarze roboczym.

Aby wyłączyć możliwość tworzenia i używania osobistych tokenów dostępu dla obszaru roboczego:

Przejdź do strony ustawień.

Kliknij kartę Zaawansowane.

Kliknij przełącznik Osobiste tokeny dostępu.

Kliknij przycisk Potwierdź.

Ta zmiana może potrwać kilka sekund.

Możesz również użyć interfejsu API konfiguracji obszaru roboczego, aby wyłączyć dla obszaru roboczego osobiste tokeny dostępu.

Kontrolowanie, kto może tworzyć osobiste tokeny dostępu i korzystać z nich

Administratorzy obszaru roboczego mogą ustawić uprawnienia do osobistych tokenów dostępu, aby kontrolować, którzy użytkownicy, jednostki usługi i grupy mogą tworzyć tokeny i używać ich. Aby uzyskać szczegółowe informacje na temat konfigurowania osobistych uprawnień tokenu dostępu, zobacz Zarządzanie uprawnieniami osobistego tokenu dostępu.

Ustaw Maksymalny Okres Trwania Nowych Osobistych Tokenów Dostępu

Domyślnie maksymalny okres istnienia nowych tokenów wynosi 730 dni (dwa lata). Możesz ustawić krótszy maksymalny okres istnienia tokenu w obszarze roboczym przy użyciu interfejsu wiersza polecenia usługi Databricks lub interfejsu API konfiguracji obszaru roboczego . Ten limit dotyczy tylko nowych tokenów.

Ustaw maxTokenLifetimeDays na maksymalny okres istnienia dla nowych tokenów w dniach jako liczbę całkowitą. Na przykład:

Interfejs wiersza polecenia usługi Databricks

databricks workspace-conf set-status --json '{

"maxTokenLifetimeDays": "90"

}'

Interfejs API konfiguracji obszaru roboczego

curl -n -X PATCH "https://<databricks-instance>/api/2.0/workspace-conf" \

-d '{

"maxTokenLifetimeDays": "90"

}'

Jeśli ustawisz maxTokenLifetimeDays na zero, można utworzyć nowe tokeny z okresem istnienia do 730 dni (dwa lata).

Aby użyć dostawcy narzędzia Terraform usługi Databricks do zarządzania maksymalnym okresem istnienia nowych tokenów w obszarze roboczym, zobacz databricks_workspace_conf Zasób.

Monitorowanie i cofanie tokenów w obszarze roboczym

W tej sekcji opisano, w jaki sposób administratorzy obszarów roboczych mogą użyć interfejsu wiersza polecenia Databricks do zarządzania istniejącymi tokenami w obszarze roboczym. Możesz również użyć interfejsu API zarządzania tokenami. Usługa Databricks automatycznie odwołuje osobiste tokeny dostępu, które nie były używane w ciągu 90 lub więcej dni.

Uzyskiwanie tokenów dla obszaru roboczego

Aby uzyskać tokeny obszaru roboczego:

Python

from databricks.sdk import WorkspaceClient

w = WorkspaceClient()

spark.createDataFrame([token.as_dict() for token in w.token_management.list()]).createOrReplaceTempView('tokens')

display(spark.sql('select * from tokens order by creation_time'))

Bash

# Filter results by a user by using the `created-by-id` (to filter by the user ID) or `created-by-username` flags.

databricks token-management list

Usuwanie (odwoływanie) tokenu

Aby usunąć token, zastąp TOKEN_ID identyfikatorem tokenu, który chcesz usunąć:

databricks token-management delete TOKEN_ID