Kontenery poufne w usłudze Azure Container Instances

W tym artykule przedstawiono sposób, w jaki poufne kontenery w usłudze Azure Container Instances (ACI) umożliwiają zabezpieczanie obciążeń działających w chmurze. Ten artykuł zawiera podstawowe informacje na temat zestawu funkcji, scenariuszy, ograniczeń i zasobów.

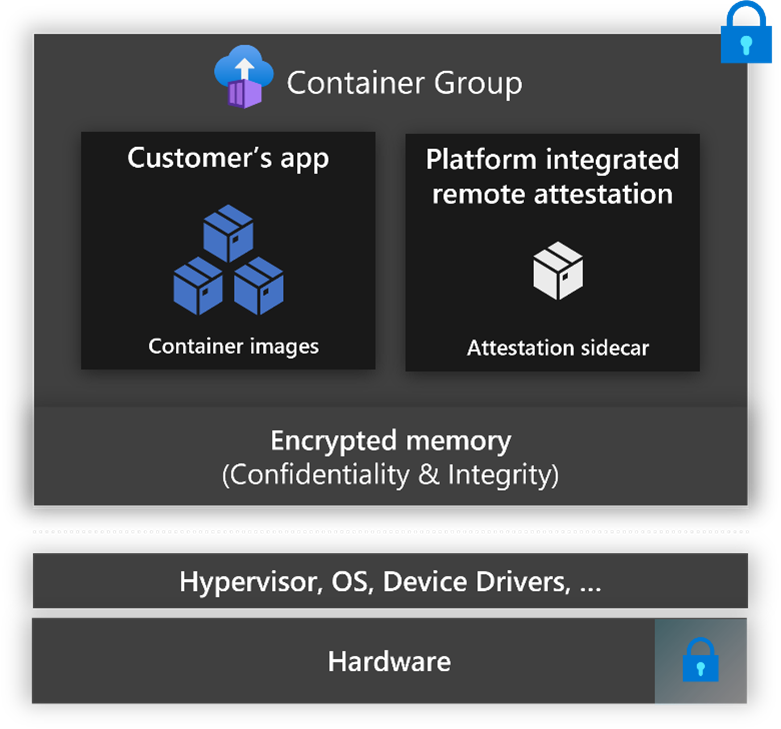

Poufne kontenery w usłudze Azure Container Instances umożliwiają klientom uruchamianie kontenerów systemu Linux w ramach opartego na sprzęcie i zaświadczanego zaufanego środowiska wykonawczego (TEE). Klienci mogą podnieść i zmienić konteneryzowane aplikacje systemu Linux lub tworzyć nowe poufne aplikacje obliczeniowe bez konieczności wdrażania wyspecjalizowanych modeli programowania w celu osiągnięcia korzyści poufności w TEE. Poufne kontenery w usłudze Azure Container Instances chronią dane w użyciu i szyfrują dane używane w pamięci. Usługa Azure Container Instances rozszerza tę funkcję za pomocą weryfikowalnych zasad wykonywania i weryfikowalnego katalogu głównego sprzętu zapewniania zaufania za pośrednictwem zaświadczania gościa.

Funkcje poufnych kontenerów w usłudze Azure Container Instances

Aplikacje metodą "lift and shift"

Klienci mogą podnieść i zmienić konteneryzowane aplikacje systemu Linux lub tworzyć nowe poufne aplikacje obliczeniowe bez konieczności wdrażania wyspecjalizowanych modeli programowania w celu osiągnięcia korzyści poufności w tee.

Oparte na sprzęcie zaufane środowisko wykonywania

Poufne kontenery w usłudze Azure Container Instances są wdrażane w grupie kontenerów z izolowanym serwerem TEE funkcji Hyper-V, który zawiera klucz szyfrowania pamięci generowany i zarządzany przez procesor obsługujący protokół AMD SEV-SNP. Dane używane w pamięci są szyfrowane przy użyciu tego klucza, aby zapewnić ochronę przed powtarzaniem, uszkodzeniem, ponownym mapowaniem i atakami opartymi na aliasach.

Weryfikowalne zasady wykonywania

Poufne kontenery w usłudze Azure Container Instances mogą działać przy użyciu weryfikowalnych zasad wykonywania, które umożliwiają klientom kontrolę nad tym, jakie oprogramowanie i akcje mogą być uruchamiane w środowisku TEE. Te zasady wykonywania pomagają chronić przed złymi aktorami tworzącymi nieoczekiwane modyfikacje aplikacji, które mogą potencjalnie wyciekać poufnych danych. Klienci twórzą zasady wykonywania za pomocą dostarczonych narzędzi i weryfikacji kryptograficznych weryfikują zasady.

Zaświadczanie gościa zdalnego

Poufne kontenery w usłudze ACI zapewniają obsługę zaświadczania gościa zdalnego, który służy do weryfikowania wiarygodności grupy kontenerów przed utworzeniem bezpiecznego kanału z jednostki uzależnionej. Grupy kontenerów mogą wygenerować raport zaświadczania sprzętu SNP, który zawiera informacje o sprzęcie i oprogramowaniu. Usługa zaświadczania platformy Microsoft Azure może następnie zweryfikować to wygenerowane zaświadczenie sprzętowe za pośrednictwem aplikacji przyczepki typu open source lub przez inną usługę zaświadczania, zanim jakiekolwiek poufne dane zostaną zwolnione do teE.

Zasady wymuszania poufnego przetwarzania

Kontenery poufne obsługują integralność i zaświadczania na poziomie kontenera za pośrednictwem zasad wymuszania poufnego przetwarzania (CCE). Zasady wymuszania poufnego przetwarzania określają składniki, które mogą być uruchamiane w grupie kontenerów, które wymusza środowisko uruchomieniowe kontenera.

Rozszerzenie confcom interfejsu wiersza polecenia platformy Azure

Rozszerzenie confcom interfejsu wiersza polecenia platformy Azure umożliwia klientom generowanie zasad wymuszania poufnego przetwarzania przy użyciu szablonu usługi ARM jako danych wejściowych i zapewnienie podstawowych zasad ciągu 64 jako danych wyjściowych. Te dane wyjściowe są zawarte w definicji grupy kontenerów, aby wymusić, które składniki mogą być uruchamiane. Aby uzyskać więcej informacji na temat tworzenia zasad wykonywania poufnych obliczeń, zobacz Rozszerzenie confcom interfejsu wiersza polecenia platformy Azure.

Bezpieczne wydanie klucza i zaszyfrowane przyczepki systemu plików

Poufne kontenery w usłudze Azure Container Instances integrują się z dwoma przyczepkami typu open source w celu obsługi funkcji poufnych w grupie kontenerów. Te przyczepki i więcej informacji można znaleźć w repozytorium poufnych przyczepek.

Bezpieczny przyczepka do zwalniania kluczy

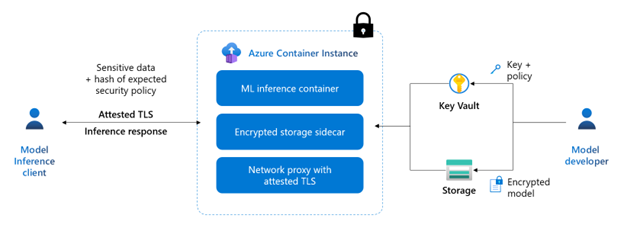

Poufne kontenery w usłudze Azure Container Instances zapewniają kontener typu open source przyczepki na potrzeby zaświadczania i bezpiecznego wydania klucza. Ten przyczepka tworzy wystąpienie serwera internetowego, który uwidacznia interfejs API REST, aby inne kontenery mogły pobrać raport zaświadczania sprzętu lub token zaświadczania platformy Microsoft Azure za pośrednictwem metody POST. Przyczepka integruje się z usługą Azure Key Vault w celu wydania klucza do grupy kontenerów po zakończeniu walidacji.

Zaszyfrowany przyczepka systemu plików

Poufne kontenery w usłudze Azure Container Instances zapewniają kontener przyczepki do instalacji zdalnego zaszyfrowanego systemu plików wcześniej przekazanego do usługi Azure Blob Storage. Kontener przyczepki w sposób niewidoczny pobiera zaświadczanie sprzętowe i łańcuch certyfikatów, który popiera klucz podpisywania zaświadczania. Następnie żąda zaświadczania platformy Microsoft Azure, aby autoryzować token zaświadczania, który jest wymagany do bezpiecznego zwolnienia klucza szyfrowania systemu plików z zarządzanego modułu HSM. Klucz jest zwalniany do kontenera przyczepki tylko wtedy, gdy oczekiwany urząd podpisał token zaświadczania i oświadczenia zaświadczania są zgodne z zasadami wydania klucza. Kontener przyczepki w sposób niewidoczny używa klucza do zainstalowania zdalnego zaszyfrowanego systemu plików; ten proces zachowuje poufność i integralność systemu plików po każdej operacji z kontenera uruchomionego w grupie kontenerów.

Scenariusze

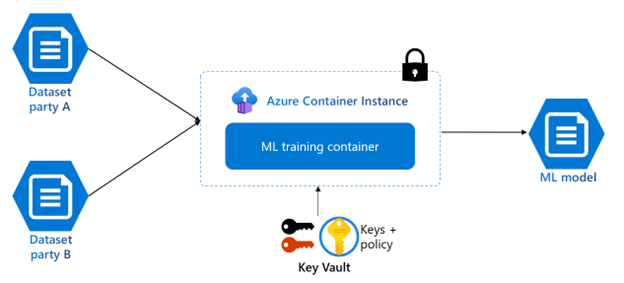

Czyszczenie danych na potrzeby wielopartyjnej analizy danych i trenowania uczenia maszynowego

Transakcje biznesowe i współpraca w projekcie często wymagają udostępniania poufnych danych między wieloma stronami. Te dane mogą obejmować dane osobowe, informacje finansowe i dokumentację medyczną, które muszą być chronione przed nieautoryzowanym dostępem. Poufne kontenery w usłudze Azure Container Instances zapewniają niezbędne funkcje (oparte na sprzęcie TEE, zdalne zaświadczanie) dla klientów w celu przetwarzania danych szkoleniowych z wielu źródeł bez ujawniania danych wejściowych innym stronom. Te funkcje umożliwiają organizacjom uzyskanie większej wartości z zestawów danych swoich lub partnerów przy zachowaniu kontroli nad dostępem do poufnych informacji. Ta oferta sprawia, że poufne kontenery w usłudze Azure Container Instances idealnie nadają się do scenariuszy analizy danych obejmujących wiele firm, takich jak poufne uczenie maszynowe.

Poufne wnioskowanie

Usługa ACI zapewnia szybkie i łatwe wdrożenia, elastyczną alokację zasobów i cennik płatności za użycie, co stanowi doskonałą platformę dla poufnych obciążeń wnioskowania. Dzięki poufnym kontenerom w usłudze Azure Container Instances deweloperzy modeli i właściciele danych mogą współpracować, chroniąc własność intelektualną dewelopera modelu i zachowując dane używane do wnioskowania bezpiecznego i prywatnego. Zapoznaj się z przykładowym wdrożeniem poufnego wnioskowania przy użyciu poufnych kontenerów w usłudze Azure Container Instances.

Nieobsługiwane scenariusze

- Rozszerzenie confcom interfejsu wiersza polecenia platformy Azure musi wygenerować zasady wymuszania poufnego przetwarzania.

- Nie można ręcznie utworzyć zasad wymuszania poufnego przetwarzania.

Zasoby

- Rozszerzenie confcom interfejsu wiersza polecenia platformy Azure

- Poufne kontenery przyczepki

- Poufne aplikacja hello world

- Pokaz wnioskowania uczenia maszynowego

Następne kroki

- Aby zapoznać się z przykładem wdrożenia, zobacz Deploy a confidential container group with Azure Resource Manager (Wdrażanie poufnej grupy kontenerów za pomocą usługi Azure Resource Manager)