Zaufana baza obliczeniowa

Trusted Computing Base (TCB) odnosi się do wszystkich składników sprzętu, oprogramowania układowego i oprogramowania systemu, które zapewniają bezpieczne środowisko. Składniki wewnątrz TCB są uważane za "krytyczne". Jeśli bezpieczeństwo jednego składnika wewnątrz TCB zostanie naruszone, bezpieczeństwo całego systemu może być zagrożone. Niższy TCB oznacza wyższe bezpieczeństwo. Istnieje mniejsze ryzyko narażenia na różne luki w zabezpieczeniach, złośliwe oprogramowanie, ataki i złośliwe osoby.

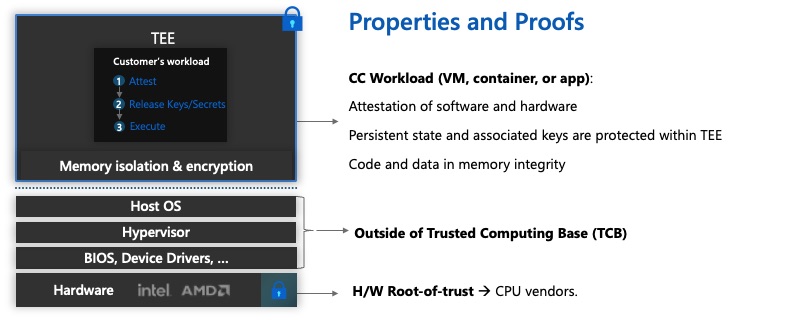

Na poniższym diagramie pokazano, co to jest "w" i co jest "poza" zaufaną bazą obliczeniową. Obciążenie i dane, którymi zarządza operator klienta, znajdują się wewnątrz TCB, a elementy zarządzane przez dostawcę chmury (Microsoft Azure) znajdują się poza nią.

Katalog główny sprzętu zaufania

Głównym elementem zaufania jest sprzęt, który jest zaufany do potwierdzania (weryfikowania), czy obciążenie klienta korzysta z poufnego przetwarzania za pośrednictwem generowania dowodów kryptograficznych.

Obciążenie CC (TCB)

Obciążenie klienta hermetyzowane wewnątrz zaufanego środowiska wykonawczego (TEE) obejmuje części rozwiązania, które są w pełni pod kontrolą i zaufane przez klienta. Obciążenie poufnego przetwarzania jest nieprzezroczyste dla wszystkich elementów spoza TCB przy użyciu szyfrowania.

System operacyjny hosta, funkcja Hypervisor, BIOS, sterowniki urządzeń

Te elementy nie mają widoczności obciążenia wewnątrz TCB, ponieważ zostały zaszyfrowane. System operacyjny hosta, system BIOS itp. jest pod kontrolą dostawcy usług w chmurze i jest niedostępny przez klienta.

Mapowanie TCB na różne zaufane środowiska wykonawcze (TEE)

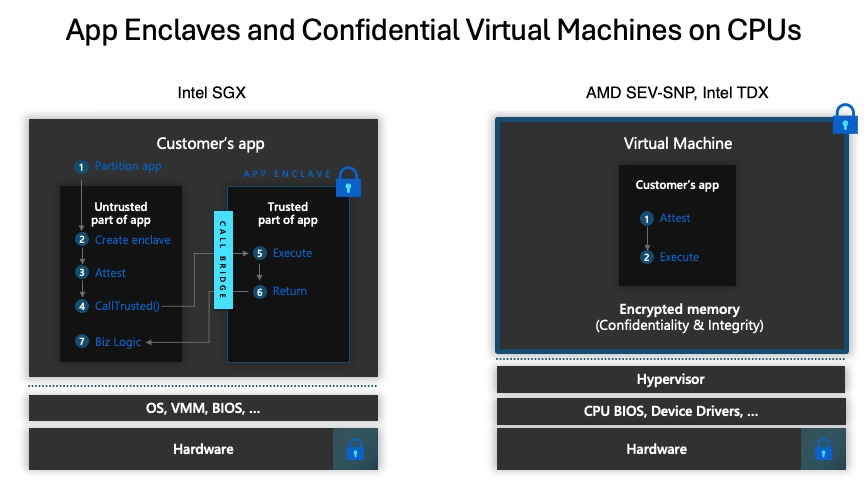

W zależności od technologii poufnego przetwarzania w użyciu technologia TCB może różnić się w zależności od wymagań klientów dotyczących poufności i łatwości wdrażania.

Intel SGX, na przykład oferuje najbardziej szczegółową definicję TCB do poszczególnych funkcji kodu, ale wymaga, aby aplikacje zostały napisane przy użyciu określonych interfejsów API do korzystania z funkcji poufnych.

Poufne maszyny wirtualne (CVM) przy użyciu technologii AMD SEV-SNP (i w przyszłości Intel TDX) mogą uruchamiać całą maszynę wirtualną wewnątrz TEE, aby obsługiwać scenariusze lift &shift istniejących obciążeń, w tym przypadku system operacyjny gościa jest również wewnątrz TCB.