Konfigurowanie usługi Bastion dla natywnych połączeń klienckich

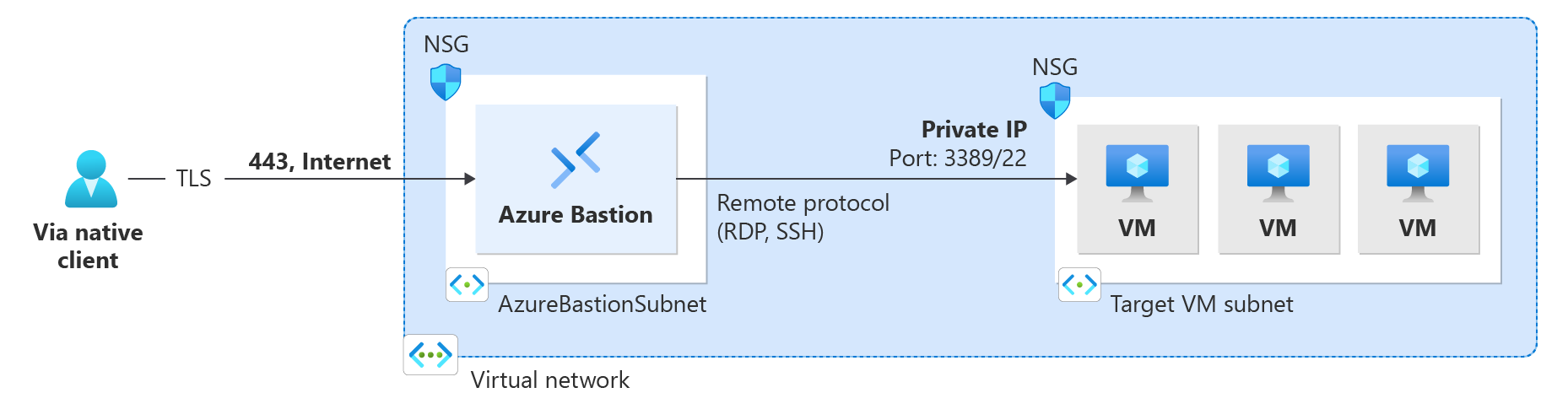

Ten artykuł ułatwia skonfigurowanie wdrożenia usługi Bastion w celu akceptowania połączeń z natywnego klienta (SSH lub RDP) na komputerze lokalnym z maszynami wirtualnymi znajdującymi się w sieci wirtualnej. Funkcja natywnego klienta umożliwia nawiązywanie połączenia z docelowymi maszynami wirtualnymi za pośrednictwem usługi Bastion przy użyciu interfejsu wiersza polecenia platformy Azure i rozszerza opcje logowania w celu uwzględnienia lokalnej pary kluczy SSH i identyfikatora Entra firmy Microsoft. Ponadto można również przekazywać lub pobierać pliki w zależności od typu połączenia i klienta.

Tę funkcję można skonfigurować, modyfikując istniejące wdrożenie usługi Bastion lub wdrażając usługę Bastion z już określoną konfiguracją funkcji. Możliwości maszyny wirtualnej podczas nawiązywania połączenia za pośrednictwem klienta natywnego zależą od tego, co jest włączone na kliencie natywnym.

Uwaga

Ceny godzinowe zaczynają się od momentu wdrożenia usługi Bastion, niezależnie od użycia danych wychodzących. Aby uzyskać więcej informacji, zobacz Cennik i jednostki SKU. Jeśli wdrażasz usługę Bastion w ramach samouczka lub testu, zalecamy usunięcie tego zasobu po zakończeniu korzystania z niego.

Wdrażanie usługi Bastion przy użyciu natywnej funkcji klienta

Jeśli usługa Bastion nie została jeszcze wdrożona w sieci wirtualnej, możesz wdrożyć za pomocą natywnej funkcji klienta określonej przez wdrożenie usługi Bastion przy użyciu ustawień ręcznych. Aby uzyskać instrukcje, zobacz Samouczek — wdrażanie usługi Bastion przy użyciu ustawień ręcznych. Podczas wdrażania usługi Bastion określ następujące ustawienia:

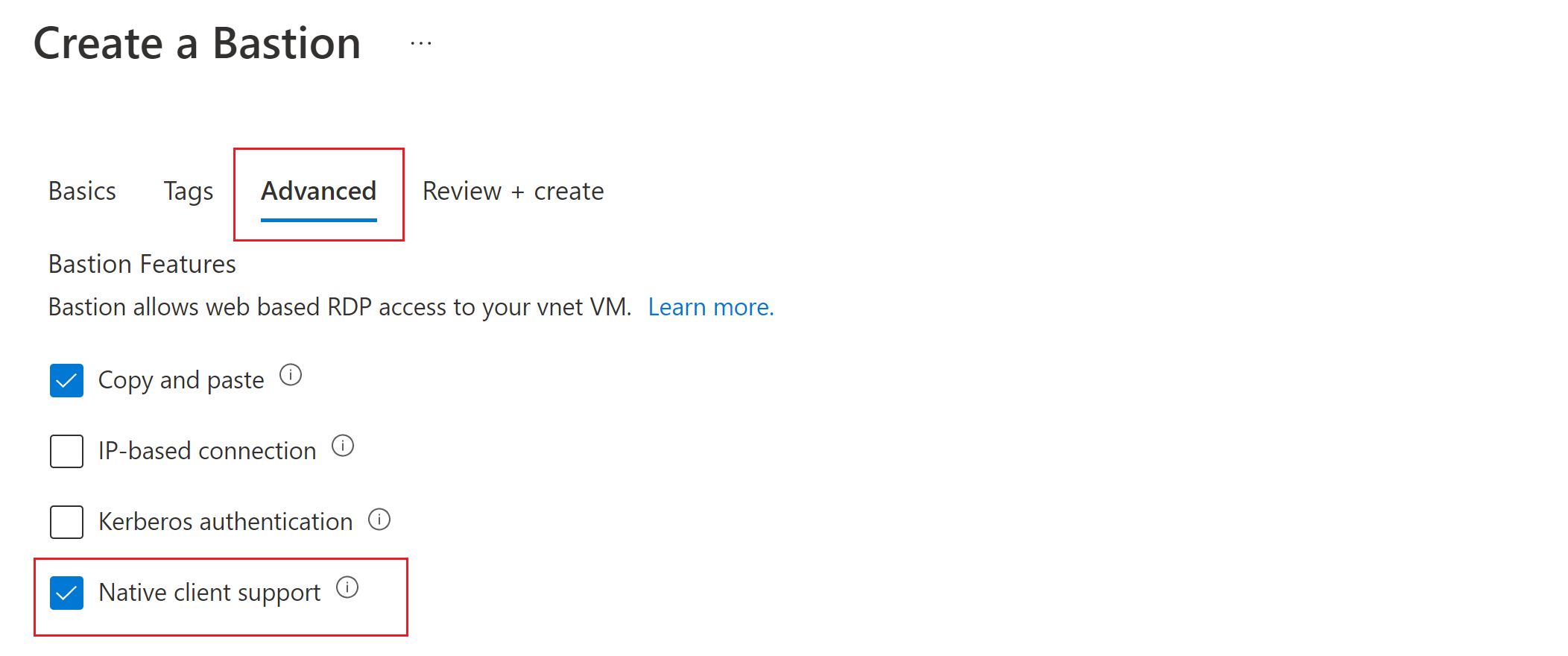

Na karcie Podstawy w obszarze Szczegóły wystąpienia —> warstwa wybierz pozycję Standardowa. Natywna obsługa klienta wymaga jednostki SKU w warstwie Standardowa.

Przed utworzeniem hosta bastionu przejdź do karty Zaawansowane i zaznacz pole wyboru Natywna obsługa klienta wraz z polami wyboru dla innych funkcji, które chcesz wdrożyć.

Wybierz pozycję Przejrzyj i utwórz , aby zweryfikować, a następnie wybierz pozycję Utwórz , aby wdrożyć hosta usługi Bastion.

Modyfikowanie istniejącego wdrożenia usługi Bastion

Jeśli usługa Bastion została już wdrożona w sieci wirtualnej, zmodyfikuj następujące ustawienia konfiguracji:

- Przejdź do strony Konfiguracja zasobu usługi Bastion. Sprawdź, czy warstwa jednostki SKU to Standardowa. Jeśli tak nie jest, wybierz pozycję Standardowa.

- Wybierz pole obsługi klienta natywnego, a następnie zastosuj zmiany.

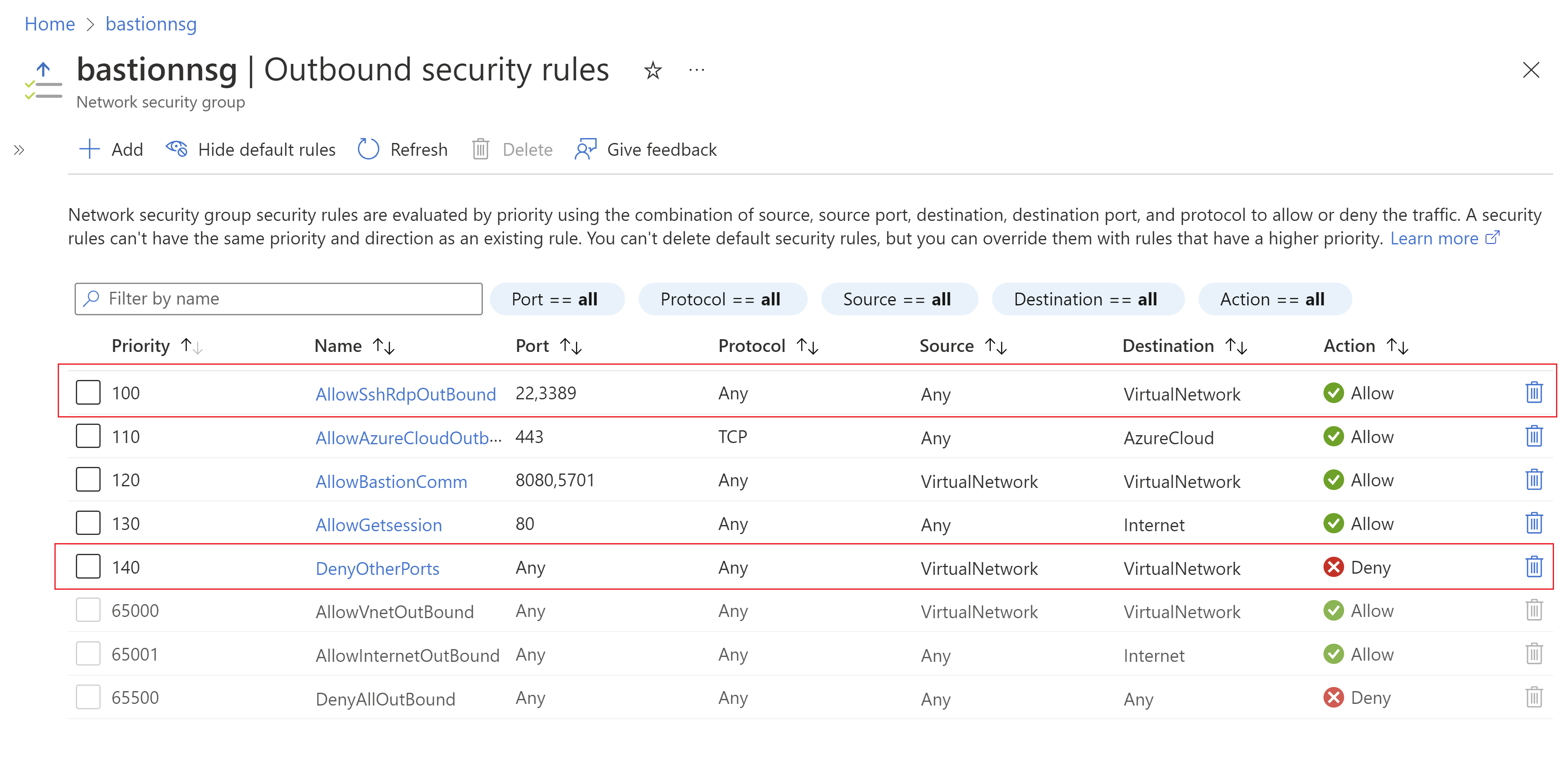

Zabezpieczanie natywnego połączenia klienta

Jeśli chcesz dodatkowo zabezpieczyć połączenie klienta natywnego, możesz ograniczyć dostęp do portów, zapewniając dostęp tylko do portu 22/3389. Aby ograniczyć dostęp do portów, należy wdrożyć następujące reguły sieciowej grupy zabezpieczeń w podsieci AzureBastionSubnet, aby zezwolić na dostęp do wybranych portów i odmówić dostępu z innych portów.

Nawiązywanie połączenia z maszynami wirtualnymi

Po wdrożeniu tej funkcji istnieją różne instrukcje dotyczące połączenia, w zależności od komputera hosta, z którego nawiązujesz połączenie, oraz maszyny wirtualnej klienta, z którą nawiązujesz połączenie.

Skorzystaj z poniższej tabeli, aby dowiedzieć się, jak nawiązać połączenie z klientów natywnych. Zwróć uwagę, że różne obsługiwane kombinacje natywnych maszyn wirtualnych klienta i docelowych maszyn wirtualnych zezwalają na różne funkcje i wymagają określonych poleceń.

| Klient | Docelowa maszyna wirtualna | Method | Uwierzytelnianie Microsoft Entra | Transfer plików | Współbieżne sesje maszyn wirtualnych | Port niestandardowy |

|---|---|---|---|---|---|---|

| Klient natywny systemu Windows | Maszyna wirtualna z systemem Windows | RDP | Tak | Przekazywanie/pobieranie | Tak | Tak |

| Maszyna wirtualna z systemem Linux | Protokół SSH | Tak | Nie | Tak | Tak | |

| Dowolna maszyna wirtualna | az network bastion tunnel | Nie. | Przekazywanie | Nie | Nie. | |

| Klient natywny dla systemu Linux | Maszyna wirtualna z systemem Linux | Protokół SSH | Tak | Nie | Tak | Tak |

| Windows lub dowolna maszyna wirtualna | az network bastion tunnel | Nie. | Przekazywanie | Nie | Nie. | |

| Inny klient natywny (putty) | Dowolna maszyna wirtualna | az network bastion tunnel | Nie. | Przekazywanie | Nie | Nie. |

Ograniczenia:

- Logowanie przy użyciu klucza prywatnego SSH przechowywanego w usłudze Azure Key Vault nie jest obsługiwane w tej funkcji. Przed zalogowaniem się do maszyny wirtualnej z systemem Linux przy użyciu pary kluczy SSH pobierz klucz prywatny do pliku na komputerze lokalnym.

- Nawiązywanie połączenia przy użyciu klienta natywnego nie jest obsługiwane w usłudze Cloud Shell.