Dokumentacja interfejsu API REST płaszczyzny danych usługi Azure Web PubSub

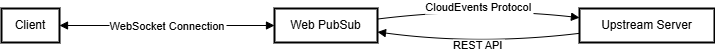

Jak pokazano na powyższym wykresie przepływu pracy, a także szczegółowy przepływ pracy opisany w elementach wewnętrznych, serwer aplikacji może wysyłać komunikaty do klientów lub zarządzać połączonymi klientami przy użyciu interfejsów API REST uwidocznionych przez usługę Web PubSub. W tym artykule szczegółowo opisano interfejsy API REST.

Ważne

Nieprzetworzone parametry połączenia są wyświetlane tylko w tym artykule w celach demonstracyjnych.

Parametry połączenia zawiera informacje o autoryzacji wymagane przez aplikację w celu uzyskania dostępu do usługi Azure Web PubSub. Klucz dostępu wewnątrz parametry połączenia jest podobny do hasła głównego usługi. W środowiskach produkcyjnych zawsze chroń klucze dostępu. Użyj usługi Azure Key Vault, aby bezpiecznie zarządzać kluczami i obracać je oraz zabezpieczać połączenie za pomocą usługi WebPubSubServiceClient.

Unikaj dystrybuowania kluczy dostępu do innych użytkowników, kodowania ich lub zapisywania ich w dowolnym miejscu w postaci zwykłego tekstu, który jest dostępny dla innych użytkowników. Obracanie kluczy, jeśli uważasz, że mogły one zostać naruszone.

Korzystanie z interfejsu API REST

Uwierzytelnianie za pośrednictwem usługi Azure Web PubSub Service AccessKey

W każdym żądaniu HTTP do uwierzytelniania w usłudze Azure Web PubSub Service jest wymagany nagłówek autoryzacji z tokenem internetowym JSON (JWT ).

Algorytm podpisywania i podpis

HS256, czyli HMAC-SHA256, jest używany jako algorytm podpisywania.

Aby podpisać wygenerowany token JWT, należy użyć AccessKey parametry połączenia wystąpienia usługi Azure Web PubSub Service.

Roszczenia

Poniższe oświadczenia muszą zostać uwzględnione w tokenie JWT.

| Typ oświadczenia | Jest wymagany | opis |

|---|---|---|

aud |

prawda | Powinien być taki sam jak adres URL żądania HTTP. Na przykład odbiorcy żądania emisji wyglądają następująco: https://example.webpubsub.azure.com/api/hubs/myhub/:send?api-version=2022-11-01. |

exp |

prawda | Czas epoki wygaśnięcia tego tokenu. |

Przykładowy kod w języku JS:

Nieprzetworzone parametry połączenia są wyświetlane tylko w tym artykule w celach demonstracyjnych. W środowiskach produkcyjnych zawsze chroń klucze dostępu. Użyj usługi Azure Key Vault, aby bezpiecznie zarządzać kluczami i obracać je oraz zabezpieczać połączenie za pomocą usługi WebPubSubServiceClient.

const bearerToken = jwt.sign({}, connectionString.accessKey, {

audience: request.url,

expiresIn: "1h",

algorithm: "HS256",

});

Uwierzytelnianie za pośrednictwem tokenu entra firmy Microsoft

Podobnie jak w przypadku korzystania z AccessKeyprotokołu , do uwierzytelniania żądania HTTP jest również wymagany token internetowy JSON (JWT ).

Różnica polega na tym, że w tym scenariuszu token JWT jest generowany przez identyfikator Entra firmy Microsoft.

Dowiedz się, jak wygenerować tokeny usługi Microsoft Entra

Używany zakres poświadczeń powinien mieć wartość https://webpubsub.azure.com/.default.

Możesz również użyć kontroli dostępu opartej na rolach (RBAC), aby autoryzować żądanie z serwera do usługi Azure Web PubSub Service.

Dowiedz się, jak skonfigurować role kontroli dostępu opartej na rolach dla zasobu

Interfejsy API

| Grupa operacji | opis |

|---|---|

| Stan usługi | Udostępnia operacje sprawdzania stanu usługi |

| Operacje centrum | Udostępnia operacje do zarządzania połączeniami i wysyłania do nich komunikatów. |