Zarządzanie kontrolą dostępu do sieci

Możesz skonfigurować usługę Azure Web PubSub, aby zabezpieczyć i kontrolować poziom dostępu do punktu końcowego usługi na podstawie typu żądania i podzestawu używanych sieci. Po skonfigurowaniu reguł sieci tylko aplikacje, które żądają danych za pośrednictwem określonego zestawu sieci, mogą uzyskiwać dostęp do zasobu Web PubSub.

Usługa Azure Web PubSub ma publiczny punkt końcowy dostępny za pośrednictwem Internetu. Możesz również utworzyć prywatny punkt końcowy dla zasobu Web PubSub. Prywatny punkt końcowy przypisuje prywatny adres IP z sieci wirtualnej do zasobu Web PubSub. Zabezpiecza również cały ruch między siecią wirtualną a zasobem Web PubSub za pośrednictwem łącza prywatnego. Kontrola dostępu do sieci Web PubSub zapewnia kontrolę dostępu zarówno dla publicznego punktu końcowego, jak i dla prywatnych punktów końcowych.

Opcjonalnie możesz zezwolić na niektóre typy żądań dla publicznego punktu końcowego i dla każdego prywatnego punktu końcowego lub zezwolić na nie.

Aplikacja, która uzyskuje dostęp do zasobu Web PubSub, gdy reguły kontroli dostępu do sieci nadal wymagają prawidłowej autoryzacji dla żądania.

W następnych sekcjach opisano dwie opcje kontrolowania dostępu do zasobów Web PubSub:

- Odmów wszystkich żądań pochodzących z publicznego punktu końcowego.

- Zezwalaj tylko na połączenia klientów z sieci publicznej.

Odmów całego ruchu publicznego

Aby całkowicie odmówić całego ruchu publicznego, najpierw skonfiguruj regułę sieci publicznej, aby nie zezwalać na typ żądania. Następnie skonfiguruj reguły, które udzielają dostępu do ruchu z określonych sieci wirtualnych. Ta konfiguracja umożliwia utworzenie bezpiecznej granicy sieci dla aplikacji.

Zezwalaj tylko na połączenia klientów z sieci publicznej

W tym scenariuszu skonfigurujesz regułę sieci publicznej tak, aby zezwalała tylko na połączenia klientów z sieci publicznej. Następnie można skonfigurować reguły sieci prywatnej, aby zezwolić na inne typy żądań pochodzących z określonej sieci wirtualnej. Ta konfiguracja ukrywa serwery aplikacji w sieci publicznej i ustanawia bezpieczne połączenia między serwerami aplikacji a usługą Azure Web PubSub.

Zarządzanie kontrolą dostępu do sieci w witrynie Azure Portal

Kontrolę dostępu do sieci dla usługi Azure Web PubSub można zarządzać przy użyciu witryny Azure Portal.

W witrynie Azure Portal przejdź do usługi Web PubSub, którą chcesz zabezpieczyć.

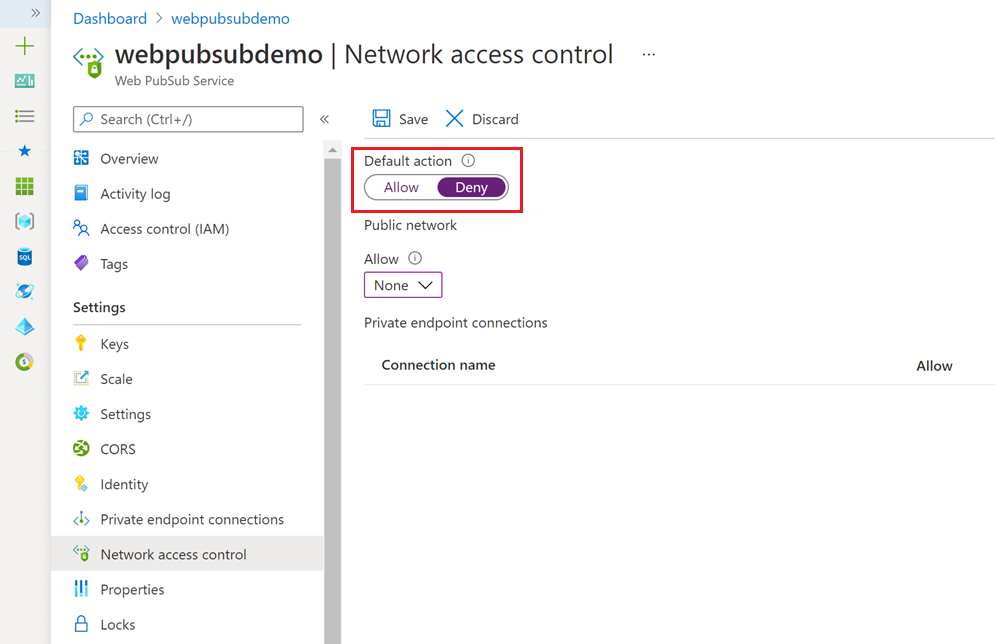

W menu po lewej stronie w obszarze Ustawienia wybierz pozycję Kontrola dostępu do sieci.

Aby edytować akcję domyślną, wybierz pozycję Akcja domyślna.

Napiwek

Domyślną akcją jest akcja wykonywana, gdy żadne reguły listy kontroli dostępu (ACL) nie są zgodne. Jeśli na przykład domyślna akcja to Odmów, typy żądań, które nie są jawnie zatwierdzone, są odrzucane.

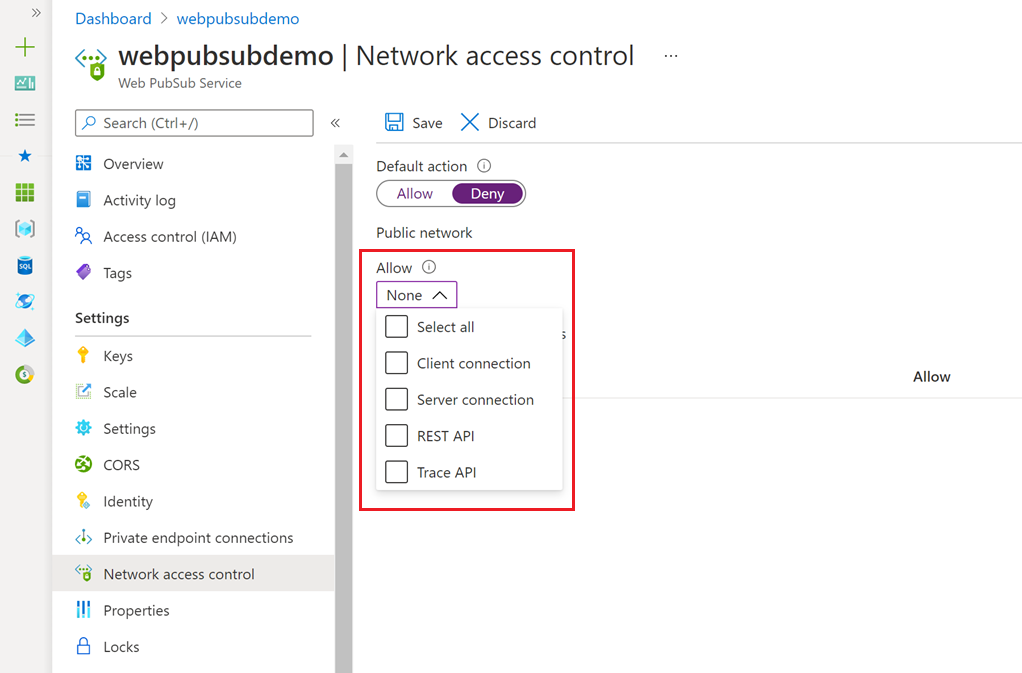

Aby edytować regułę sieci publicznej, w obszarze Sieć publiczna wybierz typy żądań, które chcesz zezwolić.

Aby edytować reguły sieci prywatnych punktów końcowych, w obszarze Połączenia prywatnego punktu końcowego wybierz dozwolone typy żądań w każdym wierszu.

Wybierz pozycję Zapisz, aby zastosować zmiany.