Autoryzowanie żądania tożsamości zarządzanej przy użyciu identyfikatora Entra firmy Microsoft

Usługa Azure Web PubSub obsługuje identyfikator entra firmy Microsoft do autoryzowania żądań z tożsamości zarządzanych.

W tym artykule pokazano, jak skonfigurować zasób Web PubSub i kod, aby autoryzować żądanie do zasobu Web PubSub z tożsamości zarządzanej.

Konfigurowanie tożsamości zarządzanych

Pierwszym krokiem jest skonfigurowanie tożsamości zarządzanych.

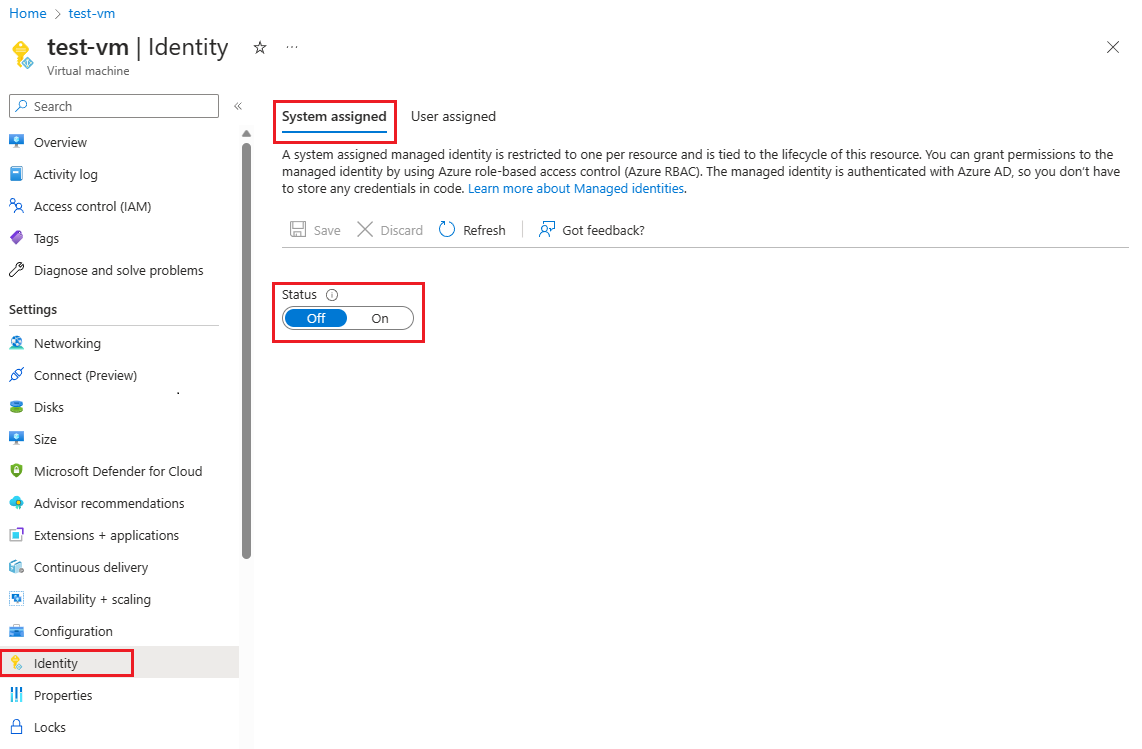

W tej sekcji skonfigurujesz tożsamość zarządzaną przypisaną przez system na maszynie wirtualnej przy użyciu witryny Azure Portal.

W witrynie Azure Portal wyszukaj i wybierz maszynę wirtualną.

W obszarze Ustawienia wybierz pozycję Tożsamość.

Na karcie Przypisane przez system ustaw wartość Stan na Wł.

Wybierz Zapisz, aby potwierdzić zmianę.

Tworzenie tożsamości zarządzanej przypisanej przez użytkownika

Dowiedz się, jak utworzyć tożsamość zarządzaną przypisaną przez użytkownika.

Konfigurowanie tożsamości zarządzanych na innych platformach

- Konfigurowanie tożsamości zarządzanych dla zasobów platformy Azure na maszynie wirtualnej przy użyciu witryny Azure Portal

- Konfigurowanie tożsamości zarządzanych dla zasobów platformy Azure na maszynie wirtualnej platformy Azure przy użyciu programu Azure PowerShell

- Konfigurowanie tożsamości zarządzanych dla zasobów platformy Azure na maszynie wirtualnej platformy Azure przy użyciu interfejsu wiersza polecenia platformy Azure

- Konfigurowanie tożsamości zarządzanych dla zasobów platformy Azure na maszynie wirtualnej platformy Azure przy użyciu szablonu

- Konfigurowanie tożsamości zarządzanych dla zasobów platformy Azure na maszynie wirtualnej przy użyciu zestawu Azure SDK

Konfigurowanie tożsamości zarządzanych dla usługi aplikacja systemu Azure i usługi Azure Functions

Dowiedz się, jak używać tożsamości zarządzanych dla usług App Service i Functions.

Dodawanie przypisania roli w witrynie Azure Portal

W tej sekcji pokazano, jak przypisać rolę Właściciela usługi PubSub sieci Web do tożsamości przypisanej przez system dla zasobu Web PubSub.

Uwaga

Rolę można przypisać do dowolnego zakresu, w tym grupy zarządzania, subskrypcji, grupy zasobów i pojedynczego zasobu. Aby uzyskać więcej informacji na temat zakresu, zobacz Omówienie zakresu kontroli dostępu opartej na rolach platformy Azure.

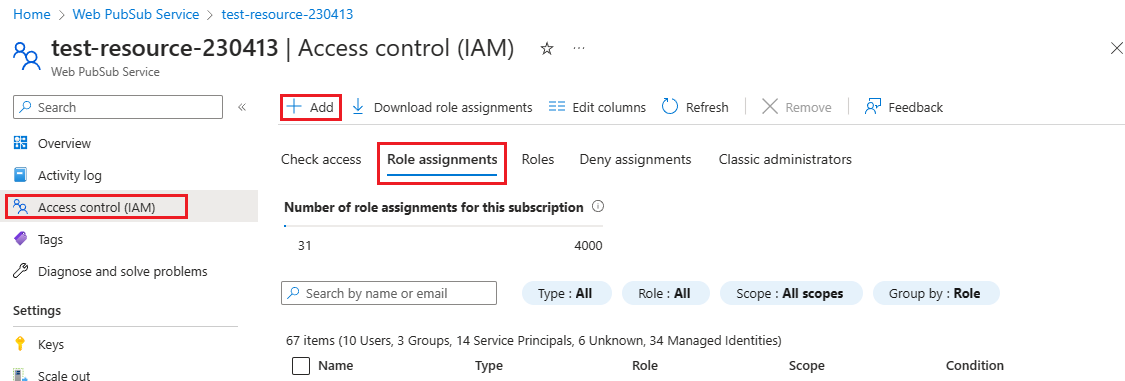

W witrynie Azure Portal przejdź do zasobu Web PubSub.

W menu po lewej stronie wybierz pozycję Kontrola dostępu (IAM), aby wyświetlić ustawienia kontroli dostępu dla wystąpienia usługi Web PubSub.

Wybierz kartę Przypisania ról i wyświetl przypisania ról w tym zakresie.

Poniższy zrzut ekranu przedstawia przykład okienka Kontrola dostępu (IAM) dla zasobu Web PubSub:

Wybierz pozycję Dodaj>Dodaj przypisanie roli.

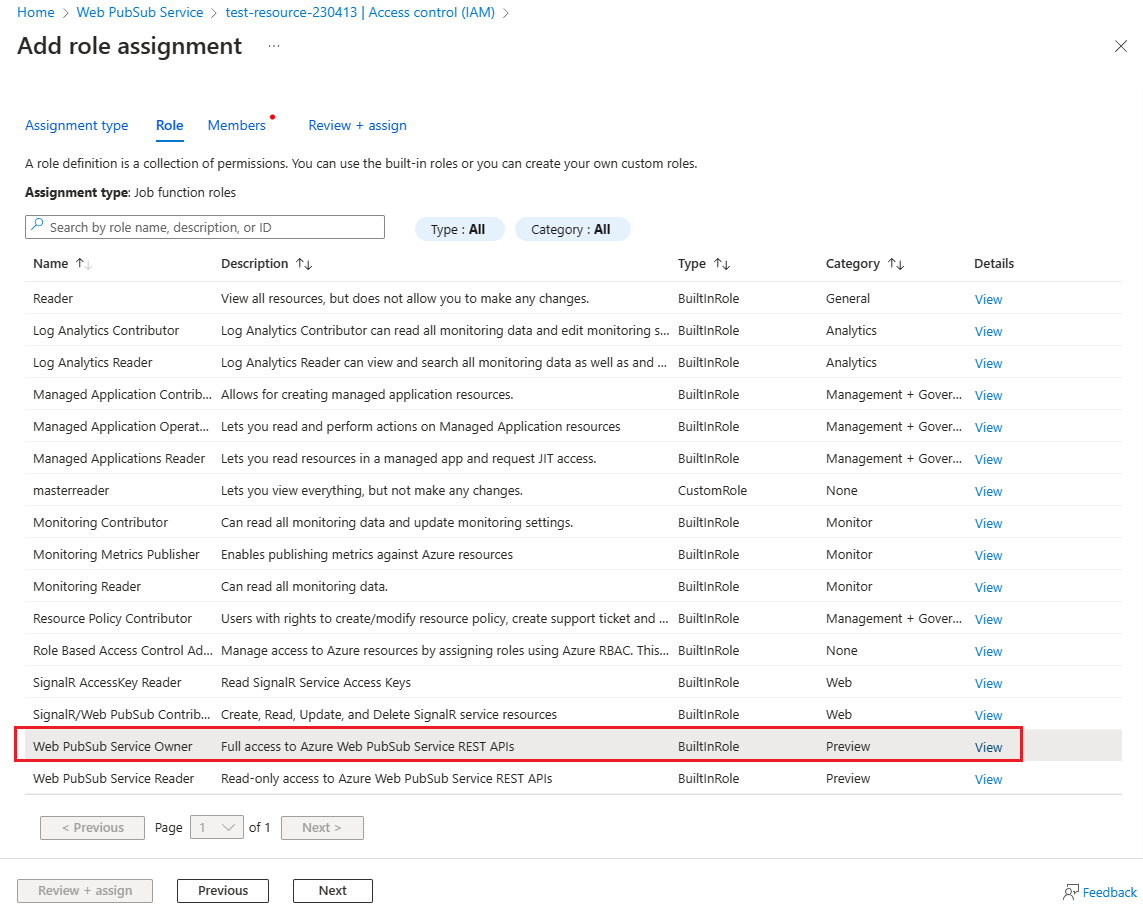

Wybierz kartę Role , a następnie wybierz pozycję Internetowy właściciel usługi PubSub.

Wybierz Dalej.

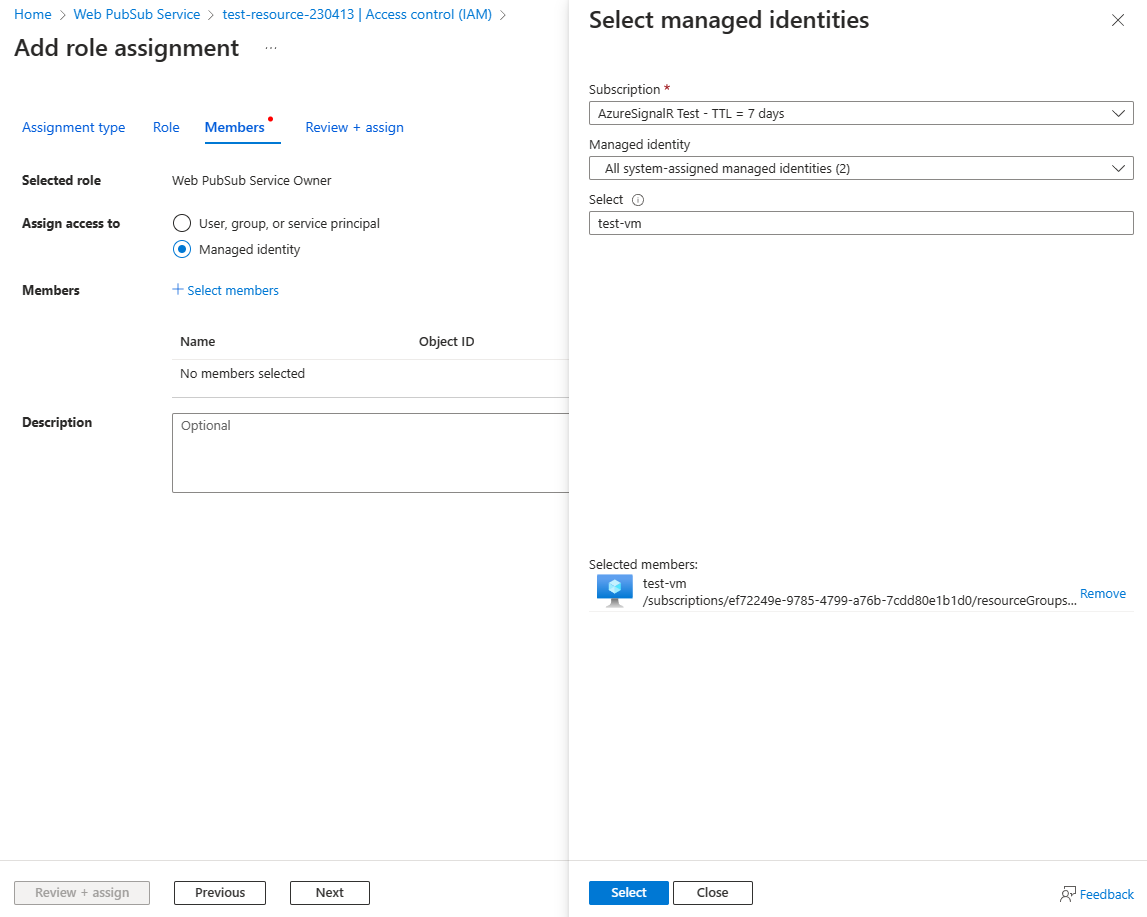

Wybierz kartę Członkowie . W obszarze Przypisz dostęp do wybierz pozycję Tożsamość zarządzana.

Wybierz pozycję Wybierz członków.

W okienku Wybieranie tożsamości zarządzanych wybierz pozycję Tożsamość>zarządzana przypisana przez system Maszyna wirtualna.

Wyszukaj i wybierz maszynę wirtualną, do której chcesz przypisać rolę.

Wybierz pozycję Wybierz , aby potwierdzić zaznaczenie.

Wybierz Dalej.

Wybierz pozycję Przejrzyj i przypisz , aby potwierdzić zmianę.

Ważne

Propagowanie przypisań ról platformy Azure może potrwać do 30 minut.

Aby dowiedzieć się więcej na temat przypisywania przypisań ról platformy Azure i zarządzania nimi, zobacz następujące artykuły:

- Przypisywanie ról platformy Azure przy użyciu witryny Azure Portal

- Przypisywanie ról platformy Azure przy użyciu interfejsu API REST

- Przypisywanie ról platformy Azure przy użyciu programu Azure PowerShell

- Przypisywanie ról platformy Azure przy użyciu interfejsu wiersza polecenia platformy Azure

- Przypisywanie ról platformy Azure przy użyciu szablonu usługi Azure Resource Manager

Przykładowe kody korzystające z autoryzacji firmy Microsoft Entra

Uzyskaj przykłady korzystające z autoryzacji firmy Microsoft Entra w naszych czterech oficjalnie obsługiwanych językach programowania: