Zbieranie zdarzeń śledzenia zdarzeń systemu Windows (ETW) za pomocą agenta usługi Log Analytics na potrzeby analizy w dziennikach usługi Azure Monitor

Śledzenie zdarzeń dla systemu Windows (ETW) zapewnia mechanizm instrumentacji aplikacji trybu użytkownika i sterowników trybu jądra. Agent usługi Log Analytics służy do zbierania zdarzeń systemu Windows zapisanych w kanałach ETW administracyjnych i operacyjnych. Jednak czasami konieczne jest przechwytywanie i analizowanie innych zdarzeń, takich jak te zapisywane w kanale analitycznym.

Ważne

Starszy agent usługi Log Analytics jest przestarzały od 31 sierpnia 2024 r. Firma Microsoft nie będzie już zapewniać żadnej pomocy technicznej dla agenta usługi Log Analytics. Jeśli używasz agenta usługi Log Analytics do pozyskiwania danych do usługi Azure Monitor, przeprowadź migrację teraz do agenta usługi Azure Monitor.

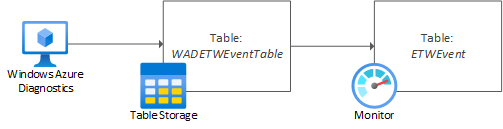

Przepływ zdarzeń

Aby pomyślnie zebrać zdarzenia ETW oparte na manifeście na potrzeby analizy w dziennikach usługi Azure Monitor, należy użyć rozszerzenia diagnostyki platformy Azure dla systemu Windows (WAD). W tym scenariuszu rozszerzenie diagnostyki działa jako odbiorca ETW, zapisuj zdarzenia w usłudze Azure Storage (tabele) jako magazyn pośredni. W tym miejscu będzie on przechowywany w tabeli o nazwie WADETWEventTable. Następnie usługa Log Analytics zbiera dane tabeli z usługi Azure Storage, przedstawiając je jako tabelę o nazwie ETWEvent.

Konfigurowanie zbierania dzienników ETW

Krok 1. Lokalizowanie poprawnego dostawcy ETW

Użyj jednego z następujących poleceń, aby wyliczyć dostawców ETW w źródłowym systemie Windows.

Wiersz polecenia:

logman query providers

Program PowerShell:

Get-NetEventProvider -ShowInstalled | Select-Object Name, Guid

Opcjonalnie możesz przesłać potokowe dane wyjściowe programu PowerShell do elementu Out-Gridview, aby ułatwić nawigację.

Zarejestruj nazwę dostawcy ETW i identyfikator GUID, który jest zgodny z dziennikiem analitycznym lub debugowania przedstawionym w Podgląd zdarzeń lub do modułu, dla którego zamierzasz zbierać dane zdarzeń.

Krok 2. Rozszerzenie diagnostyki

Upewnij się, że rozszerzenie diagnostyki systemu Windows jest zainstalowane we wszystkich systemach źródłowych.

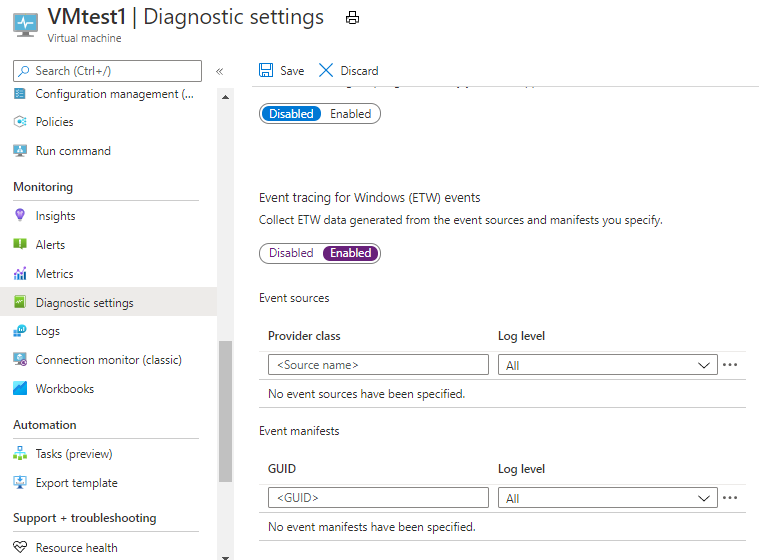

Krok 3. Konfigurowanie zbierania dzienników ETW

W okienku po lewej stronie przejdź do ustawień diagnostycznych maszyny wirtualnej

Wybierz kartę Dzienniki .

Przewiń w dół i włącz opcję Śledzenie zdarzeń systemu Windows (ETW)

Ustaw identyfikator GUID dostawcy lub klasę dostawcy na podstawie dostawcy, dla którego konfigurujesz kolekcję

Ustaw odpowiedni poziom dziennika

Kliknij wielokropek przylegający do dostarczonego dostawcy, a następnie kliknij przycisk Konfiguruj.

Upewnij się, że domyślna tabela docelowa jest ustawiona na etweventtable

Ustaw filtr słowa kluczowego, jeśli jest to wymagane

Zapisywanie ustawień dostawcy i dziennika

Po wygenerowaniu pasujących zdarzeń należy zacząć widzieć zdarzenia ETW wyświetlane w tabeli WADetweventtable w usłudze Azure Storage. Aby to potwierdzić, możesz użyć Eksplorator usługi Azure Storage.

Krok 4. Konfigurowanie zbierania kont magazynu usługi Log Analytics

Postępuj zgodnie z tymi instrukcjami , aby zebrać dzienniki z usługi Azure Storage. Po skonfigurowaniu dane zdarzenia ETW powinny być wyświetlane w usłudze Log Analytics w tabeli ETWEvent .

Następne kroki

- Tworzenie struktury w zdarzeniach ETW za pomocą pól niestandardowych

- Dowiedz się więcej o zapytaniach dzienników w celu analizowania danych zebranych ze źródeł danych i rozwiązań.