Przetwarzanie wielopartyjne lub obliczenia chroniące prywatność umożliwiają stronom w relacji biznesowej udostępnianie danych, wykonywanie obliczeń i uzyskiwanie wzajemnego wyniku bez ujawniania ich prywatnych danych. Usługi platformy Azure mogą pomóc w tworzeniu wielopartyjnego rozwiązania obliczeniowego. Rozwiązanie może obejmować zasoby oparte na chmurze i lokalne.

Przetwarzanie wielopartyjne ma następujące atrybuty:

- Zaangażowanych jest więcej niż jedna firma lub organizacja.

- Strony są niezależne.

- Strony nie ufają sobie ze wszystkimi swoimi danymi.

- Wszystkie strony uzyskują dostęp do wspólnej platformy przetwarzania i przechowywania danych.

- Niektóre procesy muszą być prywatne dla niektórych zaangażowanych stron.

Przetwarzanie wielopartyjne na platformie Azure

W tej sekcji opisano opcje przetwarzania wielopartyjne, które są dostępne przy użyciu usług platformy Azure.

Łańcuch bloków za pomocą usługi Azure Virtual Machines

Oprogramowanie rejestru można uruchamiać przy użyciu usługi Azure Virtual Machines. Utwórz dowolną liczbę maszyn wirtualnych i połącz je w sieci łańcucha bloków.

Wdrażanie własnych maszyn wirtualnych umożliwia dostosowanie rozwiązania. Takie podejście obejmuje nakłady pracy związane z zarządzaniem, takie jak aktualizacje, wysoka dostępność i wymagania dotyczące ciągłości działania. Może istnieć wiele organizacji i wiele kont w chmurze. Łączenie poszczególnych węzłów może być skomplikowane.

Szablony wdrażania są dostępne na platformie Azure dla większości rejestrów łańcucha bloków dla maszyn wirtualnych.

Łańcuch bloków na platformie Kubernetes

Ponieważ większość rejestrów łańcucha bloków obsługuje wdrażanie w kontenerach platformy Docker, można zarządzać kontenerami przy użyciu platformy Kubernetes. Platforma Azure oferuje zarządzaną ofertę Kubernetes o nazwie Azure Kubernetes Service (AKS), której można użyć do wdrażania i konfigurowania węzłów łańcucha bloków.

Implementacje usługi AKS są dostarczane z usługą zarządzaną dla maszyn wirtualnych, które zasilają klaster usługi AKS. Twoja organizacja musi nadal zarządzać klastrami usługi AKS i wszystkimi opcjami sieci lub magazynu w architekturze.

Szablony wdrażania są dostępne na platformie Azure dla większości rejestrów łańcucha bloków dla usługi AKS.

Łańcuch bloków jako usługa

pomoc techniczna platformy Azure usług innych firm, które uruchamiają oprogramowanie rejestru na platformie Azure. Dostawca usług zarządza infrastrukturą. Obsługują one konserwację i aktualizacje. Wysoka dostępność i zarządzanie konsorcjum są zawarte w usłudze.

ConsenSys oferuje kworum na platformie Azure. Kworum to warstwa protokołu open source, która obsługuje aplikacje oparte na platformie Ethereum.

Inne oferty mogą być dostępne w przyszłości.

Poufny rejestr platformy Azure

Poufny rejestr platformy Azure to usługa zarządzana oparta na strukturze Confidential Consortium Framework. Implementuje ona sieć węzłów z uprawnieniami łańcucha bloków w ramach poufnego przetwarzania na platformie Azure. Rejestr poufny opiera się na istniejącym szyfrowaniu.

- Istniejące szyfrowanie:

- Dane magazynowane. Szyfruj nieaktywne dane przechowywane w magazynie obiektów blob lub bazie danych.

- Dane przesyłane. Szyfruj dane przepływające między sieciami publicznymi lub prywatnymi.

- Poufne przetwarzanie:

- Dane używane. Szyfruj dane, które są używane, w pamięci i podczas obliczeń.

Poufne przetwarzanie umożliwia szyfrowanie danych w pamięci głównej. Poufne przetwarzanie umożliwia przetwarzanie danych z wielu źródeł bez ujawniania danych wejściowych innym stronom. Ten typ bezpiecznej obliczeń obsługuje scenariusze przetwarzania wielopartyjnego, w których ochrona danych jest obowiązkowa w każdym kroku. Przykładami mogą być wykrywanie prania pieniędzy, wykrywanie oszustw i bezpieczna analiza danych opieki zdrowotnej.

Dane przechowywane w poufnym rejestrze są niezmienne i niezmienialne w rejestrze tylko do dołączania. Rejestr jest również niezależnie weryfikowalny. Rejestr poufny używa bezpiecznych enklaw dla zdecentralizowanej sieci łańcucha bloków i wymaga minimalnej zaufanej bazy obliczeniowej.

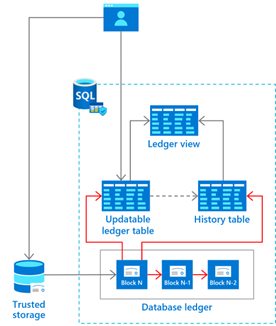

Rejestr usługi Azure SQL Database

Rejestr usługi Azure SQL Database umożliwia uczestnikom weryfikowanie integralności danych centralnie hostowanych danych bez konsensusu sieciowego sieci łańcucha bloków. W przypadku niektórych scentralizowanych rozwiązań zaufanie jest ważne, ale zdecentralizowana infrastruktura nie jest konieczna. Takie podejście pozwala uniknąć złożoności i wpływu takiej infrastruktury na wydajność.

Rejestr zapewnia możliwości manipulowania dowodami dla bazy danych. Te możliwości umożliwiają kryptograficzne potwierdzanie, że dane nie zostały naruszone.

Rejestr pomaga chronić dane przed wszelkimi osobami atakującym lub użytkownikiem o wysokim poziomie uprawnień, w tym bazą danych, systemem i administratorami chmury. Dane historyczne są zachowywane. Jeśli wiersz jest aktualizowany w bazie danych, jego poprzednia wartość jest przechowywana w tabeli historii. Ta funkcja zapewnia ochronę bez żadnych zmian aplikacji.

Rejestr jest funkcją usługi SQL Database. Można ją włączyć w dowolnej istniejącej usłudze SQL Database.

Porównanie opcji

Skorzystaj z poniższych tabel, aby porównać opcje, aby móc podejmować świadome decyzje.

Rejestr poufny i rejestr usługi SQL Database

Ta tabela porównuje poufne rejestry z rejestrem usługi SQL Database.

| Możliwości | Rejestr usługi SQL Database | Rejestr poufny |

|---|---|---|

| Scentralizowany system, który wymaga dowodów naruszenia | Tak | Nie. |

| Zdecentralizowany system, który wymaga weryfikacji naruszenia danych | Nie. | Tak |

| Chroni dane relacyjne przed manipulowaniem | Tak | Nie. |

| Chroni dane bez struktury przed manipulowaniem | Nie. | Tak |

| Zabezpieczanie magazynu danych łańcuchowych w łańcuchu bloków | Tak | Nie. |

| Zabezpieczanie magazynu poza łańcuchem dla plików, do których odwołuje się łańcuch bloków | Nie. | Tak |

| Dane relacyjne można wykonywać względem zapytań | Tak | Nie. |

| Dane przechowywane bez struktury można wykonywać względem zapytań | Nie. | Tak |

Poufny rejestr i usługa Azure Blob Storage

Funkcja magazynu niezmiennego usługi Azure Blob Storage zapewnia, że dane zapisane w nim mogą być odczytywane, ale nigdy nie zmieniane. Ta tabela porównuje tę technologię z poufnym rejestrem.

| Możliwości | Rejestr poufny | Niezmienny magazyn |

|---|---|---|

| Poufne enklawy sprzętu | Tak | Nie. |

| Integralność danych tylko do dołączania | Tak | Tak, ograniczone do interwałów |

| Szyfrowanie danych w użyciu | Tak | Nie. |

| Dowód rejestru łańcucha bloków | Tak | Nie. |

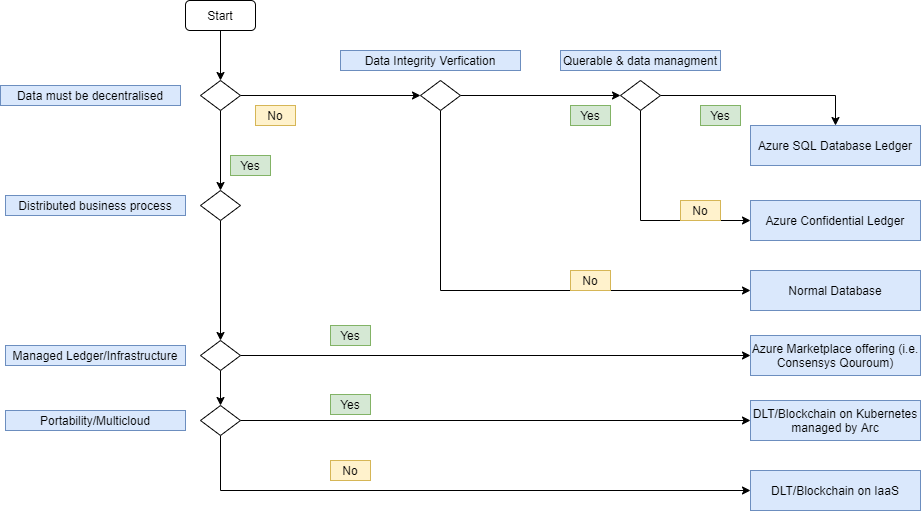

Decyzja dotycząca przetwarzania wielopartyjowego

Ten diagram zawiera podsumowanie opcji przetwarzania wielopartyjowego za pomocą usług platformy Azure.

Następne kroki

- Poufny rejestr platformy Azure

- Rejestr usługi Azure SQL Database

- Azure Virtual Machines

- Azure Kubernetes Service

- Azure SQL Database

- Uwierzytelnianie węzłów poufnych rejestru platformy Azure

- Architektura poufnego rejestru platformy Azure