Używanie usługi Log Analytics do badania dzienników usługi Application Gateway

Gdy usługa Application Gateway działa, możesz włączyć dzienniki w celu sprawdzenia zdarzeń występujących dla zasobu. Na przykład dzienniki zapory usługi Application Gateway zapewniają wgląd w to, co zapora aplikacji internetowej ocenia, dopasowuje i blokuje. Za pomocą usługi Log Analytics możesz badać dane w dziennikach zapory, aby uzyskać jeszcze więcej szczegółowych informacji. Aby uzyskać więcej informacji na temat zapytań dzienników, zobacz Omówienie zapytań dzienników w usłudze Azure Monitor.

W tym artykule przyjrzymy się dziennikom zapory aplikacji internetowej (WAF). Możesz skonfigurować inne dzienniki usługi Application Gateway w podobny sposób.

Wymagania wstępne

- Wymagane jest konto platformy Azure z aktywną subskrypcją. Jeśli nie masz jeszcze konta, możesz bezpłatnie utworzyć konto.

- Jednostka SKU WAK bramy aplikacja systemu Azure. Aby uzyskać więcej informacji, zobacz Azure Web Application Firewall on aplikacja systemu Azure Gateway (Zapora aplikacji internetowej platformy Azure w usłudze aplikacja systemu Azure Gateway).

- Obszar roboczy usługi Log Analytics. Aby uzyskać więcej informacji na temat tworzenia obszaru roboczego usługi Log Analytics, zobacz Tworzenie obszaru roboczego usługi Log Analytics w witrynie Azure Portal.

Wysyłanie dzienników

Aby wyeksportować dzienniki zapory do usługi Log Analytics, zobacz Dzienniki diagnostyczne dla usługi Application Gateway. Jeśli masz dzienniki zapory w obszarze roboczym usługi Log Analytics, możesz wyświetlać dane, zapisywać zapytania, tworzyć wizualizacje i dodawać je do pulpitu nawigacyjnego portalu.

Eksplorowanie danych przy użyciu przykładów

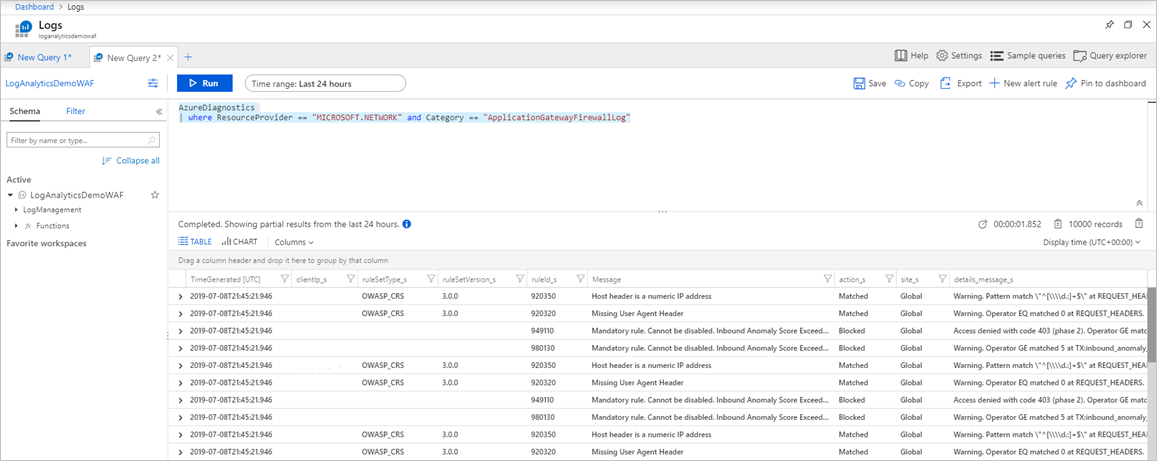

W przypadku korzystania z tabeli AzureDiagnostics można wyświetlić nieprzetworzone dane w dzienniku zapory, uruchamiając następujące zapytanie:

AzureDiagnostics

| where ResourceProvider == "MICROSOFT.NETWORK" and Category == "ApplicationGatewayFirewallLog"

| limit 10

Wygląda to podobnie do następującego zapytania:

W przypadku korzystania z tabeli specyficznej dla zasobu możesz wyświetlić nieprzetworzone dane w dzienniku zapory, uruchamiając następujące zapytanie. Aby dowiedzieć się więcej o tabelach specyficznych dla zasobów, odwiedź stronę Informacje o danych monitorowania.

AGWFirewallLogs

| limit 10

Możesz przejść do szczegółów danych i wykreślić wykresy lub utworzyć wizualizacje z tego miejsca. Poniżej przedstawiono kilka przykładów zapytań AzureDiagnostics, których można użyć.

Dopasowane/zablokowane żądania według adresu IP

AzureDiagnostics

| where ResourceProvider == "MICROSOFT.NETWORK" and Category == "ApplicationGatewayFirewallLog"

| summarize count() by clientIp_s, bin(TimeGenerated, 1m)

| render timechart

Dopasowane/zablokowane żądania według identyfikatora URI

AzureDiagnostics

| where ResourceProvider == "MICROSOFT.NETWORK" and Category == "ApplicationGatewayFirewallLog"

| summarize count() by requestUri_s, bin(TimeGenerated, 1m)

| render timechart

Najważniejsze dopasowane reguły

AzureDiagnostics

| where ResourceProvider == "MICROSOFT.NETWORK" and Category == "ApplicationGatewayFirewallLog"

| summarize count() by ruleId_s, bin(TimeGenerated, 1m)

| where count_ > 10

| render timechart

Pięć pierwszych pasowanych grup reguł

AzureDiagnostics

| where ResourceProvider == "MICROSOFT.NETWORK" and Category == "ApplicationGatewayFirewallLog"

| summarize Count=count() by details_file_s, action_s

| top 5 by Count desc

| render piechart

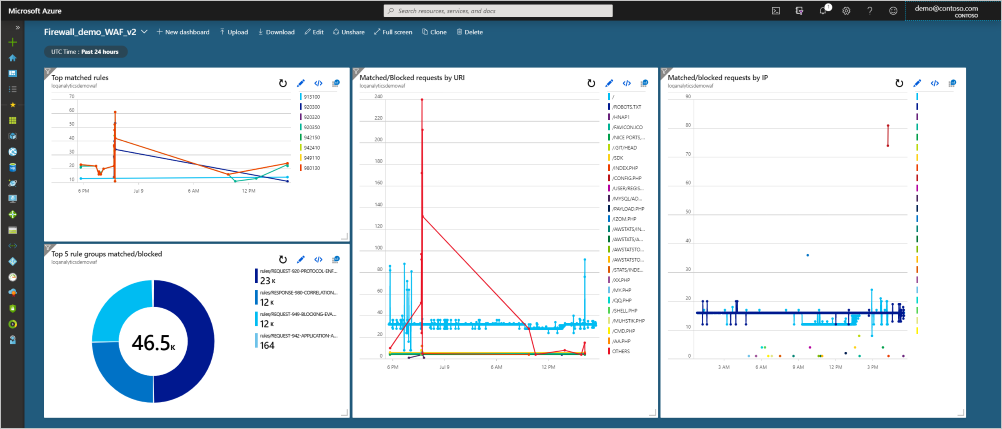

Dodawanie do pulpitu nawigacyjnego

Po utworzeniu zapytania możesz dodać je do pulpitu nawigacyjnego. Wybierz pulpit nawigacyjny Przypnij do pulpitu nawigacyjnego w prawym górnym rogu obszaru roboczego usługi Log Analytics. Po przypiętych czterech poprzednich zapytaniach do przykładowego pulpitu nawigacyjnego są to dane, które można zobaczyć na pierwszy rzut oka:

Następne kroki

Kondycja zaplecza, dzienniki diagnostyczne i metryki dla usługi Application Gateway