Praca ze wskaźnikami zagrożeń w usłudze Microsoft Sentinel

Integrowanie analizy zagrożeń z usługą Microsoft Sentinel za pomocą następujących działań:

- Zaimportuj analizę zagrożeń do usługi Microsoft Sentinel, włączając łączniki danych na różne platformy i źródła danych analizy zagrożeń.

- Wyświetl zaimportowaną analizę zagrożeń i zarządzaj nią na stronie Dzienniki i analizy zagrożeń usługi Microsoft Sentinel.

- Wykrywanie zagrożeń i generowanie alertów zabezpieczeń i zdarzeń przy użyciu wbudowanych szablonów reguł analizy opartych na zaimportowanej analizie zagrożeń.

- Wizualizuj kluczowe informacje na temat zaimportowanych danych analizy zagrożeń w usłudze Microsoft Sentinel za pomocą skoroszytu analizy zagrożeń.

Ważne

Usługa Microsoft Sentinel jest ogólnie dostępna na ujednoliconej platformie operacji zabezpieczeń firmy Microsoft w portalu usługi Microsoft Defender. W wersji zapoznawczej usługa Microsoft Sentinel jest dostępna w portalu usługi Defender bez usługi Microsoft Defender XDR lub licencji E5. Aby uzyskać więcej informacji, zobacz Microsoft Sentinel w portalu usługi Microsoft Defender.

Wyświetlanie wskaźników zagrożeń w usłudze Microsoft Sentinel

Dowiedz się, jak pracować ze wskaźnikami analizy zagrożeń w usłudze Microsoft Sentinel.

Znajdowanie i wyświetlanie wskaźników na stronie Analiza zagrożeń

W tej procedurze opisano sposób wyświetlania wskaźników i zarządzania nimi na stronie Analiza zagrożeń, do której można uzyskać dostęp z głównego menu usługi Microsoft Sentinel. Użyj strony Analiza zagrożeń, aby sortować, filtrować i przeszukiwać zaimportowane wskaźniki zagrożeń bez konieczności pisania zapytania usługi Log Analytics.

Aby wyświetlić wskaźniki analizy zagrożeń na stronie Analiza zagrożeń:

W przypadku usługi Microsoft Sentinel w witrynie Azure Portal w obszarze Zarządzanie zagrożeniami wybierz pozycję Analiza zagrożeń.

W przypadku usługi Microsoft Sentinel w portalu usługi Defender wybierz pozycję Microsoft Sentinel>Threat Management>Threat Intelligence.

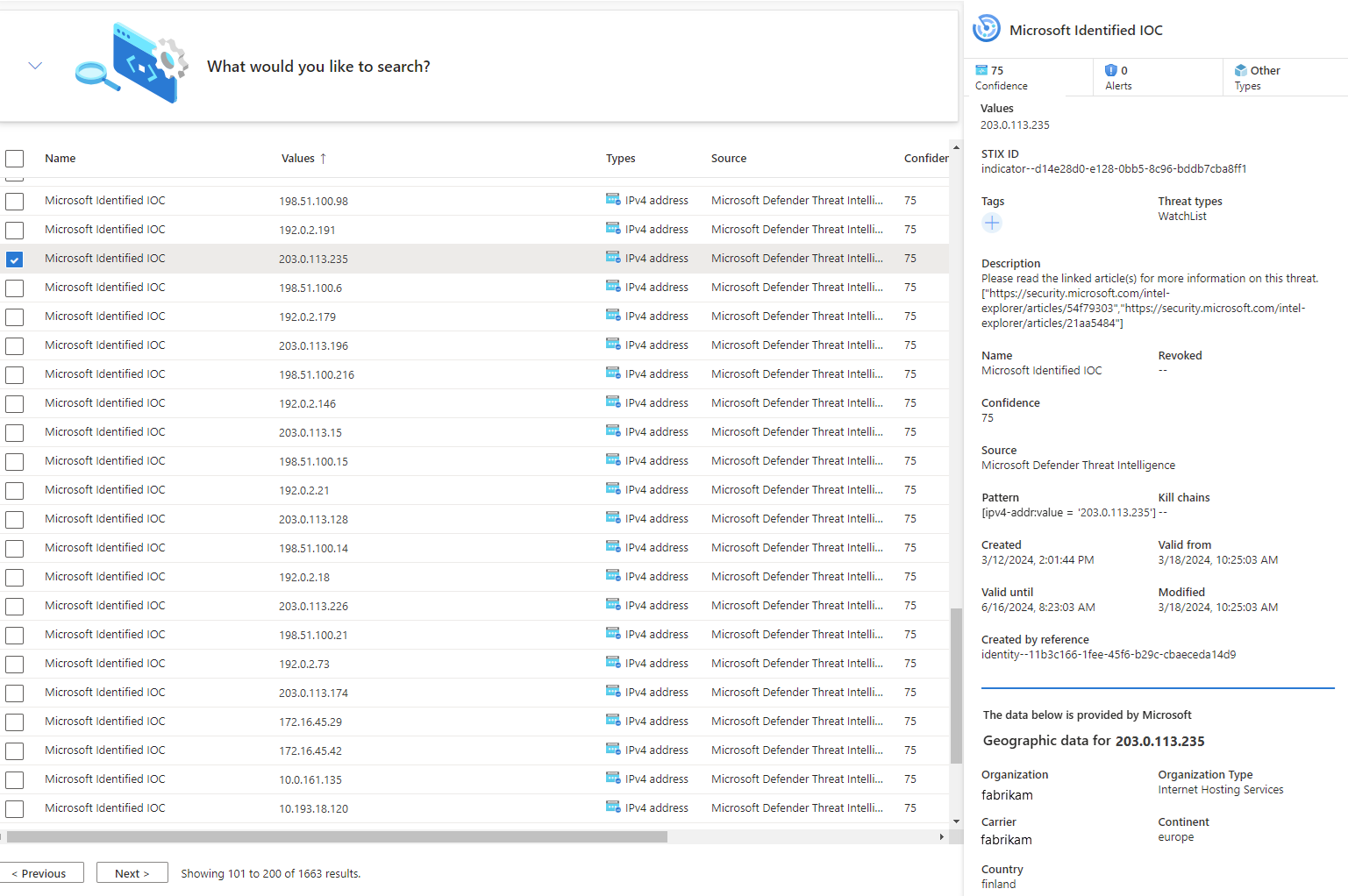

W siatce wybierz wskaźnik, dla którego chcesz wyświetlić więcej informacji. Informacje wskaźnika obejmują poziomy ufności, tagi i typy zagrożeń.

Usługa Microsoft Sentinel wyświetla tylko najnowszą wersję wskaźników w tym widoku. Aby uzyskać więcej informacji na temat aktualizowania wskaźników, zobacz Omówienie analizy zagrożeń.

Wskaźniki adresów IP i nazw domen są wzbogacone o dodatkowe GeoLocation i WhoIs dane. Te dane zapewniają więcej kontekstu dla badań, w których znaleziono wybrany wskaźnik.

Oto przykład.

Ważne

GeoLocation i WhoIs wzbogacanie jest obecnie dostępne w wersji zapoznawczej. Dodatkowe postanowienia dotyczące wersji zapoznawczej platformy Azure obejmują więcej warunków prawnych, które dotyczą funkcji platformy Azure w wersji beta, wersji zapoznawczej lub w inny sposób nie zostały jeszcze wydane w wersji ogólnodostępnej.

Znajdowanie i wyświetlanie wskaźników w dziennikach

W tej procedurze opisano sposób wyświetlania zaimportowanych wskaźników zagrożeń w obszarze Dzienniki usługi Microsoft Sentinel wraz z innymi danymi zdarzeń usługi Microsoft Sentinel, niezależnie od źródła danych źródłowych lub używanego łącznika.

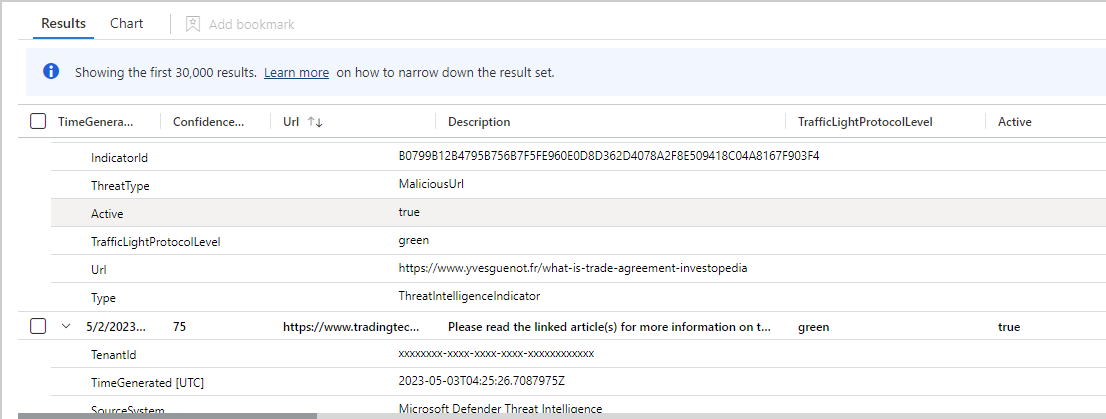

Zaimportowane wskaźniki zagrożeń są wymienione w tabeli usługi Microsoft Sentinel ThreatIntelligenceIndicator . Ta tabela jest podstawą zapytań analizy zagrożeń uruchamianych gdzie indziej w usłudze Microsoft Sentinel, takich jak analiza lub skoroszyty.

Aby wyświetlić wskaźniki analizy zagrożeń w dziennikach:

W przypadku usługi Microsoft Sentinel w witrynie Azure Portal w obszarze Ogólne wybierz pozycję Dzienniki.

W przypadku usługi Microsoft Sentinel w portalu usługi Defender wybierz pozycję Badanie i wyszukiwanie odpowiedzi>>Zaawansowane wyszukiwanie zagrożeń.

Tabela

ThreatIntelligenceIndicatorznajduje się w grupie usługi Microsoft Sentinel .Wybierz ikonę Podgląd danych (oko) obok nazwy tabeli. Wybierz pozycję Zobacz w edytorze zapytań, aby uruchomić zapytanie zawierające rekordy z tej tabeli.

Wyniki powinny wyglądać podobnie do przykładowego wskaźnika zagrożenia pokazanego tutaj.

Tworzenie i tagowanie wskaźników

Strona Analiza zagrożeń umożliwia tworzenie wskaźników zagrożeń bezpośrednio w interfejsie usługi Microsoft Sentinel i wykonywanie dwóch typowych zadań administracyjnych analizy zagrożeń: tagowanie wskaźników i tworzenie nowych wskaźników związanych z badaniami zabezpieczeń.

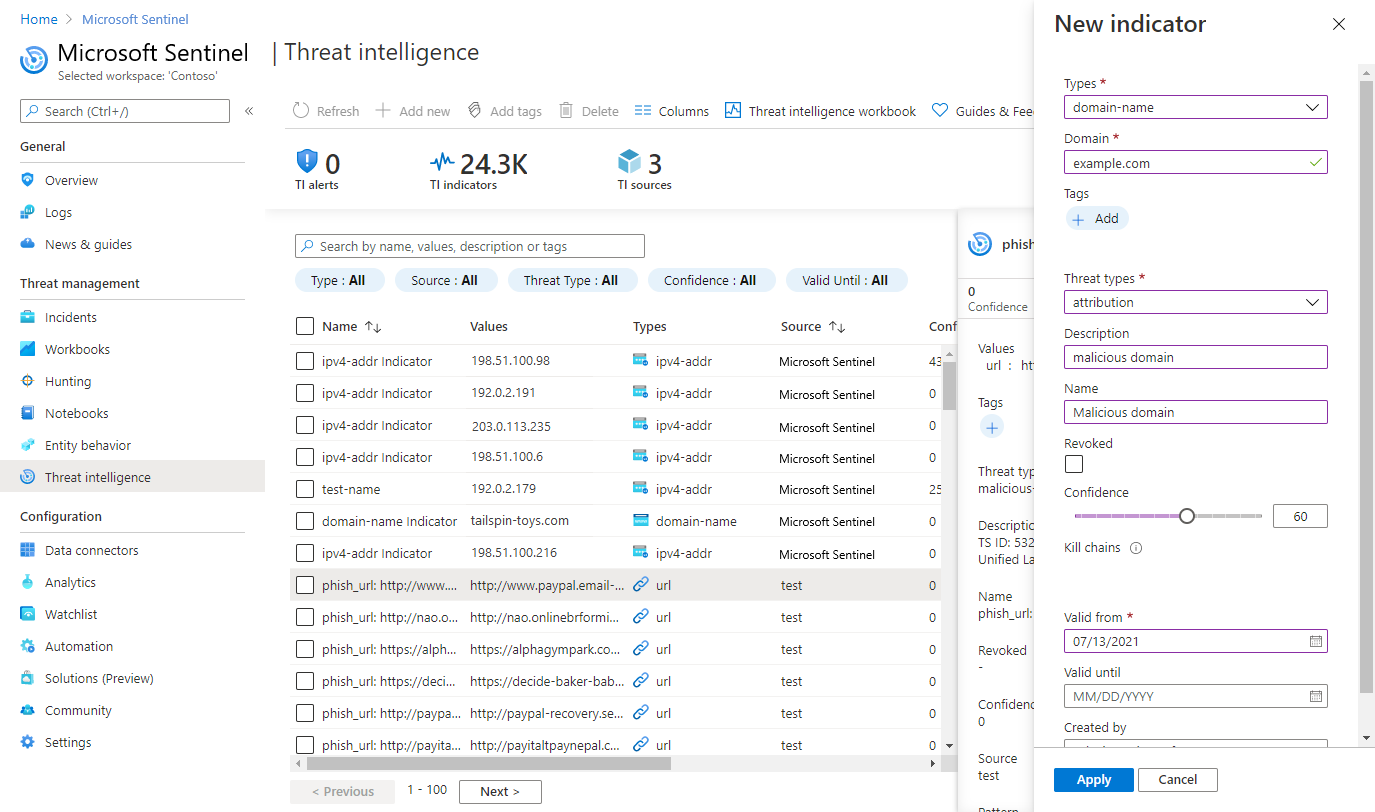

Tworzenie nowego wskaźnika

W przypadku usługi Microsoft Sentinel w witrynie Azure Portal w obszarze Zarządzanie zagrożeniami wybierz pozycję Analiza zagrożeń.

W przypadku usługi Microsoft Sentinel w portalu usługi Defender wybierz pozycję Microsoft Sentinel>Threat Management>Threat Intelligence.

Na pasku menu w górnej części strony wybierz pozycję Dodaj nowy.

Wybierz typ wskaźnika, a następnie wypełnij formularz w okienku Nowy wskaźnik . Wymagane pola są oznaczone gwiazdką (*).

Wybierz Zastosuj. Wskaźnik jest dodawany do listy wskaźników i jest również wysyłany do

ThreatIntelligenceIndicatortabeli w obszarze Dzienniki.

Tagowanie i edytowanie wskaźników zagrożeń

Tagowanie wskaźników zagrożeń jest łatwym sposobem grupowania ich w celu ułatwienia ich znalezienia. Zazwyczaj tagi mogą być stosowane do wskaźnika związanego z konkretnym zdarzeniem lub jeśli wskaźnik reprezentuje zagrożenia ze strony określonego znanego aktora lub dobrze znanej kampanii ataku. Po wyszukaniu wskaźników, z których chcesz pracować, oznacz je indywidualnie. Wskaźniki wielokrotnego wyboru i taguj je jednocześnie jednym tagiem. Ponieważ tagowanie jest wolne, zalecamy utworzenie standardowych konwencji nazewnictwa dla tagów wskaźników zagrożeń.

Dzięki usłudze Microsoft Sentinel można również edytować wskaźniki, niezależnie od tego, czy zostały utworzone bezpośrednio w usłudze Microsoft Sentinel, czy pochodzą ze źródeł partnerskich, takich jak serwery TIP i TAXII. W przypadku wskaźników utworzonych w usłudze Microsoft Sentinel wszystkie pola można edytować. W przypadku wskaźników pochodzących ze źródeł partnerów można edytować tylko określone pola, w tym tagi, datę wygaśnięcia, pewność siebie i odwołane. Tak czy inaczej na stronie Analiza zagrożeń jest wyświetlana tylko najnowsza wersja wskaźnika. Aby uzyskać więcej informacji na temat aktualizowania wskaźników, zobacz Omówienie analizy zagrożeń.

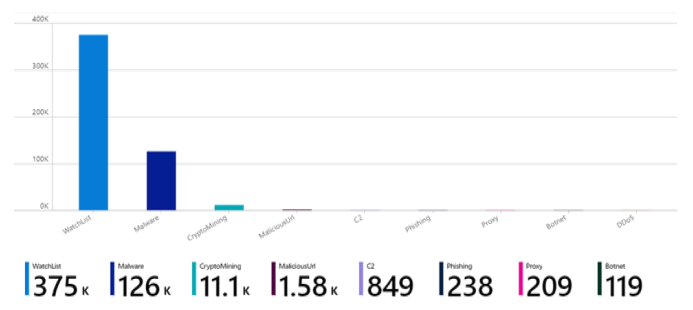

Uzyskiwanie szczegółowych informacji na temat analizy zagrożeń za pomocą skoroszytów

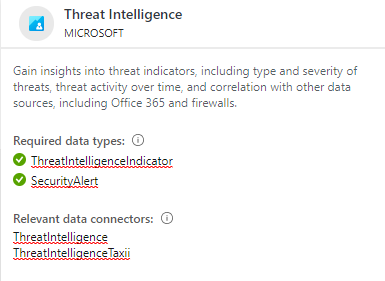

Użyj specjalnie utworzonego skoroszytu usługi Microsoft Sentinel, aby zwizualizować kluczowe informacje o analizie zagrożeń w usłudze Microsoft Sentinel i dostosować skoroszyt zgodnie z potrzebami biznesowymi.

Poniżej przedstawiono sposób znajdowania skoroszytu analizy zagrożeń udostępnionego w usłudze Microsoft Sentinel oraz przykład sposobu wprowadzania zmian w skoroszycie w celu jego dostosowania.

W witrynie Azure Portal przejdź do usługi Microsoft Sentinel.

Wybierz obszar roboczy, do którego zaimportowane wskaźniki zagrożeń zostały zaimportowane przy użyciu łącznika danych analizy zagrożeń.

W sekcji Zarządzanie zagrożeniami w menu usługi Microsoft Sentinel wybierz pozycję Skoroszyty.

Znajdź skoroszyt zatytułowany Analiza zagrożeń. Sprawdź, czy masz dane w

ThreatIntelligenceIndicatortabeli.

Wybierz pozycję Zapisz i wybierz lokalizację platformy Azure, w której ma być przechowywany skoroszyt. Ten krok jest wymagany, jeśli zamierzasz zmodyfikować skoroszyt w jakikolwiek sposób i zapisać zmiany.

Teraz wybierz pozycję Wyświetl zapisany skoroszyt , aby otworzyć skoroszyt do wyświetlania i edytowania.

Teraz powinny zostać wyświetlone domyślne wykresy dostarczone przez szablon. Aby zmodyfikować wykres, wybierz pozycję Edytuj w górnej części strony, aby uruchomić tryb edycji skoroszytu.

Dodaj nowy wykres wskaźników zagrożeń według typu zagrożenia. Przewiń do dołu strony i wybierz pozycję Dodaj zapytanie.

Dodaj następujący tekst do pola tekstowego Zapytanie dziennika dziennika usługi Log Analytics:

ThreatIntelligenceIndicator | summarize count() by ThreatTypeW menu rozwijanym Wizualizacja wybierz pozycję Wykres słupkowy.

Wybierz pozycję Zakończono edytowanie i wyświetl nowy wykres dla skoroszytu.

Skoroszyty udostępniają zaawansowane interaktywne pulpity nawigacyjne, które zapewniają wgląd we wszystkie aspekty usługi Microsoft Sentinel. Wiele zadań można wykonywać za pomocą skoroszytów, a udostępnione szablony są doskonałym punktem wyjścia. Dostosuj szablony lub utwórz nowe pulpity nawigacyjne, łącząc wiele źródeł danych, aby umożliwić wizualizowanie danych w unikatowy sposób.

Skoroszyty usługi Microsoft Sentinel są oparte na skoroszytach usługi Azure Monitor, dlatego dostępna jest obszerna dokumentacja i wiele innych szablonów. Aby uzyskać więcej informacji, zobacz Tworzenie interaktywnych raportów za pomocą skoroszytów usługi Azure Monitor.

Istnieje również bogaty zasób dla skoroszytów usługi Azure Monitor w witrynie GitHub, w którym można pobrać więcej szablonów i współtworzyć własne szablony.

Powiązana zawartość

W tym artykule przedstawiono sposób pracy ze wskaźnikami analizy zagrożeń w usłudze Microsoft Sentinel. Aby uzyskać więcej informacji na temat analizy zagrożeń w usłudze Microsoft Sentinel, zobacz następujące artykuły:

- Omówienie analizy zagrożeń w usłudze Microsoft Sentinel.

- Połącz usługę Microsoft Sentinel z kanałami informacyjnymi analizy zagrożeń STIX/TAXII.

- Zobacz, które elementy TIPs, taxiI feeds i wzbogacania można łatwo zintegrować z usługą Microsoft Sentinel.