Praca z regułami analizy wykrywania niemal w czasie rzeczywistym (NRT) w usłudze Microsoft Sentinel

Reguły analizy niemal w czasie rzeczywistym w usłudze Microsoft Sentinel zapewniają gotowe do użycia gotowe wykrywanie zagrożeń. Ten typ reguły został zaprojektowany tak, aby był bardzo dynamiczny, uruchamiając zapytanie w odstępach zaledwie jedną minutę.

Obecnie te szablony mają ograniczoną aplikację, jak opisano poniżej, ale technologia szybko się rozwija i rozwija.

Ważne

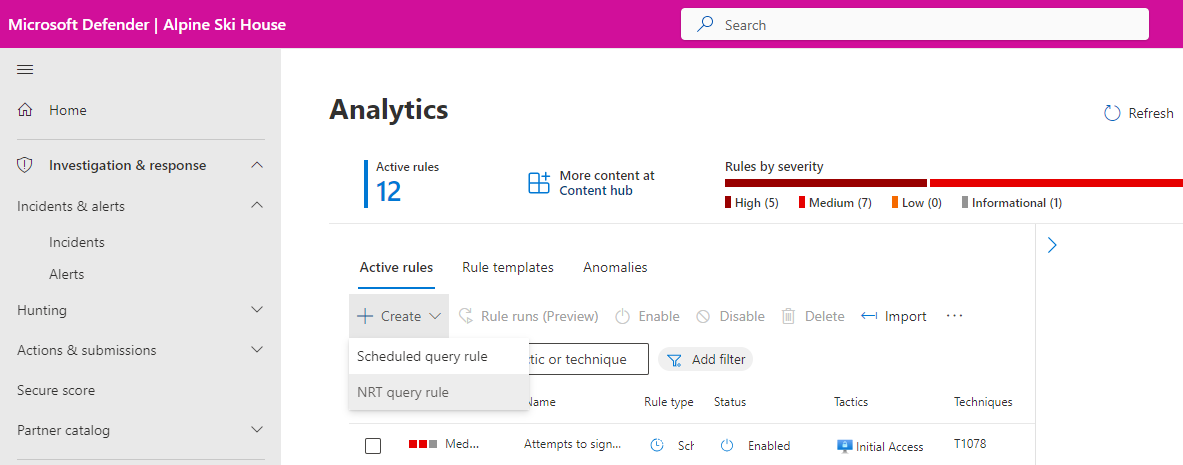

Usługa Microsoft Sentinel jest ogólnie dostępna na ujednoliconej platformie operacji zabezpieczeń firmy Microsoft w portalu usługi Microsoft Defender. W wersji zapoznawczej usługa Microsoft Sentinel jest dostępna w portalu usługi Defender bez usługi Microsoft Defender XDR lub licencji E5. Aby uzyskać więcej informacji, zobacz Microsoft Sentinel w portalu usługi Microsoft Defender.

Wyświetlanie reguł niemal w czasie rzeczywistym (NRT)

W sekcji Konfiguracja menu nawigacji usługi Microsoft Sentinel wybierz pozycję Analiza.

Na ekranie Analiza z wybraną kartą Aktywne reguły przefiltruj listę szablonów NRT:

Wybierz pozycję Dodaj filtr i wybierz pozycję Typ reguły z listy filtrów.

Z wynikowej listy wybierz pozycję NRT. Następnie wybierz pozycję Zastosuj.

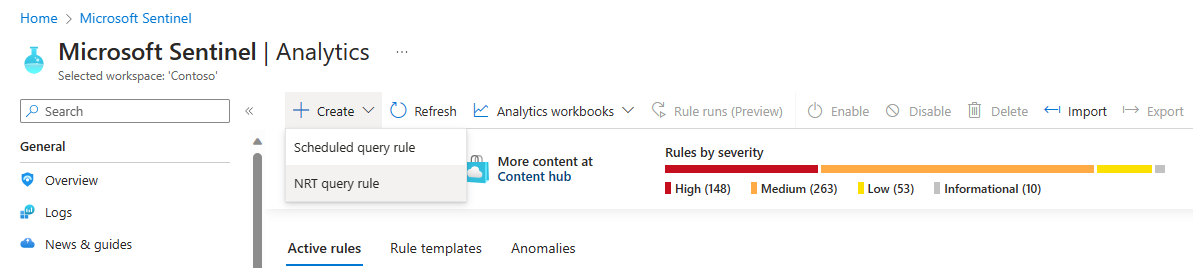

Tworzenie reguł NRT

Reguły NRT są tworzone w taki sam sposób, jak w przypadku tworzenia regularnych reguł analizy zaplanowanych zapytań:

Postępuj zgodnie z instrukcjami kreatora reguł analizy.

Konfiguracja reguł NRT jest w większości taka sama jak w przypadku zaplanowanych reguł analizy.

W logice zapytań można odwoływać się do wielu tabel i list obserwowanych .

Możesz użyć wszystkich metod wzbogacania alertów: mapowania jednostek, szczegółów niestandardowych i szczegółów alertu.

Możesz wybrać sposób grupowania alertów w zdarzenia i pomijania zapytania po wygenerowaniu określonego wyniku.

Odpowiedzi na alerty i zdarzenia można zautomatyzować.

Zapytanie reguły można uruchomić w wielu obszarach roboczych.

Ze względu na charakter i ograniczenia reguł NRT następujące funkcje zaplanowanych reguł analizy nie będą jednak dostępne w kreatorze:

- Planowanie zapytań nie jest konfigurowalne, ponieważ zapytania są automatycznie zaplanowane do uruchamiania raz na minutę z jednominutowym okresem wyszukiwania.

- Próg alertu jest nieistotny, ponieważ alert jest zawsze generowany.

- Konfiguracja grupowania zdarzeń jest teraz dostępna w ograniczonym stopniu. Możesz wybrać, że reguła NRT generuje alert dla każdego zdarzenia dla maksymalnie 30 zdarzeń. Jeśli wybierzesz tę opcję, a reguła będzie zawierać więcej niż 30 zdarzeń, alerty z jednym zdarzeniem zostaną wygenerowane dla pierwszych 29 zdarzeń, a 30 alert będzie zawierać podsumowanie wszystkich zdarzeń w zestawie wyników.

Ponadto ze względu na limity rozmiaru alertów zapytanie powinno używać

projectinstrukcji do uwzględnienia tylko niezbędnych pól z tabeli. W przeciwnym razie informacje, które chcesz wyświetlić, mogą zostać obcięte.

Następne kroki

W tym dokumencie przedstawiono sposób tworzenia reguł analizy niemal w czasie rzeczywistym (NRT) w usłudze Microsoft Sentinel.

- Dowiedz się więcej o regułach analizy niemal w czasie rzeczywistym (NRT) w usłudze Microsoft Sentinel.

- Zapoznaj się z innymi typami reguł analizy.