Nutanix Cloud Clusters (NC2) w pojęciach dotyczących architektury platformy Azure

NC2 udostępnia chmury prywatne oparte na nutanix na platformie Azure. Wdrożenia sprzętu i oprogramowania w chmurze prywatnej są w pełni zintegrowane i zautomatyzowane na platformie Azure. Wdrażanie chmury prywatnej i zarządzanie nią za pośrednictwem witryny Azure Portal, interfejsu wiersza polecenia lub programu PowerShell.

Chmura prywatna obejmuje klastry z:

- Dedykowane hosty serwerów bez systemu operacyjnego aprowidowane za pomocą funkcji hypervisor AHV Nutanix

- Nutanix Prism Central do zarządzania Nutanix Prism Element, Nutanix AHV i Nutanix AOS.

- Sieć zdefiniowana programowo przez nutanix Flow dla maszyn wirtualnych obciążeń AHV nutanix

- Nutanix AOS zdefiniowany programowo magazyn dla maszyn wirtualnych obciążeń Nutanix AHV

- Nutanix Move for workload mobility (Przenoszenie nutanix na potrzeby mobilności obciążeń)

- Zasoby w ramach platformy Azure (wymagane do łączności i obsługi chmury prywatnej)

Chmury prywatne są instalowane i zarządzane w ramach subskrypcji platformy Azure. Liczba chmur prywatnych w ramach subskrypcji jest skalowalna.

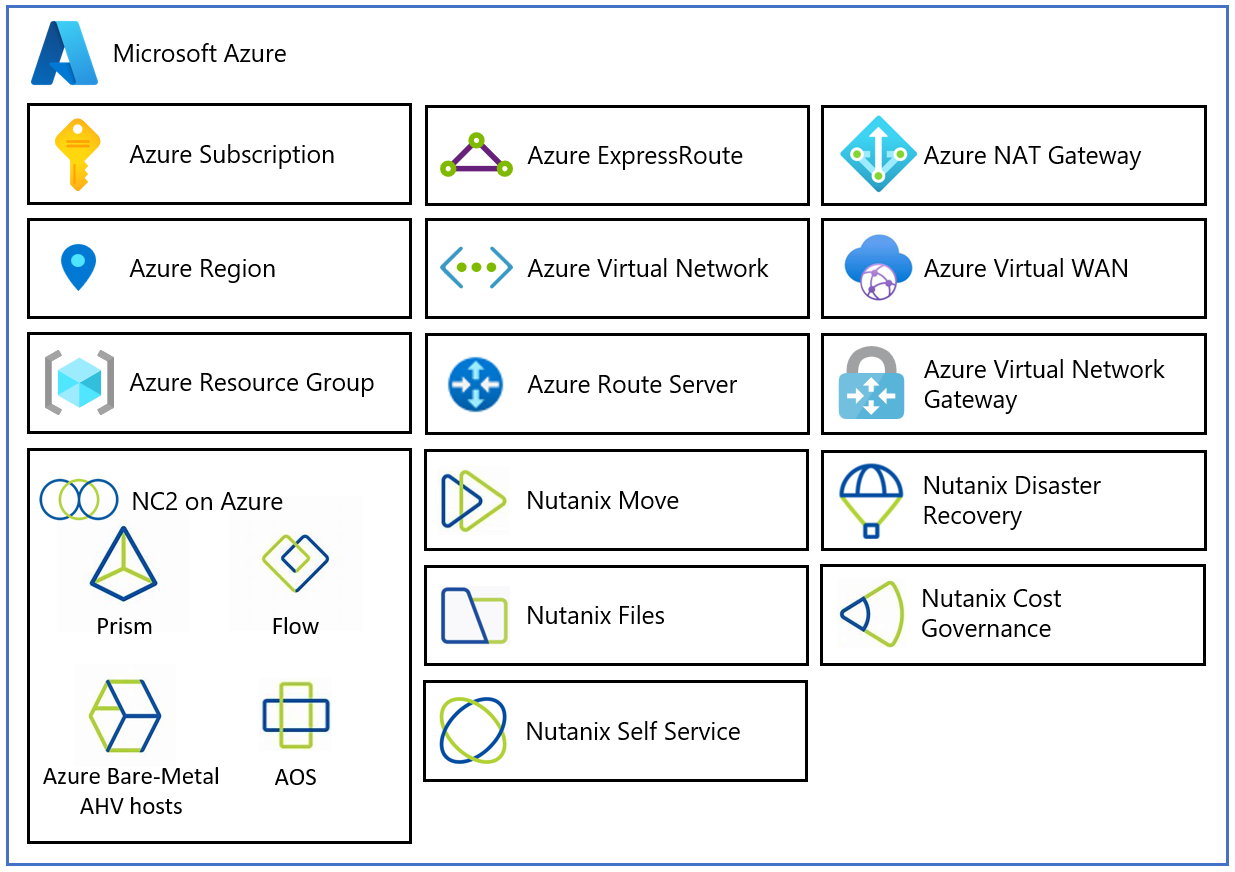

Na poniższym diagramie opisano składniki architektury NC2 na platformie Azure.

Każdy składnik architektury NC2 na platformie Azure ma następującą funkcję:

- Subskrypcja platformy Azure: służy do zapewniania kontrolowanego dostępu, budżetu i zarządzania limitami przydziału dla nc2 w usłudze platformy Azure.

- Region platformy Azure: lokalizacje fizyczne na całym świecie, w których grupujemy centra danych w Strefy dostępności (AZ), a następnie grupujemy strefę ZZ w regiony.

- Grupa zasobów platformy Azure: kontener używany do umieszczania usług i zasobów platformy Azure w grupach logicznych.

- NC2 na platformie Azure: Używa oprogramowania Nutanix, w tym Prism Central, Prism Element, Nutanix Flow sieci zdefiniowanej programowo, Nutanix Acropolis Operating System (AOS) zdefiniowanego programowo magazynu oraz hostów Acropolis Hypervisor (AHV) bez systemu operacyjnego Acropolis (AHV) w celu zapewnienia zasobów obliczeniowych, sieciowych i magazynu.

- Nutanix Move: zapewnia usługi migracji.

- Nutanix Disaster Recovery: zapewnia automatyzację odzyskiwania po awarii i usługi replikacji magazynu.

- Pliki Nutanix: udostępnia usługi filer.

- Samoobsługa nutanix: zapewnia zarządzanie cyklem życia aplikacji i orkiestrację w chmurze.

- Nutanix Cost Governance: zapewnia optymalizację wielu chmur w celu zmniejszenia kosztów i zwiększenia bezpieczeństwa chmury.

- Azure Virtual Network (VNet): sieć prywatna używana do łączenia hostów AHV, usług i zasobów platformy Azure.

- Azure Route Server: umożliwia urządzeniom sieciowym wymianę informacji o trasie dynamicznej z sieciami platformy Azure.

- Brama sieci wirtualnej platformy Azure: brama między środowiskiem lokalnym na potrzeby łączenia usług i zasobów platformy Azure z innymi sieciami prywatnymi przy użyciu sieci VPN protokołu IPSec, usługi ExpressRoute i sieci wirtualnej z siecią wirtualną.

- Azure ExpressRoute: zapewnia szybkie połączenia prywatne między centrami danych platformy Azure i infrastrukturą lokalną lub współlokalizacyjną.

- Azure Virtual WAN (vWAN): agreguje funkcje sieci, zabezpieczeń i routingu w ramach jednej ujednoliconej sieci rozległej (WAN).

Przypadki użycia i obsługiwane scenariusze

Dowiedz się więcej na temat przypadków użycia i obsługiwanych scenariuszy dla nc2 na platformie Azure, w tym zarządzania klastrem, odzyskiwania po awarii, elastyczności na żądanie i lift-and-shift.

Ujednolicone środowisko zarządzania — zarządzanie klastrem

Operacje i zarządzanie klastrami są niemal identyczne z lokalnymi elementami krytycznymi dla klientów. Klienci mogą aktualizować pojemność, monitorować alerty, zastępować hosty, monitorować użycie i nie tylko, łącząc odpowiednie mocne strony firmy Microsoft i Nutanix.

Odzyskiwanie po awarii

Odzyskiwanie po awarii ma kluczowe znaczenie dla funkcjonalności chmury. Awaria może być dowolna z następujących:

- Cyberataki

- Naruszenie zabezpieczeń danych

- Awaria sprzętu

- Klęska żywiołowa

- Utrata danych

- Błąd ludzki

- Złośliwe oprogramowanie i wirusy

- Blips sieci i Internetu

- Awaria sprzętu i/lub oprogramowania

- Katastrofy pogodowe

- Powodzie

- Wandalizm pakietu Office

W przypadku wystąpienia awarii celem każdego planu odzyskiwania po awarii jest zapewnienie, że operacje działają tak normalnie, jak to możliwe. Chociaż firma będzie świadoma kryzysu, najlepiej, aby jej klienci i użytkownicy końcowi nie mieli wpływu.

Elastyczność na żądanie

Skaluj w górę i skaluj w poziomie, jak chcesz. Zapewniamy elastyczność, co oznacza, że nie musisz samodzielnie pozyskiwać sprzętu — wystarczy kliknąć przycisk, aby uzyskać dodatkowe węzły w chmurze niemal natychmiast.

Migrowanie metodą „lift-and-shift”

Przenoszenie aplikacji do chmury i modernizacja infrastruktury. Aplikacje są przenoszone bez zmian, co pozwala na elastyczne operacje i minimalny przestój.

Obsługiwane jednostki SKU i wystąpienia

W poniższej tabeli przedstawiono opcje składników dla każdej dostępnej jednostki SKU.

| Składnik | Ready Node for Nutanix AN36 | Ready Node for Nutanix AN36P |

|---|---|---|

| Podstawowe funkcje | Intel 6140, 36 Core, 2,3 GHz | Intel 6240, 36 Core, 2,6 GHz |

| Procesory wirtualne | 72 | 72 |

| Pamięć | 576 GB | 768 GB |

| Storage | 18,56 TB (8 x 1,92 TB SSD SATA, 2x1,6 TB NVMe) | 20,7 TB (2x750 GB Optane, 6x3,2 TB NVMe) |

| Sieć (dostępna przepustowość między węzłami) | 25 Gb/s | 25 Gb/s |

Klastry Nutanix w pomoc techniczna platformy Azure:

- Co najmniej trzy węzły bez systemu operacyjnego na klaster.

- Maksymalnie 28 węzłów bez systemu operacyjnego na klaster.

- Tylko funkcja hypervisor Nutanix AHV w klastrach Nutanix działających na platformie Azure.

- Wystąpienie usługi Prism Central wdrożone w klastrach Nutanix na platformie Azure w celu zarządzania klastrami Nutanix na platformie Azure.

Obsługiwane regiony

Podczas planowania projektu NC2 na platformie Azure skorzystaj z poniższej tabeli, aby zrozumieć, jakie jednostki SKU są dostępne w poszczególnych regionach świadczenia usługi Azure.

| Region platformy Azure | SKU |

|---|---|

| Australia Wschodnia | AN36P |

| Indie Centralne | AN36P |

| Wschodnie stany USA | AN36 |

| Wschodnie stany USA 2 | AN36P |

| Niemcy Środkowo-Zachodnie | AN36P |

| Japonia Wschodnia | AN36P |

| Północno-środkowe stany USA | AN36P |

| Katar Środkowy | AN36P |

| Southeast Asia | AN36P |

| Indie Południowe | AN36P |

| Północne Zjednoczone Emiraty Arabskie | AN36P |

| Południowe Zjednoczone Królestwo | AN36P |

| West Europe | AN36P |

| Zachodnie stany USA 2 | AN36 |

Przykład wdrożenia

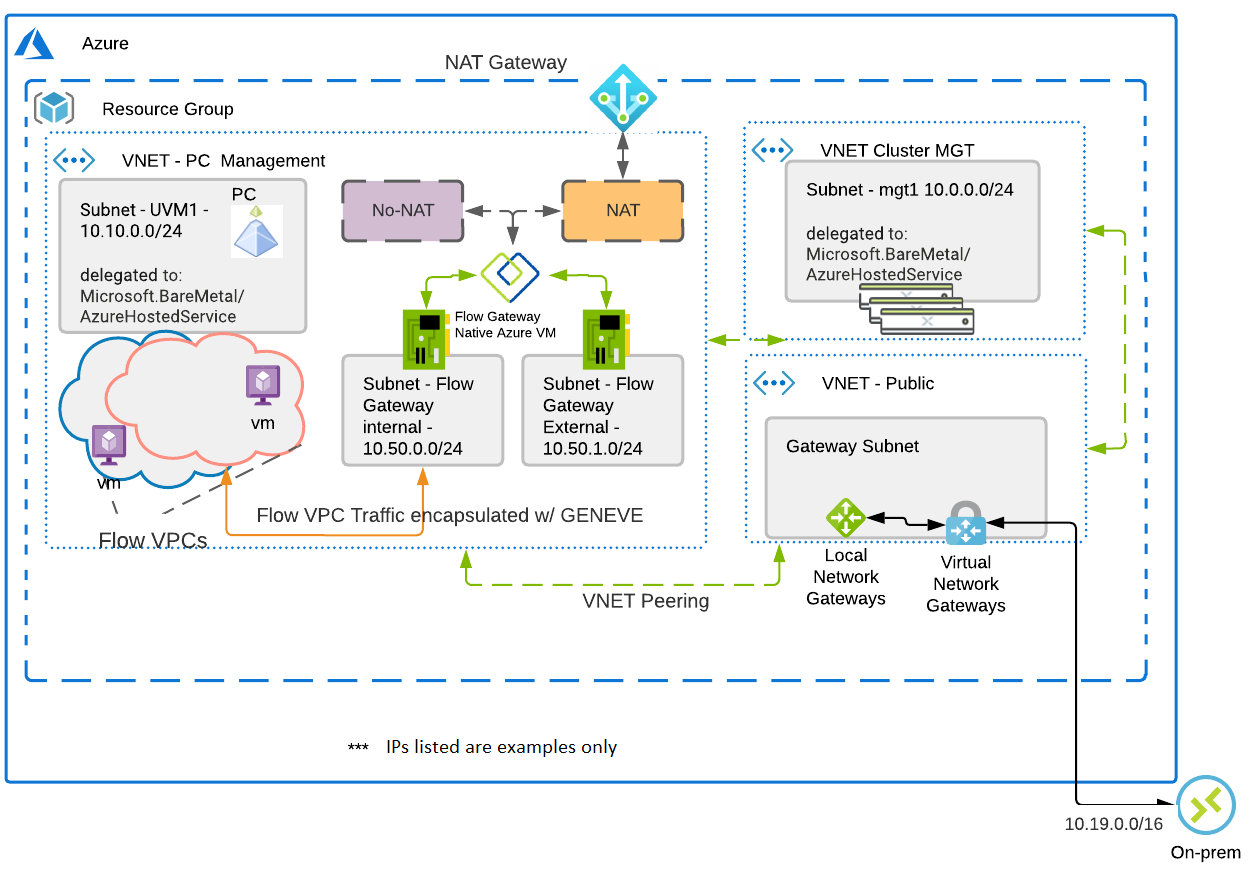

Obraz w tej sekcji przedstawia jeden przykład nc2 we wdrożeniu platformy Azure.

Sieć wirtualna zarządzanie klastrem

- Zawiera węzły gotowe do użycia nutanix

- Węzły znajdują się w delegowanej podsieci (specjalna konstrukcja BareMetal)

Sieć wirtualna koncentratora

- Zawiera podsieć bramy i bramę sieci VPN

- Usługa VPN Gateway jest punktem wejścia ze środowiska lokalnego do chmury

Sieć wirtualna komputera

- Zawiera oprogramowanie Prism Central — urządzenie nutanix, które umożliwia zaawansowane funkcje w portalu Prism.

Nawiązywanie połączenia z chmury do środowiska lokalnego

Tworzenie połączeń z chmury do środowiska lokalnego jest obsługiwane przez dwa tradycyjne produkty: Express Route i VPN Gateway. Jednym z przykładowych wdrożeń jest obecność bramy sieci VPN w sieci wirtualnej koncentratora. Ta sieć wirtualna jest równorzędna zarówno z siecią wirtualną PC, jak i siecią wirtualną Zarządzanie klastrami, zapewniając łączność między siecią a lokacją lokalną.

Obsługiwane topologie

W poniższej tabeli opisano topologie sieci obsługiwane przez każdą konfigurację funkcji sieciowych NC2 na platformie Azure.

| Topologia | Obsługiwane |

|---|---|

| Łączność z infrastrukturą BareMetal (BMI) w lokalnej sieci wirtualnej | Tak |

| Łączność z usługą BMI w równorzędnej sieci wirtualnej (w tym samym regionie) | Tak |

| Łączność z usługą BMI w równorzędnej sieci wirtualnej* (między regionami lub globalną komunikacją równorzędną) z siecią VWAN* | Tak |

| Łączność z usługą BM w równorzędnej sieci wirtualnej* (między regionami lub globalną komunikacją równorzędną)* bez sieci VWAN | Nie. |

| Łączność lokalna z delegowana podsiecią za pośrednictwem globalnej i lokalnej usługi ExpressRoute | Tak |

| ExpressRoute (ER) FastPath | Nie. |

| Łączność ze środowiska lokalnego do usługi BMI w sieci wirtualnej będącej szprychą za pośrednictwem bramy usługi ExpressRoute i komunikacji równorzędnej sieci wirtualnych z tranzytem bramy | Tak |

| Łączność lokalna z podsiecią delegowana za pośrednictwem bramy sieci VPN | Tak |

| Łączność ze środowiska lokalnego do usługi BMI w sieci wirtualnej będącej szprychą za pośrednictwem bramy sieci VPN i komunikacji równorzędnej sieci wirtualnych z tranzytem bramy | Tak |

| Łączność za pośrednictwem aktywnych/pasywnych bram sieci VPN | Tak |

| Łączność za pośrednictwem aktywnych/aktywnych bram sieci VPN | Nie. |

| Łączność za pośrednictwem bram strefowo nadmiarowych aktywne/aktywne | Nie. |

| Łączność tranzytowa za pośrednictwem sieci vWAN dla sieci wirtualnych delegowanych szprych | Tak |

| Łączność lokalna z podsiecią delegowana za pośrednictwem dołączonej sieci VWAN SD-WAN | Nie. |

| Łączność lokalna za pośrednictwem bezpiecznego koncentratora (Az Firewall NVA) | Nie. |

| Łączność z programu UVMs w węzłach NC2 do zasobów platformy Azure | Tak |

* To ograniczenie można przezwyciężyć, ustawiając sieć VPN typu lokacja-lokacja.

Ograniczenia

W poniższej tabeli opisano, co jest obsługiwane dla każdej konfiguracji funkcji sieciowych:

| Funkcje | Podstawowe funkcje sieciowe |

|---|---|

| Podsieć delegowana na sieć wirtualną | 1 |

| Sieciowe grupy zabezpieczeń w nc2 w podsieciach delegowanych na platformie Azure | Nie. |

| VWAN umożliwia inspekcję ruchu za pośrednictwem urządzenia WUS (intencja routingu usługi Virtual WAN Hub) | Tak |

| Trasy zdefiniowane przez użytkownika (UDR) w nc2 w podsieciach delegowanych platformy Azure bez sieci VWAN | Tak |

| Łączność z bareMetal do prywatnych punktów końcowych w tej samej sieci wirtualnej w podsieciach delegowanych na platformie Azure | Nie. |

| Łączność z bareMetal do prywatnych punktów końcowych w innej sieci wirtualnej szprych połączonej z siecią vWAN | Tak |

| Moduły równoważenia obciążenia dla nc2 w ruchu platformy Azure | Nie. |

| Sieć wirtualna z podwójnym stosem (IPv4 i IPv6) | Obsługiwane tylko protokół IPv4 |

Następne kroki

Więcej informacji: