Aan de slag met Windows LAPS en Windows Server Active Directory

Meer informatie over hoe u aan de slag gaat met Windows Local Administrator Password Solution (Windows LAPS) en Windows Server Active Directory. In het artikel worden de basisprocedures beschreven voor het gebruik van Windows LAPS om een back-up te maken van wachtwoorden naar Windows Server Active Directory en hoe u deze kunt ophalen.

Vereisten voor domeinfunctionaliteitsniveau en besturingssysteemversie van de domeincontroller

Als uw domein is geconfigureerd met een Domain Functional Level (DFL) van onder 2016, kunt u de Windows LAPS-wachtwoordversleuteling niet inschakelen. Zonder wachtwoordversleuteling kunnen clients alleen worden geconfigureerd voor het opslaan van wachtwoorden in duidelijke tekst (beveiligd door Active Directory-ACL's) en kunnen DC's niet worden geconfigureerd voor het beheren van hun lokale DSRM-account.

Zodra uw domein 2016 DFL bereikt, kunt u Windows LAPS-wachtwoordversleuteling inschakelen. Als u echter nog steeds WS2016-DC's uitvoert, bieden deze WS2016-DC's geen ondersteuning voor Windows LAPS en kunnen ze daarom de functie DSRM-accountbeheer niet gebruiken.

Het is prima om ondersteunde besturingssystemen te gebruiken die ouder zijn dan WS2016 op uw domeincontrollers zolang u op de hoogte bent van deze beperkingen.

De volgende tabel bevat een overzicht van de verschillende ondersteunde of niet-scenario's:

| Domeindetails | Wachtwoordopslag in platte tekst ondersteund | Versleutelde wachtwoordopslag ondersteund (voor clients die lid zijn van een domein) | DSRM-accountbeheer ondersteund (voor DC's) |

|---|---|---|---|

| Onder de 2016 DFL-waarde | Ja | Nee. | Nee. |

| 2016 DFL met een of meer WS2016 DC's | Ja | Ja | Ja, maar alleen voor DC's vanaf WS2019 en later |

| 2016 DFL met alleen WS2019 en hoger DC's | Ja | Ja | Ja |

Microsoft raadt klanten ten zeerste aan om een upgrade uit te voeren naar het nieuwste beschikbare besturingssysteem op clients, servers en domeincontrollers om te profiteren van de nieuwste functies en beveiligingsverbeteringen.

Het Windows Server Active Directory-schema bijwerken

Het Windows Server Active Directory-schema moet worden bijgewerkt voordat u Windows LAPS gebruikt. Deze actie wordt uitgevoerd met behulp van de Update-LapsADSchema cmdlet. Het is een eenmalige operatie voor het hele bos. De Update-LapsADSchema cmdlet kan lokaal worden uitgevoerd op een Windows Server 2022- of Windows Server 2019-domeincontroller die is bijgewerkt met Windows LAPS, maar kan ook worden uitgevoerd op een niet-domeincontroller zolang deze de Windows LAPS PowerShell-module ondersteunt.

PS C:\> Update-LapsADSchema

Hint

Geef de -Verbose parameter door om gedetailleerde informatie te bekijken over wat de Update-LapsADSchema cmdlet (of een andere cmdlet in de LAPS PowerShell-module) doet.

De machtiging voor het bijwerken van het beheerde apparaatwachtwoord verlenen

Het beheerde apparaat moet zijn gemachtigd om het wachtwoord bij te werken. Deze actie wordt uitgevoerd door overgenomen machtigingen in te stellen voor de organisatie-eenheid (OE) waarin het apparaat zich bevindt. De Set-LapsADComputerSelfPermission wordt voor dit doel gebruikt, bijvoorbeeld:

PS C:\> Set-LapsADComputerSelfPermission -Identity NewLaps

Name DistinguishedName

---- -----------------

NewLAPS OU=NewLAPS,DC=laps,DC=com

Hint

Als u liever de overgenomen machtigingen voor de hoofdmap van het domein instelt, is dit mogelijk door de hele domeinhoofdmap op te geven met behulp van DN-syntaxis. Geef bijvoorbeeld 'DC=laps,DC=com' op voor de parameter -Identity.

Machtigingen voor uitgebreide rechten opvragen

Aan sommige gebruikers of groepen zijn mogelijk al uitgebreide rechten verleend op de OU van het beheerde apparaat. Deze machtiging is problematisch omdat het de mogelijkheid verleent om vertrouwelijke kenmerken te lezen (alle Windows LAPS-wachtwoordkenmerken worden gemarkeerd als vertrouwelijk). Eén manier om te controleren wie aan deze machtigingen is verleend, is door de Find-LapsADExtendedRights cmdlet te gebruiken. Voorbeeld:

PS C:\> Find-LapsADExtendedRights -Identity newlaps

ObjectDN ExtendedRightHolders

-------- --------------------

OU=NewLAPS,DC=laps,DC=com {NT AUTHORITY\SYSTEM, LAPS\Domain Admins}

In de uitvoer in dit voorbeeld hebben alleen vertrouwde entiteiten (SYSTEM- en Domeinadministratoren) de bevoegdheid. Er is geen andere actie vereist.

Apparaatbeleid configureren

Voer een paar stappen uit om het apparaatbeleid te configureren.

Een mechanisme voor beleidsimplementatie kiezen

De eerste stap is het kiezen hoe u beleid toepast op uw apparaten.

De meeste omgevingen gebruiken Windows LAPS-groepsbeleid om de vereiste instellingen te implementeren op hun Windows Server Active Directory-apparaten die lid zijn van een domein.

Als uw apparaten ook hybride zijn gekoppeld aan Microsoft Entra ID, kunt u beleid implementeren met behulp van Microsoft Intune met de Windows LAPS-configuratieserviceprovider (CSP).

Specifieke beleidsregels configureren

U moet minimaal de instelling BackupDirectory configureren op waarde 2 (back-upwachtwoorden voor Windows Server Active Directory).

Als u de instelling AdministratorAccountName niet configureert, wordt in Windows LAPS standaard het standaard ingebouwde lokale beheerdersaccount beheerd. Dit ingebouwde account wordt automatisch geïdentificeerd met behulp van de welbekende relatieve ID (RID) en mag nooit worden geïdentificeerd met behulp van de naam. De naam van het ingebouwde lokale beheerdersaccount is afhankelijk van de standaardinstelling van het apparaat.

Als u een aangepast lokaal beheerdersaccount wilt configureren, moet u de instelling AdministratorAccountName configureren met de naam van dat account.

Belangrijk

Als u Windows LAPS configureert voor het beheren van een aangepast lokaal beheerdersaccount, moet u ervoor zorgen dat het account wordt gemaakt. Windows LAPS creëert het account niet. We raden aan dat u de RestrictedGroups CSP gebruikt om het account te maken.

U kunt indien nodig andere instellingen, zoals PasswordLength, configureren voor uw organisatie.

Wanneer u een bepaalde instelling niet configureert, wordt de standaardwaarde toegepast. Zorg ervoor dat u deze standaardwaarden begrijpt. Als u bijvoorbeeld wachtwoordversleuteling inschakelt, maar de instelling ADPasswordEncryptionPrincipal niet configureert, wordt het wachtwoord versleuteld zodat alleen domeinadministratoren deze kunnen ontsleutelen. U kunt ADPasswordEncryptionPrincipal configureren met een andere instelling als u wilt dat niet-domeinadministratoren kunnen ontsleutelen.

Een wachtwoord bijwerken in Windows Server Active Directory

Windows LAPS verwerkt het momenteel actieve beleid periodiek (elk uur) en reageert op wijzigingsmeldingen voor groepsbeleid. Het reageert op basis van het beleid en wijzigingsmeldingen.

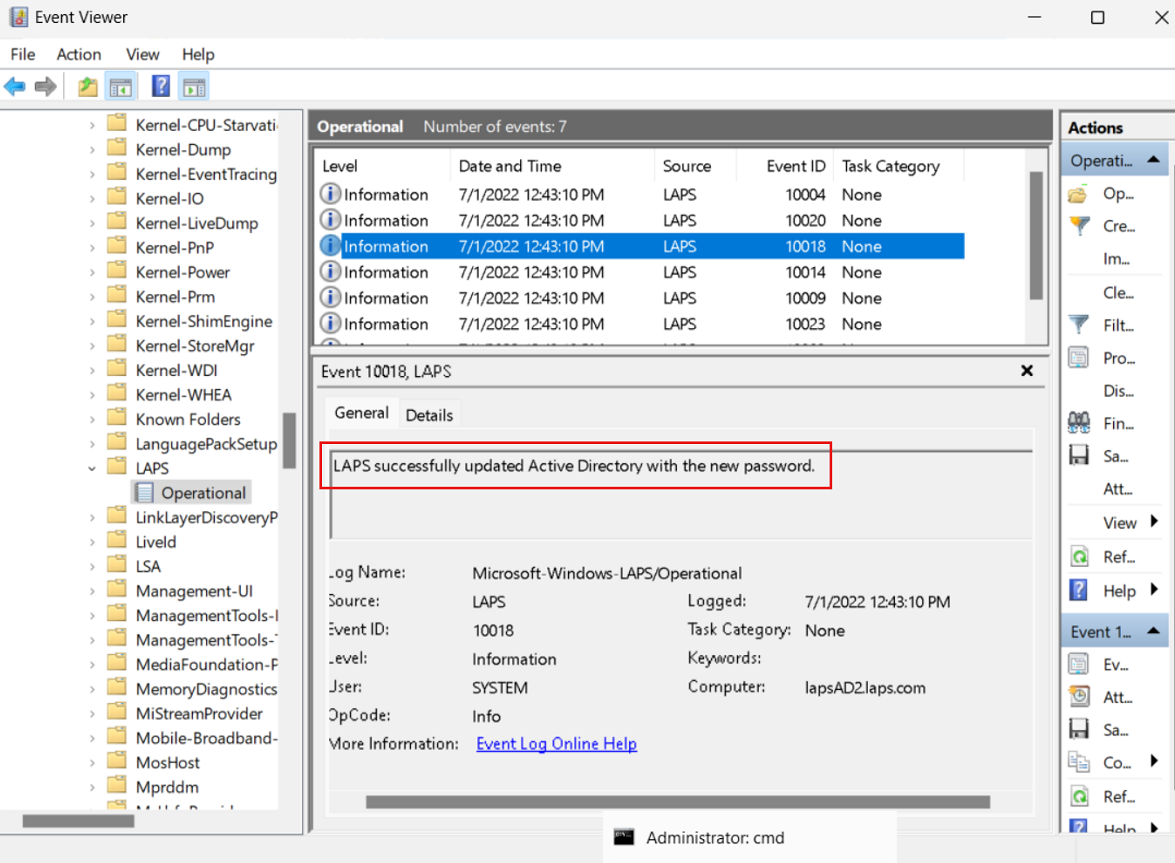

Als u wilt controleren of het wachtwoord is bijgewerkt in Windows Server Active Directory, zoekt u in het gebeurtenislogboek naar de gebeurtenis 10018-gebeurtenis:

Als u wilt voorkomen dat u wacht nadat u het beleid hebt toegepast, kunt u de Invoke-LapsPolicyProcessing PowerShell-cmdlet uitvoeren.

Een wachtwoord ophalen uit Windows Server Active Directory

Gebruik de Get-LapsADPassword cmdlet om wachtwoorden op te halen uit Windows Server Active Directory. Voorbeeld:

PS C:\> Get-LapsADPassword -Identity lapsAD2 -AsPlainText

ComputerName : LAPSAD2

DistinguishedName : CN=LAPSAD2,OU=NewLAPS,DC=laps,DC=com

Account : Administrator

Password : Zlh+lzC[0e0/VU

PasswordUpdateTime : 7/1/2022 1:23:19 PM

ExpirationTimestamp : 7/31/2022 1:23:19 PM

Source : EncryptedPassword

DecryptionStatus : Success

AuthorizedDecryptor : LAPS\Domain Admins

Dit uitvoerresultaat geeft aan dat wachtwoordversleuteling is ingeschakeld (zie Source). Wachtwoordversleuteling vereist dat uw domein is geconfigureerd voor het functionele domeinniveau van Windows Server 2016 of hoger.

Het wachtwoord draaien

Windows LAPS leest de verlooptijd van het wachtwoord uit Windows Server Active Directory tijdens elke beleidsverwerkingscyclus. Als het wachtwoord is verlopen, wordt er een nieuw wachtwoord gegenereerd en onmiddellijk opgeslagen.

In sommige situaties (bijvoorbeeld na een beveiligingsschending of voor ad-hoctests), kunt u het wachtwoord vroeg roteren. Als u handmatig een wachtwoordrotatie wilt afdwingen, kunt u de Reset-LapsPassword cmdlet gebruiken.

U kunt de Set-LapsADPasswordExpirationTime cmdlet gebruiken om de geplande verlooptijd van het wachtwoord in te stellen zoals opgeslagen in Windows Server Active Directory. Voorbeeld:

PS C:\> Set-LapsADPasswordExpirationTime -Identity lapsAD2

DistinguishedName Status

----------------- ------

CN=LAPSAD2,OU=NewLAPS,DC=laps,DC=com PasswordReset

De volgende keer dat Windows LAPS wakker wordt om het huidige beleid te verwerken, wordt de gewijzigde verlooptijd van het wachtwoord weergegeven en wordt het wachtwoord gedraaid. Als u niet wilt wachten, kunt u de Invoke-LapsPolicyProcessing cmdlet uitvoeren.

U kunt de Reset-LapsPassword cmdlet gebruiken om lokaal een onmiddellijke rotatie van het wachtwoord af te dwingen.

Wachtwoorden ophalen tijdens scenario's voor herstel na noodgevallen van AD

Voor het ophalen van Windows LAPS-wachtwoorden (inclusief DSRM-wachtwoorden) is normaal gesproken vereist dat ten minste één Active Directory-domeincontroller beschikbaar is. Overweeg echter een catastrofaal scenario waarin alle domeincontrollers in een domein offline zijn. Hoe herstelt u wachtwoorden in die situatie?

Aanbevolen procedures voor Active Directory-beheer adviseren regelmatig om regelmatige back-ups van alle domeincontrollers op te slaan. Windows LAPS-wachtwoorden die zijn opgeslagen in een gekoppelde AD-back-updatabase, kunnen worden opgevraagd met behulp van de Get-LapsADPassword PowerShell-cmdlet door de -Port parameter op te geven. De Get-LapsADPassword cmdlet is onlangs verbeterd, zodat wanneer de -Port en -RecoveryMode parameters beide zijn opgegeven, wachtwoordherstel slaagt zonder dat er contact hoeft te worden opgenomen met een domeincontroller.

Get-LapsADPassword Daarnaast wordt nu ondersteuning geboden voor het draaien in deze modus op een werkgroepcomputer (niet aan een domein gekoppeld).

Hint

Het hulpprogramma dsamain.exe wordt gebruikt om een AD-back-upmedia te koppelen en er query's op uit te voeren via LDAP. Dsamain.exe is niet standaard geïnstalleerd, zodat deze moet worden toegevoegd. Een manier om dit te doen, is het gebruik van de Enable-WindowsOptionalFeature cmdlet. Op Windows Client-computers kunt u uitvoeren Enable-WindowsOptionalFeature -Online -FeatureName DirectoryServices-ADAM-Client. Op een Windows Server-computer kunt u uitvoeren Enable-WindowsOptionalFeature -Online -FeatureName DirectoryServices-ADAM

In het volgende voorbeeld wordt ervan uitgegaan dat een AD-back-updatabase lokaal is gekoppeld aan poort 50000:

PS C:\> Get-LapsADPassword -Identity lapsDC -AsPlainText -Port 50000 -RecoveryMode

ComputerName : LAPSDC

DistinguishedName : CN=LAPSDC,OU=Domain Controllers,DC=laps,DC=com

Account : Administrator

Password : ArrowheadArdentlyJustifyingKryptonVixen

PasswordUpdateTime : 8/15/2024 10:31:51 AM

ExpirationTimestamp : 9/14/2024 10:31:51 AM

Source : EncryptedDSRMPassword

DecryptionStatus : Success

AuthorizedDecryptor : S-1-5-21-2127521184-1604012920-1887927527-35197

Belangrijk

Wanneer versleutelde Windows LAPS-wachtwoorden worden opgehaald uit een AD-back-updatabase die is gekoppeld aan een werkgroepcomputer, wordt het veld AuthorizedDecryptor altijd weergegeven in onbewerkte SID-indeling, omdat de werkgroepmachine die SID niet kan omzetten in een beschrijvende naam.

Belangrijk

De verbeterde Get-LapsADPassword mogelijkheid voor het ophalen van wachtwoorden wordt ondersteund in Windows Insider build 27695 en hoger, voor zowel client- als serverbesturingssysteemversies.

Zie ook

- Inleiding tot wachtwoordoplossing voor lokale Beheerders van Windows met Microsoft Entra-id

- Windows Local Administrator Password Solution in Microsoft Entra ID

- RestrictedGroups CSP

- Microsoft Intune

- Microsoft Intune-ondersteuning voor Windows LAPS

- Windows LAPS CSP

- Richtlijnen voor probleemoplossing voor Windows LAPS