Ontdek aanvallers met bedreigingsinformatie in het geïntegreerde SecOps-platform van Microsoft

Ontdek en neutraliseer moderne kwaadwillenden met bedreigingsinformatie in het SecOps-platform (Unified Security Operations) van Microsoft. Ongeacht of u bedreigingsinformatie van Microsoft of andere bronnen gebruikt die belangrijk zijn voor uw SecOps-organisatie, bedreigingsinformatie in de Microsoft Defender portal bevat de hulpprogramma's die nodig zijn om cyberaanvallen en hun infrastructuur te identificeren.

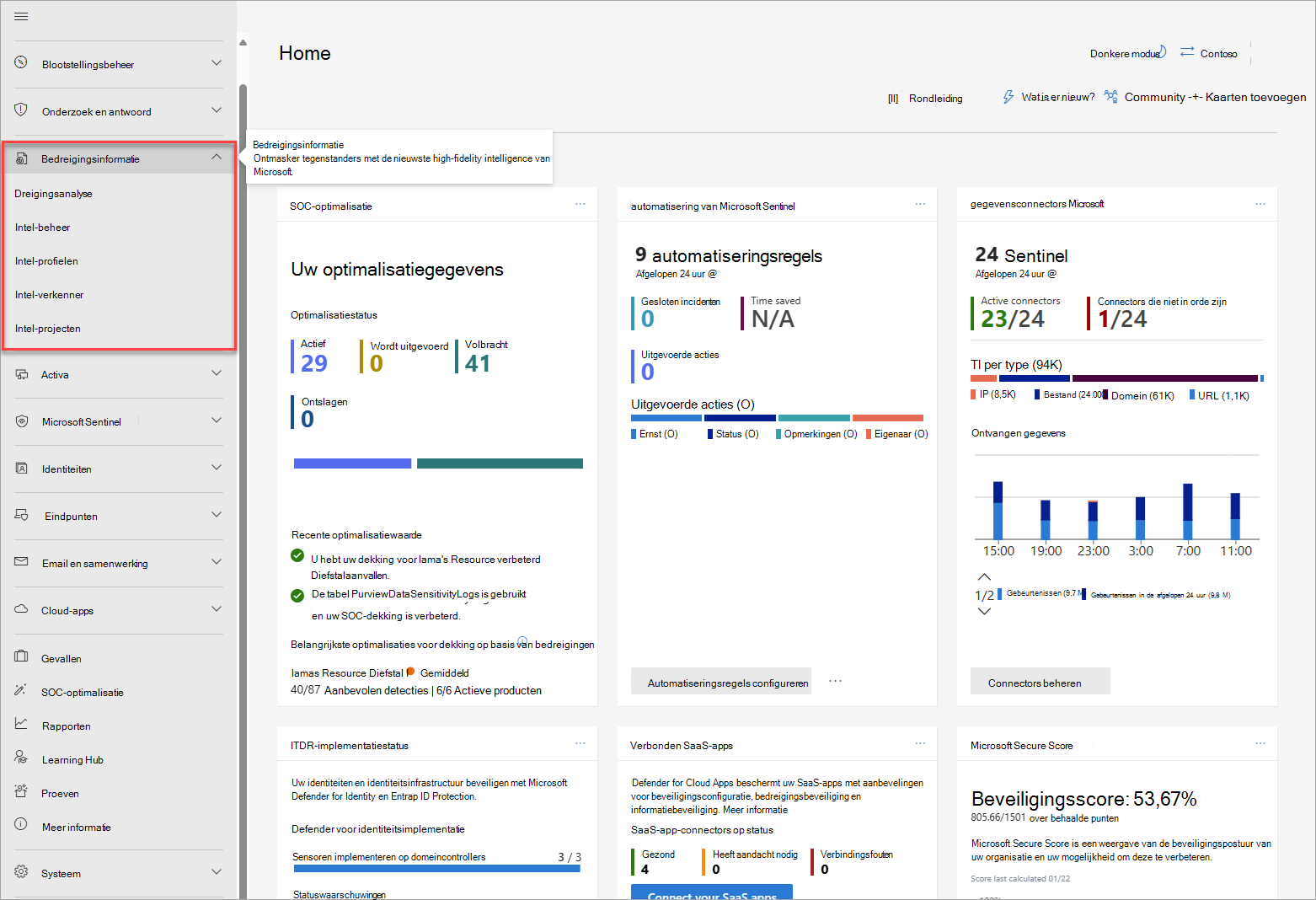

Bedreigingsinformatie in de Defender-portal

De opkomst van nieuwe cyberbeveiligingsbedreigingen en bedreigingsactoren en de continue evolutie van het bedreigingslandschap resulteren in een steeds toenemende hoeveelheid bedreigingsinformatie die beveiligingscentrums (SOC's) moeten onderzoeken. Deze bedreigingsinformatie neemt vele vormen aan, van specifieke indicatoren van inbreuk (IOC's) tot rapporten en analyses, en kan afkomstig zijn uit verschillende bronnen. Het geïntegreerde SecOps-platform van Microsoft in de Defender-portal consolideert al uw bedreigingsinformatie op één locatie, zodat SOC's deze informatie snel en nauwkeurig kunnen beoordelen om weloverwogen beslissingen te nemen. Het geïntegreerde SecOps-platform van Microsoft in de Defender-portal haalt bedreigingsinformatie op uit de volgende bronnen:

- Rapporten over bedreigingsanalyse Microsoft Defender XDR

- Microsoft Defender-bedreigingsinformatie artikelen en gegevenssets

- bedreigingsinformatie Microsoft Sentinel

Bedreigingsanalyse in Microsoft Defender XDR

Bedreigingsanalyse is de Microsoft Defender XDR oplossing voor bedreigingsinformatie in het product van deskundige Beveiligingsonderzoekers van Microsoft. Het is ontworpen om beveiligingsteams te helpen zo efficiënt mogelijk te zijn terwijl ze te maken krijgen met nieuwe bedreigingen, zoals:

- Actieve bedreigingsactoren en hun campagnes

- Populaire en nieuwe aanvalstechnieken

- Kritieke beveiligingsproblemen

- Veelvoorkomende kwetsbaarheid voor aanvallen

- Bekende malware

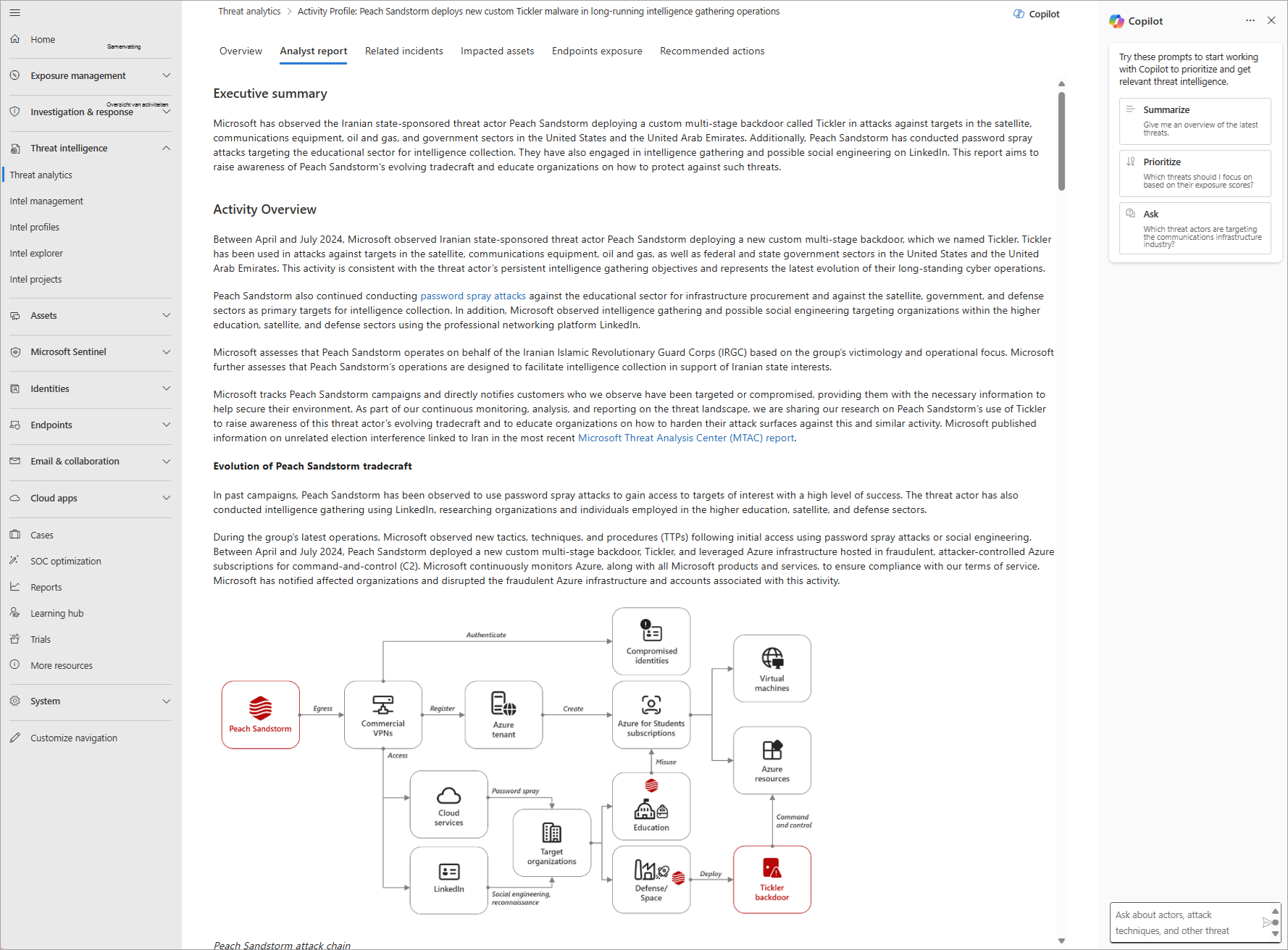

Sectie Analistenrapport van een bedreigingsanalyserapport

Elk rapport biedt een analyse van een bijgehouden bedreiging en uitgebreide richtlijnen voor het beschermen tegen die bedreiging. Het bevat ook gegevens van uw netwerk, waarmee wordt aangegeven of de bedreiging actief is en of u over toepasselijke beveiligingen beschikt.

Zie Bedreigingsanalyse in Microsoft Defender XDR voor meer informatie.

Microsoft Defender-bedreigingsinformatie

Microsoft Defender-bedreigingsinformatie (Defender TI) helpt bij het stroomlijnen van de werkstromen van beveiligingsanalisten, het reageren op incidenten, het opsporen van bedreigingen en het beheer van beveiligingsproblemen. Defender TI aggregeert en verrijkt kritieke bedreigingsinformatie in een gebruiksvriendelijke interface waar gebruikers IOC's kunnen correleren met gerelateerde artikelen, actorprofielen en beveiligingsproblemen. Met Defender TI kunnen analisten ook samenwerken met andere gebruikers met een Defender TI-licentie binnen hun tenant aan onderzoeken.

U hebt toegang tot Defender TI op de volgende pagina's in het navigatiemenu bedreigingsinformatie van de Defender-portal:

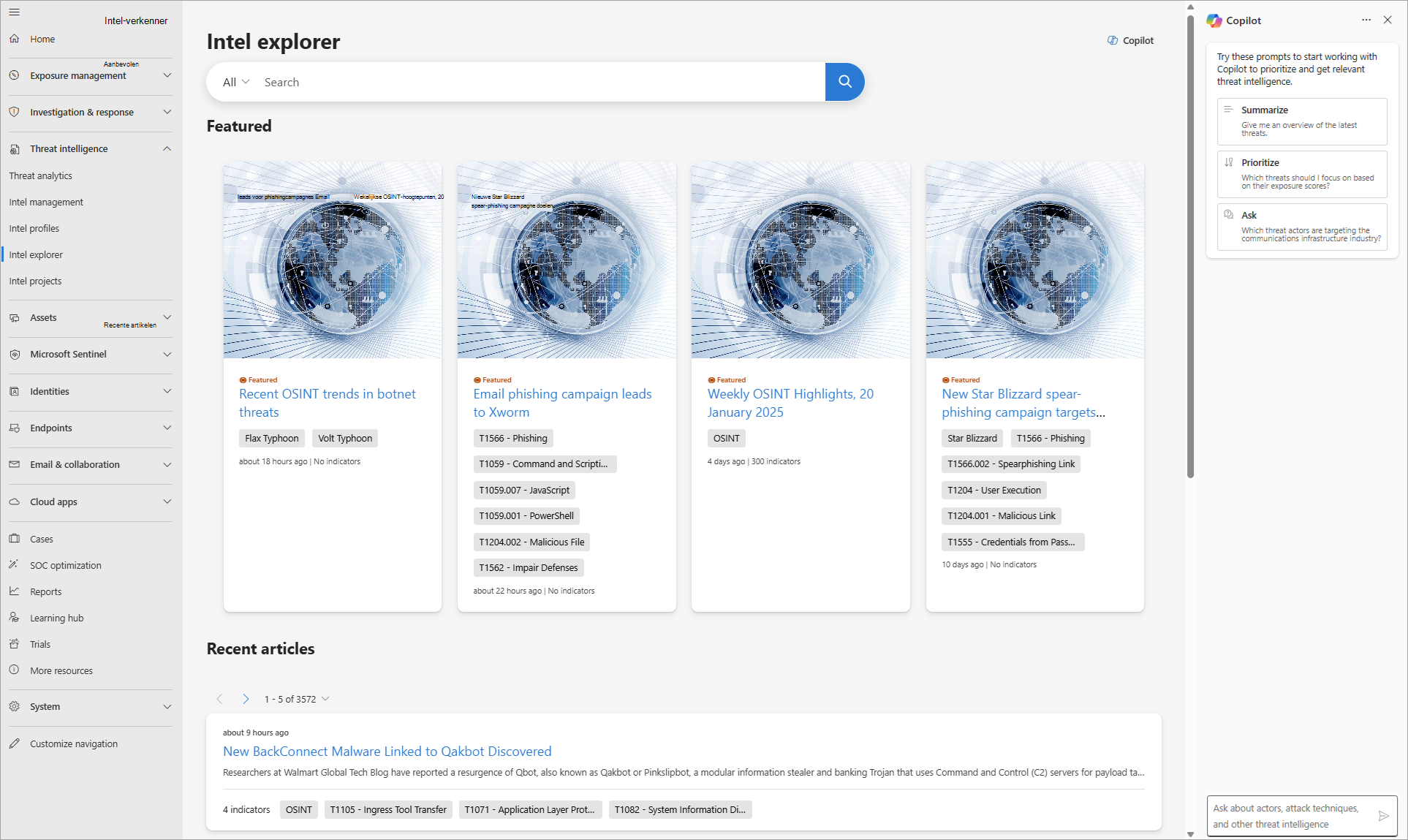

- Intel-profielen : krijg toegang tot een uitgebreide bibliotheek met profielen voor bedreigingsacteuren, hulpprogramma's en beveiligingsproblemen.

- Intel Explorer : blader door bedreigingsinformatie voor relevante analyses, artefacten en indicatoren.

- Intel-projecten : beheer beveiligingsartefacten voor uw hele tenant.

Intel Explorer-pagina van Defender TI in de Defender-portal

Zie Wat is Microsoft Defender-bedreigingsinformatie? voor meer informatie.

Bedreigingsinformatiebeheer

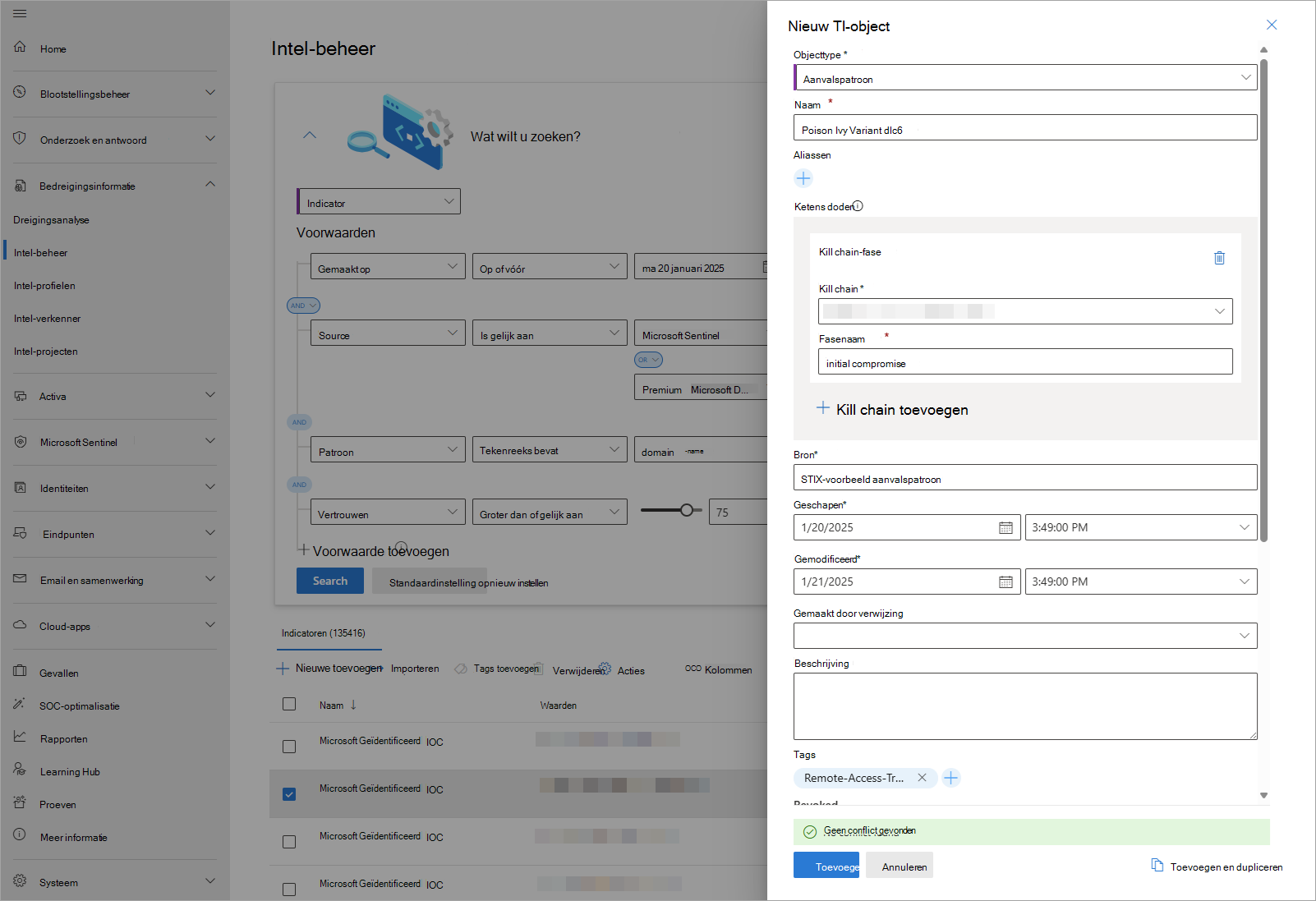

Intel-beheer wordt mogelijk gemaakt door Microsoft Sentinel en biedt hulpprogramma's om bedreigingsinformatie bij te werken, te zoeken en te maken en deze op schaal te beheren.

De meest voorkomende vormen van bedreigingsinformatie zijn bedreigingsindicatoren of IOC's. Een ander facet van bedreigingsinformatie vertegenwoordigt bedreigingsactoren, hun technieken, tactieken en procedures (TTLP's), hun infrastructuur en hun slachtoffers. Intel management ondersteunt het beheren van al deze facetten met behulp van Structured Threat Information Expression (STIX), de opensource-standaard voor het uitwisselen van bedreigingsinformatie.

Intel Management implementeert uw bedreigingsinformatie terwijl Microsoft Sentinel deze bron gebruikt met de volgende opnamemethoden:

- Importeer bedreigingsinformatie in Microsoft Sentinel door gegevensconnectors in te schakelen naar verschillende platformen voor bedreigingsinformatie, waaronder Microsoft's eigen Defender TI.

- Verbind bedreigingsinformatie met Microsoft Sentinel met behulp van de upload-API om verschillende bedreigingsinformatieplatforms of aangepaste toepassingen te verbinden.

- Maak bedreigingsinformatie afzonderlijk of importeer met behulp van een bestand vanuit de Intel-beheerinterface.

Voorbeeld van het toevoegen van een nieuw STIX-object in Intel-beheer

Zie Inzicht in bedreigingsinformatie in Microsoft Sentinel voor meer informatie.