End-to-end-probleemoplossing voor objecten en kenmerken van Azure Microsoft Entra Connect.

Dit artikel is bedoeld om een veelvoorkomende procedure tot stand te brengen voor het oplossen van synchronisatieproblemen in Microsoft Entra ID.

Deze methode wordt gebruikt wanneer een object of kenmerk niet kan worden gesynchroniseerd met de Map Microsoft Entra-id en er geen fouten worden weergegeven in de synchronisatie-engine, logboeken van toepassingslogboeken of Microsoft Entra-logboeken. Het is eenvoudig om verloren te gaan in de details als er geen duidelijke fout is. Met best practices kunt u het probleem echter isoleren en inzichten bieden voor Microsoft Ondersteuning technici.

Wanneer u deze probleemoplossingsmethode toepast op uw omgeving, kunt u na verloop van tijd de volgende stappen uitvoeren:

- Problemen met de logica van de synchronisatie-engine van end-to-end oplossen.

- Synchronisatieproblemen efficiënter oplossen.

- Identificeer problemen sneller door de stap te voorspellen waarin ze zich voordoen.

- Identificeer het beginpunt voor het controleren van gegevens.

- Bepaal de optimale resolutie.

De stappen die hier worden gegeven, beginnen op het lokale Active Directory-niveau en de voortgang naar Microsoft Entra-id. Deze stappen zijn de meest voorkomende richting van synchronisatie. Dezelfde principes zijn echter van toepassing op de omgekeerde richting (bijvoorbeeld voor kenmerk terugschrijven).

Voorwaarden

Lees voor een beter begrip van dit artikel eerst de volgende vereiste artikelen voor een beter begrip van het zoeken naar een object in verschillende bronnen en om te begrijpen hoe u de verbindingslijnen en herkomst van een object controleert.

- Microsoft Entra Connect: accounts en machtigingen

- Problemen met een object oplossen dat niet wordt gesynchroniseerd met Microsoft Entra-id

- Problemen met objectsynchronisatie oplossen met Microsoft Entra Connect-synchronisatie

Ineffectieve procedures voor probleemoplossing

Het onPremisesSyncEnabled kenmerk in Microsoft Entra ID bepaalt of de tenant is voorbereid op het accepteren van synchronisatie van objecten van on-premises AD DS.

Het is gebruikelijk om DirSync op de tenant uit te schakelen tijdens het oplossen van problemen met object- of kenmerksynchronisatie. Adreslijstsynchronisatie kan worden uitgeschakeld met Graph of PowerShell. Dit proces kan echter onderbrekingen veroorzaken.

Als DirSync op tenantniveau wordt uitgeschakeld, wordt een complexe en langdurige back-endbewerking geactiveerd om de bron van instantie (SoA) over te dragen van lokale Active Directory naar Microsoft Entra ID en Exchange Online voor alle gesynchroniseerde objecten op de tenant. Deze bewerking is nodig om elk object te converteren van onPremisesSyncEnabled=True naar een alleen-cloudobject (onPremisesSyncEnabled=<null>) en alle schaduweigenschappen op te schonen die worden gesynchroniseerd vanuit on-premises AD DS (bijvoorbeeld ShadowUserPrincipalName en ShadowProxyAddresses). Afhankelijk van de grootte van de tenant kan deze bewerking meer dan 72 uur duren en kan de voltooiingstijd ervan niet worden voorspeld.

Gebruik deze methode niet om een synchronisatieprobleem op te lossen, omdat een dergelijke bewerking meer schade kan veroorzaken en het hoofdprobleem niet kan oplossen. U kunt DirSync pas opnieuw inschakelen als deze uitschakeling is voltooid. Nadat DirSync opnieuw is ingeschakeld, moet de Entra Connect-server overeenkomen met alle on-premises objecten met bestaande Microsoft Entra ID-objecten.

Het uitschakelen van DirSync wordt alleen ondersteund in de volgende scenario's:

- U gaat uw on-premises synchronisatieserver buiten gebruik stellen en u wilt uw identiteiten volledig beheren vanuit de cloud in plaats van vanuit hybride identiteiten.

- U hebt een aantal gesynchroniseerde objecten in de tenant die u wilt behouden als alleen-cloud in Microsoft Entra-id en permanent wilt verwijderen uit on-premises AD.

- U gebruikt momenteel een aangepast kenmerk als SourceAnchor in Entra Connect (bijvoorbeeld employeeId) en u installeert AADC om ms-Ds-Consistency-Guid/ObjectGuid te gebruiken als het nieuwe kenmerk SourceAnchor (of omgekeerd).

- Bepaalde scenario's binnen uw strategie voor postvakmigratie kunnen potentiële problemen tot gevolg hebben.

In sommige situaties moet u mogelijk de synchronisatie tijdelijk stoppen of de Entra Connect-synchronisatiecycli handmatig beheren. U moet bijvoorbeeld de synchronisatie onderbreken om één synchronisatiestap tegelijk uit te voeren. In plaats van DirSync uit te schakelen, kunt u de synchronisatieplanner stoppen door de volgende cmdlet uit te voeren:

Set-ADSyncScheduler -SyncCycleEnabled $false

Wanneer u klaar bent, herstelt u de normale synchronisatieplanner door de volgende cmdlet uit te voeren:

Start-ADSyncSyncCycle

Woordenlijst

| Acroniem/afkorting | Naam/beschrijving |

|---|---|

| AADC | Microsoft Entra Connect |

| AADCA | Microsoft Entra Connector-account |

| AADCS | Microsoft Entra Connector Space |

| AADCS:AttributeA | Kenmerk 'A' in Microsoft Entra Connector Space |

| ACL's | Toegangsbeheerlijsten (ook wel 'ADDS-machtigingen' genoemd) |

| ADCA | AD-connectoraccount |

| ADCS | Active Directory-connectorgebied |

| ADCS:AttributeA | Kenmerk 'A' in Active Directory-connectorruimte |

| ADDS of AD | Active Directory Domain Services |

| CS | Connectorgebied |

| MV | Metaverse |

| MSOL-account | Automatisch gegenereerd AD-connectoraccount (MSOL_#####) |

| MV:AttributeA | Kenmerk 'A' in het Metaverse-object |

| SoA | Bron van autoriteit |

Stap 1: Synchronisatie tussen ADDS en ADCS

Doelstelling voor stap 1

Bepaal of het object of kenmerk aanwezig en consistent is in ADCS. Als u het object in ADCS kunt vinden en alle kenmerken de verwachte waarden hebben, gaat u naar stap 2.

Beschrijving voor stap 1

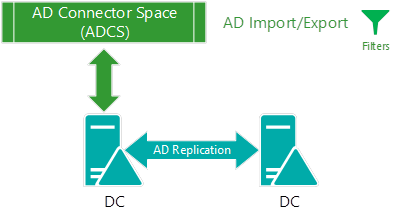

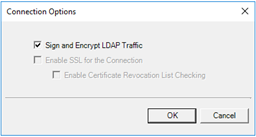

Synchronisatie tussen ADDS en ADCS vindt plaats tijdens de importstap en is het moment waarop AADC wordt gelezen uit de bronmap en gegevens opslaat in de database. Dat wil gezegd, wanneer gegevens in de connectorruimte worden gefaseerd. Tijdens een delta-import vanuit AD vraagt AADC alle nieuwe wijzigingen aan die zijn opgetreden na een bepaald mapwatermerk. Deze aanroep wordt gestart door AADC met behulp van het besturingselement Directory Services DirSync tegen de Active Directory Replication Service. Deze stap biedt het laatste watermerk als de laatste geslaagde AD-import en geeft AD de verwijzing naar het tijdstip waarop alle (delta)-wijzigingen moeten worden opgehaald. Een volledige import is anders omdat AADC-importbewerkingen uit ADCS alle gegevens in synchronisatiebereik bevatten en vervolgens als verouderd (en verwijdert) alle objecten die zich nog in ADCS bevinden, worden gemarkeerd, maar niet zijn geïmporteerd uit AD. Alle gegevens tussen AD en AADC worden overgedragen via LDAP en worden standaard versleuteld.

Als de verbinding met AD is geslaagd, maar het object of kenmerk niet aanwezig is in ADCS (ervan uitgaande dat het domein of object in synchronisatiebereik is), omvat het probleem waarschijnlijk ADDS-machtigingen. De ADCA vereist minimaal leesmachtigingen voor het object in AD om gegevens te importeren in ADCS. Het MSOL-account heeft standaard expliciete lees-/schrijfmachtigingen voor alle eigenschappen van gebruikers, groepen en computers. Deze situatie kan echter nog steeds problematisch zijn als aan de volgende voorwaarden wordt voldaan:

- AADC maakt gebruik van een aangepaste ADCA, maar het is niet voldoende machtigingen opgegeven in AD.

- Een bovenliggende organisatie-eenheid heeft overname geblokkeerd, waardoor de doorgifte van machtigingen uit de hoofdmap van het domein wordt voorkomen.

- Het object of kenmerk zelf heeft de overname geblokkeerd, waardoor de doorgifte van machtigingen wordt voorkomen.

- Het object of kenmerk heeft een expliciete machtiging Weigeren waarmee wordt voorkomen dat ADCA het kan lezen.

Problemen met Active Directory oplossen

Connectiviteit met AD

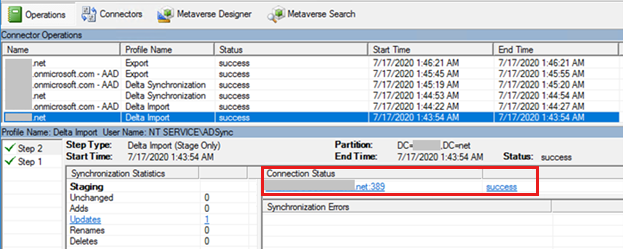

In De synchronisatieservicebeheer wordt in de stap Importeren vanuit AD weergegeven met welke domeincontroller contact wordt opgenomen onder Verbindingsstatus. U ziet hier waarschijnlijk een fout wanneer er een verbindingsprobleem is dat van invloed is op AD.

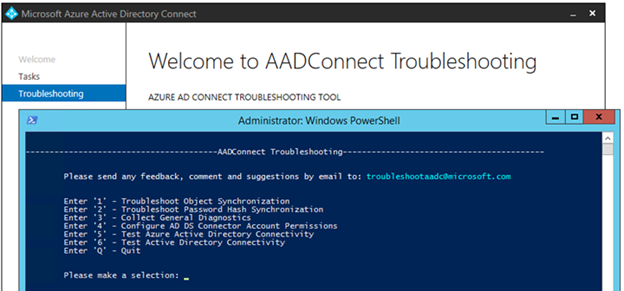

Als u de connectiviteit voor AD verder moet oplossen, met name als er geen fouten optreden in de Microsoft Entra Connect-server of als u nog bezig bent met het installeren van het product, begint u met de ADConnectivityTool.

Verbindingsproblemen met ADDS hebben de volgende oorzaken:

- Ongeldige AD-referenties. De ADCA is bijvoorbeeld verlopen of het wachtwoord is gewijzigd.

- Een fout met mislukte zoekopdrachten, die optreedt wanneer DirSync Control niet communiceert met de AD Replication Service, meestal vanwege fragmentatie van pakketten met een hoog netwerk.

- Een 'no-start-ma'-fout, die optreedt wanneer er problemen zijn met de naamomzetting (DNS) in AD.

- Andere problemen die kunnen worden veroorzaakt door naamomzettingsproblemen, netwerkrouteringsproblemen, geblokkeerde netwerkpoorten, hoge fragmentatie van netwerkpakketten, geen schrijfbare DC's beschikbaar, enzovoort. In dergelijke gevallen moet u waarschijnlijk contact opnemen met de ondersteuningsteams van Directory Services of netwerken om problemen op te lossen.

Samenvatting van probleemoplossing:

- Bepaal welke domeincontroller wordt gebruikt.

- Gebruik voorkeursdomeincontrollers om dezelfde domeincontroller te targeten.

- Identificeer de ADCA correct.

- Gebruik de ADConnectivityTool om het probleem te identificeren.

- Gebruik het hulpprogramma LDP om te proberen verbinding te maken met de domeincontroller met de ADCA.

- Neem contact op met Directory Services of een netwerkondersteuningsteam om u te helpen bij het oplossen van problemen.

De probleemoplosser voor synchronisatie uitvoeren

Nadat u problemen met AD-connectiviteit hebt opgelost, voert u het hulpprogramma Objectsynchronisatie oplossen uit, omdat dit alleen de meest voor de hand liggende redenen kan detecteren voor een object of kenmerk dat niet moet worden gesynchroniseerd.

AD-machtigingen

Een gebrek aan AD-machtigingen kan van invloed zijn op beide richtingen van de synchronisatie:

- Wanneer u importeert van ADDS naar ADCS, kan een gebrek aan machtigingen ertoe leiden dat AADC objecten of kenmerken overslaat, zodat AADC geen ADDS-updates kan ontvangen in de importstroom. Deze fout treedt op omdat de ADCA niet voldoende machtigingen heeft om het object te lezen.

- Wanneer u exporteert van ADCS naar ADDS, genereert een gebrek aan machtigingen een exportfout 'machtigingsprobleem'.

Als u machtigingen wilt controleren, opent u het venster Eigenschappen van een AD-object, selecteert u Security>Advanced en bekijkt u de ACL's voor toestaan/weigeren van het object door de knop Overname uitschakelen te selecteren (als overname is ingeschakeld). U kunt de kolominhoud sorteren op type om alle machtigingen voor weigeren te vinden. AD-machtigingen kunnen sterk variëren. Standaard ziet u echter slechts één 'ACL weigeren' voor 'Exchange Trusted Subsystem'. De meeste machtigingen worden gemarkeerd als Toestaan.

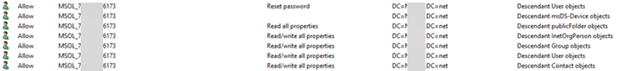

De volgende standaardmachtigingen zijn het meest relevant:

Geverifieerde gebruikers

Iedereen

Aangepast ADCA- of MSOL-account

Pre-Windows 2000 Compatibele toegang

Zelf

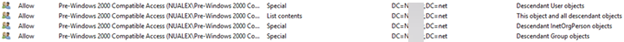

De beste manier om problemen met machtigingen op te lossen, is door de functie Effectieve toegang te gebruiken in de console AD-gebruikers en -computers . Deze functie controleert de effectieve machtigingen voor een bepaald account (de ADCA) op het doelobject of kenmerk dat u wilt oplossen.

Belangrijk

Het oplossen van problemen met AD-machtigingen kan lastig zijn omdat een wijziging in ACL's niet onmiddellijk van kracht wordt. Houd er altijd rekening mee dat dergelijke wijzigingen onderhevig zijn aan AD-replicatie.

Samenvatting van probleemoplossing:

- Bepaal welke domeincontroller wordt gebruikt.

- Gebruik voorkeursdomeincontrollers om dezelfde domeincontroller te targeten.

- Identificeer de ADCA correct.

- Gebruik het hulpprogramma Accountmachtigingen voor AD DS-connector configureren.

- Gebruik de functie Effectieve toegang in AD-gebruikers en -computers.

- Gebruik het hulpprogramma LDP om verbinding te maken met de domeincontroller met de ADCA en probeer het mislukte object of kenmerk te lezen.

- Voeg de ADCA tijdelijk toe aan de ondernemingsadministratoren of domeinbeheerders en start de ADSync-service opnieuw op.

Waarschuwing

Gebruik dit niet als een permanente oplossing voor machtigingsproblemen. Nadat u het machtigingsprobleem hebt vastgesteld, verwijdert u de ADCA uit groepen met hoge bevoegdheden en verleent u de vereiste AD-machtigingen rechtstreeks aan de ADCA.

Opmerking

Neem contact op met Directory Services of een netwerkondersteuningsteam om u te helpen bij het oplossen van de situatie.

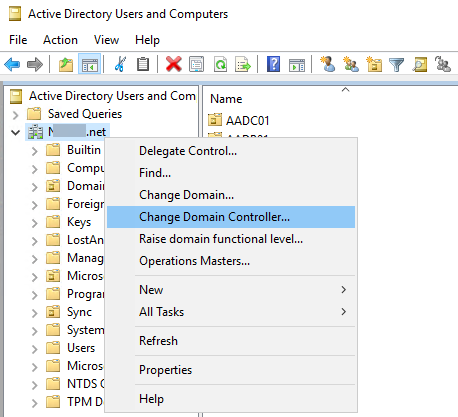

AD-replicaties

Dit probleem is minder waarschijnlijk van invloed op Microsoft Entra Connect omdat dit grotere problemen veroorzaakt. Wanneer Microsoft Entra Connect echter gegevens importeert van een domeincontroller met behulp van vertraagde replicatie, worden de meest recente gegevens van AD niet geïmporteerd, waardoor synchronisatieproblemen ontstaan waarbij een object of kenmerk dat onlangs is gemaakt of gewijzigd in AD, niet wordt gesynchroniseerd met Microsoft Entra ID omdat deze niet is gerepliceerd naar de domeincontroller waarmee Microsoft Entra Connect contact maakt. Als u wilt controleren of dit het probleem is, controleert u de domeincontroller die AADC gebruikt voor importeren (zie Connectiviteit met AD) en gebruikt u de console AD-gebruikers en -computers om rechtstreeks verbinding te maken met deze server (zie Domeincontroller wijzigen in de volgende afbeelding). Controleer vervolgens of de gegevens op deze server overeenkomen met de meest recente gegevens en of deze consistent zijn met de respectieve ADCS-gegevens. In deze fase genereert AADC een grotere belasting op de domeincontroller en netwerklaag.

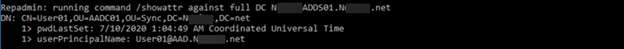

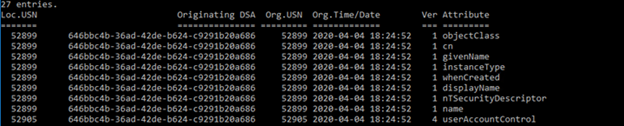

Een andere methode is om het RepAdmin-hulpprogramma te gebruiken om de replicatiemetagegevens van het object op alle domeincontrollers te controleren, de waarde van alle domeincontrollers op te halen en de replicatiestatus tussen domeincontrollers te controleren:

Kenmerkwaarde van alle domeincontrollers:

RepAdmin /showattr * "DC=contoso,DC=com" /subtree /filter:"sAMAccountName=User01" /attrs:pwdLastSet,UserPrincipalName

Objectmetagegevens van alle DC's:

RepAdmin /showobjmeta * "CN=username,DC=contoso,DC=com" > username-ObjMeta.txt

Samenvatting van AD-replicatie

RepAdmin /replsummary

Samenvatting van probleemoplossing:

- Bepaal welke domeincontroller wordt gebruikt.

- Gegevens vergelijken tussen domeincontrollers.

- Analyseer de resultaten van RepAdmin.

- Neem contact op met Directory Services of het netwerkondersteuningsteam om het probleem op te lossen.

Wijzigingen in domein en organisatie-eenheid, en objecttypen of kenmerken die zijn gefilterd of uitgesloten in ADDS Connector

Voor het wijzigen van domein- of OE-filtering is een volledige import vereist

Houd er rekening mee dat eventuele wijzigingen in domein- of organisatie-eenheidsfilters pas van kracht worden nadat een volledige importstap is uitgevoerd, zelfs als het domein of de OE-filtering is bevestigd.

Kenmerkfiltering met Microsoft Entra-app en kenmerkfiltering

Een eenvoudig te missen scenario voor kenmerken die niet worden gesynchroniseerd, is wanneer Microsoft Entra Connect is geconfigureerd met de Microsoft Entra-app en kenmerkfilterfunctie . Als u wilt controleren of de functie is ingeschakeld en voor welke kenmerken, haalt u een algemeen diagnostisch rapport op uit de probleemoplossingstaak of voert

(Get-ADSyncGlobalSettings).Parameters | where Name -eq 'Microsoft.OptionalFeature.FilterAAD' | select Name, Valueu uit vanuit PowerShell.Objecttype uitgesloten in de configuratie van DE ADDS-connector

Deze situatie treedt niet zo vaak op voor gebruikers en groepen. Als echter alle objecten van een specifiek objecttype ontbreken in ADCS, kan het handig zijn om te onderzoeken welke objecttypen zijn ingeschakeld in de configuratie van ADDS Connector.

Gebruik de Get-ADSyncConnector cmdlet om de objecttypen op te halen die zijn ingeschakeld op de connector, zoals wordt weergegeven in de volgende afbeelding.

$connectorName = "Contoso.com"

(Get-ADSyncConnector | where Name -eq $connectorName).ObjectInclusionList`

In de volgende lijst ziet u de objecttypen die standaard moeten worden ingeschakeld (het publicFolder objecttype bestaat alleen wanneer de functie Openbare map met e-mail is ingeschakeld).):

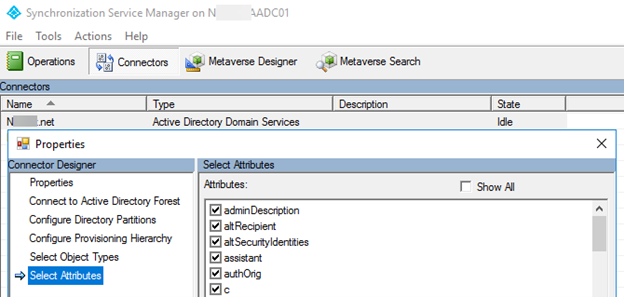

Kenmerk uitgesloten in ADCS

Als het kenmerk voor alle objecten ontbreekt, controleert u op dezelfde manier of het kenmerk is geselecteerd op de AD-connector.

Als u wilt controleren op ingeschakelde kenmerken in ADDS Connector, gebruikt u Synchronisatiebeheer, zoals wordt weergegeven in de volgende afbeelding of voert u de volgende PowerShell-cmdlet uit:

$connectorName = "Contoso.com" (Get-ADSyncConnector | where Name -eq $connectorName).AttributeInclusionList

Belangrijk

Het opnemen of uitsluiten van objecttypen of kenmerken in Synchronization Service Manager wordt niet ondersteund.

Samenvatting van probleemoplossing:

- Controleer de microsoft Entra-app en kenmerkfilterfunctie

- Controleer of het objecttype is opgenomen in ADCS.

- Controleer of het kenmerk is opgenomen in ADCS.

- Voer een volledige import uit.

Resources voor stap 1

Belangrijkste resources:

Get-ADSyncConnectorAccount - Identificeer het juiste connectoraccount dat wordt gebruikt door AADC

Connectiviteitsproblemen met ADDS identificeren

Trace-ADSyncToolsADImport (ADSyncTools) - Traceringsgegevens die worden geïmporteerd uit ADDS

LDIFDE - Dumpobject van ADDS om gegevens tussen ADDS en ADCS te vergelijken

LDP - Connectiviteit en machtigingen voor AD Bind testen om het object te lezen in de beveiligingscontext van ADCA

DSACLS - ADDS-machtigingen vergelijken en evalueren

Set-ADSync-functiemachtigingen<>- Standaard-AADC-machtigingen toepassen in ADDS

RepAdmin - Metagegevens van AD-objecten en AD-replicatiestatus controleren

Stap 2: Synchronisatie tussen ADCS en MV

Doelstelling voor stap 2

Met deze stap wordt gecontroleerd of het object of kenmerk van CS naar MV stroomt (met andere woorden, of het object of kenmerk naar de MV wordt geprojecteerd). Controleer in deze fase of het object aanwezig is of dat het kenmerk juist is in ADCS (beschreven in stap 1) en kijk vervolgens naar de synchronisatieregels en herkomst van het object.

Beschrijving voor stap 2

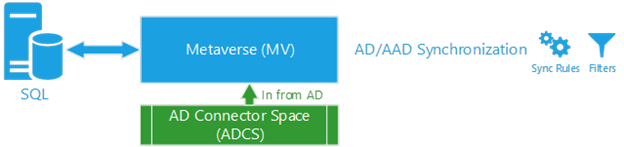

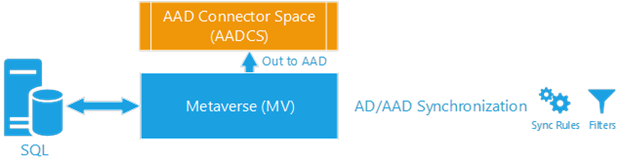

De synchronisatie tussen ADCS en MV vindt plaats in de delta/volledige synchronisatiestap. Op dit moment leest AADC de gefaseerde gegevens in ADCS, verwerkt alle synchronisatieregels en werkt het respectieve MV-object bij. Dit MV-object bevat CS-koppelingen (of verbindingslijnen) die verwijzen naar de CS-objecten die bijdragen aan de eigenschappen en de herkomst van synchronisatieregels die zijn toegepast in de synchronisatiestap. Tijdens deze fase genereert AADC meer belasting op de SQL Server-lagen (of LocalDB) en netwerklagen.

Problemen met ADCS > MV voor objecten oplossen

Controleer de regels voor binnenkomende synchronisatie voor inrichting

Een object dat aanwezig is in ADCS, maar ontbreekt in MV, geeft aan dat er geen bereikfilters zijn op een van de inrichtingssynchronisatieregels die op dat object zijn toegepast. Daarom werd het object niet naar MV geprojecteerd. Dit probleem kan optreden als er uitgeschakelde of aangepaste synchronisatieregels zijn.

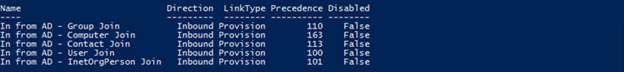

Voer de volgende opdracht uit om een lijst met binnenkomende inrichtingssynchronisatieregels op te halen:

Get-ADSyncRule | where {$_.Name -like "In From AD*" -and $_.LinkType -eq "Provision"} | select Name,Direction,LinkType,Precedence,Disabled | ft

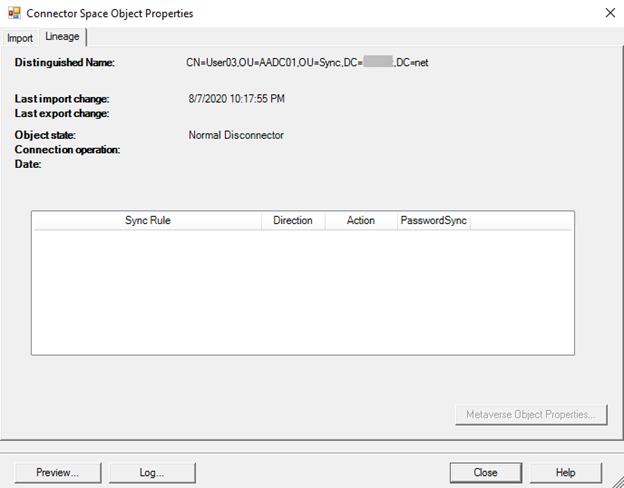

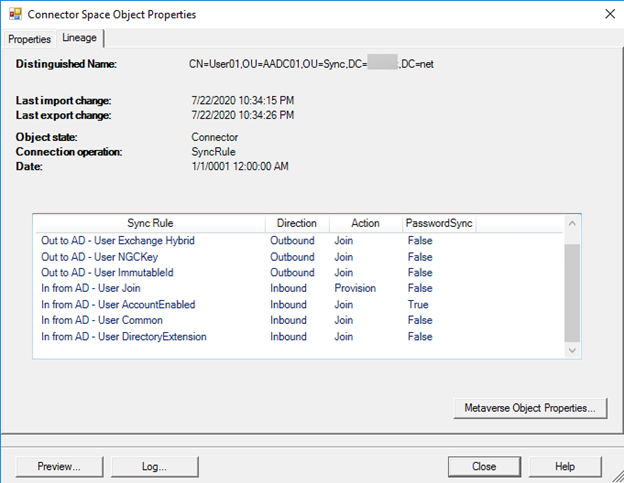

De herkomst van het ADCS-object controleren

U kunt het mislukte object ophalen uit de ADCS door te zoeken op 'DN of Anker' in 'Zoekconnectorruimte'. Op het tabblad Herkomst ziet u waarschijnlijk dat het object een Disconnector is (geen koppelingen naar MV) en dat de herkomst leeg is. Controleer ook of het object fouten bevat, voor het geval er een synchronisatiefouttabblad is.

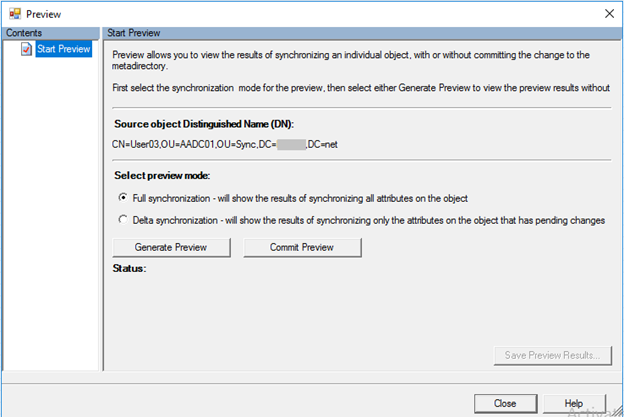

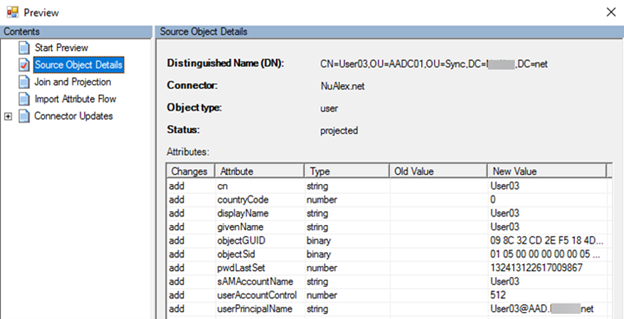

Een voorbeeld uitvoeren op het ADCS-object

Selecteer Preview-voorbeeld>>van doorvoervoorbeeld genereren om te zien of het object naar MV wordt geprojecteerd. Als dat het geval is, moet een volledige synchronisatiecyclus het probleem voor andere objecten in dezelfde situatie oplossen.

Het object exporteren naar XML

Voor een gedetailleerdere analyse (of voor offlineanalyse) kunt u alle databasegegevens verzamelen die zijn gerelateerd aan het object met behulp van de

Export-ADSyncToolsObjectscmdlet. Met deze geëxporteerde informatie kunt u bepalen welke regel het object filtert. Met andere woorden, waardoor het binnenkomende bereikfilter in de inrichtingssynchronisatieregels verhindert dat het object naar de MV wordt geprojecteerd.Hier volgen enkele voorbeelden van de

Export-ADSyncToolsObjectssyntaxis:[Net.ServicePointManager]::SecurityProtocol = [Net.SecurityProtocolType]::Tls12 Install-Module ADSyncTools Import-Module ADSyncTools Export-ADSyncToolsObjects -DistinguishedName 'CN=TestUser,OU=Sync,DC=Contoso,DC=com' -ConnectorName 'Contoso.com' -ExportSerialized Export-ADSyncToolsObjects -ObjectId '{46EBDE97-7220-E911-80CB-000D3A3614C0}' -Source Metaverse -ExportSerializedTip

Gebruik de

Import-Clixml <filename>.xmlcmdlet om de geëxporteerde gegevens te lezen.

Samenvatting van problemen oplossen (objecten)

- Controleer de bereikfilters op de regels voor binnenkomende inrichting van IN AD.

- Maak een voorbeeld van het object.

- Voer een volledige synchronisatiecyclus uit.

- Exporteer de objectgegevens met behulp van de

Export-ADSyncToolsObjectscmdlet.

Problemen met ADCS > MV voor kenmerken oplossen

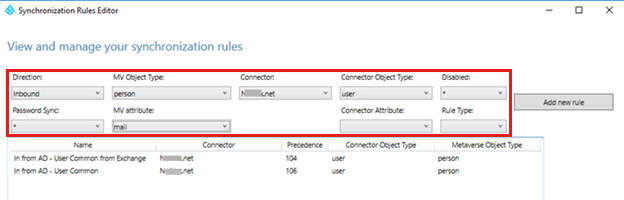

De regels voor binnenkomende synchronisatie en transformatieregels van het kenmerk identificeren

Elk kenmerk heeft een eigen set transformatieregels die verantwoordelijk zijn voor het doorsturen van de waarde van ADCS naar MV. De eerste stap is om te bepalen welke synchronisatieregels de transformatieregel bevatten voor het kenmerk dat u wilt oplossen.

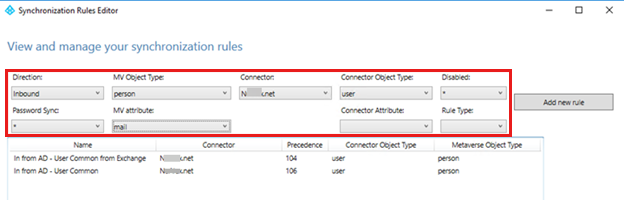

De beste manier om te bepalen welke synchronisatieregels een transformatieregel voor een bepaald kenmerk hebben, is door de ingebouwde filtermogelijkheden van de Editor voor synchronisatieregels te gebruiken.

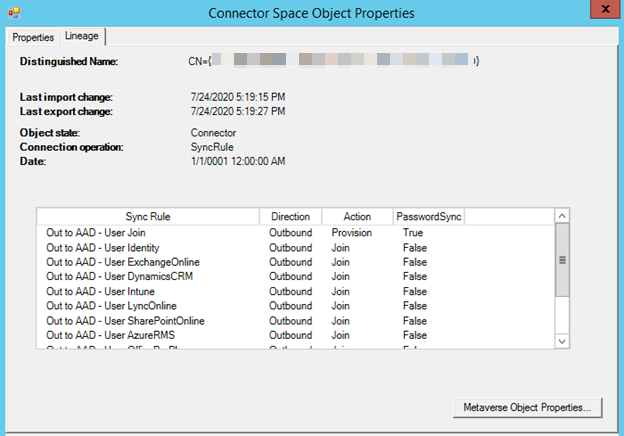

Controleer de herkomst van het ADCS-object

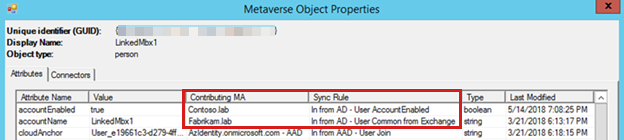

Elke connector (of koppeling) tussen de CS en MV heeft een herkomst die informatie bevat over de synchronisatieregels die op dat CS-object worden toegepast. In de vorige stap ziet u welke set regels voor binnenkomende synchronisatie (of het inrichten of samenvoegen van synchronisatieregels) aanwezig moet zijn in de herkomst van het object om de juiste waarde van ADCS naar MV te laten stromen. Door de herkomst van het ADCS-object te onderzoeken, kunt u bepalen of die synchronisatieregel is toegepast op het object.

Als er meerdere connectors (meerdere AD-forests) zijn gekoppeld aan het MV-object, moet u mogelijk de Metaverse-objecteigenschappen onderzoeken om te bepalen welke connector de kenmerkwaarde bijdraagt aan het kenmerk dat u probeert op te lossen. Nadat u de connector hebt geïdentificeerd, controleert u de herkomst van dat ADCS-object.

Controleer de bereikfilters op de regel voor binnenkomende synchronisatie

Als een synchronisatieregel is ingeschakeld maar niet aanwezig is in de herkomst van het object, moet het object worden gefilterd op het bereikfilter van de synchronisatieregel. Door de bereikfilters van de synchronisatieregel te controleren, de gegevens op het ADCS-object en of de synchronisatieregel is ingeschakeld of uitgeschakeld, moet u kunnen bepalen waarom die synchronisatieregel niet is toegepast op het ADCS-object.

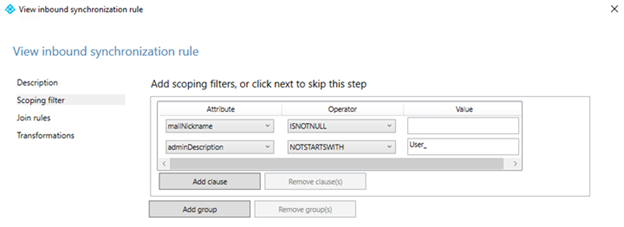

Hier volgt een voorbeeld van een veelvoorkomend lastig bereikfilter van een synchronisatieregel die verantwoordelijk is voor het synchroniseren van Exchange-eigenschappen. Als het object een null-waarde heeft voor mailNickName, stromen geen van de Exchange-kenmerken in de transformatieregels naar Microsoft Entra-id.

Een voorbeeld uitvoeren op ADCS-object

Als u niet kunt bepalen waarom de synchronisatieregel ontbreekt in de herkomst van het ADCS-object, voert u een voorbeeld uit met behulp van Generate Preview en Commit Preview voor een volledige synchronisatie van het object. Als het kenmerk wordt bijgewerkt in de MV en een preview heeft, moet een volledige synchronisatiecyclus het probleem voor andere objecten in dezelfde situatie oplossen.

Het object exporteren naar XML

Voor een gedetailleerdere analyse of offlineanalyse kunt u alle databasegegevens verzamelen die zijn gerelateerd aan het object met behulp van

Export-ADSyncToolsObjectscmdlet. Met deze geëxporteerde informatie kunt u bepalen welke synchronisatieregel of transformatieregel ontbreekt in het object dat verhindert dat het kenmerk naar de MV wordt geprojecteerd (zie deExport-ADSyncToolsObjectsvoorbeelden eerder in dit artikel).

Samenvatting van probleemoplossing (voor kenmerken)

- Identificeer de juiste synchronisatieregels en transformatieregels die verantwoordelijk zijn voor het doorsturen van het kenmerk naar de MV.

- Controleer de herkomst van het object.

- Controleer of synchronisatieregels zijn ingeschakeld.

- Controleer de bereikfilters van de synchronisatieregels die ontbreken in de herkomst van het object.

Geavanceerde probleemoplossing voor de pijplijn voor synchronisatieregels

Als u verder fouten moet opsporen in de ADSync-engine (ook wel bekend als de MiiServer) in termen van synchronisatieregelverwerking, kunt u ETW-tracering inschakelen op het CONFIGURATIEbestand (C:\Program Files\Microsoft Azure AD Sync\Bin\miiserver.exe.config). Met deze methode wordt een uitgebreid tekstbestand gegenereerd waarin alle verwerking van synchronisatieregels wordt weergegeven. Het kan echter lastig zijn om alle informatie te interpreteren. Gebruik deze methode als laatste redmiddel of als deze wordt aangegeven door Microsoft Ondersteuning.

Resources voor stap 2

- Gebruikersinterface van Synchronization Service Manager

- Synchronisatieregelseditor

- Cmdlet Export-ADSyncToolsObjects

- Start-ADSyncSyncCycle - PolicyType Initial

- ETW-tracering SyncRulesPipeline (miiserver.exe.config)

Stap 3: Synchronisatie tussen MV en AADCS

Doelstelling voor stap 3

Met deze stap wordt gecontroleerd of het object of kenmerk van MV naar AADCS stroomt. Controleer op dit punt of het object aanwezig is of dat het kenmerk juist is in ADCS en MV (behandeld in stap 1 en 2). Bekijk vervolgens de synchronisatieregels en herkomst van het object. Deze stap is vergelijkbaar met stap 2, waarin de inkomende richting van ADCS naar MV is onderzocht. In dit stadium concentreren we ons echter op de regels voor uitgaande synchronisatie en het kenmerk dat van MV naar AADCS stroomt.

Beschrijving voor stap 3

De synchronisatie tussen MV en AADCS vindt plaats in de delta/volledige synchronisatiestap, wanneer AADC de gegevens leest in MV, alle synchronisatieregels verwerkt en het respectieve AADCS-object bijwerken. Dit MV-object bevat CS-koppelingen (ook wel verbindingslijnen genoemd) die verwijzen naar de CS-objecten die bijdragen aan de eigenschappen en de herkomst van de synchronisatieregels die zijn toegepast in de synchronisatiestap. Op dit moment genereert AADC meer belasting op SQL Server (of localDB) en de netwerklaag.

Problemen met MV naar AADCS voor objecten oplossen

Controleer de regels voor uitgaande synchronisatie voor inrichting

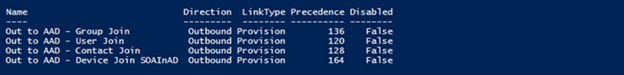

Een object dat aanwezig is in MV, maar ontbreekt in AADCS, geeft aan dat er geen bereikfilters zijn op een van de inrichtingssynchronisatieregels die op dat object zijn toegepast. Zie bijvoorbeeld de synchronisatieregels 'Out to Microsoft Entra ID' die worden weergegeven in de volgende afbeelding. Daarom is het object niet ingericht in AADCS. Deze fout kan optreden als er uitgeschakelde of aangepaste synchronisatieregels zijn.

Voer de volgende opdracht uit om een lijst met binnenkomende inrichtingssynchronisatieregels op te halen:

Get-ADSyncRule | where {$_.Name -like "Out to AAD*" -and $_.LinkType -eq "Provision"} | select Name,Direction,LinkType,Precedence,Disabled | ft

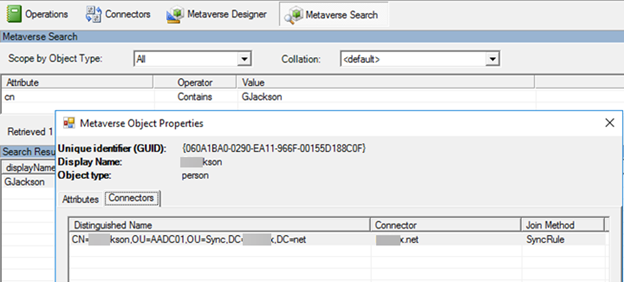

De herkomst van het ADCS-object controleren

Als u het mislukte object wilt ophalen uit de MV, gebruikt u een Metaverse-zoekopdracht en bekijkt u vervolgens het tabblad Connectors. Op dit tabblad kunt u bepalen of het MV-object is gekoppeld aan een AADCS-object. Controleer ook of het object fouten bevat, voor het geval er een synchronisatiefouttabblad aanwezig is.

Als er geen AADCS-connector aanwezig is, is het object waarschijnlijk ingesteld op cloudFiltered=True. U kunt controleren of het object in de cloud is gefilterd door de MV-kenmerken te onderzoeken waarvoor de synchronisatieregel bijdraagt met de cloudFiltered-waarde .

Een voorbeeld uitvoeren op AADCS-object

Selecteer Preview-voorbeeldvoorbeeld>>genereren Een voorbeeld doorvoeren om te bepalen of het object verbinding maakt met AADCS. Als dat het geval is, moet een volledige synchronisatiecyclus het probleem voor andere objecten in dezelfde situatie oplossen.

Het object exporteren naar XML

Voor een gedetailleerdere analyse of offlineanalyse kunt u alle databasegegevens verzamelen die zijn gerelateerd aan het object met behulp van

Export-ADSyncToolsObjectscmdlet. Deze geëxporteerde informatie, samen met de configuratie van de (uitgaande) synchronisatieregels, kan helpen bepalen welke regel het object filtert en kan bepalen welk uitgaande bereikfilter in de inrichtingssynchronisatieregels verhindert dat het object verbinding maakt met de AADCS.Hier volgen enkele voorbeelden van de

Export-ADSyncToolsObjectssyntaxis:

[Net.ServicePointManager]::SecurityProtocol = [Net.SecurityProtocolType]::Tls12

Install-Module ADSyncTools

Import-Module ADSyncTools

Export-ADSyncToolsObjects -DistinguishedName 'CN=TestUser,OU=Sync,DC=Contoso,DC=com' -ConnectorName 'Contoso.com' -ExportSerialized

Export-ADSyncToolsObjects -ObjectId '{46EBDE97-7220-E911-80CB-000D3A3614C0}' -Source Metaverse -ExportSerialized

Tip

Als u de geëxporteerde gegevens wilt lezen, gebruikt u Import-Clixml <filename>.xml

Samenvatting van probleemoplossing voor objecten

- Controleer de bereikfilters op de regels voor uitgaand verkeer naar Microsoft Entra ID.

- Maak een voorbeeld van het object.

- Voer een volledige synchronisatiecyclus uit.

- Exporteer de objectgegevens met behulp van de

Export-ADSyncToolsObjectscmdlet.

Problemen met MV naar AADCS oplossen voor kenmerken

De regels voor uitgaande synchronisatie en transformatieregels van het kenmerk identificeren

Elk kenmerk heeft een eigen set transformatieregels die verantwoordelijk zijn voor het doorsturen van de waarde van MV naar AADCS. Begin door te bepalen welke synchronisatieregels de transformatieregel bevatten voor het kenmerk dat u wilt oplossen.

De beste manier om te bepalen welke synchronisatieregels een transformatieregel voor een bepaald kenmerk hebben, is door de ingebouwde filtermogelijkheden van de Editor voor synchronisatieregels te gebruiken.

De herkomst van het ADCS-object controleren

Elke connector (of koppeling) tussen cs en MV heeft een herkomst die informatie bevat over de synchronisatieregels die zijn toegepast op dat CS-object. In de vorige stap ziet u welke set regels voor uitgaande synchronisatie (of het inrichten of samenvoegen van synchronisatieregels) aanwezig moet zijn in de herkomst van het object om de juiste waarde van MV naar AADCS te laten stromen. Door de herkomst van het AADCS-object te onderzoeken, kunt u bepalen of die synchronisatieregel is toegepast op het object.

Controleer de bereikfilters op de regel voor uitgaande synchronisatie

Als een synchronisatieregel is ingeschakeld maar niet aanwezig is in de herkomst van het object, moet deze worden gefilterd op het bereikfilter van de synchronisatieregel. Door de aanwezigheid van de bereikfilters van de synchronisatieregel en de gegevens op het MV-object te controleren en of de synchronisatieregel is ingeschakeld of uitgeschakeld, moet u kunnen bepalen waarom die synchronisatieregel niet is toegepast op het AADCS-object.

Een voorbeeld uitvoeren op AADCS-object

Als u bepaalt waarom de synchronisatieregel ontbreekt in de herkomst van het ADCS-object, voert u een voorbeeld uit dat gebruikmaakt van Generate Preview en Commit Preview voor een volledige synchronisatie van het object. Als het kenmerk wordt bijgewerkt in de MV door een preview te hebben, moet een volledige synchronisatiecyclus het probleem voor andere objecten in dezelfde situatie oplossen.

Het object exporteren naar XML

Voor een gedetailleerdere analyse of offlineanalyse kunt u alle databasegegevens verzamelen die zijn gerelateerd aan het object met behulp van de

Export-ADSyncToolsObjectscmdlet. Met deze geëxporteerde informatie kunt u, samen met de configuratie van de (uitgaande) synchronisatieregels, bepalen welke synchronisatieregel of transformatieregel ontbreekt in het object dat verhindert dat het kenmerk naar AADCS stroomt (zie deExport-ADSyncToolsObjectsvoorbeelden eerder).

Samenvatting van probleemoplossing voor kenmerken

- Identificeer de juiste synchronisatieregels en transformatieregels die verantwoordelijk zijn voor het doorsturen van het kenmerk naar AADCS.

- Controleer de herkomst van het object.

- Controleer of de synchronisatieregels zijn ingeschakeld.

- Controleer de bereikfilters van de synchronisatieregels die ontbreken in de herkomst van het object.

Problemen met de synchronisatieregelpijplijn oplossen

Als u verder fouten moet opsporen in de ADSync-engine (ook wel bekend als de MiiServer) in termen van synchronisatieregelverwerking, kunt u ETW-tracering inschakelen op het CONFIGURATIEbestand (C:\Program Files\Microsoft Azure AD Sync\Bin\miiserver.exe.config). Met deze methode wordt een uitgebreid tekstbestand gegenereerd waarin alle verwerking van synchronisatieregels wordt weergegeven. Het kan echter lastig zijn om alle informatie te interpreteren. Gebruik deze methode alleen als laatste redmiddel of als deze wordt aangegeven door Microsoft Ondersteuning.

Resources

Synchronization Service Manager

Synchronisatieregelseditor

Cmdlet Export-ADSyncObjects

Start-ADSyncSyncCycle - PolicyType Initial

ETW-tracering SyncRulesPipeline (miiserver.exe.config)

Stap 4: Synchronisatie tussen AADCS en Entra-id

Doelstelling voor stap 4

In deze fase wordt het AADCS-object vergeleken met het betreffende object dat is ingericht in Microsoft Entra-id.

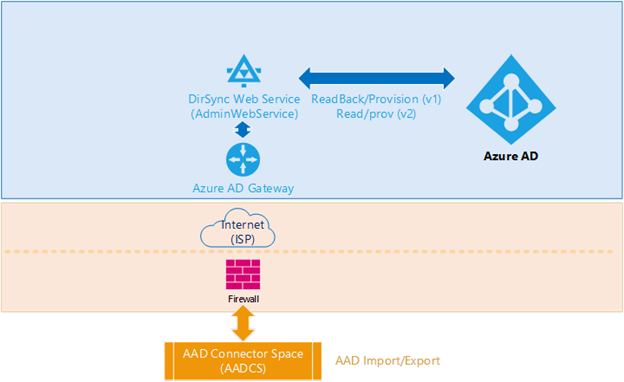

Beschrijving voor stap 4

Meerdere onderdelen en processen die betrokken zijn bij het importeren en exporteren van gegevens naar en van Microsoft Entra-id kunnen de volgende problemen veroorzaken:

- Verbinding met internet

- Interne firewalls en ISP-connectiviteit (bijvoorbeeld geblokkeerd netwerkverkeer)

- De Microsoft Entra Gateway voor DirSync-webservice (ook wel adminwebservice genoemd)

- De DirSync-webservice-API

- De Microsoft Entra Core-adreslijstservice

Gelukkig genereren de problemen die van invloed zijn op deze onderdelen meestal een fout in gebeurtenislogboeken die kunnen worden getraceerd door Microsoft Ondersteuning. Daarom vallen deze problemen buiten het bereik van dit artikel. Toch zijn er nog steeds enkele "stille" kwesties die kunnen worden onderzocht.

Problemen met AADCS oplossen

Meerdere actieve AADC-servers die worden geëxporteerd naar Microsoft Entra-id

In een veelvoorkomend scenario waarin objecten in Microsoft Entra ID kenmerkwaarden heen en weer spiegelen, zijn er meer dan één actieve Microsoft Entra Connect-servers, en een van deze servers verliest contact met de lokale AD, maar is nog steeds verbonden met internet en kan gegevens exporteren naar Microsoft Entra ID. Elke keer dat deze 'verouderde' server een wijziging importeert van Microsoft Entra-id op een gesynchroniseerd object dat door de andere actieve server wordt gemaakt, wordt die wijziging door de synchronisatie-engine teruggezet op basis van de verouderde AD-gegevens die zich in de ADCS bevinden. Een typisch symptoom in dit scenario is dat u een wijziging aanbrengt in AD die is gesynchroniseerd met Microsoft Entra-id, maar de wijziging wordt een paar minuten later teruggezet naar de oorspronkelijke waarde (maximaal 30 minuten). Als u dit probleem snel wilt verhelpen, gaat u terug naar oude servers of virtuele machines die buiten gebruik zijn gesteld en controleert u of de ADSync-service nog steeds wordt uitgevoerd.

Mobiel kenmerk met DirSyncOverrides

Wanneer de beheerder gebruikmaakt van de verouderde MSOnline- of AzureAD PowerShell-modules, of als de gebruiker naar de Office-portal gaat en het

Mobilekenmerk bijwerkt, wordt het bijgewerkte telefoonnummer overschreven in Microsoft Entra-id ondanks dat het object wordt gesynchroniseerd vanuit on-premises AD (onPremisesSyncEnabled=true).Samen met deze update stelt Microsoft Entra ID ook een

DirSyncOverridesop het object in om aan te geven dat deze gebruiker het mobiele telefoonnummer 'overschreven' heeft in Microsoft Entra ID. Vanaf dit moment wordt een update van het mobiele kenmerk dat afkomstig is van on-premises genegeerd omdat dit kenmerk niet meer wordt beheerd door on-premises AD.Zie de functie BypassDirSyncOverrides en het herstellen van synchronisatie van en kenmerken van

MobileMicrosoft Entra-id naar on-premises Active Directory voor meer informatie over de functie BypassDirSyncOverrides enotherMobilehoe u de functie BypassDirSyncOverrides van een Microsoft Entra-tenant kunt herstellen.Wijzigingen in UserPrincipalName worden niet bijgewerkt in Microsoft Entra-id

Als het

UserPrincipalNamekenmerk niet wordt bijgewerkt in Microsoft Entra ID, terwijl andere kenmerken worden gesynchroniseerd zoals verwacht, is het mogelijk dat een functie met de naam SyncUpnForManagedUsers niet is ingeschakeld voor de tenant.Voordat deze functie wordt toegevoegd, worden alle updates voor de UPN van on-premises op de achtergrond genegeerd nadat de gebruiker is ingericht in Microsoft Entra-id en een licentie toegewezen. Een beheerder moet de verouderde MSOnline of AzureAD PowerShell gebruiken om de UPN rechtstreeks in Microsoft Entra-id bij te werken. Nadat deze functie is toegevoegd, stromen alle updates van UPN naar Microsoft Entra, ongeacht of de gebruiker een licentie heeft (beheerd).

Opmerking

Nadat deze functie is ingeschakeld, kan deze functie niet worden uitgeschakeld.

Updates van UserPrincipalName werken als de gebruiker geen licentie heeft. Zonder de functie SyncUpnForManagedUsers wordt userPrincipalName echter gewijzigd nadat de gebruiker is ingericht en een licentie is toegewezen die niet wordt bijgewerkt in de Microsoft Entra-id. U ziet dat Microsoft deze functie niet uitschakelt namens klanten.

Ongeldige tekens en proxycalc-internals

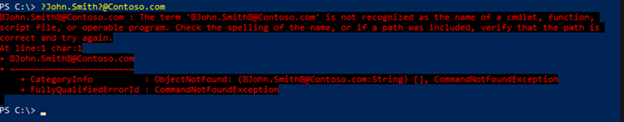

Problemen met ongeldige tekens die geen synchronisatiefout veroorzaken, zijn lastiger in de kenmerken UserPrincipalName en ProxyAddresses vanwege het trapsgewijze effect in ProxyCalc-verwerking, waardoor de waarde die is gesynchroniseerd vanuit on-premises AD op de achtergrond wordt genegeerd. Deze situatie treedt als volgt op:

De resulterende UserPrincipalName in Microsoft Entra ID is de MailNickName of CommonName @ (at) eerste domein. In plaats van John.Smith@Contoso.combijvoorbeeld, kan de UserPrincipalName in Microsoft Entra-id worden omdat smithj@Contoso.onmicrosoft.com er een onzichtbaar teken is in de UPN-waarde van on-premises AD.

Als een ProxyAddress een spatieteken bevat, wordt dit door ProxyCalc verwijderd en wordt een e-mailadres automatisch gegenereerd op basis van MailNickName bij het eerste domein. Smtp: John.Smith@Contoso.comwordt bijvoorbeeld niet weergegeven in Microsoft Entra-id omdat deze een spatieteken na de dubbele punt bevat.

Een UserPrincipalName met een spatieteken of een ProxyAddress dat een onzichtbaar teken bevat, veroorzaakt hetzelfde probleem.

Als u problemen met een ongeldig teken in userPrincipalName of ProxyAddress wilt oplossen, bekijkt u de waarde die is opgeslagen in de lokale AD van een LDIFDE of PowerShell die naar een bestand is geëxporteerd. Een eenvoudige truc om een onzichtbaar teken te detecteren, is door de inhoud van het geëxporteerde bestand te kopiëren en vervolgens in een PowerShell-venster te plakken. Het onzichtbare teken wordt vervangen door een vraagteken (?), zoals wordt weergegeven in het volgende voorbeeld.

Het kenmerk ThumbnailPhoto (KB4518417)

Er is een algemeen misvatting dat u ThumbnailPhoto van AD voor het eerst niet meer kunt bijwerken, wat slechts gedeeltelijk waar is.

De ThumbnailPhoto in Microsoft Entra-id wordt meestal voortdurend bijgewerkt. Er treedt echter een probleem op als de bijgewerkte afbeelding niet meer wordt opgehaald uit Microsoft Entra-id door de respectieve workload of partner (bijvoorbeeld EXO of SfBO). Dit probleem veroorzaakt de valse indruk dat de afbeelding niet is gesynchroniseerd van on-premises AD naar Microsoft Entra-id.

Basisstappen voor het oplossen van problemen met ThumbnailPhoto:

Zorg ervoor dat de installatiekopieën correct zijn opgeslagen in AD en niet groter zijn dan de limiet van 100 kB.

Controleer de afbeelding in de accountsportal of roep ProfilePhoto ophalen aan via Graph.

Als de thumbnailPhoto van ADDS (of Entra ID) de juiste afbeelding heeft, maar niet de juiste afbeelding op andere onlineservices, zijn de volgende voorwaarden mogelijk van toepassing:

- Het postvak van de gebruiker bevat een HD-afbeelding en accepteert geen afbeeldingen met een lage resolutie van Microsoft Entra thumbnailPhoto. De oplossing is om de postvakafbeelding van de gebruiker rechtstreeks bij te werken.

- De postvakafbeelding van de gebruiker is correct bijgewerkt, maar u ziet nog steeds de oorspronkelijke afbeelding. De oplossing is om ten minste zes uur te wachten om de bijgewerkte installatiekopieën te zien in de Office 365-gebruikersportal of de Azure-portal.

Aanvullende bronnen

Problemen met objectsynchronisatie oplossen met Microsoft Entra Connect-synchronisatie

Problemen met een object oplossen dat niet wordt gesynchroniseerd met Microsoft Entra-id

Contacteer ons voor hulp

Als u vragen hebt of hulp nodig hebt, maak een ondersteuningsaanvraag of vraag de Azure-communityondersteuning. U kunt ook productfeedback verzenden naar de Azure-feedbackcommunity.