Entiteiten verkennen

Wanneer waarschuwingen naar Microsoft Sentinel worden verzonden, bevatten ze gegevenselementen die Microsoft Sentinel identificeert en classificeert als entiteiten, zoals gebruikersaccounts, hosts, IP-adressen en andere. Deze identificatie kan soms een uitdaging zijn als de waarschuwing onvoldoende informatie over de entiteit bevat.

Gebruikersaccounts kunnen bijvoorbeeld op meer dan één manier worden geïdentificeerd: met behulp van de numerieke id (GUID) van een Microsoft Entra-account of de UPN-waarde (User Principal Name) of met behulp van een combinatie van de gebruikersnaam en de NT-domeinnaam. Verschillende gegevensbronnen kunnen dezelfde gebruiker op verschillende manieren identificeren. Microsoft Sentinel voegt deze id's daarom zo mogelijk samen in één entiteit, zodat deze correct kan worden geïdentificeerd.

Het kan echter gebeuren dat een van uw resourceproviders een waarschuwing maakt waarin een entiteit niet voldoende is geïdentificeerd, bijvoorbeeld een gebruikersnaam zonder de domeinnaamcontext. In dat geval kan de gebruikersentiteit niet worden samengevoegd met andere exemplaren van hetzelfde gebruikersaccount, dat zou worden geïdentificeerd als een afzonderlijke entiteit, en die twee entiteiten zouden gescheiden blijven in plaats van geïntegreerd.

Als u het risico van dit probleem wilt minimaliseren, moet u controleren of al uw waarschuwingsproviders de entiteiten in de waarschuwingen die ze produceren, correct identificeren. Daarnaast kan het synchroniseren van gebruikersaccountentiteiten met Microsoft Entra ID een samenvoegende map maken, waarmee gebruikersaccountentiteiten kunnen worden samengevoegd.

De volgende typen entiteiten worden momenteel geïdentificeerd in Microsoft Sentinel:

Gebruikersaccount (account)

Host

IP-adres (IP)

Malware

Bestand

Proces

Cloudtoepassing (CloudApplication)

Domeinnaam (DNS)

Azure-resource

Bestand (FileHash)

Registersleutel

Registerwaarde

Beveiligingsgroep

URL

IoT-apparaat

Mailbox

E-mailcluster

Mail message

E-mail verzenden

Entiteitspagina's

Wanneer u een entiteit tegenkomt (momenteel beperkt tot gebruikers en hosts) in een zoekopdracht, een waarschuwing of een onderzoek, kunt u de entiteit selecteren en naar een entiteitspagina gaan, een gegevensblad met nuttige informatie over die entiteit. De typen informatie die u op deze pagina vindt, bevatten basisinformatie over de entiteit, een tijdlijn met belangrijke gebeurtenissen die betrekking hebben op deze entiteit en inzichten over het gedrag van de entiteit.

Entiteitspagina's bestaan uit drie delen:

Het deelvenster aan de linkerkant bevat de identificatiegegevens van de entiteit, verzameld uit gegevensbronnen zoals Microsoft Entra ID, Azure Monitor, Microsoft Defender voor Cloud en Microsoft Defender XDR.

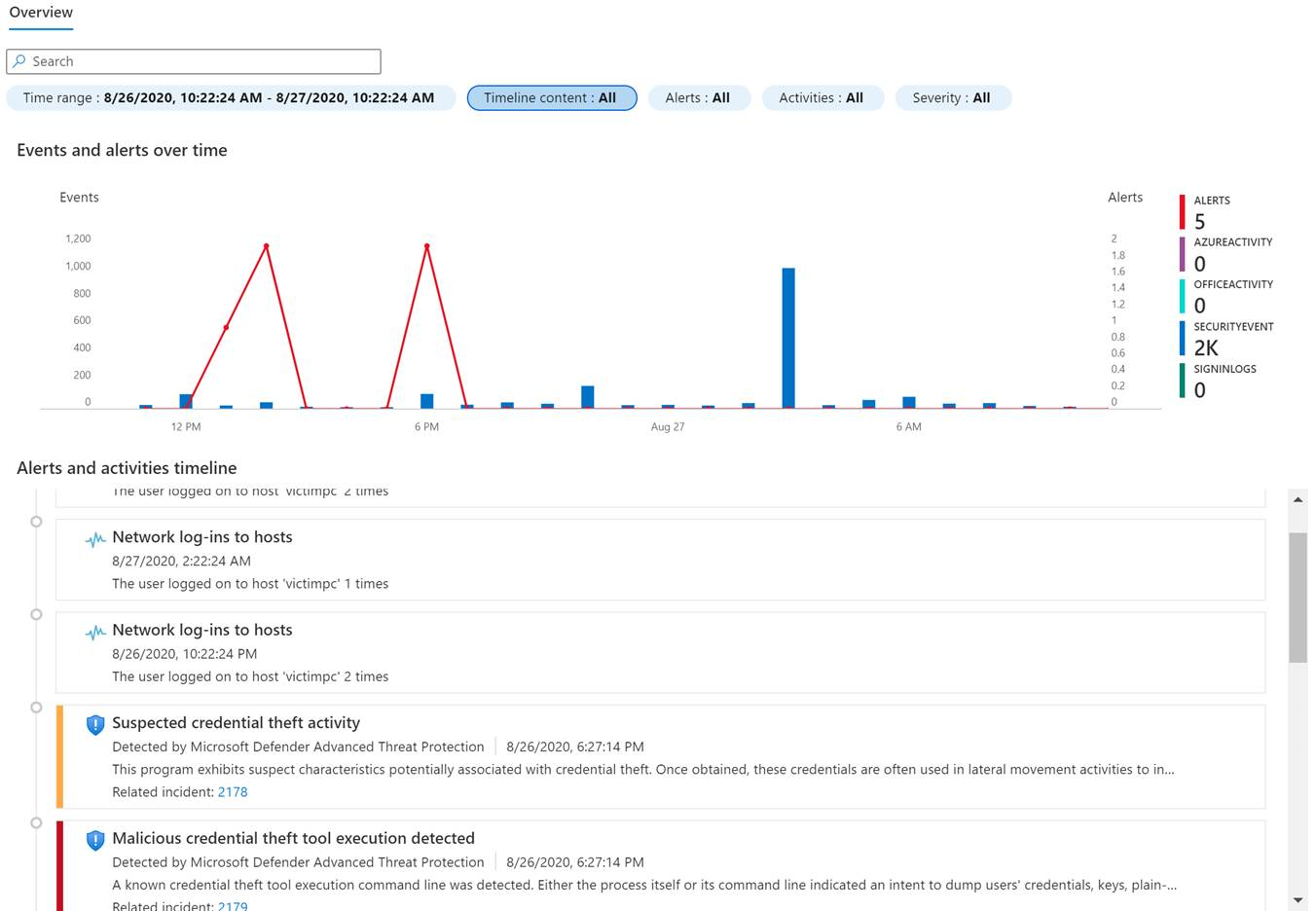

In het middelste deelvenster ziet u een grafische en tekstuele tijdlijn van belangrijke gebeurtenissen die betrekking hebben op de entiteit, zoals waarschuwingen, bladwijzers en activiteiten. Activiteiten zijn aggregaties van belangrijke gebeurtenissen uit Log Analytics. De query's die deze activiteiten detecteren, worden ontwikkeld door microsoft-beveiligingsonderzoeksteams.

In het deelvenster aan de rechterkant ziet u gedragsinzichten voor de entiteit. Deze inzichten helpen bij het snel identificeren van afwijkingen en beveiligingsrisico's. De inzichten worden ontwikkeld door microsoft-beveiligingsonderzoeksteams en zijn gebaseerd op anomaliedetectiemodellen.

De tijdlijn

De tijdlijn is een belangrijk onderdeel van de bijdrage van de entiteitspagina aan gedragsanalyses in Microsoft Sentinel. Het bevat een verhaal over gebeurtenissen die betrekking hebben op entiteiten, zodat u inzicht krijgt in de activiteit van de entiteit binnen een bepaald tijdsbestek.

U kunt het tijdsbereik kiezen uit verschillende vooraf ingestelde opties (zoals de afgelopen 24 uur) of instellen op een aangepast gedefinieerd tijdsbestek. Daarnaast kunt u filters instellen die de informatie in de tijdlijn beperken tot specifieke typen gebeurtenissen of waarschuwingen.

De volgende typen items zijn opgenomen in de tijdlijn:

Waarschuwingen: waarschuwingen waarin de entiteit wordt gedefinieerd als een toegewezen entiteit. Als uw organisatie aangepaste waarschuwingen heeft gemaakt met behulp van analyseregels, moet u ervoor zorgen dat de entiteitstoewijzing van de regels correct wordt uitgevoerd.

Bladwijzers: bladwijzers die de specifieke entiteit bevatten die op de pagina wordt weergegeven.

Activiteiten: aggregatie van belangrijke gebeurtenissen met betrekking tot de entiteit.

Entiteitsinzichten

Entiteitsinzichten zijn query's die zijn gedefinieerd door Beveiligingsonderzoekers van Microsoft, zodat uw analisten efficiënter en effectiever kunnen onderzoeken. De inzichten worden weergegeven als onderdeel van de entiteitspagina en bieden waardevolle beveiligingsinformatie over hosts en gebruikers, in de vorm van tabelgegevens en grafieken. Als u de informatie hier hebt, hoeft u geen omleiding te maken naar Log Analytics. De inzichten omvatten gegevens met betrekking tot aanmeldingen, groepstoevoegingen, afwijkende gebeurtenissen en meer, en bevatten geavanceerde ML-algoritmen om afwijkend gedrag te detecteren. De inzichten zijn gebaseerd op de volgende gegevenstypen:

Syslog

SecurityEvent

Auditlogboeken

Aanmeldingslogboeken

Office-activiteit

BehaviorAnalytics (UEBA)