Oefening: problemen met een netwerk oplossen met behulp van metrische gegevens en logboeken van Network Watcher

In Azure Network Watcher kunnen metrische gegevens en logboeken complexe configuratieproblemen vaststellen.

Stel dat u twee virtuele machines (VM's) hebt die niet kunnen communiceren. U wilt zoveel mogelijk informatie verkrijgen om het probleem vast te stellen.

In deze les gaat u problemen oplossen met behulp van metrische gegevens en logboeken van Network Watcher. Als u het verbindingsprobleem tussen de twee VM's wilt vaststellen, gebruikt u vervolgens de netwerkbeveiligingsgroepstroomlogboeken (NSG).

De Microsoft.Insights-provider registreren

Voor NSG-stroomlogboekregistratie is de Microsoft.Insights--provider vereist. Voer de volgende stappen uit om u te registreren voor de Microsoft.Insights-provider.

Meld u aan bij de Azure Portalen log in bij de directory met toegang tot de abonnementen waarin u middelen hebt aangemaakt.

Zoek in Azure Portal naar, selecteer Abonnementenen selecteer vervolgens uw abonnement. Het deelvenster Abonnement wordt weergegeven.

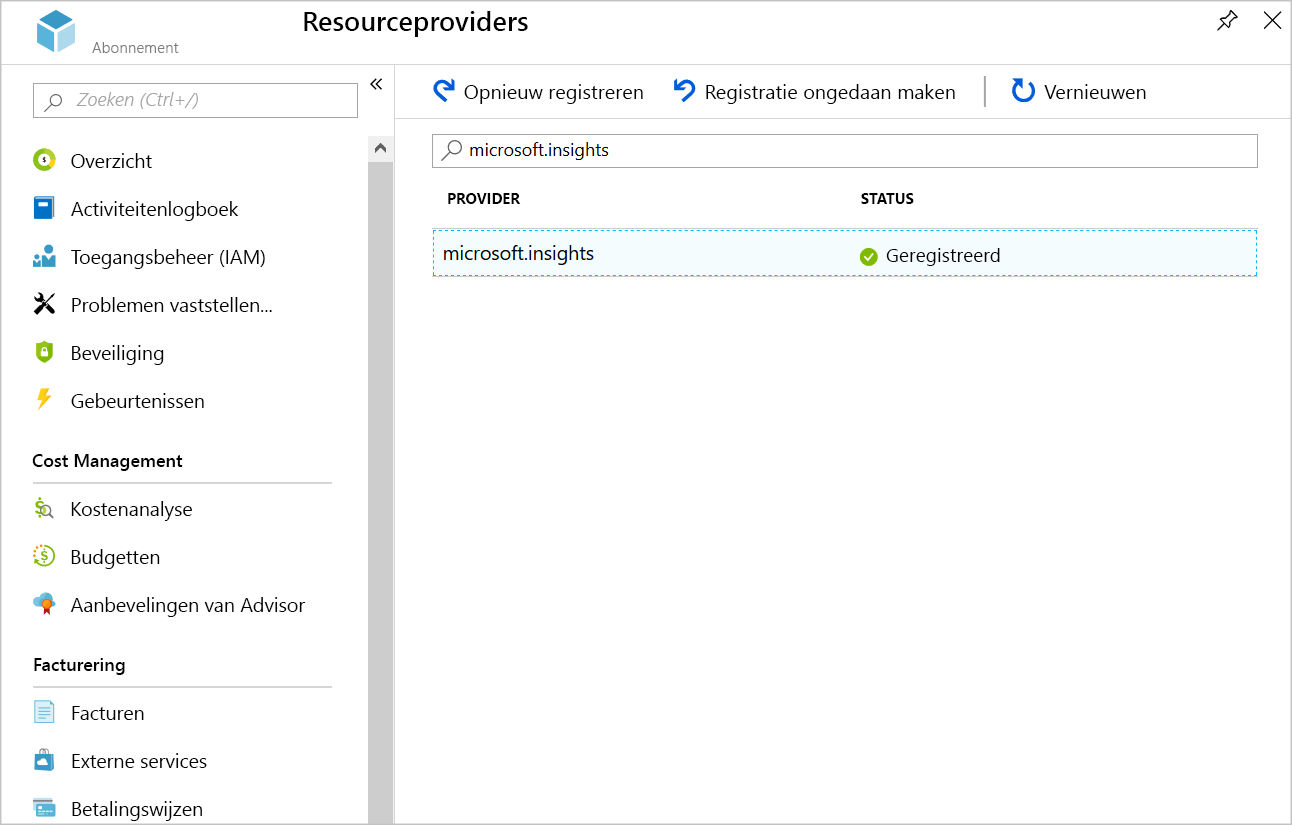

Selecteer onder Instellingenin het menu Abonnement de optie Resource providers. Het deelvenster Resourceproviders van uw abonnement wordt weergegeven.

Voer in de filterbalk microsoft.insightsin.

Als de status van de microsoft.insights- provider is Niet-geregistreerde, selecteert u registreren op de opdrachtbalk.

Een opslagaccount maken

Maak nu een opslagaccount voor de NSG-stroomlogboeken.

Selecteer in het menu van Azure Portal of op de startpaginaEen resource maken.

Selecteer in het resourcemenu Storageen zoek naar en selecteer Storage-account. Het deelvenster Storage Account wordt weergegeven.

Selecteer maken. Het deelvenster Opslagaccount maken wordt weergegeven.

Voer op het tabblad Basisinformatie de volgende waarden in voor elke instelling.

Instelling Waarde Projectdetails Abonnement Selecteer uw abonnement Resourcegroep Selecteer uw resourcegroep Instantiedetails Naam van opslagaccount Een unieke naam maken Regio Selecteer dezelfde regio als uw resourcegroep Selecteer Volgende: tabblad Geavanceerd en zorg ervoor dat de volgende waarde is ingesteld.

Instelling Waarde Blob Storage- Toegangslaag Populair (standaard) Selecteer Beoordelen enmaken en selecteer maken wanneer de validatie is geslaagd.

Een Log Analytics-werkruimte maken

Als u de NSG-stroomlogboeken wilt weergeven, gebruikt u Log Analytics.

Zoek en selecteer in het menu van Azure Portal of op de startpaginaLog Analytics-werkruimten. Het deelvenster Log Analytics-werkruimten wordt weergegeven.

Selecteer in de opdrachtbalk aanmaken. Het deelvenster Log Analytics-werkruimte maken wordt weergegeven.

Voer op het tabblad Basisinformatie de volgende waarden in voor elke instelling.

Instelling Waarde Projectdetails Abonnement Selecteer uw abonnement Resourcegroep Selecteer uw resourcegroep instantiedetails Naam testsworkspaceRegio Selecteer dezelfde regio als uw resourcegroep Selecteer Beoordelen enmaken en selecteer maken nadat de validatie is geslaagd.

Stroomlogboeken inschakelen

Als u stroomlogboeken wilt instellen, moet u de NSG configureren om verbinding te maken met het opslagaccount en traffic analytics voor de NSG toevoegen.

Selecteer in het menu van de Azure portal Alle resources. Selecteer vervolgens de MyNsg netwerkbeveiligingsgroep.

Selecteer in het menu MyNsg, onder Bewaking, NSG-stroomlogboeken. Het MyNsg | NSG-flow-logs deelvenster verschijnt.

Selecteer Maak. Het deelvenster Een stroomlogboek maken wordt weergegeven.

Selecteer of voer de volgende waarden in op het tabblad Basisinformatie.

Instelling Waarde Project details Abonnement Selecteer uw abonnement in de vervolgkeuzelijst. + Resource selecteren Zoek en selecteer MyNsg in het deelvenster Netwerkbeveiligingsgroep selecteren en selecteer Selectie bevestigen. instantiedetails Abonnement Selecteer uw abonnement in de vervolgkeuzelijst. Opslagaccounts Selecteer de naam van uw unieke opslagaccount. Bewaarperiode (dagen) 1 Selecteer Volgende: Analytics-en selecteer of voer de volgende waarden in.

Instelling Waarde Versie van stroomlogboeken Versie 2 Verkeersanalyse Traffic Analytics inschakelen is aangevinkt. Verwerkingsinterval van Traffic Analytics Elke 10 minuten Abonnement Selecteer uw abonnement in de vervolgkeuzelijst. Log Analytics-werkruimte Selecteer testworkspacein de vervolgkeuzelijst.Selecteer Beoordelen enmaken.

Selecteer , maak.

Wanneer de implementatie is voltooid, selecteert u Ga naar de resource.

Testverkeer genereren

U bent nu klaar om netwerkverkeer tussen VM's te genereren om het in het flowlogboek vast te leggen.

Selecteer in het resourcemenu Alle resourcesen selecteer vervolgens FrontendVM-.

Selecteer in de opdrachtbalk Verbinding maken, selecteer RDP-en selecteer vervolgens RDP-bestand downloaden. Als u een waarschuwing ziet over de uitgever van de externe verbinding, selecteert u Verbinding maken.

Start het bestand FrontendVM.rdp en selecteer Connect.

Wanneer u om uw referenties wordt gevraagd, selecteert u Meer opties en meldt u zich aan met de gebruikersnaam azureuser- en het wachtwoord dat u hebt opgegeven bij het maken van de virtuele machine.

Wanneer u om een beveiligingscertificaat wordt gevraagd, selecteert u Ja.

In de RDP-sessie, als daarom wordt gevraagd, maak uw apparaat alleen zichtbaar als u verbonden bent met een particulier netwerk.

Open een PowerShell-prompt en voer de volgende opdracht uit.

Test-NetConnection 10.10.2.4 -port 80

De TCP-verbindingstest mislukt na een paar seconden.

Het probleem vaststellen

Nu gaan we Log Analytics gebruiken om de NSG-stroomlogboeken weer te geven.

Selecteer in Azure Portal resourcemenu Alle services, selecteer Netwerkenen selecteer vervolgens Network Watcher. Het deelvenster Network Watcher wordt weergegeven.

Selecteer in het resourcemenu onder LogboekenTraffic Analytics. Het deelvenster Network Watcher | Traffic Analytics wordt weergegeven.

Selecteer uw abonnement in de vervolgkeuzelijst FlowLog-abonnementen.

Selecteer

testworkspacein de vervolgkeuzelijst van de Log Analytics-werkruimte.Gebruik de verschillende weergaven om het probleem vast te stellen waardoor communicatie van de front-end-VM naar de back-end-VM wordt voorkomen.

Het probleem oplossen

Een NSG-regel blokkeert binnenkomend verkeer naar het back-endsubnet vanaf overal via de poorten 80, 443 en 3389 in plaats van alleen inkomend verkeer van internet te blokkeren. We gaan die regel nu opnieuw configureren.

Selecteer in het resourcemenu van Azure Portal Alle resourcesen selecteer vervolgens MyNsg in de lijst.

Selecteer in het menu MyNsg, onder Instellingen, beveiligingsregels voor inkomend verkeeren selecteer vervolgens MyNSGRule-. Het deelvenster MyNSGRule wordt weergegeven.

Selecteer in de vervolgkeuzelijst bron de servicetagen selecteer in de vervolgkeuzelijst bron de optie Internet.

Selecteer in de opdrachtbalk MyNSGRule Opslaan om de beveiligingsregel bij te werken.

De verbinding opnieuw testen

Verbindingen op poort 80 moeten nu zonder problemen werken.

Maak in de RDP-client verbinding met FrontendVM-. Voer bij de PowerShell-prompt de volgende opdracht uit.

Test-NetConnection 10.10.2.4 -port 80

De verbindingstest zou nu moeten slagen.