Inleiding tot best practices

In deze module wordt het artikel van Zero Trust en best practice-frameworks voor microsoft-mogelijkheden voor cyberbeveiliging behandeld.

Stel dat u een cyberbeveiligingsarchitect bent in een grote organisatie. U bent belast met het moderniseren van de cyberbeveiliging van de organisatie. U weet dat aanbevolen procedures essentieel zijn om dit doel te bereiken, maar u weet niet welk framework u moet gebruiken. U hebt gehoord over Zero Trust en de mogelijke voordelen ervan, maar u weet niet zeker hoe u aan de slag kunt gaan. Deze module helpt u inzicht te hebben in best practices en hoe u deze kunt gebruiken als cyberbeveiligingsarchitect. U leert ook over het concept van Zero Trust en hoe u ermee aan de slag kunt gaan in een organisatie.

De module is onderverdeeld in vijf eenheden:

- Inleiding tot best practices

- Inleiding tot Zero Trust

- Zero Trust-initiatieven

- Zero Trust Technology Pillars Deel 1

- Zero Trust Technology Pillars Deel 2

Aan het einde van deze module kunt u begrijpen hoe u best practices kunt gebruiken als cyberbeveiligingsarchitect, het concept van Zero Trust begrijpt en hoe het kan worden gebruikt om de cyberbeveiliging van een organisatie te moderniseren en te begrijpen wanneer u verschillende frameworks voor aanbevolen procedures zoals MCRA, CAF en WAF gebruikt.

Leerdoelen

Na voltooiing van deze module kan de cursist het volgende doen:

- Meer informatie over het gebruik van best practices als cyberbeveiligingsarchitect.

- Begrijp het concept van Zero Trust en hoe het kan worden gebruikt om een cyberbeveiliging van organisaties te moderniseren.

- Inzicht in wanneer u verschillende best practice-frameworks gebruikt, zoals MCRA, CAF en WAF.

De inhoud in de module helpt u bij het voorbereiden van het certificeringsexamen SC-100: Microsoft Cybersecurity Architect.

Vereisten

- Conceptuele kennis van beveiligingsbeleid, vereisten, architectuur zonder vertrouwen en beheer van hybride omgevingen

- Werkervaring met zero trust-strategieën, het toepassen van beveiligingsbeleid en het ontwikkelen van beveiligingsvereisten op basis van bedrijfsdoelen

Aanbevolen procedures

Aanbevolen procedures worden aanbevolen manieren om dingen te doen die het meest effectief of efficiënt zijn. Aanbevolen procedures helpen u fouten te voorkomen en ervoor te zorgen dat uw resources en inspanningen niet worden verspild.

Best practices zijn in veel vormen beschikbaar:

- exacte instructies over wat te doen, waarom te doen, wie moet het doen en hoe het te doen

- principes op hoog niveau om te helpen bij verschillende soorten beslissingen en acties

- richtlijnen die deel uitmaken van een referentiearchitectuur die onderdelen beschrijft die moeten worden opgenomen in een oplossing en hoe ze samen moeten worden geïntegreerd

Microsoft heeft aanbevolen procedures voor beveiliging ingesloten in verschillende vormen van richtlijnen, waaronder:

- Naslagarchitecturen voor Microsoft Cybersecurity

- Microsoft-benchmark voor cloudbeveiliging

- het Cloud Adoption Framework (CAF)

- het Azure Well-Architected Framework (WAF)

- Best practices voor Microsoft-beveiliging

Antipatroon

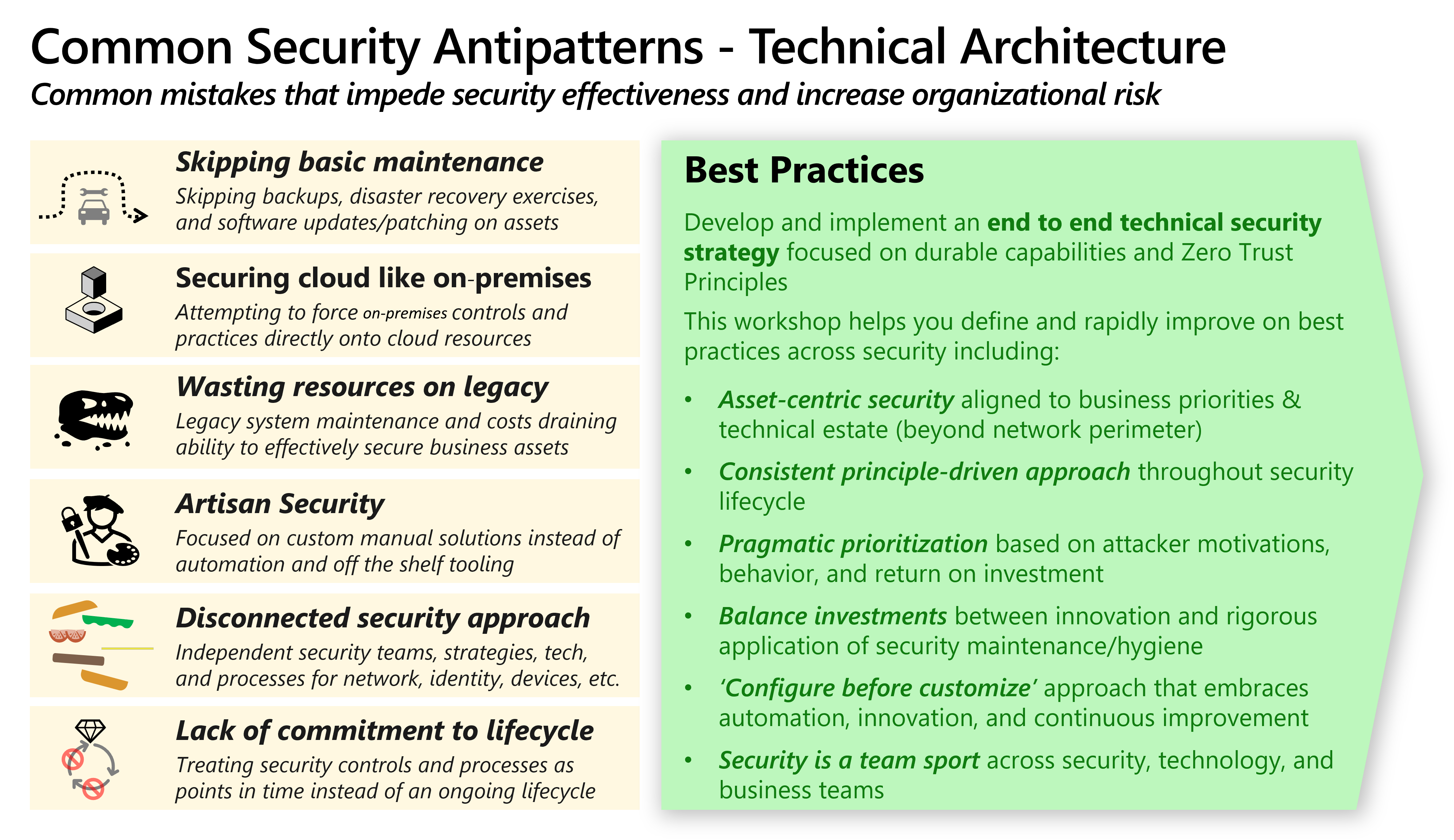

Een antipatroon is een veelvoorkomende fout die tot negatieve resultaten leidt. Het is het tegenovergestelde van een best practice. Veel aanbevolen procedures zijn ontworpen om antipatroon te voorkomen.

Een voorbeeld van een best practice waarmee u talloze antipatronen kunt overwinnen, is het regelmatig toepassen van beveiligingspatches. Microsoft heeft meerdere antipatronen waargenomen die regelmatig deze basis- en kritiek belangrijke best practice voor beveiliging toepassen:

We patchen niet (tenzij het kritiek is): deze antipatroon voorkomt patchinstallatie vanwege een impliciete aanname dat patches niet belangrijk zijn. Een andere versie hiervan is dat 'Het zal ons niet overkomen', een overtuiging dat niet-gepatchte beveiligingsproblemen niet worden misbruikt omdat deze nog niet eerder is gebeurd (of niet is gedetecteerd).

Wachten op patch perfectie in plaats van tolerantie te bouwen- Deze antipatroon voorkomt patching vanwege een angst dat er iets mis kan gaan met de patches. Deze antipatroon vergroot ook de kans op downtime van aanvallers.

Verbroken verantwoordingsmodel : deze antipatroon bevat beveiliging die verantwoordelijk is voor de negatieve resultaten van patches. Dit verantwoordelijkheidsmodel leidt tot het ongedaan maken van prioriteit aan beveiligingsonderhoud door andere teams

Over-customizing patch selection : deze antipatroon maakt gebruik van unieke criteria voor patching in plaats van alle door de fabrikant aanbevolen patches toe te passen. Met deze aanpassing maakt u effectief aangepaste builds van Windows, Linux en toepassingen die nog nooit in die exacte configuratie zijn getest.

Alleen gericht op besturingssystemen - Deze antipatroon patches alleen servers en werkstations zonder ook containers, toepassingen, firmware en IoT/OT-apparaten aan te pakken

Hoe architecten best practices gebruiken

Aanbevolen beveiligingsprocedures moeten worden geïntegreerd in de vaardigheden en gewoonten van mensen, organisatieprocessen en technologiearchitectuur en -implementatie.

Cyberbeveiligingsarchitecten helpen de best practices voor beveiliging te integreren en actie te ondernemen door het volgende te doen:

- Aanbevolen procedures integreren in beveiligingsarchitectuur en -beleid

- Het adviseren van beveiligingsleiders over het integreren van best practices in bedrijfsprocessen, technische processen en cultuur.

- Het adviseren van technische teams over het implementeren van best practices en welke technologiemogelijkheden het implementeren van best practices vereenvoudigen.

- Het adviseren van anderen in de organisatie, zoals Ondernemingsarchitecten, IT-architecten, toepassingseigenaren, ontwikkelaars en meer over het integreren van aanbevolen procedures voor beveiliging op hun eigendomsgebieden.

Volg aanbevolen procedures tenzij u een reden hebt om ze te vermijden. Organisaties moeten goed gedefinieerde en goed onderbouwde best practices volgen, tenzij er een specifieke reden is om ze te vermijden. Hoewel sommige organisaties bepaalde best practices om goede redenen kunnen negeren, moeten organisaties voorzichtig zijn voordat ze best practices van hoge kwaliteit negeren, zoals die van Microsoft. Best practices zijn niet perfect van toepassing op alle situaties, maar ze zijn bewezen elders te werken, dus u mag ze niet negeren of wijzigen zonder goede reden.

Aanpassen, maar niet te veel aanpassen : aanbevolen procedures zijn algemene richtlijnen die in de meeste organisaties werken. Mogelijk moet u best practices aanpassen aan de unieke omstandigheden van uw organisatie. Zorg ervoor dat u ze niet aanpast aan het punt waar de oorspronkelijke waarde verloren gaat. Een voorbeeld hiervan is het toepassen van wachtwoordloze en meervoudige verificatie, maar het maken van uitzonderingen voor de hoogste impact op zakelijke en IT-accounts die aanvallers het belangrijkst waarderen.

Het aannemen van best practices vermindert veelvoorkomende fouten en verbetert de algehele effectiviteit en efficiëntie van de beveiliging. In het volgende diagram ziet u een overzicht van belangrijke antipatronen en best practices.

Welk framework moet ik kiezen?

| Framework | Samenvatting | Wanneer gebruiken | Doelgroep | Organisaties | Materialen |

|---|---|---|---|---|---|

| Zero Trust RaMP-initiatieven | Zero Trust-handleiding op basis van initiatieven die zijn ontworpen om snelle overwinningen te bieden op gebieden met een hoge impact. Plannen die chronologisch zijn georganiseerd en belangrijke belanghebbenden identificeren. | Wanneer u aan de slag wilt met Zero Trust en snel vooruitgang wilt boeken. | Cloudarchitecten, IT-professionals en besluitvormers | Early stage cloud en Zero Trust adopters | Projectplannen met controlelijsten |

| Zero Trust-implementatiedoelstellingen | Zero Trust-handleiding met gedetailleerde configuratiestappen voor elk van de technologiepijlers. Uitgebreider dan RaMP-initiatieven. | Als u een uitgebreidere handleiding wilt voor het implementeren van Zero Trust. | Cloudarchitecten, IT-professionals | Organisaties die enige vooruitgang hebben geboekt met Zero Trust en gedetailleerde richtlijnen willen om optimaal gebruik te maken van de technologie. | Implementatieplannen met primaire en secundaire doelstellingen. |

| MCRA | De MCRA is een set diagrammen met veel aanbevolen procedures met betrekking tot het initiatief voor modernisering van toegangsbeheer in Zero Trust RaMP | Wanneer u wilt: een beginsjabloon voor een beveiligingsarchitectuur, een vergelijkingsverwijzing voor beveiligingsmogelijkheden, voor meer informatie over De mogelijkheden van Microsoft, voor meer informatie over de integratie-investeringen van Microsoft | Cloudarchitecten, IT-professionals | Early stage cloud and zero trust adopters | PowerPoint-dia's met diagrammen |

| MCSB | Een framework voor het beoordelen van de beveiligingspostuur van de cloudomgeving van een organisatie op basis van industriestandaarden en aanbevolen procedures. | Op zoek naar richtlijnen voor het implementeren van beveiligingscontroles en het controleren ervan op naleving. | Cloudarchitecten, IT-professionals | Alle | Gedetailleerde specificaties van besturingselementen en servicebasislijnen |

| CAF | Een documentatie- en implementatieframework voor best practices gedurende de levenscyclus van cloudimplementatie, met behulp van Azure een stapsgewijze benadering voor cloudmigratie en -beheer. | Wanneer u bedrijfs- en technologiestrategieën voor de cloud wilt maken en implementeren. | Cloudarchitecten, IT-professionals en besluitvormers | Organisaties die technische richtlijnen nodig hebben voor Microsoft Azure | Aanbevolen procedures, documentatie en hulpprogramma's |

| WAF | Een framework dat is ontworpen om klanten te helpen een veilige, krachtige, tolerante en efficiënte infrastructuur te bouwen voor hun toepassingen en workloads in Azure, met behulp van vijf pijlers: kostenoptimalisatie, operationele uitmuntendheid, prestatie-efficiëntie, betrouwbaarheid en beveiliging. | Wanneer u de kwaliteit van een cloudworkload wilt verbeteren. | Cloudarchitecten, IT-professionals | Alle | Azure Well-Architected Review, Azure Advisor, documentatie, partners, ondersteuning en servicesaanbiedingen, referentiearchitecturen, ontwerpprincipes |