Routering van verkeer van virtuele netwerken implementeren

Azure maakt automatisch een routetabel voor elk subnet binnen een virtueel Azure-netwerk en voegt standaardsysteemroutes toe aan de tabel. U kunt enkele systeemroutes van Azure overschrijven met aangepaste routes en meer aangepaste routes toevoegen aan routetabellen. De route van uitgaand verkeer van een subnet wordt gebaseerd op de routes in de routetabel van een subnet.

Systeemroutes

Azure maakt automatisch systeemroutes en wijst de routes toe aan elk subnet in een virtueel netwerk. U kunt geen systeemroutes maken of verwijderen, maar u kunt bepaalde systeemroutes overschrijven met aangepaste routes. Azure maakt standaardsysteemroutes voor elk subnet en voegt andere optionele standaardroutes toe aan specifieke subnetten, of elk subnet, wanneer u specifieke Azure-mogelijkheden gebruikt.

Standaardroutes

Elke route bevat een adresvoorvoegsel en het volgende hoptype. Wanneer uitgaand verkeer van een subnet wordt verzonden naar een IP-adres binnen het adresvoorvoegsel van een route, is de route met het voorvoegsel de route die door Azure wordt gebruikt. Wanneer er een virtueel netwerk wordt gemaakt, maakt Azure automatisch de volgende standaardsysteemroutes voor elk subnet in het virtuele netwerk:

Bron

Adresvoorvoegsels

Volgend hoptype

Standaardinstelling

Uniek voor het virtuele netwerk

Virtueel netwerk

Standaardinstelling

0.0.0.0/0

Internet

Standaardinstelling

10.0.0.0/8

Geen

Standaardinstelling

192.168.0.0/16

Geen

Standaardinstelling

100.64.0.0/10

Geen

In routeringstermen is een hop een waypoint op de algehele route. Daarom is de volgende hop het volgende waypoint dat het verkeer wordt omgeleid naar zijn reis naar zijn ultieme bestemming. De 'volgende hoptypen' in de bovenstaande tabel bepalen hoe Azure verkeer routeert dat bestemd is voor het vermelde adresvoorvoegsel. De volgende hoptypen worden als volgt gedefinieerd:

Virtueel netwerk: routeert verkeer tussen adresbereiken binnen de adresruimte van een virtueel netwerk. Azure maakt een route met een adresvoorvoegsel dat overeenkomt met elk-adresbereik dat is gedefinieerd in de adresruimte van een virtueel netwerk. Verkeer tussen subnetten wordt door Azure automatisch gerouteerd met behulp van de routes die voor elk adresbereik zijn gemaakt.

Internet: routeert verkeer dat is opgegeven met het adresvoorvoegsel naar internet. De standaardsysteemroute is gekoppeld aan het adresvoorvoegsel 0.0.0.0/0. Azure routeert verkeer voor een adres dat niet is opgegeven door een adresbereik binnen een virtueel netwerk naar internet, tenzij het doeladres voor een Azure-service is. Azure routeert verkeer dat bestemd is voor de service rechtstreeks naar de service via het backbone-netwerk, in plaats van het verkeer naar internet te routeren. U kunt de standaardsysteemroute van Azure voor het adresvoorvoegsel 0.0.0.0/0 vervangen door een aangepaste route.

Geen: verkeer dat wordt doorgestuurd naar het type Volgende hop Geen wordt verwijderd in plaats van buiten het subnet te worden gerouteerd. Azure maakt automatisch standaardroutes voor de volgende adresvoorvoegsels:

- 10.0.0.0/8, 172.16.0.0/12 en 192.168.0.0/16: Gereserveerd voor privégebruik in RFC 1918.

- 100.64.0.0/10: gereserveerd in RFC 6598.

Optionele standaardroutes

Azure voegt standaardsysteemroutes toe voor alle Azure-mogelijkheden die u inschakelt. Afhankelijk van de mogelijkheid, voegt Azure optionele standaardroutes toe naar specifieke subnetten in het virtuele netwerk of naar alle subnetten in een virtueel netwerk. De systeemroutes en volgende hoptypen die Door Azure kunnen worden toegevoegd, zijn:

Bron

Adresvoorvoegsels

Volgend hoptype

Subnet binnen virtueel netwerk waaraan route wordt toegevoegd

Standaardinstelling

Uniek is voor het virtuele netwerk, bijvoorbeeld: 10.1.0.0/16

VNet-peering

Alle

Gateway voor een virtueel netwerk

Voorvoegsels geadverteerd van on-premises via BGP of geconfigureerd in de lokale netwerkgateway

Gateway voor een virtueel netwerk

Alle

Standaardinstelling

Meerdere

VirtualNetworkServiceEndpoint

Alleen het subnet waarvoor een service-eindpunt is ingeschakeld

VNet-peering (virtueel netwerk): wanneer u een peering van een virtueel netwerk tussen twee virtuele netwerken maakt, wordt er een route toegevoegd voor elk adresbereik binnen de adresruimte van elk virtueel netwerk.

Virtuele netwerkgateway: Wanneer u een virtuele netwerkgateway aan een virtueel netwerk toevoegt, voegt Azure een of meer routes toe met de gateway van het virtuele netwerk als het volgende hoptype. De bron wordt vermeld als virtuele netwerkgateway omdat de gateway de routes aan het subnet toevoegt.

- Er zijn limieten voor het aantal routes dat u kunt doorgeven aan een gateway van een virtueel Azure-netwerk, dus u moet on-premises routes samenvatten naar de grootste adresbereiken die mogelijk zijn. Zie Netwerklimieten voor meer informatie over het aantal routes.

VirtualNetworkServiceEndpoint: Azure voegt de openbare IP-adressen voor bepaalde services toe aan de routetabel wanneer u een service-eindpunt inschakelt voor de service. Service-eindpunten worden ingeschakeld voor afzonderlijke subnetten in een virtueel netwerk, zodat de route alleen wordt toegevoegd aan de routetabel van een subnet waarvoor een service-eindpunt is ingeschakeld. De openbare IP-adressen van Azure-services worden periodiek gewijzigd en Azure beheert de updates voor de routeringstabellen wanneer dat nodig is.

De 'volgende hoptypen' VNet-peering en VirtualNetworkServiceEndpoint worden alleen toegevoegd aan routetabellen van subnetten in virtuele netwerken die zijn gemaakt via het implementatiemodel Azure Resource Manager. De volgende hoptypen worden niet toegevoegd aan routetabellen die zijn gekoppeld aan subnetten van virtuele netwerken die zijn gemaakt via het klassieke implementatiemodel.

Aangepaste routes

Als u de manier wilt bepalen waarop netwerkverkeer nauwkeuriger wordt gerouteerd, kunt u de standaardroutes overschrijven die Azure maakt met behulp van uw eigen door de gebruiker gedefinieerde routes (UDR). Deze techniek kan handig zijn als u ervoor wilt zorgen dat verkeer tussen twee subnetten via een firewallapparaat verloopt.

Door de gebruiker gedefinieerde routes

U kunt aangepaste of door de gebruiker gedefinieerde (statische) routes in Azure maken om de standaardsysteemroutes van Azure te overschrijven of om andere routes toe te voegen aan de routetabel van een subnet.

In Azure kan elk subnet nul of één gekoppelde routetabel hebben. Wanneer u een routetabel maakt en deze koppelt aan een subnet, worden de routes erin gecombineerd met of overschrijven de standaardroutes die Azure toevoegt aan een subnet.

U kunt de onderstaande 'volgende hoptypen' opgeven wanneer u een door de gebruiker gedefinieerde route maakt:

Virtueel apparaat: een virtueel apparaat is een virtuele machine waarop meestal een netwerktoepassing wordt uitgevoerd, zoals een firewall. Wanneer u een route maakt met het hoptype Virtueel apparaat, moet u ook het IP-adres van de volgende hop opgeven. Het IP-adres kan bestaan uit:

- Het privé-IP-adres van een netwerkinterface die is gekoppeld aan een virtuele machine.

- Het privé IP-adres van een interne load balancer van Azure.

Gateway van virtueel netwerk: gebruik dit type als u verkeer dat is bestemd voor specifieke adresvoorvoegsels wilt doorsturen naar de gateway van een virtueel netwerk. De gateway van het virtuele netwerk moet worden gemaakt met het type VPN.

Geen: gebruik dit type als u het verkeer naar een adresvoorvoegsel wilt verwijderen, in plaats van het verkeer door te sturen naar een bestemming.

Virtueel netwerk: kies dit type wanneer u de standaardroutering binnen een virtueel netwerk wilt vervangen.

Internet: Geef op wanneer u verkeer dat is bestemd voor een adresvoorvoegsel expliciet naar internet wilt routeren.

Door de gebruiker gedefinieerde routes configureren

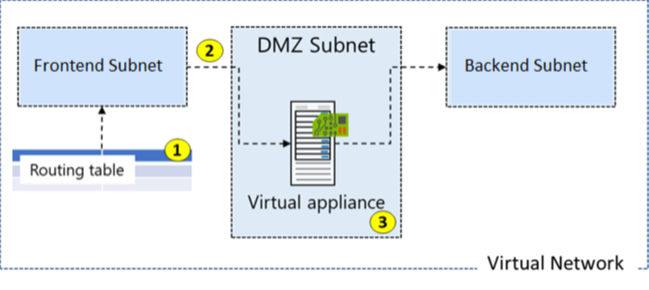

Hier volgt een voorbeeld waarin u een virtueel netwerk hebt dat drie subnetten bevat.

- De subnetten zijn front-end, DMZ en back-end. In het DMZ-subnet bevindt zich een virtueel netwerkapparaat (NVA). NVA’s zijn VM’s die helpen met netwerkfuncties zoals routering en firewalloptimalisatie.

- U wilt ervoor zorgen dat al het verkeer van het front-endsubnet via de NVA naar het back-endsubnet gaat.

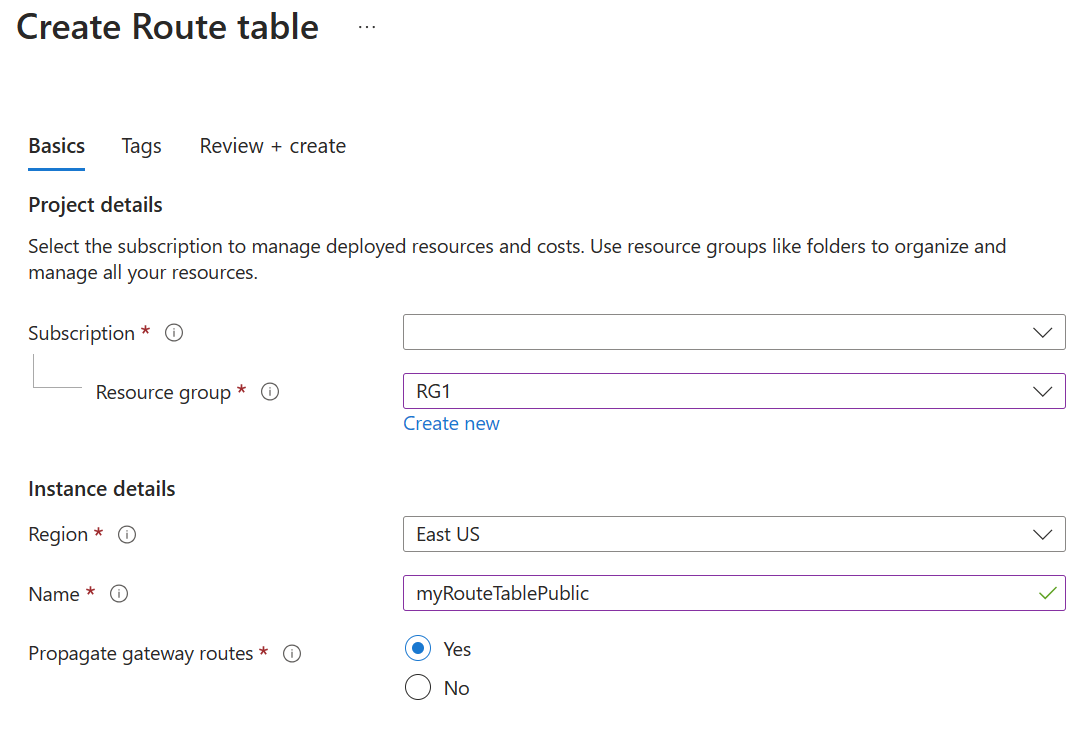

Een routeringstabel maken

Het maken van een routeringstabel is eenvoudig. U geeft de naam, het abonnement, de resourcegroep en de locatie op. U besluit ook om routedoorgifte van virtuele netwerkgateway te gebruiken.

Routes worden automatisch toegevoegd aan de routetabel voor alle subnetten waarvoor doorgifte van virtuele netwerkgateway is ingeschakeld. Wanneer u ExpressRoute gebruikt, zorgt doorgifte ervoor dat alle subnetten de routeringsgegevens ophalen.

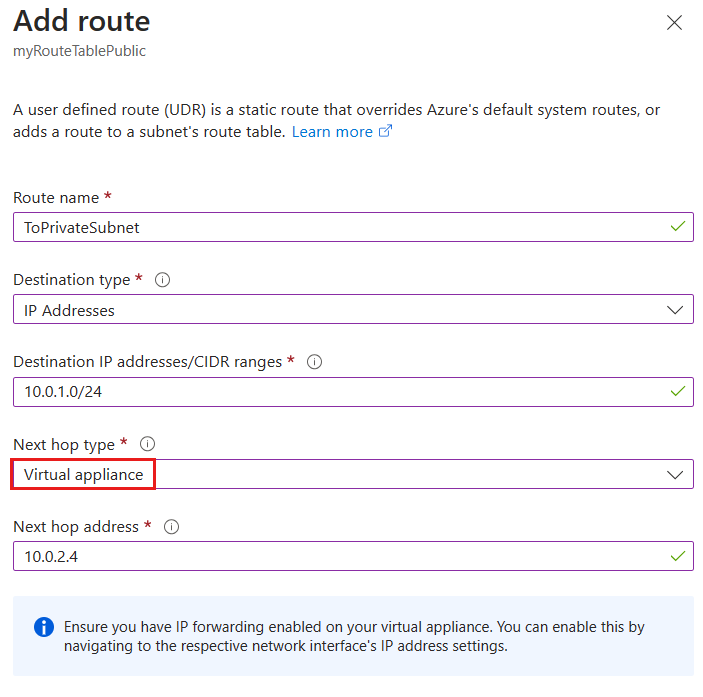

Een aangepaste route maken

Voor ons voorbeeld:

- De nieuwe route heet ToPrivateSubnet.

- Het privésubnet bevindt zich op 10.0.1.0/24.

- De route maakt gebruik van een virtueel apparaat. Let op de andere opties voor het volgende hoptype: gateway van virtueel netwerk, virtueel netwerk, internet en geen.

- Het virtuele apparaat bevindt zich op 10.0.2.4.

Samengevat geldt deze route voor alle adresvoorvoegsels in 10.0.1.0/24 (privésubnet). Verkeer naar deze adressen wordt verzonden naar het virtuele apparaat met een adres van 10.0.2.4.

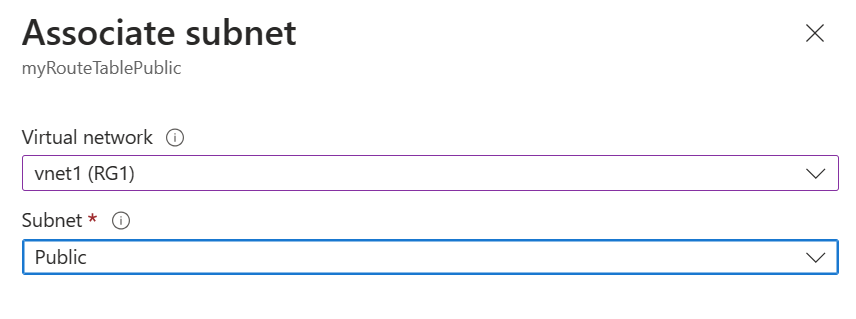

De routetabel koppelen

De laatste stap in ons voorbeeld is het koppelen van het openbare subnet aan de nieuwe routeringstabel. Elk subnet kan zijn gekoppeld aan geen enkele of één routetabel.

Notitie

Standaard wordt verkeer via systeemroutes rechtstreeks naar het privésubnet gerouteerd. Met een door de gebruiker gedefinieerde route kunt u het verkeer echter afdwingen via het virtuele apparaat.

Notitie

In dit voorbeeld mag het virtuele apparaat geen openbaar IP-adres hebben en moet doorsturen via IP zijn ingeschakeld.

Een VNet beveiligen met behulp van geforceerde tunneling

Met geforceerde tunneling kunt u alle voor internet bestemde verkeer geforceerd terugsturen naar uw on-premises locatie via een site-naar-site-VPN-tunnel voor inspectie en controle. Als u geforceerde tunneling niet configureert, loopt internetverkeer van uw VM's in Azure altijd rechtstreeks van de Azure-netwerkinfrastructuur naar internet, zonder de optie om het verkeer te inspecteren of te controleren. Onbevoegde internettoegang kan mogelijk leiden tot openbaarmaking van informatie of andere soorten beveiligingsschendingen. Geforceerde tunneling kan worden geconfigureerd met behulp van Azure PowerShell. Het kan niet worden geconfigureerd met behulp van Azure Portal.

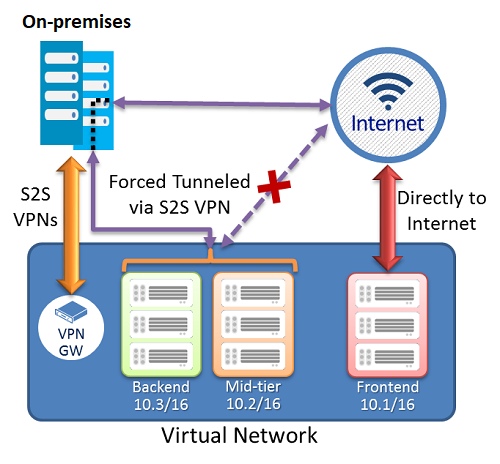

In het volgende voorbeeld gebruikt het front-endsubnet geen geforceerde tunneling. De workloads in het front-endsubnet kunnen klantaanvragen rechtstreeks via internet blijven accepteren en erop reageren. De subnetten Mid-tier en Back-end worden geforceerd getunneld. Uitgaande verbindingen van deze twee subnetten naar internet worden geforceerd of teruggestuurd naar een on-premises site via een van de site-naar-site-VPN-tunnels (S2S).

Geforceerde tunneling configureren

Geforceerde tunneling in Azure wordt geconfigureerd met behulp van aangepaste door de gebruiker gedefinieerde routes van het virtuele netwerk.

Elk subnet van een virtueel netwerk heeft een ingebouwde, systeemrouteringstabel. De routeringstabel van het systeem heeft de volgende drie groepen routes:

- Lokale VNet-routes: rechtstreeks naar de doel-VM's in hetzelfde virtuele netwerk routeren.

- On-premises routes: route naar de Azure VPN-gateway.

- Standaardroute: rechtstreeks naar internet routeren. Pakketten die zijn bestemd voor de privé-IP-adressen die niet onder de vorige twee routes vallen, worden verwijderd.

Als u geforceerde tunneling wilt configureren, moet u het volgende doen:

- Maak een routeringstabel.

- Voeg een door de gebruiker gedefinieerde standaardroute toe aan de VPN Gateway.

- Koppel de routeringstabel aan het juiste VNet-subnet.

Geforceerde tunneling moet zijn gekoppeld aan een VNet met een op route gebaseerde VPN-gateway.

- U moet een standaardsiteverbinding instellen tussen de lokale cross-premises sites die zijn verbonden met het virtuele netwerk.

- Het on-premises VPN-apparaat moet worden geconfigureerd met 0.0.0.0/0 als verkeersselectors.

Met geforceerde tunneling kunt u internettoegang van uw VM's en cloudservices in Azure beperken en inspecteren.

Azure-routeserver configureren

Azure Route Server vereenvoudigt dynamische routering tussen uw virtuele netwerkapparaat (NVA) en uw virtuele netwerk. Azure Route Server is een volledig beheerde service en is geconfigureerd met hoge beschikbaarheid.

Azure Route Server vereenvoudigt de configuratie, het beheer en de implementatie van uw NVA in uw virtuele netwerk.

U hoeft de routeringstabel in uw NVA niet meer handmatig bij te werken wanneer de adressen van uw virtuele netwerken worden bijgewerkt.

U hoeft door de gebruiker gedefinieerde routes niet meer handmatig bij te werken wanneer uw NVA nieuwe routes aankondigt of oude routes intrekt.

U kunt meerdere exemplaren van uw NVA koppelen aan Azure Route Server.

De interface tussen NVA en Azure Route Server is gebaseerd op een algemeen standaardprotocol. Zolang uw NVA BGP ondersteunt, kunt u deze koppelen met Azure Route Server.

U kunt Azure Route Server implementeren in een nieuw of bestaand virtueel netwerk.

Meer informatie over het implementeren van Azure Route Server

Een routeringsprobleem vaststellen

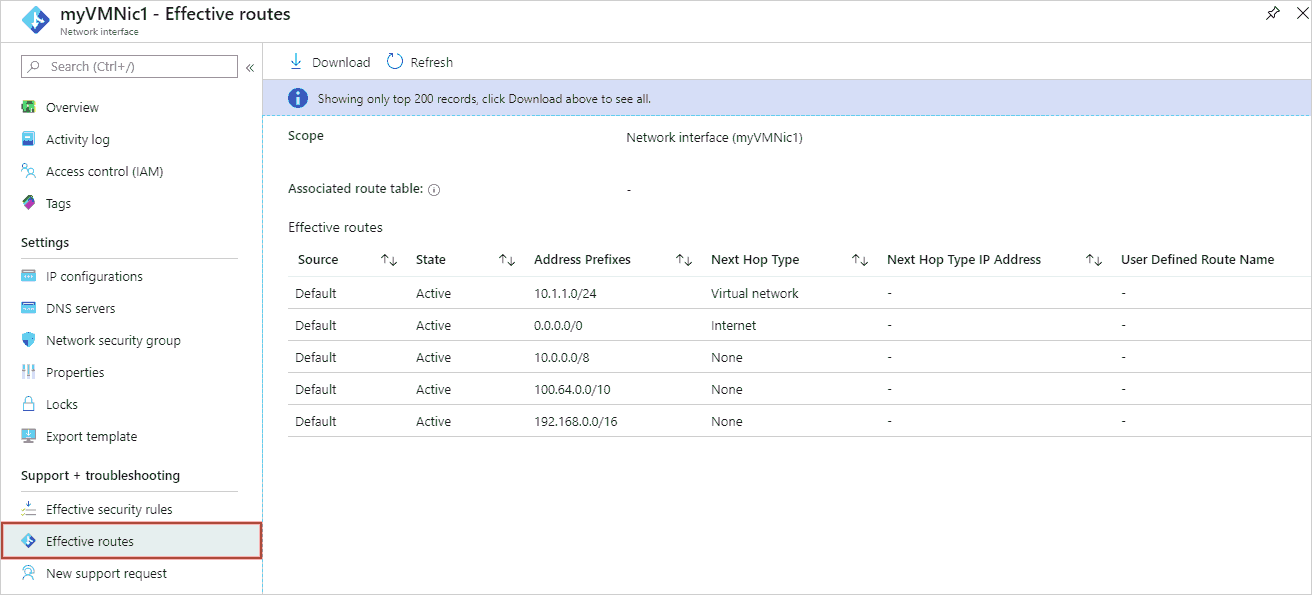

Stel dat uw pogingen om verbinding te maken met een specifieke virtuele machine (VM) in uw virtuele Azure-netwerk permanent mislukken. U kunt een routeringsprobleem vaststellen door de routes te bekijken die effectief zijn voor een netwerkinterface in een VIRTUELE machine.

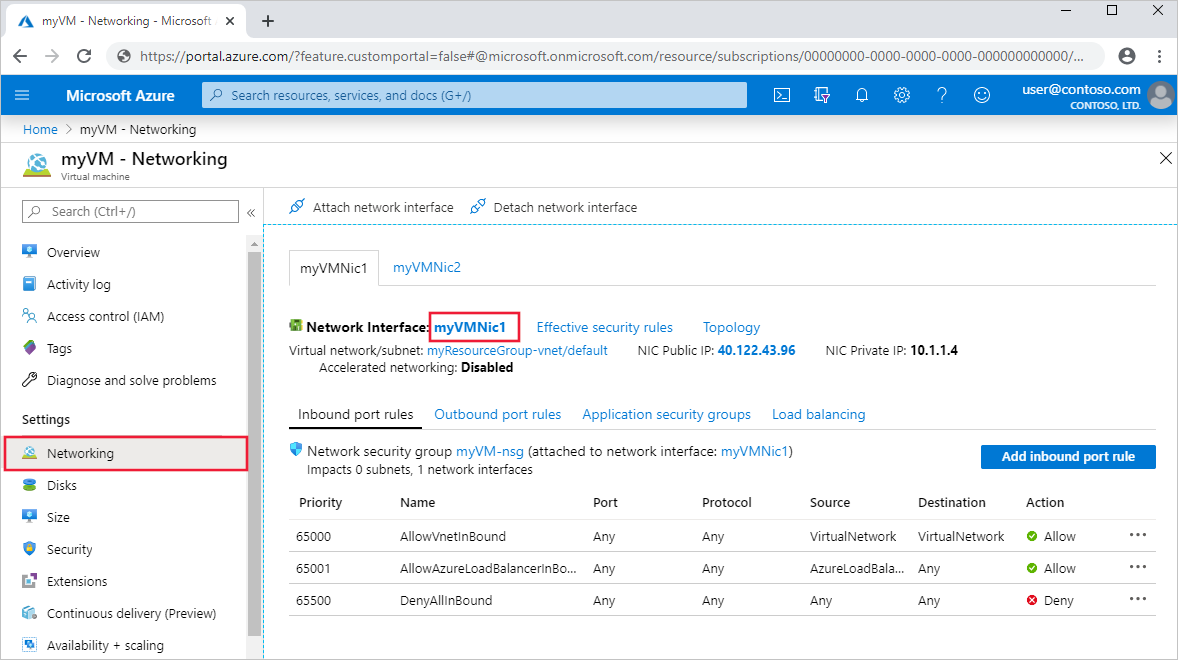

U kunt de effectieve routes voor elke netwerkinterface weergeven met behulp van Azure Portal, Azure PowerShell of Azure CLI. In de volgende stappen ziet u voorbeelden van elke techniek. In elk geval wordt de uitvoer alleen geretourneerd als de VIRTUELE machine de status Actief heeft. Als er meerdere netwerkinterfaces aan de VIRTUELE machine zijn gekoppeld, kunt u de effectieve routes voor elke netwerkinterface bekijken. Omdat elke netwerkinterface zich in een ander subnet kan bevinden, kan elke netwerkinterface verschillende effectieve routes hebben.

Effectieve routes weergeven in Azure Portal

Meld u aan bij Azure Portal met een Azure-account met de benodigde machtigingen.

Voer in het zoekvak de naam in van de VM die u wilt onderzoeken.

Selecteer de VIRTUELE machine in de zoekresultaten.

Selecteer Onder Instellingen de optie Netwerken en navigeer naar de netwerkinterfaceresource door de naam ervan te selecteren.

Selecteer Effectieve routes onder Ondersteuning en probleemoplossing. De effectieve routes voor een netwerkinterface met de naam myVMNic1 worden weergegeven in de volgende afbeelding:

Effectieve routes weergeven met behulp van Azure PowerShell

U kunt de effectieve routes voor een netwerkinterface weergeven met de opdracht Get-AzEffectiveRouteTable. In het volgende voorbeeld worden de effectieve routes opgehaald voor een netwerkinterface met de naam myVMNic1 die zich in een resourcegroep bevindt met de naam myResourceGroup:

Get-AzEffectiveRouteTable `

-NetworkInterfaceName myVMNic1 `

-ResourceGroupName myResourceGroup `

Het routeringsprobleem oplossen

Stappen die u kunt uitvoeren om het routeringsprobleem op te lossen, zijn onder andere:

- Voeg een aangepaste route toe om een standaardroute te overschrijven. Meer informatie over het toevoegen van een aangepaste route.

- Wijzig of verwijder een aangepaste route die ervoor zorgt dat verkeer naar een ongewenste locatie wordt gerouteerd. Meer informatie over het wijzigen of verwijderen van een aangepaste route.

- Zorg ervoor dat de routetabel is gekoppeld aan het juiste subnet (het subnet dat de netwerkinterface bevat). Meer informatie over het koppelen van een routetabel aan een subnet.

- Zorg ervoor dat apparaten zoals Azure VPN-gateway of virtuele netwerkapparaten werken zoals bedoeld.

Kies het beste antwoord op elke vraag.