Veilige infrastructuren implementeren met behulp van een landingszone

Een Azure-landingszone is een omgeving die de belangrijkste ontwerpprincipes in acht ontwerpgebieden volgt. Deze ontwerpprincipes zijn geschikt voor alle toepassingsportfolio's en maken toepassingsmigratie, modernisering en innovatie op schaal mogelijk. Een Azure-landingszone maakt gebruik van abonnementen om toepassingsbronnen en platformbronnen te isoleren en te schalen. Abonnementen voor toepassingsbronnen worden landingszones voor toepassingen genoemd en abonnementen voor platformbronnen worden platformlandingszones genoemd.

Een Architectuur van een Azure-landingszone is schaalbaar en modulair om te voldoen aan verschillende implementatiebehoeften. Met een herhaalbare infrastructuur kunt u configuraties en besturingselementen consistent toepassen op elk abonnement. Met modules kunt u eenvoudig specifieke onderdelen van de Azure-landingszonearchitectuur implementeren en wijzigen naarmate uw vereisten zich ontwikkelen.

Platformlandingszones versus landingszones van toepassingen

Een Azure-landingszone bestaat uit landingszones en landingszones voor toepassingen. Het is de moeite waard om de functie van beide in meer detail uit te leggen.

Platformlandingszone: een platformlandingszone is een abonnement dat gedeelde services (identiteit, connectiviteit, beheer) biedt aan toepassingen in landingszones van toepassingen. Het consolideren van deze gedeelde services verbetert vaak de operationele efficiëntie. Een of meer centrale teams beheren de platformlandingszones.

Landingszone voor toepassingen: een landingszone van een toepassing is een abonnement voor het hosten van een toepassing. U richt landingszones van toepassingen vooraf in via code en gebruikt beheergroepen om er beleidsbesturingselementen aan toe te wijzen.

Er zijn drie belangrijkste benaderingen voor het beheren van landingszones voor toepassingen. U moet een (1) centraal team, (2) toepassingsteam of (3) gedeelde teambeheerbenadering gebruiken, afhankelijk van uw behoeften (zie tabel).

| Beheerbenadering voor toepassingslandingszones | Beschrijving |

|---|---|

| Centraal teambeheer | Een centraal IT-team beheert de landingszone volledig. Het team past besturingselementen en platformhulpprogramma's toe op het platform en de landingszones van toepassingen. |

| Beheer van toepassingsteam | Een platformbeheerteam delegeert de hele landingszone van de toepassing naar een toepassingsteam. Het toepassingsteam beheert en ondersteunt de omgeving. Het beheergroepsbeleid zorgt ervoor dat het platformteam de landingszone van de toepassing nog steeds beheert. U kunt andere beleidsregels toevoegen aan het abonnementsbereik en alternatieve hulpprogramma's gebruiken voor het implementeren, beveiligen of bewaken van landingszones voor toepassingen. |

| Gedeeld beheer | Met technologieplatforms zoals AKS of AVS beheert een centraal IT-team de onderliggende service. De toepassingsteams zijn verantwoordelijk voor de toepassingen die worden uitgevoerd op de technologieplatforms. U moet verschillende besturingselementen of toegangsmachtigingen voor dit model gebruiken. Deze besturingselementen en machtigingen verschillen van de besturingselementen en machtigingen die u gebruikt om landingszones van toepassingen centraal te beheren. |

Azure-landingszoneversnellers

Accelerators zijn implementaties van infrastructuur als code waarmee u een Azure-landingszone correct kunt implementeren. We hebben een platformlandingszoneversneller en verschillende landingszoneversnellers die u kunt implementeren.

Platform landingszoneversneller

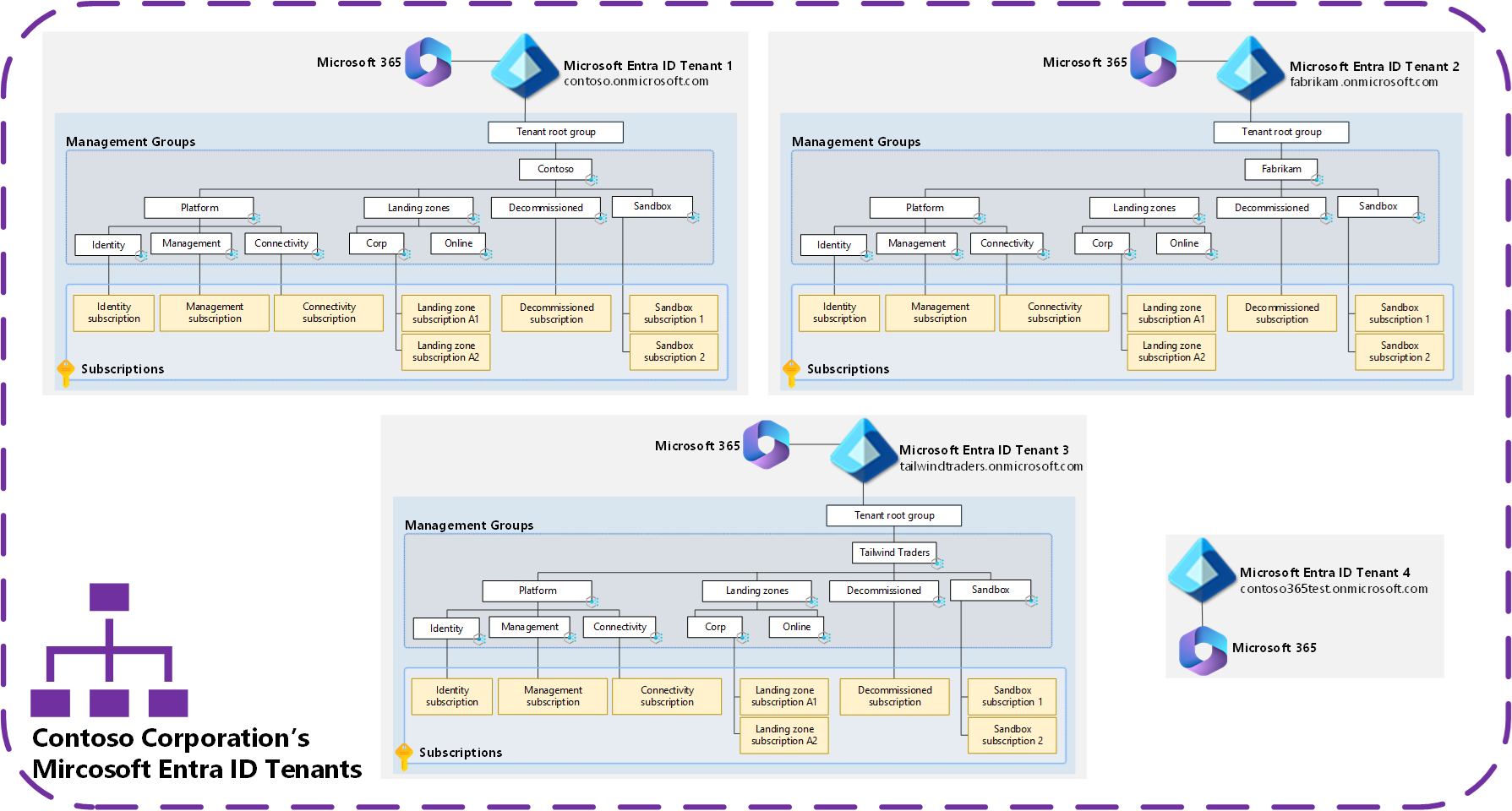

Er is een kant-en-klare implementatie-ervaring, de azure-portalversneller voor de landingszone. De portalversneller voor de Azure-landingszone implementeert de conceptuele architectuur (zie afbeelding 1) en past vooraf vastgestelde configuraties toe op belangrijke onderdelen, zoals beheergroepen en beleid. Het past bij organisaties waarvan de conceptuele architectuur overeenkomt met het geplande operationele model en de resourcestructuur.

U moet de azure-portalverbetering voor landingszones gebruiken als u van plan bent om uw omgeving te beheren met Azure Portal.

Schaalbare, modulaire Azure-landingszones bouwen

Microsoft biedt het Cloud Adoption Framework om klanten een bewezen startpunt te bieden voor het cloudtraject, met inbegrip van de secure-methodologie.

Een ander essentieel onderdeel van het Cloud Adoption Framework in de Ready-methodologie is de Azure-landingszone, die de overstap naar de cloud versnelt door geautomatiseerde implementatie van volledige architecturen en operationele omgevingen te bieden, inclusief beveiligingselementen. Aanbevolen beveiligingsprocedures zijn geïntegreerd in Azure-landingszones. Met landingszones kunt u uw eerste workloads snel en veilig migreren met aanbevolen procedures voor beveiliging en governance.

Terwijl u de landingszone van uw organisatie ontwerpt en implementeert, gebruikt u de onderstaande referentiearchitectuur als doeleindstatus. Het legt volwassen en uitgeschaalde milieuontwerpoverwegingen vast.

We raden u aan azure-landingszones te gebruiken indien mogelijk in uw cloudacceptatieplannen. Landingszones bieden een architectonisch uitgangspunt. Azure-landingszones helpen u bij het volgen van beveiliging en andere aanbevolen procedures, ongeacht of u een nieuwe workload implementeert, bestaande workloads migreert of al geïmplementeerde workloads verbetert. Door landingszones te gebruiken, kunt u de aanbevolen procedures volgen, ongeacht of u ze allemaal tegelijk of incrementeel implementeert.

Notitie

Uw organisatie kan de architectuur van de Azure-landingszone aanpassen om te voldoen aan uw unieke bedrijfsvereisten.

Azure-landingszones bevatten code die het eenvoudiger maakt voor de IT- en beveiligingsteams van uw organisatie. Landingszones bieden een herhaalbare, voorspelbare methode om een ge templatiseerde implementatie toe te passen. Deze implementatie omvat een implementatiebenadering, ontwerpprincipes en ontwerpgebieden. Landingszones ondersteunen beveiligings-, beheer- en governanceprocessen, evenals platformautomatisering en DevOps.

Zero Trust-principes gebruiken

Uw organisatie kan Azure-landingszones aanpassen op basis van best practices voor Azure Security Benchmark (ASB) en ZT-principes (Zero Trust), die zijn opgenomen in de doelarchitectuur. Ga verder met de best practice-uitgelijnde doelarchitectuur en implementeer andere beveiligingsoverwegingen en Zero Trust-principes die incrementeel voortbouwen op en verbeteren van de MVP voor beveiliging en governance van uw organisatie.

Breid architectuurbenaderingen van Zero Trust uit die nooit vertrouwen en altijd verifiëren. Integreer een end-to-end strategie in uw digitale status die identiteiten, eindpunten, netwerken, gegevens, toepassingen en infrastructuur omvat.

Aanbevelingen voor beveiliging van Azure Security Benchmark volgen

Het is raadzaam dat uw organisatie de aanbevelingen voor beveiliging met hoge impact van de Azure Security Benchmark volgt. Er zijn ook richtlijnen in Azure-landingszones en het Cloud Adoption Framework zelf. Neem ASB-aanbevelingen op als onderdeel van uw architectuurstrategie door alle relevante documentatie en servicespecifieke basislijnen te bekijken.

Tip

Azure-landingszones wijzen standaard het ASB-beleid toe aan het begin van de hiërarchie. Deze aanpak zorgt ervoor dat alle abonnementen en workloads in de landingszone worden bewaakt op ASB-naleving.