Beveiligingsbeleid en -initiatieven maken, toewijzen en interpreteren in Azure Policy

Als het gaat om het beveiligen van uw Azure-omgeving, zijn er twee essentiële hulpprogramma's: Azure-beveiligingsbeleid en Azure-beveiligingsinitiatieven. Beide spelen kritieke rollen bij het onderhouden van naleving, maar ze dienen verschillende doeleinden. Laten we hun functies en use cases opsplitsen.

Azure-beveiligingsbeleid:

Definitie: Azure Policy is vergelijkbaar met een ijverige voogd die ervoor zorgt dat uw resources voldoen aan specifieke regels. Hiermee kunt u beleidsregels definiëren en afdwingen in uw Azure-omgeving.

Onderdelen:

- Beleidsdefinitie: hiermee geeft u de voorwaarden op die u wilt beheren (bijvoorbeeld resourcetypen die zijn toegestaan, verplichte tags).

- Beleidstoewijzing: bepaalt waar het beleid van kracht wordt (afzonderlijke resources, resourcegroepen, beheergroepen).

- Beleidsparameters: Hiermee past u het gedrag van het beleid aan (bijvoorbeeld voorraadeenheden van virtuele machines, locatie).

Use Cases:

- Specifieke regels consistent afdwingen.

- Zorgen voor uniform taggen.

- Resourcetypen beheren.

Azure-beveiligingsinitiatieven:

Definitie: Denk aan Azure-initiatieven als beleidsbundels. Ze groeperen gerelateerde Azure-beleidsdefinities voor een specifiek doel.

Onderdelen:

- Definities (beleidsregels): een verzameling beleidsregels die zijn gebundeld in één item.

- Toewijzing: Initiatieven worden toegepast op een bereik (bijvoorbeeld abonnement, resourcegroep).

- Parameters: Initiatiefgedrag aanpassen.

Use Cases:

- Het bereiken van bredere nalevingsdoelen (bijv. Payment Card Industry Data Security Standard, Health Insurance Portability and Accountability Act).

- Gerelateerde beleidsregels coördineren.

Wanneer gebruikt u dit:

Azure Policy:

- Gebruik dit voor afzonderlijke beleidsregels wanneer specifieke regels moeten worden afgedwongen.

- Soms volstaat één beleid.

Azure-initiatieven:

- Zelfs voor één beleid aanbevolen, omdat het beheer vereenvoudigt.

- Met initiatieven kunt u meerdere beleidsregels beheren als een samenhangende eenheid.

- Voorbeeld: Gebruik in plaats van 20 afzonderlijke beleidsregels voor PCI-DSS-naleving een initiatief te gebruiken waarmee ze allemaal tegelijk worden geëvalueerd.

Azure-beveiligingsbeleid is gericht op gedetailleerde controle, terwijl Azure-beveiligingsinitiatieven een geconsolideerde benadering bieden. Kies verstandig op basis van de behoeften en complexiteit van naleving van uw organisatie. Beide zijn essentiële hulpprogramma's in uw Azure-beveiligingsset.

Beleidsregels voor het afdwingen van naleving maken en beheren

Informatie over het maken en beheren van beleidsregels in Azure is belangrijk voor het voldoen aan uw bedrijfsstandaarden en serviceovereenkomsten. In dit voorbeeld leert u hoe u Azure Policy kunt gebruiken om enkele veelvoorkomende taken uit te voeren met betrekking tot het maken, toewijzen en beheren van beleidsregels in uw organisatie, zoals:

- Toewijzen van een beleid om een voorwaarde voor bronnen af te dwingen die u in de toekomst maakt

- Maken en toewijzen van de definitie van een initiatief om naleving bij te houden voor meerdere bronnen

- Problemen met een bron die niet voldoet of is geweigerd oplossen

- Een nieuw beleid binnen een organisatie implementeren

Vereisten

Als u geen Azure-abonnement hebt, maakt u een gratis account voordat u begint.

Een beleid toewijzen

De eerste stap bij het afdwingen van naleving met Azure Policy bestaat uit het toewijzen van een beleidsdefinitie. Een beleidsdefinitie definieert onder welke voorwaarde een beleid wordt afgedwongen en welke actie moet worden uitgevoerd. In dit voorbeeld wijst u de ingebouwde beleidsdefinitie met de naam Overnemen van een tag uit de resourcegroep toe als het toevoegen van de opgegeven tag met de waarde van de bovenliggende resourcegroep ontbreekt aan nieuwe of bijgewerkte resources die ontbreken aan de tag.

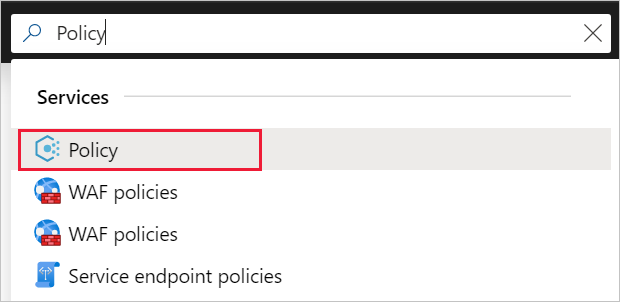

- Ga naar Azure Portal om beleidsregels toe te wijzen. Zoek en selecteer Beleid.

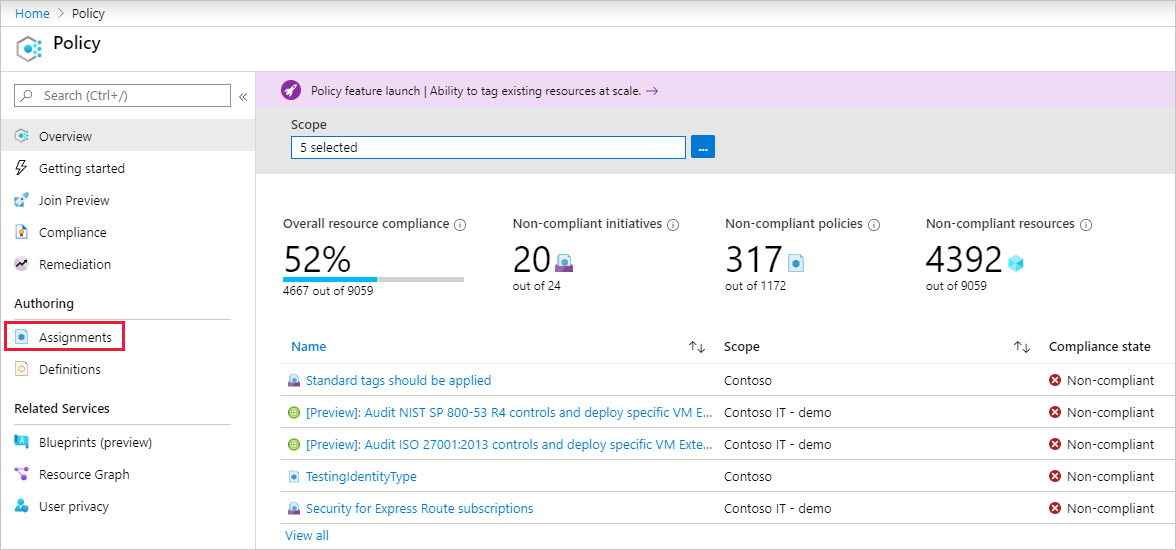

- Selecteer Toewijzingen in het linkerdeelvenster van de Azure Policy-pagina. Een toewijzing is een beleid dat is toegewezen om te worden toegepast binnen een bepaald bereik.

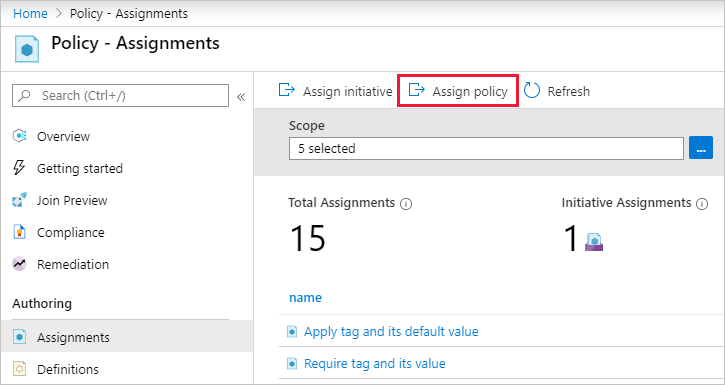

- Selecteer Beleid toewijzen boven in de pagina Beleidstoewijzingen.

- Selecteer op het tabblad Basisbeginselen op de pagina Beleid toewijzen het Bereik door te klikken op het beletselteken en een beheergroep of abonnement te selecteren. U kunt ook een resourcegroep selecteren. Het bereik bepaalt voor welke resources of groep resources de beleidstoewijzing wordt afgedwongen. Klik vervolgens op Selecteren aan de onderkant van de pagina Bereik. In dit voorbeeld wordt het abonnement Contoso gebruikt. U hebt waarschijnlijk een ander abonnement.

- Resources kunnen worden uitgesloten op basis van het bereik. Uitsluitingen starten op één niveau lager dan het niveau van het bereik. Uitsluitingen zijn optioneel, dus laat dit veld nu nog leeg.

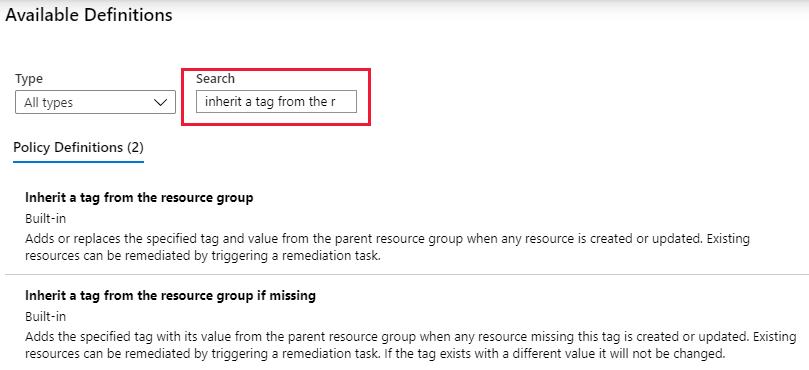

- Selecteer het weglatingsteken Beleidsdefinitie om de lijst van beschikbare definities te openen. U kunt het type beleidsdefinitie filteren op Ingebouwd om alle beschrijvingen te bekijken en hun beschrijvingen te lezen.

- Selecteer Een tag overnemen van de resourcegroep indien deze ontbreekt. Als u deze optie niet meteen kunt vinden, kunt u een tag overnemen in het zoekvak typen en op Enter drukken of buiten het zoekvak klikken. Klik onder aan de pagina AvailableDefinitions op Selecteren wanneer u de beleidsdefinitie hebt gevonden en geselecteerd.

- De Toewijzingsnaam wordt automatisch ingevuld met de naam van het beleid dat u hebt geselecteerd, maar u kunt dit wijzigen. Laat voor dit voorbeeld Een tag overnemen van de resourcegroep indien deze ontbreekt ongewijzigd. U kunt ook een optionele Beschrijving opgeven. De beschrijving bevat details over deze beleidstoewijzing.

- Laat Beleidsafdwinging op Ingeschakeld staan. Als deze instelling op Uitgeschakeld staat, kunt u het resultaat van het beleid testen zonder het effect te activeren. Zie Afdwingingsmodus voor meer informatie.

- Toegewezen door wordt automatisch ingevuld op basis van degene die is aangemeld. Dit veld is optioneel, dus u kunt aangepaste waarden invoeren.

- Selecteer het tabblad Parameters bovenaan de wizard.

- Voer voor Tagnaam Omgeving in.

- Selecteer het tabblad Herstel bovenaan de wizard.

- Laat Een hersteltaak maken uitgeschakeld. Met dit vak kunt u een taak maken voor het wijzigen van bestaande resources naast nieuwe of bijgewerkte resources.

- Een beheerde identiteit maken wordt automatisch gecontroleerd omdat deze beleidsdefinitie gebruikmaakt van het wijzigingseffect. Machtigingen wordt automatisch ingesteld op Inzender op basis van de beleidsdefinitie. Zie beheerde identiteiten en hoe hersteltoegangsbeheer werkt voor meer informatie.

- Selecteer het tabblad Niet-nalevingsberichten boven aan de wizard.

- Stel het bericht Niet-naleving in op Deze resource heeft niet de vereiste tag. Dit aangepaste bericht wordt weergegeven wanneer een resource wordt geweigerd of voor niet-compatibele resources tijdens de reguliere evaluatie.

- Selecteer het tabblad Controleren + maken bovenaan de wizard.

- Controleer uw selecties en selecteer vervolgens Maken onderaan de pagina.