Infrastructuurbeveiliging beheren met Defender for Cloud

Omdat uw bedrijf een financiële organisatie is, moet het voldoen aan de hoogste normen voor beveiliging. Elke klant- of partnertransactie moet volledig worden beschermd tegen bedreigingen en u moet ook effectief reageren op mogelijke bedreigingen. Als een virtuele machine (VM) bijvoorbeeld is aangetast, moet u snel handelen om het probleem op te lossen.

In deze les wordt beschreven hoe u resources beveiligt en reageert op bedreigingen met behulp van Microsoft Defender voor Cloud. Defender voor Cloud helpt u ervoor te zorgen dat de beveiligingsconfiguratie van uw infrastructuur zo veilig mogelijk is.

U kunt Defender for Cloud gebruiken voor het volgende:

- Begrijp het beveiligingspostuur van uw architectuur.

- Risico's en bedreigingen voor uw infrastructuur identificeren en aanpakken.

- Beveilig een complexe infrastructuur met behulp van traditionele interne vaardigheden en kapitaal.

- Beveilig een infrastructuur die bestaat uit on-premises en cloudresources.

Inzicht in uw beveiligingspostuur

U moet de beveiligingspostuur van uw architectuur begrijpen om u te helpen betere infrastructuren te bouwen en te onderhouden. Defender for Cloud helpt u inzicht te hebben in de beveiliging van uw architectuur door u gedetailleerde analyses te geven van verschillende onderdelen van uw omgeving, waaronder:

- Gegevensbeveiliging

- Netwerkbeveiliging

- Identiteit en toegang

- Toepassingsbeveiliging

Defender for Cloud maakt gebruik van Azure Monitor-logboeken om gegevens van uw VM's te verzamelen om te controleren op beveiligingsproblemen en bedreigingen. Een agent leest verschillende beveiligingsconfiguraties en gebeurtenislogboeken van de VM en kopieert de gegevens naar uw Log Analytics-werkruimte voor analyse.

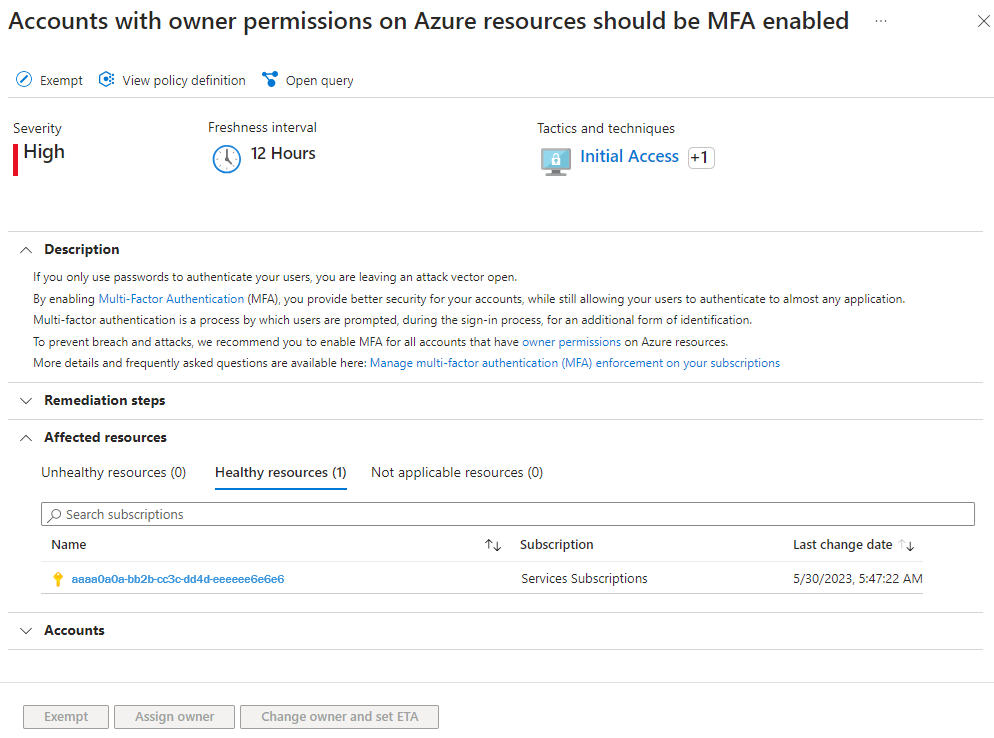

Defender voor Cloud raadt manieren aan om de problemen en risico's op te lossen die worden ontdekt. U kunt aanbevelingen gebruiken om de beveiliging en naleving van uw architectuur te verbeteren.

Beveiligen tegen bedreigingen

U kunt Just-In-Time -VM-toegang (JIT) van Defender for Cloud en adaptieve toepassingsbesturingselementen gebruiken om verdachte activiteiten te blokkeren en uw resources te beveiligen. Als u toegang wilt krijgen tot deze besturingselementen, selecteert u workloadbescherming in het gedeelte Cloud Security van het linkernavigatiemenu van Defender for Cloud.

JIT VM-toegang

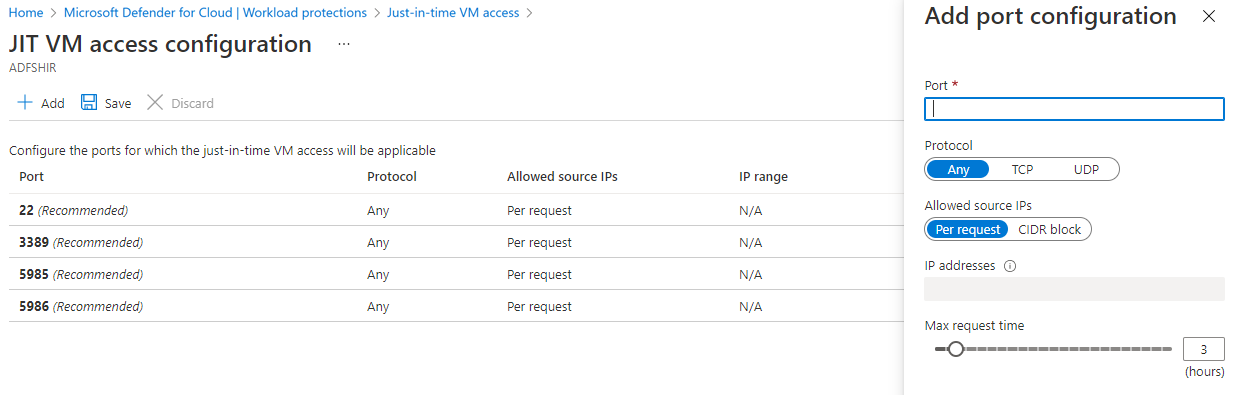

U kunt uw VM's beveiligen met behulp van de Just-In-Time-VM-toegangsfunctie (JIT) om permanente VM-toegang te blokkeren. Uw VM's kunnen alleen worden geopend op basis van gecontroleerde toegang die u configureert.

Als u JIT wilt inschakelen, selecteert u Just-In-Time-VM-toegang op het scherm Workloadbeveiliging onder Geavanceerde beveiliging. Schakel op de Just-in-time VM-toegang pagina de selectievakjes in naast een of meer VM's in de lijst Niet Geconfigureerd en selecteer vervolgens JIT inschakelen op (aantal) VM's om JIT voor de VM's te configureren.

Defender voor Cloud toont een lijst met standaardpoorten die zijn gericht op JIT, of u kunt uw eigen poorten configureren.

Adaptieve applicatiebeheer

U kunt adaptieve toepassingsbesturingselementen gebruiken om te bepalen welke toepassingen mogen worden uitgevoerd op uw VM's. Defender for Cloud maakt gebruik van machine learning om te kijken naar de processen die worden uitgevoerd op uw VM's, uitzonderingsregels te maken voor elke resourcegroep die uw VM's bevat en aanbevelingen te geven.

Als u adaptieve besturingselementen wilt configureren, selecteert u Adaptief toepassingsbeheer op het scherm Workloadbeveiligingen onder Geavanceerde beveiliging. In het adaptieve toepassingsbesturingselementen scherm ziet u een lijst met resourcegroepen die uw VM's bevatten. Het tabblad Aanbevolen bevat de resourcegroepen die Defender voor Cloud aanbeveelt voor adaptieve toepassingsbesturingselementen.

Wanneer u een resourcegroep selecteert, wordt deze geopend Toepassingsbeheerregels configureren. Gebruik op dit scherm de opties voor het richten van VM's en toepassingen waarop de besturingsregels moeten worden toegepast.

Reageren op bedreigingen

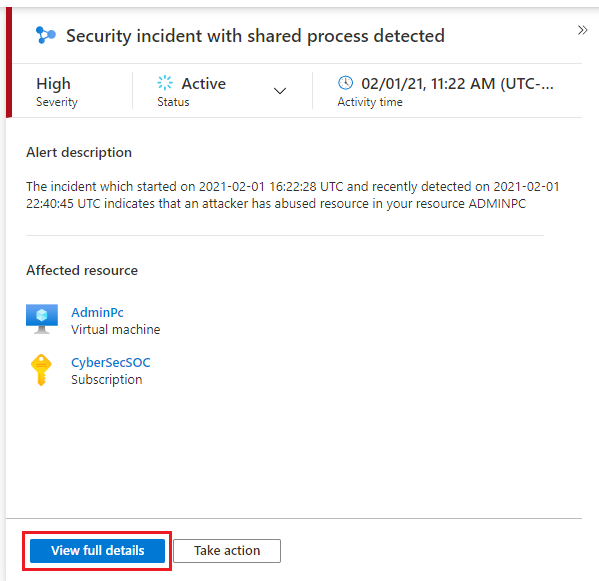

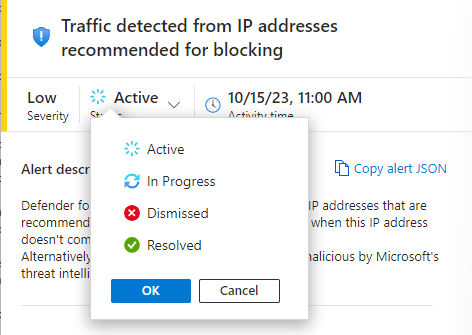

Defender voor Cloud biedt u een gecentraliseerde weergave van al uw beveiligingswaarschuwingen, gerangschikt op hun ernst. U kunt uw beveiligingswaarschuwingen bekijken door Beveiligingswaarschuwingen te selecteren in de linkernavigatiebalk van Defender voor Cloud.

Defender for Cloud combineert gerelateerde waarschuwingen zoveel mogelijk in één beveiligingsincident. Selecteer een incident om de specifieke beveiligingswaarschuwingen te zien die het incident bevat.

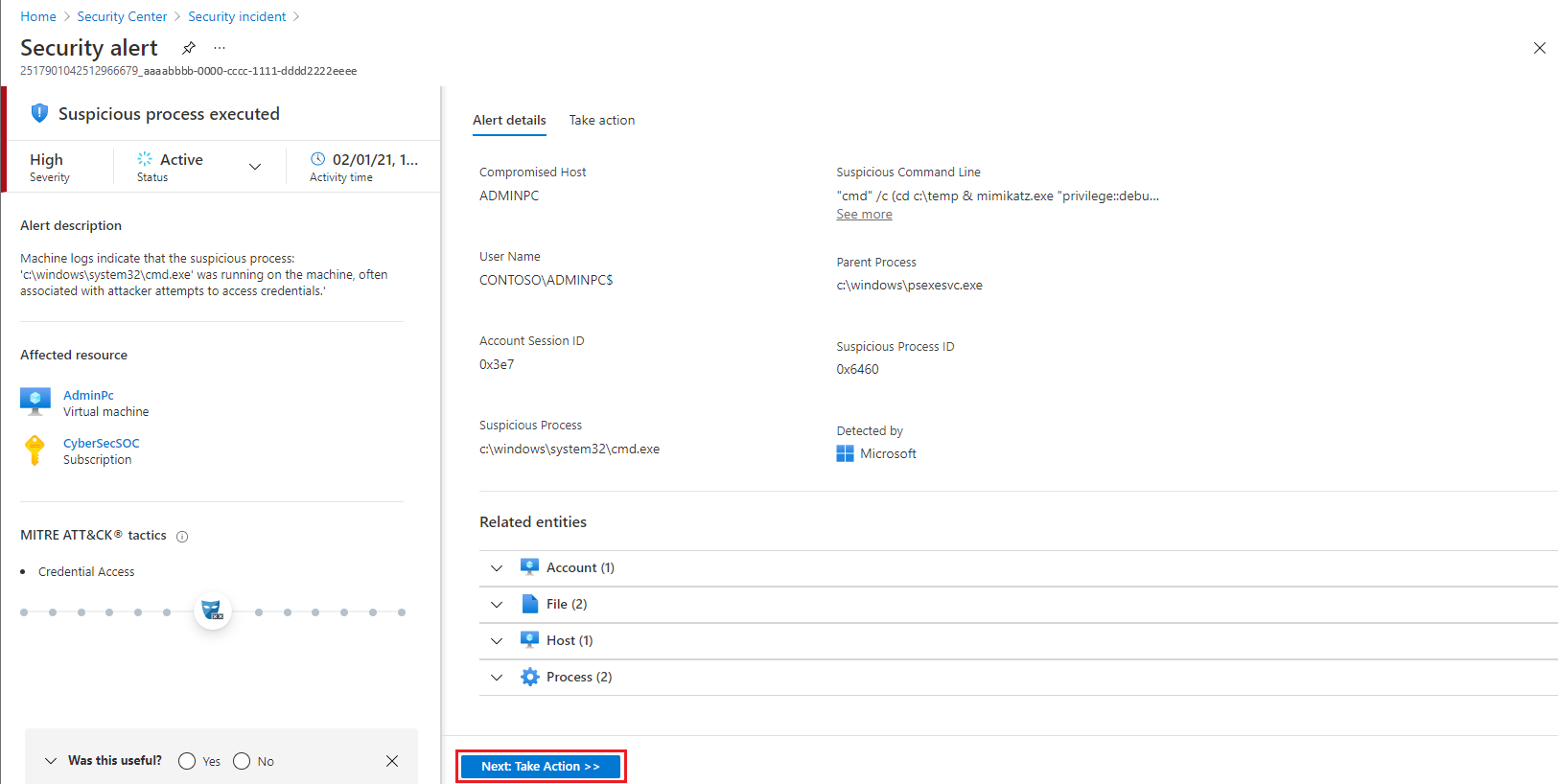

Zoom in op een waarschuwing door de waarschuwing te selecteren en vervolgens Volledige details weergevente selecteren.

Defender voor Cloud kan u helpen sneller en op een geautomatiseerde manier te reageren op bedreigingen door acties uit te voeren. Selecteer Volgende: Actie ondernemen om actie te ondernemen voor de waarschuwing.

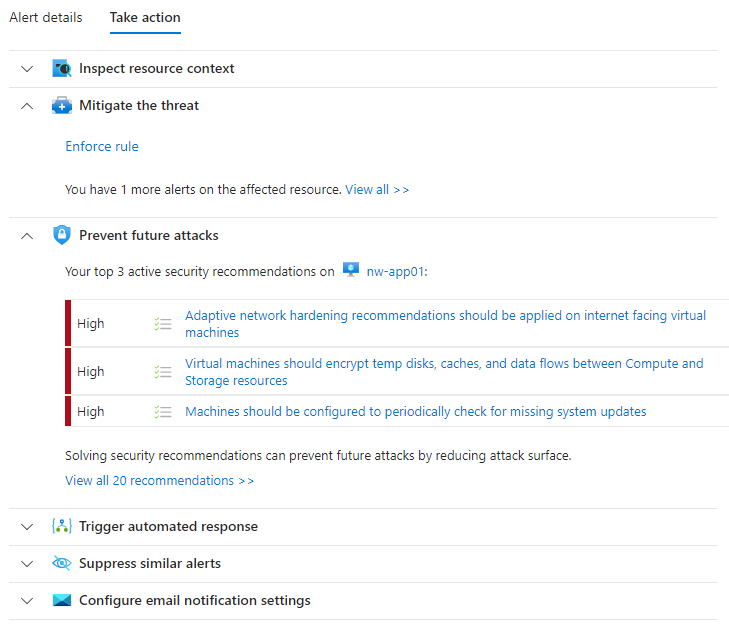

Vouw een van de volgende secties uit om actie te ondernemen voor de waarschuwing:

- Controleer de bronnencontext om de bronnenlogboeken ten tijde van de waarschuwing te bekijken.

- De bedreiging beperken om suggesties te zien voor het minimaliseren of herstellen van de bedreiging.

- Toekomstige aanvallen voorkomen om aanbevelingen voor beveiliging te implementeren.

- Automatische reactie activeren om een logische app te activeren als een geautomatiseerd antwoord op deze beveiligingswaarschuwing.

- Vergelijkbare waarschuwingen onderdrukken door een onderdrukkingsregel met vooraf gedefinieerde voorwaarden te maken.

- Instellingen voor e-mailmeldingen configureren om te selecteren wie u op de hoogte wilt stellen van de waarschuwing en onder welke voorwaarden.

In de waarschuwingsdetails moet u waarschuwingen verwijderen als er geen actie is vereist, bijvoorbeeld als er vals positieven zijn. U moet reageren op bekende aanvallen, bijvoorbeeld door bekende schadelijke IP-adressen te blokkeren en u moet beslissen welke waarschuwingen nader moeten worden onderzocht.