Microsoft Defender-bedreigingsinformatie beschrijven

Bedreigingsinformatieanalisten worstelen met het verdelen van een breed scala aan bedreigingsinformatieopname met de analyse waarvan bedreigingsinformatie de grootste bedreigingen vormt voor hun organisatie en/of branche. Op dezelfde manier strijden analisten met betrekking tot beveiligingsinformatie bij het correleren van hun assetinventaris met INFORMATIE over Common Vulnerabilityes and Exposures (CVE) om prioriteit te geven aan het onderzoek en herstel van de meest kritieke beveiligingsproblemen die aan hun organisatie zijn gekoppeld.

Microsoft Defender-bedreigingsinformatie deze uitdagingen aanpakken door kritieke gegevensbronnen samen te voegen en te verrijken en weer te geven in een innovatieve, gebruiksvriendelijke interface. Analisten kunnen vervolgens indicatoren van inbreuk (IOC's) correleren met gerelateerde artikelen, actorprofielen en beveiligingsproblemen. Met Defender TI kunnen analisten ook samenwerken met mede Defender TI-gelicentieerde gebruikers binnen hun tenant voor onderzoek.

Microsoft Defender-bedreigingsinformatie functionaliteit omvat:

- Bedreigingsanalyse

- Intel-profielen

- Intel Explorer

- Projecten

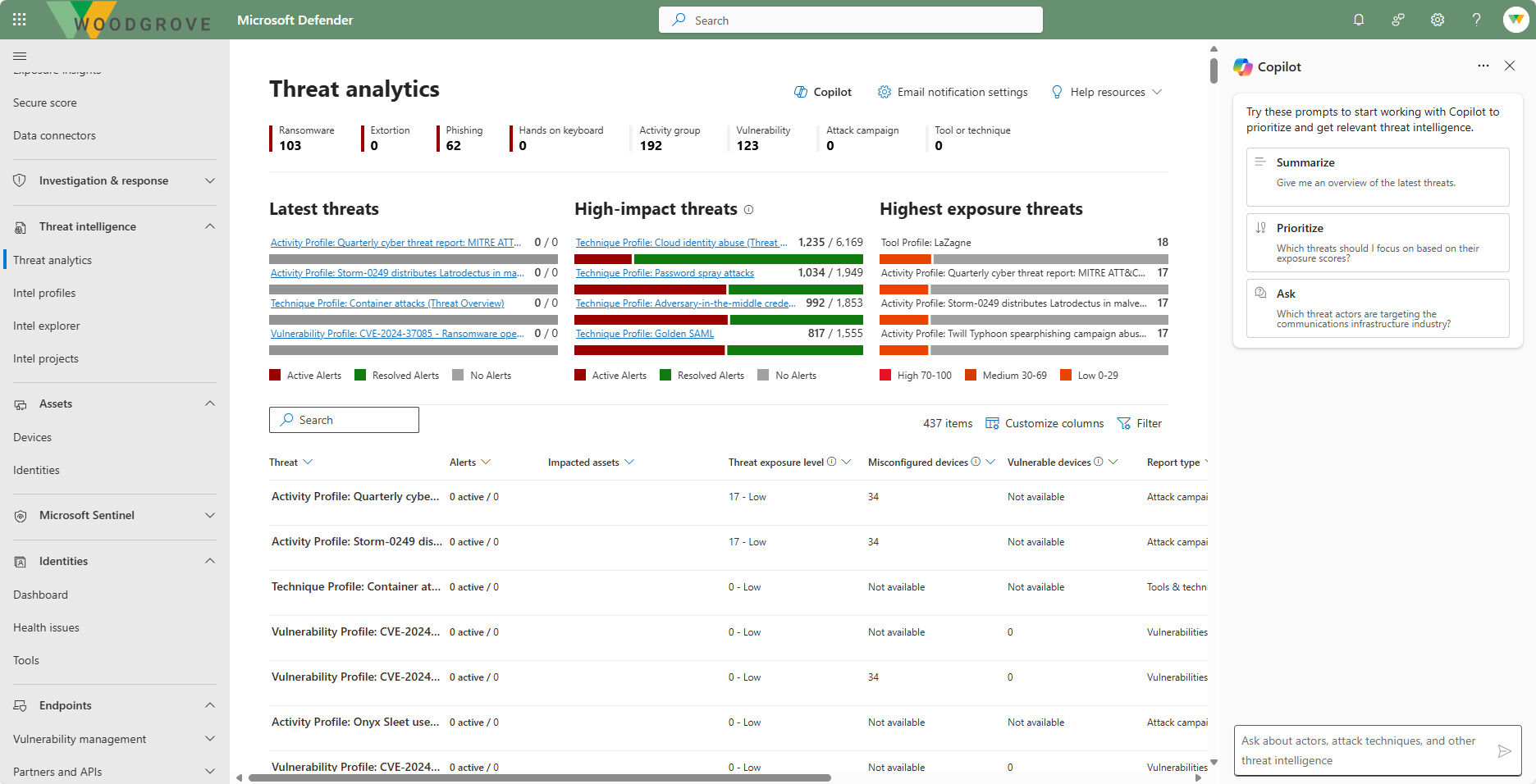

Bedreigingsanalyse

Met bedreigingsanalyse kunt u, als analist, begrijpen hoe opkomende bedreigingen van invloed zijn op de omgeving van uw organisatie.

Bedreigingsanalyserapporten bieden een analyse van een bijgehouden bedreiging en uitgebreide richtlijnen voor het beschermen tegen die bedreiging. Het bevat ook gegevens uit uw netwerk, waarmee wordt aangegeven of de bedreiging actief is en of u over toepasselijke beveiligingen beschikt. U kunt filteren en zoeken in rapporten, maar Defender TI biedt ook een dashboard.

Het dashboard bedreigingsanalyse markeert de rapporten die het meest relevant zijn voor uw organisatie. Het bevat een overzicht van de bedreigingen in drie categorieën:

- Meest recente bedreigingen: geeft een overzicht van de meest recent gepubliceerde of bijgewerkte bedreigingsrapporten, samen met het aantal actieve en opgeloste waarschuwingen.

- Bedreigingen met een hoge impact: geeft een overzicht van de bedreigingen die de hoogste impact hebben op uw organisatie. In deze sectie vindt u een lijst met bedreigingen met het hoogste aantal actieve en opgeloste waarschuwingen.

- Hoogste blootstelling: geeft een lijst weer van bedreigingen waarop uw organisatie de hoogste blootstelling heeft. Uw blootstellingsniveau aan een bedreiging wordt berekend met behulp van twee stukjes informatie: hoe ernstig de beveiligingsproblemen die aan de bedreiging zijn gekoppeld, en hoeveel apparaten in uw organisatie kunnen worden misbruikt door deze beveiligingsproblemen.

Elk rapport biedt een overzicht, een analistenrapport, gerelateerde incidenten, beïnvloede assets, blootstelling aan eindpunten en aanbevolen acties.

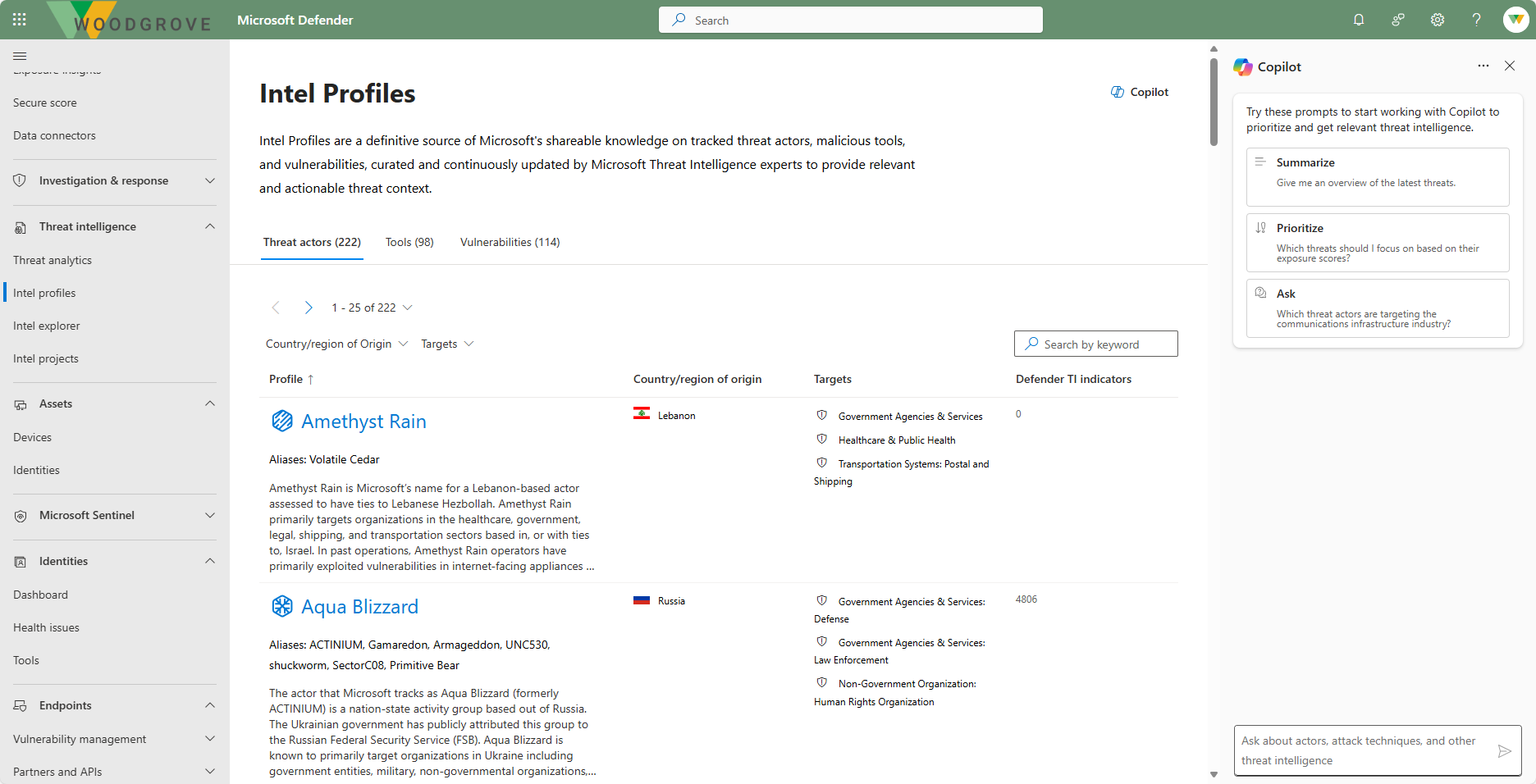

Intel-profielen

Intel-profielen zijn een definitieve bron van de deelbare kennis van Microsoft over bijgehouden bedreigingsactoren, schadelijke hulpprogramma's en beveiligingsproblemen. Deze inhoud wordt gecureerd en continu bijgewerkt door de bedreigingsinformatie-experts van Microsoft om relevante en bruikbare bedreigingscontext te bieden.

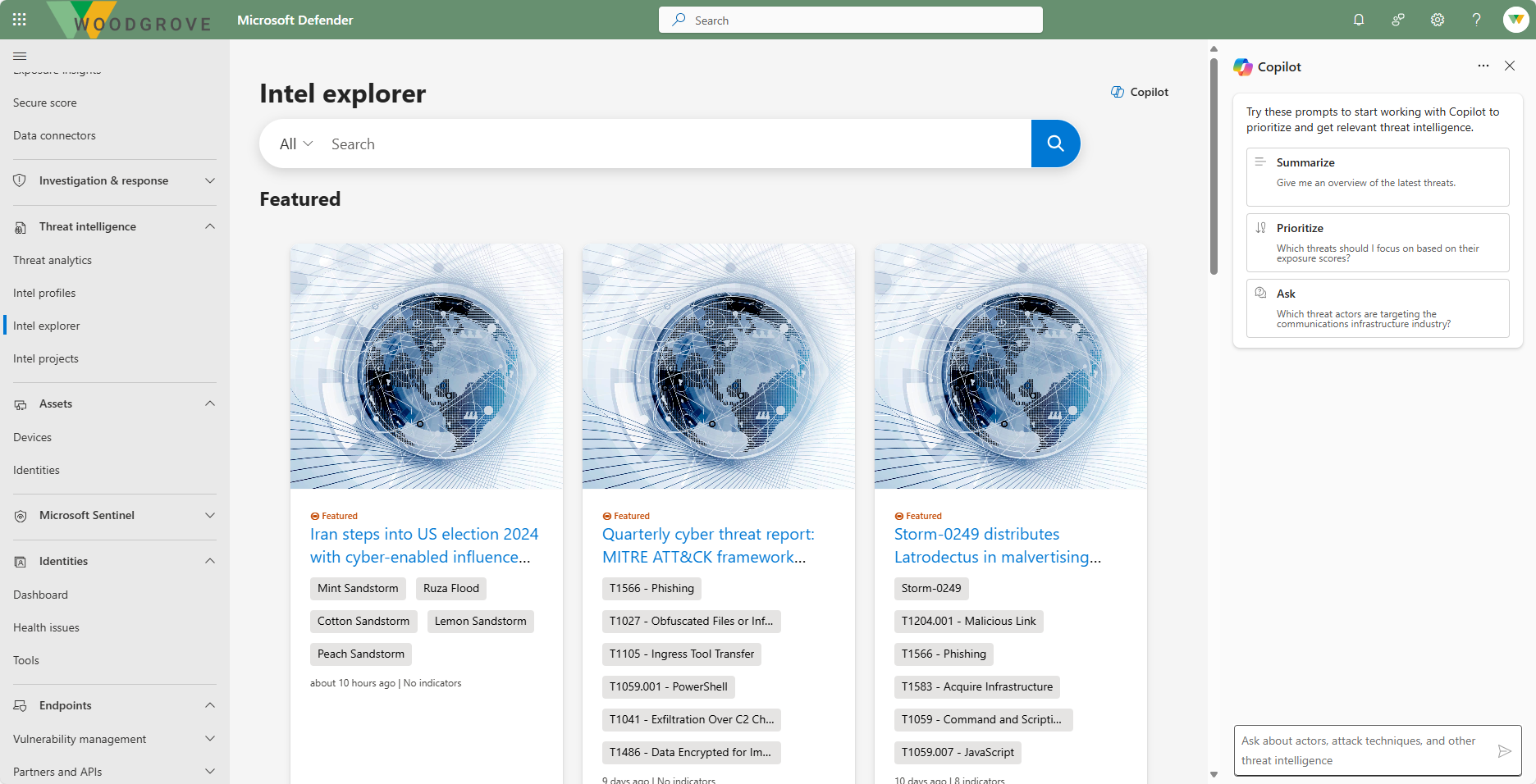

Intel Explorer

De Intel Explorer is waar analisten snel nieuwe aanbevolen artikelen kunnen scannen en een trefwoord, indicator of CVE-id-zoekopdracht kunnen uitvoeren om te beginnen met het verzamelen, classificeren, reageren op incidenten en opsporingsinspanningen.

Microsoft Defender-bedreigingsinformatie artikelen zijn verhalen die inzicht bieden in bedreigingsactoren, hulpprogramma's, aanvallen en beveiligingsproblemen. De artikelen bevatten een overzicht van verschillende bedreigingen en een koppeling naar bruikbare inhoud en belangrijke IOC's om gebruikers te helpen actie te ondernemen.

Defender TI biedt CVE-ID-zoekopdrachten om gebruikers te helpen kritieke informatie over de CVE te identificeren. CVE-ID-zoekopdrachten resulteren in artikelen over beveiligingsproblemen.

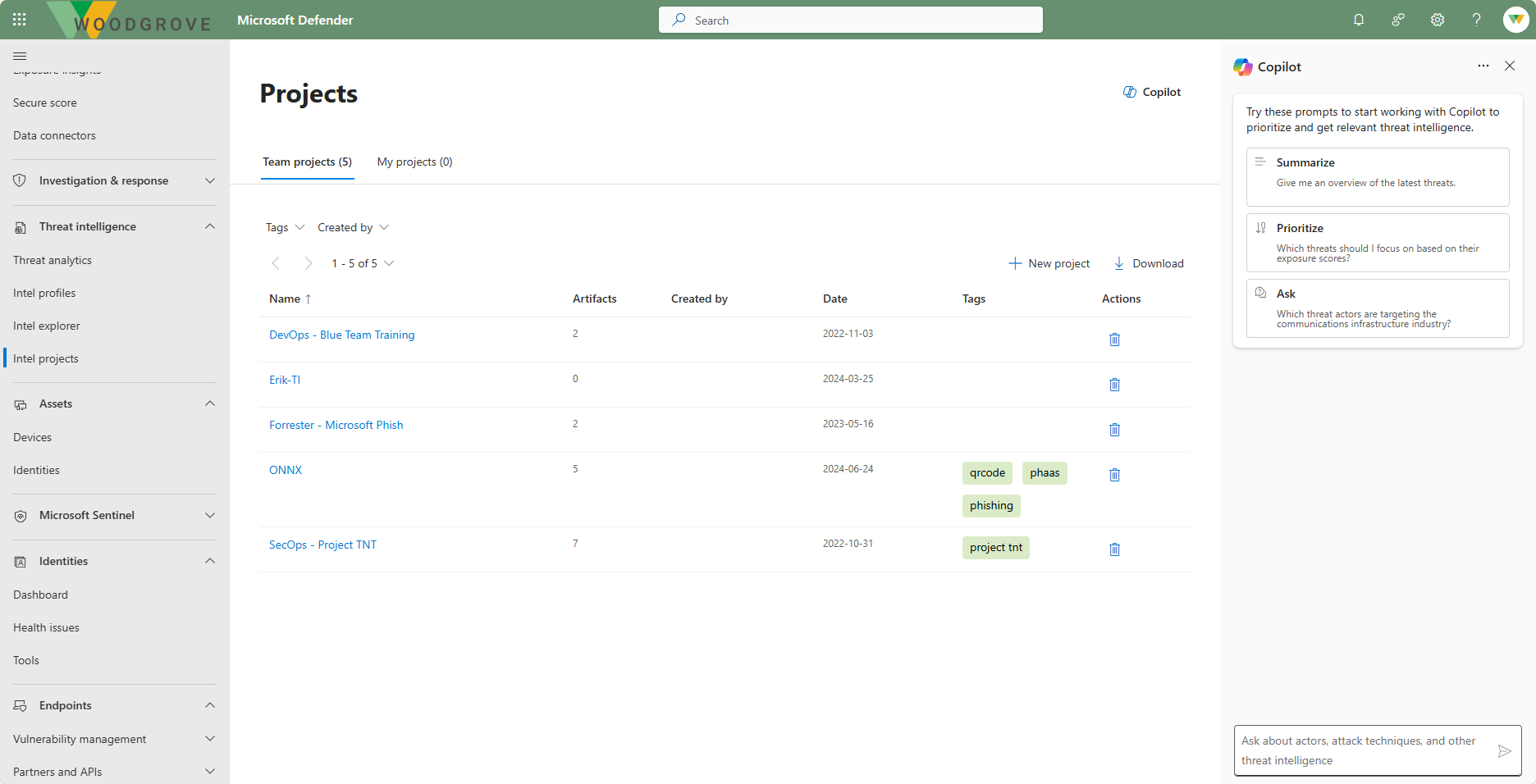

Intel Projects

Microsoft Defender-bedreigingsinformatie (Defender TI) kunt u projecten maken om indicatoren van belang en indicatoren van inbreuk (IOC's) te organiseren vanuit een onderzoek. Projecten bevatten een lijst met alle bijbehorende artefacten en een gedetailleerde geschiedenis waarin de namen, beschrijvingen, medewerkers en bewakingsprofielen worden bewaard.

Microsoft Defender-bedreigingsinformatie in de Microsoft Defender-portal

Microsoft Defender TI is ervaren via de Microsoft Defender-portal.

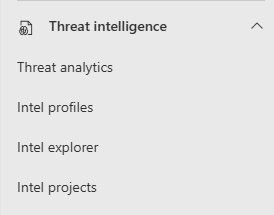

Het knooppunt Bedreigingsinformatie in het navigatiedeelvenster van de Microsoft Defender-portal is de plek waar u de Microsoft Defender-bedreigingsinformatie-functionaliteit kunt vinden.

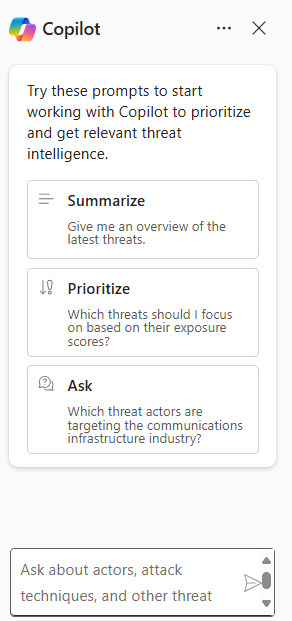

Als u een schermopname van elk van de categorieën wilt bekijken, selecteert u het tabblad in de volgende afbeelding. In elk geval is er een zijpaneel met de ingesloten Microsoft Security Copilot-mogelijkheid.

Microsoft Security Copilot-integratie met Microsoft Threat Intelligence

Security Copilot kan worden geïntegreerd met Microsoft Defender TI. Als de Defender TI-invoegtoepassing is ingeschakeld, levert Copilot informatie over bedreigingsactiviteitengroepen, indicatoren van inbreuk (IOC's), hulpprogramma's en contextuele bedreigingsinformatie. U kunt de prompts en promptbooks gebruiken om incidenten te onderzoeken, uw opsporingsstromen te verrijken met informatie over bedreigingsinformatie of meer kennis te krijgen over het wereldwijde bedreigingslandschap van uw organisatie.

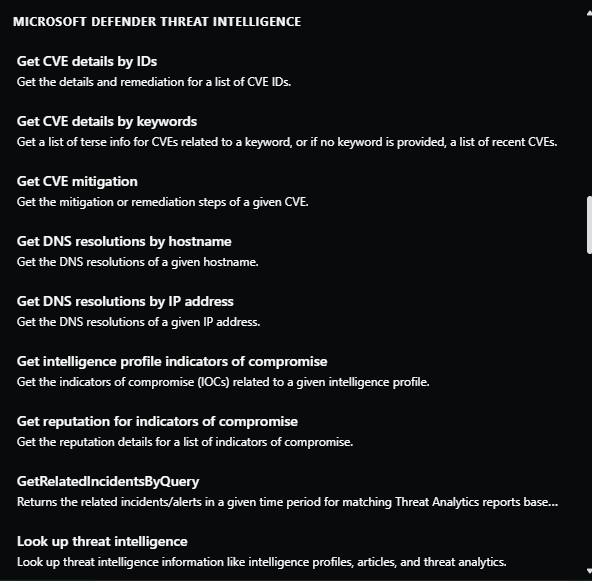

Microsoft Defender-bedreigingsinformatie mogelijkheden in Copilot zijn ingebouwde prompts die u kunt gebruiken, maar u kunt ook uw eigen prompts invoeren op basis van de ondersteunde mogelijkheden. In de volgende afbeelding ziet u slechts een subset van de ondersteunde mogelijkheden.

Copilot bevat ook een ingebouwd promptbook dat informatie levert van Defender TI, waaronder:

- Effectbeoordeling van beveiligingsproblemen: genereert een rapport met een samenvatting van de intelligentie voor een bekend beveiligingsprobleem, inclusief de stappen voor het oplossen ervan.

- Profiel voor bedreigingsacteur: genereert een rapportprofilering van een bekende activiteitsgroep, inclusief suggesties om zich te verdedigen tegen hun algemene hulpprogramma's en tactieken.

Copilot-integratie met Defender TI kan ook worden ervaren via de ingesloten ervaring. U kunt de mogelijkheid van Security Copilot ervaren om bedreigingsinformatie op te zoeken op de volgende pagina's van de Microsoft Defender-portal:

- Bedreigingsanalyse

- Intel-profielen

- Intel Explorer

- Intel-projecten

Voor elk van deze pagina's kunt u een van de beschikbare prompts gebruiken of uw eigen prompt invoeren.