Een basislijn voor Azure-VM's maken

Azure Policy is een Azure-service die u kunt gebruiken om beleid te maken, toe te wijzen en te beheren. Het beleid dat u maakt, dwingt verschillende regels en effecten af voor uw resources, zodat deze resources voldoen aan de standaarden en serviceovereenkomsten van uw bedrijf. Azure Policy voorziet in deze behoefte door uw resources met toegewezen beleid te controleren op niet-naleving. U kunt bijvoorbeeld een beleid hebben om alleen een bepaalde SKU-grootte van de VM in uw omgeving toe te staan. Nadat dit beleid is geïmplementeerd, worden nieuwe en bestaande resources gecontroleerd op naleving. Met het juiste type beleid kunt u bestaande resources in overeenstemming brengen.

Aanbevelingen voor azure-VM-beveiliging

In de volgende secties worden de aanbevelingen voor azure-VM-beveiliging beschreven die zich in CIS Microsoft Azure Foundations Security Benchmark v. 3.0.0 bevinden. Inbegrepen bij elke aanbeveling zijn de basisstappen die u in Azure Portal moet uitvoeren. Voer deze stappen uit voor uw eigen abonnement en gebruik uw eigen resources om elke beveiligingsaanaanveling te valideren. Houd er rekening mee dat opties op Niveau 2 mogelijk beperkingen tot gevolg kunnen hebben voor bepaalde functies of activiteiten. Het is dan ook belangrijk dat u zorgvuldig te werk gaat bij het bepalen van de beveiligingsopties die u wilt afdwingen.

Zorg ervoor dat besturingssysteemschijven zijn versleuteld - Niveau 1

Met Azure Disk Encryption kunt u uw gegevens beveiligen en beveiligen om te voldoen aan de beveiligings- en nalevingsverplichtingen van uw organisatie. Azure Disk Encryption:

- Gebruikt de BitLocker-functie van Windows en de DM-Crypt-functie van Linux om volumeversleuteling te bieden voor het besturingssysteem en gegevensschijven van Virtuele Azure-machines.

- Integreert met Azure Key Vault om u te helpen bij het beheren en beheren van schijfversleutelingssleutels en -geheimen.

- Zorgt ervoor dat alle gegevens op de VM-schijven in rust worden versleuteld wanneer ze zich in Azure Storage bevinden.

Azure Disk Encryption voor Windows- en Linux-VM's is algemeen beschikbaar in alle openbare Azure-regio's en Azure Government-regio's voor standaard-VM's en VM's met Azure Premium Storage.

Als u Microsoft Defender voor Cloud (aanbevolen) gebruikt, wordt u gewaarschuwd als u vm's hebt die niet zijn versleuteld. Voer de volgende stappen uit voor elke VIRTUELE machine in uw Azure-abonnement.

Meld u aan bij het Azure-portaal. Zoek en selecteer virtuele machines.

Selecteer een virtuele machine.

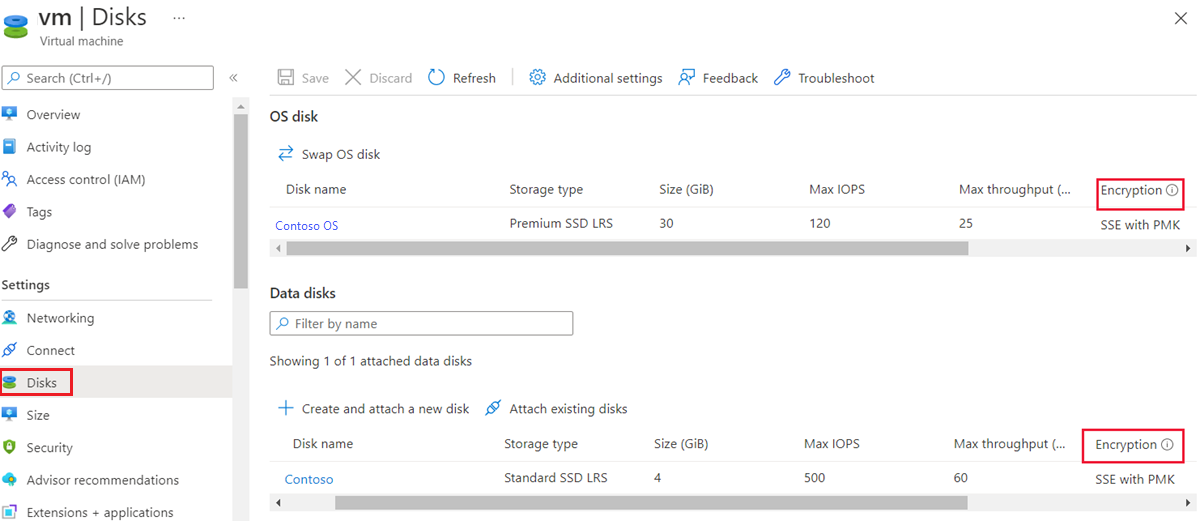

Selecteer in het linkermenu bij InstellingenSchijven.

Controleer onder besturingssysteemschijf of op de besturingssysteemschijf een versleutelingstype is ingesteld.

Controleer onder Gegevensschijven of voor elke schijf een versleutelingstype is ingesteld.

Als u instellingen wijzigt, selecteert u Opslaan in de menubalk.

Zorg ervoor dat alleen goedgekeurde VM-extensies zijn geïnstalleerd - Niveau 1

Azure VM-extensies zijn kleine toepassingen die configuratie- en automatiseringstaken na de implementatie bieden op Azure-VM's. Als voor een VM bijvoorbeeld software-installatie of antivirusbeveiliging is vereist of als de VIRTUELE machine een script moet uitvoeren, kunt u een VM-extensie gebruiken. U kunt een Azure VM-extensie uitvoeren met behulp van de Azure CLI, PowerShell, een Azure Resource Manager-sjabloon of Azure Portal. U kunt extensies bundelen met een nieuwe VM-implementatie of deze uitvoeren op elk bestaand systeem. Als u Azure Portal wilt gebruiken om ervoor te zorgen dat alleen goedgekeurde extensies op uw VM's zijn geïnstalleerd, voert u de volgende stappen uit voor elke VIRTUELE machine in uw Azure-abonnement.

Meld u aan bij het Azure-portaal. Zoek en selecteer virtuele machines.

Selecteer een virtuele machine.

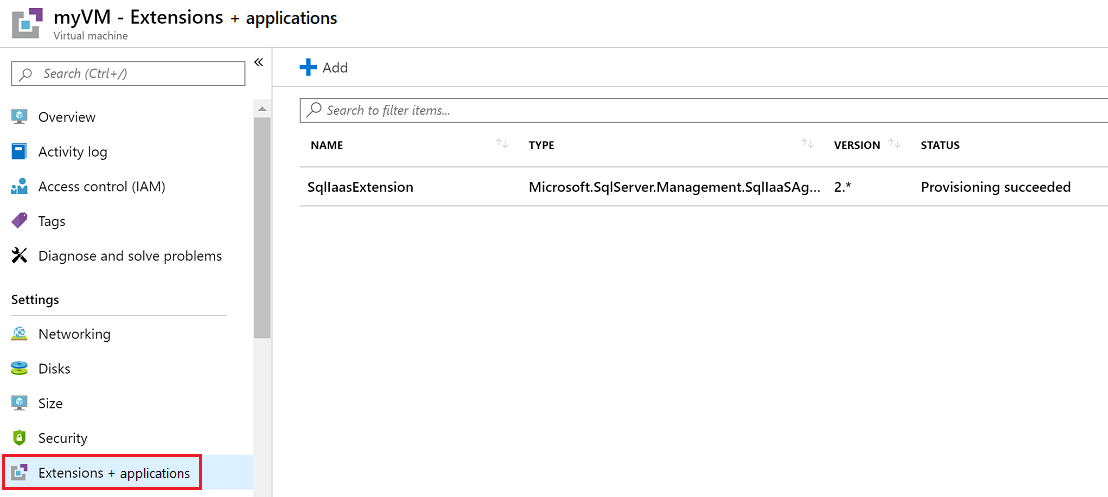

Selecteer Extensies en toepassingen in het linkermenu onder Instellingen.

Controleer in het deelvenster Extensies en toepassingen of de extensies die worden vermeld, zijn goedgekeurd voor gebruik.

Afdwingen dat patches voor besturingssysteem worden toegepast op VM's -Niveau 1

Microsoft Defender voor Cloud controleert dagelijks windows- en Linux-VM's en -computers op ontbrekende besturingssysteemupdates. Defender voor Cloud haalt een lijst met beschikbare beveiligingsupdates en essentiële updates op uit Windows Update of Windows Server Update Services (WSUS). De updates die u ontvangt, zijn afhankelijk van de service die u configureert op de Windows-computer. Defender voor Cloud controleert ook op de meest recente updates in Linux-systemen. Als er een systeemupdate ontbreekt op uw VM of computer, wordt Defender voor Cloud aangeraden systeemupdates toe te passen.

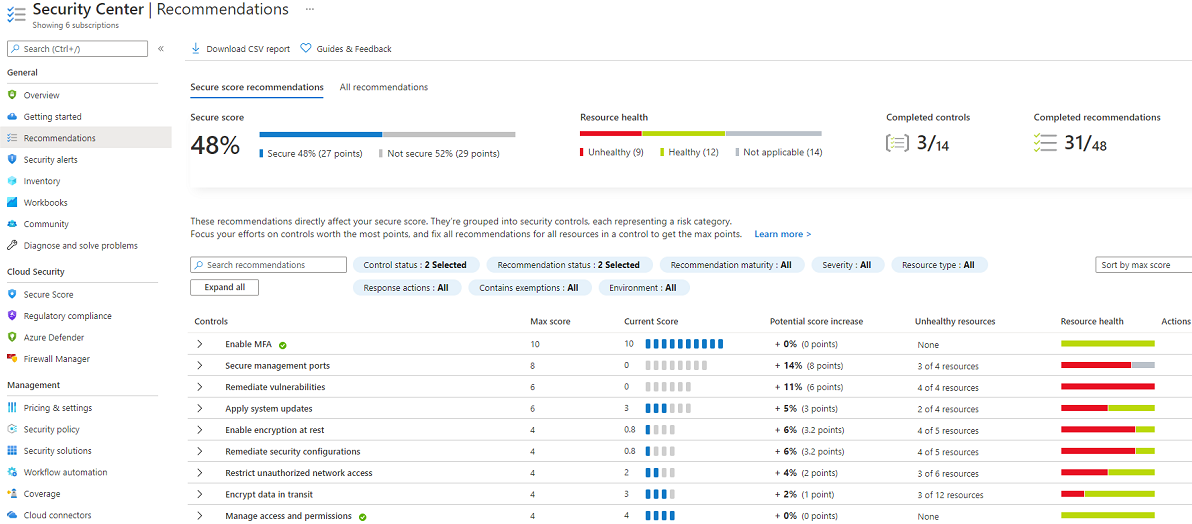

Meld u aan bij het Azure-portaal. Zoek en selecteer Microsoft Defender voor Cloud.

Selecteer Aanbevelingen in het linkermenu onder Algemeen.

Zorg ervoor dat er in Aanbevelingen geen aanbevelingen zijn voor systeemupdates toepassen.

Zorg ervoor dat vm's een oplossing voor eindpuntbeveiliging hebben geïnstalleerd en uitgevoerd - Niveau 1

Microsoft Defender voor Cloud controleert de status van antimalwarebeveiliging. Deze status wordt gerapporteerd in het deelvenster Problemen met Endpoint Protection. Defender voor Cloud markeert problemen zoals gedetecteerde bedreigingen en onvoldoende beveiliging, waardoor uw VM's en computers kwetsbaar zijn voor antimalwarebedreigingen. Met behulp van de informatie in Endpoint Protection-problemen kunt u beginnen met het maken van een plan om eventuele problemen op te lossen die worden geïdentificeerd.

Gebruik hetzelfde proces als beschreven in de voorgaande aanbeveling.