Versleutelde netwerken configureren in SDN met behulp van VMM

Belangrijk

Deze versie van Virtual Machine Manager (VMM) heeft het einde van de ondersteuning bereikt. U wordt aangeraden een upgrade uit te voeren naar VMM 2022.

In dit artikel wordt uitgelegd hoe u de VM-netwerken in softwaregedefinieerde netwerken (SDN) versleutelt met behulp van System Center - Virtual Machine Manager (VMM).

Tegenwoordig kan netwerkverkeer worden versleuteld door het gastbesturingssystemen of een toepassing met behulp van technologieën zoals IPSec en TLS. Deze technologieën zijn echter moeilijk te implementeren vanwege hun inherente complexiteit en uitdagingen met betrekking tot de interoperabiliteit tussen systemen vanwege de aard van de implementatie.

Met behulp van de functie versleutelde netwerken in VMM kan end-to-end-versleuteling eenvoudig worden geconfigureerd op de VM-netwerken met behulp van de netwerkcontroller (NC). Deze versleuteling voorkomt dat verkeer tussen twee VM's in hetzelfde VM-netwerk en hetzelfde subnet wordt gelezen en gemanipuleerd.

VMM 1801 en hoger ondersteunt deze functie.

De controle over versleuteling vindt plaats op subnetniveau en versleuteling kan worden in- of uitgeschakeld voor elk subnet van het VM-netwerk.

Deze functie wordt beheerd via de SDN-netwerkcontroller (NC). Als u nog geen SDN-infrastructuur (Software Defined Network) met een NC hebt, raadpleegt u SDN implementeren voor meer informatie.

Notitie

Deze functie biedt momenteel beveiliging tegen externe en netwerkbeheerders en biedt geen bescherming tegen infrastructuurbeheerders. Beveiliging tegen infrastructuurbeheerders bevindt zich in de pijplijn en is binnenkort beschikbaar.

Voordat u begint

Zorg ervoor dat aan de volgende vereisten wordt voldaan:

- Ten minste twee hosts voor tenant-VM's om de versleuteling te valideren.

- Op HNV gebaseerd VM-netwerk met versleuteling ingeschakeld en een certificaat, dat kan worden gemaakt en gedistribueerd door de infrastructuurbeheerder.

Notitie

Het certificaat, samen met de persoonlijke sleutel, moet worden opgeslagen in het lokale certificaatarchief van alle hosts waar de VM's (van dat netwerk) zich bevinden.

Procedure : versleutelde netwerken configureren

Voer de volgende stappen uit:

Maak een certificaat en plaats het certificaat vervolgens in het lokale certificaatarchief van alle hosts waar u de tenant-VM's voor deze validatie wilt plaatsen.

U kunt een zelfondertekend certificaat maken of een certificaat ophalen bij een CA. Zie Versleuteling configureren voor een virtueel subnet voor informatie over het genereren van zelfondertekende certificaten en het plaatsen ervan op de juiste locaties van elke host die u gaat gebruiken.

Notitie

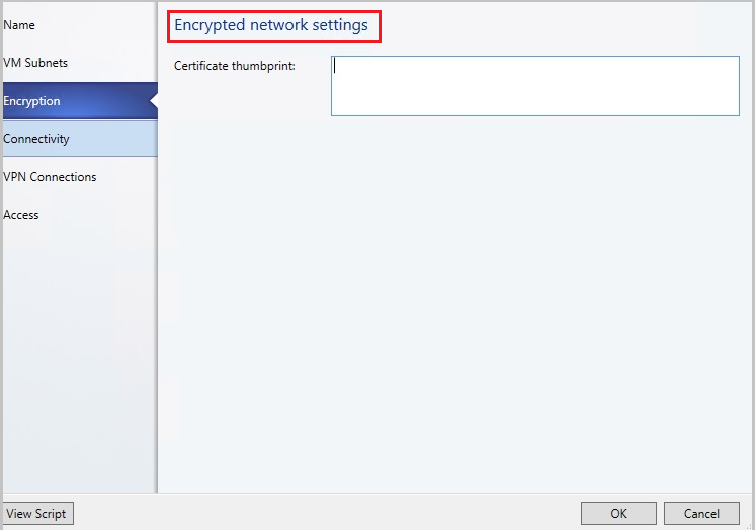

Noteer de vingerafdruk van het certificaat dat u genereert. In het bovenstaande artikel in stap 2 hoeft u de acties die worden beschreven in 'Een certificaatreferentie maken' en 'Een Virtual Network configureren voor versleuteling' niet uit te voeren. U configureert deze instellingen met behulp van VMM in de volgende stappen.

Stel een HNV-providernetwerk in voor tenant-VM-connectiviteit, dat wordt beheerd door de NC. Meer informatie.

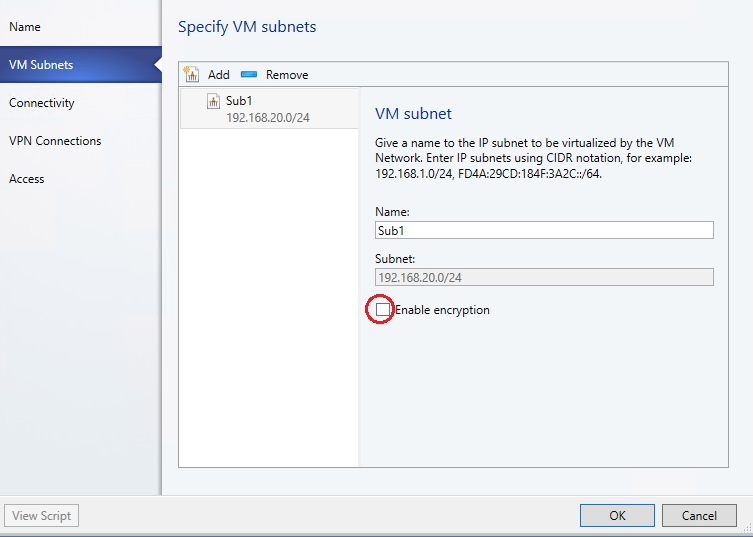

Maak een tenant-VM-netwerk en een subnet. Selecteer tijdens het maken van het subnet versleuteling inschakelen onder VM-subnetten. Meer informatie.

Plak in de volgende stap de vingerafdruk van het certificaat dat u hebt gemaakt.

Maak twee VM's op twee afzonderlijke fysieke hosts en verbind deze met het bovenstaande subnet. Meer informatie.

Voeg een pakket-sniffing-toepassing toe op de twee netwerkinterfaces van de twee hosts waar de tenant-VM's worden geplaatst.

Verzend verkeer, ping, HTTP of andere pakketten tussen de twee hosts en controleer de pakketten in de pakketsniffing-toepassing. De pakketten mogen geen waarneembare tekst zonder opmaak hebben, zoals de parameters van een HTTP-aanvraag.