De UNIX/Linux-agent beheren en configureren

Belangrijk

Deze versie van Operations Manager heeft het einde van de ondersteuning bereikt. U wordt aangeraden een upgrade uit te voeren naar Operations Manager 2022.

In dit artikel worden opties beschreven voor het beheren en configureren van de UNIX/Linux-agent voor System Center - Operations Manager.

Agentmappen

Open Management Infrastructure (OMI) wordt geïnstalleerd in de map:

/opt/omiDe UNIX/Linux-agent wordt geïnstalleerd in de map:

/opt/microsoft/scx/De UNIX/Linux-agent onderhoudt logboekbestanden in de map:

/var/opt/microsoft/scx/log/OMI onderhoudt logboekbestanden in de map:

/var/opt/omi/log/Agentconfiguratiebestanden, met inbegrip van certificaten, worden opgeslagen in de map:

/etc/opt/microsoft/scx/OMI-configuratiebestanden worden opgeslagen in de map:

/etc/opt/omi

Agentbeheerprogramma's

In deze sectie worden hulpprogramma's beschreven voor het beheren en configureren van de UNIX-/Linux-agent.

De agentbeheerprogramma's uitvoeren

De hulpprogramma's voor het configureren van de UNIX/Linux-agent bevinden zich in de map:

/opt/microsoft/scx/bin/tools

Scxadmin

Het hulpprogramma scxadmin wordt gebruikt om de status van de UNIX-/Linux-agent (starten, stoppen of opnieuw opstarten) te beheren en logboekregistratie te beheren die door de agent wordt uitgevoerd. U kunt het gebruik van het hulpprogramma weergeven met de volgende opdracht: scxadmin -?

# /opt/microsoft/scx/bin/tools/scxadmin -?

Usage: scxadmin

Generic options (for all commands)

[-quiet] Set quiet mode (no output)

General Options

scxadmin -version

Service Management

scxadmin {-start|-stop|-restart|-status} [all|cimom|provider]

Providers Management

scxadmin -config-list {RunAs}

scxadmin -config-set {RunAs} {CWD=<directory>|ChRootPath=<directory>|AllowRoot={true|false}}

scxadmin -config-reset {RunAs} [CWD|ChRootPath|AllowRoot]

Log Configuration Management

scxadmin {-log-list|-log-rotate|-log-reset} [all|cimom|provider]

scxadmin -log-set [all|cimom|provider] {verbose|intermediate|errors}

scxadmin -log-set provider {{FILE:<path>|STDOUT}:<module-id>={SUPPRESS|ERROR|WARNING|INFO|TRACE|HYSTERICAL}}

scxadmin {-log-reset|-log-remove} provider [{FILE:<path>|STDOUT}]

Voorbeelden

De agent opnieuw starten:

cd /opt/microsoft/scx/bin/tools/

./scxadmin -restart

Alle registratie verhogen naar het niveau Tussenliggend:

cd /opt/microsoft/scx/bin/tools/

./scxadmin –log-set all intermediate

scxsslconfig

Het hulpprogramma scxsslconfig wordt gebruikt voor het genereren van het certificaat in /etc/opt/Microsoft/scx/ssl/. Dit hulpprogramma is handig bij het oplossen van problemen waarbij de Fully Qualified Domain Name niet kan worden bepaald vanaf de UNIX- of Linux-host zelf, of de FQDN die bekend is bij de UNIX/Linux-host niet overeenkomt met de FQDN die door de beheerserver wordt gebruikt om de host te bereiken.

Notitie

Het gegenereerde certificaat moet worden ondertekend door de Operations Manager-beheerserver zodat het in WS-Management-communicatie kan worden gebruikt. Als een eerder ondertekend certificaat moet worden overschreven, moet het certificaat weer worden ondertekend.

U kunt het gebruik van het hulpprogramma scxsslconfig weergeven met de volgende opdracht: scxsslconfig -?

# /opt/microsoft/scx/bin/tools/scxsslconfig -?

Usage: /opt/microsoft/scx/bin/tools/.scxsslconfig [-v] [-s days] [-e days] [-d domain] [-h host] [-g targetpath]

-v - toggle debug flag

-g targetpath - generate certificates in targetpath

-s days - days to offset valid start date with (0)

-e days - days to offset valid end date with (3650)

-f - force certificate to be generated even if one exists

-d domain - domain name

-h host - host name

-b bits - number of key bits

-? - this help message

Voorbeelden

Het certificaat opnieuw genereren en daarbij het overschrijven van een bestaand certificaat afdwingen, met uitgebreide uitvoer:

cd /opt/microsoft/scx/bin/tools/

. setup.sh

/opt/microsoft/scx/bin/tools/scxsslconfig -f -v

Het certificaat opnieuw genereren en daarbij het overschrijven van een bestaand certificaat afdwingen, met een opgegeven hostnaam en DNS-domeinnaam:

cd /opt/microsoft/scx/bin/tools/

. setup.sh

/opt/microsoft/scx/bin/tools/scxsslconfig -f -h myserver -d contoso.com

Aanvullende onderwerpen over configuratie

SSL-versleutelingen

Indien gewenst kan de lijst met SSL-versleutelingen die door de UNIX/Linux-agent wordt gebruikt, worden aangepast. Zie het artikel SSL-coderingen configureren voor meer informatie over deze configuratie.

Een alternatief tijdelijk pad voor scripts opgeven

Als u een regel voor een UNIX/Linux-script maakt of bewaakt in een aangepast management pack, wordt de inhoud van het script naar een bestand in de map /tmp op de agentcomputer geschreven voordat het wordt uitgevoerd. U kunt desgewenst een alternatieve map voor de uitvoering van het script opgeven. Als u een alternatieve map wilt opgeven, overschrijft u de symbolische koppeling: /etc/opt/microsoft/scx/conf/tmpdir om naar die alternatieve map te verwijzen. De bestemming van deze symbolische koppeling moet beschrijfbaar zijn door het gebruikersaccount dat is gedefinieerd in de Uitvoeren als-profielen van het UNIX/Linux-actieaccount en/of het gemachtigde UNIX/Linux-account.

Universal Linux: naam/versie van besturingssysteem

De Universele Linux-agent, die Linux-besturingssystemen zoals CentOS, Debian GNU/Linux, Oracle Linux en Ubuntu Server ondersteunt, parseert releasebestanden om de naam en versie van het besturingssysteem van de host te bepalen. Indien nodig kunnen deze eigenschappen worden aangepast. Als u de eigenschappen van het besturingssysteem die voor een Universal Linux-agent aan Operations Manager worden gepresenteerd wilt wijzigen, gebruikt u de volgende procedure:

Maak het bestand disablereleasefileupdates in de map: /etc/opt/microsoft/scx/conf/.

touch /etc/opt/microsoft/scx/conf/disablereleasefileupdates

Als dit bestand bestaat, probeert de agent niet de eigenschappen van het besturingssysteem bij te werken die worden geretourneerd naar Operations Manager. Dit zorgt ervoor dat de aanpassingen worden behouden.

Bewerk het bestand scx-release in de map: /etc/opt/microsoft/scx/conf. Dit bestand heeft de indeling:

OSName=CentOS

OSVersion=6.0

OSFullName=CentOS 6.0 (x86_64)

OSAlias=UniversalR

OSManufacturer=

De waarden van de eigenschappen OSName, OSVersion en OSFullName kunnen worden bewerkt om aangepaste waarden te weerspiegelen.

Notitie

De eigenschap OSAlias mag niet worden bewerkt. Alle eigenschappen in dit bestand (met uitzondering van OSManufacturer) zijn verplicht en mogen niet null zijn.

Notitie

De volgende update is van toepassing op Operations Manager 2019 UR1 en hoger.

Prestatie- en betrouwbaarheidsverbeteringen in de Linux-agent

Met Operations Manager 2019 UR1 en hoger wordt, om de betrouwbaarheid te verbeteren, een afzonderlijk proces geïntroduceerd om de heartbeat te verzenden. Eerder gebruikten de prestatie- en heartbeatverzamelingsthreads om onder dezelfde procescontext te worden uitgevoerd. Als gevolg hiervan was elke vertraging in het verzamelen van prestatiegegevens van invloed op de beschikbaarheid van het systeem.

Met deze wijziging kunt u tijdens het verzamelen van heartbeats een extra omiagent-proces zien dat wordt uitgevoerd onder omi-gebruiker .

Om de betrouwbaarheid te verbeteren, wordt een afzonderlijk proces gebruikt om de heartbeat te verzenden. Tijdens het verzamelen van heartbeats ziet u een extra omiagent-proces dat wordt uitgevoerd onder omi-gebruiker .

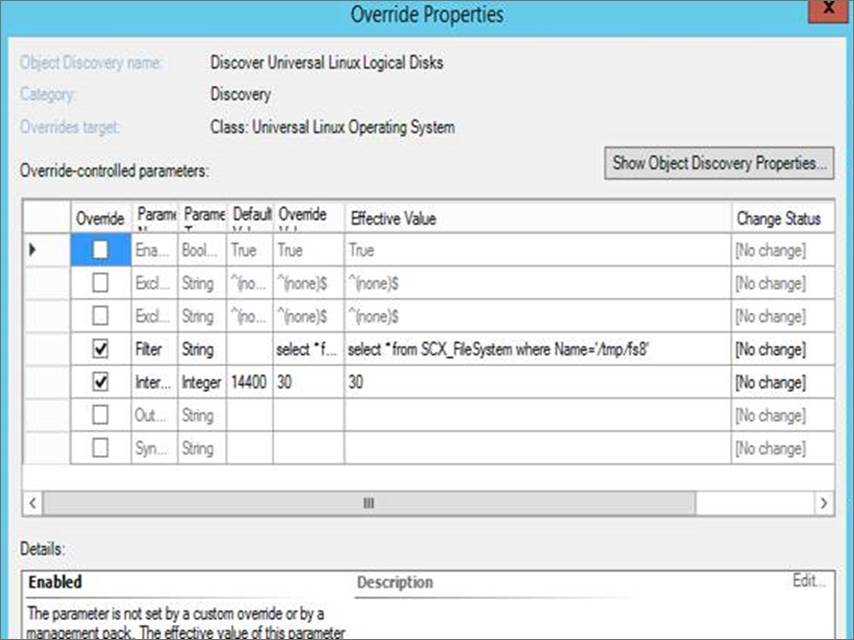

Om de prestaties te verbeteren, wordt de variabele X-Plat-filter geïntroduceerd in onderdrukking. U kunt detectie-/bewakingsgedrag voor X-Plat-management pack overschrijven door WQL-query's te introduceren in filterparameter . Dit helpt bij het beperken van de bewaking tot interessante entiteiten.

Om te voorkomen dat de schijfruimte snel wordt opgevuld, wordt SCX-logboekregistratie ook verlaagd van Informatie naar Waarschuwing.

Hier volgt een voorbeeld van hoe u een onderdrukking kunt configureren met behulp van de filtervariabele :

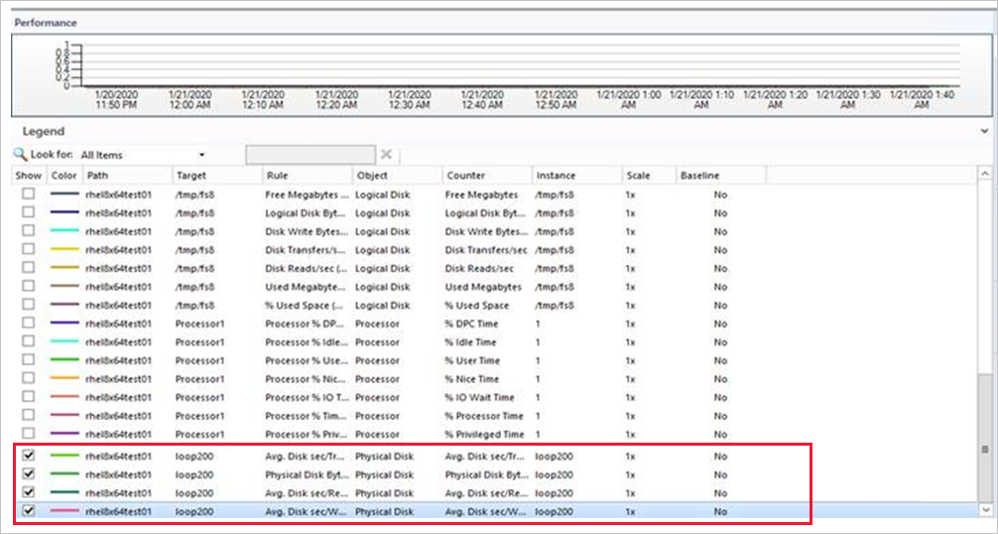

Als u alleen de gegevens voor loop200 wilt ophalen, gebruikt u de volgende query in de variabele Filter:

select * from SCX_DiskDrive where DeviceID=loop200

Nu ziet u alleen gegevens voor de schijf 'loop200' in de prestatieweergave.

Notitie

De volgende update is van toepassing op Operations Manager 2019 UR3 en hoger. In eerdere versies van Operations Manager moest de agent opnieuw worden opgestart voor wijzigingen in de instellingen op logboekniveau van OMI-processen. Met Operations Manager 2019 UR3 kunnen instellingen op logboekniveau worden gewijzigd zonder dat u de agent opnieuw hoeft te starten.

Dynamische wijzigingen in instellingen op logboekniveau zonder dat de agent opnieuw wordt opgestart

U kunt de instellingen op logboekniveau wijzigen zonder dat u de agent opnieuw hoeft op te starten.

Voer de volgende stappen uit:

Wijzig het bestand omiserver.conf en werk het nieuwe logboekniveau bij:

loglevel = INFOPas dit logboekniveau toe terwijl u de onderstaande opdracht uitvoert:

$sudo /opt/omi/bin/omiconfigeditor –reconfig

Volgende stappen

Zie Agent en certificaat installeren op UNIX- en Linux-computers met behulp van de opdrachtregel voor meer informatie over het installeren van de agent en inzicht in de stappen voor het ondertekenen van het agentcertificaat.

Zie Agents upgraden en verwijderen op UNIX- en Linux-computers voor meer informatie over het uitvoeren van agentonderhoud op UNIX- en Linux-computers.