Verbinding maken met en verifiëren bij gegevensbronnen

Verbinden en verifiëren bij een gegevensbron vindt onafhankelijk van het verifiëren bij een Power Platform-service plaats.

Laten we eerst kijken hoe Power Platform-services verbinden met gegevensbronnen. Power Platform-services maken op verschillende manieren verbinding met externe gegevensbronnen, maar het algemene patroon is hetzelfde. Vervolgens bekijken we hoe de verbindingen worden geverifieerd. Verificatiereferenties kunnen hetzelfde zijn of verschillen, afhankelijk van de app en de gegevensbronnen die deze gebruikt.

Verbinding maken met Microsoft Dataverse

Power Apps-canvas- en modelgestuurde apps maken rechtstreeks verbinding met Dataverse zonder dat er een aparte connector nodig is. (Canvas-apps slaan toestemming op om met andere omgevingen samen te werken in de Power Apps-resourceprovider (RP).) Power Automate verifieert met behulp van een API-hub, maar alle gegevensinteracties daarna zijn direct naar Dataverse. Zowel Power Apps als Power Automate ondersteunt verouderde connectors die toegang hebben tot Dataverse met connectors (bijvoorbeeld Dynamics 365 (verouderd) en Microsoft Dataverse (verouderd)).

Notitie

Canvas-apps maken met Beginnen met gegevens gebruikt een tijdelijke connectorpictogram om verbinding te maken met Dataverse. Er is echter geen echte connector bij betrokken. Zie voor meer informatie Canvas-apps verbinden met Microsoft Dataverse.

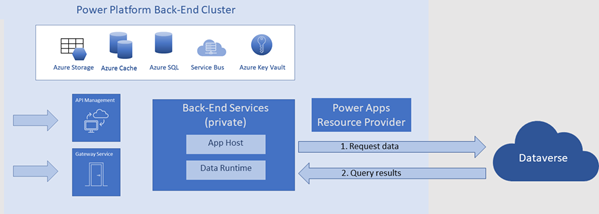

Het volgende diagram illustreert hoe canvas-apps werken met Dataverse.

- Power Apps-back-endservices vragen rechtsreeks gegevens op van Dataverse.

- Dataverse retourneert queryresultaten terug aan Power Apps-back-endservices.

Verbinding maken met andere gegevensbronnen

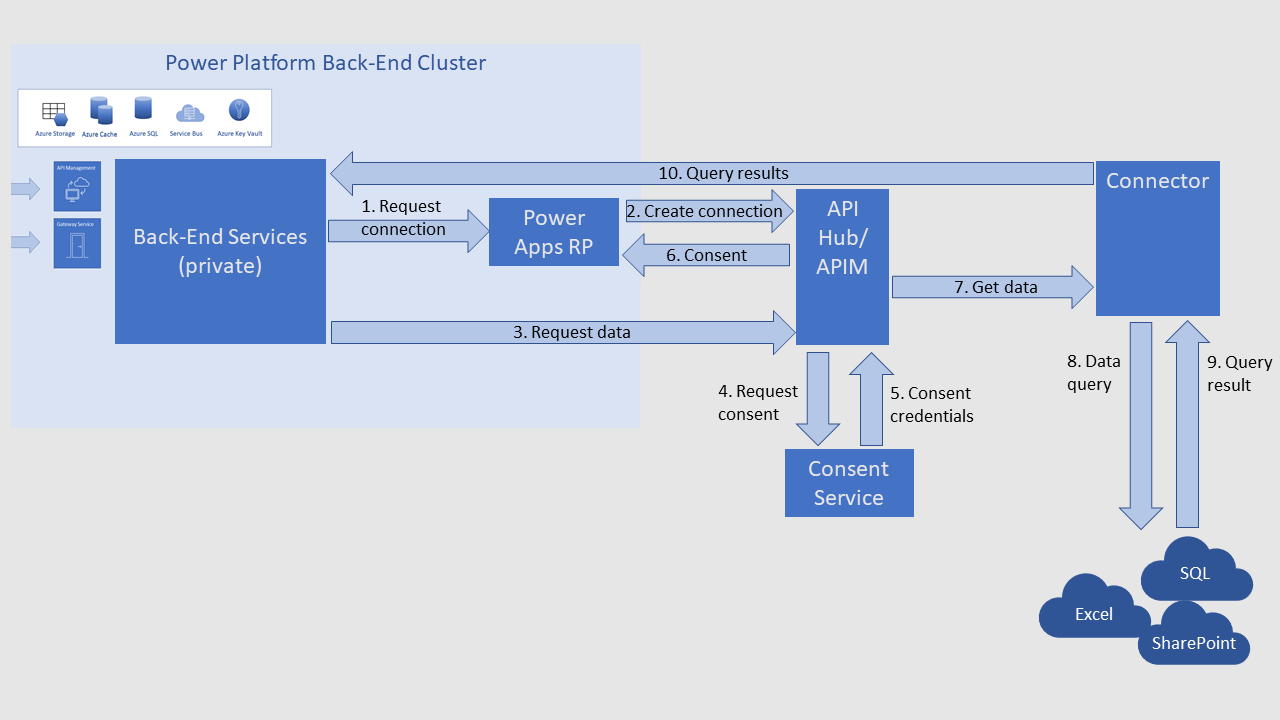

In het algemeen gebruiken Power Platform-services connectoren om externe gegevensbronnen te werken die geen Dataverse zijn. Het volgende diagram illustreert een typisch pad met behulp van een Azure API Management (APIM)-connector.

De Power Platform-service stuurt een verbindingsaanvraag naar de Power Apps-resourceprovider.

De Power Apps-resourceprovider vraagt de API-hub om een verbinding tot stand te brengen en de tokenuitwisseling voor verificatie te faciliteren.

De Power Platform-service stuurt een aanvraag voor een gegevensquery naar de API Management-connector.

De API Management-connector stuurt een aanvraag naar de toestemmingsservice om toestemming te krijgen voor toegang tot de gegevensbron.

De toestemmingsservice retourneert referenties naar de API Management-connector.

De API Management-connector verzendt de toestemmingsreferenties naar de Power Apps-resourceprovider. De referenties worden in de resourceprovider opgeslagen, zodat Power Apps niet opnieuw vraagt om toestemming de volgende keer dat er om gegevens wordt gevraagd.

Notitie

Toestemming voor één toepassingsverbinding resulteert niet in toestemming voor alle toepassingen. Elke toestemming voor toepassingsverbinding per gebruiker is afzonderlijk. Wanneer u bijvoorbeeld een verbinding opgeeft voor gebruik in een Power Automate-stroom, stemt u ermee in dat de stroom die verbinding in de toekomst gebruikt. U hoeft niet opnieuw toestemming te geven om die verbinding in die stroom opnieuw te gebruiken. Voor een verbinding die wordt geleverd door een stroomauteur, is de toestemming tweevoudig (verbinding en stroom). Voor een verbinding die wordt geleverd door een gebruiker die een stroom aanroept (bijvoorbeeld vanuit een canvas-app) is de toestemming drievoudig (verbinding, stroom en gebruiker).

De API Management-connector geeft de gegevensquery door aan de externe connector.

De connector stuurt de query naar de gegevensbron.

De gegevensbron retourneert de gevraagde gegevens naar de connector.

De connector geeft de gegevens terug aan de Power Platform-back-end-cluster.

Verifiëren bij gegevensbronnen

Gebruikers laten zich eerst verifiëren bij de Power Platform-service. Vervolgens laten gebruikers zich afzonderlijk verifiëren bij een gegevensbron met behulp van de referenties die de connector vereist. De API-hubservice voor referenties slaat altijd referenties op en beheert ze.

Sommige connectoren ondersteunen meer dan één verificatiemethode. Verificatie bij een gegevensbron is specifiek voor dat exemplaar van de gegevensbron. Het is gebaseerd op de verificatiemethode die de maker heeft gekozen bij het maken van de verbinding.

Er zijn twee soorten verificatiemethoden voor gegevensbronnen in Power Apps: expliciet en impliciet.

- Expliciete authenticatie betekent dat de inloggegevens van de app-gebruiker worden gebruikt om toegang te krijgen tot gegevensbron.

- Impliciete authenticatie betekent dat de inloggegevens worden gebruikt die de app-maker heeft opgegeven bij het maken van de verbinding.

We raden u aan om waar mogelijk expliciete verificatie te gebruiken. Het is veiliger.

Zelfs in het geval van expliciete verificatie is het belangrijk om te onthouden dat het de gebruikersrechten voor een gegevensbron zijn die bepalen wat de gebruiker kan zien en bewerken.

Stel dat u een SharePoint-lijst hebt met de kolommen Naam en Salaris. Vervolgens bouwt u een app waarin alleen de kolom Naam wordt weergegeven. Dit betekent dat gebruikers alleen toegang hebben tot de kolom Naam in uw app.

Stel echter dat uw gebruikers machtigingen voor de SharePoint-lijst hebben waarmee ze zowel de kolom Naam als de kolom Salaris kunnen bekijken en bewerken. Stel nu dat een specifieke gebruiker rechten voor Power Apps Maker heeft voor die SharePoint-lijst. In dit geval weerhoudt niets de gebruiker ervan een nieuwe app te maken die toegang heeft tot de kolom Salaris. De machtigingen die u via de gebruikersinterface van uw app verleent, ontkennen niet de gegevensbronmachtigingen die de gebruiker heeft.

Meer informatie over het verschil tussen expliciete en impliciete verbindingen. Hoewel het artikel verwijst naar SQL Server, is het van toepassing op alle relationele databases.

Verwante artikelen

Veiligheid in Microsoft Power Platform

Authenticeren bij Power Platform services

Gegevensopslag in Power Platform

Power Platform Veelgestelde vragen over beveiliging