Toegang tot aangepaste beveiligingskenmerken beheren in Microsoft Entra-id

Als personen in uw organisatie effectief willen werken met aangepaste beveiligingskenmerken, moet u de juiste toegang verlenen. Afhankelijk van de informatie die u wilt opnemen in aangepaste beveiligingskenmerken, wilt u mogelijk aangepaste beveiligingskenmerken beperken of wilt u deze mogelijk breed toegankelijk maken in uw organisatie. In dit artikel wordt beschreven hoe u de toegang tot aangepaste beveiligingskenmerken beheert.

Vereisten

Als u de toegang tot aangepaste beveiligingskenmerken wilt beheren, moet u het volgende hebben:

- Kenmerktoewijzingsbeheerder

- Microsoft.Graph-module bij gebruik van Microsoft Graph PowerShell

Belangrijk

Globale beheerder en andere beheerdersrollen hebben standaard geen machtigingen voor het lezen, definiëren en toewijzen van aangepaste beveiligingskenmerken.

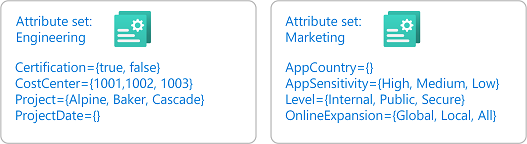

Stap 1: Bepalen hoe u uw kenmerken ordent

Elke definitie van een aangepast beveiligingskenmerk moet deel uitmaken van een kenmerkenset. Een kenmerkenset is een manier om gerelateerde aangepaste beveiligingskenmerken te groeperen en te beheren. U moet bepalen hoe u kenmerkensets voor uw organisatie wilt toevoegen. U kunt bijvoorbeeld kenmerksets toevoegen op basis van afdelingen, teams of projecten. Uw mogelijkheid om toegang te verlenen tot aangepaste beveiligingskenmerken, is afhankelijk van hoe u uw kenmerksets ordent.

Stap 2: Het benodigde bereik identificeren

Bereik is de set van resources waarop de toegang van toepassing is. Voor aangepaste beveiligingskenmerken kunt u rollen toewijzen op tenantbereik of op kenmerksetbereik. Als u brede toegang wilt toewijzen, kunt u rollen toewijzen op tenantbereik. Als u echter de toegang tot bepaalde kenmerksets wilt beperken, kunt u rollen toewijzen aan het bereik van de kenmerkset.

Microsoft Entra-roltoewijzingen zijn een additief model, dus uw effectieve machtigingen zijn de som van uw roltoewijzingen. Als u bijvoorbeeld een gebruiker een rol toewijst in het tenantbereik en dezelfde gebruiker dezelfde rol toewijst op het kenmerksetbereik, heeft de gebruiker nog steeds machtigingen voor het tenantbereik.

Stap 3: Bekijk de beschikbare rollen

U moet bepalen wie toegang nodig heeft om te werken met aangepaste beveiligingskenmerken in uw organisatie. Om u te helpen de toegang tot aangepaste beveiligingskenmerken te beheren, zijn er vier ingebouwde Microsoft Entra-rollen. Indien nodig kan iemand met ten minste de rol Beheerder van bevoorrechte rollen deze rollen toewijzen.

- Kenmerkdefinitiebeheerder

- Kenmerktoewijzingsbeheerder

- Kenmerkdefinitielezer

- Lezer van kenmerktoewijzing

De volgende tabel bevat een vergelijking op hoog niveau van de aangepaste beveiligingskenmerkenrollen.

| Machtiging | Beheer van kenmerkdefinitie | Kenmerktoewijzingsbeheerder | Lezer van kenmerkdefinitie | Lezer van kenmerktoewijzing |

|---|---|---|---|---|

| Kenmerkensets lezen | ✅ | ✅ | ✅ | ✅ |

| Kenmerkdefinities lezen | ✅ | ✅ | ✅ | ✅ |

| Kenmerktoewijzingen lezen voor gebruikers en applicaties (service-principals) | ✅ | ✅ | ||

| Kenmerksets toevoegen of bewerken | ✅ | |||

| Kenmerkdefinities toevoegen, bewerken of deactiveren | ✅ | |||

| Kenmerken toewijzen aan gebruikers en toepassingen (service-principals) | ✅ |

Stap 4: Uw delegatiestrategie bepalen

In deze stap worden twee manieren beschreven waarop u de toegang tot aangepaste beveiligingskenmerken kunt beheren. De eerste manier is om ze centraal te beheren en de tweede manier is om het beheer aan anderen te delegeren.

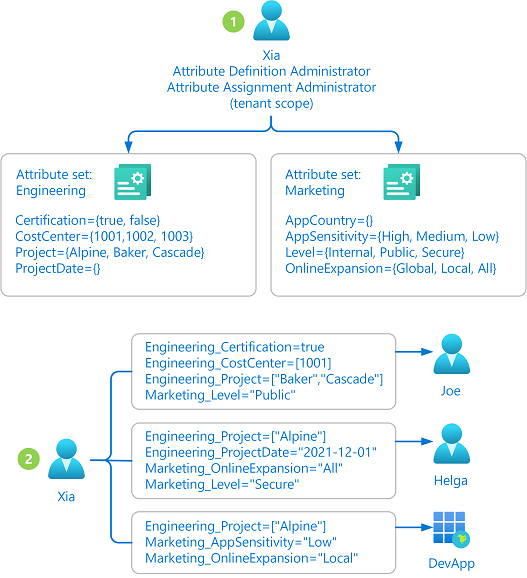

Kenmerken centraal beheren

Een beheerder waaraan de rollen Beheerder van kenmerkdefinitie en Beheerder van kenmerktoewijzing op tenantbereik zijn toegewezen, kan alle aspecten van aangepaste beveiligingskenmerken beheren. In het volgende diagram ziet u hoe aangepaste beveiligingskenmerken worden gedefinieerd en toegewezen door één beheerder.

- De beheerder (Xia) heeft zowel de rollen Beheerder van kenmerkdefinitie als Beheerder van kenmerktoewijzing toegewezen op tenantbereik. De beheerder voegt kenmerksets toe en definieert kenmerken.

- De beheerder wijst kenmerken toe aan Microsoft Entra-objecten.

Het centraal beheren van kenmerken heeft het voordeel dat het kan worden beheerd door een of twee beheerders. Het nadeel is dat de beheerder mogelijk verschillende aanvragen krijgt om aangepaste beveiligingskenmerken te definiëren of toe te wijzen. In dit geval wilt u mogelijk beheer delegeren.

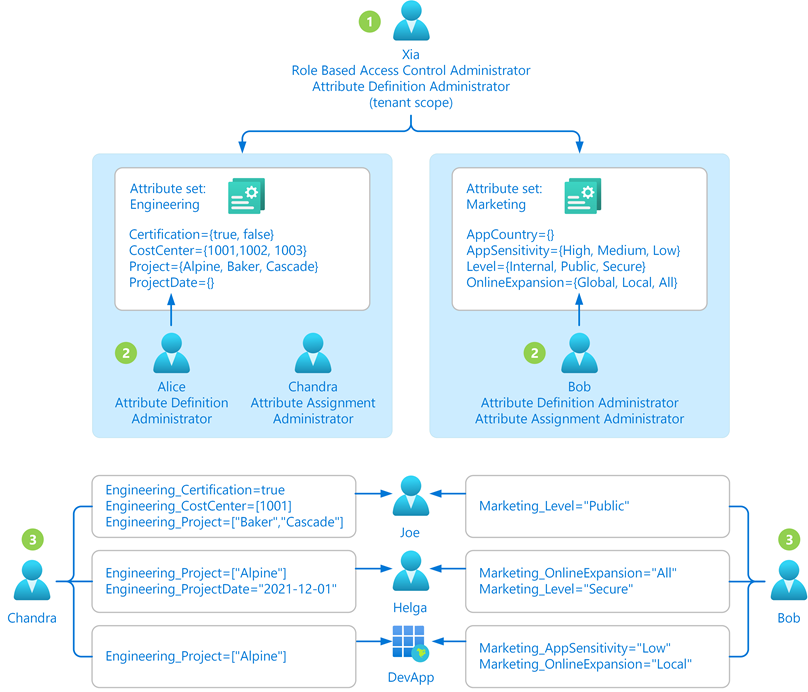

Kenmerken beheren met delegering

Een beheerder weet mogelijk niet alle situaties waarin aangepaste beveiligingskenmerken moeten worden gedefinieerd en toegewezen. Meestal zijn het gebruikers binnen de respectieve afdelingen, teams of projecten die het meeste weten over hun gebied. In plaats van een of twee beheerders toe te wijzen voor het beheren van alle aangepaste beveiligingskenmerken, kunt u het beheer ook delegeren op kenmerksetbereik. Dit volgt ook de best practice van minimale bevoegdheden om alleen de machtigingen te verlenen die andere beheerders nodig hebben om hun taak uit te voeren en onnodige toegang te voorkomen. In het volgende diagram ziet u hoe het beheer van aangepaste beveiligingskenmerken kan worden gedelegeerd aan meerdere beheerders.

- De beheerder (Xia) met de rol Kenmerkdefinitiebeheerder die aan het tenantbereik is toegewezen, voegt kenmerksets toe. De beheerder heeft ook machtigingen om rollen toe te wijzen aan anderen (Beheerder met bevoorrechte rol) en gemachtigden die aangepaste beveiligingskenmerken voor elke kenmerkenset kunnen lezen, definiëren of toewijzen.

- De gedelegeerde Beheerders van kenmerkdefinities (Alice en Bob) definiëren kenmerken in de kenmerkensets waarvoor ze toegang hebben gekregen.

- De gedelegeerde beheerders van kenmerktoewijzingen (Chandra en Bob) wijzen kenmerken van hun kenmerksets toe aan Microsoft Entra-objecten.

Stap 5: Selecteer de juiste rollen en het juiste bereik

Zodra u meer inzicht hebt in de manier waarop uw kenmerken worden ingedeeld en wie toegang nodig heeft, kunt u de juiste aangepaste beveiligingskenmerkrollen en het bijbehorende bereik selecteren. De volgende tabel kan u helpen bij de selectie.

| Ik wil deze toegang verlenen | Deze rol toewijzen | Bereik |

|---|---|---|

|

Kenmerkdefinitiebeheerder |

Tenant |

|

Kenmerkdefinitiebeheerder |

Kenmerkset |

|

Kenmerktoewijzingsbeheerder |

Tenant |

|

Kenmerktoewijzingsbeheerder |

Kenmerkset |

|

Kenmerkdefinitielezer |

Tenant |

|

Kenmerkdefinitielezer |

Kenmerkset |

|

Lezer van kenmerktoewijzing |

Tenant |

|

Lezer van kenmerktoewijzing |

Kenmerkset |

Stap 6: Rollen toewijzen

Als u toegang wilt verlenen aan de juiste personen, volgt u deze stappen om een van de aangepaste beveiligingskenmerkrollen toe te wijzen.

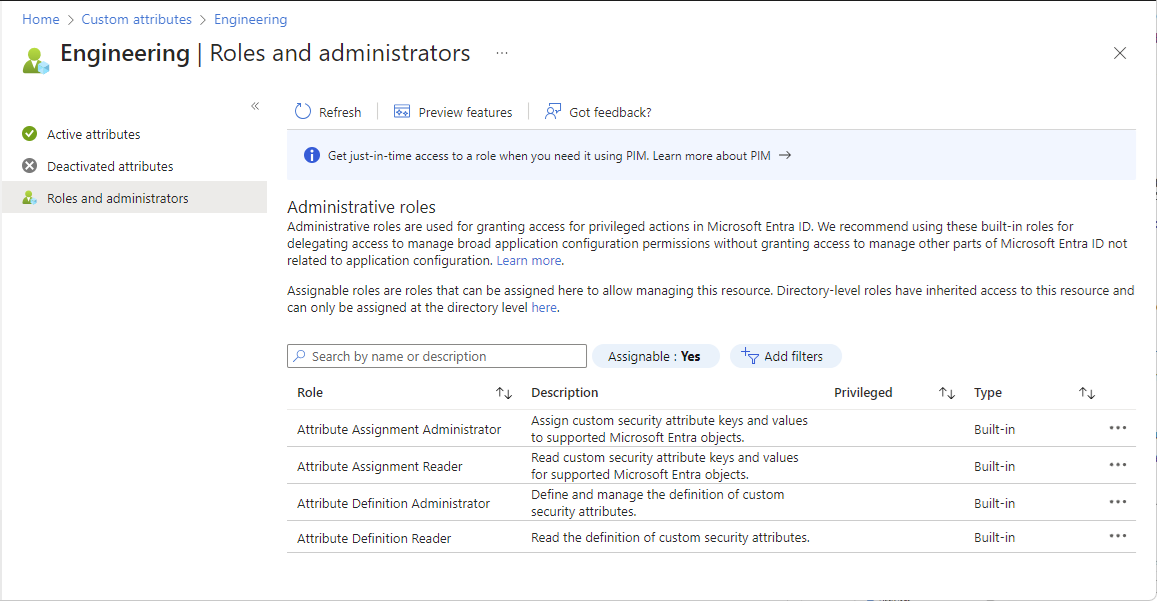

Rollen toewijzen binnen de scope van een attribuutset

In de volgende voorbeelden ziet u hoe u een aangepaste beveiligingskenmerkrol toewijst aan een principal in een kenmerksetbereik met de naam Engineering.

Meld u als beheerder van kenmerktoewijzing aan bij het Microsoft Entra-beheercentrum.

Blader naar bescherming>aangepaste beveiligingskenmerken.

Selecteer de kenmerkenet waaraan u toegang wilt verlenen.

Selecteer Rollen en beheerders.

Toewijzingen toevoegen voor de aangepaste beveiligingsattribuutrollen.

Notitie

Als u Microsoft Entra Privileged Identity Management (PIM) gebruikt, worden in aanmerking komende roltoewijzingen op kenmerksetbereik momenteel niet ondersteund. Permanente roltoewijzingen binnen de scope van de kenmerkset zijn ondersteund.

Rollen toewijzen op tenantniveau

In de volgende voorbeelden ziet u hoe u een aangepaste beveiligingskenmerkrol toewijst aan een principal binnen het tenantbereik.

Meld u als beheerder van kenmerktoewijzing aan bij het Microsoft Entra-beheercentrum.

Blader naar

Identity Rollen & beheerders Rollen & beheerders .Voeg toewijzingen toe voor de aangepaste rollenspecifieke beveiligingskenmerken.

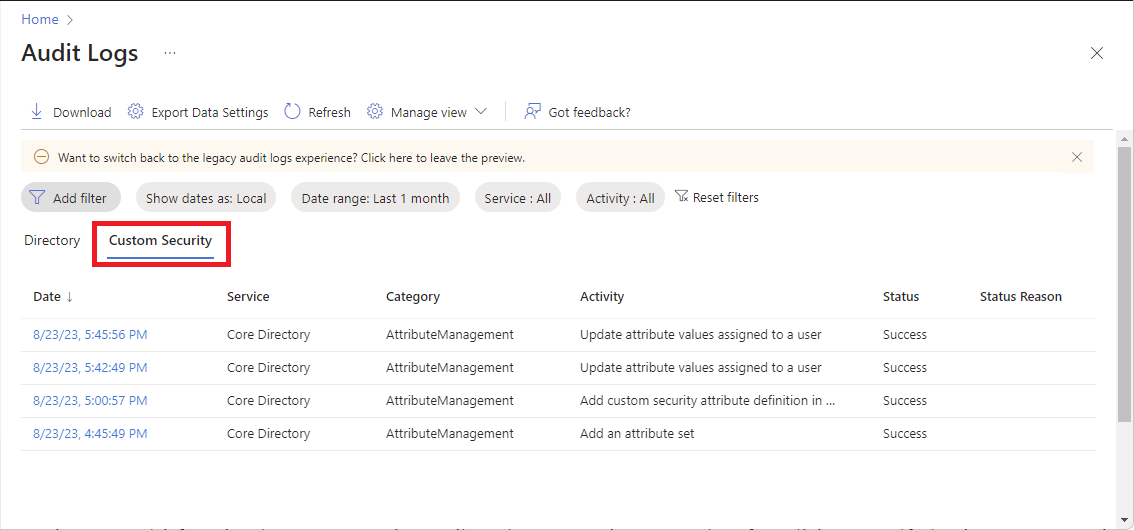

Auditlogboeken voor aangepaste beveiligingskenmerken

Soms hebt u informatie nodig over wijzigingen in aangepaste beveiligingskenmerken voor controle- of probleemoplossingsdoeleinden. Wanneer iemand wijzigingen aanbrengt in definities of toewijzingen, worden de activiteiten geregistreerd.

Auditlogboeken voor aangepaste beveiligingskenmerken bieden u de geschiedenis van activiteiten met betrekking tot aangepaste beveiligingskenmerken, zoals het toevoegen van een nieuwe definitie of het toewijzen van een kenmerkwaarde aan een gebruiker. Hier volgen de aangepaste activiteiten met betrekking tot beveiligingskenmerken die zijn vastgelegd:

- Kenmerkset toevoegen

- Aangepaste definitie van beveiligingskenmerk toevoegen in een kenmerkenset

- Kenmerkset bijwerken

- Kenmerkwaarden bijwerken die zijn toegewezen aan een servicePrincipal

- Kenmerkwaarden bijwerken die zijn toegewezen aan een gebruiker

- Aangepaste definitie van beveiligingskenmerk bijwerken in een kenmerkenset

Auditlogboeken weergeven voor kenmerkwijzigingen

Als u de auditlogboeken van het aangepaste beveiligingskenmerk wilt bekijken, meldt u zich aan bij het Microsoft Entra-beheercentrum, bladert u naar auditlogboeken en selecteert u Aangepaste beveiliging. Als u auditlogboeken voor aangepaste beveiligingskenmerken wilt weergeven, moet u een van de volgende rollen toegewezen krijgen. Indien nodig kan iemand met ten minste de rol Beheerder van bevoorrechte rollen deze rollen toewijzen.

Zie voor informatie over hoe u de aangepaste beveiligingskenmerken-auditlogboeken kunt verkrijgen met de Microsoft Graph API het resource type. Zie Auditlogboeken van Microsoft Entra voor meer informatie.

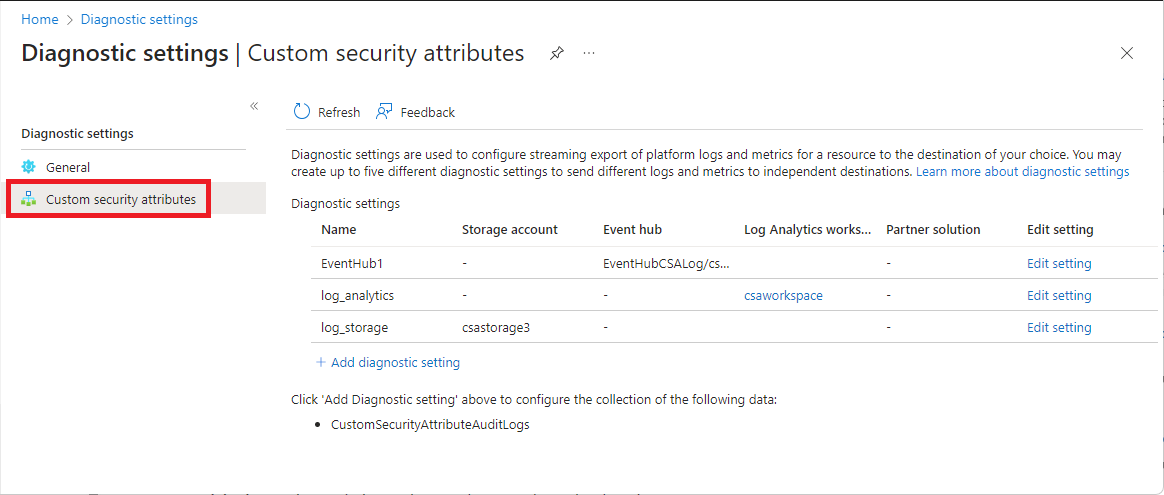

Diagnostische instellingen

Als u auditlogboeken voor aangepaste beveiligingskenmerken wilt exporteren naar verschillende bestemmingen voor aanvullende verwerking, gebruikt u diagnostische instellingen. Als u diagnostische instellingen voor aangepaste beveiligingskenmerken wilt maken en configureren, moet u de rol Beheerder van het kenmerklogboek krijgen toegewezen.

Tip

Microsoft raadt u aan om de auditlogboeken van uw aangepaste beveiligingskenmerk gescheiden te houden van uw directory-auditlogboeken, zodat kenmerktoewijzingen niet per ongeluk worden weergegeven.

In de volgende schermopname ziet u de diagnostische instellingen voor aangepaste beveiligingskenmerken. Zie Diagnostische instellingen configureren voor meer informatie.

Wijzigingen in het gedrag van auditlogboeken

Er zijn wijzigingen aangebracht in auditlogboeken voor aangepaste beveiligingskenmerken voor algemene beschikbaarheid die van invloed kunnen zijn op uw dagelijkse bewerkingen. Als u auditlogboeken voor aangepaste beveiligingskenmerken tijdens de preview-versie hebt gebruikt, zijn dit de acties die u moet uitvoeren om ervoor te zorgen dat uw auditlogboekbewerkingen niet worden onderbroken.

- Nieuwe locatie van auditlogboeken gebruiken

- Kenmerklogboekrollen toewijzen om auditlogboeken weer te geven

- Nieuwe diagnostische instellingen maken om auditlogboeken te exporteren

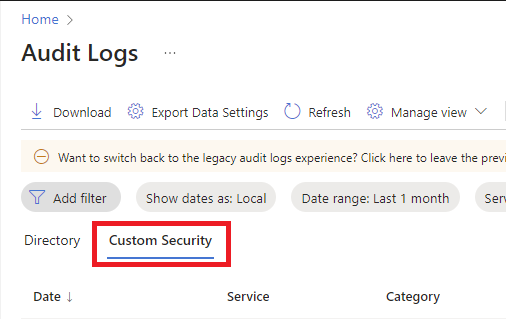

Nieuwe locatie van auditlogboeken gebruiken

Tijdens de preview zijn controlelogboeken van aangepaste beveiligingskenmerken naar het eindpunt van de directorycontrolelogboeken geschreven. In oktober 2023 is er exclusief een nieuw eindpunt toegevoegd voor auditlogboeken voor aangepaste beveiligingskenmerken. In de volgende schermopname ziet u de auditlogboeken van de map en de nieuwe locatie van de auditlogboeken voor aangepaste beveiligingskenmerken. Zie customSecurityAttributeAudit het resourcetype om de auditlogboeken van het aangepaste beveiligingskenmerk op te halen met behulp van de Microsoft Graph API.

Er is een overgangsperiode waarin aangepaste beveiligingsauditlogboeken worden geschreven naar zowel de directory als naar aangepaste beveiligingsattribuutlogboek-eindpunten. In de toekomst moet u het auditlogboekeindpunt voor aangepaste beveiligingskenmerken gebruiken om auditlogboeken voor aangepaste beveiligingskenmerken te vinden.

De volgende tabel bevat het eindpunt waar u auditlogboeken voor aangepaste beveiligingskenmerken kunt vinden tijdens de overgangsperiode.

| Gebeurtenisdatum | Mapeindpunt | Eindpunt voor aangepaste beveiligingskenmerken |

|---|---|---|

| Oktober 2023 | ✅ | ✅ |

| feb. 2024 | ✅ |

Kenmerklogboekrollen toewijzen om auditlogboeken weer te geven

Tijdens de preview kunnen auditlogboeken van aangepaste beveiligingskenmerken worden weergegeven door personen met ten minste de rol Beveiligingsbeheerder in de directorycontrolelogboeken. U kunt deze rollen niet meer gebruiken om auditlogboeken voor aangepaste beveiligingskenmerken weer te geven met behulp van het nieuwe eindpunt. Als u de auditlogboeken van het aangepaste beveiligingskenmerk wilt weergeven, moet u de rol Kenmerklogboeklezer of Kenmerklogboekbeheerder hebben.

Nieuwe diagnostische instellingen maken om auditlogboeken te exporteren

Als u tijdens de preview hebt geconfigureerd voor het exporteren van auditlogboeken, zijn auditlogboeken voor aangepaste beveiligingscontrolekenmerken verzonden naar uw huidige diagnostische instellingen. Om aangepaste beveiligingsauditkenmerkcontrolelogboeken te blijven ontvangen, moet u nieuwe diagnostische instellingen maken, zoals beschreven in de vorige sectie Diagnostische instellingen.