Netwerknaamomzetting in Microsoft Defender for Identity

Network Name Resolution (NNR) is een belangrijk onderdeel van Microsoft Defender for Identity functionaliteit. Defender for Identity legt activiteiten vast op basis van netwerkverkeer, Windows-gebeurtenissen en ETW. Deze activiteiten bevatten normaal gesproken IP-gegevens.

Met NNR kan Defender for Identity correleren tussen onbewerkte activiteiten (met IP-adressen) en de relevante computers die bij elke activiteit betrokken zijn. Op basis van de onbewerkte activiteiten profileert Defender for Identity entiteiten, inclusief computers, en genereert het beveiligingswaarschuwingen voor verdachte activiteiten.

Als u IP-adressen wilt omzetten in computernamen, zoeken Defender for Identity-sensoren de IP-adressen op met behulp van de volgende methoden:

Primaire methoden:

- NTLM via RPC (TCP-poort 135)

- NetBIOS (UDP-poort 137)

- RDP (TCP-poort 3389) - alleen het eerste pakket client hello

Secundaire methode:

- Query's uitvoeren op de DNS-server met behulp van reverse DNS lookup van het IP-adres (UDP 53)

Voor de beste resultaten raden we u aan ten minste een van de primaire methoden te gebruiken. Omgekeerde DNS-zoekopdracht van het IP-adres wordt alleen uitgevoerd wanneer:

- Er is geen reactie van een van de primaire methoden.

- Er is een conflict in het antwoord dat is ontvangen van twee of meer primaire methoden.

Opmerking

Er wordt geen verificatie uitgevoerd op een van de poorten.

Defender for Identity evalueert en bepaalt het besturingssysteem van het apparaat op basis van netwerkverkeer. Nadat de computernaam is opgehaald, controleert de Defender for Identity-sensor Active Directory en gebruikt tcp-vingerafdrukken om te zien of er een gecorreleerd computerobject met dezelfde computernaam is. Het gebruik van TCP-vingerafdrukken helpt niet-geregistreerde en niet-Windows-apparaten te identificeren, wat helpt bij uw onderzoeksproces. Wanneer de Defender for Identity-sensor de correlatie vindt, koppelt de sensor het IP-adres aan het computerobject.

In gevallen waarin geen naam wordt opgehaald, wordt een onopgeloste computerprofiel per IP gemaakt met het IP-adres en de relevante gedetecteerde activiteit.

NNR-gegevens zijn van cruciaal belang voor het detecteren van de volgende bedreigingen:

- Vermoedelijke identiteitsdiefstal (pass-the-ticket)

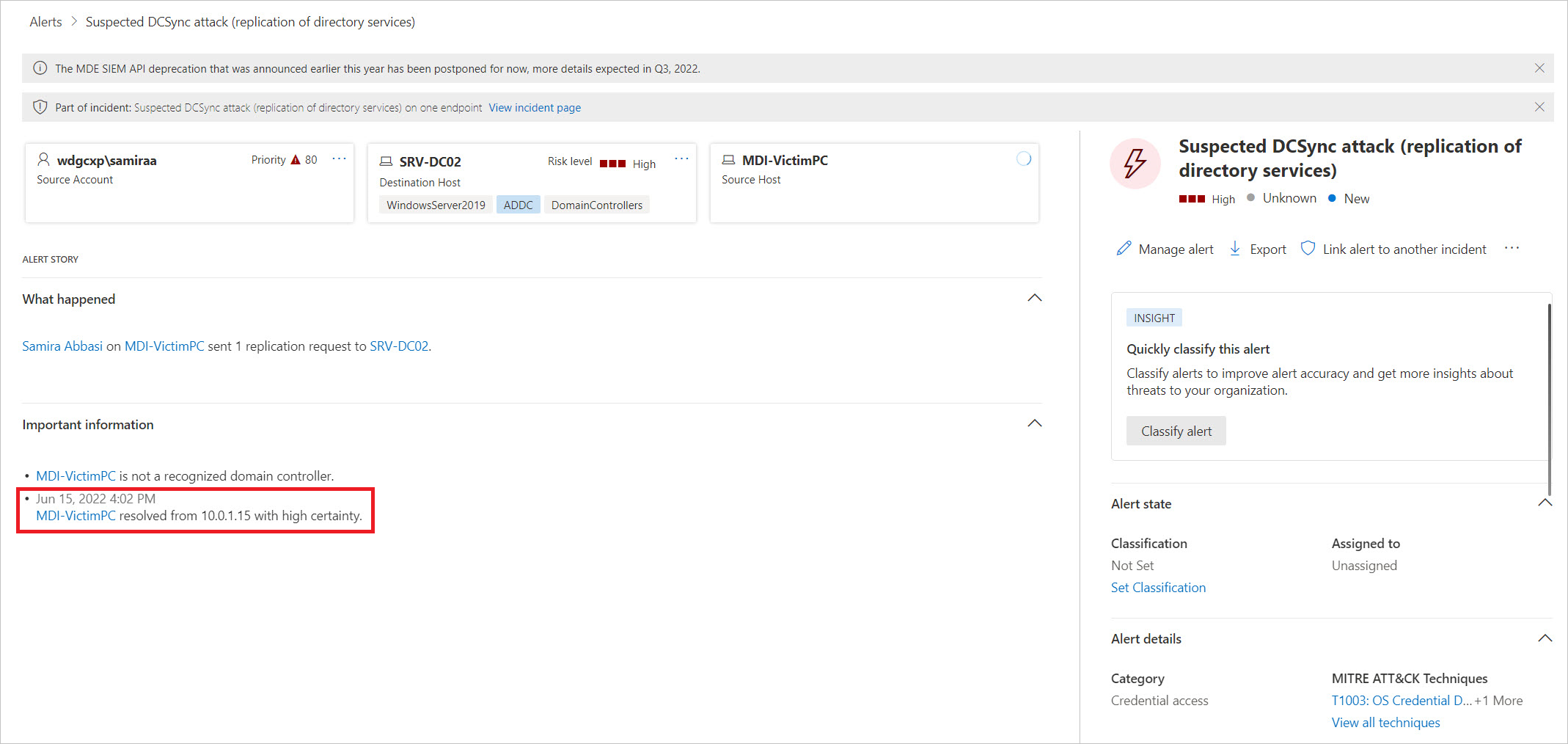

- Vermoedelijke DCSync-aanval (replicatie van directoryservices)

- Netwerktoewijzingsverkenning (DNS)

Om uw vermogen te verbeteren om te bepalen of een waarschuwing een waar-positief (TP) of een fout-positief (FP) is, bevat Defender for Identity de mate van zekerheid van het omzetten van computernamen in het bewijs van elke beveiligingswaarschuwing.

Wanneer computernamen bijvoorbeeld met grote zekerheid worden omgezet, verhoogt dit het vertrouwen in de resulterende beveiligingswaarschuwing als een True Positive of TP.

Het bewijs omvat de tijd, het IP-adres en de computernaam waarop het IP-adres is omgezet. Wanneer de resolutiezekerheid laag is, gebruikt u deze informatie om te onderzoeken en te controleren welk apparaat op dit moment de werkelijke bron van het IP-adres was. Nadat u het apparaat hebt bevestigd, kunt u bepalen of de waarschuwing een fout-positief of een FP is, vergelijkbaar met de volgende voorbeelden:

Vermoedelijke identiteitsdiefstal (pass-the-ticket): de waarschuwing is geactiveerd voor dezelfde computer.

Vermoedelijke DCSync-aanval (replicatie van directoryservices): de waarschuwing is geactiveerd vanaf een domeincontroller.

Netwerktoewijzing reconnaissance (DNS): de waarschuwing is geactiveerd vanaf een DNS-server.

Configuratieaanbeveling

NTLM via RPC:

- Controleer of TCP-poort 135 is geopend voor inkomende communicatie van Defender for Identity Sensors, op alle computers in de omgeving.

- Controleer alle netwerkconfiguraties (firewalls), omdat dit communicatie met de relevante poorten kan verhinderen.

NetBIOS:

- Controleer of UDP-poort 137 is geopend voor inkomende communicatie van Defender for Identity Sensors, op alle computers in de omgeving.

- Controleer alle netwerkconfiguraties (firewalls), omdat dit communicatie met de relevante poorten kan verhinderen.

RDP:

- Controleer of TCP-poort 3389 is geopend voor binnenkomende communicatie van Defender for Identity Sensors, op alle computers in de omgeving.

- Controleer alle netwerkconfiguraties (firewalls), omdat dit communicatie met de relevante poorten kan verhinderen.

Opmerking

- Slechts één van deze protocollen is vereist, maar we raden u aan om ze allemaal te gebruiken.

- Aangepaste RDP-poorten worden niet ondersteund.

Omgekeerde DNS:

- Controleer of de sensor de DNS-server kan bereiken en of Zones voor reverse lookup zijn ingeschakeld.

Statusproblemen

Om ervoor te zorgen dat Defender for Identity optimaal werkt en de omgeving correct is geconfigureerd, controleert Defender for Identity de resolutiestatus van elke sensor en geeft een statuswaarschuwing per methode, waarbij een lijst wordt weergegeven met de Defender for Identity-sensoren met een laag slagingspercentage van actieve naamomzetting met elke methode.

Opmerking

Als u een optionele NNR-methode in Defender for Identity wilt uitschakelen om aan de behoeften van uw omgeving te voldoen, opent u een ondersteuningsaanvraag.

Elke statuswaarschuwing bevat specifieke details van de methode, sensoren, het problematische beleid en aanbevelingen voor configuratie. Zie statusproblemen met Microsoft Defender for Identity sensor voor meer informatie over gezondheidsproblemen.