Een antivirusscan plannen met Anacron in Microsoft Defender voor Eindpunt op Linux

Van toepassing op:

Zie Ondersteunde opdrachten voor het uitvoeren van een scan van Microsoft Defender Antivirus voor Linux.

Opmerking

Dit artikel ondersteunt Microsoft Defender voor Eindpunt op Linux voor Red Hat Enterprise Linux-distributies (RHEL).

Systeemvereisten

Zie de volgende systeemvereisten die nodig zijn voor het plannen van Microsoft Defender antivirusscan in Microsoft Defender Eindpunt in Linux.

- Distributies en versies van Linux-servers: Red Hat Enterprise Linux 7.2 of hoger.

- De optie FANOTIFY in de kernel moet zijn ingeschakeld.

Antivirusscan plannen Microsoft Defender in Red Hat Linux

U kunt cron-taken plannen om Microsoft Defender Antivirus-scans volgens een schema te initiëren. Zie Scans plannen met Microsoft Defender voor Eindpunt in Linux voor meer informatie. Dit proces werkt goed als het apparaat altijd actief is.

Maar als de Linux-apparaten tijdens de cron-planning worden afgesloten of offline zijn, wordt de scan niet uitgevoerd. In deze situaties kunt u anacron gebruiken om het tijdstempel te lezen en de laatst uitgevoerde taak te vinden. Als het apparaat is afgesloten tijdens de geplande cron-taak, moet het wachten tot de volgende geplande tijd. Met behulp van anacron detecteert het systeem de laatste keer dat de scan is uitgevoerd. Als het apparaat de cron-taak niet heeft uitgevoerd, wordt deze automatisch gestart.

Antivirusscans Microsoft Defender plannen in Red Hat Linux

Gebruik de volgende stappen om scans te plannen:

Maak verbinding met de RedHat-server met behulp van PuTTY.

Bewerk het anacron-bestand:

vi /etc/anacron

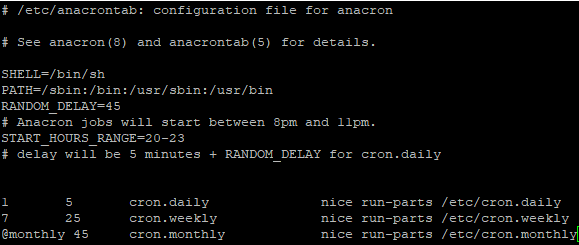

# /etc/anacrontab: configuration file for anacron

# See anacron (8) and anacrontab (5) for details.

SHELL=/bin/sh

PATH=/sbin:/bin:/usr/sbin:/usr/bin

RANDOM_DELAY=45

# Anacron jobs will start between 8pm and 11pm.

START_HOURS_RANGE=20-23

# delay will be 5 minutes + RANDOM_DELAY for cron.daily

Noteer de volgende items in het bestand.

-

Shell: Shell wordt aangeduid als

/bin/sh, en niet als/bin/bash. Vergeet niet bij het schrijven van de taken. - RANDOM_DELAY: Beschrijft de maximale tijd in minuten voor de taak. Deze waarde wordt gebruikt om de taken te compenseren, zodat er niet te veel taken tegelijkertijd worden uitgevoerd. Het gebruik van deze vertraging is ideaal voor VDI-oplossingen.

- START_HOURS_RANGE: Beschrijft het tijdsbereik om de taak uit te voeren.

- cron.daily: Beschrijft 1 als de periode van dagen die nodig zijn voor de frequentie van taakuitvoeringen. 5 is de vertraging in minuten die anacron wacht nadat het apparaat opnieuw is opgestart.

-

Shell: Shell wordt aangeduid als

Bekijk de anacron-taken:

ls -lh /etc/cron*[root@redhat7 /] # ls -lh /etc/cron* - rw - - - - - - -. 1 root root 0 Nov 30 2021 /etc/cron.deny - rw - r - - r - -. 1 root root 451 Dec 27 2013 /etc/crontab /etc/cron.d: total 28k - rw - r - - r - -. 1 root root 128 Nov 30 2021 0hourly - rw - r - - r - -. 1 root root 121 Feb 25 18:11 omilogotate - rw - r - - r - -. 1 root root 118 Feb 25 18:14 omsagent - rw - r - - r - -. 1 root root 79 Feb 25 18:15 OMSConsistencyInvoker - rw - r - - r - -. 1 root root 108 Nov 9 2021 raid-check - rw - r - - r - -. 1 root root 135 Jun 1 22:35 scxagent - rw - - - - - - -. 1 root root 235 Jan 20 2020 sysstat /etc/cron.daily: total 24k - rwxr - xr - x. 1 root root 127 Jun 14 16:49 avscandaily - rwx - - - - - -. 1 root root 219 Aug 7 2019 logrotate - rwxr - xr - x. 1 root root 618 Jul 10 2018 man-db.cron - rwx - - - - - -. 1 root root 208 Nov 9 2017 mlocate - rwx - - - - - -. 1 root root 558 Apr 18 19:03 rhsmd - rwxr - xr - x. 1 root root 114 Apr 8 2021 rhui-update-client /etc/cron.hourly: total 8.0k - rwxr - xr - x. 1 root root 392 Nov 30 2021 0anacron - rwxr - xr - x. 1 root root 131 Jun 14 17:05 update /etc/cron.monthly: total 0 - rwxr - xr - x. 1 root root 0 Jun 14 17:47 mdatpupdate /etc/cron.weekly: total 0Als u de

/etc/cron.dmap negeert, ziet/etc/cron.daily, hourly, monthly, and weeklyu .Als u een wekelijkse antivirusscan wilt plannen, kunt u een bestand (taak) maken in de

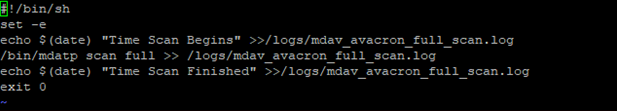

/etc/cron.weeklymap.cd /etc/cron.weekly vi mdavfullscan Press Insert

#!/bin/sh set -e echo $(date) "Time Scan Begins" >>/logs/mdav_avacron_full_scan.log /bin/mdatp scan full >> /logs/mdav_avacron_full_scan.log echo $(date) "Time Scan Finished" >>/logs/mdav_avacron_full_scan.log exit 0 ~ Press Esc Type: wq!Wijzig de bestandsmachtigingen zodat het bestand kan worden uitgevoerd.

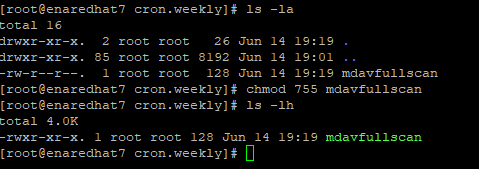

Chmod 755 mdavfullscan ls -la

[root@redhat7 cron.weekly]# ls -la total 16 drwxr - xr - x. 2 root root 26 Jun 14 19:19 . drwxr - xr - x. 85 root root 8192 Jun 14 19:01 .. - rw - r - - r - -. 1 root root 128 Jun 14 19:19 mdavfullscan [root@redhat7 cron.weekly] # chmod 755 mdavfullscan [root@redhat7 cron.weekly] # ls -lh total 4. 0k - rwxr - xr - x. 1 root root 128 Jun 14 19:19 mdavfullscan [root@redhat7 cron.weekly] #Gebruik de opdracht om de wekelijkse anacron-taak te testen.

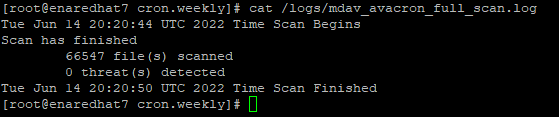

./mdavfullscanGebruik de opdracht om te controleren of de taak is uitgevoerd.

cat /logs/mdav_avacron_full_scan.log

[root@redhat7 cron.weekly] # cat /logs/mdav_avacron_full_scan.log Tue Jun 14 20:20:44 UTC 2022 Time Scan Begins Scan has finished 66547 file(s) scanned 0 threat(s) detected Tue Jun 14 20:20:50 UTC 2022 Time Scan Finished [root@redhat7 cron.weekly] #

Tip

Wil je meer weten? Engage met de Microsoft Security-community in onze Tech Community: Microsoft Defender voor Eindpunt Tech Community.