Acties ondernemen op een bestand

Van toepassing op:

Belangrijk

Sommige informatie in dit artikel heeft betrekking op een vooraf uitgebracht product dat aanzienlijk kan worden gewijzigd voordat het commercieel wordt uitgebracht. Microsoft geeft geen garanties, expliciet of impliciet, met betrekking tot de informatie die hier wordt verstrekt.

Wilt u Defender voor Eindpunt ervaren? Meld u aan voor een gratis proefversie.

Reageer snel op gedetecteerde aanvallen door bestanden te stoppen en in quarantaine te plaatsen of een bestand te blokkeren. Nadat u actie hebt ondernomen op bestanden, kunt u de activiteitsgegevens controleren in het Actiecentrum.

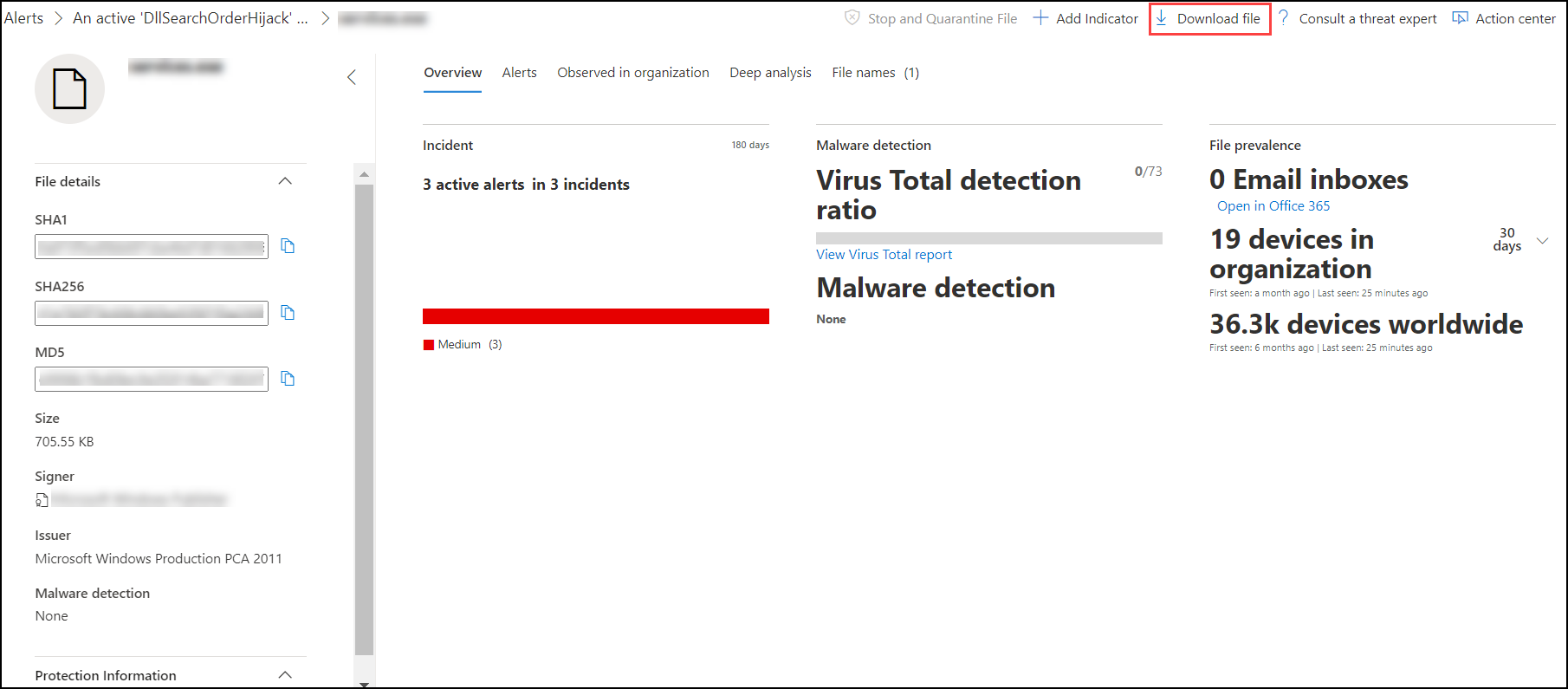

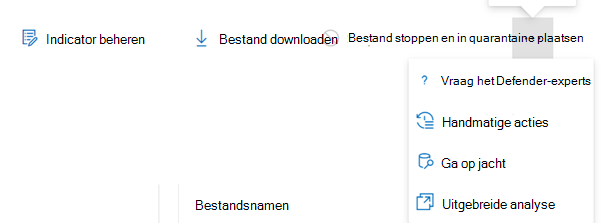

Antwoordacties zijn beschikbaar op de gedetailleerde profielpagina van een bestand. Zodra u op deze pagina bent, kunt u schakelen tussen de nieuwe en oude pagina-indeling door de nieuwe bestandspagina in te schakelen. In de rest van dit artikel wordt de nieuwere pagina-indeling beschreven.

Antwoordacties worden boven aan de bestandspagina uitgevoerd en omvatten:

- Bestand stoppen en in quarantaine plaatsen

- Indicator beheren

- Bestand downloaden

- Bestand verzamelen

- Vraag het aan Defender-experts

- Handmatige acties

- Beginnen met opsporen

- Uitgebreide analyse

Opmerking

Als u Defender voor Eindpunt-abonnement 1 gebruikt, kunt u bepaalde reactieacties handmatig uitvoeren. Zie Handmatige antwoordacties voor meer informatie.

U kunt ook bestanden indienen voor diepgaande analyse om het bestand uit te voeren in een beveiligde cloudsandbox. Wanneer de analyse is voltooid, krijgt u een gedetailleerd rapport met informatie over het gedrag van het bestand. U kunt bestanden verzenden voor diepgaande analyse en eerdere rapporten lezen door de actie Diepe analyse te selecteren.

Voor sommige acties zijn bepaalde machtigingen vereist. In de volgende tabel wordt beschreven welke actie bepaalde machtigingen kunnen uitvoeren voor portable executable (PE) en niet-PE-bestanden:

| Machtiging | PE-bestanden | Niet-PE-bestanden |

|---|---|---|

| Gegevens weergeven | X | X |

| Waarschuwingsonderzoek | ☑ | X |

| Basis van live-antwoord | X | X |

| Geavanceerd live-antwoord | ☑ | ☑ |

Zie Rollen maken en beheren voor op rollen gebaseerd toegangsbeheer voor meer informatie over rollen.

Belangrijk

Microsoft raadt u aan rollen te gebruiken met de minste machtigingen. Dit helpt bij het verbeteren van de beveiliging voor uw organisatie. Globale beheerder is een zeer bevoorrechte rol die moet worden beperkt tot scenario's voor noodgevallen wanneer u een bestaande rol niet kunt gebruiken.

Bestanden in uw netwerk stoppen en in quarantaine plaatsen

U kunt een aanval in uw organisatie tegenhouden door het schadelijke proces te stoppen en het bestand te quarantieren waar het is waargenomen.

Belangrijk

U kunt deze actie alleen uitvoeren als:

- Op het apparaat waarop u de actie uitvoert, wordt Windows 10, versie 1703 of hoger, Windows 11 en Windows Server 2012 R2+ uitgevoerd

- Het bestand behoort niet tot vertrouwde externe uitgevers of is niet ondertekend door Microsoft

- Microsoft Defender Antivirus moet ten minste in de passieve modus worden uitgevoerd. Zie Microsoft Defender Antiviruscompatibiliteit voor meer informatie.

De actie Bestand stoppen en in quarantaine plaatsen omvat het stoppen van actieve processen, het in quarantaine plaatsen van de bestanden en het verwijderen van permanente gegevens, zoals registersleutels.

Deze actie is van kracht op apparaten met Windows 10, versie 1703 of hoger en Windows 11 en Windows Server 2012 R2 of hoger, waar het bestand in de afgelopen 30 dagen is waargenomen.

Opmerking

U kunt het bestand op elk gewenst moment uit quarantaine herstellen.

Bestanden stoppen en in quarantaine plaatsen

Selecteer het bestand dat u wilt stoppen en in quarantaine wilt plaatsen. U kunt een bestand selecteren in een van de volgende weergaven of het zoekvak gebruiken:

- Waarschuwingen : selecteer de bijbehorende koppelingen in de beschrijving of details in de tijdlijn van het waarschuwingsverhaal

- Zoekvak : selecteer Bestand in de vervolgkeuzelijst en voer de bestandsnaam in

Opmerking

De actie bestand stoppen en in quarantaine plaatsen is beperkt tot maximaal 1000 apparaten. Als u een bestand op een groter aantal apparaten wilt stoppen, raadpleegt u Indicator toevoegen om een bestand te blokkeren of toe te staan.

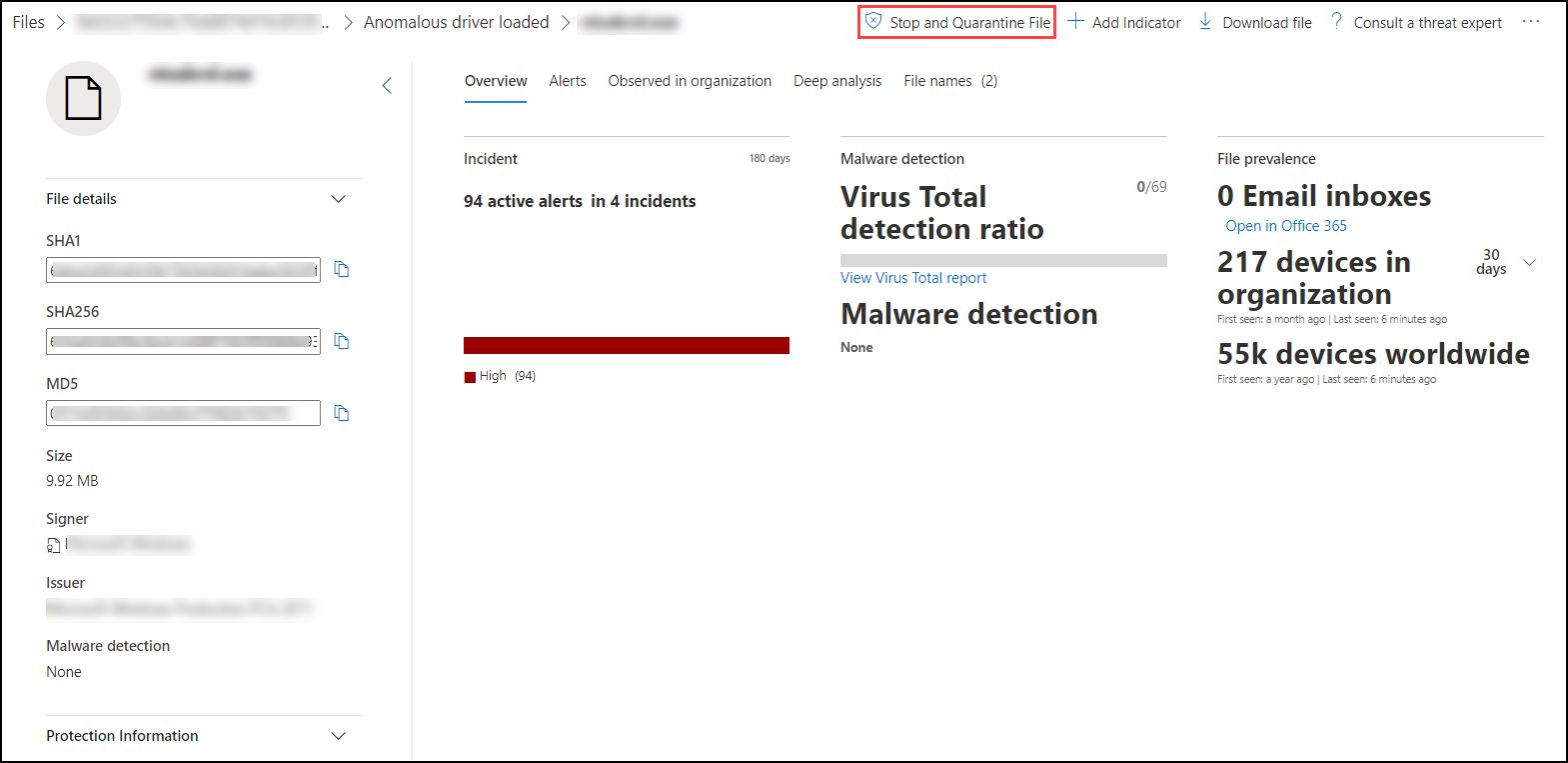

Ga naar de bovenste balk en selecteer Bestand in quarantaine plaatsen.

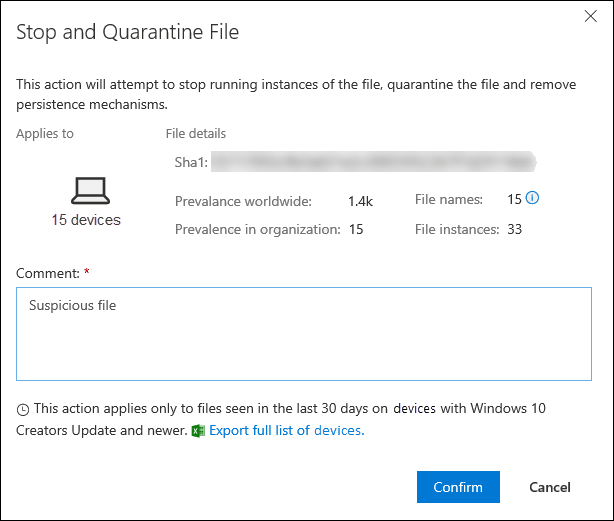

Geef een reden op en selecteer vervolgens Bevestigen.

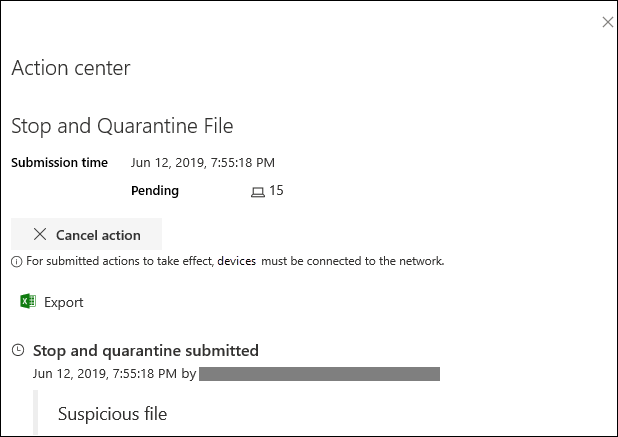

In het actiecentrum worden de inzendingsgegevens weergegeven:

- Inzendingstijd : geeft aan wanneer de actie is verzonden.

- Geslaagd : geeft het aantal apparaten weer waarop het bestand is gestopt en in quarantaine is geplaatst.

- Mislukt : toont het aantal apparaten waarop de actie is mislukt en details over de fout.

- In behandeling : geeft het aantal apparaten weer waarop het bestand nog moet worden gestopt en in quarantaine moet worden geplaatst. Dit kan even duren voor gevallen waarin het apparaat offline is of niet is verbonden met het netwerk.

Selecteer een van de statusindicatoren om meer informatie over de actie weer te geven. Selecteer bijvoorbeeld Mislukt om te zien waar de actie is mislukt.

Melding voor apparaatgebruiker

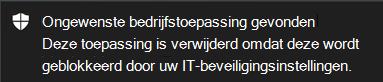

Wanneer het bestand van een apparaat wordt verwijderd, wordt de volgende melding weergegeven:

In de tijdlijn van het apparaat wordt een nieuwe gebeurtenis toegevoegd voor elk apparaat waarvoor een bestand is gestopt en in quarantaine is geplaatst.

Er wordt een waarschuwing weergegeven voordat de actie wordt geïmplementeerd voor bestanden die veel worden gebruikt in een organisatie. Het is om te valideren dat de bewerking is bedoeld.

Bestand in quarantaine herstellen

U kunt een bestand terugdraaien en uit quarantaine verwijderen als u hebt vastgesteld dat het bestand schoon is na een onderzoek. Voer de volgende opdracht uit op elk apparaat waarop het bestand in quarantaine is geplaatst.

Open een opdrachtregelprompt met verhoogde bevoegdheid op het apparaat:

Go to Start and type cmd.

Klik met de rechtermuisknop op Opdrachtprompt en selecteer Als beheerder uitvoeren.

Voer de volgende opdracht in en druk op Enter:

"%ProgramFiles%\Windows Defender\MpCmdRun.exe" -Restore -Name EUS:Win32/CustomEnterpriseBlock -AllOpmerking

In sommige scenario's kan ThreatName worden weergegeven als: EUS:Win32/CustomEnterpriseBlock!cl.

Defender voor Eindpunt herstelt alle aangepaste geblokkeerde bestanden die in de afgelopen 30 dagen in quarantaine zijn geplaatst op dit apparaat.

Belangrijk

Een bestand dat in quarantaine is geplaatst als een potentiële netwerkrisico, kan mogelijk niet worden hersteld. Als een gebruiker probeert het bestand te herstellen na quarantaine, is dat bestand mogelijk niet toegankelijk. Dit kan komen doordat het systeem geen netwerkreferenties meer heeft voor toegang tot het bestand. Dit is meestal het gevolg van een tijdelijke aanmelding bij een systeem of gedeelde map en de toegangstokens zijn verlopen.

Bestand downloaden of verzamelen

Als u Bestand downloaden selecteert in de antwoordacties, kunt u een lokaal, met een wachtwoord beveiligd .zip archief downloaden dat uw bestand bevat. Er wordt een flyout weergegeven waarin u een reden voor het downloaden van het bestand kunt vastleggen en een wachtwoord kunt instellen.

Standaard moet u bestanden kunnen downloaden die zich in quarantaine bevinden.

De knop Bestand downloaden kan de volgende statussen hebben:

Actief : u kunt het bestand verzamelen.

Uitgeschakeld : als de knop grijs wordt weergegeven of uitgeschakeld tijdens een actieve verzamelingspoging, beschikt u mogelijk niet over de juiste RBAC-machtigingen om bestanden te verzamelen.

De volgende machtigingen zijn vereist:

Voor Microsoft Defender XDR Op rollen gebaseerd toegangsbeheer (RBAC):

- Machtiging voor bestandsverzameling toevoegen in Microsoft Defender XDR Unified (RBAC)

Voor Microsoft Defender voor Eindpunt op rollen gebaseerd toegangsbeheer (RBAC):

Voor draagbaar uitvoerbaar bestand (.exe, .sys, .dll en andere)

- Beveiligingsbeheerder of geavanceerd live antwoord of waarschuwingen

Niet-draagbaar uitvoerbaar bestand (.txt, .docx en andere)

- Beveiligingsbeheerder of geavanceerd live-antwoord

- Tenants waarvoor op rollen gebaseerde toegangsmachtigingen (RBAC) zijn ingeschakeld

Belangrijk

Vanaf 16 februari 2025 hebben nieuwe Microsoft Defender voor Eindpunt klanten alleen toegang tot de Unified Role-Based Access Control (URBAC). Bestaande klanten behouden hun huidige rollen en machtigingen. Zie URBAC Unified Role-Based Access Control (URBAC) voor Microsoft Defender voor Eindpunt voor meer informatie

Bestanden in quarantaine downloaden

Bestanden die in quarantaine zijn geplaatst door Microsoft Defender Antivirus of uw beveiligingsteam, worden op een compatibele manier opgeslagen volgens de configuraties van uw voorbeeldinzending. Uw beveiligingsteam kan de bestanden rechtstreeks downloaden vanaf de detailpagina van het bestand via de knop Bestand downloaden. Deze functie is standaard ingeschakeld.

De locatie is afhankelijk van de geografische instellingen van uw organisatie (EU, VK of VS). Een bestand in quarantaine wordt slechts eenmaal per organisatie verzameld. Meer informatie over de gegevensbescherming van Microsoft vindt u in de Service Trust-portal op https://aka.ms/STP.

Als deze instelling is ingeschakeld, kunnen beveiligingsteams mogelijk slechte bestanden onderzoeken en incidenten snel en op een minder riskante manier onderzoeken. Als u deze instelling echter wilt uitschakelen, gaat u naar Instellingen>Eindpunten>Geavanceerde functies>Bestanden in quarantaine downloaden om de instelling aan te passen. Meer informatie over geavanceerde functies

Back-ups maken van in quarantaine geplaatste bestanden

Gebruikers kunnen worden gevraagd om expliciete toestemming te geven voordat ze een back-up maken van het bestand in quarantaine, afhankelijk van de configuratie van uw voorbeeldinzending.

Deze functie werkt niet als voorbeeldinzending is uitgeschakeld. Als automatische voorbeeldverzending is ingesteld op het aanvragen van toestemming van de gebruiker, worden alleen voorbeelden verzameld die de gebruiker wil verzenden.

Belangrijk

Vereisten voor in quarantaine geplaatste bestanden downloaden:

- Uw organisatie gebruikt Microsoft Defender Antivirus in de actieve modus

- De versie van de antivirus-engine is 1.1.17300.4 of hoger. Zie Maandelijkse platform- en engineversies

- Cloudbeveiliging is ingeschakeld. Zie Cloudbeveiliging inschakelen

- Voorbeeldinzending is ingeschakeld

- Clientapparaten moeten worden uitgevoerd op Windows 11 of Windows 10 versie 1703 of hoger

- Serverapparaten moeten Windows Server 2025, Windows Server 2022, Windows Server 2019 of Windows Server 2016

Bestanden verzamelen

Als een bestand nog niet is opgeslagen door Microsoft Defender voor Eindpunt, kunt u het niet downloaden. In plaats daarvan ziet u de knop Bestand verzamelen op dezelfde locatie.

De knop Bestand verzamelen kan de volgende statussen hebben:

Actief : u kunt het bestand verzamelen.

Uitgeschakeld : als de knop grijs wordt weergegeven of uitgeschakeld tijdens een actieve verzamelingspoging, beschikt u mogelijk niet over de juiste RBAC-machtigingen om bestanden te verzamelen.

De volgende machtigingen zijn vereist:

Voor draagbaar uitvoerbaar bestand (.exe, .sys, .dll en andere)

- Beveiligingsbeheerder of geavanceerd live antwoord of waarschuwingen

Niet-draagbaar uitvoerbaar bestand (.txt, .docx en andere)

- Beveiligingsbeheerder of geavanceerd live-antwoord

Als een bestand de afgelopen 30 dagen niet is gezien in de organisatie, is Bestand verzamelen uitgeschakeld.

Belangrijk

Een bestand dat in quarantaine is geplaatst als een potentiële netwerkrisico, kan mogelijk niet worden hersteld. Als een gebruiker probeert het bestand te herstellen na quarantaine, is dat bestand mogelijk niet toegankelijk. Dit kan komen doordat het systeem geen netwerkreferenties meer heeft voor toegang tot het bestand. Dit is meestal het gevolg van een tijdelijke aanmelding bij een systeem of gedeelde map en de toegangstokens zijn verlopen.

Indicator toevoegen om een bestand te blokkeren of toe te staan

Voorkom verdere doorgifte van een aanval in uw organisatie door mogelijk schadelijke bestanden of verdachte malware te verbieden. Als u een mogelijk schadelijk, draagbaar uitvoerbaar bestand (PE) kent, kunt u dit blokkeren. Deze bewerking voorkomt dat deze wordt gelezen, geschreven of uitgevoerd op apparaten in uw organisatie.

Belangrijk

Deze functie is beschikbaar als uw organisatie gebruikmaakt van Microsoft Defender Antivirus en cloudbeveiliging is ingeschakeld. Zie Cloudbeveiliging beheren voor meer informatie.

De versie van de Antimalware-client moet 4.18.1901.x of hoger zijn.

Deze functie is ontworpen om te voorkomen dat verdachte malware (of mogelijk schadelijke bestanden) van internet wordt gedownload. Het ondersteunt momenteel draagbare uitvoerbare (PE)-bestanden, waaronder .exe - en .dll-bestanden . De dekking wordt in de loop van de tijd uitgebreid.

Deze reactieactie is beschikbaar voor apparaten op Windows 10, versie 1703 of hoger en Windows 11.

De functie toestaan of blokkeren kan niet worden uitgevoerd voor bestanden als de classificatie van het bestand bestaat in de cache van het apparaat vóór de actie Toestaan of Blokkeren.

Opmerking

U kunt deze actie alleen uitvoeren als het PE-bestand zich in de tijdlijn van het apparaat bevindt.

Er kan een paar minuten latentie zijn tussen het moment waarop de actie wordt uitgevoerd en het daadwerkelijke bestand wordt geblokkeerd.

De functie blokkeren van bestanden inschakelen

Als u bestanden wilt blokkeren, moet u eerst de functie Blokkeren of toestaan inschakelen in Instellingen.

Bestand toestaan of blokkeren

Wanneer u een indicator-hash voor een bestand toevoegt, kunt u ervoor kiezen om een waarschuwing te genereren en het bestand te blokkeren wanneer een apparaat in uw organisatie probeert het uit te voeren.

Bestanden die automatisch worden geblokkeerd door een indicator, worden niet weergegeven in het Actiecentrum van het bestand, maar de waarschuwingen zijn nog steeds zichtbaar in de wachtrij Waarschuwingen.

Zie Overzicht van indicatoren voor meer informatie over het blokkeren en genereren van waarschuwingen voor bestanden.

Als u wilt stoppen met het blokkeren van een bestand, verwijdert u de indicator. U kunt dit doen via de actie Indicator bewerken op de profielpagina van het bestand. Deze actie is zichtbaar op dezelfde positie als de actie Indicator toevoegen , voordat u de indicator toevoegt.

U kunt indicatoren ook bewerken op de pagina Instellingen, onderRegelsindicatoren>. Indicatoren worden in dit gebied weergegeven op basis van de hash van het bestand.

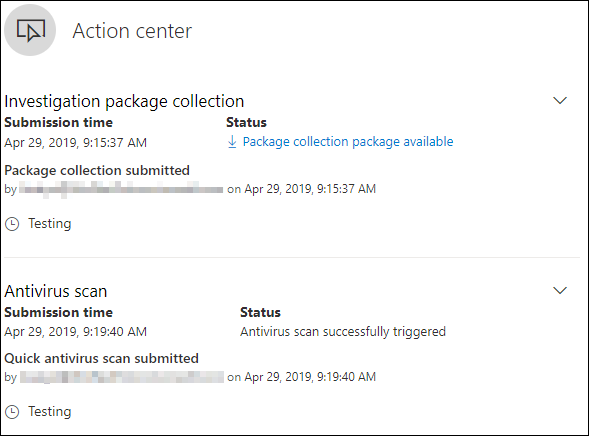

Activiteitsdetails controleren in Actiecentrum

Het actiecentrum bevat informatie over acties die zijn uitgevoerd op een apparaat of bestand. U kunt de volgende details bekijken:

- Verzameling onderzoekspakketten

- Antivirusscan

- App-beperking

- Apparaatisolatie

Alle andere gerelateerde details worden ook weergegeven, zoals datum/tijd van inzending, verzendende gebruiker en of de actie is geslaagd of mislukt.

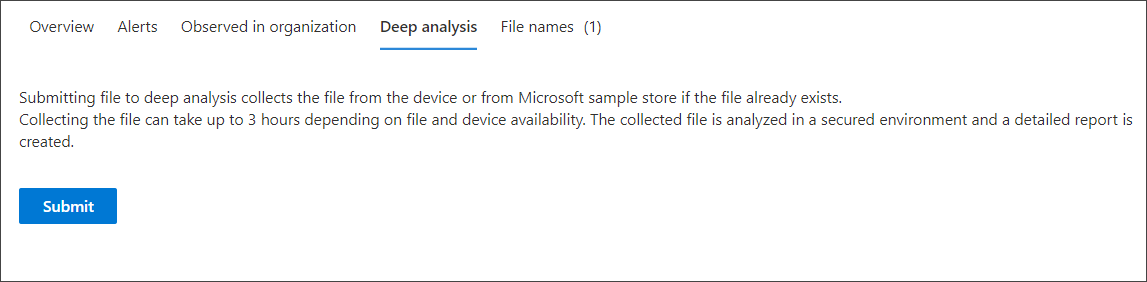

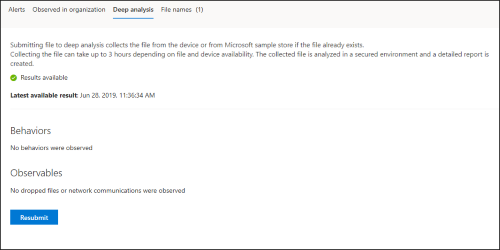

Uitgebreide analyse

Cyberbeveiligingsonderzoeken worden doorgaans geactiveerd door een waarschuwing. Waarschuwingen zijn gerelateerd aan een of meer waargenomen bestanden die vaak nieuw of onbekend zijn. Als u een bestand selecteert, gaat u naar de bestandsweergave waar u de metagegevens van het bestand kunt zien. Als u de gegevens met betrekking tot het bestand wilt verrijken, kunt u het bestand indienen voor grondige analyse.

Met de functie Diepe analyse wordt een bestand uitgevoerd in een veilige, volledig geïnstrueerde cloudomgeving. Uitgebreide analyseresultaten tonen de activiteiten van het bestand, waargenomen gedrag en bijbehorende artefacten, zoals verwijderde bestanden, registerwijzigingen en communicatie met IP-adressen. Uitgebreide analyse ondersteunt momenteel uitgebreide analyse van draagbare uitvoerbare (PE)-bestanden (inclusief .exe - en .dll-bestanden ).

Een grondige analyse van een bestand duurt enkele minuten. Zodra de bestandsanalyse is voltooid, wordt het tabblad Uitgebreide analyse bijgewerkt om een samenvatting en de datum en tijd van de meest recente beschikbare resultaten weer te geven.

De uitgebreide analysesamenvatting bevat een lijst met waargenomen gedragingen, waarvan sommige kunnen duiden op schadelijke activiteiten en waarneembare items, waaronder contact opgenomen IP-adressen en bestanden die op de schijf zijn gemaakt. Als er niets is gevonden, wordt in deze secties een kort bericht weergegeven.

Resultaten van diepgaande analyse worden vergeleken met bedreigingsinformatie en eventuele overeenkomsten genereren de juiste waarschuwingen.

Gebruik de functie voor diepgaande analyse om de details van een bestand te onderzoeken, meestal tijdens een onderzoek van een waarschuwing of om een andere reden waarbij u kwaadaardig gedrag vermoedt. Deze functie is beschikbaar boven aan de pagina van het bestand. Selecteer de drie puntjes voor toegang tot de actie Diepe analyse .

Meer informatie over diepgaande analyse in de volgende video:

Verzenden voor diepgaande analyse is ingeschakeld wanneer het bestand beschikbaar is in de back-end-voorbeeldverzameling van Defender voor Eindpunt of als het is waargenomen op een Windows 10 apparaat dat het verzenden naar een diepgaande analyse ondersteunt.

Opmerking

Alleen bestanden van Windows 10, Windows 11 en Windows Server 2012 R2+ kunnen automatisch worden verzameld.

U kunt ook een voorbeeld indienen via de Microsoft Defender-portal als het bestand niet is waargenomen op een Windows 10-apparaat (of Windows 11 of Windows Server 2012 R2+) en wachten totdat de knop Indienen beschikbaar is voor uitgebreide analyse.

Opmerking

Vanwege back-endverwerkingsstromen in de Microsoft Defender-portal kan er tot 10 minuten latentie zijn tussen het indienen van bestanden en de beschikbaarheid van de functie voor diepgaande analyse in Defender voor Eindpunt.

Bestanden verzenden voor diepgaande analyse

Selecteer het bestand dat u wilt indienen voor uitgebreide analyse. U kunt een bestand selecteren of doorzoeken in een van de volgende weergaven:

- Waarschuwingen : selecteer de bestandskoppelingen in de beschrijving of details in de tijdlijn van het waarschuwingsverhaal

- Apparatenlijst: selecteer de bestandskoppelingen in de sectie Beschrijving of Details in de sectie Apparaat in organisatie

- Zoekvak : selecteer Bestand in de vervolgkeuzelijst en voer de bestandsnaam in

Selecteer verzenden op het tabblad Uitgebreide analyse van de bestandsweergave.

Opmerking

Alleen PE-bestanden worden ondersteund, inclusief .exe - en .dll-bestanden .

Er wordt een voortgangsbalk weergegeven met informatie over de verschillende fasen van de analyse. U kunt het rapport vervolgens bekijken wanneer de analyse is voltooid.

Opmerking

Afhankelijk van de beschikbaarheid van het apparaat kan de tijd voor het verzamelen van voorbeelden variëren. Er is een time-out van 3 uur voor het verzamelen van voorbeelden. De verzameling mislukt en de bewerking wordt afgebroken als er op dat moment geen online Windows 10 apparaat (of Windows 11 of Windows Server 2012 R2+) is. U kunt bestanden opnieuw verzenden voor diepgaande analyse om nieuwe gegevens in het bestand op te halen.

Uitgebreide analyserapporten weergeven

Bekijk het verstrekte uitgebreide analyserapport voor meer diepgaande inzichten over het bestand dat u hebt verzonden. Deze functie is beschikbaar in de context van de bestandsweergave.

U kunt het uitgebreide rapport bekijken met details over de volgende secties:

- Gedrag

- Waarneembare kenmerken

De opgegeven gegevens kunnen u helpen onderzoeken of er aanwijzingen zijn van een mogelijke aanval.

Selecteer het bestand dat u hebt ingediend voor diepgaande analyse.

Selecteer het tabblad Uitgebreide analyse . Als er eerdere rapporten zijn, wordt het rapportoverzicht weergegeven op dit tabblad.

Problemen met diepgaande analyse oplossen

Als u een probleem ondervindt bij het verzenden van een bestand, probeert u elk van de volgende stappen voor probleemoplossing.

Zorg ervoor dat het betreffende bestand een PE-bestand is. PE-bestanden hebben meestal .exe - of .dll-extensies (uitvoerbare programma's of toepassingen).

Zorg ervoor dat de service toegang heeft tot het bestand, dat het nog steeds bestaat en niet is beschadigd of gewijzigd.

Wacht even en probeer het bestand opnieuw te verzenden. De wachtrij is mogelijk vol of er is een tijdelijke verbindings- of communicatiefout opgetreden.

Als het voorbeeldverzamelingsbeleid niet is geconfigureerd, is het standaardgedrag om voorbeeldverzameling toe te staan. Als dit is geconfigureerd, controleert u of de beleidsinstelling het verzamelen van voorbeelden toestaat voordat u het bestand opnieuw indient. Wanneer de voorbeeldverzameling is geconfigureerd, controleert u de volgende registerwaarde:

Path: HKLM\SOFTWARE\Policies\Microsoft\Windows Advanced Threat Protection Name: AllowSampleCollection Type: DWORD Hexadecimal value : Value = 0 - block sample collection Value = 1 - allow sample collectionWijzig de organisatie-eenheid via de groepsbeleid. Zie Configureren met groepsbeleid voor meer informatie.

Als deze stappen het probleem niet oplossen, neemt u contact op met de ondersteuning.

Verwante artikelen

- Acties ondernemen op een apparaat

- Bestanden onderzoeken

- Handmatige antwoordacties in Microsoft Defender voor Eindpunt Plan 1

Tip

Wil je meer weten? Engage met de Microsoft Security-community in onze Tech Community: Microsoft Defender voor Eindpunt Tech Community.