Geavanceerde technologieën in de kern van Microsoft Defender Antivirus

Van toepassing op:

- Microsoft Defender XDR

- Plan 2 voor Microsoft Defender voor Eindpunt

- Microsoft Defender voor Bedrijven

- Plan 1 voor Microsoft Defender voor Eindpunt

- Microsoft Defender Antivirus

- Microsoft Defender voor individuen

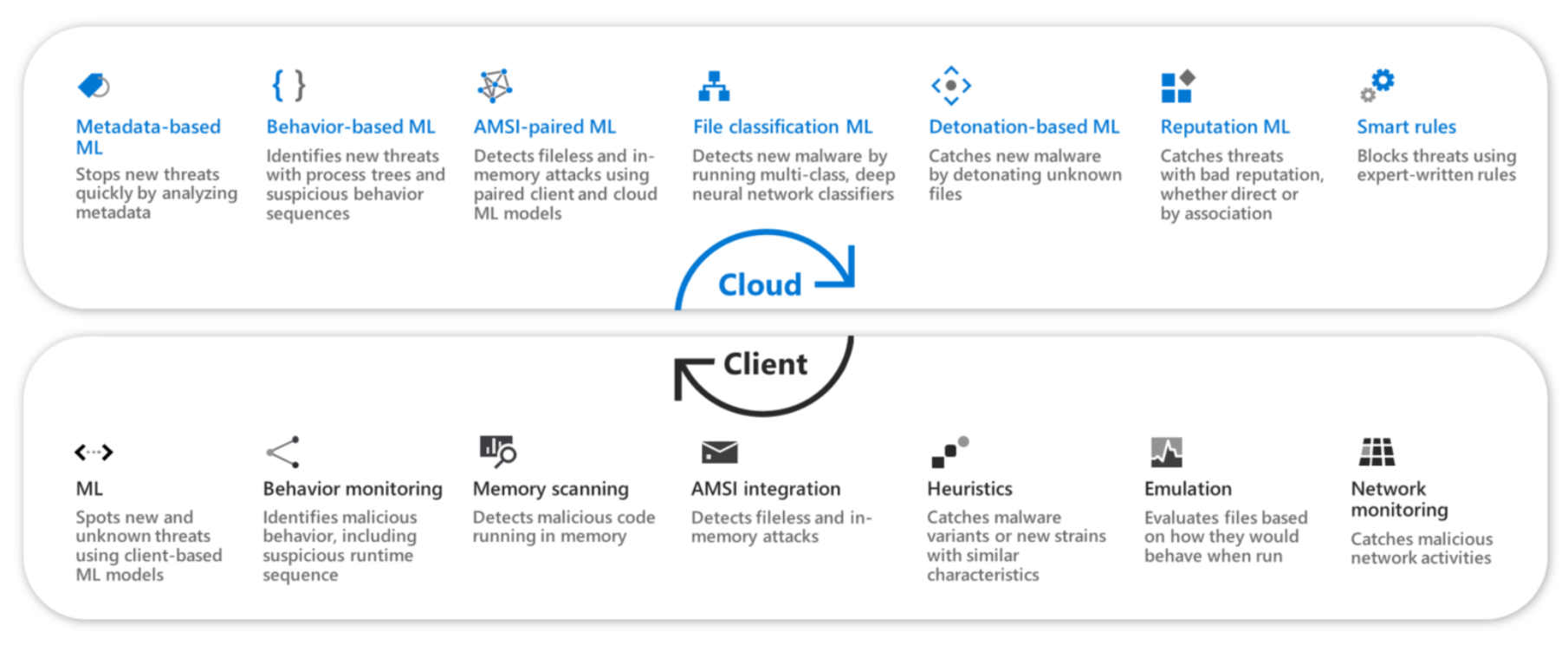

Microsoft Defender Antivirus en de meerdere engines die leiden tot de geavanceerde detectie- en preventietechnologieën onder de motorkap om een breed scala aan bedreigingen en aanvallers op meerdere punten te detecteren en te stoppen, zoals wordt weergegeven in het volgende diagram:

Veel van deze engines zijn ingebouwd in de client en bieden geavanceerde bescherming tegen de meeste bedreigingen in realtime.

Deze beveiligingsengines van de volgende generatie bieden de beste detectie- en blokkeringsmogelijkheden in de branche en zorgen ervoor dat de beveiliging:

- Nauwkeurig: bedreigingen die zowel veelvoorkomend als geavanceerd zijn, veel die zijn ontworpen om te proberen door beveiligingen te glippen, worden gedetecteerd en geblokkeerd.

- Realtime: bedreigingen worden voorkomen dat ze op apparaten komen, in realtime worden gestopt bij het eerste gezicht of in de minst mogelijke tijd (meestal binnen enkele milliseconden) gedetecteerd en hersteld.

- Intelligent: door de kracht van de cloud, machine learning (ML) en de toonaangevende optica van Microsoft wordt beveiliging verrijkt en nog effectiever gemaakt tegen nieuwe en onbekende bedreigingen.

Hybride detectie en beveiliging

Microsoft Defender Antivirus doet hybride detectie en beveiliging. Dit betekent dat detectie en beveiliging eerst plaatsvinden op het clientapparaat en werkt met de cloud voor nieuwe bedreigingen, wat resulteert in snellere, effectievere detectie en beveiliging.

Wanneer de client onbekende bedreigingen tegenkomt, verzendt deze metagegevens of het bestand zelf naar de cloudbeveiligingsservice, waar geavanceerdere beveiligingen nieuwe bedreigingen onderzoeken en signalen van meerdere bronnen integreren.

| Op de client | In de cloud |

|---|---|

|

Machine learning-engine (ML) Een set lichtgewicht machine learning-modellen maakt binnen milliseconden een oordeel. Deze modellen bevatten gespecialiseerde modellen en functies die zijn gebouwd voor specifieke bestandstypen die vaak worden misbruikt door aanvallers. Voorbeelden zijn modellen die zijn gebouwd voor draagbare uitvoerbare bestanden (PE), PowerShell, Office-macro's, JavaScript, PDF-bestanden en meer. |

ML-engine op basis van metagegevens Gespecialiseerde ML-modellen, waaronder bestandstypespecifieke modellen, functiespecifieke modellen en tegenspoed-geharde monotone modellen, analyseren een beschrijving van verdachte bestanden die door de client worden verzonden. Gestapelde ensembleclassificaties combineren resultaten van deze modellen om een realtime oordeel te geven om de pre-uitvoering van bestanden toe te staan of te blokkeren. |

|

Engine voor gedragscontrole De engine voor gedragscontrole controleert op mogelijke aanvallen na de uitvoering. Het observeert procesgedrag, inclusief de gedragsreeks tijdens runtime, om bepaalde typen activiteiten te identificeren en te blokkeren op basis van vooraf bepaalde regels. |

Ml-engine op basis van gedrag Verdachte gedragsreeksen en geavanceerde aanvalstechnieken worden op de client bewaakt als triggers om het gedrag van de processtructuur te analyseren met behulp van realtime cloud-ML-modellen. Bewaakte aanvalstechnieken omvatten de aanvalsketen, van aanvallen, uitbreiding en persistentie tot laterale beweging en exfiltratie. |

|

Engine voor geheugenscans Deze engine scant de geheugenruimte die wordt gebruikt door een actief proces om schadelijk gedrag bloot te stellen dat kan worden verborgen door codeverhulding. |

Antimalware Scan Interface (AMSI) gekoppelde ML-engine Paren van modellen aan de clientzijde en aan de cloudzijde voeren geavanceerde analyses uit van scriptgedrag voor en na de uitvoering om geavanceerde bedreigingen zoals bestandsloze aanvallen en aanvallen in het geheugen op te vangen. Deze modellen bevatten een paar modellen voor elk van de behandelde scriptengines, waaronder PowerShell-, JavaScript-, VBScript- en Office VBA-macro's. Integraties omvatten zowel dynamische inhoudsaanroepen als/of gedragsinstrumentatie op de scriptengines. |

|

AMSI-integratie-engine De deep in-app integratie-engine maakt detectie van bestandsloze en in-memory aanvallen via AMSI mogelijk, waardoor code wordt verdoezeld. Deze integratie blokkeert schadelijk gedrag van scripts aan de clientzijde. |

ML-engine voor bestandsclassificatie Classificaties voor deep neurale netwerken met meerdere klassen onderzoeken de volledige bestandsinhoud en bieden een extra beveiligingslaag tegen aanvallen waarvoor meer analyse is vereist. Verdachte bestanden worden niet uitgevoerd en verzonden naar de cloudbeveiligingsservice voor classificatie. Binnen enkele seconden produceren deep learning-modellen met volledige inhoud een classificatie en reageren op de client om het bestand toe te staan of te blokkeren. |

|

Heuristiekengine Heuristische regels identificeren bestandskenmerken die overeenkomsten hebben met bekende schadelijke kenmerken om nieuwe bedreigingen of gewijzigde versies van bekende bedreigingen te ondervangen. |

Ml-engine op basis van detonatie Verdachte bestanden worden ontplofd in een sandbox. Deep learning-classificaties analyseren het waargenomen gedrag om aanvallen te blokkeren. |

|

Emulatie-engine De emulatie-engine pakt malware dynamisch uit en onderzoekt hoe deze zich gedragen tijdens runtime. De dynamische emulatie van de inhoud en het scannen van zowel het gedrag tijdens emulatie als de geheugeninhoud aan het einde van de emulatie verslaan malware-packers en stellen het gedrag van polymorfe malware bloot. |

Reputatie-ML-engine Reputatiebronnen en -modellen van domeinexperts van microsoft worden opgevraagd om bedreigingen te blokkeren die zijn gekoppeld aan schadelijke of verdachte URL's, domeinen, e-mailberichten en bestanden. Bronnen zijn onder andere Windows Defender SmartScreen voor URL-reputatiemodellen en Defender voor Office 365 voor deskundige kennis van e-mailbijlagen, naast andere Microsoft-services via de Microsoft Intelligent Security Graph. |

|

Netwerkengine Netwerkactiviteiten worden geïnspecteerd om schadelijke activiteiten tegen bedreigingen te identificeren en te stoppen. |

Engine voor slimme regels Door experts geschreven slimme regels identificeren bedreigingen op basis van onderzoeksexpertise en collectieve kennis van bedreigingen. |

|

CommandLine-scanengine Deze engine scant de opdrachtregels van alle processen voordat ze worden uitgevoerd. Als de opdrachtregel voor een proces schadelijk blijkt te zijn, wordt de uitvoering geblokkeerd. |

Ml-engine voor opdrachtregel Meerdere geavanceerde ML-modellen scannen de verdachte opdrachtregels in de cloud. Als een opdrachtregel schadelijk blijkt te zijn, stuurt de cloud een signaal naar de client om het starten van het bijbehorende proces te blokkeren. |

Zie Microsoft 365 Defender demonstreert 100 procent beveiligingsdekking in de 2023 MITRE Engenuity ATT&CK-evaluaties®: Enterprise voor meer informatie.

Hoe beveiliging van de volgende generatie werkt met andere mogelijkheden van Defender voor Eindpunt

Samen met het verminderen van kwetsbaarheid voor aanvallen, waaronder geavanceerde mogelijkheden zoals isolatie op basis van hardware, toepassingsbeheer, bescherming tegen misbruik, netwerkbeveiliging, gecontroleerde maptoegang, regels voor het verminderen van kwetsbaarheid voor aanvallen en netwerkfirewall, bieden beveiligingsengines van de volgende generatie Microsoft Defender voor Eindpunt's prebreach mogelijkheden, het stoppen van aanvallen voordat ze apparaten kunnen infiltreren en netwerken in gevaar kunnen komen.

Als onderdeel van de diepgaande verdedigingsoplossing van Microsoft zijn de superieure prestaties van deze engines afhankelijk van de Microsoft Defender voor Eindpunt geïntegreerde eindpuntbeveiliging, waarbij antivirusdetecties en andere beveiligingsmogelijkheden van de volgende generatie de detectie en reactie van eindpunten, geautomatiseerd onderzoek en herstel, geavanceerde opsporing verrijken, Threat and Vulnerability Management, beheerde service voor het opsporen van bedreigingen en andere mogelijkheden.

Deze beveiligingen worden verder versterkt door Microsoft Defender XDR, de uitgebreide, end-to-end beveiligingsoplossing van Microsoft voor de moderne werkplek. Door het delen van signaal en het organiseren van herstel in de beveiligingstechnologieën van Microsoft, Microsoft Defender XDR identiteiten, eindpunten, e-mail en gegevens, apps en infrastructuur beveiligen.

Geheugenbeveiliging en geheugenscans

Microsoft Defender Antivirus (MDAV) biedt geheugenbeveiliging met verschillende engines:

| Client | Cloud |

|---|---|

| Gedragscontrole | Machine Learning op basis van gedrag |

| Integratie van Antimalware Scan Interface (AMSI) | Machine Learning gekoppeld aan AMSI |

| Emulatie | Machine Learning op basis van detonatie |

| Geheugenscans | N.v.t. |

Een extra laag om aanvallen op basis van het geheugen te voorkomen, is het gebruik van de regel Attack Surface Reduction (ASR): Office-toepassingen blokkeren om code in andere processen te injecteren. Zie Office-toepassingen blokkeren voor het injecteren van code in andere processen voor meer informatie.

Veelgestelde vragen

Hoeveel malwarebedreigingen blokkeert Microsoft Defender Antivirus per maand?

Elke maand vijf miljard bedreigingen op apparaten.

Hoe helpt Microsoft Defender Antivirus-geheugenbeveiliging?

Zie Detectie van reflecterende DLL-belasting met Windows Defender voor Eindpunt voor meer informatie over een manier Microsoft Defender Antivirus-geheugenaanval helpt.

Richten jullie allemaal je detecties/preventies op één specifiek geografisch gebied?

Nee, we bevinden ons in alle geografische regio's (Amerika, EMEA en APAC).

Richten jullie je allemaal op specifieke branches?

We richten ons op elke branche.

Is voor uw detectie/beveiliging een menselijke analist vereist?

Wanneer u pentests uitvoert, moet u eisen waar geen menselijke analisten zijn betrokken bij het detecteren/beveiligen, om te zien hoe de werkelijke effectiviteit van de antivirus-engine (prebreach) werkelijk is, en een afzonderlijke waar menselijke analisten worden ingeschakeld. U kunt Microsoft Defender-experts voor XDR een beheerde uitgebreide detectie- en responsservice toevoegen om uw SOC uit te breiden.

De continue iteratieve verbetering van elk van deze engines om steeds effectiever te zijn bij het detecteren van de nieuwste soorten malware en aanvalsmethoden. Deze verbeteringen worden weergegeven in consistente topscores in branchetests, maar nog belangrijker, vertalen zich in bedreigingen en malware-uitbraken gestopt en meer klanten beschermd.