Scenario: Verkeer routeren via NVA's met behulp van aangepaste instellingen

Wanneer u werkt met routering van virtuele Azure Virtual WAN-hubs, hebt u veel opties beschikbaar. De focus van dit artikel is wanneer u verkeer wilt routeren via een virtueel netwerkapparaat (NVA) voor communicatie tussen virtuele netwerken en vertakkingen en een andere NVA wilt gebruiken voor internetverkeer. Zie Voor meer informatie over routering van virtuele hubs.

Notitie

Houd er rekening mee dat voor de volgende routeringsscenario's de Virtual WAN-hub en het virtuele spoke-netwerk met de NVA zich in dezelfde Azure-regio moeten bevinden.

Ontwerpen

- Spokes voor virtuele netwerken die zijn verbonden met de virtuele hub. (Bijvoorbeeld VNet 1, VNet 2 en VNet 3 in het diagram verderop in dit artikel.)

- Service-VNet voor virtuele netwerken waar gebruikers een NVA hebben geïmplementeerd om niet-internetverkeer te inspecteren en mogelijk met algemene services die worden geopend door spokes. (Bijvoorbeeld VNet 4 in het diagram verderop in dit artikel.)

- Perimeter-VNet voor virtuele netwerken waar gebruikers een NVA hebben geïmplementeerd om te worden gebruikt om internetverkeer te inspecteren. (Bijvoorbeeld VNet 5 in het diagram verderop in dit artikel.)

- Hubs voor Virtual WAN-hubs die worden beheerd door Microsoft.

De volgende tabel bevat een overzicht van de verbindingen die in dit scenario worden ondersteund:

| Van | Tot | Knooppunten | Service-VNet | Vertakkingen | Internet |

|---|---|---|---|---|---|

| Spaken | -> | direct | direct | via service-VNet | via perimeter-VNet |

| Service-VNet | -> | direct | n.v.t. | direct | |

| Takken | -> | via service-VNet | direct | direct |

Elk van de cellen in de connectiviteitsmatrix beschrijft of de connectiviteit rechtstreeks via Virtual WAN of via een van de virtuele netwerken met een NVA loopt.

Let op de volgende details:

- Spaken:

- Spokes bereiken andere spokes rechtstreeks via Virtual WAN-hubs.

- Spokes krijgen connectiviteit met vertakkingen via een statische route die verwijst naar het service-VNet. Ze leren geen specifieke voorvoegsels van de vertakkingen, omdat deze voorvoegsels specifieker zijn en de samenvatting overschrijven.

- Spokes verzenden internetverkeer naar het perimeter-VNet via een directe VNet-peering.

- Vertakkingen krijgen spokes via een statische routering die verwijst naar het service-VNet. Ze leren geen specifieke voorvoegsels van de virtuele netwerken die de samengevatte statische route overschrijven.

- Het service-VNet is vergelijkbaar met een VNet met gedeelde services dat bereikbaar moet zijn vanuit elk virtueel netwerk en elke vertakking.

- Het Perimeter-VNet hoeft geen verbinding te hebben via Virtual WAN, omdat het enige verkeer dat het ondersteunt, wordt geleverd via directe peerings voor virtuele netwerken. Gebruik echter hetzelfde connectiviteitsmodel als voor het Perimeter-VNet om de configuratie te vereenvoudigen.

Er zijn drie verschillende verbindingspatronen, die worden omgezet in drie routetabellen. De koppelingen naar de verschillende virtuele netwerken zijn:

- Spaken:

- Gekoppelde routetabel: RT_V2B

- Doorgeven aan routetabellen: RT_V2B en RT_SHARED

- NVA-VNets (service-VNet en DMZ-VNet):

- Gekoppelde routetabel: RT_SHARED

- Doorgeven aan routetabellen: RT_SHARED

- Takken:

- Gekoppelde routetabel: standaard

- Doorgeven aan routetabellen: RT_SHARED en standaard

Notitie

Zorg ervoor dat de spoke-VNets niet worden doorgegeven aan het standaardlabel. Dit zorgt ervoor dat verkeer van vertakkingen naar spoke-VNets wordt doorgestuurd naar de NVA's.

Deze statische routes zorgen ervoor dat verkeer van en naar het virtuele netwerk en de vertakking via de NVA in het service-VNet (VNet 4) gaat:

| Beschrijving | Routetabel | Statische route |

|---|---|---|

| Vertakkingen | RT_V2B | 10.2.0.0/16 -> vnet4conn |

| NVA-spokes | Standaardinstelling | 10.1.0.0/16 -> vnet4conn |

U kunt Virtual WAN nu gebruiken om de juiste verbinding te selecteren waarnaar de pakketten moeten worden verzonden. U moet virtual WAN ook gebruiken om de juiste actie te selecteren die moet worden ondernomen bij het ontvangen van deze pakketten. U gebruikt hiervoor de verbindingsroutetabellen als volgt:

| Beschrijving | Connection | Statische route |

|---|---|---|

| VNet2Branch | vnet4conn | 10.2.0.0/16 -> 10.4.0.5 |

| Branch2VNet | vnet4conn | 10.1.0.0/16 -> 10.4.0.5 |

Zie Voor meer informatie over routering van virtuele hubs.

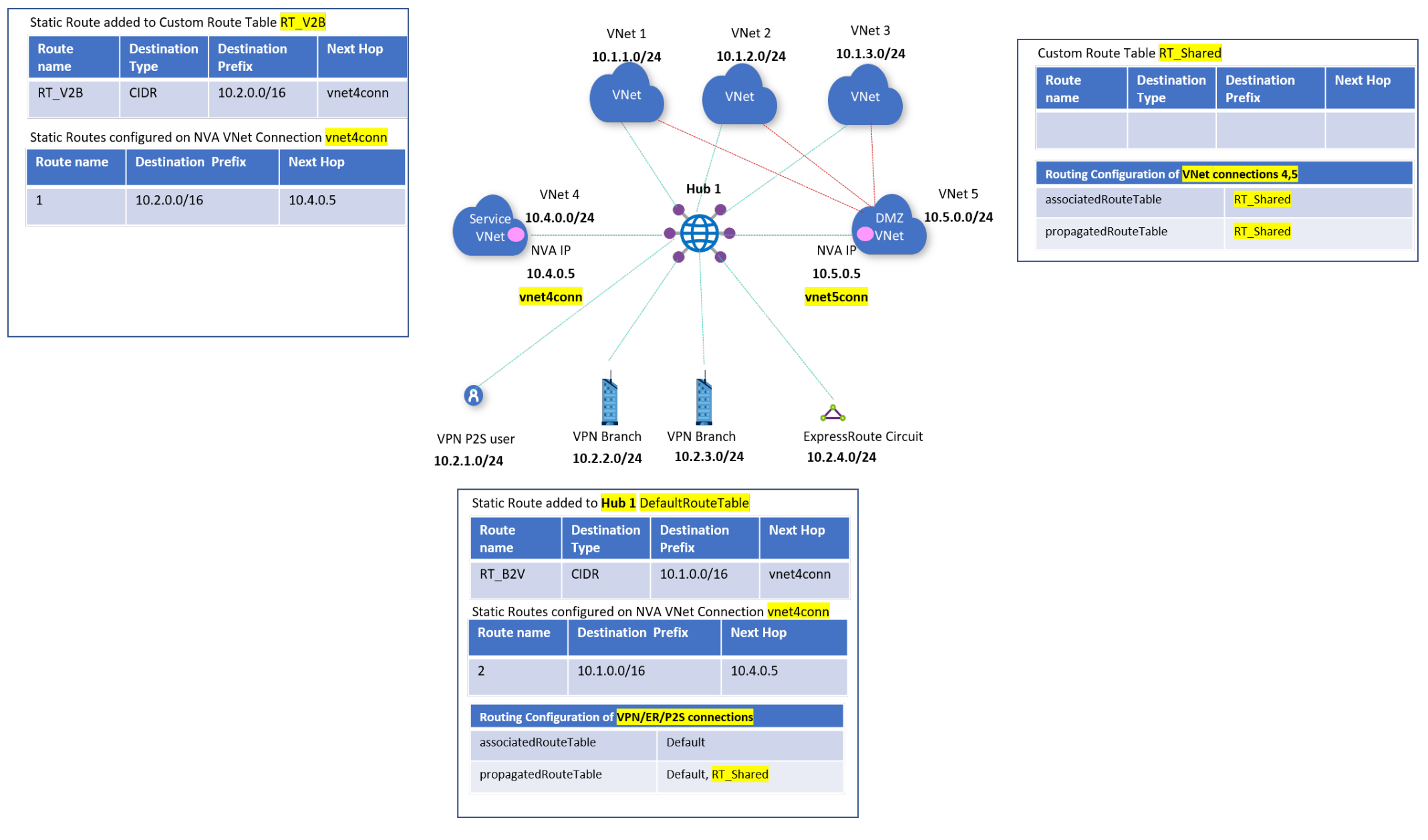

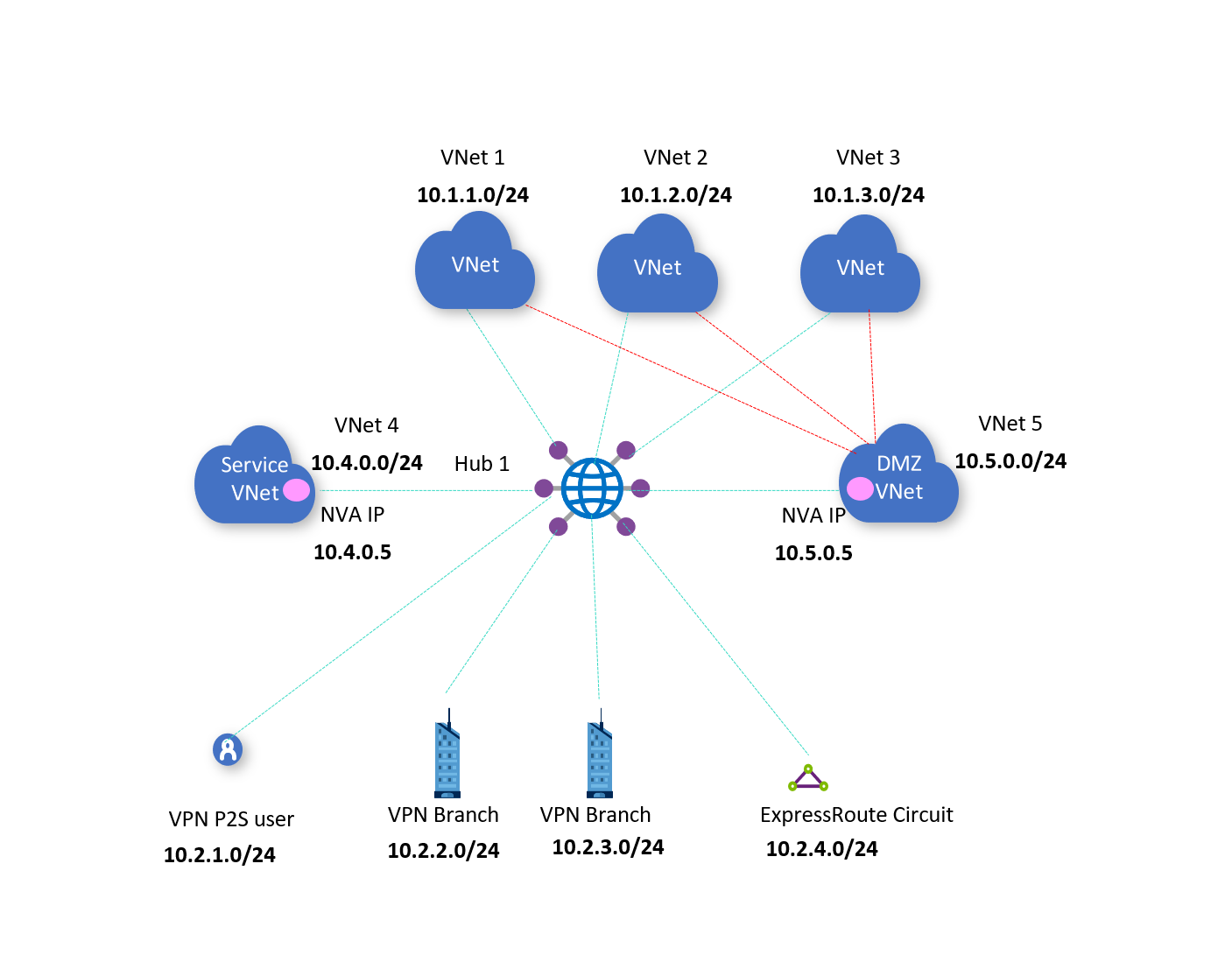

Architectuur

In het volgende diagram ziet u de architectuur die eerder in het artikel is beschreven.

In het diagram is er één hub; Hub 1.

Hub 1 is rechtstreeks verbonden met NVA VNets VNet 4 en VNet 5.

Verkeer tussen VNets 1, 2, 3 en de vertakkingen wordt verwacht via VNet 4 NVA 10.4.0.5.

Al het internetverkeer van VNets 1, 2 en 3 wordt verwacht via VNet 5 NVA 10.5.0.5 te gaan.

Workflow

Als u routering via NVA wilt instellen, moet u de volgende stappen overwegen:

Voor internetverkeer via VNet 5 hebt u VNets 1, 2 en 3 nodig om rechtstreeks verbinding te maken via peering van virtuele netwerken met VNet 5. U hebt ook een door de gebruiker gedefinieerde route nodig die is ingesteld in de virtuele netwerken voor 0.0.0.0/0 en volgende hop 10.5.0.5.

Als u VNets 1, 2 en 3 niet wilt verbinden met VNet 5 en in plaats daarvan gewoon de NVA in VNet 4 wilt gebruiken om verkeer van 0.0.0.0/0/0 van vertakkingen (on-premises VPN- of ExpressRoute-verbindingen) te routeren, gaat u naar de alternatieve werkstroom.

Als u echter VNet-naar-VNet-verkeer wilt overzetten via de NVA, moet u VNet 1,2,3 loskoppelen van de virtuele hub en deze verbinden of stapelen boven het NVA Spoke-VNet4. In Virtual WAN gaat het VNet-naar-VNet-verkeer via de Virtual WAN-hub of de Azure Firewall (Secure Hub) van een Virtual WAN-hub. Als VNets-peers rechtstreeks gebruikmaken van VNet-peering, kunnen ze rechtstreeks communiceren om de overdracht via de virtuele hub te omzeilen.

Ga in Azure Portal naar uw virtuele hub en maak een aangepaste routetabel met de naam RT_Shared. Deze tabel leert routes via doorgifte van alle virtuele netwerken en vertakkingsverbindingen. U ziet deze lege tabel in het volgende diagram.

Routes: U hoeft geen statische routes toe te voegen.

Koppeling: Selecteer VNets 4 en 5, wat betekent dat de verbindingen van deze virtuele netwerken zijn gekoppeld aan de routetabel RT_Shared.

Doorgifte: Omdat u wilt dat alle vertakkingen en virtuele netwerkverbindingen hun routes dynamisch doorgeven aan deze routetabel, selecteert u vertakkingen en alle virtuele netwerken.

Maak een aangepaste routetabel met de naam RT_V2B voor het omleiden van verkeer van VNets 1, 2 en 3 naar vertakkingen.

Routes: Voeg een geaggregeerde statische routevermelding toe voor vertakkingen, met de volgende hop als de VNet 4-verbinding. Configureer een statische route in de verbinding van VNet 4 voor vertakkingsvoorvoegsels. Geef de volgende hop aan als het specifieke IP-adres van de NVA in VNet 4.

Koppeling: selecteer alle VNets 1, 2 en 3. Dit impliceert dat VNet-verbindingen 1, 2 en 3 aan deze routetabel worden gekoppeld en routes (statisch en dynamisch via doorgifte) in deze routetabel kunnen leren.

Doorgifte: verbindingen geven routes door aan routetabellen. Als u VNets 1, 2 en 3 selecteert, kunt u routes van VNets 1, 2 en 3 doorgeven aan deze routetabel. Het is niet nodig om routes van vertakkingsverbindingen naar RT_V2B door te geven, omdat het verkeer van het virtuele vertakkingsnetwerk via de NVA in VNet 4 verloopt.

Bewerk de standaardroutetabel, DefaultRouteTable.

Alle VPN-, Azure ExpressRoute- en gebruikers-VPN-verbindingen zijn gekoppeld aan de standaardroutetabel. Alle VPN-, ExpressRoute- en gebruikers-VPN-verbindingen geven routes door aan dezelfde set routetabellen.

Routes: Voeg een geaggregeerde statische routevermelding toe voor VNets 1, 2 en 3, met de volgende hop als de VNet 4-verbinding. Configureer een statische route in de verbinding van VNet 4 voor samengevoegde voorvoegsels van VNet 1, 2 en 3. Geef de volgende hop aan als het specifieke IP-adres van de NVA in VNet 4.

Koppeling: Zorg ervoor dat de optie voor vertakkingen (VPN/ER/P2S) is geselecteerd, zodat on-premises vertakkingsverbindingen zijn gekoppeld aan de standaardroutetabel.

Doorgifte van: Zorg ervoor dat de optie voor vertakkingen (VPN/ER/P2S) is geselecteerd, zodat on-premises verbindingen routes doorgeven aan de standaardroutetabel.

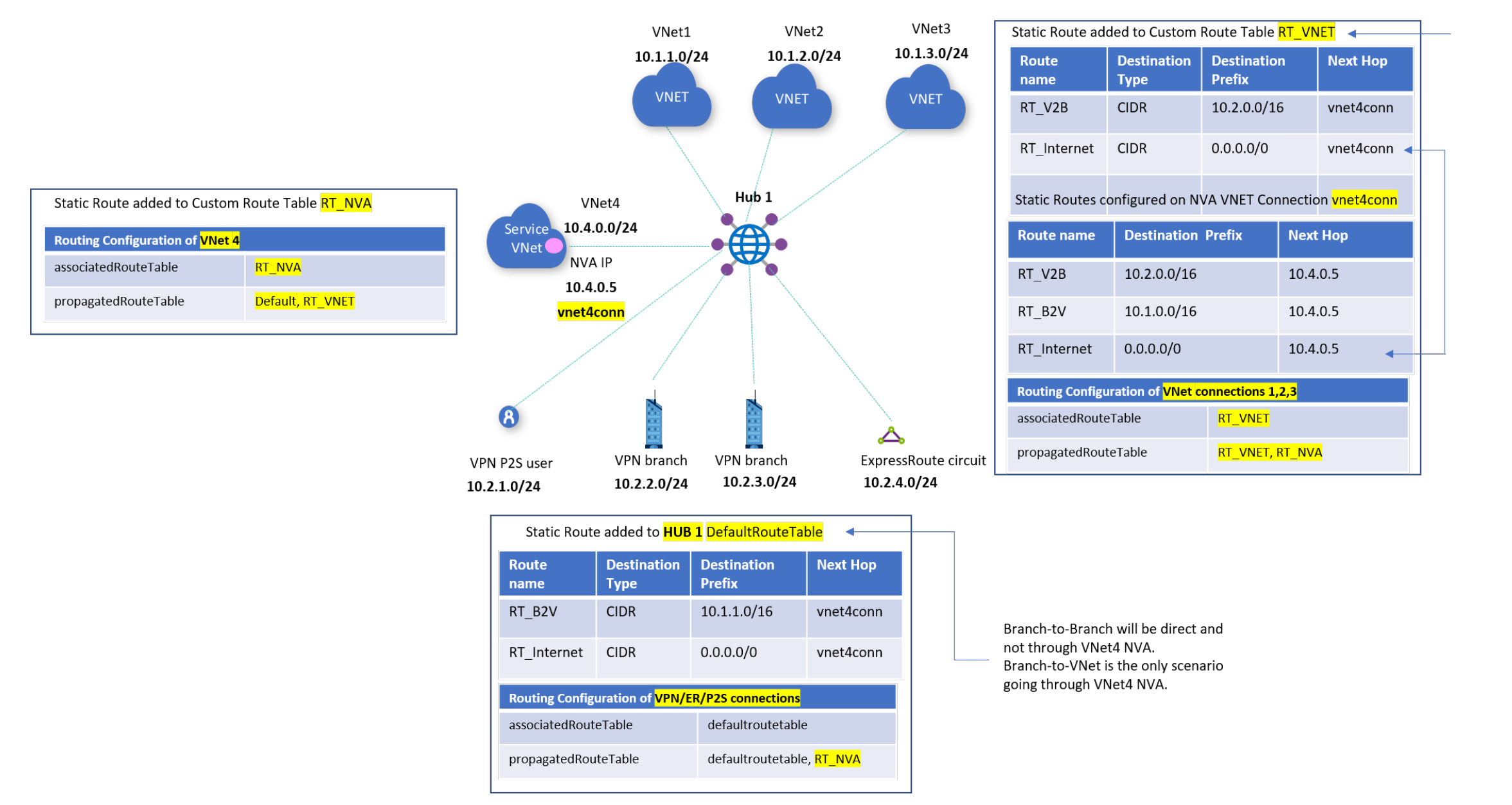

Alternatieve werkstroom

In deze werkstroom verbindt u VNets 1, 2 en 3 niet met VNet 5. In plaats daarvan gebruikt u de NVA in VNet 4 om verkeer van 0.0.0.0/0/0 van vertakkingen (on-premises VPN- of ExpressRoute-verbindingen) te routeren.

Als u routering via NVA wilt instellen, moet u de volgende stappen overwegen:

Ga in Azure Portal naar uw virtuele hub en maak een aangepaste routetabel met de naam RT_NVA voor het omleiden van verkeer via de NVA 10.4.0.5

Routes: geen actie vereist.

Koppeling: Selecteer VNet4. Dit impliceert dat VNet-verbinding 4 aan deze routetabel wordt gekoppeld en routes (statisch en dynamisch via doorgifte) in deze routetabel kan leren.

Doorgifte: verbindingen geven routes door aan routetabellen. Als u VNets 1, 2 en 3 selecteert, kunt u routes van VNets 1, 2 en 3 doorgeven aan deze routetabel. Als u vertakkingen (VPN/ER/P2S) selecteert, kunnen routes vanuit vertakkingen/on-premises verbindingen naar deze routetabel worden doorgegeven. Alle VPN-, ExpressRoute- en gebruikers-VPN-verbindingen geven routes door aan dezelfde set routetabellen.

Maak een aangepaste routetabel met de naam RT_VNET voor het doorsturen van verkeer van VNets 1, 2 en 3 naar vertakkingen of internet (0.0.0.0/0) via de VNet4 NVA. VNet-naar-VNet-verkeer wordt direct en niet via de NVA van VNet 4. Als u wilt dat verkeer via de NVA gaat, verbreekt u VNet 1, 2 en 3 en verbindt u deze met behulp van VNet-peering met VNet4.

Routes:

Voeg een geaggregeerde route 10.2.0.0/16 toe met de volgende hop als de VNet 4-verbinding voor verkeer van VNets 1, 2 en 3 naar vertakkingen. Configureer in de VNet4-verbinding een route voor '10.2.0.0/16' en geef de volgende hop aan als het specifieke IP-adres van de NVA in VNet 4.

Voeg een route 0.0.0.0/0 toe met de volgende hop als de VNet 4-verbinding. '0.0.0.0/0' wordt toegevoegd om te impliceren dat verkeer naar internet wordt verzonden. Het impliceert geen specifieke adresvoorvoegsels met betrekking tot VNets of vertakkingen. Configureer in de VNet4-verbinding een route voor '0.0.0.0/0' en geef de volgende hop op als het specifieke IP-adres van de NVA in VNet 4.

Koppeling: selecteer alle VNets 1, 2 en 3. Dit impliceert dat VNet-verbindingen 1, 2 en 3 aan deze routetabel worden gekoppeld en routes (statisch en dynamisch via doorgifte) in deze routetabel kunnen leren.

Doorgifte: verbindingen geven routes door aan routetabellen. Als u VNets 1, 2 en 3 selecteert, kunt u routes van VNets 1, 2 en 3 doorgeven aan deze routetabel. Zorg ervoor dat de optie voor vertakkingen (VPN/ER/P2S) niet is geselecteerd. Dit zorgt ervoor dat on-premises verbindingen niet rechtstreeks naar de VNets 1, 2 en 3 kunnen gaan.

Bewerk de standaardroutetabel, DefaultRouteTable.

Alle VPN-, Azure ExpressRoute- en gebruikers-VPN-verbindingen zijn gekoppeld aan de standaardroutetabel. Alle VPN-, ExpressRoute- en gebruikers-VPN-verbindingen geven routes door aan dezelfde set routetabellen.

Routes:

Voeg een geaggregeerde route 10.1.0.0/16 toe voor VNets 1, 2 en 3 met de volgende hop als de VNet 4-verbinding.

Voeg een route 0.0.0.0/0 toe met de volgende hop als de VNet 4-verbinding. '0.0.0.0/0' wordt toegevoegd om te impliceren dat verkeer naar internet wordt verzonden. Het impliceert geen specifieke adresvoorvoegsels met betrekking tot VNets of vertakkingen. In de vorige stap voor de VNet4-verbinding hebt u al een route geconfigureerd voor '0.0.0.0/0', waarbij de volgende hop het specifieke IP-adres van de NVA in VNet 4 is.

Koppeling: Zorg ervoor dat de optie voor vertakkingen (VPN/ER/P2S) is geselecteerd. Dit zorgt ervoor dat on-premises vertakkingsverbindingen zijn gekoppeld aan de standaardroutetabel. Alle VPN-, Azure ExpressRoute- en gebruikers-VPN-verbindingen zijn alleen gekoppeld aan de standaardroutetabel.

Doorgifte van: Zorg ervoor dat de optie voor vertakkingen (VPN/ER/P2S) is geselecteerd. Dit zorgt ervoor dat on-premises verbindingen routes doorgeven aan de standaardroutetabel. Alle VPN-, ExpressRoute- en gebruikers-VPN-verbindingen geven routes door aan dezelfde set routetabellen.

Overwegingen

Portalgebruikers moeten 'Doorgeven aan standaardroute' inschakelen voor verbindingen (VPN/ER/P2S/VNet) om de route 0.0.0.0/0 van kracht te laten worden.

PS/CLI/REST-gebruikers moeten de vlag enableinternetsecurity instellen op true voor de route 0.0.0.0/0 om van kracht te worden.

De virtuele netwerkverbinding biedt geen ondersteuning voor 'multiple/unique' next hop IP naar hetzelfde virtuele netwerkapparaat in een spoke-VNet 'if' als een van de routes met het IP-adres van de volgende hop wordt aangeduid als openbaar IP-adres of 0.0.0.0/0 (internet).

Wanneer 0.0.0.0/0 is geconfigureerd als een statische route op een virtuele netwerkverbinding, wordt die route toegepast op al het verkeer, inclusief de resources binnen de spoke zelf. Dit betekent dat al het verkeer wordt doorgestuurd naar het IP-adres van de volgende hop van de statische route (NVA Private IP). In implementaties met een route 0.0.0.0/0 met het NVA-ip-adres van de volgende hop dat is geconfigureerd op een virtuele spoke-netwerkverbinding, geeft u dus rechtstreeks toegang tot werkbelastingen in hetzelfde virtuele netwerk als de NVA (dat wil gezegd, zodat verkeer niet via de NVA wordt doorgegeven), een /32-route op de virtuele spoke-netwerkverbinding op. Als u bijvoorbeeld rechtstreeks toegang wilt krijgen tot 10.1.3.1, geeft u 10.1.3.1/32 volgende hop 10.1.3.1 op de virtuele spoke-netwerkverbinding op.

Om routering te vereenvoudigen en de wijzigingen in de routetabellen van de Virtual WAN-hub te verminderen, raden we u aan de nieuwe optie 'BGP-peering met Virtual WAN-hub' te gebruiken.

Volgende stappen

- Zie de veelgestelde vragen voor meer informatie over Virtual WAN.

- Zie Over routering van virtuele hubs voor meer informatie over routering van virtuele hubs.