Toegang krijgen tot een app in Azure Spring Apps in een virtueel netwerk

Notitie

De Basic-, Standard- en Enterprise-abonnementen worden afgeschaft vanaf medio maart 2025, met een pensioenperiode van 3 jaar. We raden u aan om over te stappen naar Azure Container Apps. Zie de aankondiging over buitengebruikstelling van Azure Spring Apps voor meer informatie.

Het standaardverbruik en het speciale abonnement worden vanaf 30 september 2024 afgeschaft, met een volledige afsluiting na zes maanden. We raden u aan om over te stappen naar Azure Container Apps. Zie Azure Spring Apps Standard-verbruik en toegewezen abonnement migreren naar Azure Container Apps voor meer informatie.

Dit artikel is van toepassing op: ✔️ Basic/Standard ✔️ Enterprise

In dit artikel wordt uitgelegd hoe u toegang krijgt tot een eindpunt voor uw toepassing in een particulier netwerk.

Wanneer u een eindpunt toewijst aan een toepassing in een Azure Spring Apps-service-exemplaar dat in uw virtuele netwerk is geïmplementeerd, gebruikt het eindpunt een privé FQDN (Fully Qualified Domain Name). Het domein is alleen toegankelijk in het privénetwerk. Apps en services maken gebruik van het toepassingseindpunt. Ze bevatten het testeindpunt dat wordt beschreven in de sectie Apps weergeven en implementaties van het instellen van een faseringsomgeving in Azure Spring Apps. Logboekstreaming, beschreven in Stream Azure Spring Apps-app-logboeken in realtime, werkt ook alleen binnen het privénetwerk.

De volgende twee opties zijn beschikbaar om het eindpunt dat u hebt toegewezen toegankelijk te maken:

Maak uw eigen DNS-zone (Domain Name Service) en koppel deze aan Azure Spring Apps. Deze methode wordt ten zeerste aanbevolen omdat Azure Spring Apps de DNS-zone automatisch koppelt aan uw virtuele netwerk en DNS-record beheert voor het eindpunt van uw toepassing.

Maak uw eigen privé-DNS-zone en beheer handmatig de koppeling van het virtuele netwerk en dns-records. Volg de instructies voor het vinden van het IP-adres van de Load Balancer (LB) van uw Azure Spring Apps-service-exemplaar.

Vereisten

- Een Azure-abonnement. Als u geen abonnement hebt, maakt u een gratis account voordat u begint.

- (Optioneel) Azure CLI versie 2.45.0 of hoger.

- Een bestaande toepassing in een Azure Spring Apps-service-exemplaar dat is geïmplementeerd in een virtueel netwerk. Zie Azure Spring Apps implementeren in een virtueel netwerk voor meer informatie.

Een privé-DNS-zone maken

Gebruik de volgende stappen om een privé-DNS-zone te maken voor een toepassing in het privénetwerk:

Open de Azure-portal. Zoek in het zoekvak naar Privé-DNS zones. Selecteer Privé-DNS zones in de zoekresultaten.

Selecteer Toevoegen op de pagina Privé-DNS zones.

Vul het formulier in op de pagina Privé-DNS zone maken. Voer bij Naam private.azuremicroservices.io in.

Selecteer Controleren + maken.

Selecteer Maken.

Het kan enkele minuten duren voordat de zone is gemaakt.

Uw privé-DNS-zone configureren om eindpunten automatisch te beheren

Nadat u een privé-DNS-zone hebt gemaakt, kunt u Azure Spring Apps gebruiken om uw privé-DNS-zones te beheren. Deze aanpak vereenvoudigt het verwerken van virtuele netwerkkoppelingen en DNS-records. Deze benadering is vooral handig in omgevingen met meerdere exemplaren binnen één virtueel netwerk of in omgevingen die gebruikmaken van peerings voor virtuele netwerken. Azure Spring Apps automatiseert het beheer van virtuele netwerkkoppelingen en de dynamische toevoeging of verwijdering van DNS-A-records als eindpunten worden toegewezen of niet toegewezen.

Notitie

Azure Spring Apps beheert niet automatisch eindpunten die zijn toegewezen vóór de toevoeging van de privé-DNS-zone. Als u DNS-recordbeheer voor deze eindpunten wilt inschakelen, moet u de toewijzing ongedaan maken en vervolgens de eindpunten opnieuw toewijzen.

Machtigingen verlenen aan de privé-DNS-zone

Gebruik de volgende stappen om machtigingen te verlenen:

Selecteer de privé-DNS-zoneresource die u hebt gemaakt, bijvoorbeeld private.azuremicroservices.io.

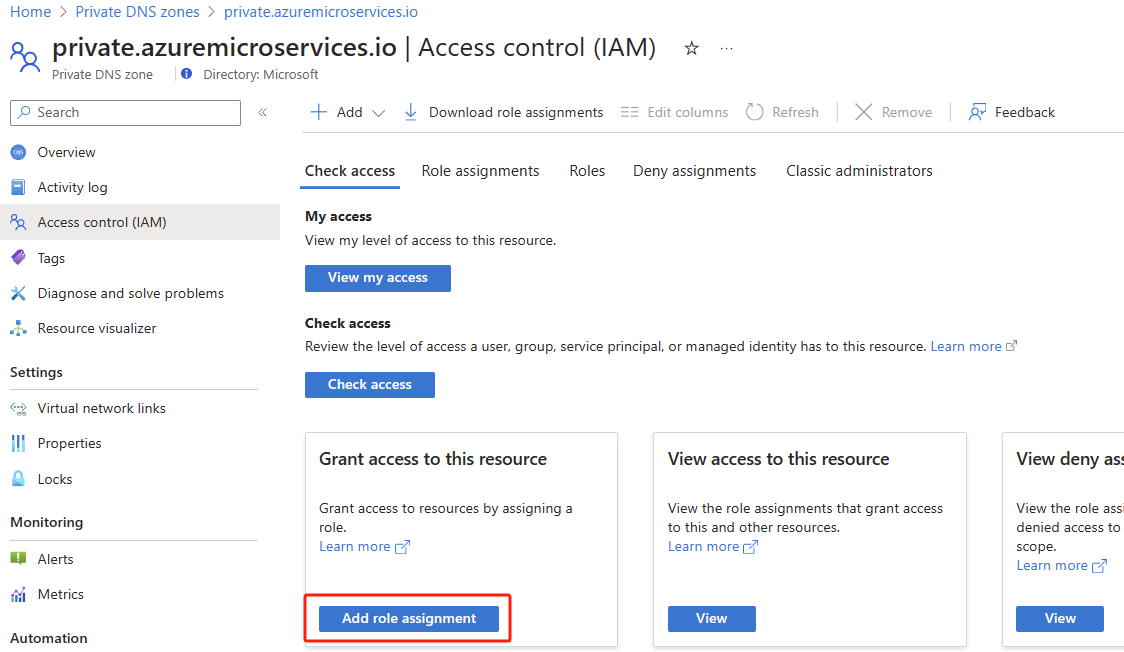

Selecteer Toegangsbeheer (IAM) en selecteer vervolgens Toevoegen>Roltoewijzing toevoegen.

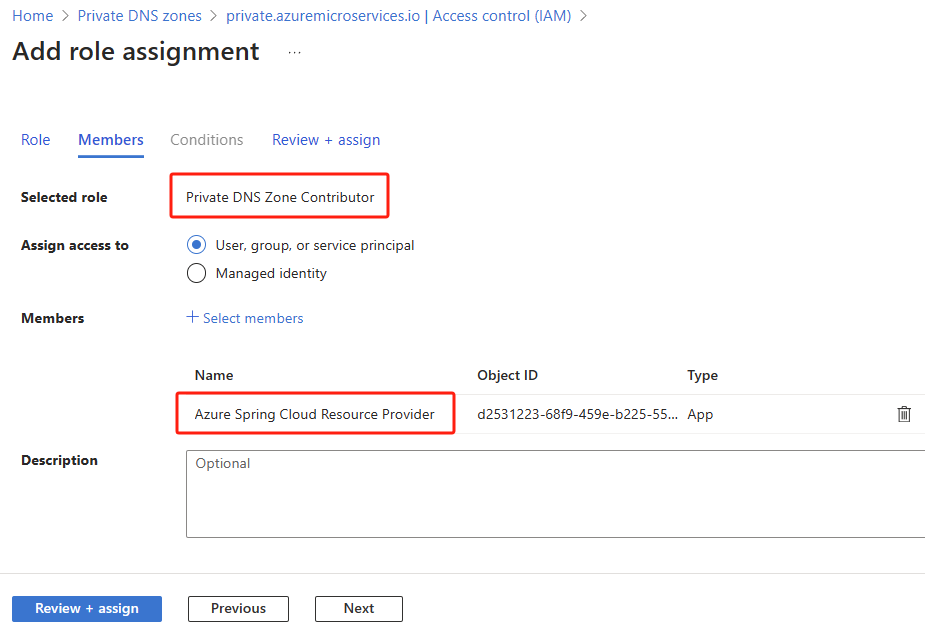

Wijs de

Private DNS Zone Contributorrol toe aan de Resourceprovider van Azure Spring Apps. Zie voor meer informatie Azure-rollen toewijzen met behulp van de Azure-portal.Notitie

Als u azure Spring Apps-resourceprovider niet vindt, zoekt u naar Azure Spring Cloud-resourceprovider.

De privé-DNS-zone koppelen aan Azure Spring Apps

Gebruik de Azure CLI om de privé-DNS-zone te koppelen aan uw Azure Spring Apps-service-exemplaar. Deze stap omvat het opgeven van uw resourcegroep, de naam van het Azure Spring Apps-exemplaar en de resource-id van de privé-DNS-zone.

Gebruik de volgende opdracht om de privé-DNS-zone te configureren met Azure Spring Apps. Met deze configuratie kan Azure Spring Apps automatisch een koppeling naar een virtueel netwerk maken in de privé-DNS-zone en het toevoegen of verwijderen van DNS-records 'A' beheren wanneer eindpunten worden toegewezen of niet toegewezen.

az spring private-dns-zone add \

--resource-group $RESOURCE_GROUP \

--service $AZURE_SPRING_APPS_INSTANCE_NAME \

--zone-id $PRIVATE_DNS_ZONE_RESOURCE_ID

Als u uw Azure Spring Apps-exemplaar wilt ontkoppelen van de privé-DNS-zone en het automatische beheer van DNS-records 'A' wilt stoppen, kunt u de configuratie opschonen. Gebruik de volgende opdracht om de privé-DNS-zone op te schonen die is geconfigureerd met Azure Spring Apps:

az spring private-dns-zone clean \

--resource-group $RESOURCE_GROUP \

--service $AZURE_SPRING_APPS_INSTANCE_NAME

Uw privé-DNS-zone handmatig configureren

Als u liever volledige controle over uw privé-DNS-zone hebt, ziet u in de volgende secties hoe u deze handmatig configureert.

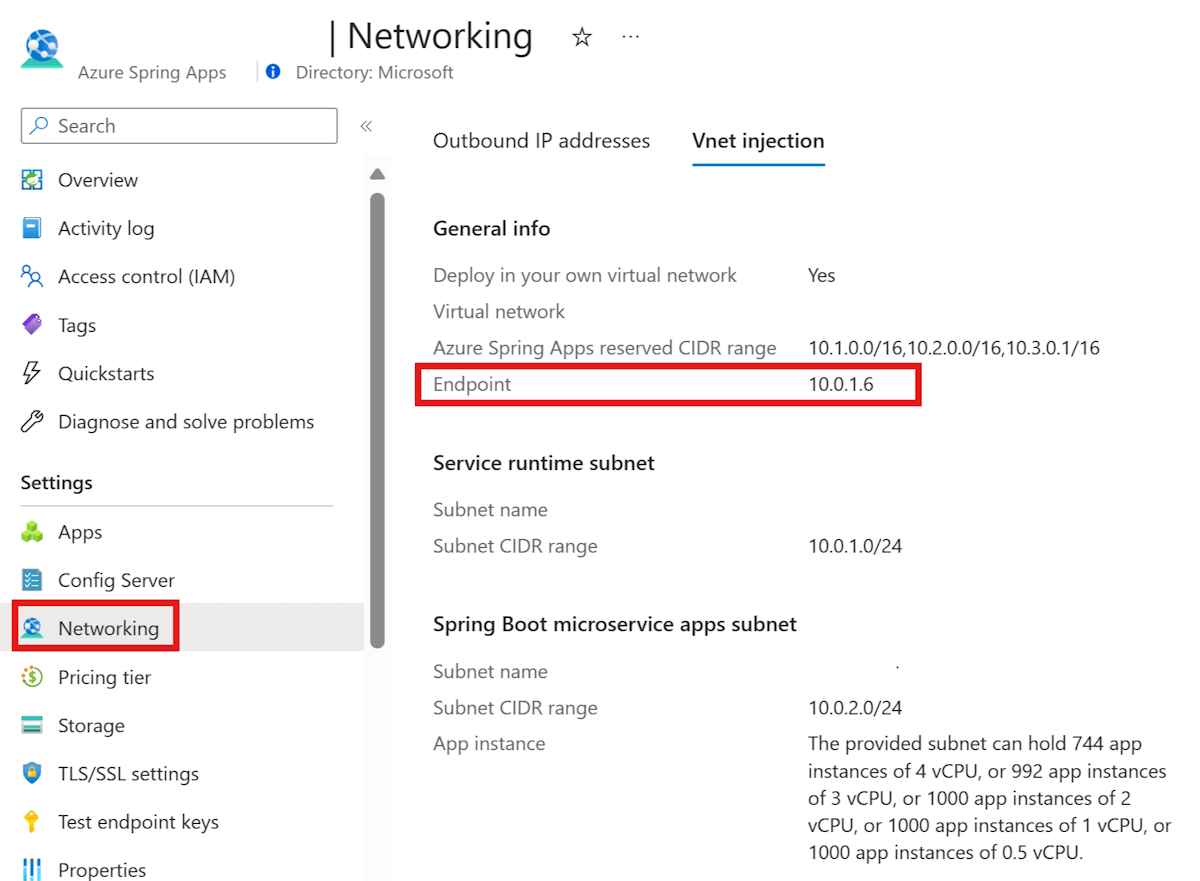

Het IP-adres voor uw toepassing zoeken

Gebruik de volgende stappen om het IP-adres voor uw toepassing te vinden:

Een DNS voor het IP-adres toevoegen

Als u uw eigen DNS-oplossing voor uw virtuele netwerk hebt, zoals Active Directory-domein Controller, Infoblox of een andere, moet u het domein *.private.azuremicroservices.io naar het IP-adres verwijzen. Gebruik anders de volgende instructies om een Azure Privé-DNS Zone in uw abonnement te maken om de privé-FQDN te vertalen/omzetten in het IP-adres.

Notitie

Als u Microsoft Azure gebruikt dat wordt beheerd door 21Vianet, moet u deze vervangen door private.azuremicroservices.io private.microservices.azure.cn in dit artikel. Zie de sectie Eindpunten controleren in Azure van de ontwikkelaarshandleiding voor Azure China voor meer informatie.

De DNS-record maken

U moet een A-typerecord maken in de privé-DNS-zone.

Gebruik de volgende stappen om de privé-DNS-zone te gebruiken om DNS te vertalen/omzetten:

Selecteer de privé-DNS-zoneresource die u hebt gemaakt, bijvoorbeeld private.azuremicroservices.io.

Selecteer Recordset.

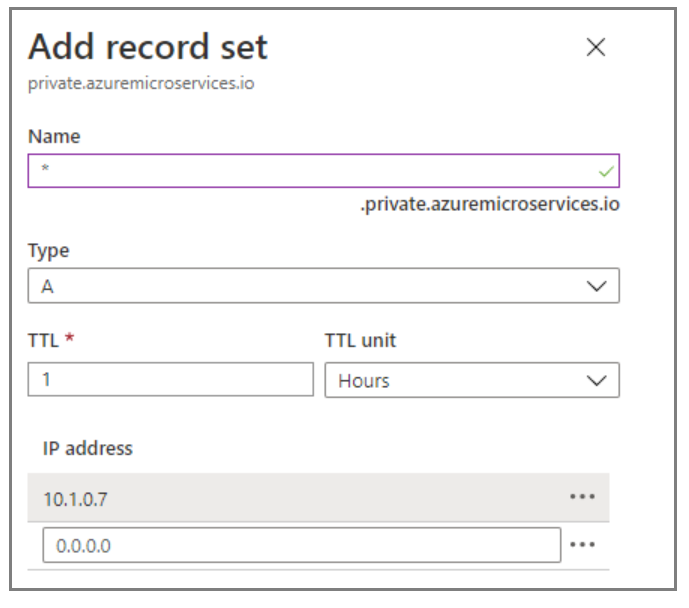

Voer in Recordset toevoegen de volgende gegevens in of selecteer deze:

Instelling Weergegeven als Naam Voer * in. Type Selecteer A. TTL Voer 1 in. TTL-eenheid Selecteer Uren. IP-adres Voer het IP-adres in. In de volgende schermopname wordt het IP-adres 10.1.0.7 gebruikt. Selecteer OK.

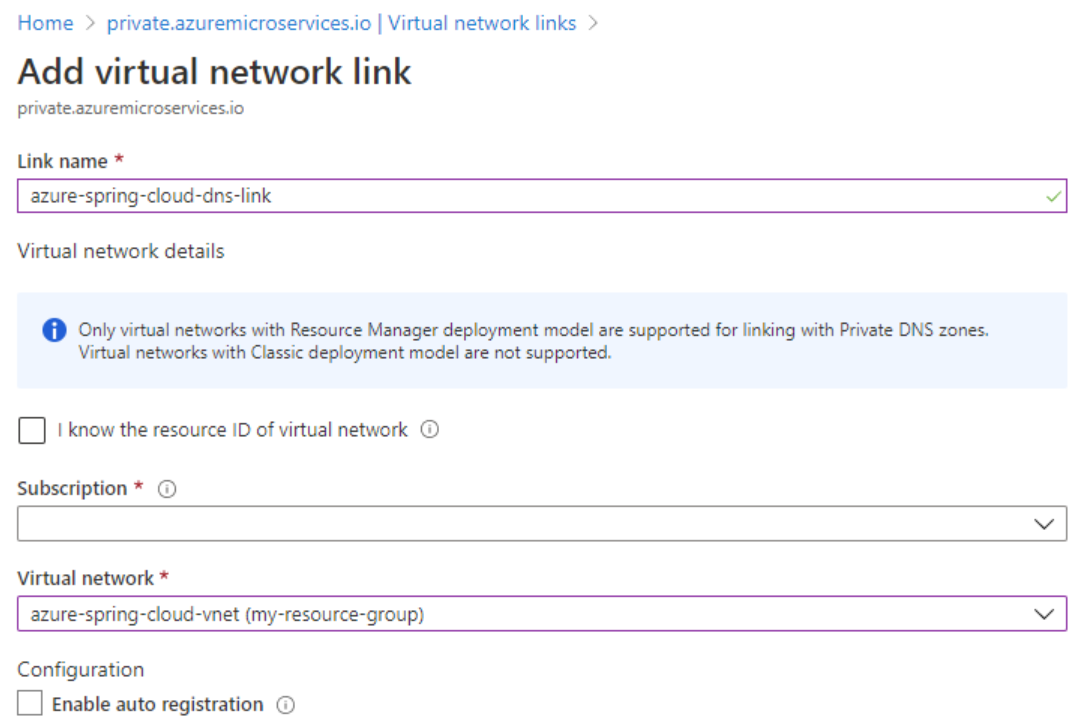

De privé-DNS-zone koppelen aan een virtueel netwerk

Als u de privé-DNS-zone wilt koppelen aan het virtuele netwerk, moet u een koppeling naar een virtueel netwerk maken.

Gebruik de volgende stappen om de privé-DNS-zone die u hebt gemaakt te koppelen aan het virtuele netwerk met uw Azure Spring Apps-service:

Selecteer de privé-DNS-zoneresource die u hebt gemaakt, bijvoorbeeld private.azuremicroservices.io.

Selecteer Virtuele netwerkkoppelingen en selecteer vervolgens Toevoegen.

Voer voor de naam van de koppeling azure-spring-apps-dns-link in.

Selecteer voor Virtueel netwerk het virtuele netwerk dat u eerder hebt gemaakt.

Selecteer OK.

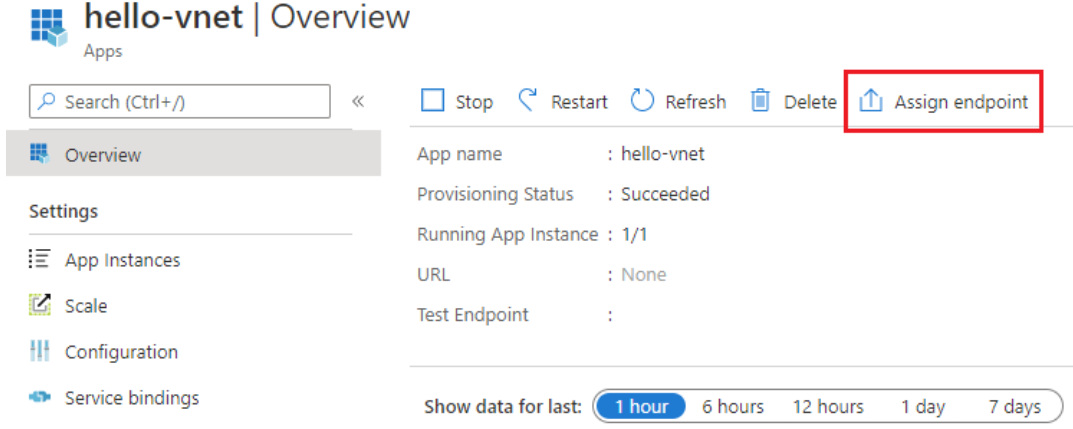

Een privé-FQDN toewijzen voor uw toepassing

Nadat u uw Privé-DNS Zone hebt geconfigureerd en Azure Spring Apps in een virtueel netwerk hebt geïmplementeerd, kunt u een privé-FQDN toewijzen voor uw toepassing. Zie Azure Spring Apps implementeren in een virtueel netwerk voor meer informatie.

Gebruik de volgende stappen om een privé-FQDN toe te wijzen:

Selecteer het Azure Spring Apps-service-exemplaar dat is geïmplementeerd in uw virtuele netwerk en open het tabblad Apps .

Selecteer de toepassing om de pagina Overzicht te openen.

Selecteer Eindpunt toewijzen om een privé-FQDN toe te wijzen aan uw toepassing. Het toewijzen van een FQDN kan enkele minuten duren.

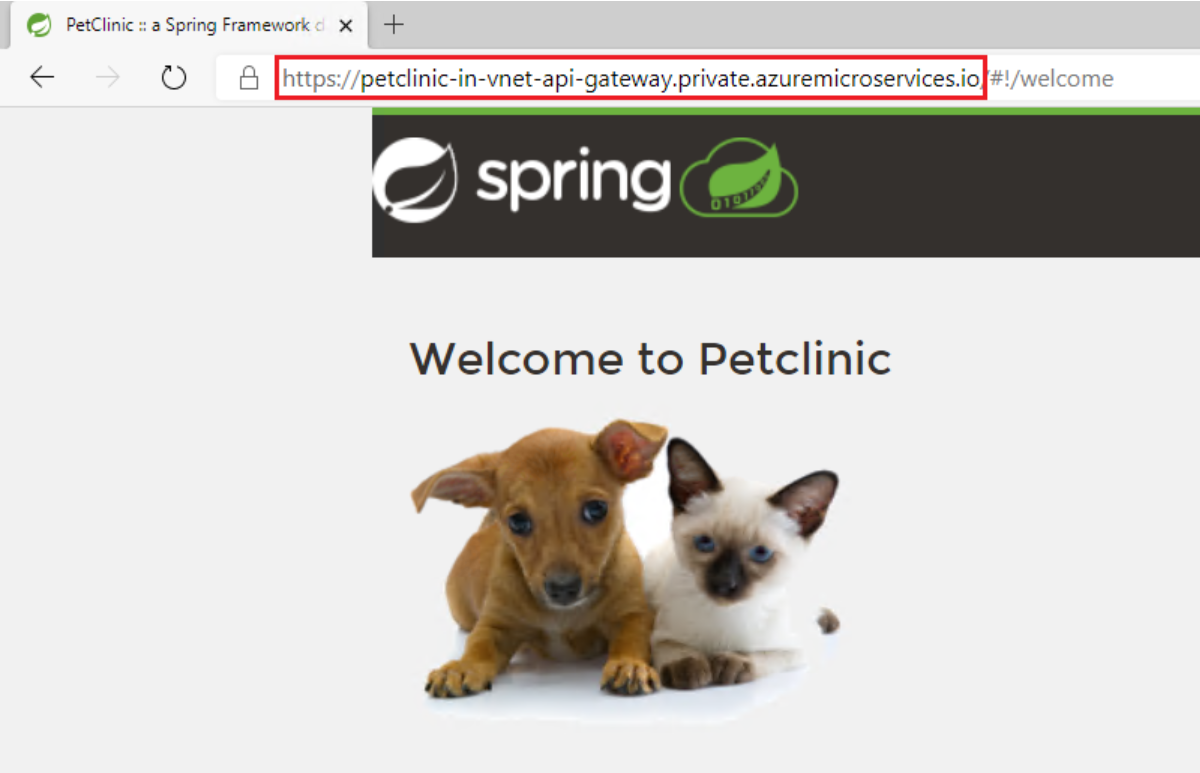

De toegewezen privé-FQDN (gelabelde URL) is nu beschikbaar. U hebt alleen toegang tot de URL binnen het privénetwerk, maar niet op internet.

Toegang tot de privé-FQDN van de toepassing

Na de toewijzing hebt u toegang tot de privé-FQDN van de toepassing in het privénetwerk. U kunt bijvoorbeeld een jumpbox-machine maken in hetzelfde virtuele netwerk of in een gekoppeld virtueel netwerk. Vervolgens hebt u op die jumpbox of virtuele machine toegang tot de privé-FQDN.

Resources opschonen

Als u van plan bent om door te gaan met volgende artikelen, wilt u deze resources mogelijk behouden. Wanneer u ze niet meer nodig hebt, verwijdert u de resourcegroep, waarmee de resources in de resourcegroep worden verwijderd. Gebruik de volgende opdracht om de resourcegroep te verwijderen met behulp van de Azure CLI:

az group delete --name $RESOURCE_GROUP