Microsoft Sentinel verwijderen uit uw werkruimte

Als u Microsoft Sentinel niet meer wilt gebruiken, wordt in dit artikel uitgelegd hoe u deze verwijdert uit uw Log Analytics-werkruimte. Bekijk de gevolgen van het verwijderen van Microsoft Sentinel voordat u deze stappen uitvoert.

Microsoft Sentinel verwijderen

Voer de volgende stappen uit om Microsoft Sentinel te verwijderen uit uw Log Analytics-werkruimte.

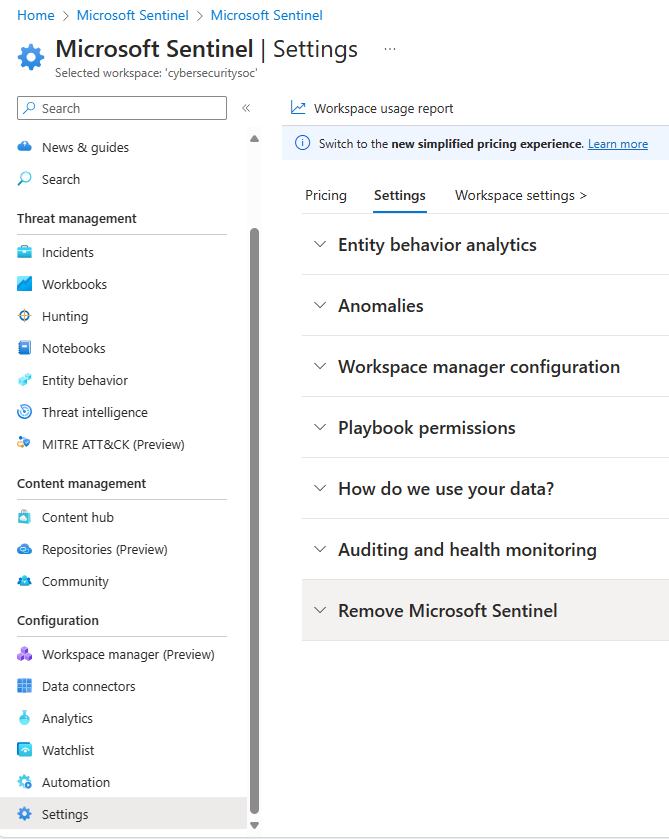

Voor Microsoft Sentinel in Azure Portal selecteert u onder Configuratie Instellingen.

Selecteer op de pagina Instellingen het tabblad Instellingen.

Selecteer Microsoft Sentinel verwijderen onder aan de lijst.

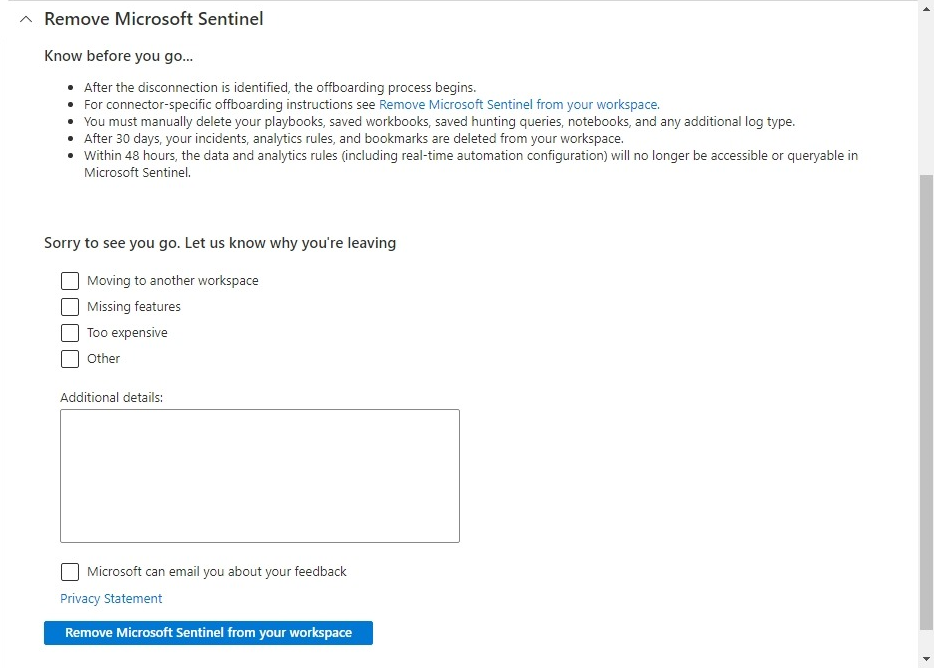

Lees de sectie Know voordat u gaat... en de rest van dit document zorgvuldig. Voer alle benodigde acties uit voordat u doorgaat.

Schakel de juiste selectievakjes in om ons te laten weten waarom u Microsoft Sentinel verwijdert. Voer eventuele andere gegevens in de beschikbare ruimte in en geef aan of Microsoft u een e-mail wilt sturen als reactie op uw feedback.

Selecteer Microsoft Sentinel verwijderen uit uw werkruimte.

Prijswijzigingen overwegen

Wanneer Microsoft Sentinel uit een werkruimte wordt verwijderd, zijn er mogelijk nog steeds kosten verbonden aan de gegevens in Azure Monitor Log Analytics. Zie voor meer informatie over het effect op de kosten van de toezeggingslaag vereenvoudigde offboarding voor facturering.

Gevolgen controleren

Het kan tot 48 uur duren voordat Microsoft Sentinel uit de Log Analytics-werkruimte is verwijderd. Configuratie van gegevensconnector en Microsoft Sentinel-tabellen worden verwijderd. Andere resources en gegevens worden gedurende een beperkte tijd bewaard.

Uw abonnement blijft geregistreerd bij de Microsoft Sentinel-resourceprovider. Maar u kunt het handmatig verwijderen.

Configuraties van gegevensconnector verwijderd

De configuraties voor de volgende gegevensconnector worden verwijderd wanneer u Microsoft Sentinel uit uw werkruimte verwijdert.

Microsoft 365

Amazon Web Services

beveiligingswaarschuwingen Microsoft-services:

- Microsoft Defender for Identity

- Microsoft Defender voor Cloud-apps, waaronder Cloud Discovery Shadow IT-rapportage

- Microsoft Entra ID-beveiliging

- Microsoft Defender voor Eindpunten

- Microsoft Defender for Cloud

Bedreigingsinformatie

Algemene beveiligingslogboeken, waaronder CEF-logboeken, Barracuda en Syslog. Als u beveiligingswaarschuwingen van Microsoft Defender voor Cloud ontvangt, worden deze logboeken nog steeds verzameld.

Windows-beveiliging gebeurtenissen. Als u beveiligingswaarschuwingen van Microsoft Defender voor Cloud ontvangt, worden deze logboeken nog steeds verzameld.

Binnen de eerste 48 uur zijn de gegevens- en analyseregels, waaronder de realtime automatiseringsconfiguratie, niet langer toegankelijk of doorzoekbaar in Microsoft Sentinel.

Resources verwijderd

De volgende resources worden na 30 dagen verwijderd:

Incidenten (inclusief onderzoeksmetagegevens)

Analyseregels

Bladwijzers

Uw playbooks, opgeslagen werkmappen, opgeslagen opsporingsquery's en notitieblokken worden niet verwijderd. Sommige van deze resources kunnen worden verbroken vanwege de verwijderde gegevens. Verwijder deze resources handmatig.

Nadat u de service hebt verwijderd, is er een respijtperiode van 30 dagen om Microsoft Sentinel opnieuw in te schakelen. Uw gegevens- en analyseregels worden hersteld, maar de geconfigureerde connectors die zijn losgekoppeld, moeten opnieuw worden verbonden.

Microsoft Sentinel-tabellen verwijderd

Wanneer u Microsoft Sentinel uit uw werkruimte verwijdert, worden alle Microsoft Sentinel-tabellen verwijderd. De gegevens in deze tabellen zijn niet toegankelijk of doorzoekbaar. Maar het bewaarbeleid voor gegevens dat voor deze tabellen is ingesteld, is van toepassing op de gegevens in de verwijderde tabellen. Dus als u Microsoft Sentinel opnieuw inschakelt in de werkruimte binnen de periode voor gegevensretentie, worden de bewaarde gegevens teruggezet naar deze tabellen.

De tabellen en gerelateerde gegevens die niet toegankelijk zijn wanneer u Microsoft Sentinel verwijdert, zijn opgenomen, maar zijn niet beperkt tot de volgende tabellen:

AlertEvidenceAlertInfoAnomaliesASimAuditEventLogsASimAuthenticationEventLogsASimDhcpEventLogsASimDnsActivityLogsASimFileEventLogsASimNetworkSessionLogsASimProcessEventLogsASimRegistryEventLogsASimUserManagementActivityLogsASimWebSessionLogsAWSCloudTrailAWSCloudWatchAWSGuardDutyAWSVPCFlowCloudAppEventsCommonSecurityLogConfidentialWatchlistDataverseActivityDeviceEventsDeviceFileCertificateInfoDeviceFileEventsDeviceImageLoadEventsDeviceInfoDeviceLogonEventsDeviceNetworkEventsDeviceNetworkInfoDeviceProcessEventsDeviceRegistryEventsDeviceTvmSecureConfigurationAssessmentDeviceTvmSecureConfigurationAssessmentKBDeviceTvmSoftwareInventoryDeviceTvmSoftwareVulnerabilitiesDeviceTvmSoftwareVulnerabilitiesKBDnsEventsDnsInventoryDynamics365ActivityDynamicSummaryEmailAttachmentInfoEmailEventsEmailPostDeliveryEventsEmailUrlInfoGCPAuditLogsGoogleCloudSCCHuntingBookmarkIdentityDirectoryEventsIdentityLogonEventsIdentityQueryEventsLinuxAuditLogMcasShadowItReportingMicrosoftPurviewInformationProtectionNetworkSessionsOfficeActivityPowerAppsActivityPowerAutomateActivityPowerBIActivityPowerPlatformAdminActivityPowerPlatformConnectorActivityPowerPlatformDlpActivityProjectActivitySecurityAlertSecurityEventSecurityIncidentSentinelAuditSentinelHealthThreatIntelligenceIndicatorUrlClickEventsWatchlistWindowsEvent

Volgende stappen

In dit document hebt u geleerd hoe u de Microsoft Sentinel-service verwijdert. Als u van gedachten verandert en deze opnieuw wilt installeren, raadpleegt u quickstart: Microsoft Sentinel onboarden.