Intern doorsturen van UE naar UE configureren voor Azure Private 5G Core - Azure Portal

Met Azure Private 5G Core kan verkeer tussen gebruikersapparatuur (UE's) dat is gekoppeld aan hetzelfde gegevensnetwerk, binnen dat netwerk blijven. Dit wordt intern doorsturen tussen UE's genoemd. Intern doorsturen tussen UE's minimaliseert latentie en maximaliseert beveiliging en privacy voor UE-UE-verkeer. U kunt dit gedrag in- of uitschakelen met behulp van SIM-beleid.

Als u de standaardservice gebruikt en alle SIM-beleid toestaat, wordt intern doorsturen ingeschakeld. Als u een meer beperkend beleid gebruikt, moet u mogelijk intern doorsturen inschakelen.

Als u de standaardservice gebruikt en alle SIM-beleid toestaat en intern doorsturen wilt uitschakelen, hetzij omdat u een externe gateway gebruikt of omdat u niet wilt dat UE's met elkaar communiceren, kunt u een service maken om dit te doen en deze vervolgens toepassen op uw sim-beleid voor alle toestaan.

Vereisten

- Zorg ervoor dat u zich kunt aanmelden bij Azure Portal met behulp van een account met toegang tot het actieve abonnement dat u hebt geïdentificeerd in Voltooi de vereiste taken voor het implementeren van een privé mobiel netwerk. Dit account moet de ingebouwde rol Inzender of Eigenaar hebben voor het abonnementsbereik.

- Identificeer de naam van de mobiele netwerkresource die overeenkomt met uw privénetwerk.

- Verzamel alle configuratiewaarden in Verzamel de vereiste informatie voor een service voor de gekozen service.

Een service maken om intern doorsturen toe te staan

In deze stap maken we een service waarmee verkeer dat is gelabeld met het externe adres in het bereik dat is geconfigureerd voor UEs (10.20.0.0/16) in beide richtingen kan stromen.

De service maken:

Meld u aan bij de Azure-portal.

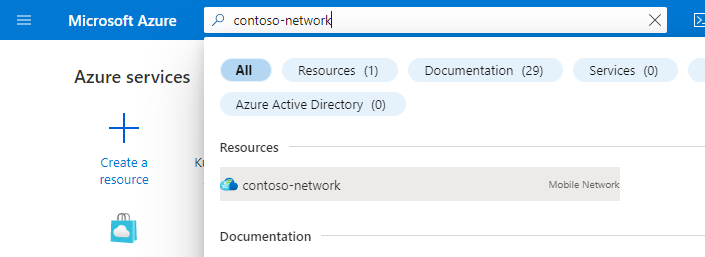

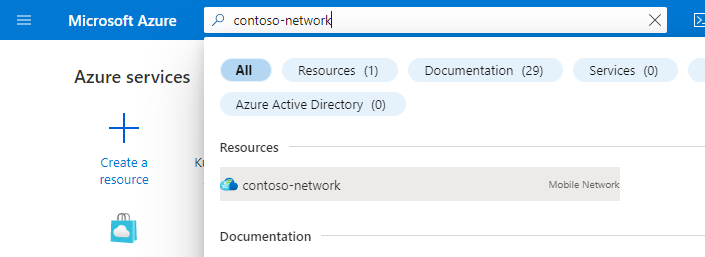

Zoek en selecteer de resource Mobile Network die uw privé-mobiele netwerk vertegenwoordigt.

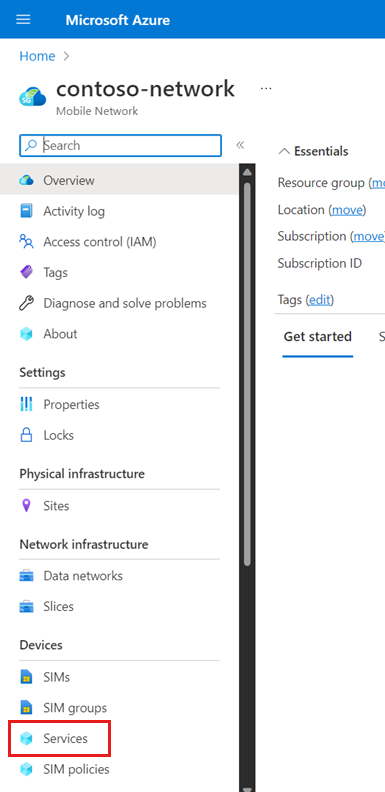

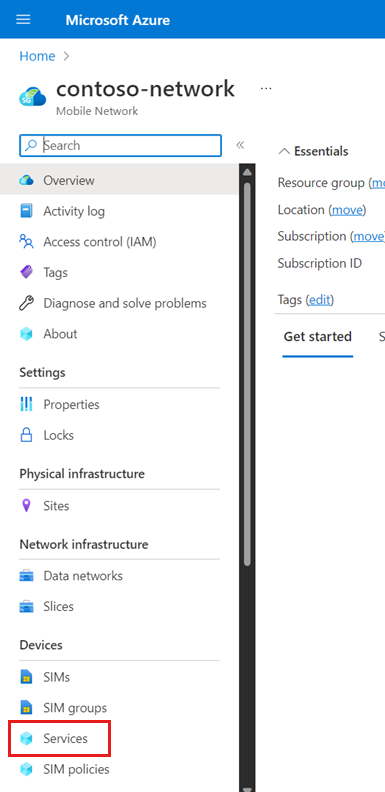

Selecteer Services in het menu Resource.

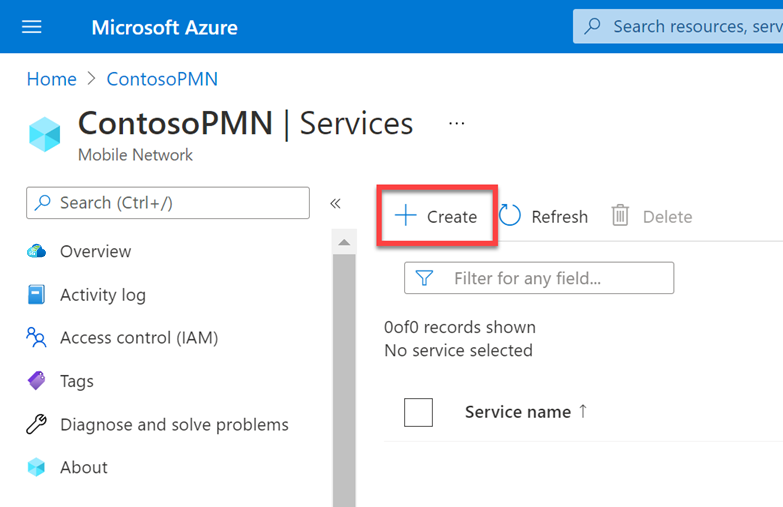

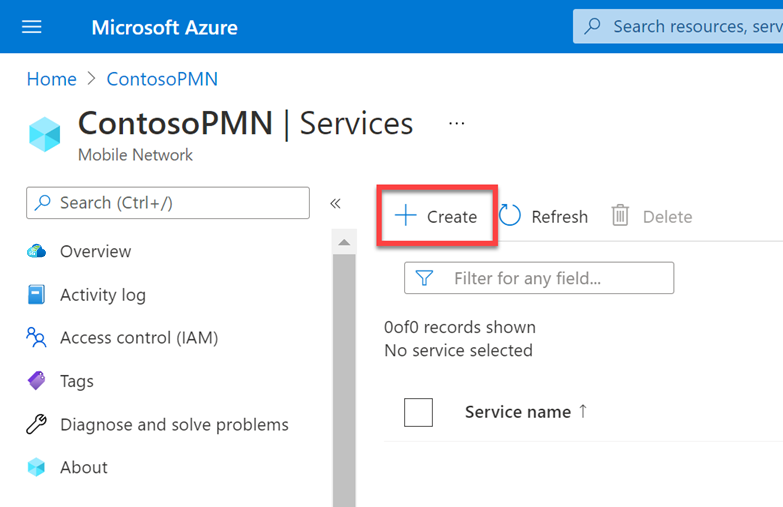

Selecteer Maken in de opdrachtbalk.

We voeren nu waarden in om de QoS-kenmerken te definiëren die worden toegepast op servicegegevensstromen (SDFs) die overeenkomen met deze service. Vul op het tabblad Basisinformatie de velden als volgt in.

Veld Waarde Servicenaam service_allow_internal_forwardingServiceprioriteit 200Maximale bitsnelheid (MBR) - Uplink 2 GbpsMaximale bitsnelheid (MBR) - Downlink 2 GbpsPrioriteitsniveau voor toewijzing en retentie 25QI/QCI 9Mogelijkheid voor voorrang Selecteer Mogelijk niet van tevoren. Beveiligingsprobleem met voorrang Selecteer Niet preemptible. Selecteer onder Beleidsregels voor gegevensstroom een beleidsregel toevoegen.

We maken nu een gegevensstroombeleidsregel waarmee pakketten die overeenkomen met de gegevensstroomsjabloon die we in de volgende stap configureren, zijn toegestaan. Vul onder Een beleidsregel aan de rechterkant toevoegen de velden als volgt in.

Veld Waarde Regelnaam rule_allow_internal_forwardingPrioriteit van beleidsregels Selecteer 200. Verkeer toestaan Selecteer Ingeschakeld. We gaan nu een gegevensstroomsjabloon maken die overeenkomt met pakketten die in 10.20.0.0.0/16 naar of van UE's stromen, zodat ze kunnen worden toegestaan door

rule_allow_internal_forwarding. Selecteer onder Gegevensstroomsjablonen de optie Een gegevensstroomsjabloon toevoegen. Vul in het pop-upvenster Een gegevensstroomsjabloon toevoegen de velden als volgt in.Veld Waarde Sjabloonnaam internal_forwardingProtocollen Selecteer Alles. Richting Selecteer Bidirectioneel. Externe IP-adressen 10.20.0.0/16Poorten Leeg laten. Selecteer Toevoegen.

Selecteer Beoordelen en maken op het tabblad Basisconfiguratie.

Selecteer Maken om de dienst te maken.

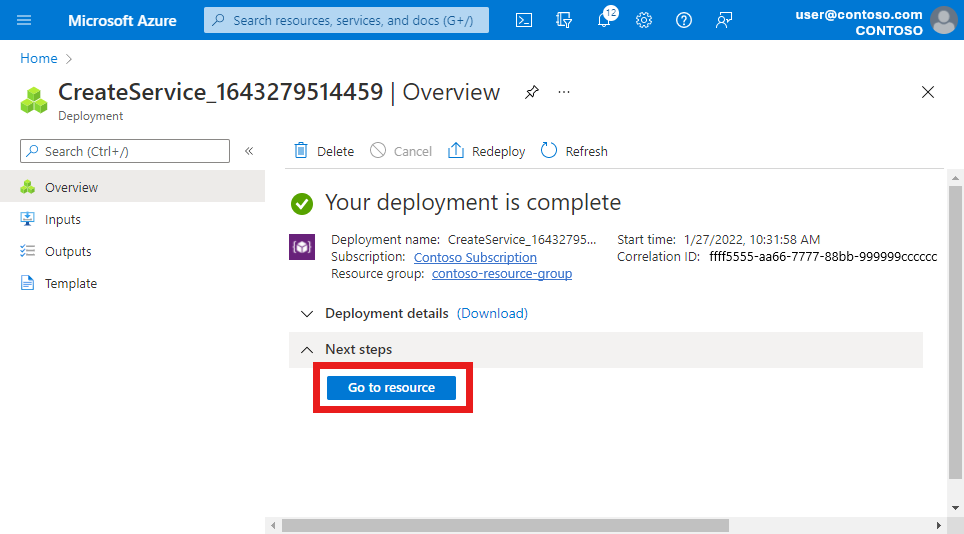

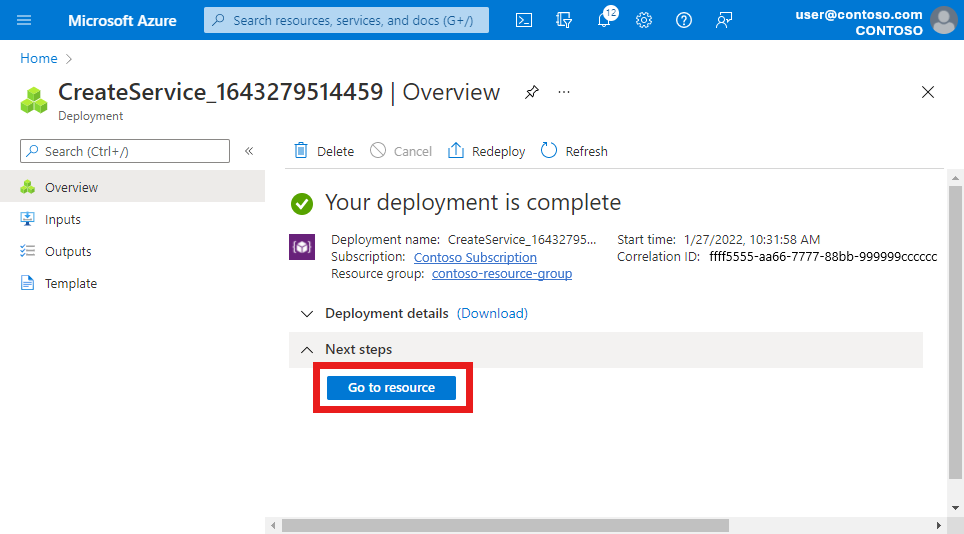

In Azure Portal wordt het volgende bevestigingsscherm weergegeven wanneer de service is gemaakt. Selecteer Ga naar de resource om de nieuwe serviceresource weer te geven.

Controleer of de QoS-kenmerken, beleidsregels voor gegevensstromen en servicegegevensstroomsjablonen onder aan het scherm zijn geconfigureerd zoals verwacht.

Een service maken om intern doorsturen te blokkeren

In deze stap maken we een service waarmee verkeer dat is gelabeld met het externe adres, wordt geblokkeerd in het bereik dat is geconfigureerd voor UEs (10.20.0.0/16) in beide richtingen.

De service maken:

Meld u aan bij de Azure-portal.

Zoek en selecteer de resource Mobile Network die uw privé-mobiele netwerk vertegenwoordigt.

Selecteer Services in het menu Resource.

Selecteer Maken in de opdrachtbalk.

Voer waarden in om de QoS-kenmerken te definiëren die worden toegepast op servicegegevensstromen (SDK's) die overeenkomen met deze service. Vul op het tabblad Basisinformatie de velden als volgt in.

Veld Waarde Servicenaam service_block_internal_forwardingServiceprioriteit 200Maximale bitsnelheid (MBR) - Uplink 2 GbpsMaximale bitsnelheid (MBR) - Downlink 2 GbpsPrioriteitsniveau voor toewijzing en retentie 25QI/QCI 9Mogelijkheid voor voorrang Selecteer Mogelijk niet van tevoren. Beveiligingsprobleem met voorrang Selecteer Niet preemptible. Belangrijk

De prioriteit van de service moet een lagere waarde hebben dan een conflicterende service (zoals een 'allow all'-service). Services worden afgestemd op verkeer in volgorde van prioriteit.

Selecteer onder Beleidsregels voor gegevensstroom een beleidsregel toevoegen.

We maken nu een gegevensstroombeleidsregel die pakketten blokkeert die overeenkomen met de gegevensstroomsjabloon die we in de volgende stap gaan configureren. Vul onder Een beleidsregel aan de rechterkant toevoegen de velden als volgt in.

Veld Waarde Regelnaam rule_block_internal_forwardingPrioriteit van beleidsregels Selecteer 200. Verkeer toestaan Selecteer Geblokkeerd. We gaan nu een gegevensstroomsjabloon maken die overeenkomt met pakketten die in 10.20.0.0.0/16 stromen naar of van de UE's, zodat ze kunnen worden geblokkeerd door

rule_block_internal_forwarding. Selecteer onder Gegevensstroomsjablonen de optie Een gegevensstroomsjabloon toevoegen. Vul in het pop-upvenster Een gegevensstroomsjabloon toevoegen de velden als volgt in.Veld Waarde Sjabloonnaam internal_forwardingProtocollen Selecteer Alles. Richting Selecteer Bidirectioneel. Externe IP-adressen 10.20.0.0/16Poorten Leeg laten. Selecteer Toevoegen.

Selecteer Beoordelen en maken op het tabblad Basisconfiguratie.

Selecteer Maken om de dienst te maken.

In Azure Portal wordt het volgende bevestigingsscherm weergegeven wanneer de service is gemaakt. Selecteer Ga naar de resource om de nieuwe serviceresource weer te geven.

Controleer of de QoS-kenmerken, beleidsregels voor gegevensstromen en servicegegevensstroomsjablonen onder aan het scherm zijn geconfigureerd zoals verwacht.

Een bestaand SIM-beleid wijzigen om de nieuwe service toe te wijzen

In deze stap wijzen we de nieuwe service (service_allow_internal_forwarding of service_block_internal_forwarding) toe aan een bestaand SIM-beleid.

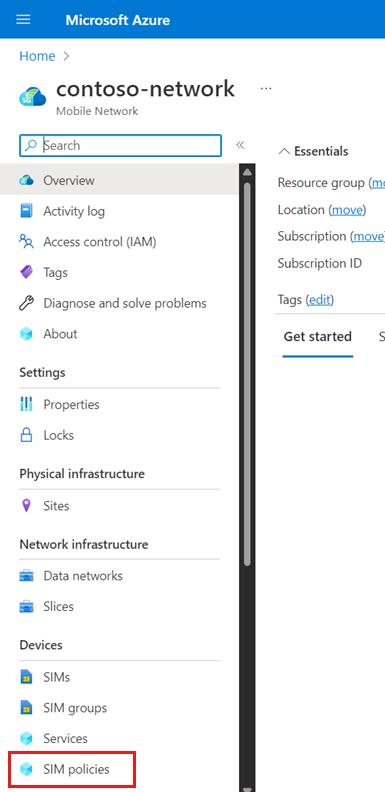

Zoek het SIM-beleid dat is geconfigureerd voor uw UEs.

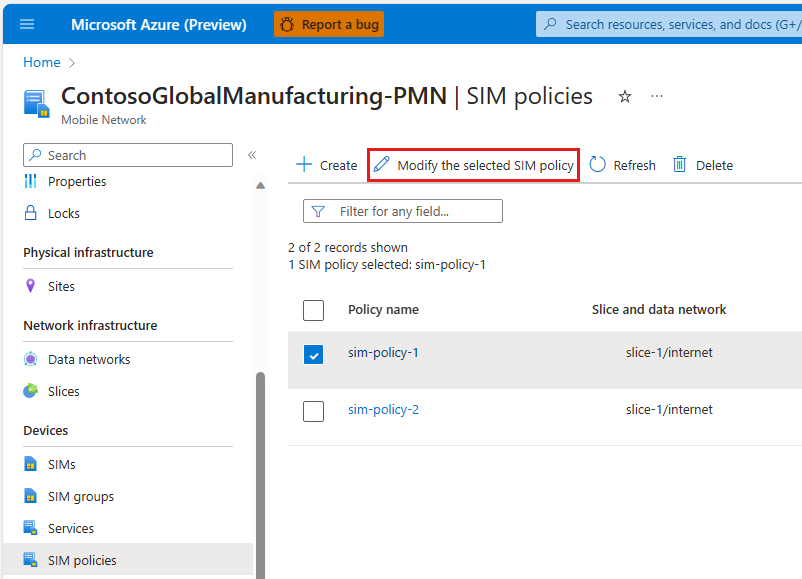

Selecteer het SIM-beleid dat u wilt wijzigen en selecteer Het geselecteerde SIM-beleid wijzigen.

Selecteer Netwerkbereik wijzigen voor het bestaande segment en het gegevensnetwerk dat is geconfigureerd voor uw UE's.

Voeg onder Serviceconfiguratie de nieuwe service toe.

Selecteer Wijzigen.

Selecteer Toewijzen aan SIM's.

Selecteer Beoordelen en wijzigen.

Controleer uw bijgewerkte SIM-beleid en controleer of de configuratie is zoals verwacht.

- De instellingen op het hoogste niveau voor het SIM-beleid worden weergegeven onder de kop Essentials .

- De configuratie van het netwerkbereik wordt weergegeven onder de kop Netwerkbereik, inclusief geconfigureerde services onder Serviceconfiguratie en kwaliteit van serviceconfiguratie onder QoS (Quality of Service).