L2- en L3-isolatiedomeinen configureren met beheerde netwerkinfrastructuurservices

De isolatiedomeinen maken communicatie mogelijk tussen workloads die worden gehost in hetzelfde rek (intra-rack communicatie) of verschillende racks (communicatie tussen rekken). In deze procedure wordt beschreven hoe u uw isolatiedomeinen van Laag 2 en Laag 3 kunt beheren met behulp van de Azure-opdrachtregelinterface (AzureCLI). U kunt isolatiedomeinen in Laag 2 en Laag 3 maken, bijwerken, verwijderen en controleren.

Vereisten

Zorg ervoor dat NFC (Network Fabric Controller) en Network Fabric zijn gemaakt.

Installeer de nieuwste versie van de benodigde CLI-extensies.

Gebruik de volgende opdracht om u aan te melden bij uw Azure-account en het abonnement in te stellen op uw Azure-abonnements-id. Dit moet dezelfde abonnements-id zijn die u gebruikt voor alle resources in een Azure Operator Nexus-exemplaar.

az login

az account set --subscription ********-****-****-****-*********

- Providers registreren voor een beheerde netwerkinfrastructuur:

Voer in de Azure CLI de opdracht

az provider register --namespace Microsoft.ManagedNetworkFabricin.Bewaak het registratieproces met behulp van de opdracht

az provider show -n Microsoft.ManagedNetworkFabric -o table.Registratie kan tot 10 minuten duren. Wanneer dit is voltooid,

RegistrationStatewordt in de uitvoer gewijzigd inRegistered.

Isolatiedomeinen worden gebruikt om laag 2- of laag 3-connectiviteit mogelijk te maken tussen workloads die worden gehost in het Azure Operator Nexus-exemplaar en externe netwerken.

Notitie

Operator Nexus reserveert VLAN's <=500 voor platformgebruik en daarom kunnen VLAN's in dit bereik niet worden gebruikt voor uw (tenant) workloadnetwerken. U moet VLAN-waarden tussen 501 en 4095 gebruiken.

Parameters voor isolatiedomeinbeheer

| Parameter | Description | Voorbeeld | Vereist |

|---|---|---|---|

resource-group |

Gebruik een geschikte resourcegroepnaam specifiek voor ISD van uw keuze | ResourceGroupName | Waar |

resource-name |

Resourcenaam van het l2isolationDomain | example-l2domain | Waar |

location |

De Azure-regio van Operator Nexus die wordt gebruikt tijdens het maken van NFC | eastus | Waar |

nf-Id |

netwerkinfrastructuur-id | "/subscriptions/xxxxxx-xxxxxx-xxxx-xxxx-xxxx-xxxxxx/resourceGroups/NFresourcegroupname/providers/Microsoft.ManagedNetworkFabric/NetworkFabrics/NFname" | Waar |

Vlan-id |

VLAN-id-waarde. VLAN's 1-500 zijn gereserveerd en kunnen niet worden gebruikt. De waarde van de VLAN-id kan niet worden gewijzigd nadat deze is opgegeven. Het isolatiedomein moet worden verwijderd en opnieuw worden gemaakt als de waarde van de VLAN-id moet worden gewijzigd. Het bereik ligt tussen 501-4095 | 501 | Waar |

mtu |

maximale transmissie-eenheid is standaard 1500, indien niet opgegeven | 1500 | |

administrativeState |

In- of uitschakelen geeft de beheerstatus van het isolationDomain aan | Inschakelen | |

subscriptionId |

Uw Azure subscriptionId voor uw Operator Nexus-exemplaar. | ||

provisioningState |

Geeft de inrichtingsstatus aan |

L2 Isolatiedomein

U gebruikt een L2-isolatiedomein om laag 2-connectiviteit tot stand te brengen tussen workloads die worden uitgevoerd op Operator Nexus-rekenknooppunten.

L2-isolatiedomein maken

Maak een L2-isolatiedomein:

az networkfabric l2domain create \

--resource-group "ResourceGroupName" \

--resource-name "example-l2domain" \

--location "eastus" \

--nf-id "/subscriptions/xxxxxx-xxxxxx-xxxx-xxxx-xxxxxx/resourceGroups/NFResourceGroupName/providers/Microsoft.ManagedNetworkFabric/NetworkFabrics/NFname" \

--vlan-id 750\

--mtu 1501

Verwachte uitvoer:

{

"administrativeState": "Disabled",

"id": "/subscriptions/xxxxxx-xxxxxx-xxxx-xxxx-xxxxxx/resourceGroups/NFResourceGroupName/providers/Microsoft.ManagedNetworkFabric/l2IsolationDomains/example-l2domain",

"location": "eastus",

"mtu": 1501,

"name": "example-l2domain",

"networkFabricId": "/subscriptions/xxxxxx-xxxxxx-xxxx-xxxx-xxxxxx/resourceGroups/NFresourcegroupname/providers/Microsoft.ManagedNetworkFabric/networkFabrics/NFName",

"provisioningState": "Succeeded",

"resourceGroup": "ResourceGroupName",

"systemData": {

"createdAt": "2023-XX-XXT14:57:59.167177+00:00",

"createdBy": "email@address.com",

"createdByType": "User",

"lastModifiedAt": "2023-XX-XXT14:57:59.167177+00:00",

"lastModifiedBy": "xxxxxxxx-xxxx-xxxx-xxxx-xxxxxxxxxxx",

"lastModifiedByType": "Application"

},

"type": "microsoft.managednetworkfabric/l2isolationdomains",

"vlanId": 750

}

L2-isolatiedomeinen weergeven

Met deze opdracht worden details weergegeven over L2-isolatiedomeinen, inclusief de bijbehorende beheerstatussen:

az networkfabric l2domain show --resource-group "ResourceGroupName" --resource-name "example-l2domain"

Verwachte uitvoer

{

"administrativeState": "Disabled",

"id": "/subscriptions/xxxxxx-xxxxxx-xxxx-xxxx-xxxxxx/resourceGroups/NFResourceGroupName/providers/Microsoft.ManagedNetworkFabric/l2IsolationDomains/example-l2domain",

"location": "eastus",

"mtu": 1501,

"name": "example-l2domain",

"networkFabricId": "/subscriptions/xxxxxx-xxxxxx-xxxx-xxxx-xxxxxx/resourceGroups/NFResourceGroupName/providers/Microsoft.ManagedNetworkFabric/networkFabrics/NFName",

"provisioningState": "Succeeded",

"resourceGroup": "ResourceGroupName",

"systemData": {

"createdAt": "2023-XX-XXT14:57:59.167177+00:00",

"createdBy": "email@address.com",

"createdByType": "User",

"lastModifiedAt": "2023-XX-XXT14:57:59.167177+00:00",

"lastModifiedBy": "d1bd24c7-b27f-477e-86dd-939e1078890",

"lastModifiedByType": "Application"

},

"type": "microsoft.managednetworkfabric/l2isolationdomains",

"vlanId": 750

}

Alle L2-isolatiedomeinen weergeven

Met deze opdracht worden alle l2 isolatiedomeinen weergegeven die beschikbaar zijn in de resourcegroep.

az networkfabric l2domain list --resource-group "ResourceGroupName"

Verwachte uitvoer

{

"administrativeState": "Enabled",

"id": "/subscriptions/xxxxxx-xxxxxx-xxxx-xxxx-xxxxxx/resourceGroups/NFResourceGroupName/providers/Microsoft.ManagedNetworkFabric/l2IsolationDomains/example-l2domain",

"location": "eastus",

"mtu": 1501,

"name": "example-l2domain",

"networkFabricId": "/subscriptions/xxxxxx-xxxxxx-xxxx-xxxxxxxxxx/resourceGroups/NFResourceGroupName/providers/Microsoft.ManagedNetworkFabric/networkFabrics/NFName",

"provisioningState": "Succeeded",

"resourceGroup": "ResourceGroupName",

"systemData": {

"createdAt": "2022-XX-XXT22:26:33.065672+00:00",

"createdBy": "email@address.com",

"createdByType": "User",

"lastModifiedAt": "2022-XX-XXT14:46:45.753165+00:00",

"lastModifiedBy": "d1bd24c7-b27f-477e-86dd-939e107873d7",

"lastModifiedByType": "Application"

},

"type": "microsoft.managednetworkfabric/l2isolationdomains",

"vlanId": 750

}

De beheerstatus van een L2-isolatiedomein wijzigen

U moet een isolatiedomein inschakelen om de configuratie naar de netwerkinfrastructuurapparaten te pushen. Gebruik de volgende opdracht om de beheerstatus van een isolatiedomein te wijzigen:

az networkfabric l2domain update-admin-state --resource-group "ResourceGroupName" --resource-name "example-l2domain" --state Enable/Disable

Verwachte uitvoer

{

"administrativeState": "Enabled",

"id": "/subscriptions/xxxxxx-xxxxxx-xxxx-xxxx-xxxxxx/resourceGroups/NFResourceGroupName/providers/Microsoft.ManagedNetworkFabric/l2IsolationDomains/example-l2domain",

"location": "eastus",

"mtu": 1501,

"name": "example-l2domain",

"networkFabricId": "/subscriptions/xxxxxx-xxxxxx-xxxx-xxxx-xxxxxx/resourceGroups/NFResourceGroupName/providers/Microsoft.ManagedNetworkFabric/networkFabrics/NFName",

"provisioningState": "Succeeded",

"resourceGroup": "ResourceGroupName",

"systemData": {

"createdAt": "2023-XX-XXT14:57:59.167177+00:00",

"createdBy": "email@address.com",

"createdByType": "User",

"lastModifiedAt": "2023-XX-XXT14:57:59.167177+00:00",

"lastModifiedBy": "d1bd24c7-b27f-477e-86dd-939e107873d7",

"lastModifiedByType": "Application"

},

"type": "microsoft.managednetworkfabric/l2isolationdomains",

"vlanId": 501

}

L2-isolatiedomein verwijderen

Gebruik deze opdracht om een L2-isolatiedomein te verwijderen:

az networkfabric l2domain delete --resource-group "ResourceGroupName" --resource-name "example-l2domain"

Verwachte uitvoer:

Please use show or list command to validate that isolation-domain is deleted. Deleted resources will not appear in result

L3-isolatiedomein configureren

Een laag 3-isolatiedomein maakt laag 3-connectiviteit mogelijk tussen workloads die worden uitgevoerd op Operator Nexus-rekenknooppunten. Met het L3-isolatiedomein kunnen de workloads laag 3-informatie uitwisselen met Netwerkinfrastructuurapparaten.

Laag 3-isolatiedomein heeft twee onderdelen:

- Een intern netwerk definieert laag 3-connectiviteit tussen netwerkinfrastructuur die wordt uitgevoerd op Azure Operator Nexus-rekenknooppunten en een optioneel extern netwerk. U moet ten minste één intern netwerk maken.

- Een extern netwerk biedt connectiviteit tussen internet en interne netwerken via uw PE's.

L3-isolatiedomein maakt het mogelijk om workloads te implementeren die service-IP's naar de infrastructuur adverteren via BGP.

Een L3-isolatiedomein heeft twee ASN's:

- De infrastructuur-ASN verwijst naar de ASN van de netwerkapparaten in de infrastructuur. De infrastructuur-ASN is opgegeven tijdens het maken van de netwerkinfrastructuur.

- De peer-ASN verwijst naar ASN van de netwerkfuncties in Operator Nexus en kan niet hetzelfde zijn als Fabric ASN.

De werkstroom voor een geslaagde inrichting van een L3-isolatiedomein is als volgt:

- Een L3-isolatiedomein maken

- Een of meer interne netwerken maken

- Een L3-isolatiedomein inschakelen

Als u wijzigingen wilt aanbrengen in het L3-isolatiedomein, moet u eerst het L3-isolatiedomein (beheerstatus) uitschakelen. Schakel het L3-isolatiedomein (AdministrativeState-status) opnieuw in zodra de wijzigingen zijn voltooid:

- Het L3-isolatiedomein uitschakelen

- Wijzigingen aanbrengen in het L3-isolatiedomein

- Het L3-isolatiedomein opnieuw inschakelen

De procedure voor het weergeven, in- en uitschakelen en verwijderen van IPv6-isolatiedomeinen is hetzelfde als voor IPv4. het Vlan-bereik voor het maken van Isolatiedomein 501-4095

De volgende parameters zijn beschikbaar voor het configureren van L3-isolatiedomeinen.

| Parameter | Description | Voorbeeld | Vereist |

|---|---|---|---|

resource-group |

Gebruik een geschikte resourcegroepnaam specifiek voor ISD van uw keuze | ResourceGroupName | Waar |

resource-name |

Resourcenaam van het l3isolationDomain | example-l3domain | Waar |

location |

De Azure-regio van Operator Nexus die wordt gebruikt tijdens het maken van NFC | eastus | Waar |

nf-Id |

Azure subscriptionId die wordt gebruikt tijdens het maken van NFC | /subscriptions/xxxxxx-xxxxxx-xxxx-xxxx-xxxxxx/resourceGroups/NFResourceGroupName/providers/Microsoft.ManagedNetworkFabric/NetworkFabrics/NFName" | Waar |

De volgende parameters voor isolatiedomeinen zijn optioneel.

| Parameter | Description | Voorbeeld | Vereist |

|---|---|---|---|

redistributeConnectedSubnet |

Standaardwaarde verbonden subnetten adverteren is Waar | Waar | |

redistributeStaticRoutes |

Het adverteren van statische routes kan de waarde waar/onwaar hebben. Standaardwaarde is onwaar | Onwaar | |

aggregateRouteConfiguration |

Lijst met ipv4- en Ipv6-routeconfiguraties | ||

connectedSubnetRoutePolicy |

Configuratie van routebeleid voor IPv4- of Ipv6 L3 ISD-verbonden subnetten. Raadpleeg het Help-bestand voor het gebruik van de juiste syntaxis |

L3-isolatiedomein maken

Gebruik deze opdracht om een L3-isolatiedomein te maken:

az networkfabric l3domain create

--resource-group "ResourceGroupName"

--resource-name "example-l3domain"

--location "eastus"

--nf-id "/subscriptions/xxxxxx-xxxxxx-xxxx-xxxx-xxxxxx/resourceGroups/NFResourceGroupName/providers/Microsoft.ManagedNetworkFabric/NetworkFabrics/NFName"

Notitie

Voor MPLS-optie 10 (B) connectiviteit met externe netwerken via PE-apparaten kunt u optieparameters (B) opgeven tijdens het maken van een isolatiedomein.

Verwachte uitvoer

{

"administrativeState": "Disabled",

"configurationState": "Succeeded",

"id": "/subscriptions/xxxxxx-xxxxxx-xxxx-xxxx-xxxxxx/resourceGroups/NFResourceGroupName/providers/Microsoft.ManagedNetworkFabric/l3IsolationDomains/example-l3domain",

"location": "eastus",

"name": "example-l3domain",

"networkFabricId": "/subscriptions/xxxxxx-xxxxxx-xxxx-xxxx-xxxxxx/resourceGroups/NFResourceGroupName/providers/Microsoft.ManagedNetworkFabric/networkFabrics/NFName",

"provisioningState": "Succeeded",

"redistributeConnectedSubnets": "True",

"redistributeStaticRoutes": "False",

"resourceGroup": "ResourceGroupName",

"systemData": {

"createdAt": "2022-XX-XXT06:23:43.372461+00:00",

"createdBy": "email@example.com",

"createdByType": "User",

"lastModifiedAt": "2023-XX-XXT09:40:38.815959+00:00",

"lastModifiedBy": "d1bd24c7-b27f-477e-86dd-939e10787367",

"lastModifiedByType": "Application"

},

"type": "microsoft.managednetworkfabric/l3isolationdomains"

}

Een niet-vertrouwd L3-isolatiedomein maken

az networkfabric l3domain create --resource-group "ResourceGroupName" --resource-name "l3untrust" --location "eastus" --nf-id "/subscriptions/xxxxxx-xxxxxx-xxxx-xxxx-xxxxxx/resourceGroups/NFResourceGroupName/providers/Microsoft.ManagedNetworkFabric/networkFabrics/NFName"

Een vertrouwd L3-isolatiedomein maken

az networkfabric l3domain create --resource-group "ResourceGroupName" --resource-name "l3trust" --location "eastus" --nf-id "/subscriptions/xxxxxx-xxxxxx-xxxx-xxxx-xxxxxx/resourceGroups/NFResourceGroupName/providers/Microsoft.ManagedNetworkFabric/networkFabrics/NFName"

Een beheer-L3-isolatiedomein maken

az networkfabric l3domain create --resource-group "ResourceGroupName" --resource-name "l3mgmt" --location "eastus" --nf-id "/subscriptions/xxxxxx-xxxxxx-xxxx-xxxx-xxxxxx/resourceGroups/NFResourceGroupName/providers/Microsoft.ManagedNetworkFabric/networkFabrics/NFName"

L3-isolatiedomeinen weergeven

U kunt de details van de L3-isolatiedomeinen en de beheerstatus ophalen.

az networkfabric l3domain show --resource-group "ResourceGroupName" --resource-name "example-l3domain"

Verwachte uitvoer

{

"administrativeState": "Disabled",

"configurationState": "Succeeded",

"id": "/subscriptions/xxxxxx-xxxxxx-xxxx-xxxx-xxxxxx/resourceGroups/NFResourceGroupName/providers/Microsoft.ManagedNetworkFabric/l3IsolationDomains/example-l3domain",

"location": "eastus",

"name": "example-l3domain",

"networkFabricId": "/subscriptions/xxxxxx-xxxxxx-xxxx-xxxx-xxxxxx/resourceGroups/NFResourceGroupName/providers/Microsoft.ManagedNetworkFabric/networkFabrics/NFName",

"provisioningState": "Succeeded",

"redistributeConnectedSubnets": "True",

"redistributeStaticRoutes": "False",

"resourceGroup": "2023-XX-XXT09:40:38.815959+00:00",

"systemData": {

"createdAt": "2023-XX-XXT09:40:38.815959+00:00",

"createdBy": "email@example.com",

"createdByType": "User",

"lastModifiedAt": "2023-XX-XXT09:40:46.923037+00:00",

"lastModifiedBy": "d1bd24c7-b27f-477e-86dd-939e10787456",

"lastModifiedByType": "Application"

},

"type": "microsoft.managednetworkfabric/l3isolationdomains"

}

Alle L3-isolatiedomeinen weergeven

Gebruik deze opdracht om een lijst op te halen met alle L3-isolatiedomeinen die beschikbaar zijn in een resourcegroep:

az networkfabric l3domain list --resource-group "ResourceGroupName"

Verwachte uitvoer

{

"administrativeState": "Disabled",

"configurationState": "Succeeded",

"id": "/subscriptions/xxxxxx-xxxxxx-xxxx-xxxx-xxxxxx/resourceGroups/NFResourceGroupName/providers/Microsoft.ManagedNetworkFabric/l3IsolationDomains/example-l3domain",

"location": "eastus",

"name": "example-l3domain",

"networkFabricId": "/subscriptions/xxxxxx-xxxxxx-xxxx-xxxx-xxxxxx/resourceGroups/NFResourceGroupName/providers/Microsoft.ManagedNetworkFabric/networkFabrics/NFName",

"provisioningState": "Succeeded",

"redistributeConnectedSubnets": "True",

"redistributeStaticRoutes": "False",

"resourceGroup": "ResourceGroupName",

"systemData": {

"createdAt": "2023-XX-XXT09:40:38.815959+00:00",

"createdBy": "email@example.com",

"createdByType": "User",

"lastModifiedAt": "2023-XX-XXT09:40:46.923037+00:00",

"lastModifiedBy": "d1bd24c7-b27f-477e-86dd-939e10787890",

"lastModifiedByType": "Application"

},

"type": "microsoft.managednetworkfabric/l3isolationdomains"

}

De beheerstatus van een L3-isolatiedomein wijzigen

Gebruik de volgende opdracht om de beheerstatus van een L3-isolatiedomein te wijzigen in ingeschakeld of uitgeschakeld:

##Note: er moet ten minste één intern netwerk beschikbaar zijn om de beheerstatus van een L3-isolatiedomein te wijzigen.

az networkfabric l3domain update-admin-state --resource-group "ResourceGroupName" --resource-name "example-l3domain" --state Enable/Disable

Verwachte uitvoer

{

"administrativeState": "Enabled",

"configurationState": "Succeeded",

"id": "/subscriptions/xxxxxx-xxxxxx-xxxx-xxxx-xxxxxx/resourceGroups/ResourceGroupName/providers/Microsoft.ManagedNetworkFabric/l3IsolationDomains/example-l3domain",

"location": "eastus",

"name": "example-l3domain",

"networkFabricId": "/subscriptions/xxxxxx-xxxxxx-xxxx-xxxx-xxxxxx/NFresourceGroups/NFResourceGroupName/providers/Microsoft.ManagedNetworkFabric/networkFabrics/NFName",

"provisioningState": "Succeeded",

"redistributeConnectedSubnets": "True",

"redistributeStaticRoutes": "False",

"resourceGroup": "NFResourceGroupName",

"systemData": {

"createdAt": "2023-XX-XXT06:23:43.372461+00:00",

"createdBy": "email@address.com",

"createdByType": "User",

"lastModifiedAt": "2023-XX-XXT06:25:53.240975+00:00",

"lastModifiedBy": "xxxxxxxx-xxxx-xxxx-xxxx-xxxxxxxxxxx",

"lastModifiedByType": "Application"

},

"type": "microsoft.managednetworkfabric/l3isolationdomains"

}

Gebruik de az show opdracht om te controleren of de beheerstatus is gewijzigd in Enabled.

Een L3-isolatiedomeinen verwijderen

Gebruik deze opdracht om een L3-isolatiedomein te verwijderen:

az networkfabric l3domain delete --resource-group "ResourceGroupName" --resource-name "example-l3domain"

Gebruik de show of list opdrachten om te controleren of het isolatiedomein is verwijderd.

Intern netwerk maken

Nadat u een L3-isolatiedomein hebt gemaakt, is de volgende stap het maken van een intern netwerk. Interne netwerken maken communicatie tussen laag 3 en binnen het rek mogelijk tussen workloads door routes uit te wisselen met de infrastructuur. Een L3-isolatiedomein kan ondersteuning bieden voor meerdere interne netwerken, elk op een afzonderlijk VLAN.

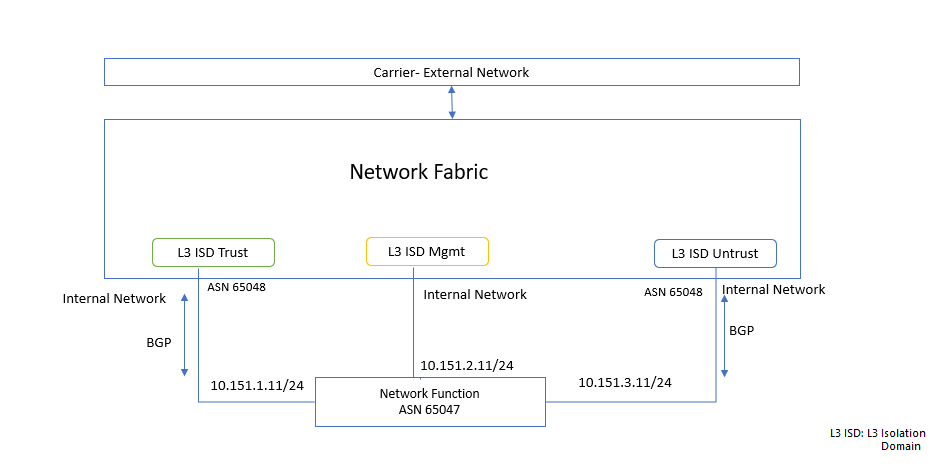

Het volgende diagram vertegenwoordigt een voorbeeld van een netwerkfunctie met drie interne netwerken: vertrouwd, niet-vertrouwd en beheer. Elk van de interne netwerken wordt gemaakt in een eigen L3-isolatiedomein.

De IPv4-voorvoegsels voor deze netwerken zijn:

- Vertrouwd netwerk: 10.151.1.11/24

- Beheernetwerk: 10.151.2.11/24

- Niet-vertrouwd netwerk: 10.151.3.11/24

De volgende parameters zijn beschikbaar voor het maken van interne netwerken.

| Parameter | Description | Voorbeeld | Vereist |

|---|---|---|---|

vlan-Id |

Vlan-id met bereik van 501 tot 4095 | 1001 | Waar |

resource-group |

Gebruik de bijbehorende NFC-resourcegroepnaam | NFCresourcegroupname | Waar |

l3-isolation-domain-name |

Resourcenaam van het l3isolationDomain | example-l3domain | Waar |

location |

De Azure-regio van Operator Nexus die wordt gebruikt tijdens het maken van NFC | eastus | Waar |

De volgende parameters zijn optioneel voor het maken van interne netwerken.

| Parameter | Description | Voorbeeld | Vereist |

|---|---|---|---|

connectedIPv4Subnets |

IPv4-subnet dat wordt gebruikt door de workloads van het HAKS-cluster | 10.0.0.0/24 | |

connectedIPv6Subnets |

IPv6-subnet dat wordt gebruikt door de workloads van het HAKS-cluster | 10:101:1::1/64 | |

staticRouteConfiguration |

IPv4/IPv6-voorvoegsel van de statische route | IPv4 10.0.0.0/24 en Ipv6 10:101:1::1/64 | |

staticRouteConfiguration->extension |

extensievlag voor een statische netwerkroute | NoExtension/NPB | |

bgpConfiguration |

IPv4 nexthop-adres | 10.0.0.0/24 | |

defaultRouteOriginate |

Waar/onwaar "Maakt het mogelijk dat standaardroute afkomstig is bij reclameroutes via BGP" | Waar | |

peerASN |

Peer-ASN van netwerkfunctie | 65047 | |

allowAS |

Hiermee kunnen routes worden ontvangen en verwerkt, zelfs als de router een eigen ASN in het AS-pad detecteert. Invoer als 0 is uitgeschakeld, Mogelijke waarden zijn 1-10, standaard is 2. | 2 | |

allowASOverride |

AllowAS in- of uitschakelen | Inschakelen | |

extension |

extensievlag voor intern netwerk | NoExtension/NPB | |

ipv4ListenRangePrefixes |

BGP IPv4-luisterbereik, maximumbereik toegestaan in /28 | 10.1.0.0/26 | |

ipv6ListenRangePrefixes |

BGP IPv6-listenbereik, maximumbereik toegestaan in /127 | 3FFE:FFFF:0:CD30:::/127 | |

ipv4ListenRangePrefixes |

BGP IPv4-luisterbereik, maximumbereik toegestaan in /28 | 10.1.0.0/26 | |

ipv4NeighborAddress |

IPv4-buuradres | 10.0.0.11 | |

ipv6NeighborAddress |

IPv6-buuradres | 10:101:1::11 | |

isMonitoringEnabled |

Bewaking op intern netwerk in- of uitschakelen | Onwaar |

U moet een intern netwerk maken voordat u een L3-isolatiedomein inschakelt. Met deze opdracht maakt u een intern netwerk met BGP-configuratie en een opgegeven peeringadres:

az networkfabric internalnetwork create

--resource-group "ResourceGroupName"

--l3-isolation-domain-name "example-l3domain"

--resource-name "example-internalnetwork"

--vlan-id 805

--connected-ipv4-subnets '[{"prefix":"10.1.2.0/24"}]'

--mtu 1500

--bgp-configuration '{"defaultRouteOriginate": "True", "allowAS": 2, "allowASOverride": "Enable", "PeerASN": 65535, "ipv4ListenRangePrefixes": ["10.1.2.0/28"]}'

Verwachte uitvoer

{

"administrativeState": "Enabled",

"bgpConfiguration": {

"allowAS": 2,

"allowASOverride": "Enable",

"defaultRouteOriginate": "True",

"fabricASN": 65050,

"ipv4ListenRangePrefixes": [

"10.1.2.0/28"

],

"peerASN": 65535

},

"configurationState": "Succeeded",

"connectedIPv4Subnets": [

{

"prefix": "10.1.2.0/24"

}

],

"extension": "NoExtension",

"id": "/subscriptions/xxxxxx-xxxxxx-xxxx-xxxx-xxxxxx/resourceGroups/NFResourceGroupName/providers/Microsoft.ManagedNetworkFabric/l3IsolationDomains/example-l3domain/internalNetworks/example-internalnetwork",

"isMonitoringEnabled": "True",

"mtu": 1500,

"name": "example-internalnetwork",

"provisioningState": "Succeeded",

"resourceGroup": "ResourceGroupName",

"systemData": {

"createdAt": "2023-XX-XXT04:32:00.8159767Z",

"createdBy": "email@example.com",

"createdByType": "User",

"lastModifiedAt": "2023-XX-XXT04:32:00.8159767Z",

"lastModifiedBy": "email@example.com",

"lastModifiedByType": "User"

},

"type": "microsoft.managednetworkfabric/l3isolationdomains/internalnetworks",

"vlanId": 805

}

Een niet-vertrouwd intern netwerk maken voor een L3-isolatiedomein

az networkfabric internalnetwork create --resource-group "ResourceGroupName" --l3-isolation-domain-name l3untrust --resource-name untrustnetwork --location "eastus" --vlan-id 502 --fabric-asn 65048 --peer-asn 65047--connected-i-pv4-subnets prefix="10.151.3.11/24" --mtu 1500

Een vertrouwd intern netwerk maken voor een L3-isolatiedomein

az networkfabric internalnetwork create --resource-group "ResourceGroupName" --l3-isolation-domain-name l3trust --resource-name trustnetwork --location "eastus" --vlan-id 503 --fabric-asn 65048 --peer-asn 65047--connected-i-pv4-subnets prefix="10.151.1.11/24" --mtu 1500

Een intern beheernetwerk maken voor een L3-isolatiedomein

az networkfabric internalnetwork create --resource-group "ResourceGroupName" --l3-isolation-domain-name l3mgmt --resource-name mgmtnetwork --location "eastus" --vlan-id 504 --fabric-asn 65048 --peer-asn 65047--connected-i-pv4-subnets prefix="10.151.2.11/24" --mtu 1500

Meerdere statische routes maken met één volgende hop

az networkfabric internalnetwork create --resource-group "fab2nfrg180723" --l3-isolation-domain-name "example-l3domain" --resource-name "example-internalNetwork" --vlan-id 2600 --mtu 1500 --connected-ipv4-subnets "[{prefix:'10.2.0.0/24'}]" --static-route-configuration '{extension:NPB,bfdConfiguration:{multiplier:5,intervalInMilliSeconds:300},ipv4Routes:[{prefix:'10.3.0.0/24',nextHop:['10.5.0.1']},{prefix:'10.4.0.0/24',nextHop:['10.6.0.1']}]}'

Verwachte uitvoer

{

"administrativeState": "Enabled",

"configurationState": "Succeeded",

"connectedIPv4Subnets": [

{

"prefix": "10.2.0.0/24"

}

],

"extension": "NoExtension",

"id": "/subscriptions/xxxxxx-xxxxxx-xxxx-xxxx-xxxxxx/resourceGroups/NFResourceGroupName/providers/Microsoft.ManagedNetworkFabric/l3IsolationDomains/example-l3domain/internalNetworks/example-internalnetwork",

"isMonitoringEnabled": "True",

"mtu": 1500,

"name": "example-internalNetwork",

"provisioningState": "Succeeded",

"resourceGroup": "ResourceGroupName",

"staticRouteConfiguration": {

"bfdConfiguration": {

"administrativeState": "Disabled",

"intervalInMilliSeconds": 300,

"multiplier": 5

},

"extension": "NoExtension",

"ipv4Routes": [

{

"nextHop": [

"10.5.0.1"

],

"prefix": "10.3.0.0/24"

},

{

"nextHop": [

"10.6.0.1"

],

"prefix": "10.4.0.0/24"

}

]

},

"systemData": {

"createdAt": "2023-XX-XXT13:46:26.394343+00:00",

"createdBy": "email@example.com",

"createdByType": "User",

"lastModifiedAt": "2023-XX-XXT13:46:26.394343+00:00",

"lastModifiedBy": "email@example.com",

"lastModifiedByType": "User"

},

"type": "microsoft.managednetworkfabric/l3isolationdomains/internalnetworks",

"vlanId": 2600

}

Intern netwerk maken met IPv6

az networkfabric internalnetwork create --resource-group "fab2nfrg180723" --l3-isolation-domain-name "example-l3domain" --resource-name "example-internalnetwork" --vlan-id 2800 --connected-ipv6-subnets '[{"prefix":"10:101:1::0/64"}]' --mtu 1500

Verwachte uitvoer

{

"administrativeState": "Enabled",

"configurationState": "Succeeded",

"connectedIPv6Subnets": [

{

"prefix": "10:101:1::0/64"

}

],

"extension": "NoExtension",

"id": "/subscriptions/xxxxxx-xxxxxx-xxxx-xxxx-xxxxxx/resourceGroups/NFResourceGroupName/providers/Microsoft.ManagedNetworkFabric/l3IsolationDomains/l3domain2/internalNetworks/example-internalnetwork",

"isMonitoringEnabled": "True",

"mtu": 1500,

"name": "example-internalnetwork",

"provisioningState": "Succeeded",

"resourceGroup": "ResourceGroupName",

"systemData": {

"createdAt": "2023-XX-XXT10:34:33.933814+00:00",

"createdBy": "email@example.com",

"createdByType": "User",

"lastModifiedAt": "2023-XX-XXT10:34:33.933814+00:00",

"lastModifiedBy": "email@example.com",

"lastModifiedByType": "User"

},

"type": "microsoft.managednetworkfabric/l3isolationdomains/internalnetworks",

"vlanId": 2800

}

Externe netwerken maken

Met externe netwerken kunnen workloads laag 3-connectiviteit hebben met de edge van uw provider. Ze zorgen er ook voor dat workloads kunnen communiceren met externe services, zoals firewalls en DNS. U hebt de infrastructuur-ASN (gemaakt tijdens het maken van de netwerkinfrastructuur) nodig om externe netwerken te maken.

De opdrachten voor het maken van een extern netwerk met behulp van Azure CLI bevatten de volgende parameters.

| Parameter | Description | Voorbeeld | Vereist |

|---|---|---|---|

| peeringOption | Peering met optieA of optionB. Mogelijke waarden OptionA en OptionB | OptionB | Waar |

| optionBProperties | Configuratie van OptionB-eigenschappen. Gebruik exportIPv4/IPv6RouteTargets of importIpv4/Ipv6RouteTargets opgeven | "exportIpv4/Ipv6RouteTargets": ["1234:1234"]}} | |

| optionAProperties | Configuratie van OptionA-eigenschappen. Raadpleeg het OptionA-voorbeeld in de onderstaande sectie | ||

| external | Dit is een optionele parameter voor het invoeren van MPLS-optie 10 (B) connectiviteit met externe netwerken via Provider Edge-apparaten. Met deze optie kan een gebruiker routedoelen importeren en exporteren, zoals wordt weergegeven in het voorbeeld |

Voor optie A moet u een extern netwerk maken voordat u het L3-isolatiedomein inschakelt. Een extern is afhankelijk van het interne netwerk, dus een extern kan niet worden ingeschakeld zonder een intern netwerk. De waarde van de vlan-id moet tussen 501 en 4095 zijn.

Een extern netwerk maken met optie B

az networkfabric externalnetwork create --resource-group "ResourceGroupName" --l3domain "examplel3-externalnetwork" --resource-name "examplel3-externalnetwork" --peering-option "OptionB" --option-b-properties "{routeTargets:{exportIpv4RouteTargets:['65045:2001'],importIpv4RouteTargets:['65045:2001']}}"

Verwachte uitvoer

{

"administrativeState": "Enabled",

"id": "/subscriptions/xxxxxx-xxxxxx-xxxx-xxxx-xxxxxx/resourceGroups/NFResourceGroupName/providers/Microsoft.ManagedNetworkFabric/l3IsolationDomains/example-l3domain/externalNetworks/examplel3-externalnetwork",

"name": "examplel3-externalnetwork",

"optionBProperties": {

"exportRouteTargets": [

"65045:2001"

],

"importRouteTargets": [

"65045:2001"

],

"routeTargets": {

"exportIpv4RouteTargets": [

"65045:2001"

],

"importIpv4RouteTargets": [

"65045:2001"

]

}

},

"peeringOption": "OptionB",

"provisioningState": "Succeeded",

"resourceGroup": "ResourceGroupName",

"systemData": {

"createdAt": "2023-XX-XXT15:45:31.938216+00:00",

"createdBy": "email@address.com",

"createdByType": "User",

"lastModifiedAt": "2023-XX-XXT15:45:31.938216+00:00",

"lastModifiedBy": "email@address.com",

"lastModifiedByType": "User"

},

"type": "microsoft.managednetworkfabric/l3isolationdomains/externalnetworks"

}

Een extern netwerk maken met optie A

az networkfabric externalnetwork create --resource-group "ResourceGroupName" --l3domain "example-l3domain" --resource-name "example-externalipv4network" --peering-option "OptionA" --option-a-properties '{"peerASN": 65026,"vlanId": 2423, "mtu": 1500, "primaryIpv4Prefix": "10.18.0.148/30", "secondaryIpv4Prefix": "10.18.0.152/30"}'

Verwachte uitvoer

{

"administrativeState": "Enabled",

"id": "/subscriptions/xxxxxx-xxxxxx-xxxx-xxxx-xxxxxx/resourceGroups/NFResourceGroupName/providers/Microsoft.ManagedNetworkFabric/l3IsolationDomains/example-l3domain/externalNetworks/example-externalipv4network",

"name": "example-externalipv4network",

"optionAProperties": {

"fabricASN": 65050,

"mtu": 1500,

"peerASN": 65026,

"primaryIpv4Prefix": "10.21.0.148/30",

"secondaryIpv4Prefix": "10.21.0.152/30",

"vlanId": 2423

},

"peeringOption": "OptionA",

"provisioningState": "Succeeded",

"resourceGroup": "ResourceGroupName",

"systemData": {

"createdAt": "2023-07-19T09:54:00.4244793Z",

"createdAt": "2023-XX-XXT07:23:54.396679+00:00",

"createdBy": "email@address.com",

"lastModifiedAt": "2023-XX-XX1T07:23:54.396679+00:00",

"lastModifiedBy": "email@address.com",

"lastModifiedByType": "User"

},

"type": "microsoft.managednetworkfabric/l3isolationdomains/externalnetworks"

}

Een extern netwerk maken met Ipv6

az networkfabric externalnetwork create --resource-group "ResourceGroupName" --l3domain "example-l3domain" --resource-name "example-externalipv6network" --peering-option "OptionA" --option-a-properties '{"peerASN": 65026,"vlanId": 2423, "mtu": 1500, "primaryIpv6Prefix": "fda0:d59c:da16::/127", "secondaryIpv6Prefix": "fda0:d59c:da17::/127"}'

De ondersteunde grootte van het primaire en secundaire IPv6-voorvoegsel is /127.

Verwachte uitvoer

{

"administrativeState": "Enabled",

"id": "/subscriptions//xxxxxx-xxxxxx-xxxx-xxxx-xxxxxx/resourceGroups/NFResourceGroupName/providers/Microsoft.ManagedNetworkFabric/l3IsolationDomains/example-l3domain/externalNetworks/example-externalipv6network",

"name": "example-externalipv6network",

"optionAProperties": {

"fabricASN": 65050,

"mtu": 1500,

"peerASN": 65026,

"primaryIpv6Prefix": "fda0:d59c:da16::/127",

"secondaryIpv6Prefix": "fda0:d59c:da17::/127",

"vlanId": 2423

},

"peeringOption": "OptionA",

"provisioningState": "Succeeded",

"resourceGroup": "ResourceGroupName",

"systemData": {

"createdAt": "2022-XX-XXT07:52:26.366069+00:00",

"createdBy": "email@address.com",

"createdByType": "User",

"lastModifiedAt": "2022-XX-XXT07:52:26.366069+00:00",

"lastModifiedBy": "email@address.com",

"lastModifiedByType": "User"

},

"type": "microsoft.managednetworkfabric/l3isolationdomains/externalnetworks"

}

Een L2-isolatiedomein inschakelen

az networkfabric l2domain update-administrative-state --resource-group "ResourceGroupName" --resource-name "l2HAnetwork" --state Enable

Een L3-isolatiedomein inschakelen

Gebruik deze opdracht om een niet-vertrouwd L3-isolatiedomein in te schakelen:

az networkfabric l3domain update-admin-state --resource-group "ResourceGroupName" --resource-name "l3untrust" --state Enable

Gebruik deze opdracht om een vertrouwd L3-isolatiedomein in te schakelen:

az networkfabric l3domain update-admin-state --resource-group "ResourceGroupName" --resource-name "l3trust" --state Enable

Gebruik deze opdracht om een beheer-L3-isolatiedomein in te schakelen:

az networkfabric l3domain update-admin-state --resource-group "ResourceGroupName" --resource-name "l3mgmt" --state Enable