Isolatie van beheerde virtuele netwerken in werkruimte

VAN TOEPASSING OP: Azure CLI ml extension v2 (current)

Azure CLI ml extension v2 (current) Python SDK azure-ai-ml v2 (current)

Python SDK azure-ai-ml v2 (current)

Azure Machine Learning biedt ondersteuning voor isolatie van beheerde virtuele netwerken (beheerd virtueel netwerk). Beheerde isolatie van virtuele netwerken stroomlijnt en automatiseert uw netwerkisolatieconfiguratie met een ingebouwd, op werkruimteniveau beheerd virtueel netwerk op azure Machine Learning. Het beheerde virtuele netwerk beveiligt uw beheerde Azure Machine Learning-resources, zoals rekenprocessen, rekenclusters, serverloze compute en beheerde online-eindpunten.

Het beveiligen van uw werkruimte met een beheerd netwerk biedt netwerkisolatie voor uitgaande toegang vanuit de werkruimte en beheerde berekeningen. Een virtueel Azure-netwerk dat u maakt en beheert, wordt gebruikt om binnenkomende toegang tot de werkruimte via netwerkisolatie te bieden. Er wordt bijvoorbeeld een privé-eindpunt voor de werkruimte gemaakt in uw virtuele Azure-netwerk. Clients die verbinding maken met het virtuele netwerk, hebben toegang tot de werkruimte via het privé-eindpunt. Wanneer u taken uitvoert op beheerde berekeningen, beperkt het beheerde netwerk waartoe de berekening toegang heeft.

Architectuur van beheerd virtueel netwerk

Wanneer u isolatie van beheerde virtuele netwerken inschakelt, wordt er een beheerd virtueel netwerk gemaakt voor de werkruimte. Beheerde rekenresources die u voor de werkruimte maakt, maken automatisch gebruik van dit beheerde virtuele netwerk. Het beheerde virtuele netwerk kan privé-eindpunten gebruiken voor Azure-resources die worden gebruikt door uw werkruimte, zoals Azure Storage, Azure Key Vault en Azure Container Registry.

Er zijn twee verschillende configuratiemodi voor uitgaand verkeer van het beheerde virtuele netwerk:

Tip

Ongeacht de uitgaande modus die u gebruikt, kan verkeer naar Azure-resources worden geconfigureerd voor het gebruik van een privé-eindpunt. U kunt bijvoorbeeld al het uitgaande verkeer naar internet toestaan, maar de communicatie met Azure-resources beperken door uitgaande regels voor de resources toe te voegen.

| Uitgaande modus | Beschrijving | Scenario's |

|---|---|---|

| Uitgaand internet toestaan | Sta al het uitgaande internetverkeer van het beheerde virtuele netwerk toe. | U wilt onbeperkte toegang tot machine learning-resources op internet, zoals Python-pakketten of vooraf getrainde modellen.1 |

| Alleen goedgekeurd uitgaand verkeer toestaan | Uitgaand verkeer is toegestaan door servicetags op te geven. | * U wilt het risico op gegevensexfiltratie minimaliseren, maar u moet alle vereiste machine learning-artefacten in uw privéomgeving voorbereiden. * U wilt uitgaande toegang configureren tot een goedgekeurde lijst met services, servicetags of FQDN's. |

| Uitgeschakeld | Binnenkomend en uitgaand verkeer is niet beperkt of u gebruikt uw eigen virtuele Azure-netwerk om resources te beveiligen. | U wilt openbare inkomende en uitgaande verbindingen van de werkruimte, of u verwerkt netwerkisolatie met uw eigen virtuele Azure-netwerk. |

1: U kunt uitgaande regels gebruiken met alleen goedgekeurde uitgaande modus toestaan om hetzelfde resultaat te bereiken als het gebruik van uitgaand internet toestaan. De verschillen zijn:

- U moet regels toevoegen voor elke uitgaande verbinding die u moet toestaan.

- Door uitgaande FQDN-regels toe te voegen, worden uw kosten verhoogd omdat dit regeltype gebruikmaakt van Azure Firewall. Zie Prijzen voor meer informatie

- De standaardregels voor het toestaan van alleen goedgekeurde uitgaande verbindingen zijn ontworpen om het risico van gegevensexfiltratie te minimaliseren. Uitgaande regels die u toevoegt, kunnen uw risico verhogen.

Het beheerde virtuele netwerk is vooraf geconfigureerd met de vereiste standaardregels. Het is ook geconfigureerd voor privé-eindpuntverbindingen met uw werkruimte, de standaardopslag, het containerregister en de sleutelkluis van de werkruimte als deze zijn geconfigureerd als privé of de isolatiemodus van de werkruimte is ingesteld om alleen goedgekeurde uitgaande verbindingen toe te staan. Nadat u de isolatiemodus hebt gekozen, hoeft u alleen rekening te houden met andere uitgaande vereisten die u mogelijk moet toevoegen.

In het volgende diagram ziet u een beheerd virtueel netwerk dat is geconfigureerd om uitgaand internet toe te staan:

In het volgende diagram ziet u een beheerd virtueel netwerk dat is geconfigureerd om alleen goedgekeurde uitgaande verbindingen toe te staan:

Notitie

In deze configuratie worden de opslag, sleutelkluis en containerregister die door de werkruimte worden gebruikt, gemarkeerd als privé. Omdat ze als privé worden gemarkeerd, wordt er een privé-eindpunt gebruikt om met hen te communiceren.

Notitie

Zodra een beheerde VNet-werkruimte is geconfigureerd om uitgaand internet toe te staan, kan de werkruimte niet opnieuw worden geconfigureerd voor uitgeschakeld. Zodra een beheerde VNet-werkruimte is geconfigureerd om alleen goedgekeurd uitgaand verkeer toe te staan, kan de werkruimte ook niet opnieuw worden geconfigureerd om uitgaand internet toe te staan. Houd hierbij rekening met het selecteren van de isolatiemodus voor beheerd VNet in uw werkruimte.

Azure Machine Learning Studio

Als u het geïntegreerde notebook wilt gebruiken of gegevenssets wilt maken in het standaardopslagaccount vanuit Studio, heeft uw client toegang nodig tot het standaardopslagaccount. Maak een privé-eindpunt of service-eindpunt voor het standaardopslagaccount in het virtuele Azure-netwerk dat de clients gebruiken.

Een deel van Azure Machine Learning-studio wordt lokaal uitgevoerd in de webbrowser van de client en communiceert rechtstreeks met de standaardopslag voor de werkruimte. Het maken van een privé-eindpunt of service-eindpunt (voor het standaardopslagaccount) in het virtuele netwerk van de client zorgt ervoor dat de client kan communiceren met het opslagaccount.

Als de aan de werkruimte gekoppelde Azure-opslagaccount openbare netwerktoegang heeft uitgeschakeld, moet u ervoor zorgen dat het privé-eindpunt dat is gemaakt in het virtuele clientnetwerk, de rol Lezer krijgt voor de beheerde identiteit van uw werkruimte. Dit geldt zowel voor privé-eindpunten voor blog- als bestandsopslag. De rol is niet vereist voor het privé-eindpunt dat is gemaakt door het beheerde virtuele netwerk.

Zie de artikelen Privé verbinden met een opslagaccount en service-eindpunten voor meer informatie over het maken van een privé-eindpunt of service-eindpunt.

Beveiligde gekoppelde resources

Als u de volgende services aan het virtuele netwerk toevoegt met behulp van een service-eindpunt of een privé-eindpunt (het uitschakelen van de openbare toegang), staat u vertrouwde Microsoft-services toegang tot deze services toe:

| Service | Eindpuntinformatie | Vertrouwde gegevens toestaan |

|---|---|---|

| Azure Key Vault |

Privé-eindpunt voor service-eindpunt |

Vertrouwde Microsoft-services toestaan om deze firewall te omzeilen |

| Azure Storage-account |

Privé-eindpunt voor service en privé-eindpunt |

Toegang verlenen vanuit Azure-resource-exemplaren of toegang verlenen tot vertrouwde Azure-services |

| Azure Container Registry | Privé-eindpunt | Vertrouwde services toestaan |

Vereisten

Voordat u de stappen in dit artikel volgt, moet u ervoor zorgen dat u over de volgende vereisten beschikt:

Een Azure-abonnement. Als u nog geen abonnement op Azure hebt, maak dan een gratis account aan voordat u begint. Probeer de gratis of betaalde versie van Azure Machine Learning.

De Microsoft.Network-resourceprovider moet zijn geregistreerd voor uw Azure-abonnement. Deze resourceprovider wordt door de werkruimte gebruikt bij het maken van privé-eindpunten voor het beheerde virtuele netwerk.

Zie Fouten oplossen voor de registratie van de resourceprovider voor informatie over het registreren van resourceproviders.

Voor de Azure-identiteit die u gebruikt bij het implementeren van een beheerd netwerk, zijn de volgende azure RBAC-acties (op rollen gebaseerd toegangsbeheer) vereist om privé-eindpunten te maken:

Microsoft.MachineLearningServices/workspaces/privateEndpointConnections/readMicrosoft.MachineLearningServices/workspaces/privateEndpointConnections/write

De Azure CLI en de

mlextensie voor de Azure CLI. Zie De CLI (v2) installeren, instellen en gebruiken voor meer informatie.Tip

Op 23 mei 2023 is een beheerd VNet van Azure Machine Learning geïntroduceerd. Als u een oudere versie van de ml-extensie hebt, moet u deze mogelijk bijwerken voor de voorbeelden in dit artikel. Gebruik de volgende Azure CLI-opdracht om de extensie bij te werken:

az extension update -n mlIn de CLI-voorbeelden in dit artikel wordt ervan uitgegaan dat u de Bash-shell (of compatibele) shell gebruikt. Bijvoorbeeld vanuit een Linux-systeem of Windows-subsysteem voor Linux.

De Azure CLI-voorbeelden in dit artikel gebruiken

wsom de naam van de werkruimte weer te geven enrgom de naam van de resourcegroep weer te geven. Wijzig deze waarden indien nodig wanneer u de opdrachten met uw Azure-abonnement gebruikt.

Notitie

Als u UAI-werkruimte gebruikt, moet u ervoor zorgen dat u de rol Goedkeurdiger voor Azure AI Enterprise-netwerkverbindingen toevoegt aan uw identiteit. Zie Door de gebruiker toegewezen beheerde identiteit voor meer informatie.

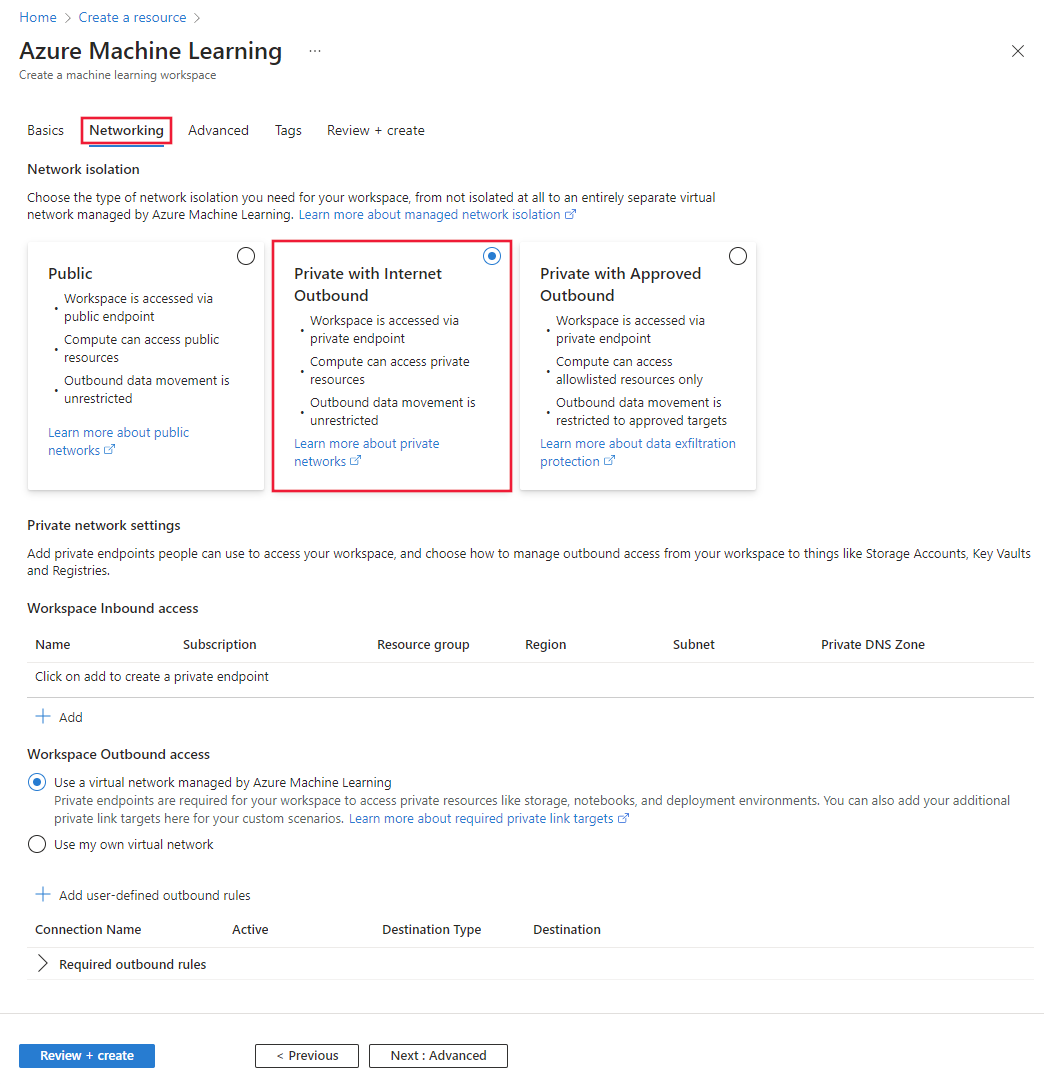

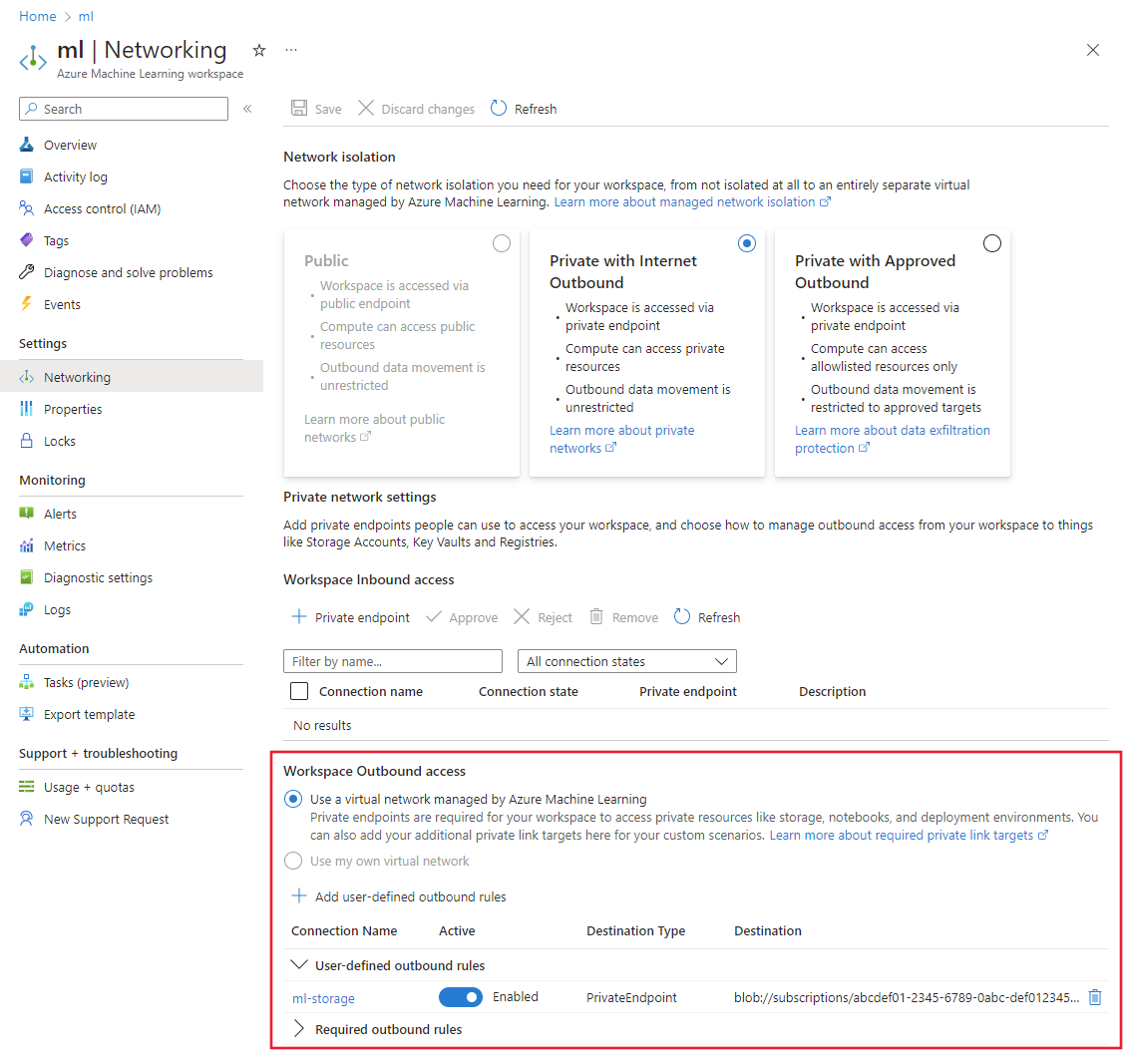

Een beheerd virtueel netwerk configureren om uitgaand internet toe te staan

Tip

Het maken van het beheerde VNet wordt uitgesteld totdat een rekenresource wordt gemaakt of handmatig wordt ingericht. Wanneer automatisch maken is toegestaan, kan het ongeveer 30 minuten duren voordat de eerste rekenresource wordt gemaakt, omdat het netwerk ook wordt ingericht. Zie Het netwerk handmatig inrichten voor meer informatie.

Belangrijk

Als u van plan bent serverloze Spark-taken in te dienen, moet u handmatig beginnen met inrichten. Zie de sectie Serverloze Spark-taken configureren voor meer informatie.

Als u een beheerd virtueel netwerk wilt configureren dat uitgaande internetcommunicatie toestaat, kunt u de --managed-network allow_internet_outbound parameter of een YAML-configuratiebestand gebruiken dat de volgende vermeldingen bevat:

managed_network:

isolation_mode: allow_internet_outbound

U kunt ook uitgaande regels definiëren voor andere Azure-services waarop de werkruimte afhankelijk is. Deze regels definiëren privé-eindpunten waarmee een Azure-resource veilig kan communiceren met het beheerde virtuele netwerk. De volgende regel laat zien hoe u een privé-eindpunt toevoegt aan een Azure Blob-resource.

managed_network:

isolation_mode: allow_internet_outbound

outbound_rules:

- name: added-perule

destination:

service_resource_id: /subscriptions/<SUBSCRIPTION_ID>/resourceGroups/<RESOURCE_GROUP>/providers/Microsoft.Storage/storageAccounts/<STORAGE_ACCOUNT_NAME>

spark_enabled: true

subresource_target: blob

type: private_endpoint

U kunt een beheerd virtueel netwerk configureren met behulp van de az ml workspace create of az ml workspace update opdrachten:

Een nieuwe werkruimte maken:

In het volgende voorbeeld wordt een nieuwe werkruimte gemaakt. De

--managed-network allow_internet_outboundparameter configureert een beheerd virtueel netwerk voor de werkruimte:az ml workspace create --name ws --resource-group rg --managed-network allow_internet_outboundAls u in plaats daarvan een werkruimte wilt maken met behulp van een YAML-bestand, gebruikt u de

--fileparameter en geeft u het YAML-bestand op dat de configuratie-instellingen bevat:az ml workspace create --file workspace.yaml --resource-group rg --name wsIn het volgende YAML-voorbeeld wordt een werkruimte gedefinieerd met een beheerd virtueel netwerk:

name: myworkspace location: EastUS managed_network: isolation_mode: allow_internet_outboundEen bestaande werkruimte bijwerken:

Waarschuwing

Voordat u een bestaande werkruimte bijwerkt om een beheerd virtueel netwerk te gebruiken, moet u alle rekenresources voor de werkruimte verwijderen. Dit omvat rekeninstanties, rekenclusters en beheerde online-endpoints.

In het volgende voorbeeld wordt een bestaande werkruimte bijgewerkt. De

--managed-network allow_internet_outboundparameter configureert een beheerd virtueel netwerk voor de werkruimte:az ml workspace update --name ws --resource-group rg --managed-network allow_internet_outboundAls u een bestaande werkruimte wilt bijwerken met behulp van het YAML-bestand, gebruikt u de

--fileparameter en geeft u het YAML-bestand op dat de configuratie-instellingen bevat:az ml workspace update --file workspace.yaml --name ws --resource-group MyGroupIn het volgende YAML-voorbeeld wordt een beheerd virtueel netwerk voor de werkruimte gedefinieerd. Ook wordt gedemonstreerd hoe u een privé-eindpuntverbinding toevoegt aan een resource die door de werkruimte wordt gebruikt; in dit voorbeeld een privé-eindpunt voor een blobarchief:

name: myworkspace managed_network: isolation_mode: allow_internet_outbound outbound_rules: - name: added-perule destination: service_resource_id: /subscriptions/<SUBSCRIPTION_ID>/resourceGroups/<RESOURCE_GROUP>/providers/Microsoft.Storage/storageAccounts/<STORAGE_ACCOUNT_NAME> spark_enabled: true subresource_target: blob type: private_endpoint

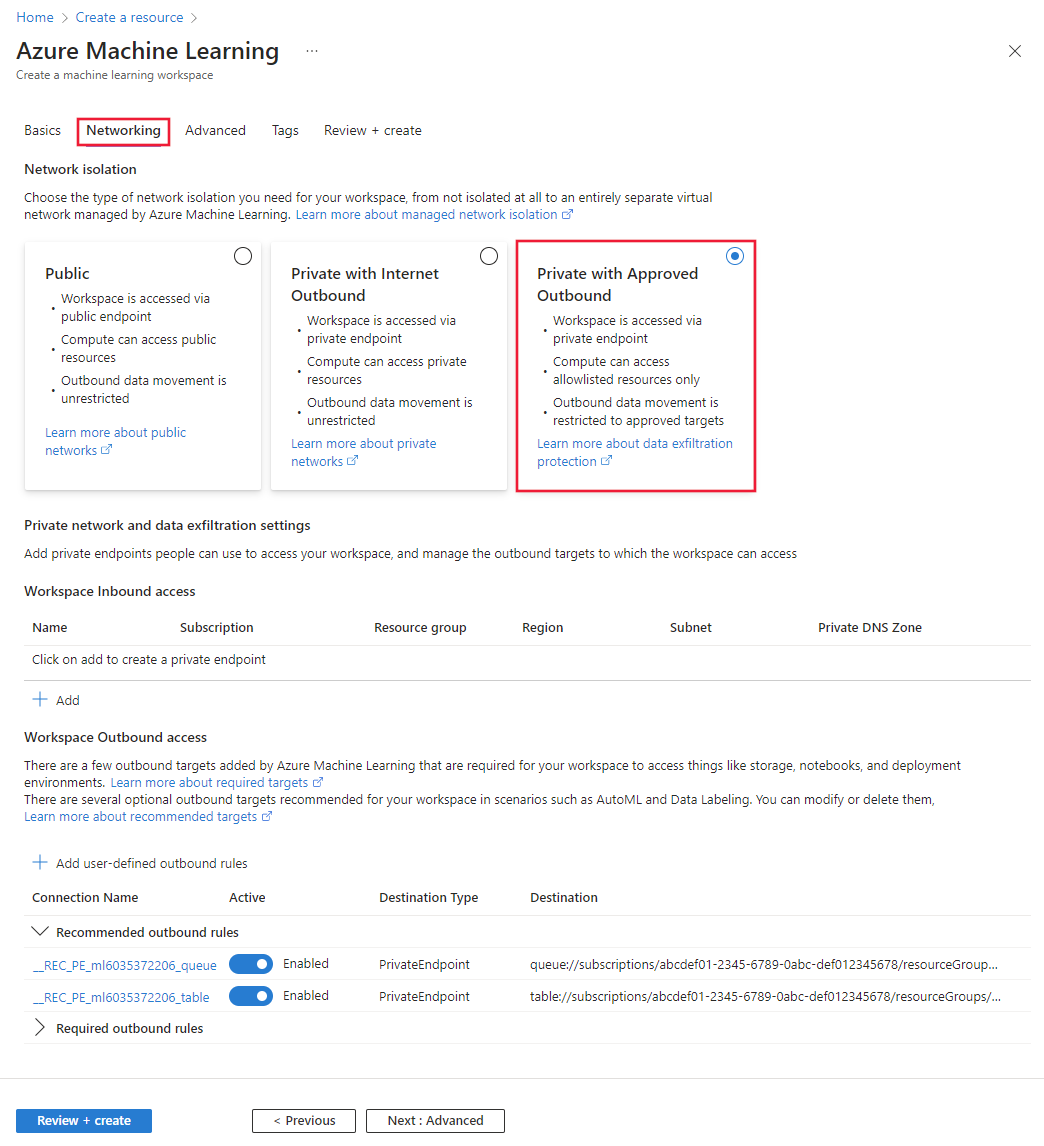

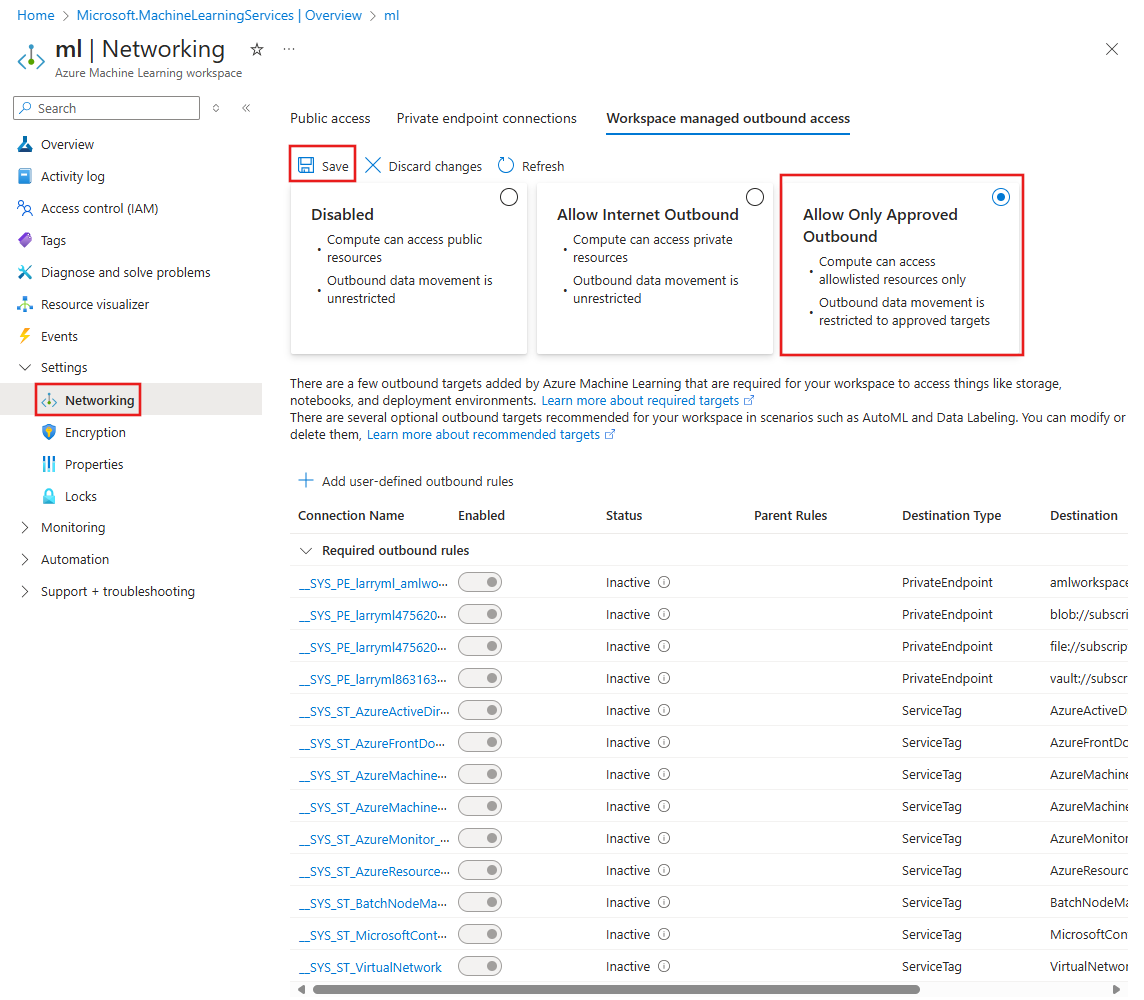

Een beheerd virtueel netwerk configureren om alleen goedgekeurde uitgaande verbindingen toe te staan

Tip

Het beheerde VNet wordt automatisch ingericht wanneer u een rekenresource maakt. Wanneer automatisch maken is toegestaan, kan het ongeveer 30 minuten duren voordat de eerste rekenresource wordt gemaakt, omdat het netwerk ook wordt ingericht. Als u uitgaande FQDN-regels hebt geconfigureerd, wordt de eerste FQDN-regel ongeveer 10 minuten toegevoegd aan de inrichtingstijd. Zie Het netwerk handmatig inrichten voor meer informatie.

Belangrijk

Als u van plan bent serverloze Spark-taken in te dienen, moet u handmatig beginnen met inrichten. Zie de sectie Serverloze Spark-taken configureren voor meer informatie.

Als u een beheerd virtueel netwerk wilt configureren dat alleen goedgekeurde uitgaande communicatie toestaat, kunt u de --managed-network allow_only_approved_outbound parameter of een YAML-configuratiebestand gebruiken dat de volgende vermeldingen bevat:

managed_network:

isolation_mode: allow_only_approved_outbound

U kunt ook uitgaande regels definiëren om goedgekeurde uitgaande communicatie te definiëren. Er kan een uitgaande regel worden gemaakt voor een type service_tag, fqdnen private_endpoint. De volgende regel laat zien hoe u een privé-eindpunt toevoegt aan een Azure Blob-resource, een servicetag aan Azure Data Factory en een FQDN aan pypi.org:

Belangrijk

- Het toevoegen van een uitgaande servicetag of FQDN is alleen geldig wanneer het beheerde VNet is geconfigureerd voor

allow_only_approved_outbound. - Als u uitgaande regels toevoegt, kan Microsoft geen gegevensexfiltratie garanderen.

Waarschuwing

Uitgaande FQDN-regels worden geïmplementeerd met behulp van Azure Firewall. Als u uitgaande FQDN-regels gebruikt, worden de kosten voor Azure Firewall toegevoegd aan uw facturering. Ga voor meer informatie naar Prijzen.

managed_network:

isolation_mode: allow_only_approved_outbound

outbound_rules:

- name: added-servicetagrule

destination:

port_ranges: 80, 8080

protocol: TCP

service_tag: DataFactory

type: service_tag

- name: add-fqdnrule

destination: 'pypi.org'

type: fqdn

- name: added-perule

destination:

service_resource_id: /subscriptions/<SUBSCRIPTION_ID>/resourceGroups/<RESOURCE_GROUP>/providers/Microsoft.Storage/storageAccounts/<STORAGE_ACCOUNT_NAME>

spark_enabled: true

subresource_target: blob

type: private_endpoint

U kunt een beheerd virtueel netwerk configureren met behulp van de az ml workspace create of az ml workspace update opdrachten:

Een nieuwe werkruimte maken:

In het volgende voorbeeld wordt de

--managed-network allow_only_approved_outboundparameter gebruikt om het beheerde virtuele netwerk te configureren:az ml workspace create --name ws --resource-group rg --managed-network allow_only_approved_outboundHet volgende YAML-bestand definieert een werkruimte met een beheerd virtueel netwerk:

name: myworkspace location: EastUS managed_network: isolation_mode: allow_only_approved_outboundAls u een werkruimte wilt maken met behulp van het YAML-bestand, gebruikt u de

--fileparameter:az ml workspace create --file workspace.yaml --resource-group rg --name wsEen bestaande werkruimte bijwerken

Waarschuwing

Voordat u een bestaande werkruimte bijwerkt om een beheerd virtueel netwerk te gebruiken, moet u alle rekenresources voor de werkruimte verwijderen. Dit omvat rekeninstanties, rekenclusters en beheerde online-endpoints.

In het volgende voorbeeld wordt de

--managed-network allow_only_approved_outboundparameter gebruikt om het beheerde virtuele netwerk voor een bestaande werkruimte te configureren:az ml workspace update --name ws --resource-group rg --managed-network allow_only_approved_outboundHet volgende YAML-bestand definieert een beheerd virtueel netwerk voor de werkruimte. Ook wordt gedemonstreerd hoe u een goedgekeurd uitgaand netwerk toevoegt aan het beheerde virtuele netwerk. In dit voorbeeld wordt een uitgaande regel toegevoegd voor zowel een servicetag:

Waarschuwing

Uitgaande FQDN-regels worden geïmplementeerd met behulp van Azure Firewall. Als u uitgaande FQDN-regels gebruikt, worden de kosten voor Azure Firewall toegevoegd aan uw facturering. Zie Prijzen voor meer informatie.

name: myworkspace_dep managed_network: isolation_mode: allow_only_approved_outbound outbound_rules: - name: added-servicetagrule destination: port_ranges: 80, 8080 protocol: TCP service_tag: DataFactory type: service_tag - name: add-fqdnrule destination: 'pypi.org' type: fqdn - name: added-perule destination: service_resource_id: /subscriptions/<SUBSCRIPTION_ID>/resourceGroups/<RESOURCE_GROUP>/providers/Microsoft.Storage/storageAccounts/<STORAGE_ACCOUNT_NAME> spark_enabled: true subresource_target: blob type: private_endpoint

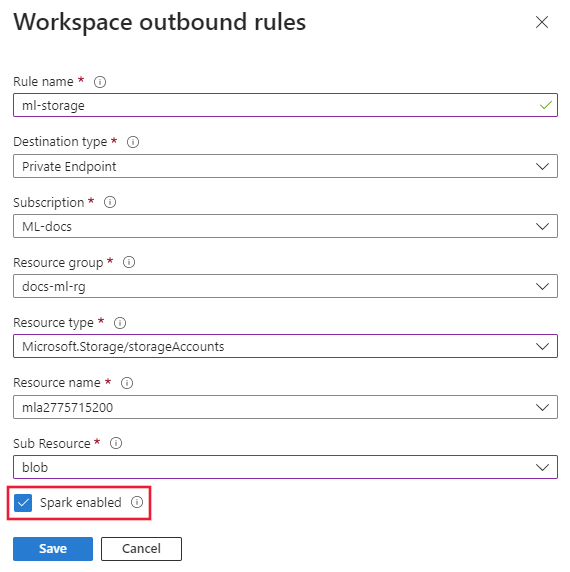

Configureren voor serverloze Spark-taken

Tip

De stappen in deze sectie zijn alleen nodig als u van plan bent serverloze Spark-taken in te dienen. Als u geen serverloze Spark-taken verzendt, kunt u deze sectie overslaan.

Als u de serverloze Spark-taken voor het beheerde virtuele netwerk wilt inschakelen, moet u de volgende acties uitvoeren:

- Configureer een beheerd virtueel netwerk voor de werkruimte en voeg een uitgaand privé-eindpunt toe voor het Azure Storage-account.

- Nadat u het beheerde virtuele netwerk hebt geconfigureerd, richt u het in en markeert u het om Spark-taken toe te staan.

Configureer een uitgaand privé-eindpunt.

Gebruik een YAML-bestand om de configuratie van het beheerde virtuele netwerk te definiëren en een privé-eindpunt toe te voegen voor het Azure Storage-account. Stel ook het volgende in

spark_enabled: true:Tip

Dit voorbeeld is bedoeld voor een beheerd VNet dat is geconfigureerd om

isolation_mode: allow_internet_outboundinternetverkeer toe te staan. Als u alleen goedgekeurd uitgaand verkeer wilt toestaan, gebruikt uisolation_mode: allow_only_approved_outbound.name: myworkspace managed_network: isolation_mode: allow_internet_outbound outbound_rules: - name: added-perule destination: service_resource_id: /subscriptions/<SUBSCRIPTION_ID>/resourceGroups/<RESOURCE_GROUP>/providers/Microsoft.Storage/storageAccounts/<STORAGE_ACCOUNT_NAME> spark_enabled: true subresource_target: blob type: private_endpointU kunt een YAML-configuratiebestand gebruiken met de

az ml workspace updateopdracht door de--fileparameter en de naam van het YAML-bestand op te geven. Met de volgende opdracht wordt bijvoorbeeld een bestaande werkruimte bijgewerkt met behulp van een YAML-bestand met de naamworkspace_pe.yml:az ml workspace update --file workspace_pe.yml --resource_group rg --name wsNotitie

Als Alleen goedgekeurd uitgaand verkeer toestaan is ingeschakeld (

isolation_mode: allow_only_approved_outbound), kunnen conda-pakketafhankelijkheden die zijn gedefinieerd in de Spark-sessieconfiguratie niet worden geïnstalleerd. Als u dit probleem wilt oplossen, uploadt u een zelfstandig Python-pakketwiel zonder externe afhankelijkheden naar een Azure-opslagaccount en maakt u een privé-eindpunt naar dit opslagaccount. Gebruik het pad naar het Python-pakketwiel alspy_filesparameter in uw Spark-taak. Als u een uitgaande FQDN-regel instelt, wordt dit probleem niet overgeslagen omdat het doorgeven van FQDN-regels niet wordt ondersteund door Spark.Richt het beheerde virtuele netwerk in.

Notitie

Als voor uw werkruimte openbare netwerktoegang is ingeschakeld, moet u deze uitschakelen voordat u het beheerde VNet inricht. Als u geen openbare netwerktoegang uitschakelt bij het inrichten van het beheerde VNet, worden de privé-eindpunten voor de werkruimte mogelijk niet automatisch gemaakt in het beheerde VNet. Anders moet u na de inrichting handmatig de uitgaande regel voor het privé-eindpunt voor de werkruimte configureren.

In het volgende voorbeeld ziet u hoe u een beheerd virtueel netwerk inricht voor serverloze Spark-taken met behulp van de

--include-sparkparameter.az ml workspace provision-network -g my_resource_group -n my_workspace_name --include-spark

Handmatig een beheerd VNet inrichten

Het beheerde virtuele netwerk wordt automatisch ingericht wanneer u een rekenproces maakt. Wanneer u afhankelijk bent van automatische inrichting, kan het ongeveer 30 minuten duren voordat het eerste rekenproces wordt gemaakt, omdat het netwerk ook wordt ingericht. Als u uitgaande FQDN-regels hebt geconfigureerd (alleen beschikbaar met alleen goedgekeurde modus toestaan), voegt de eerste FQDN-regel ongeveer 10 minuten toe aan de inrichtingstijd. Als u een grote set uitgaande regels hebt die moeten worden ingericht in het beheerde netwerk, kan het langer duren voordat het inrichten is voltooid. De toegenomen inrichtingstijd kan ertoe leiden dat er een time-out optreedt voor uw eerste rekenproces.

Als u de wachttijd wilt verminderen en mogelijke time-outfouten wilt voorkomen, raden we u aan het beheerde netwerk handmatig in te richten. Wacht vervolgens totdat het inrichten is voltooid voordat u een rekenproces maakt.

U kunt ook de provision_network_now vlag gebruiken om het beheerde netwerk in te richten als onderdeel van het maken van een werkruimte. Deze vlag is in preview.

Notitie

Als u een onlineimplementatie wilt maken, moet u het beheerde netwerk handmatig inrichten of eerst een rekenproces maken dat het automatisch inricht.

In het volgende voorbeeld ziet u hoe u een beheerd virtueel netwerk inricht tijdens het maken van de werkruimte. De --provision-network-now vlag is in preview.

az ml workspace create -n myworkspace -g my_resource_group --managed-network AllowInternetOutbound --provision-network-now

In het volgende voorbeeld ziet u hoe u handmatig een beheerd virtueel netwerk inricht.

Tip

Als u serverloze Spark-taken wilt verzenden, voegt u de --include-spark parameter toe.

az ml workspace provision-network -g my_resource_group -n my_workspace_name

Gebruik de volgende opdracht om te controleren of het inrichten is voltooid:

az ml workspace show -n my_workspace_name -g my_resource_group --query managed_network

Builds van installatiekopieën configureren

Wanneer Azure Container Registry voor uw werkruimte zich achter een virtueel netwerk bevindt, kan deze niet rechtstreeks worden gebruikt om Docker-installatiekopieën te bouwen. Configureer in plaats daarvan uw werkruimte om een rekencluster of rekenproces te gebruiken om installatiekopieën te bouwen.

Belangrijk

De rekenresource die wordt gebruikt om Docker-installatiekopieën te bouwen, moet toegang hebben tot de pakketopslagplaatsen die worden gebruikt voor het trainen en implementeren van uw modellen. Als u een netwerk gebruikt dat is geconfigureerd om alleen goedgekeurd uitgaand verkeer toe te staan, moet u mogelijk regels toevoegen die toegang tot openbare opslagplaatsen toestaan of persoonlijke Python-pakketten gebruiken.

Als u een werkruimte wilt bijwerken om een rekencluster of rekenproces te gebruiken om Docker-installatiekopieën te bouwen, gebruikt u de az ml workspace update opdracht met de --image-build-compute parameter:

az ml workspace update --name ws --resource-group rg --image-build-compute mycompute

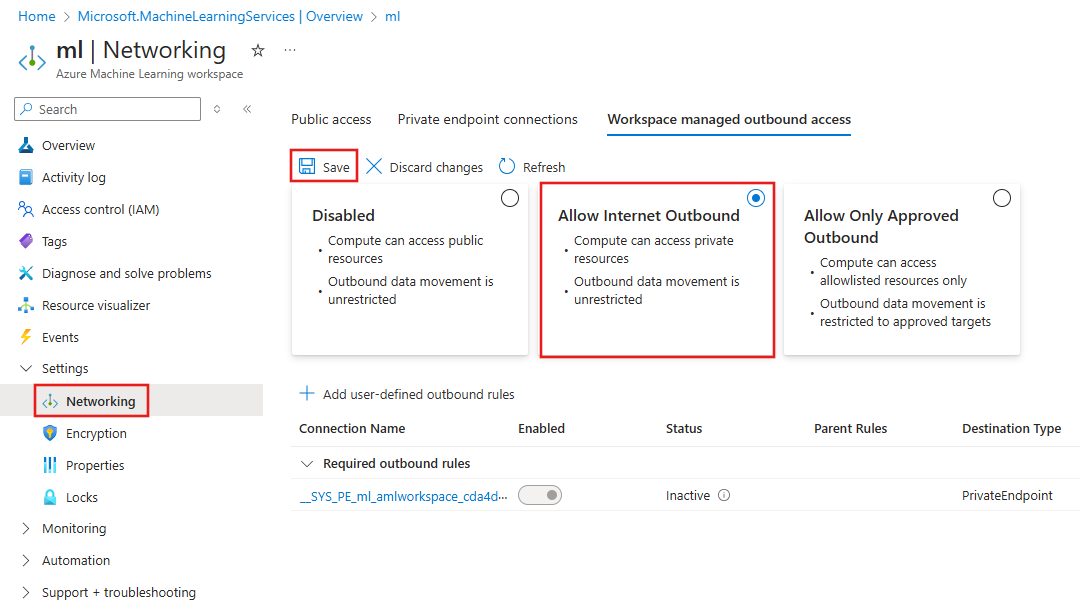

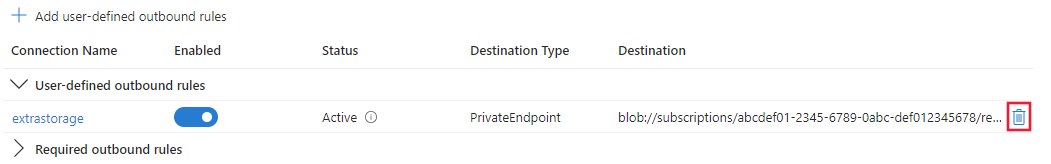

Regels voor uitgaand verkeer beheren

Gebruik de volgende opdracht om de uitgaande regels voor een beheerd virtueel netwerk voor een werkruimte weer te geven:

az ml workspace outbound-rule list --workspace-name ws --resource-group rg

Gebruik de volgende opdracht om de details van een uitgaande regel voor een beheerd virtueel netwerk weer te geven:

az ml workspace outbound-rule show --rule rule-name --workspace-name ws --resource-group rg

Als u een uitgaande regel uit het beheerde virtuele netwerk wilt verwijderen, gebruikt u de volgende opdracht:

az ml workspace outbound-rule remove --rule rule-name --workspace-name ws --resource-group rg

Lijst met vereiste regels

Privé-eindpunten:

- Wanneer de isolatiemodus voor het beheerde virtuele netwerk is

Allow internet outbound, worden uitgaande regels voor privé-eindpunten automatisch gemaakt als vereiste regels van het beheerde virtuele netwerk voor de werkruimte en gekoppelde resources waarvoor openbare netwerktoegang is uitgeschakeld (Key Vault, Opslagaccount, Container Registry, Azure Machine Learning-werkruimte). - Wanneer de isolatiemodus voor het beheerde virtuele netwerk is

Allow only approved outbound, worden uitgaande regels voor privé-eindpunten automatisch gemaakt als vereiste regels van het beheerde virtuele netwerk voor de werkruimte en gekoppelde resources , ongeacht de openbare netwerktoegangsmodus voor deze resources (Key Vault, Opslagaccount, Container Registry, Azure Machine Learning-werkruimte). - Deze regels worden automatisch toegevoegd aan het beheerde virtuele netwerk.

Azure Machine Learning kan alleen normaal worden uitgevoerd als er een set vereiste servicetags is vereist in een beheerde of aangepaste installatie van een virtueel netwerk. Er zijn geen alternatieven voor het vervangen van bepaalde vereiste servicetags. Hieronder ziet u een tabel met elke vereiste servicetag en het doel ervan in Azure Machine Learning.

| Servicetagregel | Binnenkomend of uitgaand | Doel |

|---|---|---|

AzureMachineLearning |

Inkomend | Een Azure Machine Learning-rekenproces/-cluster maken, bijwerken en verwijderen. |

AzureMachineLearning |

Uitgaand | Azure Machine Learning Services gebruiken. Python intellisense in notebooks maakt gebruik van poort 18881. Het maken, bijwerken en verwijderen van een Azure Machine Learning-rekenproces maakt gebruik van poort 5831. |

AzureActiveDirectory |

Uitgaand | Verificatie met behulp van Microsoft Entra ID. |

BatchNodeManagement.region |

Uitgaand | Communicatie met Azure Batch-back-end voor Azure Machine Learning-rekeninstanties/-clusters. |

AzureResourceManager |

Uitgaand | Het maken van Azure-resources met Azure Machine Learning, Azure CLI en Azure Machine Learning SDK. |

AzureFrontDoor.FirstParty |

Uitgaand | Toegang tot Docker-installatiekopieën van Microsoft. |

MicrosoftContainerRegistry |

Uitgaand | Toegang tot Docker-installatiekopieën van Microsoft. Installatie van de Azure Machine Learning-router voor Azure Kubernetes Service. |

AzureMonitor |

Uitgaand | Wordt gebruikt voor het vastleggen van bewaking en metrische gegevens in Azure Monitor. Alleen nodig als u Azure Monitor niet hebt beveiligd voor de werkruimte. Deze uitgaande gegevens worden ook gebruikt voor het vastleggen van informatie voor ondersteuningsincidenten. |

VirtualNetwork |

Uitgaand | Vereist wanneer privé-eindpunten aanwezig zijn in het virtuele netwerk of gekoppelde virtuele netwerken. |

Notitie

Servicetags als de ENIGE beveiligingsgrens zijn niet voldoende. Gebruik voor isolatie op tenantniveau, indien mogelijk, privé-eindpunten.

Lijst met scenariospecifieke uitgaande regels

Scenario: Toegang krijgen tot openbare machine learning-pakketten

Als u installatie van Python-pakketten voor training en implementatie wilt toestaan, voegt u uitgaande FQDN-regels toe om verkeer naar de volgende hostnamen toe te staan:

Waarschuwing

Uitgaande FQDN-regels worden geïmplementeerd met behulp van Azure Firewall. Als u uitgaande FQDN-regels gebruikt, worden de kosten voor Azure Firewall toegevoegd aan uw facturering. Ga voor meer informatie naar Prijzen.

Notitie

De volgende lijst bevat niet alle hosts die vereist zijn voor alle Python-resources op internet, alleen de meest gebruikte. Als u bijvoorbeeld toegang nodig hebt tot een GitHub-opslagplaats of andere host, moet u de vereiste hosts voor dat scenario identificeren en toevoegen.

| Hostnaam | Doel |

|---|---|

anaconda.com*.anaconda.com |

Wordt gebruikt om standaardpakketten te installeren. |

*.anaconda.org |

Wordt gebruikt om opslagplaatsgegevens op te halen. |

pypi.org |

Wordt gebruikt om afhankelijkheden van de standaardindex weer te geven, indien aanwezig, en de index wordt niet overschreven door gebruikersinstellingen. Als de index wordt overschreven, moet u ook toestaan *.pythonhosted.org. |

pytorch.org*.pytorch.org |

Wordt gebruikt door enkele voorbeelden op basis van PyTorch. |

*.tensorflow.org |

Wordt gebruikt door enkele voorbeelden op basis van TensorFlow. |

Scenario: Visual Studio Code-bureaublad of -web gebruiken met rekenproces

Als u Visual Studio Code wilt gebruiken met Azure Machine Learning, voegt u uitgaande FQDN-regels toe om verkeer naar de volgende hosts toe te staan:

Waarschuwing

Uitgaande FQDN-regels worden geïmplementeerd met behulp van Azure Firewall. Als u uitgaande FQDN-regels gebruikt, worden de kosten voor Azure Firewall toegevoegd aan uw facturering. Ga voor meer informatie naar Prijzen.

Notitie

Dit is geen volledige lijst met de hosts die vereist zijn voor alle Visual Studio Code-resources op internet, alleen de meest gebruikte. Als u bijvoorbeeld toegang nodig hebt tot een GitHub-opslagplaats of andere host, moet u de vereiste hosts voor dat scenario identificeren en toevoegen. Zie Netwerkverbinding maken in Visual Studio Code voor een volledige lijst met hostnamen.

| Hostnaam | Doel |

|---|---|

*.vscode.dev*.vscode-unpkg.net*.vscode-cdn.net*.vscodeexperiments.azureedge.netdefault.exp-tas.com |

Vereist voor toegang tot vscode.dev (Virtual Studio Code voor het web) |

code.visualstudio.com |

Vereist voor het downloaden en installeren van VS Code-desktop. Deze host is niet vereist voor VS Code Web. |

update.code.visualstudio.com*.vo.msecnd.net |

Wordt gebruikt om VS Code-serverbits op te halen die zijn geïnstalleerd op het rekenproces via een installatiescript. |

marketplace.visualstudio.comvscode.blob.core.windows.net*.gallerycdn.vsassets.io |

Vereist voor het downloaden en installeren van VS Code-extensies. Deze hosts maken de externe verbinding mogelijk voor rekeninstanties. Zie Azure Machine Learning-resources beheren in VS Code voor meer informatie. |

vscode.download.prss.microsoft.com |

Gebruikt voor het downloaden van CDN voor Visual Studio Code |

Scenario: Batch-eindpunten of ParallelRunStep gebruiken

Als u azure Machine Learning-batcheindpunten wilt gebruiken voor implementatie of ParallelRunStep, voegt u regels voor uitgaande privé-eindpunten toe om verkeer naar de volgende subbronnen toe te staan voor het standaardopslagaccount:

queuetable

Scenario: Promptstroom gebruiken met Azure OpenAI, inhoudsveiligheid en Azure AI Search

- Privé-eindpunt voor Azure AI Services

- Privé-eindpunt naar Azure AI Search

Scenario: HuggingFace-modellen gebruiken

Als u HuggingFace-modellen wilt gebruiken met Azure Machine Learning, voegt u uitgaande FQDN-regels toe om verkeer naar de volgende hosts toe te staan:

Waarschuwing

Uitgaande FQDN-regels worden geïmplementeerd met behulp van Azure Firewall. Als u uitgaande FQDN-regels gebruikt, worden de kosten voor Azure Firewall toegevoegd aan uw facturering. Ga voor meer informatie naar Prijzen.

docker.io*.docker.io*.docker.comproduction.cloudflare.docker.comcdn.auth0.comcdn-lfs.huggingface.co

Scenario: Toegang vanuit geselecteerde IP-adressen inschakelen

Als u toegang vanaf specifieke IP-adressen wilt inschakelen, gebruikt u de volgende acties:

Voeg een regel voor uitgaand privé-eindpunt toe om verkeer naar de Azure Machine Learning-werkruimte toe te staan. Met deze regel kunnen rekeninstanties die in het beheerde virtuele netwerk zijn gemaakt, toegang krijgen tot de werkruimte.

Tip

U kunt deze regel niet toevoegen tijdens het maken van de werkruimte, omdat de werkruimte nog niet bestaat.

Openbare netwerktoegang tot de werkruimte inschakelen. Zie openbare netwerktoegang ingeschakeld voor meer informatie.

Voeg uw IP-adressen toe aan de firewall voor Azure Machine Learning. Zie Alleen toegang inschakelen vanuit IP-bereiken voor meer informatie.

Notitie

Alleen IPv4-adressen ondersteund.

Zie Privékoppeling configureren voor meer informatie.

Privé-eindpunten

Belangrijk

Vanaf 31 maart 2025 moet de rol fiatteur voor azure AI Enterprise-netwerkverbindingen worden toegewezen aan de beheerde identiteit van de Azure Machine Learning-werkruimte om privé-eindpunten goed te keuren om veilig toegang te krijgen tot uw Azure-resources vanuit het beheerde virtuele netwerk. Dit heeft geen invloed op bestaande resources met goedgekeurde privé-eindpunten, omdat de rol correct wordt toegewezen door de service. Voor nieuwe resources moet u ervoor zorgen dat de rol is toegewezen aan de beheerde identiteit van de werkruimte. Voor Azure Data Factory, Azure Databricks en Azure Function-apps moet de rol Inzender in plaats daarvan worden toegewezen aan de beheerde identiteit van uw werkruimte. Deze roltoewijzing is van toepassing op zowel door de gebruiker toegewezen identiteit als door het systeem toegewezen identiteitswerkruimten.

Privé-eindpunten worden momenteel ondersteund voor de volgende Azure-services:

- Azure Machine Learning

- Azure Machine Learning-registers

- Azure Storage (alle subresourcetypen)

- Azure Container Registry

- Azure Key Vault

- Azure AI-services

- Azure AI Search (voorheen Cognitive Search)

- Azure SQL Server

- Azure Data Factory

- Azure Cosmos DB (alle subresourcetypen)

- Azure Event Hubs

- Azure Redis Cache

- Azure Databricks

- Azure Database for MariaDB

- Azure Database for PostgreSQL Single Server

- Flexibele azure Database for PostgreSQL-server

- Azure Database for MySQL

- Azure API Management

Wanneer u een privé-eindpunt maakt, geeft u het resourcetype en de subresource op waarmee het eindpunt verbinding maakt. Sommige resources hebben meerdere typen en subresources. Zie wat een privé-eindpunt is voor meer informatie.

Wanneer u een privé-eindpunt maakt voor Azure Machine Learning-afhankelijkheidsresources, zoals Azure Storage, Azure Container Registry en Azure Key Vault, kan de resource zich in een ander Azure-abonnement bevinden. De resource moet zich echter in dezelfde tenant bevinden als de Azure Machine Learning-werkruimte.

Belangrijk

Wanneer u privé-eindpunten configureert voor een door Azure Machine Learning beheerd VNet, worden de privé-eindpunten alleen gemaakt wanneer de eerste berekening wordt gemaakt of wanneer beheerde VNet-inrichting wordt gedwongen. Zie Configureren voor serverloze Spark-taken voor meer informatie over het afdwingen van de beheerde VNet-inrichting.

Selecteer een Azure Firewall-versie voor alleen goedgekeurd uitgaand verkeer (preview)

Er wordt een Azure Firewall geïmplementeerd als er een uitgaande FQDN-regel wordt gemaakt in de alleen goedgekeurde uitgaande modus. De kosten voor de Azure Firewall zijn opgenomen in uw facturering. Standaard wordt er een Standard-versie van AzureFirewall gemaakt. U kunt desgewenst een Basic-versie gebruiken. U kunt de gebruikte firewallversie wijzigen. Als u wilt weten welke versie het beste voor u is, gaat u naar De juiste Versie van Azure Firewall kiezen.

Belangrijk

De firewall wordt pas gemaakt als u een uitgaande FQDN-regel toevoegt. Zie Prijzen van Azure Firewall en bekijk prijzen voor de standaardversie voor meer informatie over prijzen.

Gebruik de volgende tabbladen om te leren hoe u de firewallversie voor uw beheerde virtuele netwerk selecteert.

Als u de firewallversie van de CLI wilt configureren, gebruikt u een YAML-bestand en geeft u het firewall_skuop. In het volgende voorbeeld ziet u een YAML-bestand waarmee de firewall-SKU wordt ingesteld op basic:

name: test-ws

resource_group: test-rg

location: eastus2

managed_network:

isolation_mode: allow_only_approved_outbound

outbound_rules:

- category: required

destination: 'contoso.com'

name: contosofqdn

type: fqdn

firewall_sku: basic

tags: {}

Prijzen

De functie beheerd virtueel netwerk van Azure Machine Learning is gratis. Er worden echter kosten in rekening gebracht voor de volgende resources die worden gebruikt door het beheerde virtuele netwerk:

Azure Private Link: privé-eindpunten die worden gebruikt om communicatie tussen het beheerde virtuele netwerk en Azure-resources te beveiligen, is afhankelijk van Azure Private Link. Zie prijzen voor Azure Private Link voor meer informatie over prijzen.

Uitgaande FQDN-regels: uitgaande FQDN-regels worden geïmplementeerd met behulp van Azure Firewall. Als u uitgaande FQDN-regels gebruikt, worden de kosten voor Azure Firewall toegevoegd aan uw facturering. Standaard wordt een standaardversie van Azure Firewall gebruikt. Zie Een Azure Firewall-versie selecteren voor meer informatie over het selecteren van de basisversie.

Belangrijk

De firewall wordt pas gemaakt als u een uitgaande FQDN-regel toevoegt. Zie Prijzen van Azure Firewall en bekijk prijzen voor de standaardversie voor meer informatie over prijzen.

Beperkingen

- Zodra u beheerde isolatie van virtuele netwerken van uw werkruimte hebt ingeschakeld (uitgaand internet toestaan of alleen goedgekeurd uitgaand toestaan), kunt u deze niet uitschakelen.

- Beheerd virtueel netwerk maakt gebruik van een privé-eindpuntverbinding voor toegang tot uw persoonlijke resources. U kunt geen privé-eindpunt en een service-eindpunt tegelijk hebben voor uw Azure-resources, zoals een opslagaccount. Wij adviseren u om privé-eindpunten in alle scenario's te gebruiken.

- Het beheerde virtuele netwerk wordt verwijderd wanneer de werkruimte wordt verwijderd.

- Zorg ervoor dat er geen bereikvergrendelingen zijn voor de Azure Machine Learning-resources en -resourcegroep. Interne bewerkingen met betrekking tot het beheerde virtuele netwerk kunnen worden geblokkeerd.

- Beveiliging tegen gegevensexfiltratie wordt automatisch ingeschakeld voor de enige goedgekeurde uitgaande modus. Als u andere uitgaande regels toevoegt, zoals FQDN's, kan Microsoft niet garanderen dat u bent beveiligd tegen gegevensexfiltratie naar die uitgaande bestemmingen.

- Het maken van een rekencluster in een andere regio dan de werkruimte wordt niet ondersteund wanneer u een beheerd virtueel netwerk gebruikt.

- Kubernetes en gekoppelde VM's worden niet ondersteund in een door Azure Machine Learning beheerd virtueel netwerk.

- Door uitgaande FQDN-regels te gebruiken, worden de kosten van het beheerde virtuele netwerk verhoogd omdat FQDN-regels Gebruikmaken van Azure Firewall. Ga voor meer informatie naar Prijzen.

- Uitgaande FQDN-regels ondersteunen alleen poorten 80 en 443.

- Als uw rekenproces zich in een beheerd netwerk bevindt en niet is geconfigureerd voor een openbaar IP-adres, gebruikt u de opdracht

az ml compute connect-sshom er verbinding mee te maken met behulp van SSH. - Wanneer u een beheerd virtueel netwerk gebruikt, kunt u geen rekenresources implementeren in uw aangepaste virtuele netwerk. Rekenresources kunnen alleen worden gemaakt in het beheerde virtuele netwerk.

- Isolatie van beheerde netwerken kan geen privéverbinding tot stand brengen van het beheerde virtuele netwerk naar de on-premises resources van een gebruiker. Zie Privé-eindpunten voor de lijst met ondersteunde privéverbindingen.

- Als uw beheerde netwerk is geconfigureerd om alleen goedgekeurd uitgaand verkeer toe te staan, kunt u geen FQDN-regel gebruiken voor toegang tot Azure Storage-accounts. U moet in plaats daarvan een privé-eindpunt gebruiken.

- Zorg ervoor dat door Microsoft beheerde privé-eindpunten die zijn gemaakt voor het beheerde virtuele netwerk in uw aangepaste beleid toestaan.

Migratie van rekenresources

Als u een bestaande werkruimte hebt en het beheerde virtuele netwerk hiervoor wilt inschakelen, is er momenteel geen ondersteund migratiepad voor bestaande beheerde rekenresources. U moet alle bestaande beheerde rekenresources verwijderen en deze opnieuw maken nadat u het beheerde virtuele netwerk hebt ingeschakeld. De volgende lijst bevat de rekenresources die moeten worden verwijderd en opnieuw moeten worden gemaakt:

- Rekencluster

- Rekenproces

- Beheerde online-eindpunten