Azure Front Door gebruiken met Azure Storage-blobs

Azure Front Door verbetert de levering van statische inhoud van Azure Storage-blobs en biedt een veilige en schaalbare architectuur. Deze installatie is ideaal voor verschillende gebruiksvoorbeelden, zoals het hosten van websites en het leveren van bestanden.

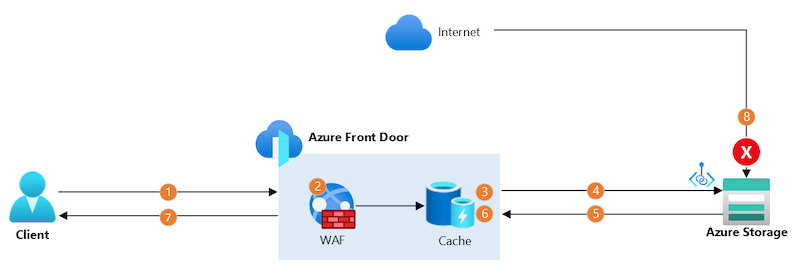

Architectuur

In deze referentiearchitectuur worden een opslagaccount en een Azure Front Door-profiel met één oorsprong geïmplementeerd.

Gegevensstroom

De gegevens stromen als volgt door het scenario:

- De client brengt een beveiligde verbinding tot stand met Azure Front Door met behulp van een aangepaste domeinnaam en een door Front Door verstrekt TLS-certificaat. De verbinding wordt beëindigd op een nabijgelegen Front Door-aanwezigheidspunt (PoP).

- Azure Front Door Web Application Firewall (WAF) scant de aanvraag. Als de WAF bepaalt dat de aanvraag te riskant is, wordt de aanvraag geblokkeerd en wordt een HTTP 403-foutreactie geretourneerd.

- Als de cache van Front Door PoP een geldig antwoord bevat, retourneert Front Door het antwoord onmiddellijk.

- Zo niet, dan verzendt de PoP de aanvraag naar het oorspronkelijke opslagaccount met behulp van het backbone-netwerk van Microsoft, met behulp van een afzonderlijke, langdurige TCP-verbinding. In dit scenario maakt Private Link veilig verbinding met het opslagaccount.

- Het opslagaccount verzendt een antwoord naar de Front Door PoP.

- De PoP slaat het antwoord op in de cache voor toekomstige aanvragen.

- De PoP retourneert het antwoord op de client.

- Alle directe aanvragen naar het opslagaccount via internet worden geblokkeerd door de Azure Storage-firewall.

Onderdelen

- Azure Storage: slaat statische inhoud op in blobs.

- Azure Front Door: ontvangt binnenkomende verbindingen van clients, scant deze met de WAF, stuurt de aanvragen veilig door naar het opslagaccount en slaat antwoorden in de cache op.

Alternatieven

Als u statische bestanden opslaat met een andere cloudopslagprovider of in uw eigen infrastructuur, is dit scenario nog steeds grotendeels van toepassing. U moet er echter voor zorgen dat binnenkomend verkeer naar uw oorspronkelijke server wordt geverifieerd om via Front Door te komen. Als uw opslagprovider geen ondersteuning biedt voor Private Link, kunt u overwegen een alternatieve benadering te gebruiken, zoals het toestaan van de Front Door-servicetag en het inspecteren van de X-Azure-FDID header.

Scenariodetails

Statische contentlevering is nuttig in veel situaties, zoals:

- Afbeeldingen, CSS-bestanden en JavaScript-bestanden leveren voor een webtoepassing.

- Bestanden en documenten leveren, zoals PDF- of JSON-bestanden.

- Het leveren van niet-streaming video.

Statische inhoud verandert doorgaans niet vaak en kan groot zijn, waardoor deze ideaal is voor caching om de prestaties te verbeteren en de kosten te verlagen.

In complexe scenario's kan één Front Door-profiel zowel statische als dynamische inhoud leveren. U kunt afzonderlijke oorspronggroepen gebruiken voor elk type inhoud en de routeringsmogelijkheden gebruiken om binnenkomende aanvragen naar de juiste oorsprong te leiden.

Overwegingen

Schaalbaarheid en prestaties

Azure Front Door fungeert als een CDN (Content Delivery Network), in cache opslaan van inhoud op de wereldwijd gedistribueerde PoPs. Wanneer een antwoord in de cache beschikbaar is, biedt Azure Front Door deze snel, verbetert de prestaties en vermindert u de belasting van de oorsprong. Als de PoP geen geldig antwoord in de cache heeft, versnellen de mogelijkheden voor verkeersversnelling van Azure Front Door de levering van inhoud vanaf de oorsprong.

Beveiliging

Verificatie

Azure Front Door is ontworpen voor internetgerichte scenario's en is geoptimaliseerd voor openbaar toegankelijke blobs. Als u toegang tot blobs wilt verifiëren, kunt u overwegen handtekeningen voor gedeelde toegang (SAS) te gebruiken. Zorg ervoor dat u het gedrag queryreeks gebruiken inschakelt om te voorkomen dat Azure Front Door aanvragen verwerkt voor niet-geverifieerde clients. Deze benadering kan de effectiviteit van caching beperken, omdat elke aanvraag met een andere SAS naar de oorsprong moet worden verzonden.

Oorsprongbeveiliging

- Als u de Premium-laag gebruikt, kan Azure Front Door veilig verbinding maken met het Azure Storage-account met behulp van Private Link. Het opslagaccount kan worden geconfigureerd om openbare netwerktoegang te weigeren, zodat aanvragen alleen worden toegestaan via het privé-eindpunt dat wordt gebruikt door Azure Front Door. Deze instelling zorgt ervoor dat alle aanvragen worden verwerkt door Azure Front Door, zodat uw opslagaccount wordt beschermd tegen directe blootstelling aan internet.

- Als u de standard-laag gebruikt, kunt u aanvragen beveiligen met een Shared Access Signature (SAS) en clients de SAS laten opnemen in hun aanvragen of de Azure Front Door-regelengine gebruiken om deze toe te voegen. Houd er rekening mee dat de netwerktoegang van het opslagaccount openbaar toegankelijk moet zijn (vanuit alle netwerken of vanuit IP-adressen van Front Door in AzureFrontDoor.Backend-servicetag).

Aangepaste domeinnamen

Azure Front Door ondersteunt aangepaste domeinnamen en kan TLS-certificaten voor deze domeinen beheren. Door aangepaste domeinen te gebruiken, ontvangen clients bestanden van een vertrouwde bron, waarbij TLS elke verbinding met Azure Front Door versleutelt. Het beheer van TLS-certificaten van Azure Front Door helpt onderbrekingen en beveiligingsproblemen van ongeldige of verouderde certificaten te voorkomen.

Web Application Firewall

Met de beheerde regels van Azure Front Door WAF worden aanvragen gescand op veelvoorkomende en opkomende beveiligingsrisico's. U wordt aangeraden de WAF- en beheerde regels te gebruiken voor zowel statische als dynamische toepassingen.

Daarnaast kan de Azure Front Door WAF zo nodig snelheidsbeperking en geofiltering uitvoeren.

Tolerantie

Azure Front Door is een maximaal beschikbare service met een wereldwijd gedistribueerde architectuur, waardoor deze bestand is tegen fouten in afzonderlijke Azure-regio's en PoPs.

Het gebruik van de Azure Front Door-cache vermindert de belasting van uw opslagaccount. Als uw opslagaccount niet meer beschikbaar is, kan Azure Front Door antwoorden in de cache blijven verwerken totdat uw toepassing wordt hersteld.

Overweeg de redundantie van uw opslagaccount om de tolerantie verder te verbeteren. Zie Redundantie in Azure Storage voor meer informatie. U kunt ook meerdere opslagaccounts implementeren en meerdere origins configureren in uw Azure Front Door-oorsprongsgroep. Stel een failover in tussen oorsprongen door de prioriteit van elke oorsprong te configureren. Zie Origins en origin-groepen in Azure Front Door voor meer informatie.

Kostenoptimalisatie

Caching helpt de kosten van het leveren van statische inhoud te verlagen. De PoPs van Azure Front Door slaan kopieën van antwoorden op en kunnen deze antwoorden in de cache leveren voor volgende aanvragen, waardoor de belasting van de aanvraag op de oorsprong wordt verminderd. In grootschalige statische inhoudsoplossingen, met name bij het leveren van grote bestanden, kan caching de verkeerskosten aanzienlijk verlagen.

Als u Private Link in deze oplossing wilt gebruiken, implementeert u de Premium-laag van Azure Front Door. De standard-laag kan worden gebruikt als u geen direct verkeer naar uw opslagaccount hoeft te blokkeren. Zie Origin-beveiliging voor meer informatie.

Dit scenario implementeren

Als u dit scenario wilt implementeren met bicep- of JSON ARM-sjablonen, raadpleegt u deze quickstart.

Als u dit scenario wilt implementeren met behulp van Terraform, raadpleegt u deze quickstart.

Volgende stappen

Meer informatie over het maken van een Azure Front Door-profiel.